Erstellen eines Microsoft Azure-Katalogs

Maschinenkataloge erstellen beschreibt die Assistenten zum Erstellen eines Maschinenkatalogs. Die folgenden Informationen behandeln Details, die spezifisch für Microsoft Azure Resource Manager-Cloudumgebungen sind.

Hinweis:

Bevor Sie einen Microsoft Azure-Katalog erstellen, müssen Sie die Erstellung einer Verbindung zu Microsoft Azure abgeschlossen haben. Siehe Verbindung zu Microsoft Azure.

Erstellen eines Maschinenkatalogs

Sie können einen Maschinenkatalog auf zwei Arten erstellen:

- Erstellen eines Maschinenkatalogs mit einem Azure Resource Manager-Image in Web Studio

- Erstellen eines Maschinenkatalogs mit PowerShell

Erstellen eines Maschinenkatalogs mit einem Azure Resource Manager-Image in Web Studio

- Ein Image kann eine Festplatte, ein Snapshot oder eine Imageversion einer Imagedefinition innerhalb der Azure Compute Gallery sein, die zum Erstellen der VMs in einem Maschinenkatalog verwendet wird. Bevor Sie den Maschinenkatalog erstellen, erstellen Sie ein Image im Azure Resource Manager. Allgemeine Informationen zu Images finden Sie im Artikel Maschinenkataloge erstellen.

Hinweis:

Die Unterstützung für die Verwendung eines Masterimages aus einer anderen Region als der in der Hostverbindung konfigurierten ist veraltet. Verwenden Sie die Azure Compute Gallery, um das Masterimage in die gewünschte Region zu replizieren.

Beim Erstellen eines MCS-Maschinenkatalogs wird eine temporäre VM basierend auf der ursprünglichen VM erstellt, um Vorbereitungsaufgaben wie das Aktivieren von DHCP und das Zurücksetzen von Lizenzen durchzuführen. Diese temporäre VM wird als Vorbereitungs-VM bezeichnet. Der Name dieser Vorbereitungs-VM folgt dem Format Preparati-84x9n, wobei die letzten fünf Zeichen zufällig generiert werden, um Duplikate zu vermeiden. Die Namenskonvention für diese Vorbereitungs-VM ist fest und kann nicht angepasst werden. Nach Abschluss der Vorbereitungsaufgaben wird die Vorbereitungs-VM zerstört.

- Um die Netzwerkverbindung von der Vorbereitungs-VM zu trennen, wird eine Netzwerksicherheitsgruppe erstellt, die den gesamten eingehenden und ausgehenden Datenverkehr verweigert. Die Netzwerksicherheitsgruppe wird automatisch einmal pro Katalog erstellt. Der Name der Netzwerksicherheitsgruppe lautet `Citrix-Deny-All-a3pgu-GUID`, wobei GUID zufällig generiert wird. Beispiel: `Citrix-Deny-All-a3pgu-3f161981-28e2-4223-b797-88b04d336dd1`.

Im Assistenten zum Erstellen des Maschinenkatalogs:

- Die Seiten **Maschinentyp** und **Maschinenverwaltung** enthalten keine Azure-spezifischen Informationen. Befolgen Sie die Anweisungen im Artikel [Maschinenkataloge erstellen](/de-de/citrix-virtual-apps-desktops/install-configure/machine-catalogs-create.html).

-

Wählen Sie auf der Seite Image ein Image aus, das Sie als Vorlage zum Erstellen von Maschinen in diesem Katalog verwenden möchten.

Wenn Sie Masterimage als zu verwendenden Imagetyp auswählen, klicken Sie auf Image auswählen und führen Sie die folgenden Schritte aus, um bei Bedarf ein Masterimage auszuwählen:

- (Nur anwendbar für Verbindungen, die mit freigegebenen Images innerhalb oder über Mandanten hinweg konfiguriert sind) Wählen Sie ein Abonnement aus, in dem sich das Image befindet.

- Wählen Sie eine Ressourcengruppe aus.

- Navigieren Sie zum Azure VHD, zur Azure Compute Gallery oder zur Azure Imageversion. Fügen Sie bei Bedarf eine Notiz für das ausgewählte Image hinzu.

- Beachten Sie bei der Auswahl eines Images Folgendes:

- Stellen Sie sicher, dass ein Citrix VDA auf dem Image installiert ist.

- Wenn Sie eine an eine VM angehängte VHD auswählen, müssen Sie die VM herunterfahren, bevor Sie mit dem nächsten Schritt fortfahren.

Hinweis:

- Das Abonnement, das der Verbindung (Host) entspricht, die die Maschinen im Katalog erstellt hat, wird mit einem grünen Punkt gekennzeichnet. Die anderen Abonnements sind diejenigen, die die Azure Compute Gallery mit diesem Abonnement teilen. In diesen Abonnements werden nur freigegebene Galerien angezeigt. Informationen zum Konfigurieren freigegebener Abonnements finden Sie unter Images innerhalb eines Mandanten (abonnementübergreifend) freigeben und Images mandantenübergreifend freigeben.

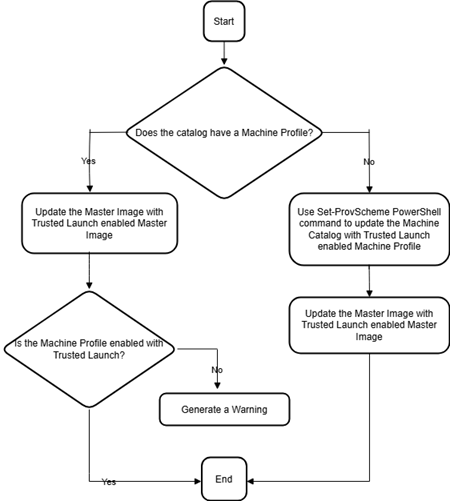

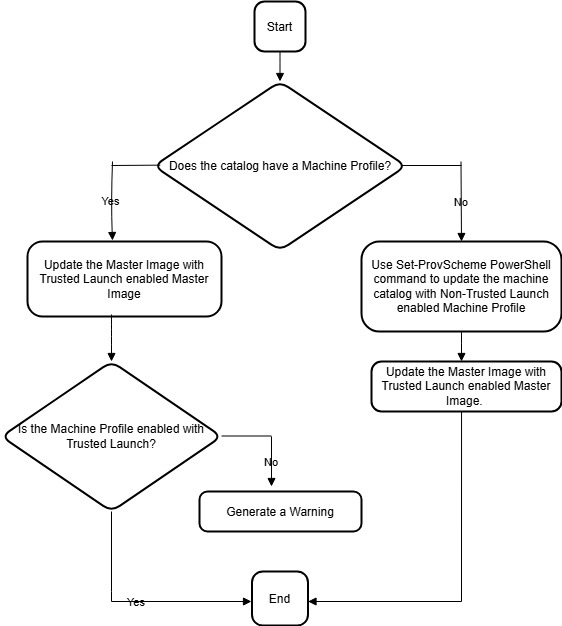

- Die Verwendung eines Maschinenprofils mit “Vertrauenswürdiger Start” als Sicherheitstyp ist obligatorisch, wenn Sie ein Image oder einen Snapshot auswählen, bei dem “Vertrauenswürdiger Start” aktiviert ist. Sie können dann SecureBoot und vTPM aktivieren oder deaktivieren, indem Sie deren Werte im Maschinenprofil angeben. “Vertrauenswürdiger Start” wird für die Shared Image Gallery nicht unterstützt. Informationen zum Azure Trusted Launch finden Sie unter https://docs.microsoft.com/en-us/azure/virtual-machines/trusted-launch.

- Sie können ein Bereitstellungsschema mit einem flüchtigen Betriebssystemdatenträger unter Windows mit “Vertrauenswürdiger Start” erstellen. Wenn Sie ein Image mit “Vertrauenswürdiger Start” auswählen, müssen Sie ein Maschinenprofil mit “Vertrauenswürdiger Start” auswählen, das mit vTPM aktiviert ist. Informationen zum Erstellen von Maschinenkatalogen mit flüchtigen Betriebssystemdatenträgern finden Sie unter Erstellen von Maschinen mit flüchtigen Betriebssystemdatenträgern.

- Wenn die Imagereplikation läuft, können Sie fortfahren und das Image als Masterimage auswählen und die Einrichtung abschließen. Die Katalogerstellung kann jedoch länger dauern, während das Image repliziert wird. MCS erfordert, dass die Replikation innerhalb einer Stunde nach Beginn der Katalogerstellung abgeschlossen ist. Wenn die Replikation ein Zeitlimit überschreitet, schlägt die Katalogerstellung fehl. Sie können den Replikationsstatus in Azure überprüfen. Versuchen Sie es erneut, wenn die Replikation noch aussteht oder nachdem die Replikation abgeschlossen ist. - Wenn Sie ein Masterimage für Maschinenkataloge in Azure auswählen, identifiziert MCS den Betriebssystemtyp basierend auf dem von Ihnen ausgewählten Masterimage und Maschinenprofil. Wenn MCS ihn nicht identifizieren kann, wählen Sie den Betriebssystemtyp aus, der dem Masterimage entspricht. - Sie können einen Gen2-VM-Katalog mit einem Gen2-Image bereitstellen, um die Startleistung zu verbessern. Das Erstellen eines Gen2-Maschinenkatalogs mit einem Gen1-Image wird jedoch nicht unterstützt. Ebenso wird das Erstellen eines Gen1-Maschinenkatalogs mit einem Gen2-Image nicht unterstützt. Auch jedes ältere Image, das keine Generationsinformationen enthält, ist ein Gen1-Image.

Wenn Sie Vorbereitetes Image als zu verwendenden Imagetyp auswählen, klicken Sie auf Image auswählen und wählen Sie bei Bedarf ein vorbereitetes Image aus.

-

Um eine erfolgreiche VM-Erstellung zu gewährleisten, stellen Sie sicher, dass das Image Citrix VDA 2311 oder höher installiert hat und MCSIO auf dem VDA vorhanden ist.

- Sobald Sie ein Image ausgewählt haben, wird das Kontrollkästchen Maschinenprofil verwenden (obligatorisch für Microsoft Entra ID) automatisch aktiviert. Klicken Sie auf Maschinenprofil auswählen, um zu einer VM oder einer ARM-Vorlagenspezifikation aus einer Liste von Ressourcengruppen zu navigieren. VMs im Katalog können Konfigurationen vom ausgewählten Maschinenprofil erben.

-

Validieren Sie die ARM-Vorlagenspezifikation, um sicherzustellen, dass sie als Maschinenprofil zum Erstellen eines Maschinenkatalogs verwendet werden kann. Es gibt zwei Möglichkeiten, die ARM-Vorlagenspezifikation zu validieren:

- Nachdem Sie die ARM-Vorlagenspezifikation aus der Ressourcengruppenliste ausgewählt haben, klicken Sie auf Weiter. Fehlermeldungen werden angezeigt, wenn die ARM-Vorlagenspezifikation Fehler enthält.

- Führen Sie einen der folgenden PowerShell-Befehle aus:

Test-ProvInventoryItem -HostingUnitName <string> -InventoryPath <string>-

Test-ProvInventoryItem -HostingUnitUid <Guid> -InventoryPath <string>- Beispiele für Konfigurationen, die VMs von einem Maschinenprofil erben können, sind:

- Beschleunigter Netzwerkbetrieb

- Startdiagnose

- Host-Datenträger-Caching (bezogen auf OS- und MCSIO-Datenträger)

- Maschinengröße (sofern nicht anders angegeben)

-

Auf der VM platzierte Tags

-

Nachdem Sie den Katalog erstellt haben, können Sie die Konfigurationen anzeigen, die das Image vom Maschinenprofil erbt. Wählen Sie im Knoten Maschinenkataloge den Katalog aus, um dessen Details im unteren Bereich anzuzeigen. Klicken Sie anschließend auf die Registerkarte Vorlageneigenschaften, um die Eigenschaften des Maschinenprofils anzuzeigen. Der Abschnitt Tags zeigt bis zu drei Tags an. Um alle auf der VM platzierten Tags anzuzeigen, klicken Sie auf Alle anzeigen.

- Wenn Sie möchten, dass MCS VMs auf einem dedizierten Azure-Host bereitstellt, aktivieren Sie das Kontrollkästchen Dedizierte Hostgruppe verwenden und wählen Sie dann eine Hostgruppe aus der Liste aus. Eine Hostgruppe ist eine Ressource, die eine Sammlung dedizierter Hosts darstellt. Ein dedizierter Host ist ein Dienst, der physische Server bereitstellt, die eine oder mehrere VMs hosten. Ihr Server ist Ihrem Azure-Abonnement gewidmet und wird nicht mit anderen Abonnenten geteilt. Wenn Sie einen dedizierten Host verwenden, stellt Azure sicher, dass Ihre VMs die einzigen Maschinen sind, die auf diesem Host ausgeführt werden. Diese Funktion eignet sich für Szenarien, in denen Sie behördliche oder interne Sicherheitsanforderungen erfüllen müssen. Weitere Informationen zu Hostgruppen und deren Verwendung finden Sie unter Dedizierte Azure-Hosts.

Wichtig:

- Es werden nur Hostgruppen angezeigt, bei denen die automatische Azure-Platzierung aktiviert ist.

- Die Verwendung einer Hostgruppe ändert die Seite Virtuelle Maschinen, die später im Assistenten angeboten wird. Auf dieser Seite werden nur Maschinengrößen angezeigt, die die ausgewählte Hostgruppe enthält. Außerdem werden Verfügbarkeitszonen automatisch ausgewählt und stehen nicht zur Auswahl.

-

Die Seite Speicher- und Lizenztypen wird nur angezeigt, wenn Sie ein Azure Resource Manager-Image verwenden.

- Wählen Sie den Speicherredundanztyp aus:

- Lokal redundanter Speicher (LRS): LRS ermöglicht Ihnen die Auswahl aus allen verfügbaren Speichertypen. Bei Verwendung von LRS stellt Azure die virtuellen Maschinen (VMs) ausschließlich innerhalb der angegebenen Verfügbarkeitszone bereit.

- Zonenredundanter Speicher (ZRS): ZRS ermöglicht eine größere Flexibilität bei der VM-Platzierung, da Azure VMs in jeder verfügbaren Zone starten kann. Dies ist ein entscheidender Vorteil gegenüber lokal redundantem Speicher (LRS), da die VM-Verfügbarkeit auch dann gewährleistet ist, wenn die ursprüngliche Zone des Datenträgers unzugänglich wird. ZRS ist jedoch nur mit Premium SSD- und Standard SSD-Speichertypen kompatibel.

-

Wählen Sie die Speichertypen aus, die für den Maschinenkatalog verwendet werden sollen: Der Speichertyp bestimmt, welche Maschinengrößen auf der Seite Virtuelle Maschinen des Assistenten angeboten werden.

- Premium SSD. Bietet eine hochleistungsfähige, latenzarme Datenträgerspeicheroption, die für VMs mit I/O-intensiven Workloads geeignet ist.

- Standard SSD. Bietet eine kostengünstige Speicheroption, die für Workloads geeignet ist, die eine konsistente Leistung bei niedrigeren IOPS-Werten erfordern.

- Standard HDD. Bietet eine zuverlässige, kostengünstige Datenträgerspeicheroption, die für VMs geeignet ist, die latenzunempfindliche Workloads ausführen.

-

Temporärer Azure-Betriebssystemdatenträger. Bietet eine kostengünstige Speicheroption, die den lokalen Datenträger der VMs wiederverwendet, um den Betriebssystemdatenträger zu hosten. Alternativ können Sie PowerShell verwenden, um Maschinen zu erstellen, die temporäre Betriebssystemdatenträger verwenden. Weitere Informationen finden Sie unter Temporäre Azure-Datenträger. Beachten Sie bei der Verwendung eines temporären Betriebssystemdatenträgers Folgendes:

- Temporärer Azure-Betriebssystemdatenträger und MCS I/O können nicht gleichzeitig aktiviert werden.

- Um Maschinen zu aktualisieren, die temporäre Betriebssystemdatenträger verwenden, müssen Sie ein Image auswählen, dessen Größe die Größe des Cache-Datenträgers oder des temporären Datenträgers der VM nicht überschreitet.

- Sie können die Option VM und Systemdatenträger während des Einschaltens beibehalten, die später im Assistenten angeboten wird, nicht verwenden.

Hinweis:

- Die Identitätsdisk wird immer mit Standard-SSD erstellt, unabhängig vom gewählten Speichertyp. - Wenn Sie **ZRS** als **Speicherredundanz** auswählen, haben Sie nur die Möglichkeit, **Premium SSD** und **Standard SSD** auszuwählen.-

Weitere Informationen zu Azure-Speichertypen und Speicherreplikation finden Sie unter den folgenden Links:

- https://docs.microsoft.com/en-us/azure/storage/common/storage-introduction/

- https://docs.microsoft.com/en-us/azure/virtual-machines/premium-storage-performance/

- https://docs.microsoft.com/en-us/azure/storage/common/storage-redundancy/

Wählen Sie, ob Sie vorhandene Windows-Lizenzen oder Linux-Lizenzen verwenden möchten.

-

Windows-Lizenzen: Die Verwendung von Windows-Lizenzen zusammen mit Windows-Images (Azure-Plattform-Support-Images oder benutzerdefinierte Images) ermöglicht es Ihnen, Windows-VMs in Azure zu reduzierten Kosten auszuführen. Es gibt zwei Arten von Lizenzen:

-

Windows Server-Lizenz. Ermöglicht die Verwendung Ihrer Windows Server- oder Azure Windows Server-Lizenzen, wodurch Sie Azure Hybrid Benefits nutzen können. Weitere Informationen finden Sie unter https://azure.microsoft.com/en-us/pricing/hybrid-benefit/. Azure Hybrid Benefit reduziert die Kosten für den Betrieb von VMs in Azure auf den Basistarif für Compute-Ressourcen, wodurch die Kosten für zusätzliche Windows Server-Lizenzen aus der Azure-Galerie entfallen.

-

Windows Client-Lizenz. Ermöglicht es Ihnen, Ihre Windows 10- und Windows 11-Lizenzen nach Azure zu bringen, wodurch Sie Windows 10- und Windows 11-VMs in Azure ohne zusätzliche Lizenzen ausführen können. Weitere Informationen finden Sie unter Client Access Licenses and Management Licenses.

-

Sie können überprüfen, ob die bereitgestellte VM den Lizenzvorteil nutzt, indem Sie den folgenden PowerShell-Befehl ausführen:

Get-AzVM -ResourceGroup MyResourceGroup -Name MyVM. -

Für den Lizenztyp Windows Server überprüfen Sie, ob der Lizenztyp Windows_Server ist. Weitere Anweisungen finden Sie unter https://docs.microsoft.com/en-us/azure/virtual-machines/windows/hybrid-use-benefit-licensing/.

-

Für den Lizenztyp Windows Client überprüfen Sie, ob der Lizenztyp Windows_Client ist. Weitere Anweisungen finden Sie unter https://docs.microsoft.com/en-us/azure/virtual-machines/windows/windows-desktop-multitenant-hosting-deployment/.

-

-

Alternativ können Sie das

Get-ProvschemePowerShell SDK zur Überprüfung verwenden. Zum Beispiel:Get-Provscheme -ProvisioningSchemeName "My Azure Catalog". Weitere Informationen zu diesem Cmdlet finden Sie unter https://developer-docs.citrix.com/projects/citrix-virtual-apps-desktops-sdk/en/latest/MachineCreation/Get-ProvScheme/. -

Linux-Lizenzen: Mit Bring-Your-Own-Subscription (BYOS) Linux-Lizenzen müssen Sie nicht für die Software bezahlen. Die BYOS-Gebühr umfasst nur die Kosten für die Compute-Hardware. Es gibt zwei Arten von Lizenzen:

- RHEL_BYOS: Um den Typ RHEL_BYOS erfolgreich zu verwenden, aktivieren Sie Red Hat Cloud Access in Ihrem Azure-Abonnement.

- SLES_BYOS: Die BYOS-Versionen von SLES beinhalten Support von SUSE.

Sie können den Wert von LicenseType auf Linux-Optionen bei

New-ProvSchemeundSet-ProvSchemefestlegen.Beispiel für das Festlegen von LicenseType auf RHEL_BYOS bei

New-ProvScheme:New-ProvScheme -CleanOnBoot -ProvisioningSchemeName "azureCatalog" -RunAsynchronously -Scope @() -SecurityGroup @() -CustomProperties '<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"><Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" /><Property xsi:type="StringProperty" Name="StorageAccountType" Value="StandardSSD_LRS" /><Property xsi:type="StringProperty" Name="ResourceGroups" Value="hu-dev-mcs" /><Property xsi:type="StringProperty" Name="OsType" Value="Linux" /><Property xsi:type="StringProperty" Name="LicenseType" Value="RHEL_BYOS" /></CustomProperties>' <!--NeedCopy-->Beispiel für das Festlegen von LicenseType auf SLES_BYOS bei

Set-ProvScheme:Set-ProvScheme -ProvisioningSchemeName "azureCatalog" -CustomProperties '<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"><Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" /><Property xsi:type="StringProperty" Name="StorageAccountType" Value="StandardSSD_LRS" /><Property xsi:type="StringProperty" Name="ResourceGroups" Value="hu-dev-mcs" /><Property xsi:type="StringProperty" Name="OsType" Value="Linux" /><Property xsi:type="StringProperty" Name="LicenseType" Value="SLES_BYOS" /></CustomProperties>' <!--NeedCopy-->Hinweis:

Wenn der Wert von

LicenseTypeleer ist, sind die Standardwerte Azure Windows Server-Lizenz oder Azure Linux-Lizenz, abhängig vom OsType-Wert.

- Wählen Sie den Speicherredundanztyp aus:

-

Beispiel für das Leeren von LicenseType:

``` Set-ProvScheme -ProvisioningSchemeName "azureCatalog" -CustomProperties '<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"><Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" /><Property xsi:type="StringProperty" Name="StorageAccountType" Value="StandardSSD_LRS" /><Property xsi:type="StringProperty" Name="ResourceGroups" Value="hu-dev-mcs" /><Property xsi:type="StringProperty" Name="OsType" Value="Linux" /></CustomProperties>' <!--NeedCopy--> ```Die folgenden Dokumente erläutern die Lizenztypen und ihre Vorteile:

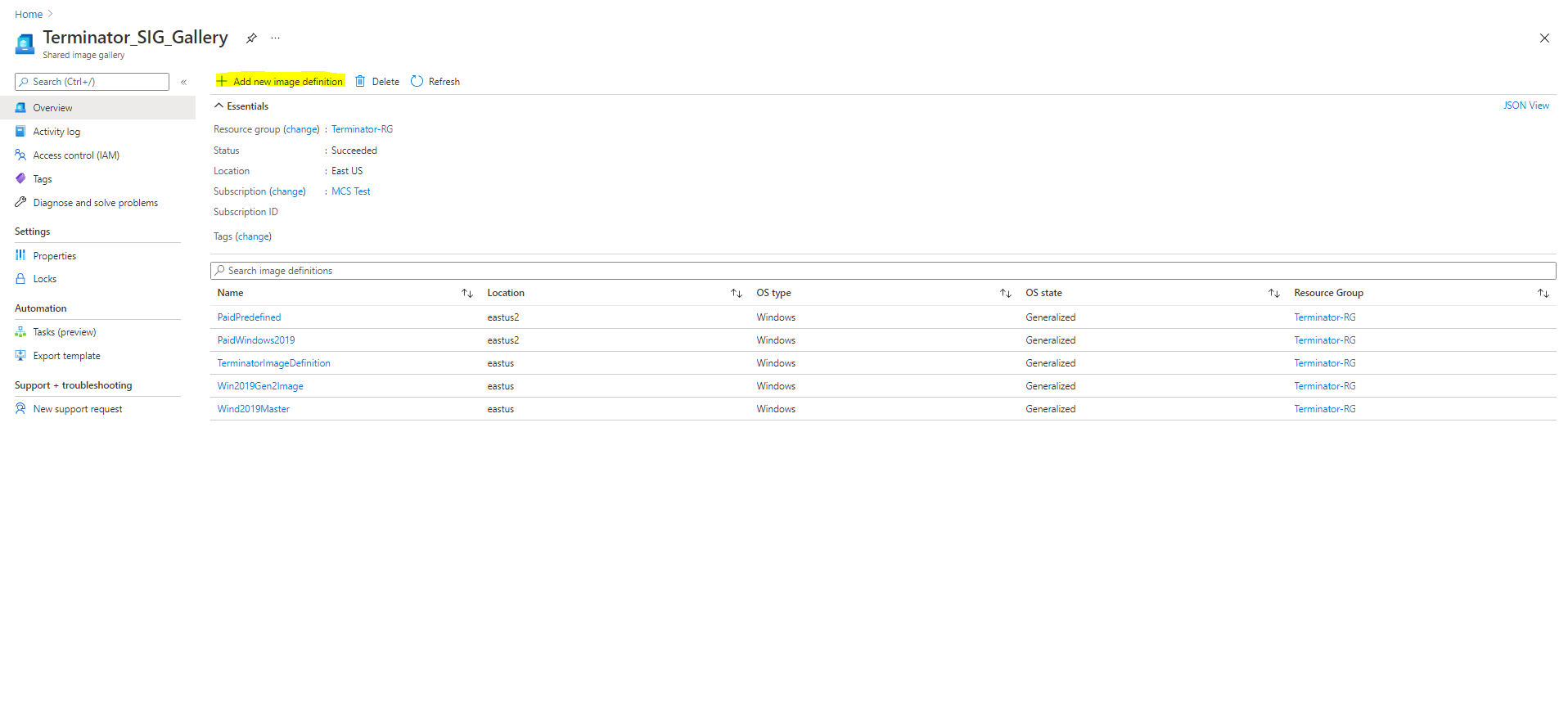

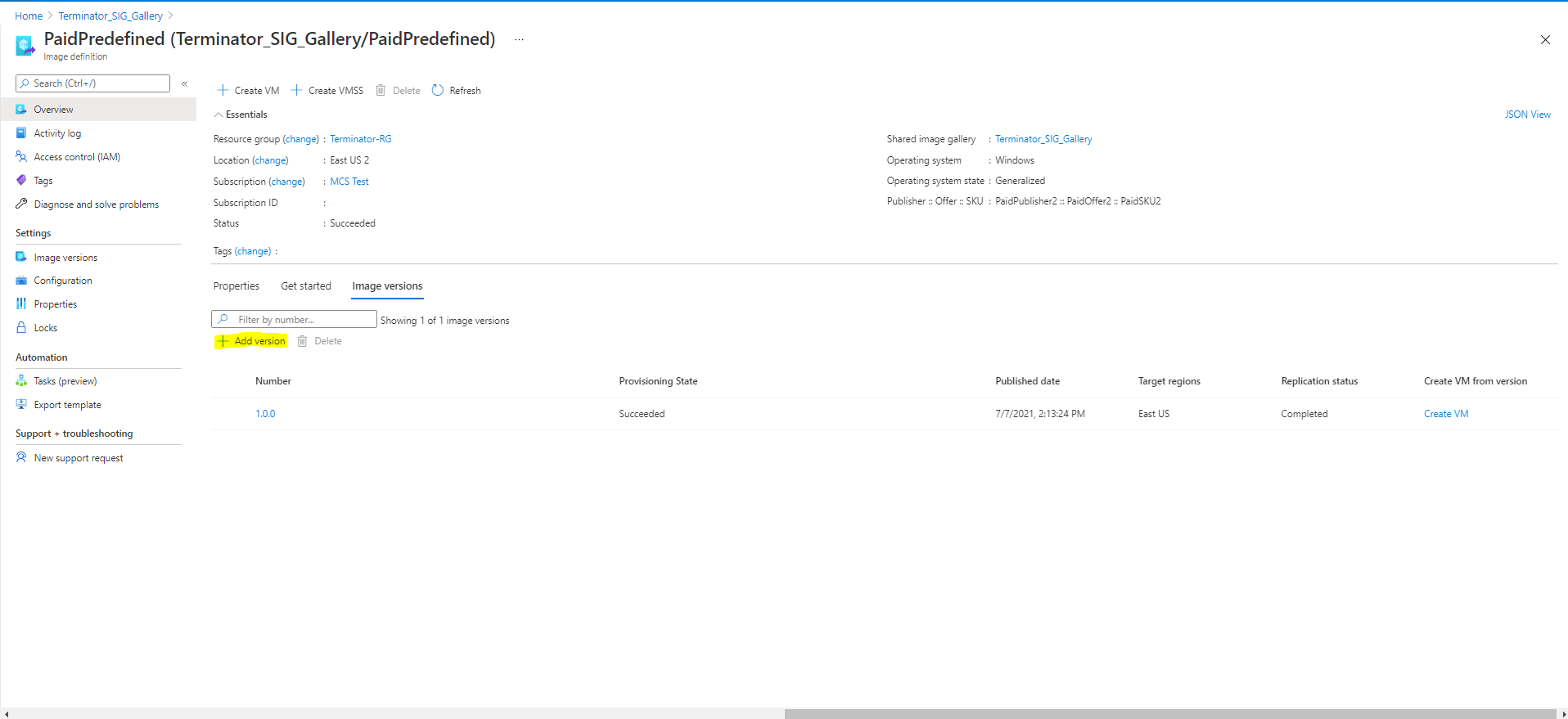

Die Azure Compute Gallery (ehemals Azure Shared Image Gallery) ist ein Repository zum Verwalten und Freigeben von Images. Sie ermöglicht es Ihnen, Ihre Images in Ihrer gesamten Organisation verfügbar zu machen. Wir empfehlen, ein Image in SIG zu speichern, wenn Sie große nicht-persistente Maschinenkataloge erstellen, da dies schnellere Zurücksetzungen von VDA-Betriebssystemdatenträgern ermöglicht. Nachdem Sie Vorbereitetes Image in Azure Compute Gallery platzieren ausgewählt haben, wird der Abschnitt Azure Compute Gallery-Einstellungen angezeigt, in dem Sie weitere Azure Compute Gallery-Einstellungen angeben können:

-

Verhältnis von virtuellen Maschinen zu Image-Replikaten. Ermöglicht Ihnen, das Verhältnis von virtuellen Maschinen zu Image-Replikaten anzugeben, das Azure beibehalten soll. Standardmäßig behält Azure ein einzelnes Image-Replikat für alle 40 nicht-persistenten Maschinen. Für persistente Maschinen beträgt diese Zahl standardmäßig 1.000.

- Maximale Replikatanzahl. Ermöglicht Ihnen, die maximale Anzahl von Image-Replikaten anzugeben, die Azure beibehalten soll. Der Standardwert ist 100.

Hinweis:

Eine Galerie wird in ACG erstellt, um das Image zu speichern. Diese Galerie ist nur für MCS zur VM-Erstellung zugänglich und wird nicht auf der Seite Image auswählen angezeigt.

- Geben Sie auf der Seite **Virtuelle Maschinen** an, wie viele VMs Sie erstellen möchten und welche Maschinengröße. Nach der Katalogerstellung können Sie die Maschinengröße durch Bearbeiten des Katalogs ändern. - Die Seite **NICs** enthält keine Azure-spezifischen Informationen. Befolgen Sie die Anweisungen im Artikel [Maschinenkataloge erstellen](/de-de/citrix-virtual-apps-desktops/install-configure/machine-catalogs-create.html#nic). -

-

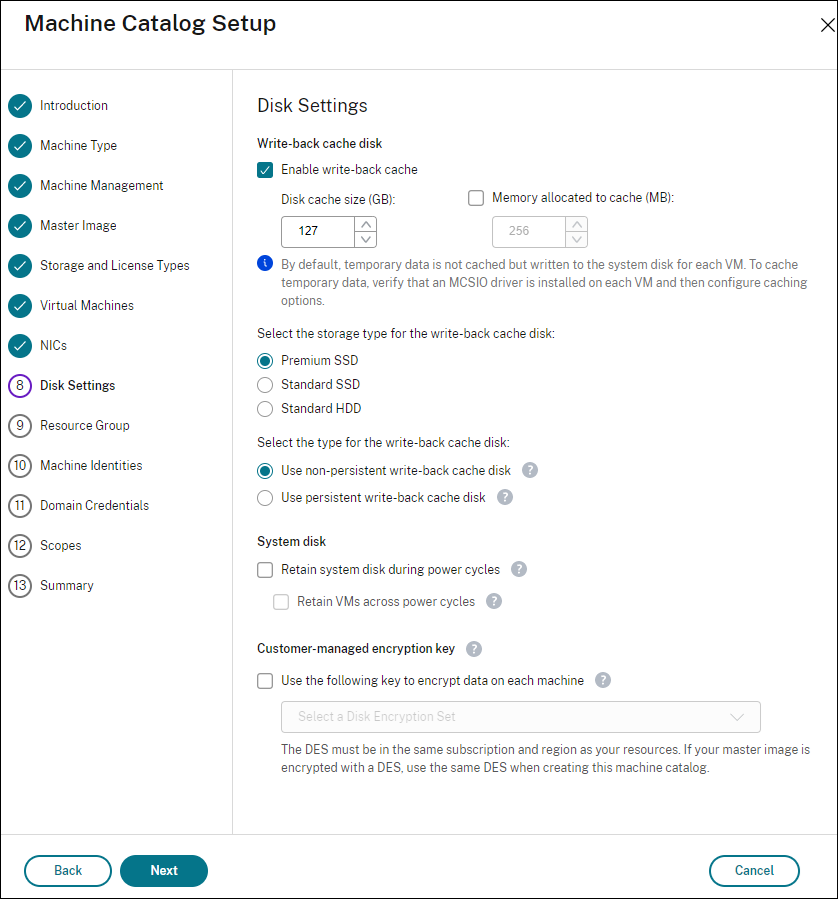

Wählen Sie auf der Seite Datenträgereinstellungen, ob der Write-Back-Cache aktiviert werden soll. Wenn die MCS-Speicheroptimierungsfunktion aktiviert ist, können Sie die folgenden Einstellungen beim Erstellen eines Katalogs konfigurieren. Diese Einstellungen gelten sowohl für Azure- als auch für GCP-Umgebungen.

Nach dem Aktivieren des Write-Back-Caches können Sie Folgendes tun:

-

Konfigurieren Sie die Größe des Datenträgers und des RAMs, die für das Caching temporärer Daten verwendet werden. Weitere Informationen finden Sie unter Cache für temporäre Daten konfigurieren.

-

Wählen Sie den Speichertyp für den Write-Back-Cache-Datenträger aus. Die folgenden Speicheroptionen stehen für den Write-Back-Cache-Datenträger zur Verfügung:

- Premium-SSD

- Standard-SSD

- Standard-HDD

Hinweis:

Wenn Sie auf der Seite Speicher- und Lizenztypen die Option ZRS als Speicherredundanz auswählen, wird die Speicherredundanz des Write-Back-Cache-Datenträgers standardmäßig auf ZRS festgelegt.

-

-

Wählen Sie aus, ob der Write-Back-Cache-Datenträger für die bereitgestellten VMs persistent sein soll. Wählen Sie Write-Back-Cache aktivieren, um die Optionen verfügbar zu machen. Standardmäßig ist Nicht-persistenter Write-Back-Cache-Datenträger verwenden ausgewählt.

-

Wählen Sie den Typ für den Write-Back-Cache-Datenträger aus.

- Nicht-persistenter Write-Back-Cache-Datenträger verwenden. Wenn diese Option ausgewählt ist, wird der Write-Back-Cache-Datenträger während der Energiezyklen gelöscht. Alle darauf umgeleiteten Daten gehen verloren. Wenn der temporäre Datenträger der VM ausreichend Speicherplatz hat, wird er zum Hosten des Write-Back-Cache-Datenträgers verwendet, um Ihre Kosten zu senken. Nach der Katalogerstellung können Sie überprüfen, ob die bereitgestellten Maschinen den temporären Datenträger verwenden. Klicken Sie dazu auf den Katalog und überprüfen Sie die Informationen auf der Registerkarte Vorlageneigenschaften. Wenn der temporäre Datenträger verwendet wird, sehen Sie Nicht-persistenter Write-Back-Cache-Datenträger und dessen Wert ist Ja (unter Verwendung des temporären Datenträgers der VM). Andernfalls sehen Sie Nicht-persistenter Write-Back-Cache-Datenträger und dessen Wert ist Nein (nicht unter Verwendung des temporären Datenträgers der VM).

- Persistenter Write-Back-Cache-Datenträger verwenden. Wenn diese Option ausgewählt ist, bleibt der Write-Back-Cache-Datenträger für die bereitgestellten VMs persistent. Das Aktivieren dieser Option erhöht Ihre Speicherkosten.

Hinweis:

Ein Katalog verwendet automatisch den Azure Temp Disk für den WBC-Datenträger, wenn alle folgenden Kriterien erfüllt sind:

-

MCSIO ist aktiviert.

-

Der WBC-Datenträger ist nicht-persistent.

- Die VM-Größe umfasst einen temporären Datenträger, der groß genug für den WBC-Datenträger ist.

- Für den WBC-Datenträger ist kein Laufwerksbuchstabe angegeben.

Diese Funktion gilt sowohl für die Katalogerstellung als auch für die Bearbeitung und hilft, Ihre Speicherkosten zu senken.

-

Wählen Sie aus, ob VMs und Systemdatenträger für VDAs während der Energiezyklen beibehalten werden sollen.

VM und Systemdatenträger während der Energiezyklen beibehalten. Verfügbar, wenn Sie Write-Back-Cache aktivieren ausgewählt haben. Standardmäßig werden VMs und die Systemdatenträger beim Herunterfahren gelöscht und beim Starten neu erstellt. Wenn Sie die Neustartzeiten der VM reduzieren möchten, wählen Sie diese Option. Beachten Sie, dass die Aktivierung dieser Option auch die Speicherkosten erhöht.

-

Wählen Sie aus, ob Speicherkosteneinsparungen aktiviert werden sollen. Wenn aktiviert, sparen Sie Speicherkosten, indem der Speicherkontenträger beim Herunterfahren der VM auf Standard-HDD herabgestuft wird. Die VM wechselt beim Neustart zu ihren ursprünglichen Einstellungen zurück. Die Option gilt sowohl für Speicher- als auch für Write-Back-Cache-Datenträger. Alternativ können Sie auch PowerShell verwenden. Siehe Speichertyp auf eine niedrigere Stufe ändern, wenn eine VM heruntergefahren wird.

Hinweis: > > Microsoft legt Einschränkungen für die Änderung des Speichertyps während des Herunterfahrens einer VM fest. Es ist auch möglich, dass Microsoft Änderungen des Speichertyps in Zukunft blockiert. Weitere Informationen finden Sie in diesem Microsoft-Artikel.

-

Wählen Sie aus, ob Daten auf Maschinen in diesem Katalog verschlüsselt werden sollen und welcher Verschlüsselungsschlüssel verwendet werden soll. Die serverseitige Verschlüsselung mit einem kundenseitig verwalteten Schlüssel (CMK) ermöglicht Ihnen die Verwaltung der Verschlüsselung auf Ebene eines verwalteten Datenträgers und den Schutz von Daten auf den Maschinen im Katalog. Die Standardeinstellungen werden entweder vom Maschinenprofil oder vom Master-Image geerbt, wobei das Profil Vorrang hat:

- Wenn Sie ein Maschinenprofil mit einem CMK verwenden, wird die Option Folgenden Schlüssel zum Verschlüsseln von Daten auf jeder Maschine verwenden automatisch ausgewählt und standardmäßig der Schlüssel aus dem Maschinenprofil verwendet.

- Wenn Sie ein Maschinenprofil mit einem plattformverwalteten Schlüssel (PMK) verwenden und das Master-Image CMK-verschlüsselt ist, wird die Option Folgenden Schlüssel zum Verschlüsseln von Daten auf jeder Maschine verwenden automatisch ausgewählt und standardmäßig der Schlüssel aus dem Master-Image verwendet.

- Wenn Sie kein Maschinenprofil verwenden und das Master-Image CMK-verschlüsselt ist, wird die Option Folgenden Schlüssel zum Verschlüsseln von Daten auf jeder Maschine verwenden automatisch ausgewählt und standardmäßig der Schlüssel aus dem Master-Image verwendet.

Weitere Informationen finden Sie unter Azure serverseitige Verschlüsselung.

-

Wählen Sie auf der Seite Ressourcengruppe aus, ob Sie Ressourcengruppen erstellen oder vorhandene Gruppen verwenden möchten.

- Wenn Sie Ressourcengruppen erstellen möchten, wählen Sie Weiter.

- Wenn Sie vorhandene Ressourcengruppen verwenden möchten, wählen Sie Gruppen aus der Liste Verfügbare Bereitstellungsressourcengruppen aus. Wichtig: Wählen Sie genügend Gruppen aus, um die Maschinen aufzunehmen, die Sie im Katalog erstellen. Eine Meldung wird angezeigt, wenn Sie zu wenige auswählen. Möglicherweise möchten Sie mehr als das Minimum auswählen, wenn Sie später weitere VMs zum Katalog hinzufügen möchten. Sie können einem Katalog nach der Erstellung keine weiteren Ressourcengruppen hinzufügen.

Weitere Informationen finden Sie unter Azure-Ressourcengruppen.

- Wählen Sie auf der Seite Maschinenidentitäten einen Identitätstyp aus und konfigurieren Sie Identitäten für Maschinen in diesem Katalog. Wenn Sie die VMs als Microsoft Entra joined auswählen, können Sie sie einer Microsoft Entra-Sicherheitsgruppe hinzufügen. Die detaillierten Schritte sind wie folgt:

- Wählen Sie im Feld Identitätstyp die Option Microsoft Entra joined aus. Die Option Microsoft Entra-Sicherheitsgruppe (optional) wird angezeigt.

- Klicken Sie auf Microsoft Entra-Sicherheitsgruppe: Neu erstellen.

- Geben Sie einen Gruppennamen ein und klicken Sie dann auf Erstellen.

- Befolgen Sie die Anweisungen auf dem Bildschirm, um sich bei Azure anzumelden. Wenn der Gruppenname in Azure nicht existiert, wird ein grünes Symbol angezeigt. Andernfalls wird eine Fehlermeldung angezeigt, die Sie auffordert, einen neuen Namen einzugeben.

- Geben Sie das Benennungsschema für die Maschinenkonten der VMs ein.

Nach der Katalogerstellung greift Citrix Virtual Apps and Desktops in Ihrem Namen auf Azure zu und erstellt die Sicherheitsgruppe sowie eine dynamische Mitgliedschaftsregel für die Gruppe. Basierend auf dieser Regel werden VMs mit dem in diesem Katalog angegebenen Benennungsschema automatisch der Sicherheitsgruppe hinzugefügt.

Das Hinzufügen von VMs mit einem anderen Benennungsschema zu diesem Katalog erfordert, dass Sie sich bei Azure anmelden. Citrix Virtual Apps™ and Desktops kann dann auf Azure zugreifen und eine dynamische Mitgliedschaftsregel basierend auf dem neuen Benennungsschema erstellen.

- Beim Löschen dieses Katalogs erfordert auch das Löschen der Sicherheitsgruppe aus Azure eine Anmeldung bei Azure.

-

Die Seiten Domänenanmeldeinformationen und Zusammenfassung enthalten keine Azure-spezifischen Informationen. Befolgen Sie die Anweisungen im Artikel Maschinenkataloge erstellen.

Tipp:

Auf der Seite Zusammenfassung können Sie die geschätzten monatlichen Kosten für die virtuellen Maschinen in diesem Maschinenkatalog basierend auf dem öffentlichen Listenpreis von Azure anzeigen. Wenn die Verbindung, die den Katalog hostet, die Berechtigung

Microsoft.Consumption/pricesheets/readin Azure besitzt, wird die Schätzung stattdessen anhand der vertraglich vereinbarten Preise Ihrer Organisation berechnet.Wählen Sie die Kostenschätzung aus, um detaillierte Informationen anzuzeigen. Für eine genauere Schätzung passen Sie Einstellungen wie tägliche Einschaltstunden, Arbeitstage pro Woche und Sparoptionen basierend auf Ihrer Nutzung an.

Schließen Sie den Assistenten ab.

Bedingungen, unter denen der temporäre Azure-Datenträger für den Write-Back-Cache-Datenträger geeignet ist

Sie können den temporären Azure-Datenträger als Write-Back-Cache-Datenträger nur verwenden, wenn alle folgenden Bedingungen erfüllt sind:

-

Der Write-Back-Cache-Datenträger muss nicht-persistent sein, da der temporäre Azure-Datenträger nicht für persistente Daten geeignet ist.

-

Die gewählte Azure VM-Größe muss einen temporären Datenträger enthalten.

-

Der kurzlebige Betriebssystemdatenträger muss nicht aktiviert sein.

-

Akzeptieren Sie, dass die Write-Back-Cache-Datei auf dem temporären Azure-Datenträger abgelegt wird.

-

Die Größe des temporären Azure-Datenträgers muss größer sein als die Gesamtgröße von (Write-Back-Cache-Datenträgergröße + reservierter Speicherplatz für die Auslagerungsdatei + 1 GB Pufferspeicher).

Nicht-persistente Write-Back-Cache-Datenträger-Szenarien

-

Die folgende Tabelle beschreibt drei verschiedene Szenarien, in denen der temporäre Datenträger für den Write-Back-Cache während der Erstellung eines Maschinenkatalogs verwendet wird.

-

Szenario Ergebnis Alle Bedingungen für die Verwendung des temporären Datenträgers für den Write-Back-Cache sind erfüllt. Die WBC-Datei mcsdif.vhdxwird auf dem temporären Datenträger abgelegt.Der temporäre Datenträger hat nicht genügend Speicherplatz für die Write-Back-Cache-Nutzung. Ein VHD-Datenträger MCSWCDiskwird erstellt und die WBC-Dateimcsdif.vhdxwird auf diesem Datenträger abgelegt.Der temporäre Datenträger hat ausreichend Speicherplatz für die Write-Back-Cache-Nutzung, aber UseTempDiskForWBCist auf false gesetzt.Ein VHD-Datenträger MCSWCDiskwird erstellt und die WBC-Dateimcsdif.vhdxwird auf diesem Datenträger abgelegt.

Erstellen einer Azure-Vorlagenspezifikation

Sie können eine Azure-Vorlagenspezifikation im Azure-Portal erstellen und diese in Web Studio und PowerShell-Befehlen verwenden, um einen MCS-Maschinenkatalog zu erstellen oder zu aktualisieren.

So erstellen Sie eine Azure-Vorlagenspezifikation für eine vorhandene VM:

- Gehen Sie zum Azure-Portal. Wählen Sie eine Ressourcengruppe und dann die VM und die Netzwerkschnittstelle aus. Klicken Sie im …-Menü oben auf Vorlage exportieren.

-

Deaktivieren Sie das Kontrollkästchen Parameter einschließen, wenn Sie eine Vorlagenspezifikation für die Katalogbereitstellung erstellen möchten. Vergewissern Sie sich in der JSON-Datei, dass die Abschnitte

parametersundvariableswie folgt aussehen:```

“parameters”: {}, “variables”: {}

<!--NeedCopy--> ```

-

Klicken Sie auf Herunterladen, um die Vorlage als JSON-Datei zu speichern.

- Wählen Sie im Azure-Portal Vorlagenspezifikationen aus und klicken Sie auf Vorlage importieren.

- Suchen und importieren Sie das auf Ihrem Computer gespeicherte Maschinenprofil (im JSON-Format).

- Geben Sie den Namen, das Abonnement, die Ressourcengruppe, den Speicherort und die Version an. Klicken Sie auf Weiter: Vorlage bearbeiten.

- Erstellen Sie Überprüfen+Erstellen und erstellen Sie die Vorlagenspezifikation.

- Vergewissern Sie sich auf der Seite Vorlagenspezifikationen, dass die soeben erstellte Vorlagenspezifikation vorhanden ist. Klicken Sie auf die Vorlagenspezifikation. Klicken Sie im linken Bereich auf Versionen.

- Sie können eine neue Version erstellen, indem Sie auf Neue Version erstellen klicken. Geben Sie eine neue Versionsnummer an, nehmen Sie Änderungen an der aktuellen Vorlagenspezifikation vor und klicken Sie auf Überprüfen + Erstellen, um die neue Version der Vorlagenspezifikation zu erstellen.

Sie können Informationen über die Vorlagenspezifikation und die Vorlagenversion mithilfe der folgenden PowerShell-Befehle abrufen:

-

Um Informationen über die Vorlagenspezifikation abzurufen, führen Sie Folgendes aus:

get-item XDHyp:\HostingUnits\East\machineprofile.folder\abc.resourcegroup\bggTemplateSpec.templatespec <!--NeedCopy--> -

Um Informationen über die Version der Vorlagenspezifikation abzurufen, führen Sie Folgendes aus:

get-item XDHyp:\HostingUnits\East\machineprofile.folder\abc.resourcegroup\bggTemplateSpec.templatespec\bgg1.0.templatespecversion <!--NeedCopy-->

Verwenden einer Vorlagenspezifikation beim Erstellen oder Aktualisieren eines Katalogs

-

Sie können einen MCS-Maschinenkatalog erstellen oder aktualisieren, indem Sie eine Vorlagenspezifikation als Maschinenprofileingabe verwenden. Dazu können Sie Web Studio oder PowerShell-Befehle verwenden.

- Informationen zu Web Studio finden Sie unter Erstellen eines Maschinenkatalogs mithilfe eines Azure Resource Manager-Images in Web Studio

- Informationen zu PowerShell finden Sie unter Verwenden einer Vorlagenspezifikation beim Erstellen oder Aktualisieren eines Katalogs mithilfe von PowerShell

Azure-serverseitige Verschlüsselung

- Citrix Virtual Apps and Desktops unterstützt vom Kunden verwaltete Verschlüsselungsschlüssel für verwaltete Azure-Datenträger über Azure Key Vault. Mit dieser Unterstützung können Sie Ihre organisatorischen und Compliance-Anforderungen verwalten, indem Sie die verwalteten Datenträger Ihres Maschinenkatalogs mit Ihrem eigenen Verschlüsselungsschlüssel verschlüsseln. Weitere Informationen finden Sie unter [Serverseitige Verschlüsselung von Azure Disk Storage](https://docs.microsoft.com/de-de/azure/virtual-machines/disk-encryption).

- Bei Verwendung dieser Funktion für verwaltete Datenträger:

- Um den Schlüssel zu ändern, mit dem der Datenträger verschlüsselt ist, ändern Sie den aktuellen Schlüssel im `DiskEncryptionSet`. Alle Ressourcen, die diesem `DiskEncryptionSet` zugeordnet sind, werden mit dem neuen Schlüssel verschlüsselt.

- Wenn Sie Ihren Schlüssel deaktivieren oder löschen, werden alle VMs mit Datenträgern, die diesen Schlüssel verwenden, automatisch heruntergefahren. Nach dem Herunterfahren sind die VMs nicht mehr nutzbar, es sei denn, der Schlüssel wird wieder aktiviert oder Sie weisen einen neuen Schlüssel zu. Jeder Katalog, der den Schlüssel verwendet, kann nicht eingeschaltet werden, und Sie können ihm keine VMs hinzufügen.

Wichtige Überlegungen bei der Verwendung von vom Kunden verwalteten Verschlüsselungsschlüsseln

- Beachten Sie Folgendes bei der Verwendung dieser Funktion:

- Alle Ressourcen, die mit Ihren vom Kunden verwalteten Schlüsseln zusammenhängen (Azure Key Vaults, Datenträgerverschlüsselungssätze, VMs, Datenträger und Snapshots), müssen sich im selben Abonnement und in derselben Region befinden.

- Datenträger, Snapshots und Images, die mit vom Kunden verwalteten Schlüsseln verschlüsselt sind, können nicht in eine andere Ressourcengruppe und ein anderes Abonnement verschoben werden.

- Informationen zu Einschränkungen bei Datenträgerverschlüsselungssätzen pro Region finden Sie auf der [Microsoft-Website](https://docs.microsoft.com/de-de/azure/azure-resource-manager/management/azure-subscription-service-limits).

Hinweis:

Siehe Schnellstart: Erstellen eines Key Vaults über das Azure-Portal für Informationen zur Konfiguration der Azure-serverseitigen Verschlüsselung.

Vom Kunden verwalteter Azure-Verschlüsselungsschlüssel

Beim Erstellen eines Maschinenkatalogs können Sie wählen, ob Daten auf den im Katalog bereitgestellten Maschinen verschlüsselt werden sollen. Die serverseitige Verschlüsselung mit einem vom Kunden verwalteten Verschlüsselungsschlüssel ermöglicht es Ihnen, die Verschlüsselung auf Ebene eines verwalteten Datenträgers zu verwalten und Daten auf den Maschinen im Katalog zu schützen. Ein Datenträgerverschlüsselungssatz (DES) stellt einen vom Kunden verwalteten Schlüssel dar. Um diese Funktion nutzen zu können, müssen Sie Ihren DES zuerst in Azure erstellen. Ein DES hat das folgende Format:

- `/subscriptions/12345678-1234-1234-1234-123456789012/resourceGroups/Sample-RG/providers/Microsoft.Compute/diskEncryptionSets/SampleEncryptionSet`

Wählen Sie einen DES aus der Liste aus. Der von Ihnen ausgewählte DES muss sich im selben Abonnement und in derselben Region wie Ihre Ressourcen befinden.

- Siehe [Erstellen eines Maschinenkatalogs mit kundenverwaltetem Schlüssel](#create-a-machine-catalog-with-customer-managed-encryption-key).

Azure-Datenträgerverschlüsselung auf dem Host

Sie können einen MCS-Maschinenkatalog mit Host-basierter Verschlüsselungsfunktion erstellen. Derzeit unterstützt MCS für diese Funktion nur den Workflow für Maschinenprofile. Sie können eine VM oder eine Vorlagenspezifikation als Eingabe für ein Maschinenprofil verwenden.

Diese Verschlüsselungsmethode verschlüsselt die Daten nicht über den Azure-Speicher. Der Server, der die VM hostet, verschlüsselt die Daten, und anschließend fließen die verschlüsselten Daten über den Azure-Speicherserver. Daher verschlüsselt diese Methode die Daten Ende-zu-Ende.

Einschränkungen:

- Die Azure-Datenträgerverschlüsselung auf dem Host ist:

- Nicht für alle Azure-Maschinengrößen unterstützt

- Inkompatibel mit Azure-Datenträgerverschlüsselung

So erstellen Sie einen Maschinenkatalog mit Host-basierter Verschlüsselungsfunktion:

- Überprüfen Sie, ob die Host-basierte Verschlüsselungsfunktion für das Abonnement aktiviert ist. Informationen dazu finden Sie unter https://learn.microsoft.com/en-us/rest/api/resources/features/get?tabs=HTTP/. Ist sie nicht aktiviert, müssen Sie die Funktion für das Abonnement aktivieren. Informationen zum Aktivieren der Funktion für Ihr Abonnement finden Sie unter https://learn.microsoft.com/en-us/azure/virtual-machines/disks-enable-host-based-encryption-portal?tabs=azure-powershell#prerequisites/.

- Überprüfen Sie, ob eine bestimmte Azure-VM-Größe die Host-basierte Verschlüsselung unterstützt. Führen Sie dazu in einem PowerShell-Fenster einen der folgenden Befehle aus:

PS XDHyp:\Connections\<your connection>\east us.region\serviceoffering.folder> <!--NeedCopy-->PS XDHyp:\HostingUnits\<your hosting unit>\serviceoffering.folder> <!--NeedCopy--> -

Erstellen Sie im Azure-Portal eine VM oder eine Vorlagenspezifikation als Eingabe für ein Maschinenprofil, wobei die Host-basierte Verschlüsselung aktiviert ist.

- Wenn Sie eine VM erstellen möchten, wählen Sie eine VM-Größe aus, die die Host-basierte Verschlüsselung unterstützt. Nachdem Sie die VM erstellt haben, ist die VM-Eigenschaft Verschlüsselung auf dem Host aktiviert.

- Wenn Sie eine Vorlagenspezifikation verwenden möchten, weisen Sie den Parameter

Encryption at Hostals true innerhalb vonsecurityProfilezu.

-

Erstellen Sie einen MCS-Maschinenkatalog mit dem Maschinenprofil-Workflow, indem Sie entweder eine VM oder eine Vorlagenspezifikation auswählen.

- Betriebssystemdatenträger / Datenträger: Wird über kundenverwalteten Schlüssel und plattformverwalteten Schlüssel verschlüsselt

- Temporärer Betriebssystemdatenträger: Wird nur über plattformverwalteten Schlüssel verschlüsselt

- Cache-Datenträger: Wird über kundenverwalteten Schlüssel und plattformverwalteten Schlüssel verschlüsselt

Sie können den Maschinenkatalog mit Web Studio oder durch Ausführen von PowerShell-Befehlen erstellen.

Host-basierte Verschlüsselungsinformationen aus einem Maschinenprofil abrufen

Sie können die Host-basierte Verschlüsselungsinformationen aus einem Maschinenprofil abrufen, wenn Sie den PowerShell-Befehl mit dem Parameter AdditionalData ausführen. Wenn der Parameter EncryptionAtHost auf True gesetzt ist, bedeutet dies, dass die Host-basierte Verschlüsselung für das Maschinenprofil aktiviert ist.

Beispiel: Wenn die Maschinenprofil-Eingabe eine VM ist, führen Sie den folgenden Befehl aus:

(get-item XDHyp:\HostingUnits\myAzureNetwork\machineprofile.folder\abc.resourcegroup\def.vm).AdditionalData

<!--NeedCopy-->

Beispiel: Wenn die Maschinenprofil-Eingabe eine Vorlagenspezifikation ist, führen Sie den folgenden Befehl aus:

(get-item XDHyp:\HostingUnits\myAzureNetwork\machineprofile.folder\abc.resourcegroup\def_templatespec.templatespec\EncryptionAtHost.templatespecversion).AdditionalData

<!--NeedCopy-->

Doppelte Verschlüsselung auf verwaltetem Datenträger

Sie können einen Maschinenkatalog mit doppelter Verschlüsselung erstellen. Alle mit dieser Funktion erstellten Kataloge verfügen über serverseitig verschlüsselte Datenträger mit sowohl plattform- als auch kundenverwalteten Schlüsseln. Sie besitzen und verwalten den Azure Key Vault, den Verschlüsselungsschlüssel und die Datenträgerverschlüsselungssätze (DES).

Die doppelte Verschlüsselung ist eine plattformseitige Verschlüsselung (Standard) und eine kundenverwaltete Verschlüsselung (CMEK). Wenn Sie also ein sicherheitssensibler Kunde sind, der sich Sorgen über das Risiko im Zusammenhang mit einem Verschlüsselungsalgorithmus, einer Implementierung oder einem kompromittierten Schlüssel macht, können Sie sich für diese doppelte Verschlüsselung entscheiden. Persistente Betriebssystem- und Datenträger, Snapshots und Images werden alle im Ruhezustand mit doppelter Verschlüsselung verschlüsselt.

Hinweis:

- Sie können einen Maschinenkatalog mit doppelter Verschlüsselung mit Web Studio und PowerShell-Befehlen erstellen und aktualisieren. Siehe Erstellen eines Maschinenkatalogs mit doppelter Verschlüsselung für PowerShell-Befehle.

- Sie können einen nicht-maschinenprofilbasierten Workflow oder einen maschinenprofilbasierten Workflow zum Erstellen oder Aktualisieren eines Maschinenkatalogs mit doppelter Verschlüsselung verwenden.

- Wenn Sie einen nicht-maschinenprofilbasierten Workflow zum Erstellen eines Maschinenkatalogs verwenden, können Sie die gespeicherte

DiskEncryptionSetIdwiederverwenden.- Wenn Sie ein Maschinenprofil verwenden, können Sie eine VM oder eine Vorlagenspezifikation als Maschinenprofil-Eingabe verwenden.

Einschränkungen:

- Die doppelte Verschlüsselung wird für Ultra Disks oder Premium SSD v2-Datenträger nicht unterstützt.

- Die doppelte Verschlüsselung wird auf nicht verwalteten Datenträgern nicht unterstützt.

- Wenn Sie einen mit einem Katalog verknüpften DiskEncryptionSet-Schlüssel deaktivieren, werden die VMs des Katalogs deaktiviert.

- Alle Ressourcen, die mit Ihren kundenverwalteten Schlüsseln (Azure Key Vaults, Datenträgerverschlüsselungssätze, VMs, Datenträger und Snapshots) zusammenhängen, müssen sich im selben Abonnement und in derselben Region befinden.

- Sie können nur bis zu 50 Datenträgerverschlüsselungssätze pro Region und Abonnement erstellen.

Azure-Ressourcengruppen

Azure-Bereitstellungsressourcengruppen bieten eine Möglichkeit, VMs bereitzustellen, die Benutzern Anwendungen und Desktops zur Verfügung stellen. Sie können eine Ressourcengruppe erstellen oder eine vorhandene Ressourcengruppe verwenden, um VMs in einem MCS-Maschinenkatalog bereitzustellen. Sie können dieselbe Ressourcengruppe in mehreren Maschinenkatalogen verwenden. Informationen zu Azure-Ressourcengruppen finden Sie in der Microsoft-Dokumentation.

Verwendung von Azure-Ressourcengruppen

Es gibt keine Begrenzung für die Anzahl der virtuellen Maschinen, verwalteten Datenträger, Snapshots und Images pro Azure-Ressourcengruppe. (Die Begrenzung von 240 VMs pro 800 verwalteten Datenträgern pro Azure-Ressourcengruppe wurde aufgehoben.)

- Wenn Sie einen Dienstprinzipal mit vollem Umfang zum Erstellen eines Maschinenkatalogs verwenden, erstellt MCS nur eine Azure-Ressourcengruppe und verwendet diese Gruppe für den Katalog.

- Wenn Sie einen Dienstprinzipal mit engem Umfang zum Erstellen eines Maschinenkatalogs verwenden, müssen Sie eine leere, vorab erstellte Azure-Ressourcengruppe für den Katalog angeben.

Azure Ephemeral-Datenträger

Ein flüchtiger Azure-Datenträger ermöglicht es Ihnen, den Cache-Datenträger, den temporären Datenträger oder den NVMe-Datenträger zur Speicherung des Betriebssystemdatenträgers für eine Azure-fähige virtuelle Maschine umzufunktionieren. Diese Funktionalität ist nützlich für Azure-Umgebungen, die einen leistungsfähigeren SSD-Datenträger gegenüber einem Standard-HDD-Datenträger erfordern. Informationen zum Erstellen eines Katalogs mit einem flüchtigen Azure-Datenträger finden Sie unter Erstellen eines Katalogs mit flüchtigen Azure-Datenträgern.

Hinweis:

Persistente Kataloge unterstützen keine flüchtigen Betriebssystemdatenträger.

Flüchtige Betriebssystemdatenträger erfordern, dass Ihr Bereitstellungsschema verwaltete Datenträger und eine Shared Image Gallery verwendet.

Speichern eines flüchtigen temporären Betriebssystemdatenträgers

-

Sie haben die Möglichkeit, einen flüchtigen Betriebssystemdatenträger auf dem temporären VM-Datenträger, einem Ressourcendatenträger oder einem NVMe-Datenträger zu speichern. Diese Funktionalität ermöglicht es Ihnen, einen flüchtigen Betriebssystemdatenträger mit einer VM zu verwenden, die entweder keinen Cache oder einen unzureichenden Cache hat. Solche VMs verfügen über einen temporären Datenträger, einen Ressourcendatenträger oder einen NVMe-Datenträger zur Speicherung eines flüchtigen Betriebssystemdatenträgers, wie z. B.

Ddv4. -

Beachten Sie Folgendes:

- Ein flüchtiger Datenträger wird im VM-Cache-Datenträger, im temporären (Ressourcen-)Datenträger der VM oder im NVMe-Datenträger gespeichert. Der Cache-Datenträger wird dem temporären Datenträger vorgezogen, es sei denn, der Cache-Datenträger ist nicht groß genug, um den Inhalt des Betriebssystemdatenträgers aufzunehmen.

- Bei Updates führt ein neues Image, das größer als der Cache-Datenträger, aber kleiner als der temporäre Datenträger ist, dazu, dass der flüchtige Betriebssystemdatenträger durch den temporären Datenträger der VM ersetzt wird.

Flüchtiger Azure-Datenträger und Speicheroptimierung von Machine Creation Services (MCS I/O)

Flüchtige Azure-Betriebssystemdatenträger und MCS I/O können nicht gleichzeitig aktiviert werden.

Die wichtigen Überlegungen sind wie folgt:

- Sie können keinen Maschinenkatalog erstellen, bei dem sowohl der flüchtige Betriebssystemdatenträger als auch MCS I/O gleichzeitig aktiviert sind.

- Die PowerShell-Parameter (`UseWriteBackCache` und `UseEphemeralOsDisk`) schlagen mit entsprechenden Fehlermeldungen fehl, wenn Sie sie in `New-ProvScheme` oder `Set-ProvScheme` auf **true** setzen.

- Für bestehende Maschinenkataloge, die mit beiden Funktionen erstellt wurden, können Sie weiterhin:

- einen Maschinenkatalog aktualisieren.

- VMs hinzufügen oder löschen.

- einen Maschinenkatalog löschen.

Azure Compute Gallery

Verwenden Sie die Azure Compute Gallery (ehemals Azure Shared Image Gallery) als Repository für veröffentlichte Images für MCS-bereitgestellte Maschinen in Azure. Sie können ein veröffentlichtes Image in der Galerie speichern, um die Erstellung und Hydrierung von Betriebssystemdatenträgern zu beschleunigen und die Start- und Anwendungsstartzeiten für nicht-persistente VMs zu verbessern. Die Shared Image Gallery enthält die folgenden drei Elemente:

- Galerie: Hier werden Images gespeichert. MCS erstellt eine Galerie für jeden Maschinenkatalog.

- Galerie-Image-Definition: Diese Definition enthält Informationen (Betriebssystemtyp und -zustand, Azure-Region) über das veröffentlichte Image. MCS erstellt eine Image-Definition für jedes für den Katalog erstellte Image.

- Galerie-Image-Version: Jedes Image in einer Shared Image Gallery kann mehrere Versionen haben, und jede Version kann mehrere Replikate in verschiedenen Regionen haben. Jedes Replikat ist eine vollständige Kopie des veröffentlichten Images.

Hinweis:

Die Funktionalität der Shared Image Gallery ist nur mit verwalteten Datenträgern kompatibel. Sie ist nicht für ältere Maschinenkataloge verfügbar.

-

Weitere Informationen finden Sie unter Übersicht über Azure Compute Gallery.

-

Informationen zum Erstellen oder Aktualisieren eines Maschinenkatalogs mit einem Azure Compute Gallery-Image mithilfe von PowerShell finden Sie unter Erstellen oder Aktualisieren eines Maschinenkatalogs mit einem Azure Compute Gallery-Image.

Vertrauliche Azure-VMs

-

Vertrauliche Azure-Computing-VMs stellen sicher, dass Ihr virtueller Desktop im Arbeitsspeicher verschlüsselt und während der Nutzung geschützt ist.

-

Sie können MCS verwenden, um einen Katalog mit vertraulichen Azure-VMs zu erstellen. Sie müssen den Workflow für Maschinenprofile verwenden, um einen solchen Katalog zu erstellen. Sie können sowohl VM- als auch ARM-Vorlagenspezifikationen als Maschinenprofileingabe verwenden.

-

Sie können auch ein vertrauliches Azure-Master-Image vom VM-Typ und ein vertrauliches Azure-Maschinenprofil vom VM-Typ verwenden, um ein vorbereitetes Image zu erstellen, und dieses vorbereitete Image dann zur Erstellung eines MCS-Katalogs verwenden.

Wichtige Überlegungen für vertrauliche VMs

-

Die wichtigen Überlegungen zu unterstützten VM-Größen und zur Erstellung von Maschinenkatalogen mit vertraulichen VMs sind wie folgt:

-

Informationen zu den von vertraulichen VMs unterstützten VM-Größen finden Sie unter Größen.

-

Erstellen Sie Maschinenkataloge mit vertraulichen VMs.

- Sie können einen Maschinenkatalog mit vertraulichen Azure-VMs mithilfe von Web Studio und PowerShell-Befehlen erstellen.

- Sie müssen einen Workflow auf Basis von Maschinenprofilen verwenden, um einen Maschinenkatalog mit vertraulichen Azure-VMs zu erstellen. Sie können eine VM oder eine Vorlagenspezifikation als Maschinenprofileingabe verwenden.

-

Das Master-Image und die Maschinenprofileingabe müssen beide mit demselben vertraulichen Sicherheitstyp aktiviert sein. Verschiedene Azure-Ressourcen verwenden unterschiedliche Bezeichnungen, um den vertraulichen VM-Typ anzugeben.

Für Azure-Snapshot, verwalteten Datenträger oder virtuelle Maschine sind die Sicherheitstypen:

- ConfidentialVM_DiskEncryptedWithCustomerKey.

- ConfidentialVM_DiskEncryptedWithPlatformKey.

- ConfidentialVM_VMGuestStateOnlyEncryptedWithPlatformKey

Für die Azure ARM-Vorlagenspezifikationsversion sind die Sicherheitstypen:

- VMGuestStateOnly: Vertrauliche VM, bei der nur der VM-Gastzustand verschlüsselt ist

- DiskWithVMGuestState: Vertrauliche VM, bei der sowohl der Betriebssystemdatenträger als auch der VM-Gastzustand mit einem plattformverwalteten Schlüssel oder einem kundenverwalteten Schlüssel verschlüsselt sind. Sowohl normale als auch flüchtige Betriebssystemdatenträger können verschlüsselt werden.

-

Sie können vertrauliche VM-Informationen verschiedener Ressourcentypen wie verwaltete Datenträger, Snapshots, Azure Compute Gallery-Images, VMs und ARM-Vorlagenspezifikationen mithilfe des Parameters

AdditionalDataabrufen. Zum Beispiel:PS C:\Users\username> (get-item XDHyp:\HostingUnits\mynetwork\image.folder\username-dev-testing-rg.resourcegroup\username-dev-tsvda.vm).AdditionalData <!--NeedCopy-->Die zusätzlichen Datenfelder sind:

- DiskSecurityType

- ConfidentialVMDiskEncryptionSetId

-

DiskSecurityProfiles

Um die vertrauliche Computing-Eigenschaft einer Maschinengröße abzurufen, führen Sie den folgenden Befehl aus:

(Get-Item -path "XDHyp:\Connections\my-connection-name\East US.region\serviceoffering.folder\abc.serviceoffering").AdditionalDataDas zusätzliche Datenfeld ist

ConfidentialComputingType. - Sie können das Master-Image oder das Maschinenprofil nicht von einem vertraulichen zu einem nicht-vertraulichen Sicherheitstyp oder von einem nicht-vertraulichen zu einem vertraulichen Sicherheitstyp ändern.

- Sie erhalten entsprechende Fehlermeldungen für jede falsche Konfiguration.

-

Master-Images und Maschinenprofile vorbereiten

Bevor Sie einen Satz vertraulicher VMs erstellen, führen Sie die folgenden Schritte aus, um ein Master-Image und ein Maschinenprofil dafür vorzubereiten:

- Erstellen Sie im Azure-Portal eine vertrauliche VM mit spezifischen Einstellungen, wie zum Beispiel:

- Sicherheitstyp: Vertrauliche virtuelle Maschinen

- Vertrauliche OS-Datenträgerverschlüsselung: Aktiviert.

- Schlüsselverwaltung: Vertrauliche Datenträgerverschlüsselung mit einem plattformverwalteten Schlüssel Weitere Informationen zum Erstellen vertraulicher VMs finden Sie in diesem Microsoft-Artikel.

-

Bereiten Sie das Master-Image auf der erstellten VM vor. Installieren Sie die erforderlichen Anwendungen und den VDA auf der erstellten VM.

Hinweis:

Das Erstellen vertraulicher VMs mithilfe von VHD wird nicht unterstützt. Verwenden Sie stattdessen Azure Compute Gallery, verwaltete Datenträger oder Snapshots für diesen Zweck.

-

Erstellen Sie das Maschinenprofil auf eine der folgenden Arten:

- Verwenden Sie die in Schritt 1 erstellte vorhandene VM, wenn diese die benötigten Maschineneigenschaften besitzt.

-

Wenn Sie sich für eine ARM-Vorlagenspezifikation als Maschinenprofil entscheiden, erstellen Sie die Vorlagenspezifikation nach Bedarf. Konfigurieren Sie insbesondere Parameter, die Ihre Anforderungen an vertrauliche VMs erfüllen, wie z. B. SecurityEncryptionType und diskEncryptionSet (für kundenseitig verwalteten Schlüssel). Weitere Informationen finden Sie unter Erstellen einer Azure-Vorlagenspezifikation.

Hinweis:

- Stellen Sie sicher, dass das Master-Image und das Maschinenprofil denselben Sicherheitsschlüsseltyp aufweisen. - Um vertrauliche VMs zu erstellen, die eine vertrauliche OS-Datenträgerverschlüsselung mit einem kundenseitig verwalteten Schlüssel erfordern, stellen Sie sicher, dass die Datenträgerverschlüsselungssatz-IDs sowohl im Master-Image als auch im Maschinenprofil identisch sind.

Wenn Sie ein vorbereitetes Image vom Typ „Vertrauliche VM“ verwenden möchten, um einen MCS-Katalog zu erstellen, erstellen Sie ein vorbereitetes Image mithilfe des Master-Images vom Typ „Vertrauliche VM“ und eines Maschinenprofils vom Typ „Vertrauliche VM“. Weitere Informationen zum Erstellen vorbereiteter Images finden Sie unter Erstellen einer Image-Definition und einer anfänglichen Image-Version.

Vertrauliche VMs mit Web Studio oder PowerShell-Befehlen erstellen

Um einen Satz vertraulicher VMs zu erstellen, erstellen Sie einen Maschinenkatalog mithilfe eines Master-Images und eines Maschinenprofils, das von einer gewünschten vertraulichen VM abgeleitet wurde.

Um den Katalog mit Web Studio zu erstellen, befolgen Sie die Schritte, die unter Maschinenkataloge erstellen beschrieben sind. Beachten Sie dabei Folgendes:

- Wählen Sie auf der Seite **Image** ein Master-Image und ein Maschinenprofil aus, die Sie für die Erstellung der vertraulichen VM vorbereitet haben. Die Auswahl des Maschinenprofils ist obligatorisch, und es stehen nur Profile zur Auswahl, die denselben Sicherheitsverschlüsselungstyp wie das ausgewählte Master-Image aufweisen.

- Auf der Seite **Virtuelle Maschinen** werden nur Maschinengrößen zur Auswahl angezeigt, die vertrauliche VMs unterstützen.

- Auf der Seite **Datenträgereinstellungen** können Sie den Datenträgerverschlüsselungssatz nicht angeben, da er vom ausgewählten Maschinenprofil geerbt wird.

Überwachung der Startintegrität

Wenn Ihre VM über Secure Boot und ein aktiviertes virtuelles Trusted Platform Module (vTPM) verfügt und die Erweiterung GuestAttestation installiert ist, kann Microsoft Defender for Cloud remote überprüfen, ob Ihre VM ordnungsgemäß startet. Diese Überwachung wird als Überwachung der Startintegrität bezeichnet. Weitere Informationen zur Überwachung der Startintegrität finden Sie unter Übersicht über die Überwachung der Startintegrität.

Sie können die Überwachung der Startintegrität für MCS-Maschinenkatalog-VMs (persistente und nicht-persistente VMs) mithilfe eines Maschinenprofils (VM oder Vorlagenspezifikation) aktivieren. Die Überwachung der Startintegrität wird nur für Trusted Launch und vertrauliche VMs unterstützt.

Sie können einen vorhandenen Katalog aktualisieren, um die Startintegrität zu verwenden, indem Sie Set-ProvScheme verwenden, um auf ein für die Startintegrität aktiviertes Maschinenprofil zu verweisen. Neue VMs, die dem Katalog hinzugefügt werden, werden dann mit der Integritätsüberwachung aktiviert.

Sie können auch eine vorhandene VM in einem Katalog mithilfe von Set-ProvVmUpdateTimeWindow, Set-ProvVm oder Maintenance Cycles aktualisieren. Sie können eine:

- VM ohne Integritätsüberwachung in eine mit Integritätsüberwachung umwandeln

- VM mit Integritätsüberwachung in eine ohne Integritätsüberwachung umwandeln

Maschinenkatalog mit aktivierter Integritätsüberwachung erstellen

Erforderliche Berechtigungen:

Stellen Sie sicher, dass Sie über die folgenden Berechtigungen verfügen:

- `Microsoft.Compute/virtualMachines/extensions/read`

- `Microsoft.Compute/virtualMachines/extensions/write`

Führen Sie die folgenden Schritte aus, um einen MCS-Maschinenkatalog mit aktivierter Integritätsüberwachung zu erstellen:

- Erstellen Sie ein Maschinenprofil (VM oder Vorlagenspezifikation) mit installierter

GuestAttestation-Erweiterung. (Link zum Inhalt unten) -

Erstellen Sie einen MCS-Maschinenkatalog unter Verwendung der Maschinenprofil-Eingabe über Web Studio oder PowerShell-Befehle.

Hinweis:

Sie können den Status von

GuestAttestationExtensionEnabledeiner VM oder Vorlagenspezifikation mithilfe des PowerShell-BefehlsGet-Itemmit dem ParameterAdditionalDataüberprüfen. - Fügen Sie VMs zum Katalog hinzu.

Erstellen Sie ein Maschinenprofil mit aktivierter GuestAttestation-Erweiterung

Erstellen Sie eine VM oder Vorlagenspezifikation als Maschinenprofileingabe mit aktivierter Integritätsüberwachung, was bedeutet, dass die GuestAttestation-Erweiterung installiert ist.

Gehen Sie wie folgt vor, um eine VM mit aktivierter Integritätsüberwachung zu erstellen:

-

Melden Sie sich beim Azure-Portal an. 1. Wenn Sie eine neue VM erstellen:

1. Wählen Sie als **Sicherheitstyp** entweder **Vertrauenswürdiger Start virtueller Maschinen** oder **Vertrauliche virtuelle Maschinen** aus. 1. Klicken Sie auf **Sicherheitsfunktionen konfigurieren** und aktivieren Sie das Kontrollkästchen **Integritätsüberwachung**. > **Hinweis:** > > Für die Integritätsüberwachung müssen Sie den sicheren Start und vTPM aktivieren. - Gehen Sie auf der Seite Übersicht zum Abschnitt Sicherheitstyp und überprüfen Sie, ob der Sicherheitstyp Vertrauenswürdiger Start oder Vertrauliche virtuelle Maschinen ist und die Integritätsüberwachung aktiviert ist.

-

Navigieren Sie zur Seite Erweiterungen + Anwendungen, um zu überprüfen, ob

GuestAttestationinstalliert ist.- Informationen zum Aktivieren der Integritätsüberwachung einer vorhandenen VM finden Sie unter Integritätsüberwachung aktivieren – Azure-Portal.

So erstellen Sie eine Vorlagenspezifikation mit installierter GuestAttestation-Erweiterung:

- Sie können GuestAttestation mithilfe einer Vorlagenspezifikation installieren. Siehe [Integritätsüberwachung aktivieren – Vorlagenspezifikation](https://learn.microsoft.com/de-de/azure/virtual-machines/boot-integrity-monitoring-overview?tabs=template#enable-integrity-monitoring).

> **Hinweis:**

>

> In dieser Vorlagenspezifikation können Sie unter **Einstellungen** die Endpunkte für die Attestierung konfigurieren. Wenn Sie keine Konfiguration vornehmen, entscheidet Azure, welche Endpunkte konfiguriert werden sollen.

Azure Marketplace

Citrix Virtual Apps and Desktops unterstützt die Verwendung eines Master-Images in Azure, das Planinformationen zur Erstellung eines Maschinenkatalogs enthält. Weitere Informationen finden Sie unter Microsoft Azure Marketplace.

Tipp: > > Einige auf dem Azure Marketplace gefundene Images, wie das Standard-Windows Server-Image, fügen keine Planinformationen an. Die Funktion von Citrix Virtual Apps and Desktops ist für kostenpflichtige Images vorgesehen.

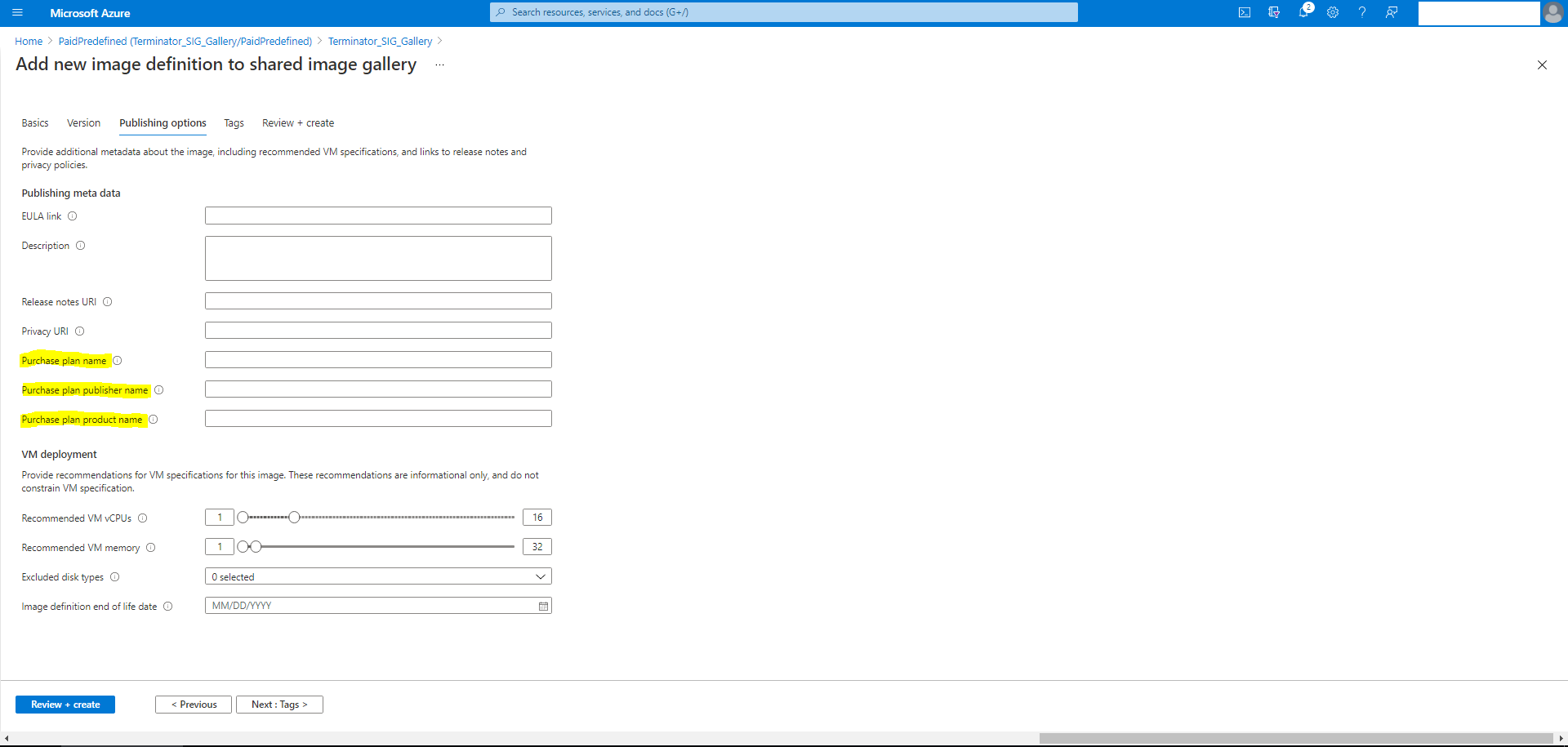

Stellen Sie sicher, dass das in der Shared Image Gallery erstellte Image Azure-Planinformationen enthält

Verwenden Sie das Verfahren in diesem Abschnitt, um Shared Image Gallery-Images in Web Studio anzuzeigen. Diese Images können optional für ein Master-Image verwendet werden. Um das Image in eine Shared Image Gallery zu übertragen, erstellen Sie eine Image-Definition in einer Galerie.

Überprüfen Sie auf der Seite Veröffentlichungsoptionen die Informationen zum Kaufplan.

Die Felder für die Kaufplaninformationen sind anfänglich leer. Füllen Sie diese Felder mit den Kaufplaninformationen aus, die für das Image verwendet wurden. Wenn die Kaufplaninformationen nicht ausgefüllt werden, kann der Maschinenkatalogprozess fehlschlagen.

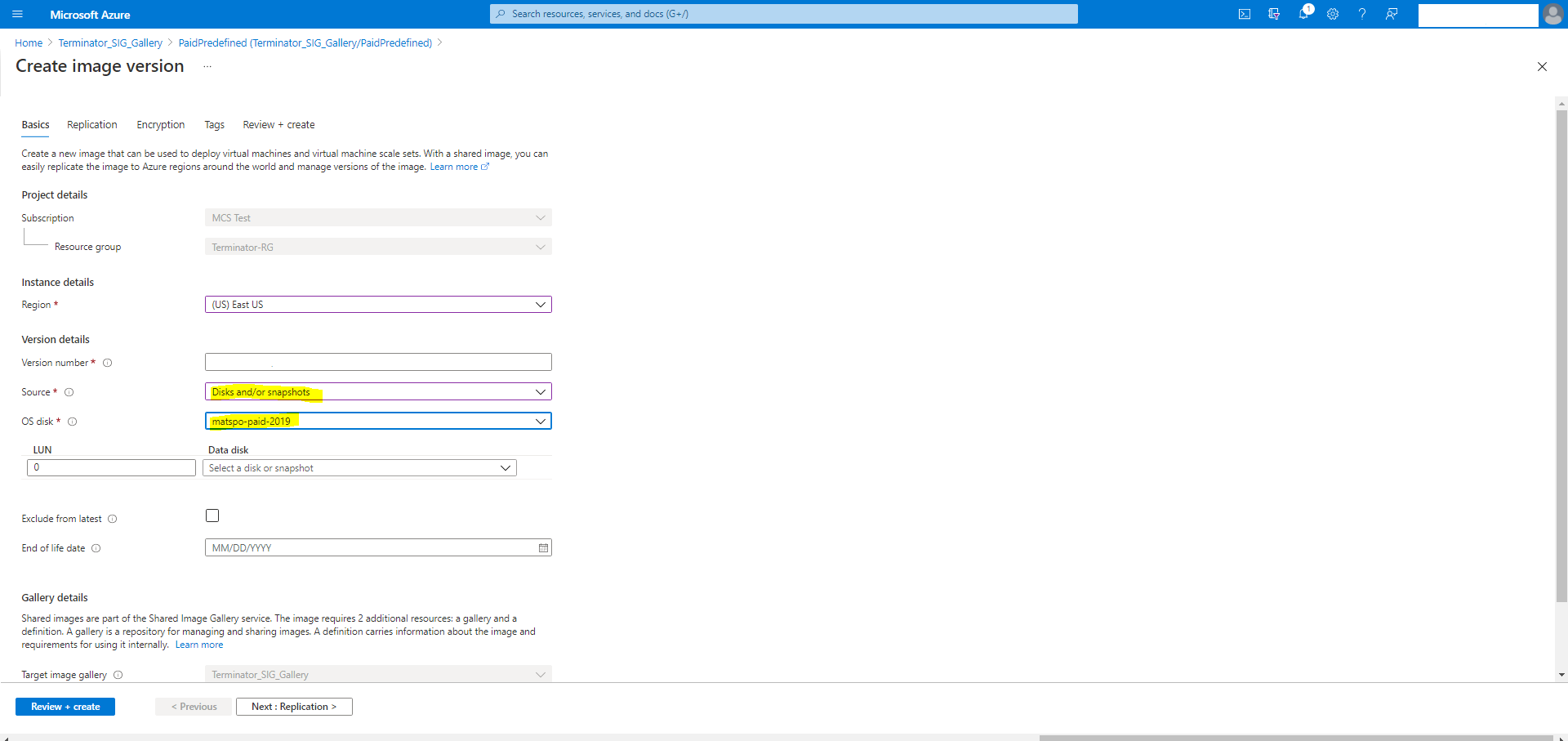

Nachdem Sie die Kaufplaninformationen überprüft haben, erstellen Sie eine Image-Version innerhalb der Definition. Diese wird als Master-Image verwendet. Klicken Sie auf Version hinzufügen:

Wählen Sie im Abschnitt Versionsdetails den Image-Snapshot oder die verwaltete Festplatte als Quelle aus:

Erstellen eines Katalogs von On-Demand-Kapazitätsreservierungs-VMs

Die On-Demand-Kapazitätsreservierung ermöglicht es Ihnen, Rechenkapazität in einer Azure-Region oder einer Verfügbarkeitszone für eine beliebige Dauer zu reservieren. Weitere Informationen zur Azure On-Demand-Kapazitätsreservierung finden Sie in der Microsoft-Dokumentation On-Demand Capacity Reservation.

Sie können einen MCS-Maschinenkatalog von Azure-VMs mit On-Demand-Kapazitätsreservierung mithilfe eines Maschinenprofils (VM oder Vorlagenspezifikation) erstellen. Sie können auch einen vorhandenen Maschinenkatalog und vorhandene VMs aktualisieren, um eine On-Demand-Kapazitätsreservierung hinzuzufügen oder zu entfernen.

Diese Funktion ist für persistente und nicht-persistente Maschinenkataloge anwendbar.

Einschränkungen

Diese Funktion ist nicht anwendbar auf:

- Spot-VMs

- Hostgruppe

- VMs mit aktiviertem Ruhezustand

Weitere Informationen zu Einschränkungen finden Sie in der Microsoft-Dokumentation Einschränkungen.

Schritte zum Erstellen eines Katalogs von VMs mit On-Demand-Kapazitätsreservierung

1. Erstellen Sie eine Maschinenprofilquelle (VM oder ARM-Vorlagenspezifikation). Informationen zum Erstellen einer VM oder einer ARM-Vorlagenspezifikation finden Sie unter [Zuordnen einer VM zu einer Kapazitätsreservierungsgruppe](https://learn.microsoft.com/de-de/azure/virtual-machines/capacity-reservation-associate-vm?tabs=api1%2Capi2%2Capi3).

1. Führen Sie den folgenden PowerShell-Befehl aus, um zu überprüfen, ob für ein Maschinenprofil die On-Demand-Kapazitätsreservierung aktiviert ist. Wenn für das Maschinenprofil die On-Demand-Kapazitätsreservierung aktiviert ist, erhalten Sie die `capacityReservationGroup id`.

Beispiel:

Wenn die Maschinenprofilquelle eine VM ist, führen Sie den folgenden Befehl aus:

```

(Get-Item "XDHyp:\HostingUnits\azure-res-conn2\machineprofile.folder\fifthcolumn.resourcegroup\demand-capacity.vm").AdditionalData

<!--NeedCopy--> ```

Wenn die Maschinenprofilquelle eine Vorlagenspezifikation ist, führen Sie den folgenden Befehl aus:

```

(Get-Item "XDHyp:\HostingUnits\azure-res-conn2\machineprofile.folder\fifthcolumn.resourcegroup\fc-aeh-templatespec.templatespec\14.0.0-capacity-reservation.templatespecversion").AdditionalData

<!--NeedCopy--> ```

- Erstellen Sie einen Maschinenkatalog mithilfe eines Maschinenprofils über Web Studio oder PowerShell-Befehle.

Sie können einen Katalog mit dem Befehl Set-ProvScheme aktualisieren. Sie können auch vorhandene VMs mit dem PowerShell-Befehl Set-ProvVmUpdateTimeWindow aktualisieren. Das Maschinenprofil wird beim nächsten Einschalten aktualisiert.

Geschachtelte Virtualisierung

- Wenn Sie die Master-VM mit aktivierter geschachtelter Virtualisierung konfigurieren, verfügen alle VMs im MCS-Maschinenkatalog, die mit dieser Master-VM erstellt wurden, über eine aktivierte geschachtelte Virtualisierung. Diese Funktion gilt sowohl für persistente als auch für nicht-persistente VMs. Sie können einen vorhandenen MCS-Maschinenkatalog und vorhandene VMs durch ein Image-Update aktualisieren, um die geschachtelte Virtualisierung zu aktivieren.

Derzeit unterstützen nur VM-Größen vom Typ Dv3 und Ev3 die geschachtelte Virtualisierung.

Weitere Informationen zur geschachtelten Virtualisierung finden Sie im Microsoft-Blog Geschachtelte Virtualisierung in Azure.

Nur-NVMe-SKUs

Typischerweise unterstützen die älteren Generationen von Allzweck-, speicheroptimierten und rechenoptimierten VMs (D/Ev5 oder Fv2 und älter) SCSI. Die neueren Generationen (Da/Ea/Fav6 und neuer) unterstützen typischerweise nur die NVMe-Speicherschnittstelle. MCS unterstützt den NVMe-Speichercontrollertyp, um die neuen VM-SKUs in Azure zu unterstützen.

- Weitere Informationen zu NVMe finden Sie in der Microsoft-Dokumentation [Allgemeine FAQ zu NVMe](https://learn.microsoft.com/de-de/azure/virtual-machines/enable-nvme-faqs).

Sie können einen MCS-Katalog mit einem Dienstangebot erstellen, das:

- sowohl SCSI als auch NVMe unterstützt, siehe [Erstellen eines Katalogs mit einem Dienstangebot, das sowohl SCSI als auch NVMe unterstützt](#create-a-catalog-using-a-service-offering-that-supports-both-scsi-and-nvme)

- nur NVMe unterstützt, siehe [Erstellen eines Katalogs mit einem Dienstangebot, das nur NVMe unterstützt](#create-a-catalog-using-a-service-offering-that-supports-only-nvme)

Einschränkungen

- Nicht alle Dienstangebote, die NVMe unterstützen, unterstützen gleichzeitig Trusted Launch.

- NVMe wird für Gen 1-VMs nicht unterstützt.

- Einige Betriebssystem-Images unterstützen NVMe möglicherweise nicht. In diesem Fall ist die NVMe-Option in der Azure-Benutzeroberfläche ausgegraut.

Erstellen eines Katalogs mit einem Dienstangebot, das sowohl SCSI als auch NVMe unterstützt

1. Erstellen Sie eine VM, die als Master-Image verwendet werden soll.

1. Verwenden Sie ein Marketplace-Image, das NVMe unterstützt. Eine Liste der Azure Marketplace-Images, die NVMe unterstützen, finden Sie unter [Unterstützte Betriebssystem-Images für Remote-NVMe](https://learn.microsoft.com/de-de/azure/virtual-machines/enable-nvme-interface#windows).

1. Erstellen Sie einen Snapshot des Betriebssystemdatenträgers der VM, um ihn im Parameter `MasterImageVM` des Befehls `New-ProvScheme` zu verwenden, oder verwenden Sie den verwalteten Datenträger direkt.

Überprüfen Sie auf eine der folgenden Weisen, ob Ihr Master-Image NVMe unterstützt:

- Überprüfen Sie die `SupportedDiskControllerTypes` im Feld `AdditionalData` von `Get-Item`. Beispiel:

```

(get-item XDHyp:\HostingUnits\mynetwork\image.folder\abc.resourcegroup\deg-snapshot).AdditionalData

<!--NeedCopy--> ```

- Die `SupportedDiskControllerTypes` müssen `SCSI, NVMe` sein.

- Verwenden Sie Azure CLI und PowerShell

- Verwenden Sie ein Dienstangebot, das sowohl NVMe als auch SCSI unterstützt.

- Verwenden Sie eine VM oder Vorlagenspezifikation als Maschinenprofil, bei dem NVMe aktiviert ist. Nehmen Sie eine beliebige VM, deren

DiskControllerTypeauf NVMe eingestellt ist. Verwenden Sie die VM direkt als Maschinenprofil oder exportieren Sie die Vorlage und verwenden Sie die Vorlagenspezifikation als Maschinenprofil.

Erstellen eines Katalogs mit einem Dienstangebot, das nur NVMe unterstützt

- Erstellen Sie eine VM, die als Master-Image verwendet werden soll. Verwenden Sie ein Marketplace-Image, das NVMe unterstützt. Eine Liste der Azure Marketplace-Images, die NVMe unterstützen, finden Sie unter Unterstützte Betriebssystem-Images für Remote-NVMe.

-

Verwenden Sie ein Serviceangebot, das nur NVMe unterstützt.

Hinweis:

Da das Serviceangebot NVMe unterstützt, benötigen Sie kein Maschinenprofil mit auf

NVMeeingestelltemDiskControllerType, um NVMe im Katalog zu aktivieren. Wenn Sie jedoch ein Maschinenprofil verwenden, muss dessenDiskControllerTypeentweder aufNVMeeingestellt, leer oder nicht angegeben sein.

Vorhandene persistente VMs ändern

- Die NVMe-Konfiguration kann auf einer VM nach ihrer Erstellung nicht mehr geändert werden. Um die NVMe-Konfiguration für eine persistente VM zu ändern, müssen Sie die VM erneut bereitstellen. Die Logik hierfür ist:

- Speichern Sie den aktuellen Zustand der VM.

-

Nach dem Einschalten einer vorhandenen VM erkennen Sie, ob die VM eine erneute Bereitstellung erfordert.

- Wenn die Konfigurationsänderung von NVMe zu NVMe oder von SCSI zu SCSI erfolgt, ist keine erneute Bereitstellung der VM erforderlich.

- Wenn die Konfigurationsänderung von SCSI zu NVMe und umgekehrt erfolgt, stellen Sie die VM erneut bereit und erstellen Sie sie neu.

Maschinenkatalog mit PowerShell erstellen

-

Dieser Abschnitt beschreibt, wie Sie Kataloge mit PowerShell erstellen können:

- Eigenschaftswerte des Maschinenprofils verwenden

- Maschinenkatalog mit kundenverwaltetem Verschlüsselungsschlüssel erstellen

- Maschinenkatalog mit doppelter Verschlüsselung erstellen

- Katalog mit Azure Ephemeral Disks erstellen

- Sicherungs-VM-Größen konfigurieren

- Tags auf alle Ressourcen kopieren

Katalog mit nicht-persistenter Write-Back-Cache-Disk erstellen

Um einen Katalog mit einer nicht-persistenten Write-Back-Cache-Disk zu konfigurieren, verwenden Sie den PowerShell-Parameter New-ProvScheme CustomProperties. Die benutzerdefinierte Eigenschaft UseTempDiskForWBC gibt an, ob Sie die Verwendung des temporären Azure-Speichers zum Speichern der Write-Back-Cache-Datei akzeptieren. Dies muss beim Ausführen von New-ProvScheme auf „true“ konfiguriert werden, wenn Sie die temporäre Disk als Write-Back-Cache-Disk verwenden möchten. Wenn diese Eigenschaft nicht angegeben ist, wird der Parameter standardmäßig auf False gesetzt.

Beispiel: Verwenden des CustomProperties-Parameters, um UseTempDiskForWBC auf true zu setzen:

-CustomProperties '<CustomProperties xmlns=" http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi=" http://www.w3.org/2001/XMLSchema-instance"> `

<Property xsi:type="StringProperty" Name="PersistWBC" Value="false"/> `

<Property xsi:type="StringProperty" Name="PersistOsDisk" Value="false"/> `

<Property xsi:type="StringProperty" Name="PersistVm" Value="false"/> `

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS"/> `

<Property xsi:type="StringProperty" Name="WBCDiskStorageType" Value="Premium_LRS"/> `

<Property xsi:type="StringProperty" Name="LicenseType" Value="Windows_Client"/> `

<Property xsi:type="StringProperty" Name="UseTempDiskForWBC" Value="true"/> `

</CustomProperties>'

<!--NeedCopy-->

Hinweis:

Nachdem Sie den Maschinenkatalog für die Verwendung des lokalen temporären Azure-Speichers für die Write-Back-Cache-Datei festgelegt haben, kann dies später nicht mehr auf die Verwendung von VHD geändert werden.

Katalog mit persistenter Write-Back-Cache-Disk erstellen

Um einen Katalog mit einer persistenten Write-Back-Cache-Disk zu konfigurieren, verwenden Sie den PowerShell-Parameter New-ProvScheme CustomProperties. Dieser Parameter unterstützt eine zusätzliche Eigenschaft, PersistWBC, die verwendet wird, um zu bestimmen, wie die Write-Back-Cache-Disk für MCS-bereitgestellte Maschinen persistent bleibt. Die Eigenschaft PersistWBC wird nur verwendet, wenn der Parameter UseWriteBackCache angegeben ist und wenn der Parameter WriteBackCacheDiskSize so eingestellt ist, dass eine Disk erstellt wird.

Beispiele für Eigenschaften, die im CustomProperties-Parameter vor der Unterstützung von PersistWBC gefunden wurden, sind:

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="ResourceGroups" Value="benvaldev5RG3" />

</CustomProperties>

<!--NeedCopy-->

Beachten Sie bei der Verwendung dieser Eigenschaften, dass sie Standardwerte enthalten, wenn die Eigenschaften im CustomProperties-Parameter weggelassen werden. Die Eigenschaft PersistWBC hat zwei mögliche Werte: true oder false.

Das Setzen der Eigenschaft PersistWBC auf true löscht die Write-Back-Cache-Disk nicht, wenn der Citrix Virtual Apps and Desktops-Administrator die Maschine über Web Studio herunterfährt.

Das Setzen der Eigenschaft PersistWBC auf false löscht die Write-Back-Cache-Disk, wenn der Citrix Virtual Apps and Desktops-Administrator die Maschine über Web Studio herunterfährt.

Hinweis:

Wenn die Eigenschaft

PersistWBCweggelassen wird, ist der Standardwert der Eigenschaft false, und der Write-Back-Cache wird gelöscht, wenn die Maschine über Web Studio heruntergefahren wird.

Beispiel: Verwenden des CustomProperties-Parameters, um PersistWBC auf „true“ zu setzen:

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="ResourceGroups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistWBC" Value="true" />

</CustomProperties>

<!--NeedCopy-->

> **Wichtig:** > > Die Eigenschaft `PersistWBC` kann nur mit dem PowerShell-Cmdlet `New-ProvScheme` festgelegt werden. Der Versuch, die `CustomProperties` eines Bereitstellungsschemas nach der Erstellung zu ändern, hat keine Auswirkungen auf den Maschinenkatalog und die Persistenz der Write-Back-Cache-Disk, wenn eine Maschine heruntergefahren wird.

Beispiel: Setzen Sie New-ProvScheme so, dass der Write-Back-Cache verwendet wird, während die Eigenschaft PersistWBC auf „true“ gesetzt wird:

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistWBC`" Value=`"true`" /></CustomProperties>"

-HostingUnitName "adSubnetScale1"

-IdentityPoolName "BV-WBC1-CAT1"

-MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

-NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

-ProvisioningSchemeName "BV-WBC1-CAT1"

-ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

-UseWriteBackCache

-WriteBackCacheDiskSize 127

-WriteBackCacheMemorySize 256

<!--NeedCopy-->

Startleistung mit MCSIO verbessern

Sie können die Startleistung für Azure- und GCP-verwaltete Datenträger verbessern, wenn MCSIO aktiviert ist. Verwenden Sie die benutzerdefinierte PowerShell-Eigenschaft PersistOSDisk im Befehl New-ProvScheme, um diese Funktion zu konfigurieren. Zu den mit New-ProvScheme verbundenen Optionen gehören:

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="Resource <!--NeedCopy-->

``````<!--NeedCopy-->

<!--NeedCopy-->

````````Groups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistOsDisk" Value="true" />

</CustomProperties>

<!--NeedCopy-->

- Um diese Funktion zu aktivieren, setzen Sie die benutzerdefinierte Eigenschaft

PersistOSDiskauftrue. Beispiel:

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistOsDisk`" Value=`"true`" /></CustomProperties>"

-HostingUnitName "adSubnetScale1"

-IdentityPoolName "BV-WBC1-CAT1"

-MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

-NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

-ProvisioningSchemeName "BV-WBC1-CAT1"

-ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

-UseWriteBackCache

-WriteBackCacheDiskSize 127

-WriteBackCacheMemorySize 256

<!--NeedCopy-->

Vorlagenspezifikation beim Erstellen oder Aktualisieren eines Katalogs mit PowerShell

Sie können einen MCS-Maschinenkatalog mithilfe einer Vorlagenspezifikation als Maschinenprofileingabe erstellen oder aktualisieren. Dazu können Sie Web Studio oder PowerShell-Befehle verwenden.