Installieren und Konfigurieren des Log-Servers

Der Log-Server kann auf einzelnen Linux- oder Windows-Servern eingerichtet oder auf der Citrix Connector Appliance gehostet werden und nutzt Evergreen-Updates. Die Installations- und Konfigurationsschritte für jede Option finden Sie im entsprechenden Abschnitt.

Hinweis zur Installation

Für erhöhte Sicherheit wird HTTPS in der Bereitstellung empfohlen.

Stellen Sie sicher, dass der ausgewählte Port nicht bereits verwendet wird.

Vermeiden Sie die Verwendung privilegierter Ports (0–1023), da diese Administrator- oder Systemberechtigungen erfordern.

Überprüfen Sie, ob Firewall-Regeln den Datenverkehr auf dem gewählten Port zulassen.

Verwenden Sie eine Portnummer innerhalb des gültigen Bereichs (0–65535), vermeiden Sie jedoch Ports, die häufig von Systemdiensten verwendet werden, um Konflikte zu vermeiden.

Wenn Sie die Citrix Connector Appliance zur Bereitstellung des Log-Servers verwenden, stellen Sie sicher, dass nur Port 443 konfiguriert ist.

Mindestversionen für Always On Tracing (AOT)

Die folgenden Tabellen listen die Mindestversionen der Citrix Workspace-App, Citrix Virtual Apps and Desktops und DaaS auf, die das Senden von Always On Tracing (AOT)-Protokollen an den AOT Log-Server unterstützen.

Citrix Workspace-App (CWA)

| Citrix Workspace-App | Mindestversion mit AOT-Unterstützung |

|---|---|

| Citrix Workspace-App für Windows | 2511.10 oder 2507 CU1 oder höher |

| Citrix Workspace-App für Mac | 2603 oder höher |

| Citrix Workspace-App für Linux | Demnächst verfügbar! |

| Citrix Workspace-App für HTML5 | 2511 oder höher |

| Citrix Workspace-App für ChromeOS | 2511 oder höher |

| Citrix Workspace-App für Android | 2603 oder höher |

| Citrix Workspace-App für iOS | 2603 oder höher |

Citrix Virtual Apps and Desktops (CVAD)

| Komponente | Unterstützte Versionen |

|---|---|

| Citrix Virtual Apps and Desktops | 2507 CU1, 2511 oder höher |

Citrix DaaS

| Unterstützte Version |

|---|

| Nach Februar 2026 |

Citrix NetScaler

| Komponente | Unterstützte Versionen |

|---|---|

| Citrix NetScaler | 14.1.60.57 |

Installieren des Log-Servers über die Citrix Connector Appliance

Der Log-Server kann innerhalb der Citrix Connector Appliance bereitgestellt werden. Dieser Ansatz eliminiert die Notwendigkeit, eine Host-VM bereitzustellen und zu verwalten sowie Images manuell herunterzuladen oder Container-Befehle auszuführen. Der Log-Server wird während des Upgrades der Connector Appliance automatisch integriert und bleibt durch fortlaufende Connector-Updates auf dem neuesten Stand, wodurch Sie immer die neueste Version erhalten. Weitere Informationen finden Sie unter Connector Appliance-Updates

Schritte zur Bereitstellung des Log-Servers über die Citrix Connector Appliance

-

Wenn Ihre Umgebung noch keine Connector Appliance besitzt, stellen Sie die Appliance auf Ihrem Hypervisor oder über Ihren öffentlichen Cloud-Marktplatz bereit. Die mindestens erforderliche Citrix Connector Appliance ist 11.4.1.444. Registrieren Sie die Appliance nach dem Import bei Citrix Cloud. Weitere Informationen finden Sie unter Beziehen der Connector Appliance

-

Standardmäßig verfügt die Connector Appliance über 2 vCPUs und 4 GB Arbeitsspeicher; erhöhen Sie die Ressourcen auf mindestens 4 vCPUs und 16 GB Arbeitsspeicher, um Log-Server-Anfragen zu verarbeiten.

-

Cloud Monitor ruft AOT-Protokolle über den Monitor Connector-Dienst ab, der auf einem unterstützten Windows Cloud Connector in der Ressourcenstandort ausgeführt wird. Wenn der Log-Server auf der Citrix Connector Appliance bereitgestellt wird, muss auch ein unterstützter Windows Cloud Connector im selben Ressourcenstandort vorhanden sein. Die Connector Appliance allein reicht nicht aus, damit Cloud Monitor AOT-Traces abrufen kann. Der Cloud Connector muss die Version 6.141.0.13739 (oder 4.420.0.13739) oder höher ausführen. Frühere Versionen führen dazu, dass der

GetAotTraces-API-Aufruf fehlschlägt, was zu einem HTTP 500-Fehler in Monitor führt. -

Die Connector Appliance stellt ein selbstsigniertes Zertifikat bereit, das einem Browser zur Verfügung gestellt wird, der sich mit der Administrationsseite der Connector Appliance verbindet. Um eine Verbindung zum Log-Server über HTTPS herstellen zu können, können Sie dieses selbstsignierte Zertifikat durch ein eigenes ersetzen, das von Ihrer Organisation signiert oder mithilfe der Vertrauenskette Ihrer Organisation generiert wurde. Weitere Informationen finden Sie unter Zertifikate verwalten oder Serverzertifikat ersetzen.

-

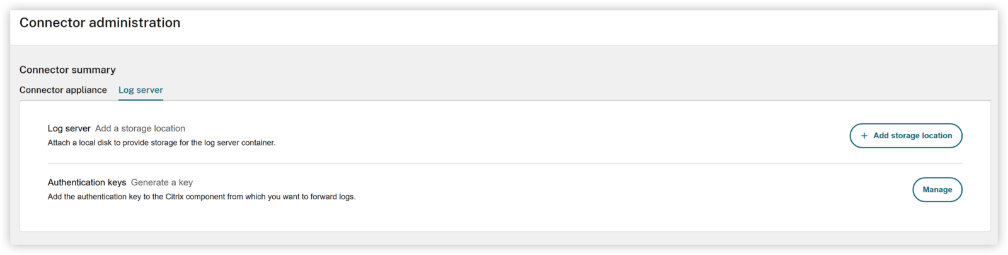

Nach Abschluss des Upgrades melden Sie sich bei der Benutzeroberfläche der Connector Appliance unter

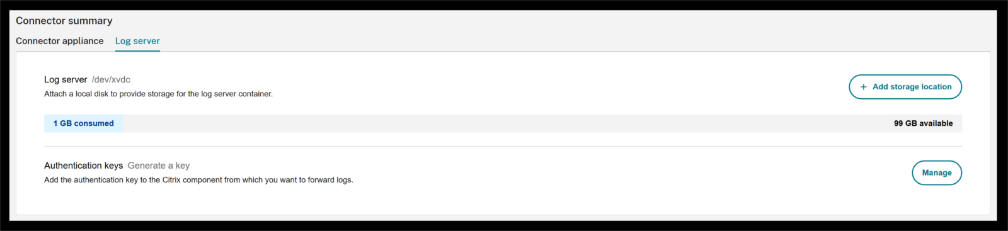

https://<connector-appliance-FQDN-or-IP>/?enable=logserver` an. Stellen Sie sicher, dass „?enable=logserver“ enthalten ist, um die Log-Server-Benutzeroberfläche sehen zu können. Die neue Registerkarte „Log Server“ zeigt nun Optionen zur Speicher- und Authentifizierungsschlüsselverwaltung.

-

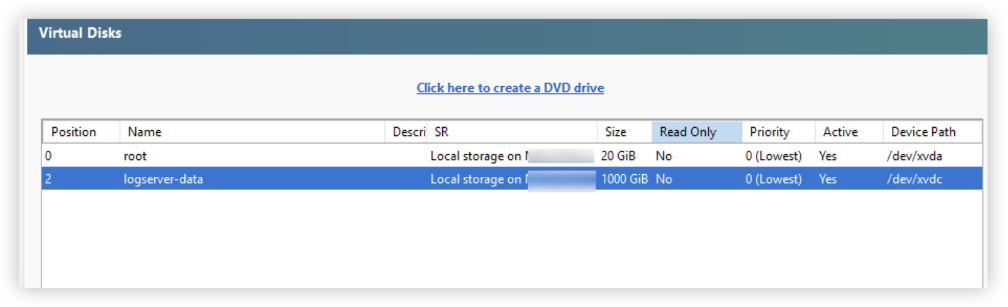

Die Startdiskette der Connector Appliance hat eine Kapazität von 20 GB. Um eine effiziente Protokollspeicherung auf dem Log-Server zu unterstützen, sollten Sie der Connector Appliance über Ihren Hypervisor oder Ihre Cloud-Management-Plattform eine weitere virtuelle Festplatte hinzufügen. Diese zusätzliche Festplatte sollte ausreichend Speicherplatz bieten, um Ihren Anforderungen an die Protokollspeicherung gerecht zu werden (wie im vorherigen Abschnitt erläutert).

Der XenServer-Screenshot unten zeigt ein Beispiel einer Connector Appliance mit einer konfigurierten zusätzlichen Festplatte.

Hinweis:

Eine bekannte Anforderung für VMware ESXi: Benutzer müssen die zusätzliche Datenfestplatte an einen anderen SCSI-Controller anschließen als den, der von der Root-Festplatte verwendet wird.

-

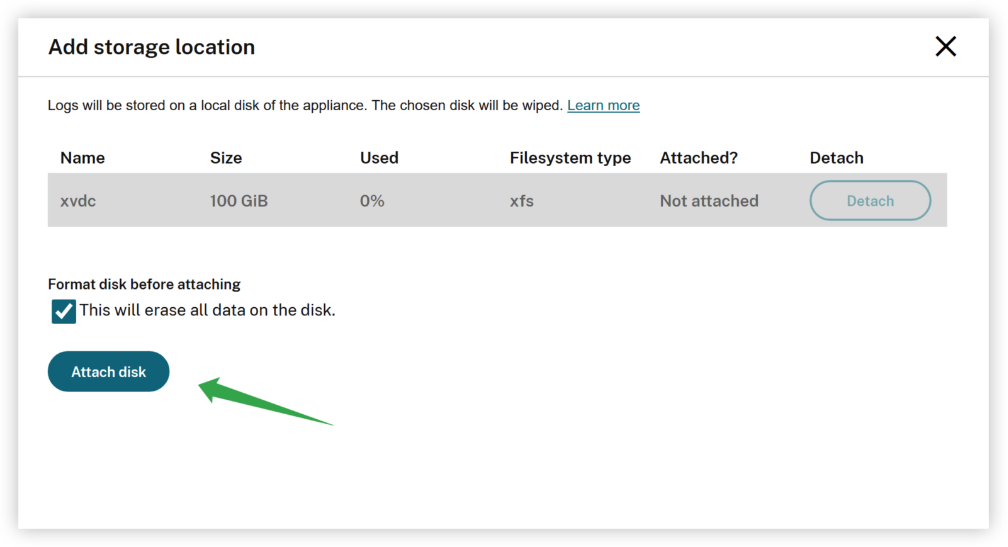

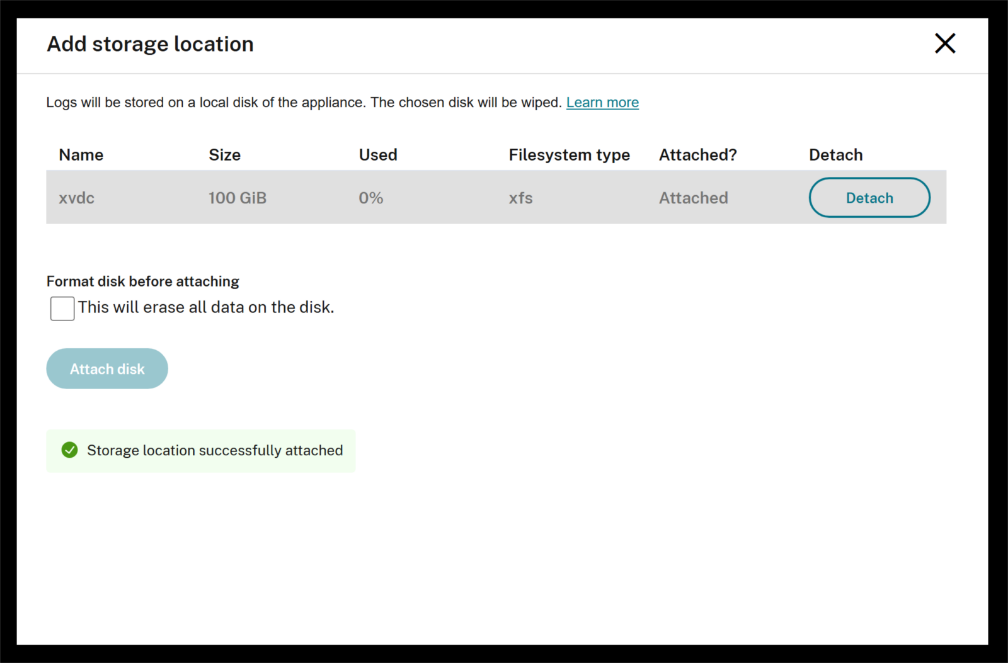

Nach dem Hinzufügen der Schlüsseldiskette erkennt die Log-Server-Benutzeroberfläche diese automatisch, sodass Sie sie formatieren und in den Log-Server-Container auf der Connector Appliance einbinden können.

-

-

- Sobald Sie auf die Schaltfläche „Festplatte anhängen“ klicken, wird die Festplatte in den Log-Server-Container eingebunden.

-

Die Hauptseite zeigt die Festplattengröße sowie Informationen darüber an, wie viel Speicherplatz belegt und wie viel noch verfügbar ist.

-

Nachdem die Festplatte angehängt wurde, überprüfen Sie, ob der Log-Server läuft, indem Sie den Ping-Endpunkt aufrufen:

https://<connector-appliance-FQDN>/ctxlogserver/Ping`. Eine Pong-Antwort bestätigt, dass der Log-Server erfolgreich gestartet wurde. -

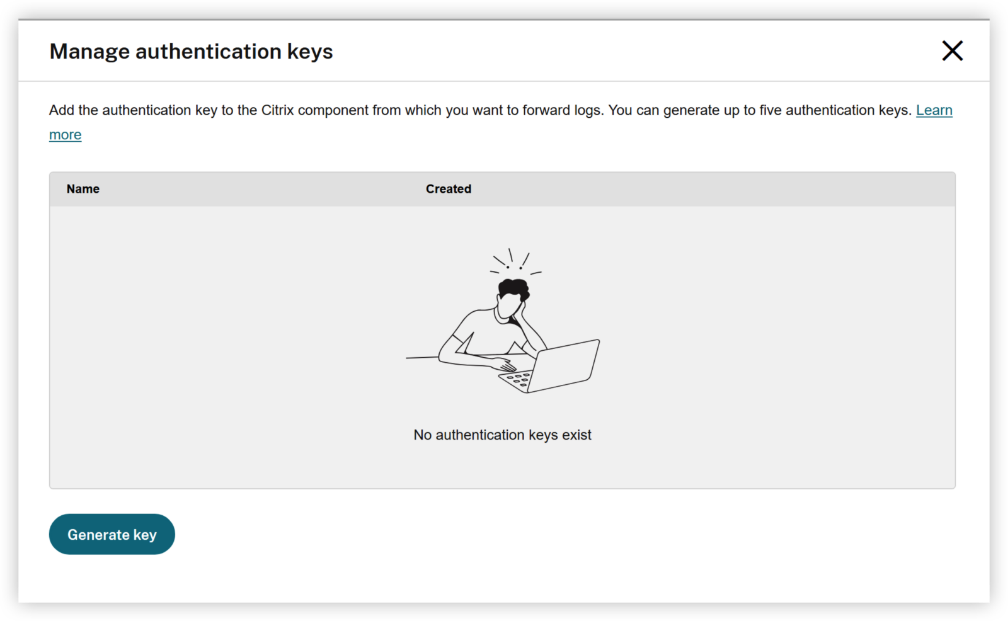

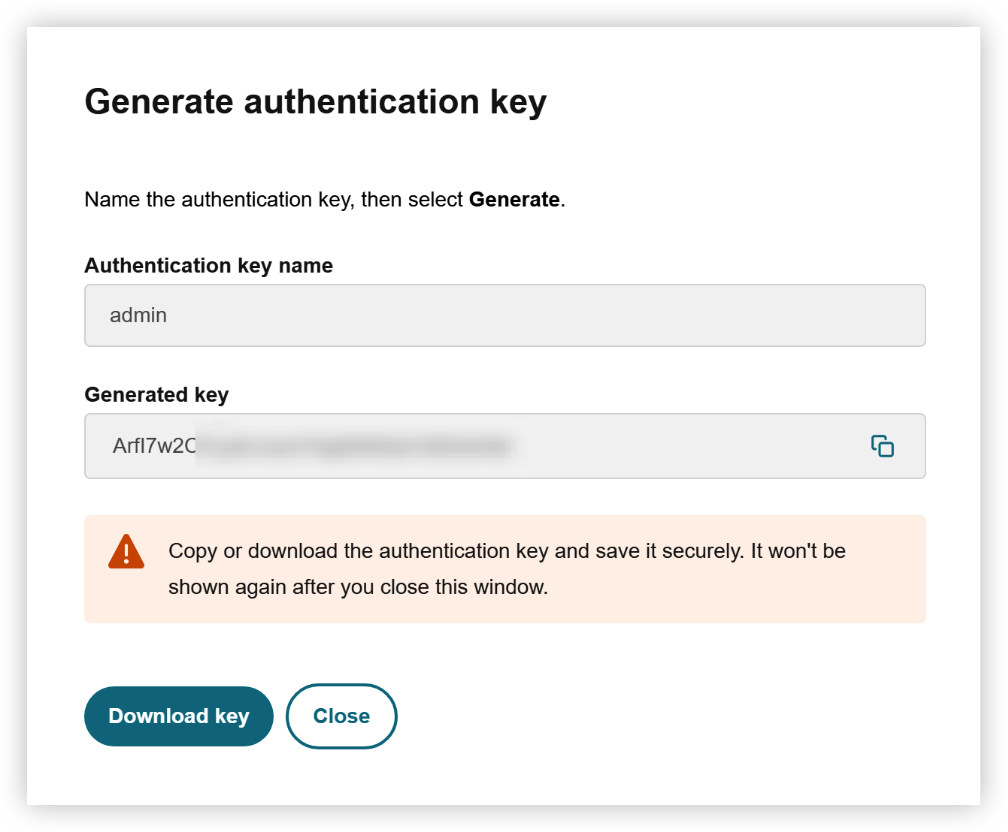

Klicken Sie auf „Schlüssel generieren“, geben Sie den Rollennamen ein und kopieren oder laden Sie dann den Authentifizierungsschlüssel herunter. Der Schlüssel wird nach dem Schließen des Fensters nicht erneut angezeigt.

Linux-Installation

- Laden Sie das Docker-Container-Image des Log-Servers von Citrix Downloads herunter.

- Legen Sie die heruntergeladenen Dateien in dasselbe Verzeichnis.

- Führen Sie das Installationsprogramm in diesem Verzeichnis über das Terminal (Linux) oder die Eingabeaufforderung (Windows) aus und folgen Sie den Anweisungen:

chmod +x ./InstallLogServer

`connector-appliance-FQDN-or-IP`

#Install with https mode with port 8443 with default path

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443

#Install with http mode, with port 8080 with default path

./InstallLogServer --port 8080

#Command to change the config path and data path of your choice with https mode

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443 --config /Path/LogServer/Config --database /Path/LogServer/Data

#Command to change the config path and data path of your choice with http mode

./InstallLogServer --port 8080 --config /Path/LogServer/Config --database /Path/LogServer/Data

- #To support CWA client uploading AOT logs, some additional parameters need to be added after the install log server command.

- --sta-server http://STA_SERVER_FQDN:port --log-server LOG_SERVER_FQDN:PORT

<!--NeedCopy-->

Dabei gilt:

connector-appliance-FQDN

-

STA_SERVER_FQDN ist der Hostname oder die IP-Adresse des STA-Servers (Bei einer lokalen Installation wird der STA-Server normalerweise zusammen mit dem DDC installiert).

-

LOG_SERVER_FQDN und PORT sind der Hostname des Log-Servers selbst und der angegebene Port (8080, 8443 oder der Wert des Parameters –port in den Installationsparametern).

-

Das Log-Server-Zertifikat your_private_cert_key.pfx muss von anderen Citrix-Komponenten als vertrauenswürdig eingestuft werden, da der AOT-Client eine TLS-Verbindung zum Hochladen von Protokollen verwendet.

-

Die STA_SERVER-Adresse ermöglicht es dem Log-Server, Wiederverbindungs-STA-Tickets an Citrix Workspace-App (CWA)-Clients auszustellen, wenn StoreFront diese nicht bereitstellen kann – beispielsweise nach einem Session-Timeout. Dies ermöglicht CWA-Clients, die Verbindung direkt mit dem Log-Server wiederherzustellen, falls eine Verbindungsunterbrechung auftritt.

Die LOG_SERVER-Adresse wird verwendet, wenn der Log-Server ein STA-Ticket vom konfigurierten STA-Server anfordert. Der STA-Server gibt ein Ticket zurück, das Verbindungen speziell zum Log-Server-Endpunkt autorisiert.

Diese Parameter sind optional, wenn CWA-Clients keine Wiederverbindungs-STA-Tickets benötigen oder sich direkt ohne Gateway mit dem LogServer verbinden.

Nach der Installation unter Linux

Nach der Installation werden einige nützliche Skriptdateien generiert:

# In Linux, sh scripts will be generated

DownloadLogsByTime.sh

- DownloadLogsByWords.sh

- GetAuthKey.sh

- ListMachines.sh

StartLogServer.sh

<!--NeedCopy-->

Verwenden Sie ./StartLogServer.sh, um den Server zu starten. Überprüfen Sie Ihre configpath/weblogs.txt, um zu bestätigen, dass der LogServer erfolgreich gestartet wurde.

Wenn der LogServer erfolgreich startet, sehen Sie die folgende Meldung in der weblogs-Datei. Port 5000 wird vom LogServer intern in Docker-Containern mit ausgewähltem HTTP- oder HTTPS-Protokoll verwendet.

Now listening on https://[::]:5000

<!--NeedCopy-->

Wenn der Log-Server im HTTP-Modus installiert wurde, sollten erfolgreiche Protokolle Folgendes anzeigen:

Now listening on http://[::]:5000

<!--NeedCopy-->

Wenn der LogServer HTTPS verwendet, stellen Sie sicher, dass sein Zertifikat auf allen Maschinen, die AOT-Protokolle hochladen, vertrauenswürdig ist.

Hinweis:

Der im Installationsschritt konfigurierte Port (8080 oder 8443 oder ein beliebiger angegebener Port) sollte bei der Konfiguration der LogServer-URL in DDC, StoreFront, VDA usw. verwendet werden.

Normalerweise dauert der Start unter Linux 30 bis 60 Sekunden.

Windows-Installation

- Laden Sie das Docker-Container-Image des Log-Servers von Citrix Downloads herunter.

- Legen Sie die heruntergeladenen Dateien in dasselbe Verzeichnis.

- Führen Sie das Installationsprogramm im Verzeichnis mit dem Terminal (Linux) oder der Eingabeaufforderung (Windows) aus und folgen Sie den Anweisungen:

Schritt 1

Installieren Sie Docker Desktop (Abonnement kann erforderlich sein) für Windows auf der Log-Server-VM. Befolgen Sie die nachstehenden Schritte, um sicherzustellen, dass Docker Desktop auf Windows-Systemen, die auf WSL 2 basieren, korrekt installiert und gestartet wird.

-

- Legen Sie das Speicherlimit in den Docker Desktop-Einstellungen auf >= 12 GB fest.

-

- Docker Desktop erfordert die folgenden Windows-Funktionen; stellen Sie sicher, dass diese Funktionen aktiviert sind.

- Hyper-V

- Plattform für virtuelle Maschinen

- Windows-Subsystem für Linux (WSL)

-

- Falls Funktionen fehlen, installieren Sie diese und starten Sie die VM neu, damit die Änderungen wirksam werden.

-

Nach dem Neustart des Systems öffnen Sie PowerShell (als Administrator ausführen) und aktualisieren WSL, indem Sie den Befehl

wsl --updateausführen. -

Docker Desktop erfordert WSL 2. Konfigurieren Sie es als Standard, indem Sie den Befehl

wsl --set-default-version 2ausführen. -

Sobald WSL aktualisiert und die erforderlichen Windows-Funktionen aktiviert sind, sollte die Docker Desktop Engine erfolgreich starten.

Schritt 2

Führen Sie die folgenden Befehle aus, um die Installation fortzusetzen.

Hinweis:

Der Standardspeicherort der Ordner für Konfiguration (Config) und Datenbank (Data) ist unter C:\Users<username>\LogServer. Sie können diese mit den folgenden Befehlen ändern.

#Install with https mode with port 8443 with default path

InstallLogServer.exe --https --cert <c:\path\cert.pfx> --port 8443

#Install with http mode, with port 8080 with default path

InstallLogServer.exe --port 8080

#Command to change the config path and data path of your choice with https mode

InstallLogServer.exe --https --cert <c:\path\cert.pfx> --port 8443 --config C:\LogServer\Config --database C:\LogServer\Datacmd

#Install with specific config path and data path

InstallLogServer.exe --port 8080 --config C:\LogServer\Config --database C:\LogServer\Datacmd

#To support CWA client uploading AOT logs, some additional parameters need to be added after the install log server command.

--sta-server http://STA_SERVER_FQDN:port --log-server LOG_SERVER_FQDN:PORT

<!--NeedCopy-->

Dabei gilt:

-

STA_SERVER_FQDN ist der Hostname oder die IP-Adresse des STA-Servers (Bei einer lokalen Installation wird der STA-Server normalerweise zusammen mit dem DDC installiert).

-

LOG_SERVER_FQDN und PORT sind der Hostname des Log-Servers selbst und der angegebene Port (8080, 8443 oder der Wert des Parameters –port in den Installationsparametern).

-

Das Log-Server-Zertifikat your_private_cert_key.pfx muss von anderen Citrix-Komponenten als vertrauenswürdig eingestuft werden, da der AOT-Client eine TLS-Verbindung zum Hochladen von Protokollen verwendet.

Die STA_SERVER-Adresse ermöglicht es dem LogServer, Wiederverbindungs-STA-Tickets an CWA-Clients zu liefern, wenn StoreFront diese aufgrund eines Session-Timeouts nicht bereitstellen kann. Dadurch können CWA-Clients im Falle von Verbindungsfehlern Wiederverbindungstickets direkt vom LogServer beziehen.

Die LOG_SERVER-Adresse wird verwendet, wenn der Logserver ein STA-Ticket vom STA_SERVER anfordert. Der STA_SERVER stellt ein STA-Ticket aus, das ausschließlich Verbindungen zur LOG_SERVER-Adresse autorisiert.

Diese Parameter sind optional, wenn CWA-Clients keine Wiederverbindungs-STA-Tickets benötigen oder sich direkt ohne Gateway mit dem LogServer verbinden.

Nach der Installation unter Windows

Nach der Installation werden einige nützliche Skriptdateien in demselben Verzeichnis generiert, in dem Sie die Installationsdateien gespeichert haben.

Hinweis:

Sie können diese Dateien an einen anderen Speicherort verschieben. Merken Sie sich jedoch den neuen Speicherort, da sie bei der Konfiguration des Log-Servers erneut benötigt werden.

#In Windows, bat scripts will be generated in the same directory where you saved the installer files.

DownloadLogsByTime.bat

DownloadLogsByWords.bat

GetAuthKey.bat

ListMachines.bat

StartLogServer.bat

<!--NeedCopy-->

- Verwenden Sie

StartLogServer.bat, um den Log-Server zu starten.

Überprüfen Sie Ihre configpath\weblogs.txt, um zu bestätigen, dass der LogServer erfolgreich gestartet wurde.

Wenn die Protokolle das Folgende anzeigen, bedeutet dies, dass der Log-Server erfolgreich gestartet wurde. Wenn der LogServer erfolgreich startet, sehen Sie die folgende Meldung in der weblogs-Datei. Port 5000 wird vom LogServer intern in Docker-Containern mit dem ausgewählten HTTP- oder HTTPS-Protokoll verwendet.

Now listening on: https://[::]:5000

<!--NeedCopy-->

Wenn der Log-Server im HTTP-Modus installiert wurde, sollten erfolgreiche Protokolle das Folgende anzeigen:

Now listening on: http://[::]:5000

<!--NeedCopy-->

Wenn der LogServer HTTPS verwendet, stellen Sie sicher, dass sein Zertifikat auf allen Maschinen, die AOT-Protokolle hochladen, vertrauenswürdig ist.

Hinweis:

Der im Installationsschritt konfigurierte Port (8080 oder 8443 oder ein beliebiger angegebener Port) sollte bei der Konfiguration der Logserver-URL in DDC, Storefront, VDA usw. verwendet werden.

Normalerweise dauert es unter Windows 1 bis 10 Minuten, abhängig von der Hardware.

Gegenseitige TLS-Authentifizierung (optional)

Mutual TLS (mTLS) bietet eine zusätzliche Sicherheitsebene zwischen dem Log-Server und den Clients (VDA, DDC, StoreFront, CWA). Wenn mTLS aktiviert ist, authentifizieren sich sowohl der Client als auch der Server gegenseitig mithilfe von Zertifikaten, die von Ihrer Unternehmens-PKI ausgestellt wurden.

-

mTLS ist in Umgebungen nützlich, in denen:

- Netzwerksegmente nicht vertrauenswürdig oder gemeinsam genutzt werden

- Eine Authentifizierung nicht nur des Log-Servers, sondern auch jedes AOT-Log-Clients erforderlich ist

- Kunden verhindern möchten, dass nicht autorisierte Systeme Protokolldaten senden

- Regulatorische oder Compliance-Richtlinien eine zertifikatbasierte Authentifizierung erfordern.

Obwohl mTLS optional ist, erhöht es die Sicherheit, indem es sicherstellt, dass nur vertrauenswürdige Citrix-Komponenten mit dem Log-Server kommunizieren können und dass der Log-Server jede eingehende Verbindung überprüfen kann, bevor Telemetriedaten akzeptiert werden.

Zertifikatsanforderungen

Zur Konfiguration von mTLS müssen die folgenden Zertifikate generiert werden:

- aotclient.pfx – Zertifikat, das von AOT-Log-Clients (VDA, DDC, StoreFront, CWA) verwendet wird

- logserver.pfx – Zertifikat, das vom Log-Server verwendet wird

- enterprise-ca.cer – Das Stamm- oder Zwischenzertifikat, das zum Signieren beider .pfx-Dateien verwendet wird

Hinweis

Überspringen Sie diesen Abschnitt zur gegenseitigen TLS-Authentifizierung, wenn Sie Citrix Connector Appliance verwenden, da diese nicht unterstützt wird.

- Die Datei enterprise-ca.cer muss sowohl auf dem Log-Server als auch auf den Telemetrie-Clients in den Speicher für vertrauenswürdige Stammzertifizierungsstellen importiert werden.

Die Zertifikate aotclient.pfx und logserver.pfx sollten nicht passwortgeschützt sein.

- Der Betreff von aotclient.pfx muss CitrixAOTClient sein, damit der Telemetrie-Client das Zertifikat zur Laufzeit automatisch finden kann.

Um mTLS zu aktivieren, fügen Sie den Parameter --ca in den Installationsbefehl des Log-Servers ein.

Dieser Parameter gibt den Pfad zum enterprise-ca.cer-Zertifikat an.

# with default path

./InstallLogServer --https --cert logserver.pfx --ca enterprise-ca.cer --port 8443

# with customized path

./InstallLogServer --config /YourPath/LogServer/Config --database /YourPath/LogServer/Data --cert /YourPath/logserver.pfx --ca /YourPath/enterprise-ca.cer --port 8443

# delete temp certificate logserver.pfx in current install directory

sudo rm -rf /YourPath/logserver.pfx

# keep logserver.pfx accessed only by the container process user 'ubuntu'.

sudo chmod 400 LogServer/Config/logserver.pfx

sudo chown ubuntu:ubuntu LogServer/Config/logserver.pfx

<!--NeedCopy-->

Wenn eine gegenseitige TLS-Authentifizierung erforderlich ist, führen Sie den folgenden PowerShell-Befehl in DDC, Storefront, VDA und anderen CVAD-Komponenten mit Administratorrechten aus.

# import client cert at the machine aot client

Import-PfxCertificate -CertStoreLocation Cert:\LocalMachine\My\ -FilePath c:\aotclient.pfx

# Verify successful import

Get-ChildItem Cert:\LocalMachine\My | Where-Object { $_.Subject -like "*AOTclient*" }

# delete temp certificate aotclient.pfx

Remove-Item -Path "C:\aotclient.pfx" -Force

# Ensure LogServer’s certificate is trusted on all machines uploading AOT logs.

<!--NeedCopy-->

Hinweis:

Der Telemetriedienst wird unter dem Konto “Netzwerkdienst” ausgeführt, daher ist es erforderlich, dem NETZWERKDIENST manuell die volle Kontrolle über den privaten Schlüssel des CitrixAOTClient-Zertifikats über die grafische Oberfläche von certlm.msc zu gewähren.

Drücken Sie Win + R, geben Sie certlm.msc ein und drücken Sie die Eingabetaste, um die Konsole “Zertifikate (Lokaler Computer)” zu öffnen.

Erweitern Sie Zertifikate (Lokaler Computer) > Persönlich > Zertifikate.

Suchen Sie im rechten Bereich das für CitrixAOTClient ausgestellte Zertifikat.

Öffnen Sie “Private Schlüssel verwalten”.

Klicken Sie mit der rechten Maustaste auf das Zertifikat und wählen Sie Alle Aufgaben > Private Schlüssel verwalten.

Wählen Sie im Berechtigungsdialog Hinzufügen, geben Sie NETWORK SERVICE ein und klicken Sie auf Namen überprüfen (es sollte zu NT AUTHORITY\NETWORK SERVICE aufgelöst werden).

Klicken Sie auf OK, um die Berechtigungen anzuwenden.

Wenn der Kunde selbstsignierte Zertifikate bereitstellt, gehen Sie wie folgt vor:

- Auf der Logserver-Seite werden logserver.pfx und aotclient.cer wie zuvor beschrieben installiert. Die aotclient.cer dient als enterprise-ca.cer.

- Auf der Client-Seite werden aotclient.pfx und logserver.cer wie zuvor beschrieben importiert. Die logserver.cer dient als enterprise-ca.cer.

- Weitere Informationen finden Sie unter Ein neues Zertifikat erstellen

Überprüfen des Log-Servers

Öffnen Sie Ihren Browser auf dem Log-Server oder VDA oder DDC und besuchen Sie http://YourLogServerFQDN:8080/Ping

Eine Antwortzeichenfolge “Pong UTC:08/19/2025 01:03:29 Version: 2511.1.6” wird im Browser angezeigt. Die UTC-Zeit sollte die UTC-Zeit des LogServers sein. Die Versionszeichenfolge enthält den Releasenamen und die Build-Nummer.

Hinweis:

Ändern Sie Port 8080 in Ihren konfigurierten Port, wenn Sie nicht den Standardport verwenden, und ändern Sie http in https, wenn im HTTPS-Modus installiert.

Wenn die Überprüfung des Log-Servers fehlschlägt, überprüfen Sie bitte die folgenden Protokolle:

- Führen Sie

docker logs logserveraus, um die Docker-Protokolle zu überprüfen. - Für Linux –

$HOME/LogServer/Config/weblogs.txt(ändern Sie $HOME/LogServer in Ihren tatsächlich installierten Pfad, wenn Sie nicht den Standardpfad verwenden) - Für Windows –

C:\Users\YourUserName\LogServer\Config\weblogs.txt(Ändern Sie YourUserName in den tatsächlichen Benutzernamen. Ändern Sie C:\Users\YourUserName\LogServer in Ihren tatsächlich installierten Pfad, wenn Sie nicht den Standardpfad verwenden)

Erweiterte Konfiguration des Log-Servers

Unter Linux oder Windows

Führen Sie docker stop logserver aus, um den Logserver zu stoppen.

Standardmäßig ist der Log-Server mit den unten stehenden Werten konfiguriert. Um die Änderungen vorzunehmen, bearbeiten Sie die StartLogServer.sh oder StartLogServer.bat, wenn unter Windows installiert.

-e MAX_RESERVE_DAYS=7

-e MAX_DISK_USAGE_PERCENTAGE=85

-e LOCAL_DOWN_ONLY=true

-e OPENSEARCH_JAVA_OPTS="-Xms2G -Xmx2G"

<!--NeedCopy-->

| LogServer-Konfigurationsoptionen | Standardwert | Wertebereich | Beschreibung |

|---|---|---|---|

| LOG_LEVEL | 2 | 0-4 | 0=Trace, 1=Debug, 2=Info, 3=Warnung, 4=Fehler |

| CORS_ORIGINS | “Url” oder “url1;url2;url3” | Ändern Sie diesen Wert, um CWA H5/Chrome-Clients das Hochladen von AOT-Protokollen zu ermöglichen. Unterstützt mehrere URLs, die durch “;” getrennt sind. | |

| MAX_RESERVE_DAYS | 7 | 1~30 | Der Log-Server speichert Protokolleinträge maximal für die angegebene Anzahl von Tagen, basierend auf dem TimeStamp-Feld. Protokolle, die vor 7 Tagen eingefügt wurden, werden gelöscht. Überprüfung alle 10 Minuten. |

| MAX_DISK_USAGE_PERCENTAGE | 85 | 10~90 | Der Log-Server überwacht den Datenspeicherprozentsatz. Wenn der Nutzungsprozentsatz über 90 % liegt, löscht der Log-Server alte Protokolle Tag für Tag, bis der Nutzungsprozentsatz unter 90 % liegt. Überprüfung alle 10 Minuten. |

| LOCAL_DOWN_ONLY | true | true/false | Wenn true, kann nur der Computer, auf dem der Log-Server installiert ist, die /Download/APIs aufrufen. Wenn false, können andere Computer mit einem AuthKey die /Download/APIs aufrufen. |

| OPENSEARCH_JAVA_OPTS | “-Xms2G -Xmx2G” | 2G ~ MaxMem/2 | Opensearch-Speicherkonfigurationen. Stellen Sie mehr Speicher bereit, wenn viele Maschinen Protokolle an den Log-Server senden. Z.B. 0~999 Maschinen: 2GB 1000~1999 Maschinen: 4GB 2000~9999 Maschinen: 6GB |

Führen Sie ./StartLogServer.sh unter Linux aus, um zu überprüfen, ob die Änderungen übernommen wurden.

Führen Sie StartLogServer.bat unter Windows aus, um zu überprüfen, ob die Änderungen übernommen wurden.

Auf der Citrix Connector Appliance

Im Folgenden sind die Schritte zur Konfiguration der erweiterten Einstellungen des Log-Servers auf der Citrix Connector Appliance über die lokale API aufgeführt.

Sie können dies entweder mit Postman, Curl oder PowerShell ausführen. Im Folgenden finden Sie ein Beispiel für Anweisungen, die in Postman ausgeführt wurden:

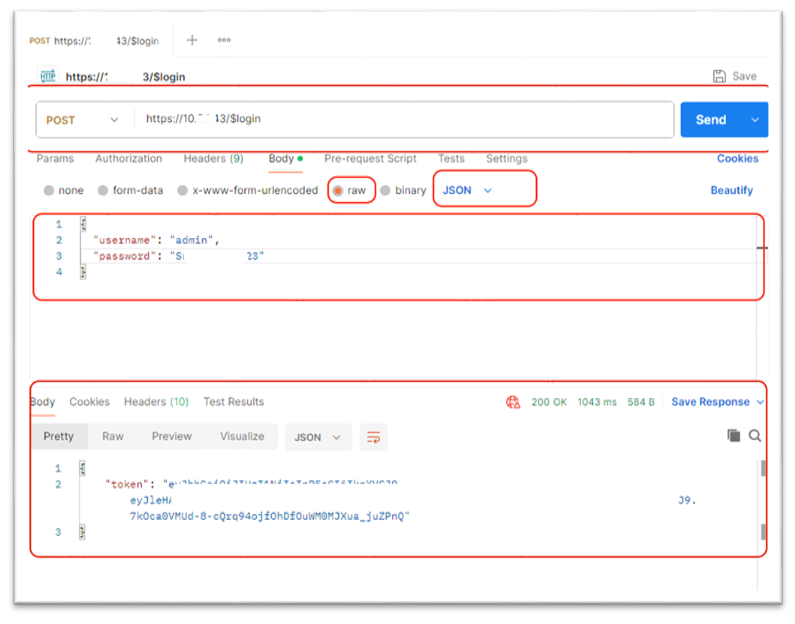

- Authentifizierung: Generieren eines JWT

Alle API-Aufrufe müssen mithilfe eines JSON Web Tokens (JWT) authentifiziert werden. Sie müssen zuerst ein Token generieren, das dann im Header nachfolgender Anfragen enthalten ist.

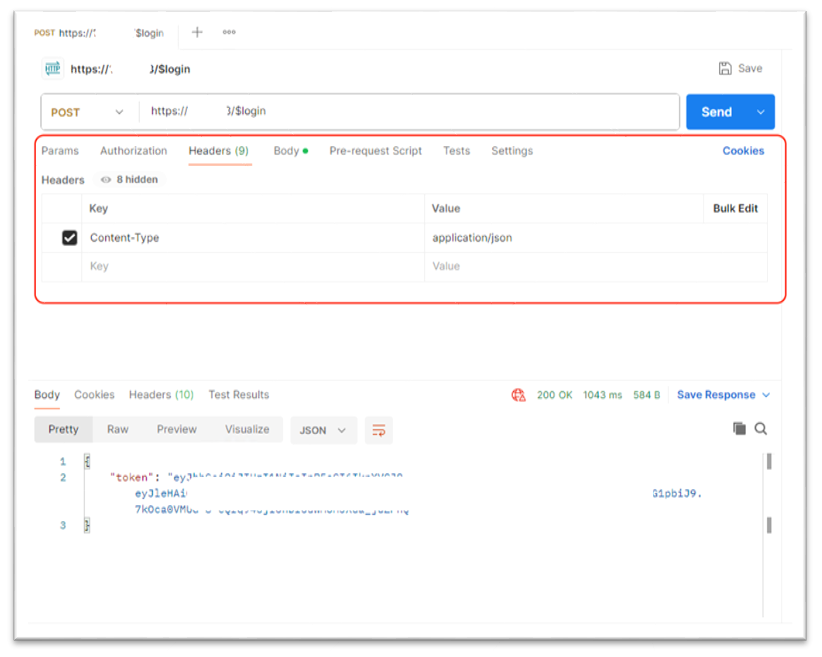

Schritt 1.1: Token generieren

Um das Token zu generieren, führen Sie eine POST-Anfrage an den $login-Endpunkt aus.

-

Endpunkt: POST https://[ip]/$login

-

Body: Sie müssen die erforderliche JSON-Nutzlast für die Authentifizierung (z. B. Benutzername und Passwort) angeben. Wenn die Anmeldeinformationen korrekt sind, gibt die API ein Token zurück.

Kopieren Sie diesen Token-Wert zur Verwendung in den nächsten Schritten.

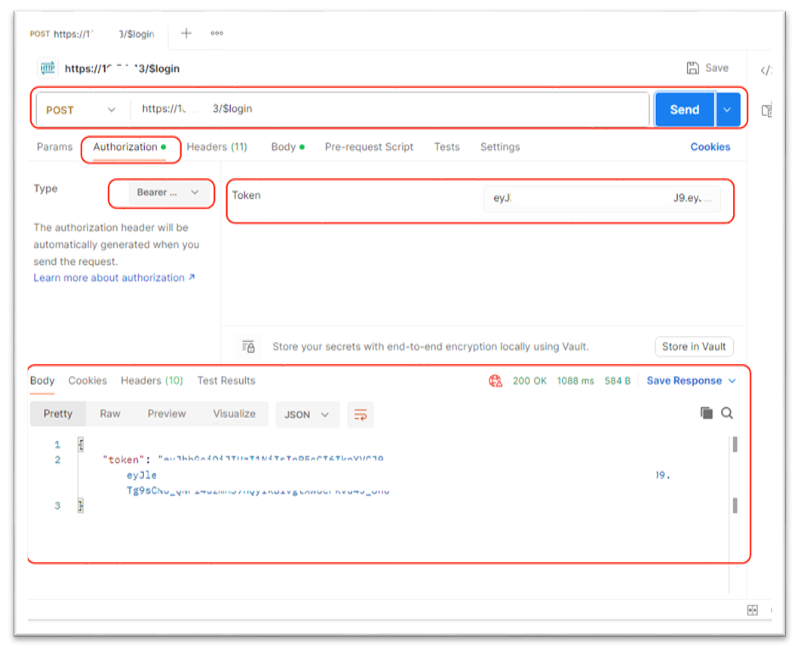

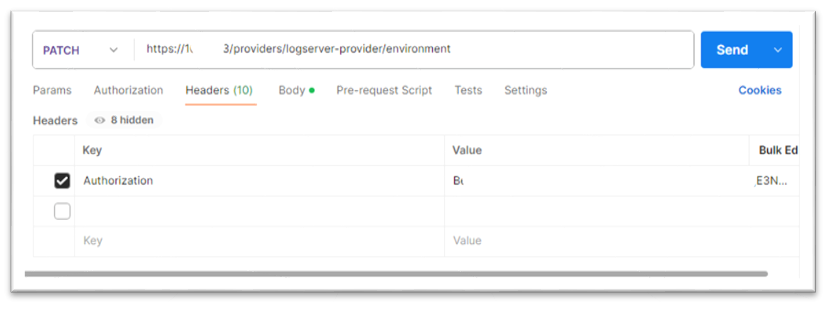

Schritt 1.2: API-Aufrufe autorisieren

Fügen Sie das generierte Token im Authorization-Header für alle nachfolgenden API-Aufrufe ein. Das Token muss mit Bearer präfixiert sein.

Authorization: Bearer abCD.efGH.ijKL

Ein gültiges Token erlaubt die Ausführung des API-Aufrufs. Ein ungültiges oder abgelaufenes Token wird mit einer Fehlermeldung abgelehnt.

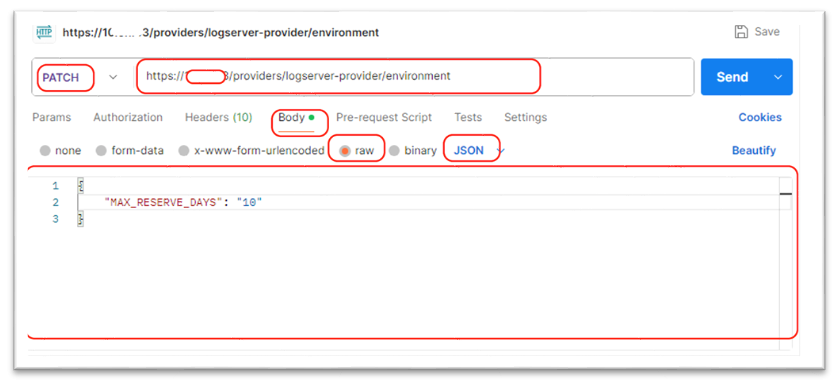

- Erweiterte Einstellungen hinzufügen

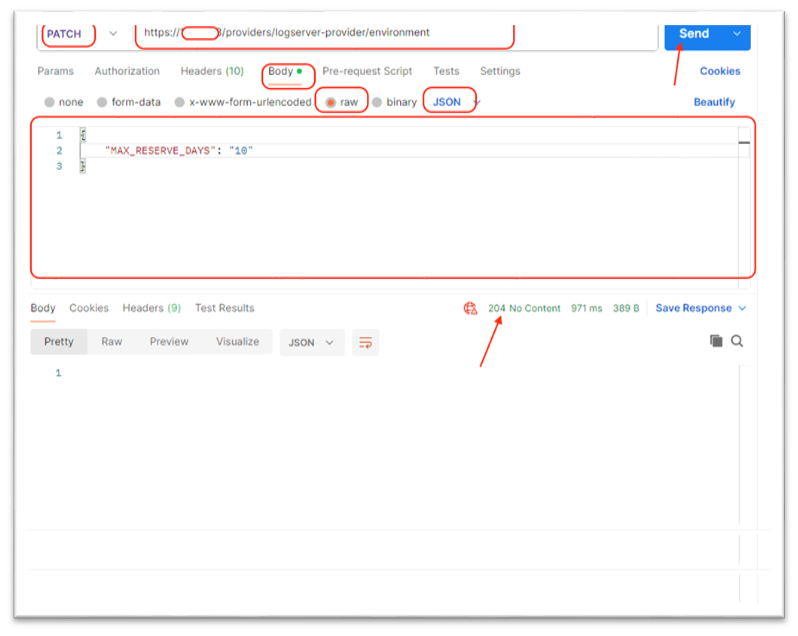

Nach der Authentifizierung können Sie die Einstellungen für einen Zielcontainer wie den Log-Server konfigurieren. Konfigurieren Sie die MAX_RESERVE_DAYS

Diese Aktion konfiguriert die MAX_RESERVE_DAYS für den Log-Server.

- Endpunkt: https://[ip]/providers/logserver-provider/environment

- Methode: PATCH

Anfragetext

{ “MAX_RESERVE_DAYS”: “7” }

Felder

- MAX_RESERVE_DAYS (string, erforderlich): Der Standardwert ist 7 Tage. Der Log-Server speichert Protokolleinträge maximal für die angegebene Anzahl von Tagen, basierend auf dem TimeStamp-Feld. Protokolle, die vor 7 Tagen eingefügt wurden, werden gelöscht. Überprüfung alle 10 Minuten.

In diesem Beispiel ändern wir ihn auf 10 Tage.

Antworten

✅ Erfolg (204 OK) Zeigt an, dass die Einstellung korrekt konfiguriert wurde.

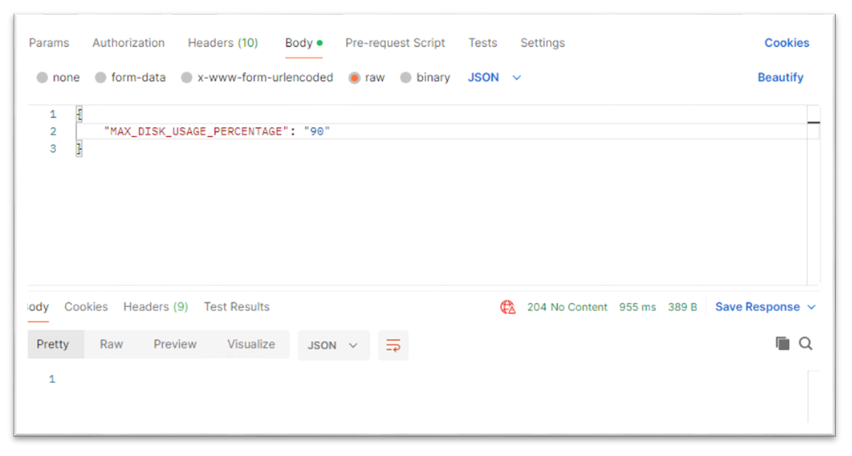

Ähnlich können wir auch den maximalen Festplattennutzungsprozentsatz von seinem Standardwert 85 anpassen. Wir ändern ihn hier auf 90. Wenn die Festplattennutzung 90 % erreicht, werden alte Protokolle gelöscht, um Platz für neue zu schaffen.

Antwort

✅ Erfolg (204 OK) Zeigt an, dass die Einstellung korrekt konfiguriert wurde.