-

Installieren und konfigurieren

-

Maschinenkataloge mit vorbereiteten Images erstellen

-

Vorbereitetes Image für Amazon WorkSpaces Core Managed Instances erstellen

-

Katalog von Amazon WorkSpaces Core Managed Instances erstellen

-

Maschinenkatalog mit vorbereitetem Image in Red Hat OpenShift erstellen

-

Maschinenkatalog mit vorbereitetem Image in VMware erstellen

-

Maschinenkatalog mit vorbereitetem Image in XenServer erstellen

-

-

Cloud Connector Standalone Citrix Secure Ticketing Authority (STA)-Dienst

-

-

Citrix Virtual Apps and Desktops in Citrix Gateway integrieren

-

TLS auf Delivery Controllern aktivieren

-

WebSocket-Kommunikation zwischen VDA und Delivery Controller™

-

-

-

-

-

-

Konfiguration sichern oder migrieren

-

Sichern und Wiederherstellen mit dem Tool für die automatisierte Konfiguration

-

Cmdlets des Tools für die automatisierte Konfiguration für die Migration

-

Cmdlets des Tools für die automatisierte Konfiguration für Sicherung und Wiederherstellung

-

Problembehandlung für die automatisierte Konfiguration und zusätzliche Informationen

-

Citrix Diagnostic Facility (CDF)-Trace beim Systemstart erfassen

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

TLS auf Delivery Controllern aktivieren

Standardmäßig sind sowohl HTTP als auch HTTPS aktiviert. HTTPS verwendet ein selbstsigniertes Zertifikat, das den FQDN des Servers als allgemeinen Namen verwendet, welcher von StoreFront™ oder Webbrowsern nicht vertraut wird.

-

Um TLS auf einem Delivery Controller™ zu aktivieren, müssen Sie:

-

Ein Serverzertifikat auf allen Delivery Controllern beschaffen, installieren und registrieren. Weitere Informationen finden Sie unter Anfordern und Installieren eines Zertifikats.

-

Einen Port mit dem TLS-Zertifikat konfigurieren. Weitere Informationen finden Sie unter Installieren eines Zertifikats.

- HTTPS für den Überwachungsdienst aktivieren.

-

HTTPS-Verkehr erzwingen, indem HTTP deaktiviert wird. Weitere Informationen finden Sie unter Nur HTTPS-Verkehr erzwingen.

- Optional können Sie die Ports ändern, die der Controller für den HTTP- und HTTPS-Verkehr verwendet. Weitere Informationen finden Sie unter HTTP- oder HTTPS-Ports ändern.

Anfordern und Installieren eines Zertifikats

Um TLS zu verwenden, müssen Sie ein Zertifikat installieren, dessen allgemeiner Name (Common Name) oder alternativer Antragstellernamen (Subject Alternative Name) mit dem FQDN des Servers übereinstimmt. Wenn Sie einen Lastenausgleich vor den Delivery Controllern verwenden, schließen Sie sowohl den FQDN des Servers als auch den des Lastenausgleichs als alternative Antragstellernamen ein. Weitere Informationen finden Sie unter Zertifikate. Damit StoreFront eine Verbindung zum Delivery Controller herstellen kann, müssen Sie einen RSA-Algorithmus für digitale Signaturen verwenden. StoreFront unterstützt keine Zertifikate, die den ECDSA-Algorithmus verwenden.

Konfigurieren des SSL/TLS-Listener-Ports

Wenn die IIS-Windows-Komponente auf demselben Server installiert ist, was als Teil von Web Studio und Director geschieht, können Sie TLS mithilfe von IIS konfigurieren. Weitere Informationen finden Sie unter TLS in Web Studio und Director aktivieren. Andernfalls gehen Sie wie folgt vor, um das Zertifikat mithilfe von PowerShell zu konfigurieren:

-

Um zu überprüfen, ob ein vorhandenes Zertifikat gebunden ist, öffnen Sie eine Eingabeaufforderung und führen Sie

netsh http show sslcertaus:netsh http show sslcert <!--NeedCopy--> -

Wenn eine vorhandene Bindung besteht, löschen Sie diese.

netsh http delete sslcert ipport=0.0.0.0:443 <!--NeedCopy-->Ersetzen Sie

0.0.0.0:443durch eine spezifische IP-Adresse und einen Port, falls in der vorhandenen Bindung eine solche angegeben war. -

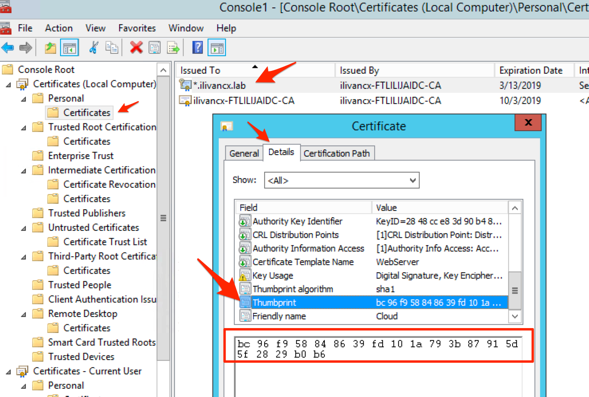

Suchen Sie den Fingerabdruck (Thumbprint) des zuvor installierten Zertifikats. Um den Fingerabdruck anzuzeigen, öffnen Sie Computerzertifikate verwalten, navigieren Sie zum Zertifikat, öffnen Sie es und wechseln Sie zur Registerkarte Details.

- Alternativ können Sie PowerShell verwenden. Das folgende Skript sucht beispielsweise nach einem Zertifikat, dessen allgemeiner Name mit dem Hostnamen des Servers übereinstimmt, und gibt den Fingerabdruck aus:

$HostName = ([System.Net.Dns]::GetHostByName(($env:computerName))).Hostname $Thumbprint = (Get-ChildItem -Path Cert:\LocalMachine\My | Where-Object {$_.Subject -match ("CN=" + $HostName)}).Thumbprint -join ';' Write-Host -Object "Certificate Thumbprint for $($HostName): $($Thumbprint)" -Foreground Yellow <!--NeedCopy-->Wenn der allgemeine Name des Zertifikats nicht mit den Hostnamen übereinstimmt, schlägt dies fehl. Wenn mehrere Zertifikate für den Hostnamen vorhanden sind, werden mehrere Fingerabdrücke aneinandergereiht zurückgegeben, und Sie müssen den entsprechenden Fingerabdruck auswählen.

Das folgende Beispiel sucht nach einem Zertifikat anhand des Anzeigenamens (Friendly Name):

$friendlyName = "My certificate name" $Thumbprint = (Get-ChildItem -Path Cert:\LocalMachine\My | Where-Object {$_.FriendlyName -eq $friendlyNam}).Thumbprint -join ';' Write-Host -Object "Certificate Thumbprint for $friendlyName: $($Thumbprint)" -Foreground Yellow <!--NeedCopy-->Wenn mehrere Zertifikate mit dem angegebenen Anzeigenamen vorhanden sind, werden mehrere Fingerabdrücke aneinandergereiht zurückgegeben, und Sie müssen den entsprechenden Fingerabdruck auswählen.

-

Um das Zertifikat an den Port zu binden, verwenden Sie den Befehl

netsh http add sslcert:netsh http add sslcert ipport=[IP address]:443 certhash=[certificate hash] appid=[application GUID] disablelegacytls=enable <!--NeedCopy-->-

ipport: Die IP-Adresse und der Port. Die Verwendung von 0.0.0.0:443 wendet dies auf alle IP-Adressen an. Sie können stattdessen eine spezifische IP-Adresse angeben. -

certhash: Der Fingerabdruck des Zertifikats, das Sie im vorherigen Schritt identifiziert haben. -

appid: Die GUID des Citrix Broker Service.Hinweis:

Beim Erneuern oder Neubinden eines Zertifikats verwenden Sie die spezifische

appid, die dem Broker Service zugeordnet ist, anstatt einer beliebigen GUID. Um die korrekteappidfür den Citrix Broker Service zu finden:- Öffnen Sie ein PowerShell-Befehlsfenster als Administrator und führen Sie den folgenden Befehl aus:

``` Get-WmiObject -Class Win32_Product | Select-String -Pattern "broker" <!--NeedCopy--> ```- Suchen Sie die IdentifyingNumber (GUID) für den Citrix Broker Service in der Ausgabe (zum Beispiel

{D333C884-187F-447C-8C67-463F33989C8F}). Verwenden Sie diese GUID für den Parameterappid.

-

disablelegacytls=enable: Deaktiviert ältere TLS-Versionen. Dieser Parameter ist unter Windows 2022 und höher verfügbar. Unter Windows 2022 deaktiviert er TLS 1.0 und 1.1. Unter Windows 2025 ist dies unnötig, da TLS 1.0 und 1.1 standardmäßig deaktiviert sind.

Führen Sie beispielsweise den folgenden Befehl aus, um das Zertifikat mit dem Fingerabdruck

bc96f958848639fd101a793b87915d5f2829b0b6an Port443auf allen IP-Adressen zu binden:netsh http add sslcert ipport=0.0.0.0:443 certhash=bc96f958848639fd101a793b87915d5f2829b0b6 appid={91fe7386-e0c2-471b-a252-1e0a805febac} disablelegacytls=enable <!--NeedCopy--> -

Sobald HTTPS aktiviert ist, konfigurieren Sie alle StoreFront-Bereitstellungen und NetScaler Gateways so, dass sie HTTPS anstelle von HTTP verwenden, um eine Verbindung zum Delivery Controller herzustellen.

Der Überwachungsdienst stellt OData v3- und v4-APIs bereit, damit Citrix®- und Drittanbieteranwendungen Daten abfragen können. Director stellt über die OData API V3 eine Verbindung zum Überwachungsdienst her. Führen Sie die folgenden Schritte aus, um die Monitor OData APIs für HTTPS zu konfigurieren:

-

Führen Sie das folgende PowerShell-Skript aus:

$serviceGroup = Get-ConfigRegisteredServiceInstance -ServiceType Monitor | Select -First 1 ServiceGroupUid Remove-ConfigServiceGroup -ServiceGroupUid $serviceGroup.ServiceGroupUid & 'C:\Program Files\Citrix\Monitor\Service\citrix.monitor.exe' -ConfigureFirewall -RequireODataTls –OdataPort 443 -RequireODataSdkTls –OdataSdkPort 443 get-MonitorServiceInstance | register-ConfigServiceInstance Get-ConfigRegisteredServiceInstance -ServiceType Config | Reset-MonitorServiceGroupMembership <!--NeedCopy--> -

Öffnen Sie die Datei

C:\Program Files\Citrix\Monitor\Service\Citrix.Monitor.exe.Configmit einem Texteditor. Suchen Sie das Element<add key="owin:baseAddress" value="http://localhost/citrix/monitor/odata/v4" />und ändern Sie es in<add key="owin:baseAddress" value="https://localhost/citrix/monitor/odata/v4" />.

Cipher Suites konfigurieren

Die Reihenfolge der Cipher Suites muss die Cipher Suites TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 oder TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 (oder beide) enthalten; und diese Cipher Suites müssen allen TLS_DHE_-Cipher Suites vorangehen.

- Navigieren Sie im Microsoft Gruppenrichtlinien-Editor zu Computerkonfiguration > Administrative Vorlagen > Netzwerk > SSL-Konfigurationseinstellungen.

- Bearbeiten Sie die Richtlinie „SSL Cipher Suite Order“. Standardmäßig ist diese Richtlinie auf „Nicht konfiguriert“ eingestellt. Setzen Sie diese Richtlinie auf „Aktiviert“.

- Ordnen Sie die Suites in der richtigen Reihenfolge an. Entfernen Sie alle Cipher Suites, die Sie nicht verwenden möchten.

Stellen Sie sicher, dass entweder TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 oder TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 allen TLS_DHE_-Cipher Suites vorangeht.

Auf Microsoft Learn finden Sie auch Konfigurieren der TLS-Cipher-Suite-Reihenfolge.

Nur HTTPS-Verkehr erzwingen

Es wird empfohlen, den XML-Dienst so zu konfigurieren, dass er HTTP-Verkehr ignoriert.

- Führen Sie

regeditaus. - Öffnen Sie

HKLM\Software\Citrix\DesktopServer\ - Erstellen Sie einen neuen DWORD-Wert mit dem Namen

XmlServicesEnableNonSslund setzen Sie ihn auf 0. - Starten Sie den Broker Service neu.

Es gibt einen entsprechenden Registrierungs-DWORD-Wert XmlServicesEnableSsl, den Sie erstellen können, um HTTPS-Verkehr zu ignorieren. Stellen Sie sicher, dass dieser nicht auf 0 gesetzt ist.

HTTP- oder HTTPS-Ports ändern

Standardmäßig lauscht der XML-Dienst auf dem Controller an Port 80 für HTTP-Verkehr und an Port 443 für HTTPS-Verkehr. Obwohl Sie nicht standardmäßige Ports verwenden können, sollten Sie sich der Sicherheitsrisiken bewusst sein, die entstehen, wenn ein Controller nicht vertrauenswürdigen Netzwerken ausgesetzt wird. Die Bereitstellung eines eigenständigen StoreFront-Servers ist dem Ändern der Standardeinstellungen vorzuziehen.

Um die vom Controller verwendeten Standard-HTTP- oder HTTPS-Ports zu ändern, führen Sie den folgenden Befehl aus Studio aus:

BrokerService.exe -StoreFrontPort <http-port> -StoreFrontTlsPort <https-port>

<!--NeedCopy-->

Dabei gilt:

-

<http-port>ist die Portnummer für HTTP-Verkehr -

<https-port>ist die Portnummer für HTTPS-Verkehr.

Hinweis:

Nach dem Ändern eines Ports zeigt Studio möglicherweise eine Meldung zur Lizenzkompatibilität und zum Upgrade an. Um das Problem zu beheben, registrieren Sie die Dienstinstanzen mithilfe der folgenden PowerShell-Cmdlet-Sequenz neu:

Get-ConfigRegisteredServiceInstance -ServiceType Broker -Binding XML_HTTPS |

Unregister-ConfigRegisteredServiceInstance

Get-BrokerServiceInstance | where Binding -eq "XML_HTTPS" |

Register-ConfigServiceInstance

<!--NeedCopy-->

Teilen

Teilen

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.