Verbindung zu Google Cloud-Umgebungen

Erstellen und Verwalten von Verbindungen und Ressourcen beschreibt die Assistenten, die eine Verbindung erstellen. Die folgenden Informationen behandeln Details, die speziell für Google Cloud-Umgebungen gelten.

Hinweis:

Bevor Sie eine Verbindung zu Google Cloud-Umgebungen erstellen, müssen Sie zunächst Ihr Google Cloud-Konto als Ressourcenstandort einrichten. Siehe Google Cloud-Umgebungen.

Verbindung hinzufügen

- Befolgen Sie die Anweisungen unter [Verbindung und Ressourcen erstellen](/de-de/citrix-virtual-apps-desktops/manage-deployment/connections.html). Die folgende Beschreibung führt Sie durch die Einrichtung einer Hosting-Verbindung:

-

Wählen Sie unter Verwalten > Konfiguration im linken Bereich Hosting aus.

-

Wählen Sie in der Aktionsleiste Verbindung und Ressourcen hinzufügen aus.

-

Wählen Sie auf der Seite Verbindung die Optionen Neue Verbindung erstellen und Citrix Provisioning™-Tools aus, und wählen Sie dann Weiter.

- Verbindungstyp. Wählen Sie Google Cloud aus dem Menü.

- Verbindungsname. Geben Sie einen Namen für die Verbindung ein.

-

Wählen Sie auf der Seite Region einen Projektnamen aus dem Menü, wählen Sie eine Region aus, die die zu verwendenden Ressourcen enthält, und wählen Sie dann Weiter.

-

- Geben Sie auf der Seite Netzwerk einen Namen für die Ressourcen ein, wählen Sie ein virtuelles Netzwerk aus dem Menü, wählen Sie ein Subnetz aus und wählen Sie dann Weiter. Der Ressourcenname hilft, die Kombination aus Region und Netzwerk zu identifizieren. Virtuelle Netzwerke mit dem Suffix (Shared) am Namen stellen freigegebene VPCs dar. Wenn Sie eine IAM-Rolle auf Subnetzebene für eine freigegebene VPC konfigurieren, werden nur bestimmte Subnetze der freigegebenen VPC in der Subnetzliste angezeigt.

-

Hinweis:

-

- Der Ressourcenname darf 1–64 Zeichen enthalten und darf nicht nur Leerzeichen oder die Zeichen

\ / ; : # . * ? = < > | [ ] { } " ' ( ) ' )enthalten.

- Der Ressourcenname darf 1–64 Zeichen enthalten und darf nicht nur Leerzeichen oder die Zeichen

-

- Bestätigen Sie auf der Seite Zusammenfassung die Informationen und wählen Sie dann Fertig stellen, um das Fenster Verbindung und Ressourcen hinzufügen zu schließen.

Nachdem Sie die Verbindung und die Ressourcen erstellt haben, werden die von Ihnen erstellten Verbindungen und Ressourcen aufgelistet. Um die Verbindung zu konfigurieren, wählen Sie die Verbindung und dann die entsprechende Option in der Aktionsleiste aus.

- Ähnlich können Sie die unter der Verbindung erstellten Ressourcen löschen, umbenennen oder testen. Wählen Sie dazu die Ressource unter der Verbindung und dann die entsprechende Option in der Aktionsleiste aus.

Dienstendpunkt-URLs

Sie müssen Zugriff auf die folgenden URLs haben:

https://oauth2.googleapis.comhttps://cloudresourcemanager.googleapis.comhttps://compute.googleapis.comhttps://storage.googleapis.comhttps://cloudbuild.googleapis.com

Google Cloud-Projekte

Es gibt grundsätzlich zwei Arten von Google Cloud-Projekten:

- Bereitstellungsprojekt: In diesem Fall besitzt das aktuelle Administratorkonto die bereitgestellten Maschinen im Projekt. Dieses Projekt wird auch als lokales Projekt bezeichnet.

- Shared VPC-Projekt: Projekt, in dem im Bereitstellungsprojekt erstellte Maschinen die VPC aus dem Shared VPC-Projekt verwenden. Das für das Bereitstellungsprojekt verwendete Administratorkonto hat in diesem Projekt eingeschränkte Berechtigungen, insbesondere nur Berechtigungen zur Nutzung der VPC.

- ## Sichere Umgebung für GCP-verwalteten Datenverkehr erstellen

- Sie können privaten Google-Zugriff auf Ihre Google Cloud-Projekte zulassen. Diese Implementierung erhöht die Sicherheit beim Umgang mit sensiblen Daten. Dazu können Sie eine der folgenden Optionen wählen:

- Fügen Sie die folgenden Ingress-Regeln der VPC-Dienstkontrollen für das Cloud Build-Dienstkonto hinzu. Wenn Sie diesen Schritt ausführen, befolgen Sie nicht die unten stehenden Schritte zum Erstellen einer sicheren Umgebung für GCP-verwalteten Datenverkehr.

```

Ingress Rule 1

From:

- Identities:

<ProjectID>@cloudbuild.gserviceaccount.com

- Source > All sources allowed

To:

- Projects =

All projects

Services =

Service name: All services

<!--NeedCopy--> ```

- Wenn Sie einen privaten Worker-Pool verwenden, fügen Sie `UsePrivateWorkerPool` in `CustomProperties` hinzu. Informationen zum privaten Worker-Pool finden Sie unter [Übersicht über private Pools](https://cloud.google.com/build/docs/private-pools/private-pools-overview).

Anforderungen zum Erstellen einer sicheren Umgebung für GCP-verwalteten Datenverkehr

Die Anforderungen zum Erstellen einer sicheren Umgebung für GCP-verwalteten Datenverkehr sind:

- Stellen Sie sicher, dass die Hosting-Verbindung im Wartungsmodus ist, wenn Sie die benutzerdefinierten Eigenschaften aktualisieren.

- Um private Worker-Pools zu verwenden, sind die folgenden Änderungen erforderlich:

- Fügen Sie für das Citrix Cloud™-Dienstkonto die folgenden IAM-Rollen hinzu:

- Cloud Build-Dienstkonto

- Compute Instance-Administrator

- Dienstkontobenutzer

- Dienstkonto-Token-Ersteller

- Cloud Build WorkerPool-Besitzer

- Erstellen Sie das Citrix Cloud-Dienstkonto in demselben Projekt, das Sie zum Erstellen einer Hosting-Verbindung verwenden.

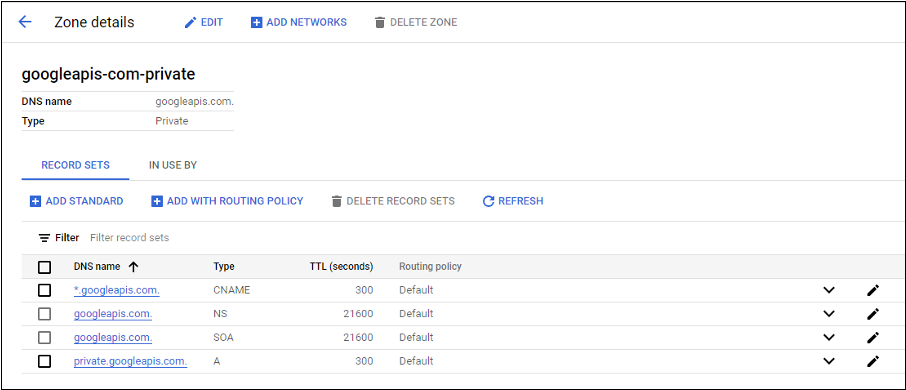

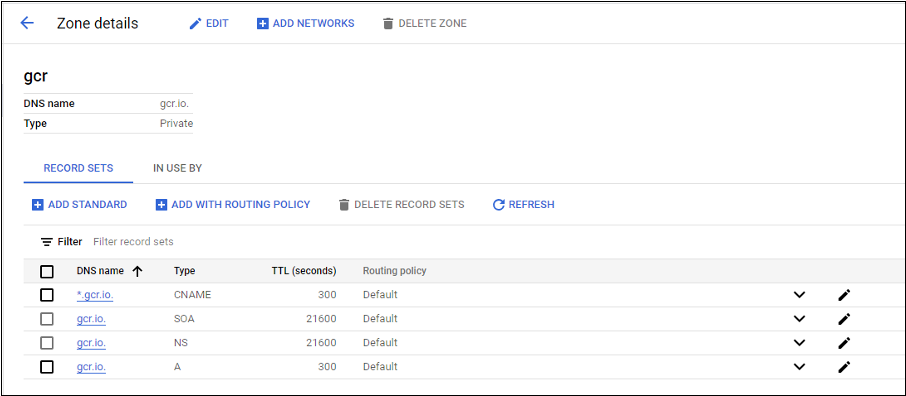

- Richten Sie DNS-Zonen für `private.googleapis.com` und `gcr.io` ein, wie unter [DNS-Konfiguration](https://cloud.google.com/vpc/docs/configure-private-google-access#config-domain) beschrieben.

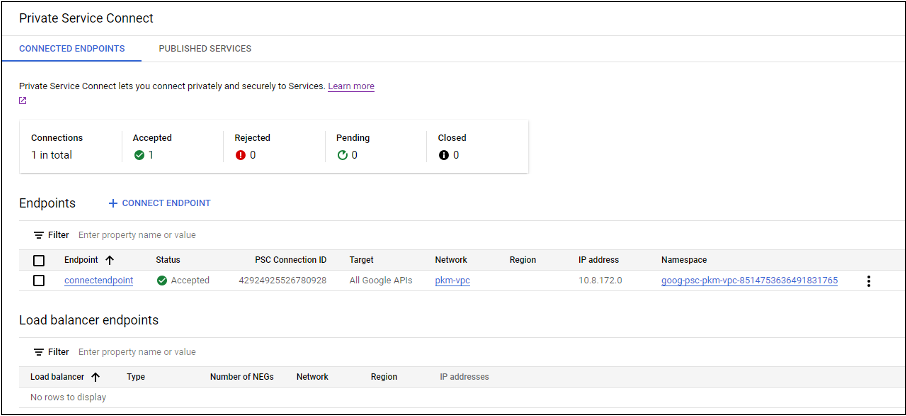

- Richten Sie private Network Address Translation (NAT) ein oder verwenden Sie Private Service Connect. Weitere Informationen finden Sie unter [Zugriff auf Google APIs über Endpunkte](https://cloud.google.com/vpc/docs/configure-private-service-connect-apis).

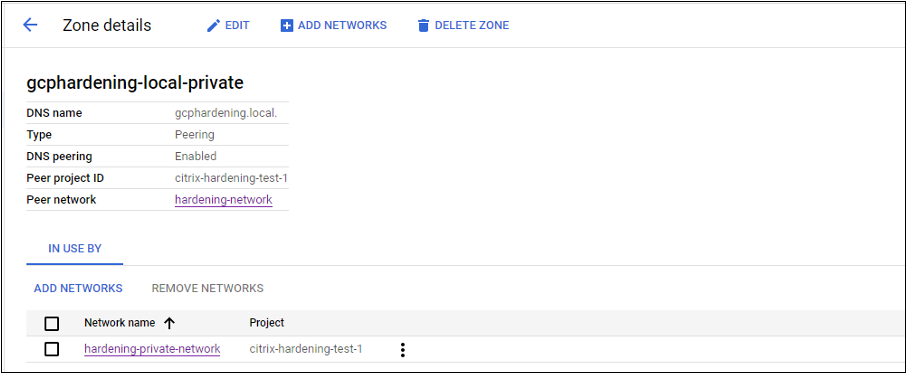

- Wenn Sie eine Peered VPC verwenden, erstellen Sie ein Cloud DNS-Zonen-Peering zur Peered VPC. Weitere Informationen finden Sie unter [Peering-Zone erstellen](https://cloud.google.com/dns/docs/zones/peering-zones).

- Richten Sie in den VPC-Dienstkontrollen Egress-Regeln ein, damit die APIs und VMs mit dem Internet kommunizieren können. Ingress-Regeln sind optional. Zum Beispiel:

```

Egress Rule 1

- From:

- Identities:ANY_IDENTITY

To:

Projects =

- All projects

-

Service = Service name: All services

```

Privaten Worker-Pool aktivieren

- Um den privaten Worker-Pool zu aktivieren, legen Sie die benutzerdefinierten Eigenschaften für die Hostverbindung wie folgt fest:

- 1. Öffnen Sie ein PowerShell-Fenster vom Delivery Controller-Host oder verwenden Sie das Remote PowerShell SDK. Weitere Informationen zum Remote PowerShell SDK finden Sie unter [SDKs und APIs](/de-de/citrix-daas/sdk-api.html#citrix-virtual-apps-and-desktops-remote-powershell-sdk).

- 1. Führen Sie die folgenden Befehle aus:

-

Add-PSSnapin citrix®*cd XDHyp:\Connections\dir

- Kopieren Sie die

CustomPropertiesder Verbindung in einen Editor. -

Fügen Sie die Eigenschaftseinstellung

<Property xsi:type="StringProperty" Name="UsePrivateWorkerPool" Value="True"/>an. Zum Beispiel:``` <CustomProperties xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns="http://schemas.citrix.com/2014/xd/machinecreation"> <Property xsi:type="StringProperty" Name="UsePrivateWorkerPool" Value="True"/> - </CustomProperties> <!--NeedCopy--> ``` - Weisen Sie im PowerShell-Fenster eine Variable den geänderten benutzerdefinierten Eigenschaften zu. Beispiel:

$customProperty = '<CustomProperties…</CustomProperties>'.-

- Führen Sie

$gcpServiceAccount = "<ENTER YOUR SERVICE ACCOUNT EMAIL HERE>"aus.

- Führen Sie

-

- Führen Sie

$gcpPrivateKey = "<ENTER YOUR SERVICE ACCOUNT PRIVATE KEY HERE AFTER REMOVING ALL INSTANCES OF \n >"aus. - Führen Sie

$securePassword = ConvertTo-SecureString $gcpPrivateKey -AsPlainText -Force"aus. -

Führen Sie Folgendes aus, um eine vorhandene Hostverbindung zu aktualisieren:

Set-Item -PassThru -Path @('XDHyp:\\Connections\\<ENTER YOUR CONNECTION NAME HERE>') -SecurePassword $securePassword -UserName $gcpServiceAccount -CustomProperties $customProperty <!--NeedCopy-->

Globale und regionale CMEK-Schlüssel angeben

Hinweis:

Die Unterstützung für CMEK in GCP befindet sich derzeit in der Vorschauphase.

Es gibt zwei Arten von kundenverwalteten Verschlüsselungsschlüsseln (CMEK) in GCP:

- Regional: Verschlüsselungsschlüssel, die nur von Ressourcen in derselben Region verwendet werden können.

- Global: Verschlüsselungsschlüssel, die von Ressourcen aus mehreren Regionen verwendet werden können.

Sie können globale oder regionale kundenverwaltete Verschlüsselungsschlüssel (CMEK) aus allen Projekten durchsuchen und verwenden, auf die das Dienstkonto zugreifen kann. Sie können den Schlüssel dann verwenden, um einen CMEK-fähigen MCS-Maschinenkatalog zu erstellen und einen vorhandenen CMEK-fähigen MCS-Maschinenkatalog mit dem Befehl Set-ProvScheme zu aktualisieren. Informationen zum Erstellen eines CMEK-fähigen Katalogs mit PowerShell finden Sie unter Erstellen eines Katalogs mit CMEK mithilfe benutzerdefinierter Eigenschaften.

-

Für diese Funktion benötigen Sie zusätzliche Berechtigungen für die folgenden zwei Dienstkonten:

- Das Dienstkonto des aktuellen Projekts, mit dem die Hosting-Verbindung erstellt wird.

-

Der Compute Engine Service Agent des aktuellen Projekts (mit der E-Mail-Adresse:

service-PROJECT_NUMBER@compute-system.iam.gserviceaccount.com). Weitere Informationen finden Sie unter Compute Engine Service Agent.

In Dienstkonten müssen Sie die folgenden Rollen in dem Projekt zuweisen, das die Kryptoschlüssel enthält, die Sie verwenden möchten (z. B. ein freigegebenes Projekt):

- Cloud KMS Viewer

- Cloud KMS CryptoKey Encrypter/Decrypter

Wenn Sie die Rollen nicht zuweisen, stellen Sie sicher, dass Sie die folgenden Berechtigungen haben:

- resourcemanager.projects.get

- cloudkms.keyRings.list

- cloudkms.keyRings.get

- cloudkms.cryptoKeys.get

- cloudkms.cryptoKeys.list

- cloudkms.cryptoKeyVersions.useToDecrypt

- cloudkms.cryptoKeyVersions.useToEncrypt

Die Verschlüsselungsschlüssel auflisten

-

Sie können die globalen und regionalen Verschlüsselungsschlüssel innerhalb desselben Projekts und aller anderen zugänglichen Projekte mithilfe der PowerShell-Befehle auflisten. Gehen Sie dazu wie folgt vor:

-

- Öffnen Sie ein PowerShell-Fenster vom Delivery Controller™-Host oder von Remote-PowerShell aus.

-

- Führen Sie den Befehl

asnp citrix*aus, um Citrix-spezifische PowerShell-Module zu laden.-

- Führen Sie den folgenden Befehl aus, um die Verschlüsselungsschlüssel aufzulisten. Beispiel:

-

So listen Sie den Inhalt des Ordners

encryptionKeysauf:```

-

Get-ChildItem XDHyp:\HostingUnits\my-hostingunit\encryptionKeys.folder

```

-

So rufen Sie globale Verschlüsselungsschlüssel innerhalb desselben Projekts ab:

Get-Item XDHyp:\HostingUnits\my-hostingunit\encryptionKeys.folder\myglobalkeyring.globalkeyring\myglobalkey.cryptokey <!--NeedCopy--> -

So rufen Sie regionale Verschlüsselungsschlüssel innerhalb desselben Projekts ab:

Get-Item XDHyp:\HostingUnits\my-hostingunit\encryptionKeys.folder\regional-ring.keyring\shared-key.cryptokey <!--NeedCopy--> -

So rufen Sie globale Verschlüsselungsschlüssel von einem anderen zugänglichen Projekt ab (Beispiel: myanotherproject):

Get-Item XDHyp:\HostingUnits\my-hostingunit\encryptionKeys.folder\myanotherproject.project\shared-global-ring.globalkeyring\shared-key.cryptokey <!--NeedCopy--> -

So rufen Sie regionale Verschlüsselungsschlüssel von einem anderen zugänglichen Projekt ab (Beispiel: myanotherproject):

Get-Item XDHyp:\HostingUnits\my-hostingunit\encryptionKeys.folder\myanotherproject .project.project\shared-uscentral.keyring\shared-uscentral-key.cryptokey <!--NeedCopy-->

-

Hinweis:

- Die Erweiterung des Schlüsselring-Inventarelements für einen globalen Schlüsselring ist `.globalkeyring`. - Die ID globaler Schlüsselringe enthält das Wort `global`.

Erforderliche GCP-Berechtigungen

Dieser Abschnitt enthält die vollständige Liste der GCP-Berechtigungen. Verwenden Sie den vollständigen Satz von Berechtigungen, wie in diesem Abschnitt angegeben, damit die Funktionalität korrekt funktioniert.

Hinweis:

GCP führt nach dem 29. April 2024 Änderungen am Standardverhalten und der Verwendung von Dienstkonten von Cloud Build Services ein. Weitere Informationen finden Sie unter Cloud Build Service Account Change. Ihre bestehenden Google-Projekte, bei denen die Cloud Build API vor dem 29. April 2024 aktiviert wurde, sind von dieser Änderung nicht betroffen. Wenn Sie jedoch das bestehende Cloud Build Service-Verhalten nach dem 29. April beibehalten möchten, können Sie die Organisationsrichtlinie erstellen oder anwenden, um die Erzwingung der Einschränkung zu deaktivieren, bevor Sie die API aktivieren. Wenn Sie die neue Organisationsrichtlinie festlegen, können Sie weiterhin die bestehenden Berechtigungen in diesem Abschnitt und die Elemente befolgen, die als Vor der Änderung des Cloud Build-Dienstkontos gekennzeichnet sind. Andernfalls befolgen Sie die bestehenden Berechtigungen und Elemente, die als Nach der Änderung des Cloud Build-Dienstkontos gekennzeichnet sind.

Erstellen einer Hostverbindung

- Mindestberechtigungen, die für das Citrix Cloud-Dienstkonto im Bereitstellungsprojekt erforderlich sind:

```

compute.instanceTemplates.list

compute.instances.list

compute.networks.list

compute.projects.get

compute.regions.list

compute.subnetworks.list

compute.zones.list

resourcemanager.projects.get

<!--NeedCopy--> ```

Die folgenden von Google definierten Rollen verfügen über die oben aufgeführten Berechtigungen:

- Compute Admin

- Cloud Datastore User

- Zusätzliche Berechtigungen, die für Shared VPC für das Citrix Cloud-Dienstkonto im Shared VPC-Projekt erforderlich sind:

```

compute.networks.list

compute.subnetworks.list

resourcemanager.projects.get

<!--NeedCopy--> ```

Die folgenden von Google definierten Rollen verfügen über die oben aufgeführten Berechtigungen:

- Compute Network User

-

In Dienstkonten müssen Sie die folgenden Rollen in dem Projekt zuweisen, das die Kryptoschlüssel enthält, die Sie verwenden möchten (z. B. ein freigegebenes Projekt):

- Cloud KMS Viewer

- Cloud KMS CryptoKey Encrypter/Decrypter

Wenn Sie die Rollen nicht zuweisen, stellen Sie sicher, dass Sie die folgenden Berechtigungen haben:

- resourcemanager.projects.get

- cloudkms.keyRings.list

- cloudkms.keyRings.get

- cloudkms.cryptoKeys.get

- cloudkms.cryptoKeys.list

- cloudkms.cryptoKeyVersions.useToDecrypt

- cloudkms.cryptoKeyVersions.useToEncrypt

Energieverwaltung von VMs

Mindestberechtigungen, die für das Citrix Cloud-Dienstkonto im Bereitstellungsprojekt im Falle von nur energieverwalteten Katalogen erforderlich sind:

compute.instanceTemplates.list

compute.instances.list

compute.instances.get

compute.instances.reset

compute.instances.resume

compute.instances.start

compute.instances.stop

compute.instances.suspend

compute.networks.list

compute.projects.get

compute.regions.list

compute.subnetworks.list

compute.zones.list

resourcemanager.projects.get

compute.zoneOperations.get

<!--NeedCopy-->

Die folgenden von Google definierten Rollen verfügen über die oben aufgeführten Berechtigungen:

- Compute-Administrator

- Cloud Datastore-Benutzer

Erstellen, Aktualisieren oder Löschen von VMs

-

Mindestberechtigungen, die für das Citrix Cloud-Dienstkonto im Bereitstellungsprojekt erforderlich sind:

``` cloudbuild.builds.create cloudbuild.builds.get cloudbuild.builds.list compute.acceleratorTypes.list compute.diskTypes.get compute.diskTypes.list compute.disks.create compute.disks.createSnapshot compute.disks.delete

- compute.disks.get

- compute.disks.list compute.disks.setLabels

- compute.disks.use

- compute.disks.useReadOnly compute.firewalls.create compute.firewalls.delete compute.firewalls.list compute.globalOperations.get compute.images.create compute.images.delete compute.images.get compute.images.list compute.images.setLabels compute.images.useReadOnly compute.instanceTemplates.create compute.instanceTemplates.delete compute.instanceTemplates.get compute.instanceTemplates.list compute.instanceTemplates.useReadOnly compute.instances.attachDisk compute.instances.create compute.instances.delete compute.instances.detachDisk compute.instances.get compute.instances.getSerialPortOutput compute.instances.list compute.instances.reset compute.instances.resume compute.instances.setDeletionProtection compute.instances.setLabels compute.instances.setMetadata compute.instances.setServiceAccount compute.instances.setTags compute.instances.start compute.instances.stop compute.instances.suspend compute.machineTypes.get compute.machineTypes.list compute.networks.list compute.networks.updatePolicy compute.nodeGroups.list compute.nodeTemplates.get compute.projects.get compute.regions.list compute.snapshots.create compute.snapshots.delete compute.snapshots.list

- compute.snapshots.get

-

compute.snapshots.setLabels

- compute.snapshots.useReadOnly

- compute.subnetworks.get

compute.subnetworks.list

compute.subnetworks.use

compute.zoneOperations.get

compute.zoneOperations.list

compute.zones.get

compute.zones.list

iam.serviceAccounts.actAs

- resourcemanager.projects.get

- storage.buckets.create

- storage.buckets.delete storage.buckets.get

- storage.buckets.list

- storage.buckets.update storage.objects.create storage.objects.delete storage.objects.get storage.objects.list compute.networks.get compute.resourcePolicies.use

```

-

Die folgenden von Google definierten Rollen verfügen über die oben aufgeführten Berechtigungen:

- Compute-Administrator

- Speicher-Administrator

- Cloud Build-Editor

- Dienstkontobenutzer

- Cloud Datastore-Benutzer

-

Zusätzliche Berechtigungen, die für Shared VPC für das Citrix Cloud-Dienstkonto im Shared VPC-Projekt erforderlich sind, um eine Hosting-Einheit unter Verwendung von VPC und Subnetzwerk aus dem Shared VPC-Projekt zu erstellen:

compute.firewalls.list compute.networks.list compute.projects.get compute.regions.list compute.subnetworks.get compute.subnetworks.list compute.subnetworks.use compute.zones.list resourcemanager.projects.get <!--NeedCopy-->Die folgenden von Google definierten Rollen verfügen über die oben aufgeführten Berechtigungen:

- Compute-Netzwerkbenutzer

- Cloud Datastore-Benutzer

Mindestberechtigungen, die beim Herunterladen des Vorbereitungsanweisungsdatenträgers auf MCS erforderlich sind:

- (Vor der Änderung des Cloud Build-Dienstkontos): Weisen Sie diese Berechtigungen dem Cloud Build-Dienstkonto im Bereitstellungsprojekt zu.

- (Nach der Änderung des Cloud Build-Dienstkontos): Weisen Sie diese Berechtigungen dem Cloud Compute-Dienstkonto im Bereitstellungsprojekt zu.

compute.disks.create compute.disks.delete compute.disks.get compute.disks.list compute.disks.setLabels compute.disks.use compute.disks.useReadOnly compute.images.get compute.images.list compute.images.useReadOnly compute.instances.create compute.instances.delete compute.instances.get compute.instances.getSerialPortOutput compute.instances.list compute.instances.setLabels compute.instances.setMetadata compute.instances.setServiceAccount compute.machineTypes.list compute.networks.get compute.networks.list compute.projects.get compute.subnetworks.list compute.subnetworks.use compute.subnetworks.useExternalIp compute.zoneOperations.get compute.zones.list iam.serviceAccounts.actAs logging.logEntries.create pubsub.topics.publish resourcemanager.projects.get source.repos.get source.repos.list storage.buckets.create storage.buckets.get storage.buckets.list storage.objects.create storage.objects.delete storage.objects.get storage.objects.list <!--NeedCopy-->Die folgenden von Google definierten Rollen verfügen über die oben aufgeführten Berechtigungen:

- Cloud Build-Dienstkonto (Nach der Änderung des Cloud Build-Dienstkontos ist es das Cloud Compute-Dienstkonto)

- Compute-Instanzadministrator

- Dienstkontobenutzer

-

Mindestberechtigungen, die für das Cloud Compute-Dienstkonto im Bereitstellungsprojekt vom Google Cloud Build-Dienst beim Herunterladen des Vorbereitungsanweisungsdatenträgers auf MCS erforderlich sind:

resourcemanager.projects.get storage.objects.create storage.objects.get storage.objects.list <!--NeedCopy-->Die folgenden von Google definierten Rollen verfügen über die oben aufgeführten Berechtigungen:

- Compute-Netzwerkbenutzer

- Speicherkontobenutzer

- Cloud Datastore-Benutzer

Zusätzliche Berechtigungen, die für Shared VPC beim Herunterladen des Vorbereitungsanweisungsdatenträgers auf MCS erforderlich sind:

- (Vor der Änderung des Cloud Build-Dienstkontos): Weisen Sie diese Berechtigungen dem Cloud Build-Dienstkonto im Bereitstellungsprojekt zu.

- (Nach der Änderung des Cloud Build-Dienstkontos): Weisen Sie diese Berechtigungen dem Cloud Compute-Dienstkonto im Bereitstellungsprojekt zu.

compute.firewalls.list compute.networks.list compute.subnetworks.list compute.subnetworks.use resourcemanager.projects.get <!--NeedCopy-->Die folgenden von Google definierten Rollen verfügen über die oben aufgeführten Berechtigungen:

- Compute-Netzwerkbenutzer

- Speicherkontobenutzer

- Cloud Datastore-Benutzer

-

Zusätzliche Berechtigungen, die für den Cloud Key Management Service (KMS) für das Citrix Cloud-Dienstkonto im Bereitstellungsprojekt erforderlich sind:

cloudkms.cryptoKeys.get cloudkms.cryptoKeys.list cloudkms.keyRings.get cloudkms.keyRings.list <!--NeedCopy-->Die folgenden von Google definierten Rollen verfügen über die oben aufgeführten Berechtigungen:

- Compute KMS-Betrachter

Allgemeine Berechtigungen

Im Folgenden sind die Berechtigungen für das Citrix Cloud-Dienstkonto im Bereitstellungsprojekt für alle in MCS unterstützten Funktionen aufgeführt. Diese Berechtigungen bieten die beste Kompatibilität für die Zukunft:

resourcemanager.projects.get

cloudbuild.builds.create

cloudbuild.builds.get

cloudbuild.builds.list

compute.acceleratorTypes.list

compute.diskTypes.get

compute.diskTypes.list

compute.disks.create

compute.disks.createSnapshot

compute.disks.delete

compute.disks.get

compute.disks.setLabels

compute.disks.use

compute.disks.useReadOnly

compute.firewalls.create

compute.firewalls.delete

compute.firewalls.list

compute.globalOperations.get

compute.images.create

compute.images.delete

compute.images.get

compute.images.list

compute.images.setLabels

compute.images.useReadOnly

compute.instanceTemplates.create

compute.instanceTemplates.delete

compute.instanceTemplates.get

compute.instanceTemplates.list

compute.instanceTemplates.useReadOnly

compute.instances.attachDisk

compute.instances.create

compute.instances.delete

compute.instances.detachDisk

compute.instances.get

compute.instances.getSerialPortOutput

compute.instances.list

compute.instances.reset

compute.instances.resume

compute.instances.setDeletionProtection

compute.instances.setLabels

compute.instances.setMetadata

compute.instances.setTags

compute.instances.start

compute.instances.stop

compute.instances.suspend

compute.instances.update

compute.instances.updateAccessConfig

compute.instances.updateDisplayDevice

compute.instances.updateSecurity

compute.instances.updateShieldedInstanceConfig

compute.instances.updateShieldedVmConfig

compute.machineTypes.get

compute.machineTypes.list

compute.networks.list

compute.networks.updatePolicy

compute.nodeGroups.list

compute.nodeTemplates.get

compute.projects.get

compute.regions.list

compute.snapshots.create

compute.snapshots.delete

compute.snapshots.list

compute.snapshots.get

compute.snapshots.setLabels

compute.snapshots.useReadOnly

compute.subnetworks.get

compute.subnetworks.list

compute.subnetworks.use

compute.subnetworks.useExternalIp

compute.zoneOperations.get

compute.zoneOperations.list

compute.zones.get

compute.zones.list

resourcemanager.projects.get

storage.buckets.create

storage.buckets.delete

storage.buckets.get

storage.buckets.list

storage.buckets.update

storage.objects.create

storage.objects.delete

storage.objects.get

storage.objects.list

cloudkms.cryptoKeys.get

cloudkms.cryptoKeys.list

cloudkms.keyRings.get

cloudkms.keyRings.list

compute.disks.list

compute.instances.setServiceAccount

compute.networks.get

compute.networks.use

compute.networks.useExternalIp

iam.serviceAccounts.actAs

compute.resourcePolicies.use

cloudkms.cryptoKeyVersions.useToDecrypt

cloudkms.cryptoKeyVersions.useToEncrypt

<!--NeedCopy-->

Nächste Schritte

- Wenn Sie sich im anfänglichen Bereitstellungsprozess befinden, siehe Maschinenkataloge erstellen

- Für Google Cloud Platform (GCP)-spezifische Informationen siehe Einen Google Cloud Platform-Katalog erstellen