HDX™アプリ向けSmartAccess

この機能を使用すると、デバイスのプロパティ、デバイスのユーザープロパティ、またはデバイスにインストールされているアプリケーションに基づいて、HDXアプリへのアクセスを制御できます。この機能は、自動アクションを設定してデバイスをコンプライアンス違反としてマークし、そのデバイスからのアクセスを拒否することで使用します。この機能で使用されるHDXアプリは、コンプライアンス違反のデバイスへのアクセスを拒否するSmartAccessポリシーを使用して、Citrix Virtual Apps and Desktopsで構成されます。Citrix Endpoint Managementは、署名および暗号化されたタグを使用してデバイスのステータスをStoreFrontに伝達します。その後、StoreFrontはアプリのアクセス制御ポリシーに基づいてアクセスを許可または拒否します。

-

この機能を使用するには、展開に以下が必要です。

- Citrix Virtual Apps and Desktops™

- Citrix Endpoint Management

- タグの署名と暗号化に使用するSAML証明書で構成されたCitrix Endpoint Management。秘密キーなしの同じ証明書がStoreFrontサーバーにアップロードされます。

この機能の使用を開始するには:

- Citrix Endpoint Managementサーバー証明書をStoreFrontストアに構成する

- 必要なSmartAccessポリシーで少なくとも1つのCitrix Virtual Apps and Desktopsデリバリーグループを構成する

- Citrix Endpoint Managementで自動アクションを設定する

エンドポイント向けHDXアプリへのSmartAccess

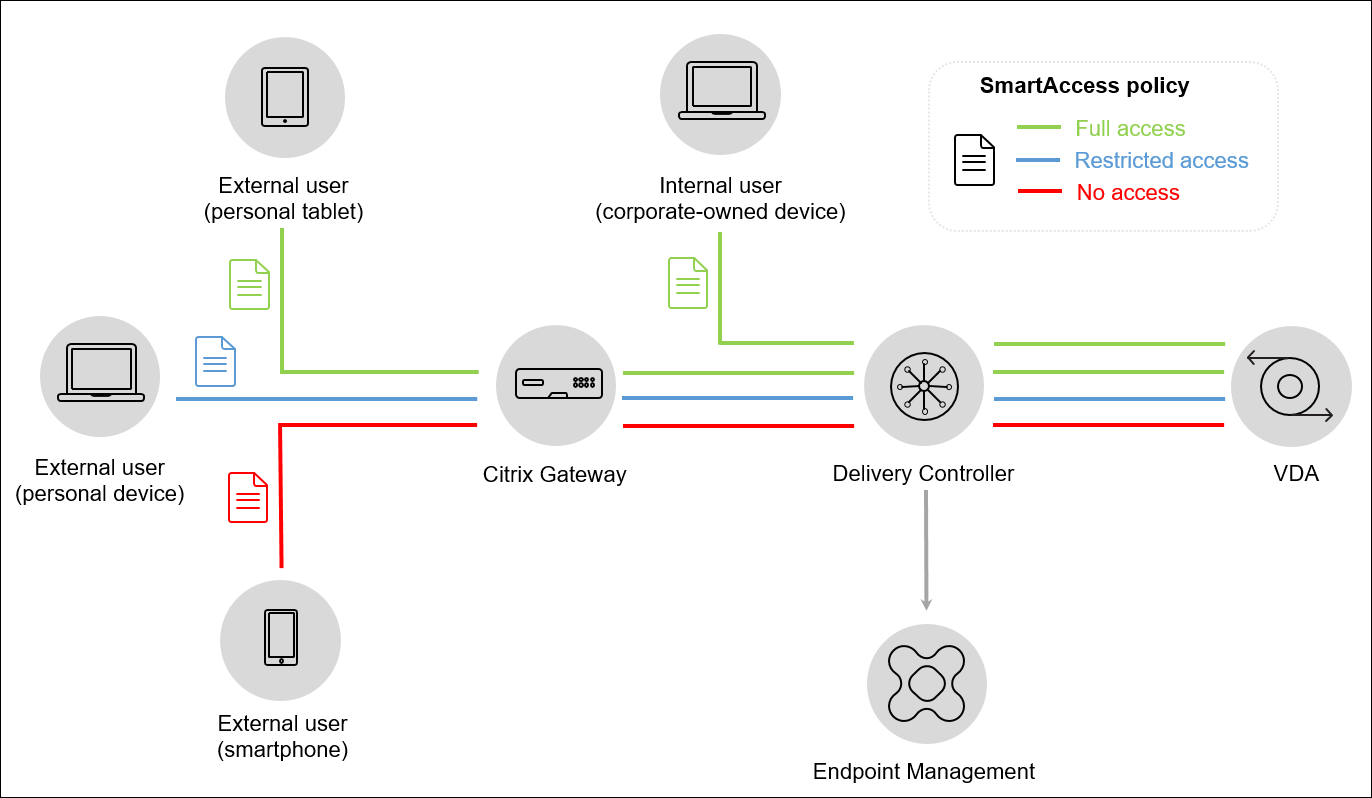

この機能を使用すると、ポリシーベースのアクセス制御を適用して、HDXアプリへのデバイスアクセスを制限できます。HDXアプリには、次のアクセスレベルを適用できます。

- フルアクセス。デバイスは、Citrix Secure Hubストアが提供するすべてのHDXアプリにアクセスできます。

- 制限付きアクセス。デバイスは、1つ以上のHDXアプリにアクセスできますが、すべてにはアクセスできません。

- アクセスなし。デバイスは、どのHDXアプリにもアクセスできません。

次の図は、アクセス制御の仕組みを示しています。Citrix Secure HubでHDXアプリを起動しようとすると、Delivery Controllerへの要求がトリガーされます。Delivery Controllerは、検証のために要求をCitrix Endpoint Managementサーバーに転送します。検証の結果によって、デバイスが持つアクセスレベルが決まります。たとえば、デバイスがジェイルブレイクされている場合、HDXアプリへのアクセスは拒否されます。

Citrix Endpoint Managementサーバー証明書のエクスポートと構成、およびStoreFrontストアへのアップロード

SmartAccessは、署名および暗号化されたタグを使用して、Citrix Endpoint ManagementサーバーとStoreFrontサーバー間で通信します。この通信を有効にするには、Citrix Endpoint Managementサーバー証明書をStoreFrontストアに追加します。

Citrix Endpoint Managementがドメインおよび証明書ベースの認証で有効になっている場合のStoreFrontとCitrix Endpoint Managementの統合の詳細については、サポート知識センターを参照してください。

Citrix Endpoint ManagementからのSAML証明書のエクスポート

-

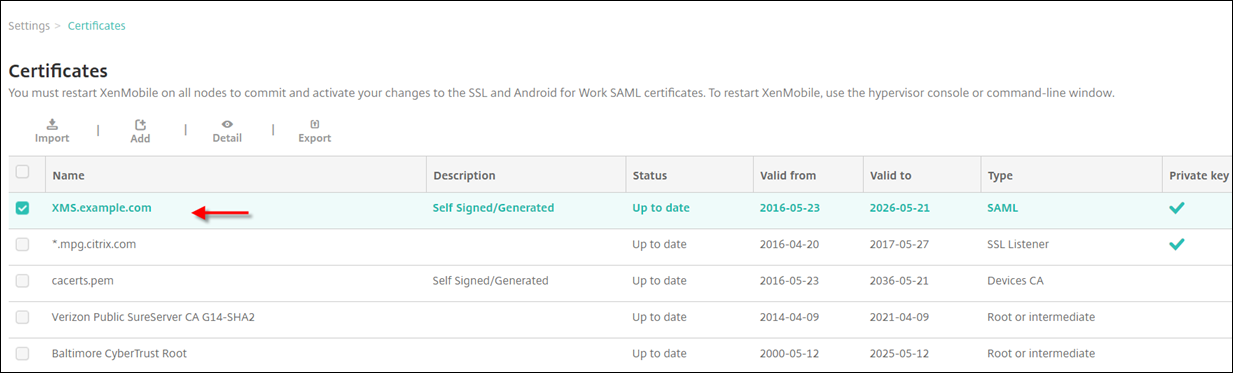

Citrix Endpoint Managementコンソールで、右上隅にある歯車アイコンをクリックします。設定ページが表示されます。証明書をクリックします。

-

Citrix Endpoint ManagementサーバーのSAML証明書を見つけます。

-

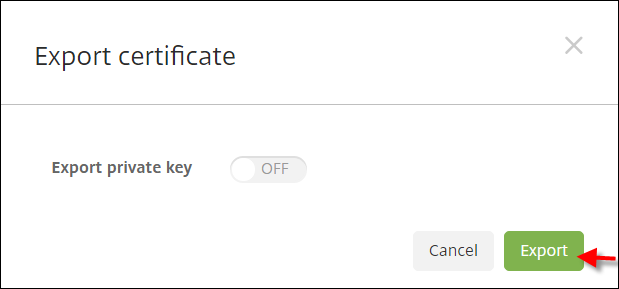

秘密キーのエクスポートがオフに設定されていることを確認します。エクスポートをクリックして、証明書をダウンロードディレクトリにエクスポートします。

-

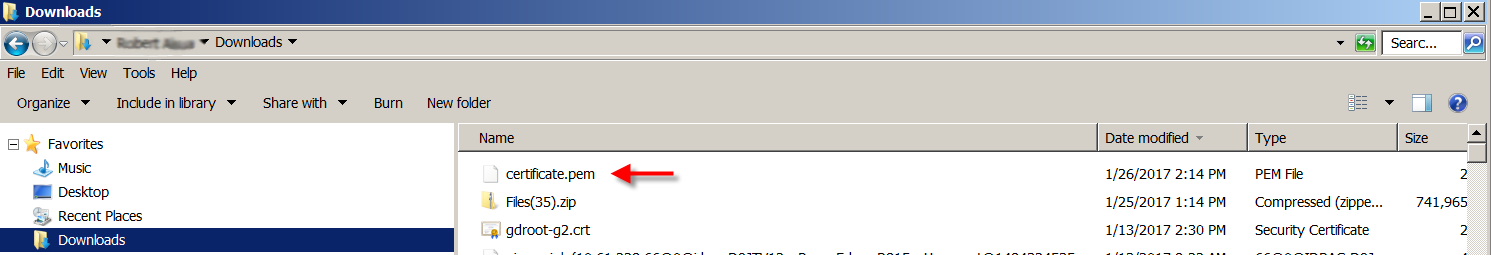

ダウンロードディレクトリで証明書を見つけます。証明書はPEM形式です。

証明書をPEMからCERに変換

-

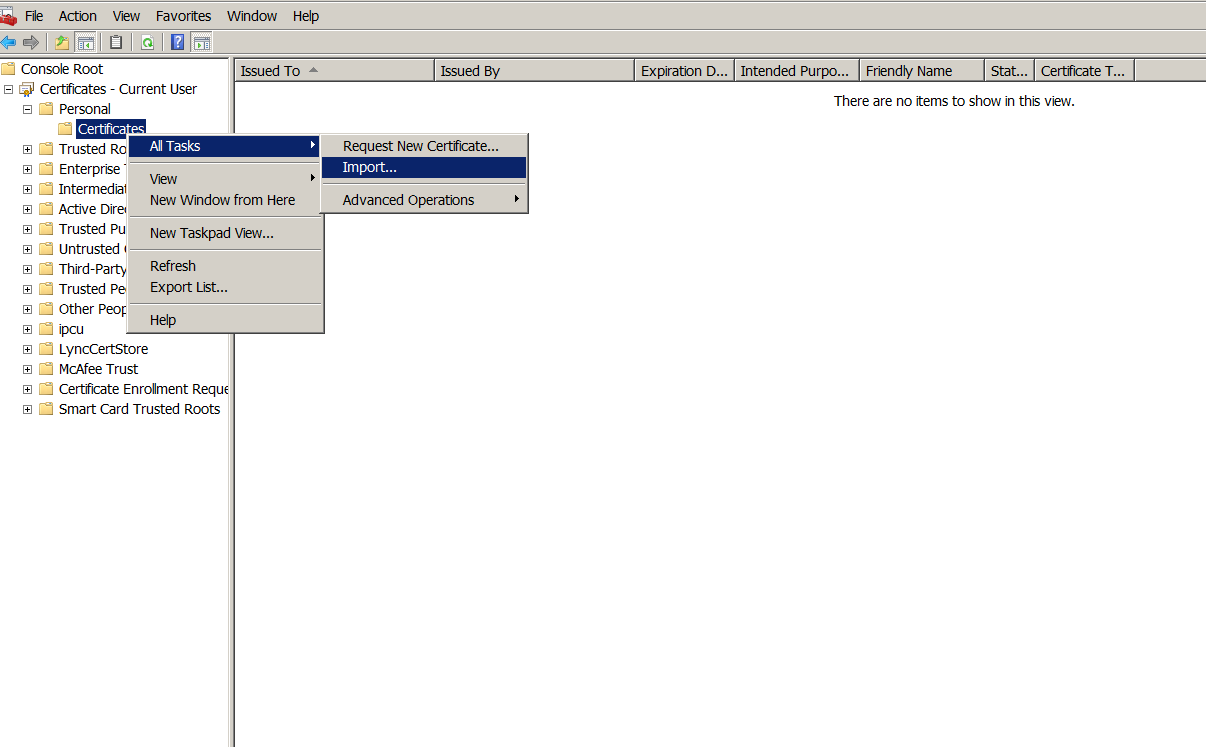

Microsoft 管理コンソール (MMC) を開き、証明書 > すべてのタスク > インポートを右クリックします。

-

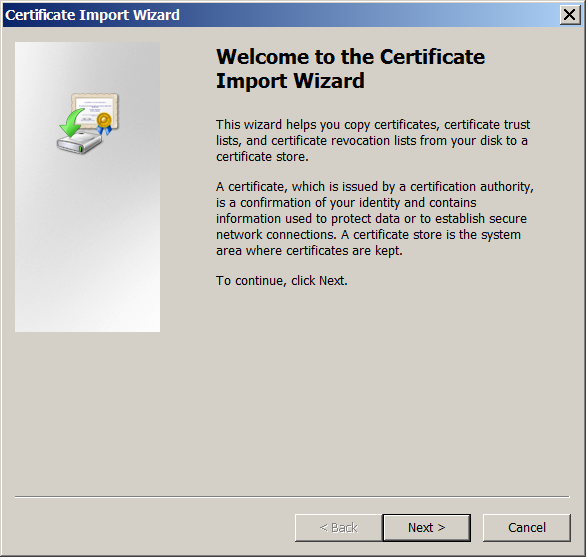

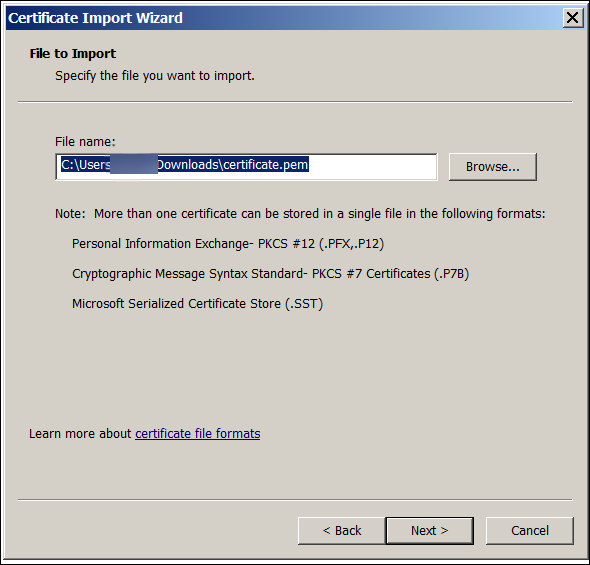

証明書のインポートウィザードが表示されたら、次へをクリックします。

-

ダウンロードディレクトリにある証明書を参照します。

-

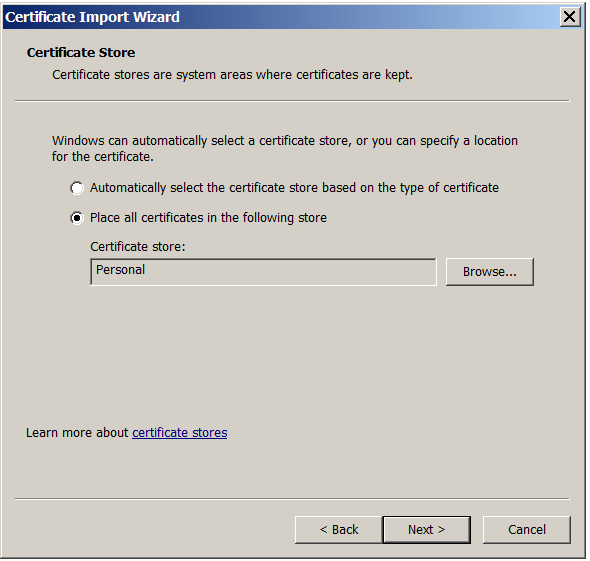

すべての証明書を次のストアに配置するを選択し、証明書ストアとして個人を選択します。次へをクリックします。

-

選択内容を確認し、完了をクリックします。OKをクリックして確認ウィンドウを閉じます。

-

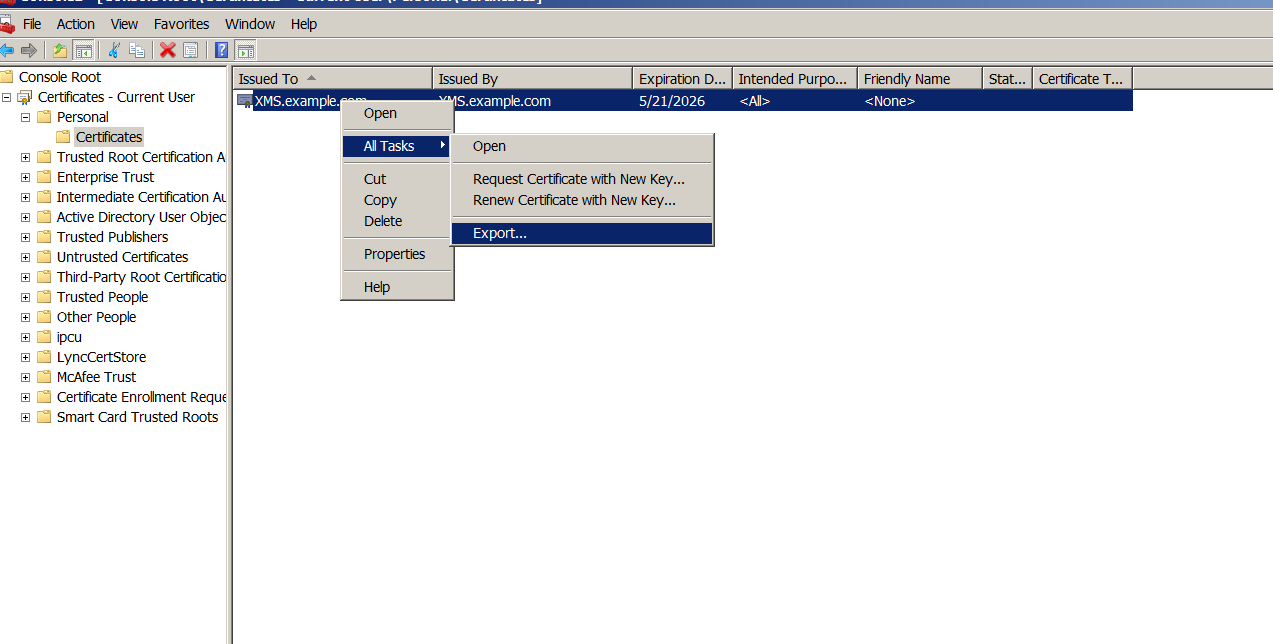

- MMCで、証明書を右クリックし、すべてのタスク > エクスポートを選択します。

-

証明書のエクスポートウィザードが表示されたら、次へをクリックします。

-

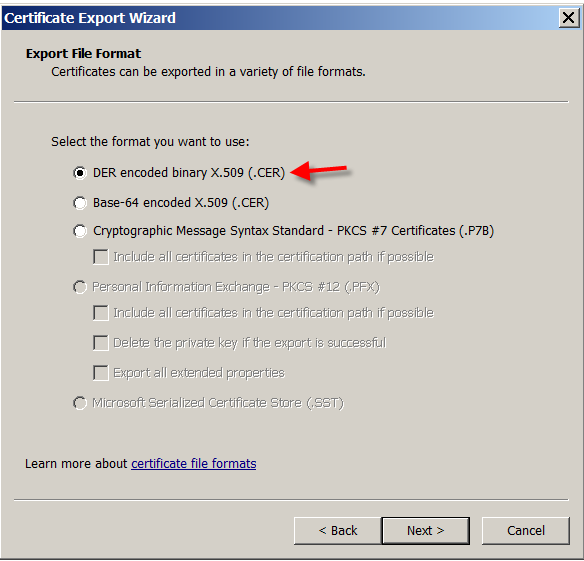

形式としてDER エンコードバイナリ X.509 (.CER)を選択します。次へをクリックします。

-

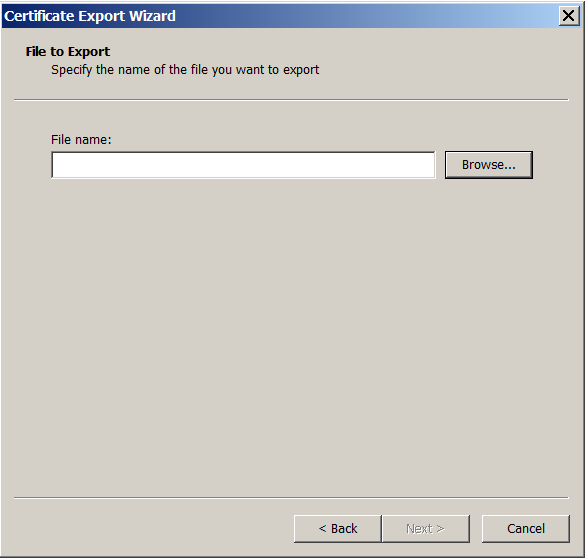

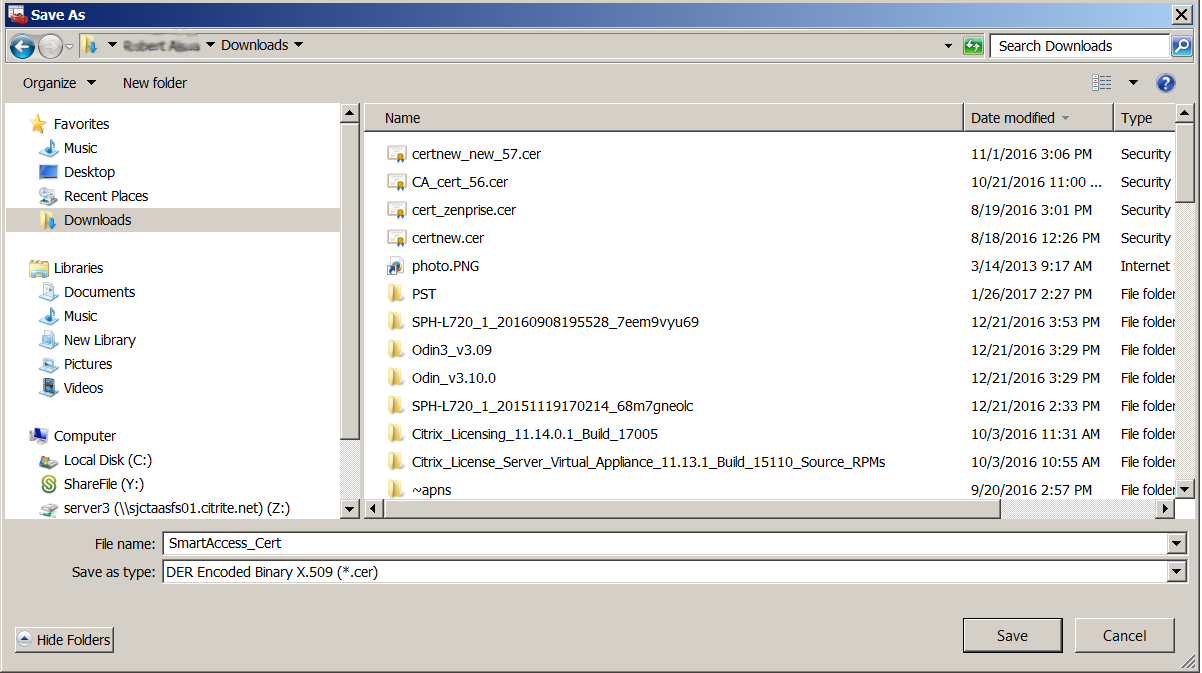

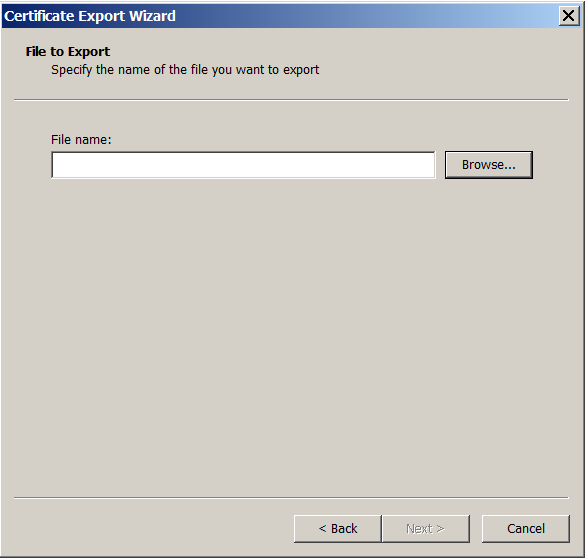

証明書を参照します。証明書の名前を入力し、次へをクリックします。

-

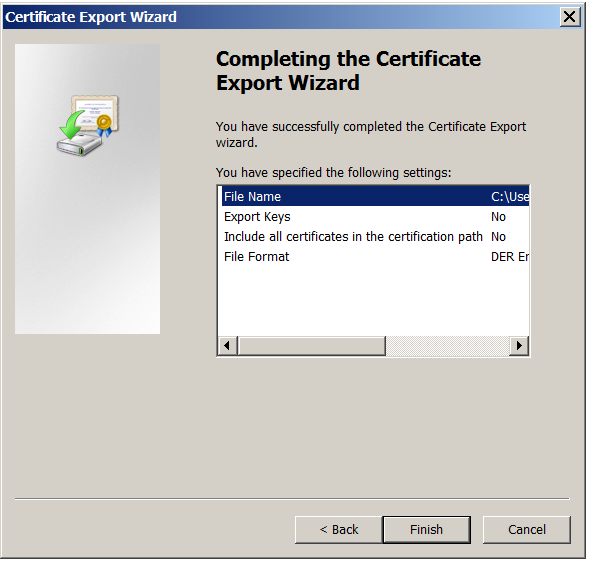

証明書を保存します。

-

証明書を参照し、次へをクリックします。

-

選択内容を確認し、完了をクリックします。OKをクリックして確認ウィンドウを閉じます。

-

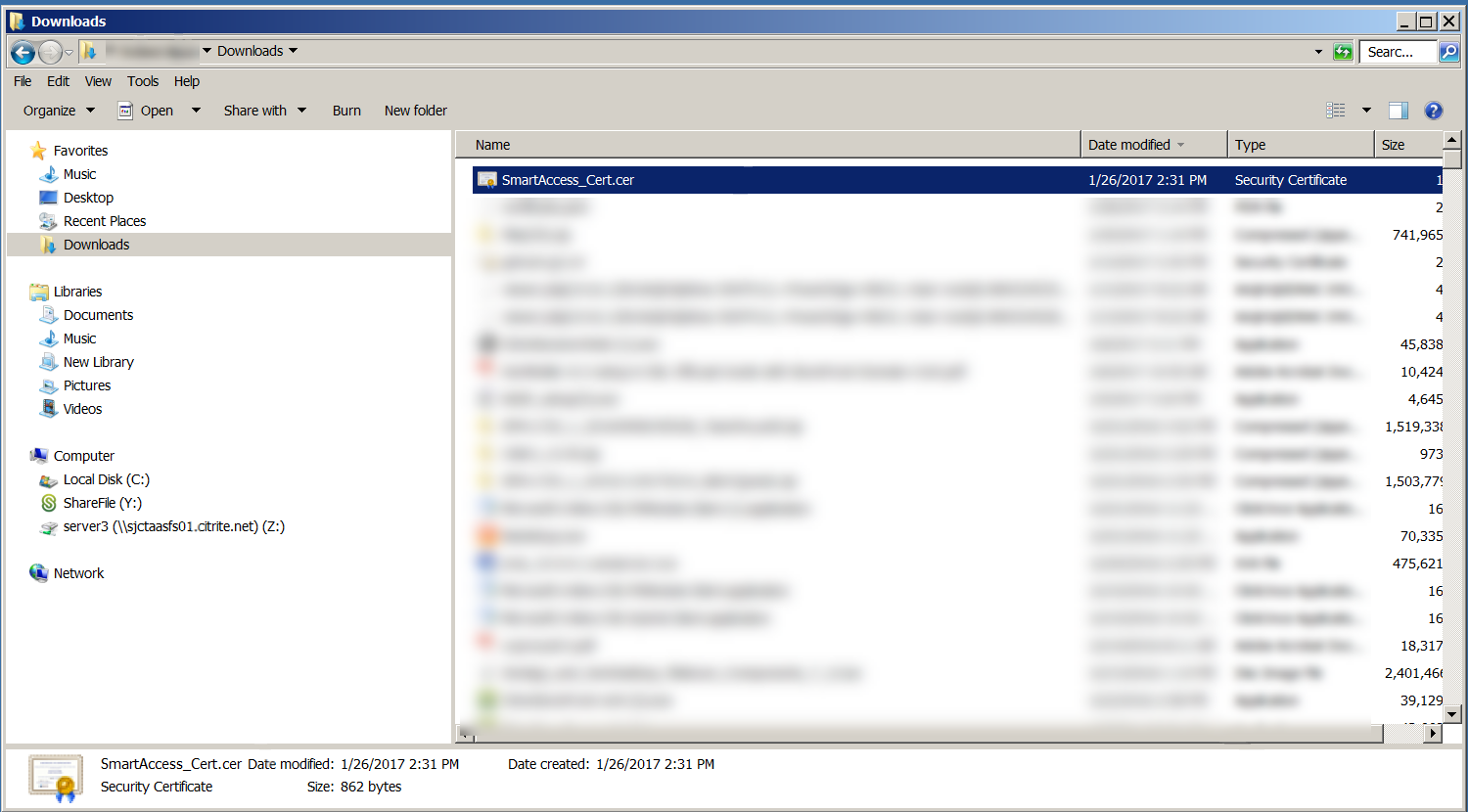

ダウンロードディレクトリで証明書を見つけます。証明書はCER形式です。

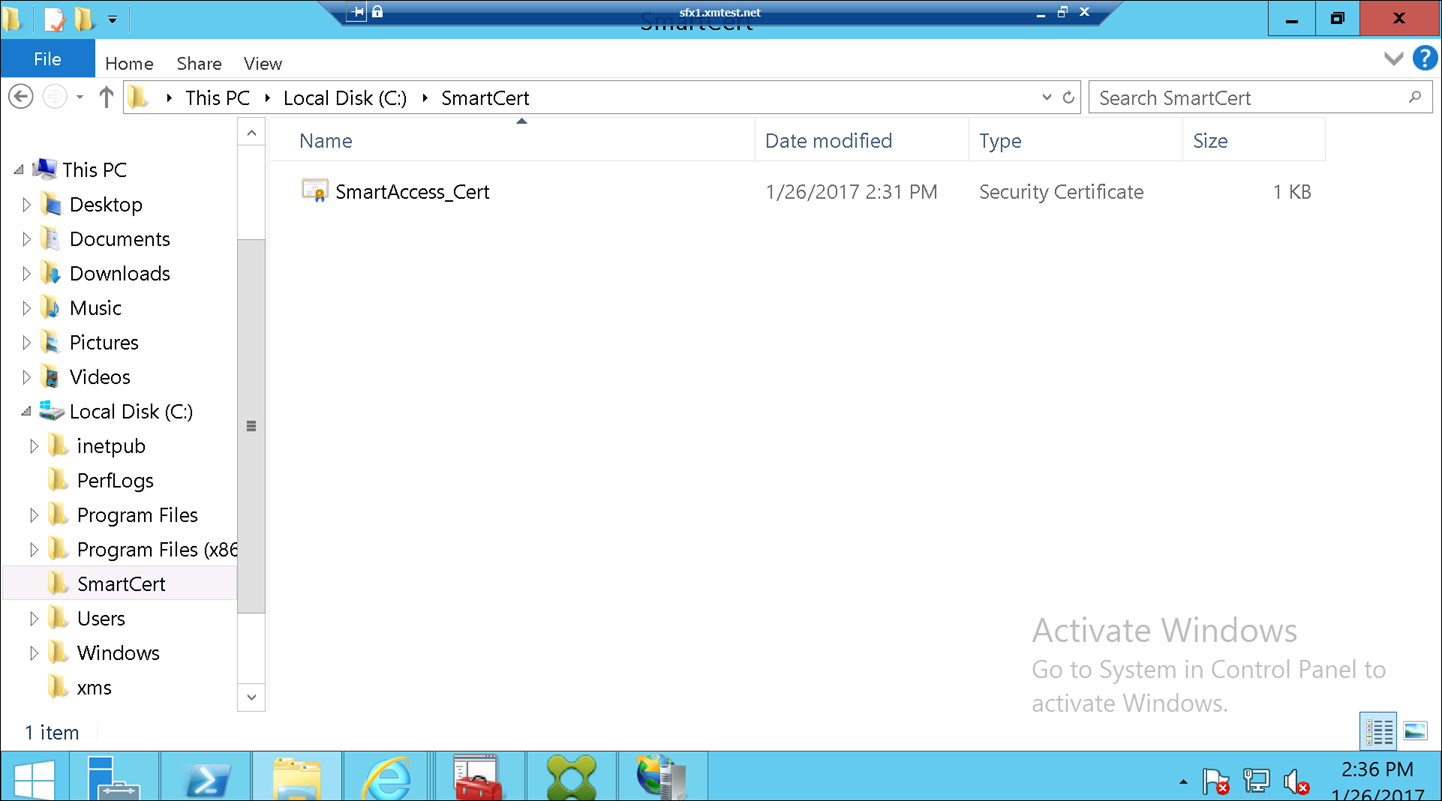

証明書をStoreFrontサーバーにコピー

-

StoreFrontサーバーで、SmartCertというフォルダーを作成します。

-

- 証明書をSmartCertフォルダーにコピーします。

-

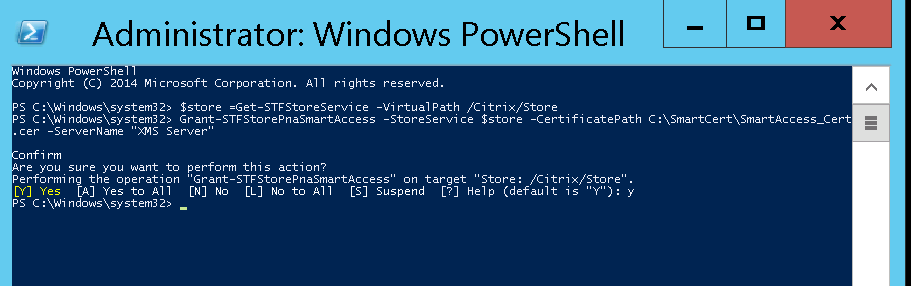

StoreFrontストアでの証明書の構成

StoreFrontサーバーで、このPowerShellコマンドを実行して、変換されたCitrix Endpoint Managementサーバー証明書をストアに構成します。

Grant-STFStorePnaSmartAccess –StoreService $store –CertificatePath “C:\xms\xms.cer” –ServerName “XMS server”

<!--NeedCopy-->

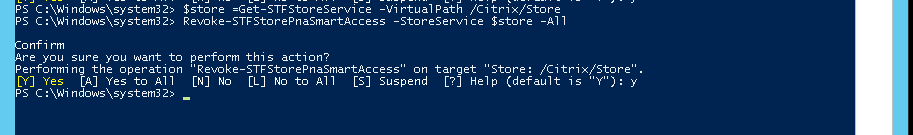

StoreFrontストアに既存の証明書がある場合は、このPowerShellコマンドを実行してそれらを失効させます。

- Revoke-STFStorePnaSmartAccess –StoreService $store –All

<!--NeedCopy-->

-

または、StoreFrontサーバーで次のいずれかのPowerShellコマンドを実行して、StoreFrontストアの既存の証明書を失効させることもできます。

- 名前で失効させる:

- $store = Get-STFStoreService –VirtualPath /Citrix/Store

Revoke-STFStorePnaSmartAccess –StoreService $store –ServerName “My XM Server"

<!--NeedCopy-->

- サムプリントによる失効:

$store = Get-STFStoreService –VirtualPath /Citrix/Store

- Revoke-STFStorePnaSmartAccess –StoreService $store –CertificateThumbprint "[Thumbprint]

<!--NeedCopy-->

- サーバーオブジェクトによる失効:

$store = Get-STFStoreService –VirtualPath /Citrix/Store

$access = Get-STFStorePnaSmartAccess –StoreService $store

Revoke-STFStorePnaSmartAccess –StoreService $store –SmartAccess $access.AccessConditionsTrusts[0]

<!--NeedCopy-->

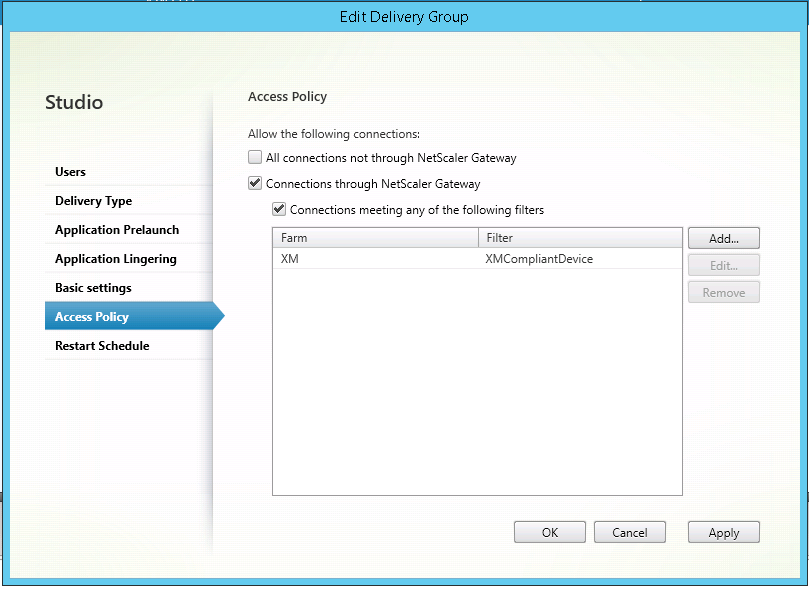

Citrix Virtual Apps and Desktops向けSmartAccessポリシーの設定

HDXアプリを配信するデリバリーグループに必要なSmartAccessポリシーを追加するには:

-

Citrix CloudコンソールからCitrix Studioを開きます。

-

Studioナビゲーションペインで、[デリバリーグループ] を選択します。

-

アクセスを制御するアプリを配信するグループを選択します。次に、[アクション] ペインで [デリバリーグループの編集] を選択します。

-

[アクセスポリシー] ページで、[NetScaler Gateway経由の接続] と [次のいずれかの条件を満たす接続] を選択します。

-

[追加] をクリックします。

-

[ファーム] が [XM] で、[フィルター] が [XMCompliantDevice] であるアクセスポリシーを追加します。

-

行った変更を適用してウィンドウを開いたままにするには [適用] をクリックし、変更を適用してウィンドウを閉じるには [OK] をクリックします。

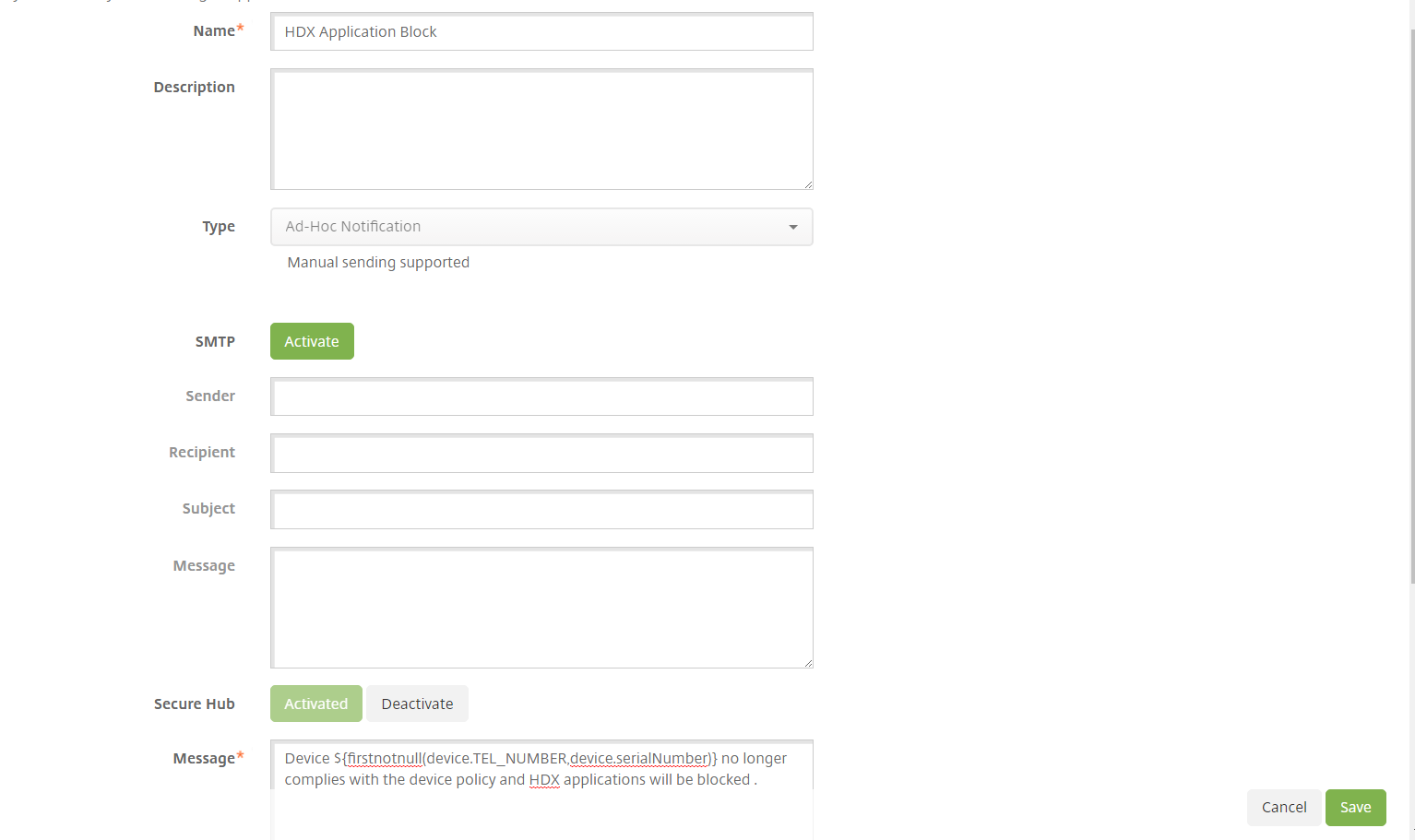

Citrix Endpoint Managementでの自動アクションの設定

HDXアプリのデリバリーグループで設定したSmartAccessポリシーは、デバイスが非準拠の場合、そのデバイスへのアクセスを拒否します。自動アクションを使用して、デバイスを非準拠としてマークします。

-

Citrix Endpoint Managementコンソールから、[構成] > [アクション] をクリックします。[アクション] ページが表示されます。

-

[追加] をクリックしてアクションを追加します。[アクション情報] ページが表示されます。

-

[アクション情報] ページで、アクションの名前と説明を入力します。

-

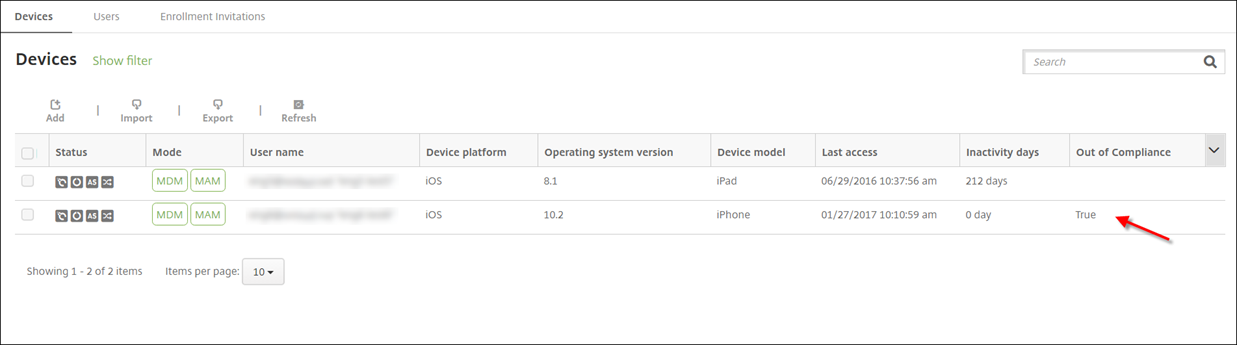

[次へ] をクリックします。[アクションの詳細] ページが表示されます。次の例では、ユーザープロパティ名が eng5 または eng6 のデバイスを、条件を満たした場合にすぐに非準拠としてマークするトリガーが作成されます。

-

[トリガー] リストで、[デバイスプロパティ]、[ユーザープロパティ]、または [インストール済みアプリ名] を選択します。SmartAccessはイベントトリガーをサポートしていません。

-

[アクション] リストで:

- [デバイスを非準拠としてマーク] を選択します。

- [である] を選択します。

- [True] を選択します。

- トリガー条件が満たされたときにデバイスをすぐに非準拠としてマークするアクションを設定するには、時間枠を 0 に設定します。

-

このアクションを適用するCitrix Endpoint Managementデリバリーグループを選択します。

-

アクションの概要を確認します。

-

[次へ] をクリックし、[保存] をクリックします。

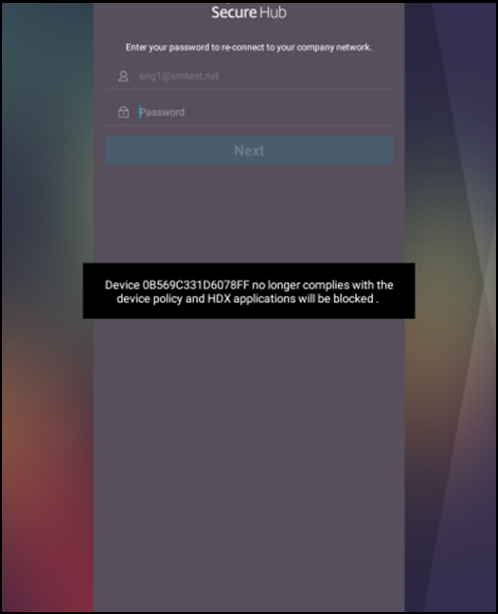

デバイスが非準拠とマークされると、HDXアプリはCitrix Secure Hubストアに表示されなくなります。ユーザーはアプリを購読しなくなります。デバイスには通知が送信されず、Citrix Secure HubストアのどこにもHDXアプリが以前利用可能であったことを示すものはありません。

デバイスが非準拠とマークされたときにユーザーに通知したい場合は、通知を作成し、その通知を送信する自動アクションを作成します。

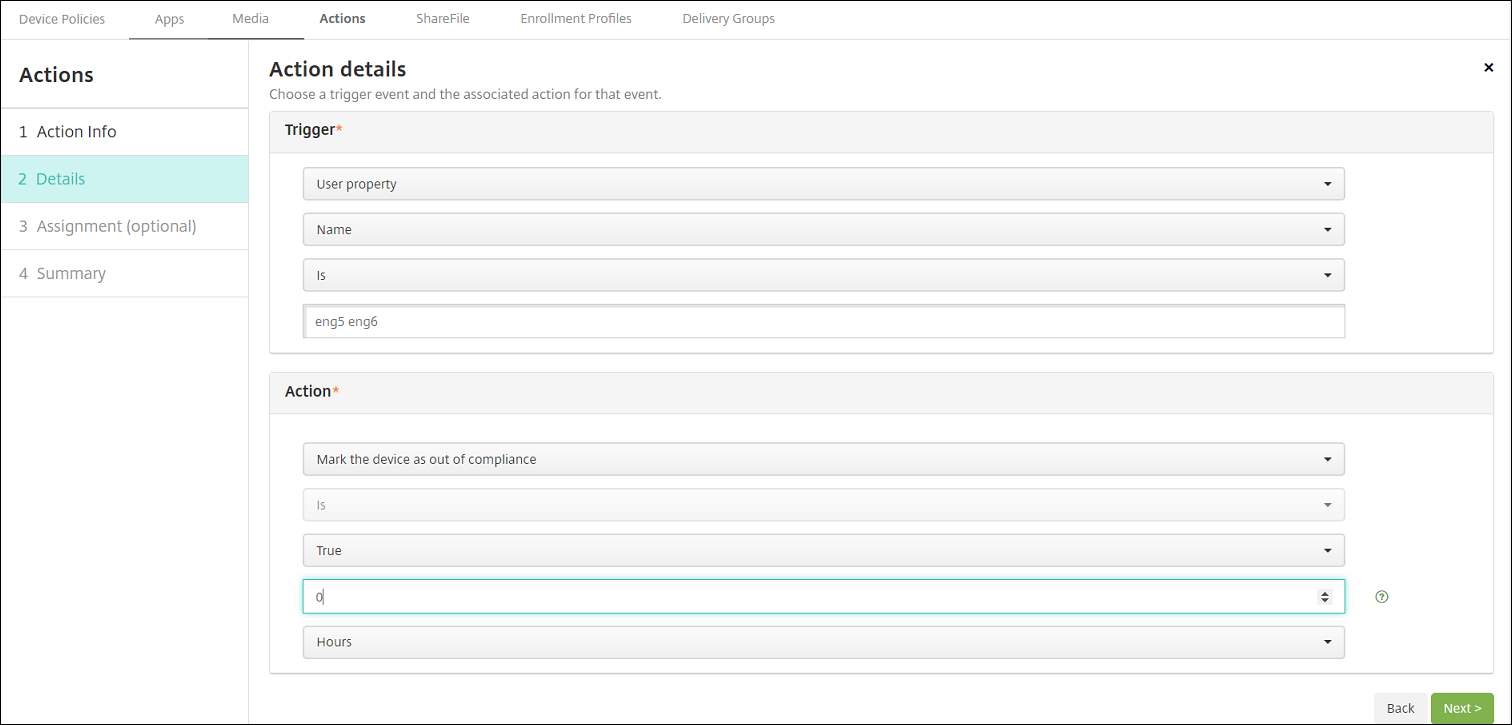

この例では、デバイスが非準拠とマークされたときに、次の通知を作成して送信します: 「デバイスのシリアル番号または電話番号がデバイスポリシーに準拠しなくなり、HDXアプリケーションがブロックされました。」

デバイスが非準拠とマークされたときにユーザーに表示される通知の作成

-

Citrix Endpoint Managementコンソールで、コンソールの右上隅にある歯車アイコンをクリックします。[設定] ページが表示されます。

-

[通知テンプレート] をクリックします。[通知テンプレート] ページが表示されます。

-

[通知テンプレート] ページで [追加] をクリックします。

-

次の設定を構成します。

- 名前: HDXアプリケーションブロック

- 説明: デバイスが非準拠の場合のエージェント通知

- 種類: アドホック通知

- Citrix Secure Hub: アクティブ化済み

-

メッセージ: デバイス

${firstnotnull(device.TEL_NUMBER,device.serialNumber)}はデバイスポリシーに準拠しなくなり、HDXアプリケーションはブロックされました。

-

[保存] をクリックします。

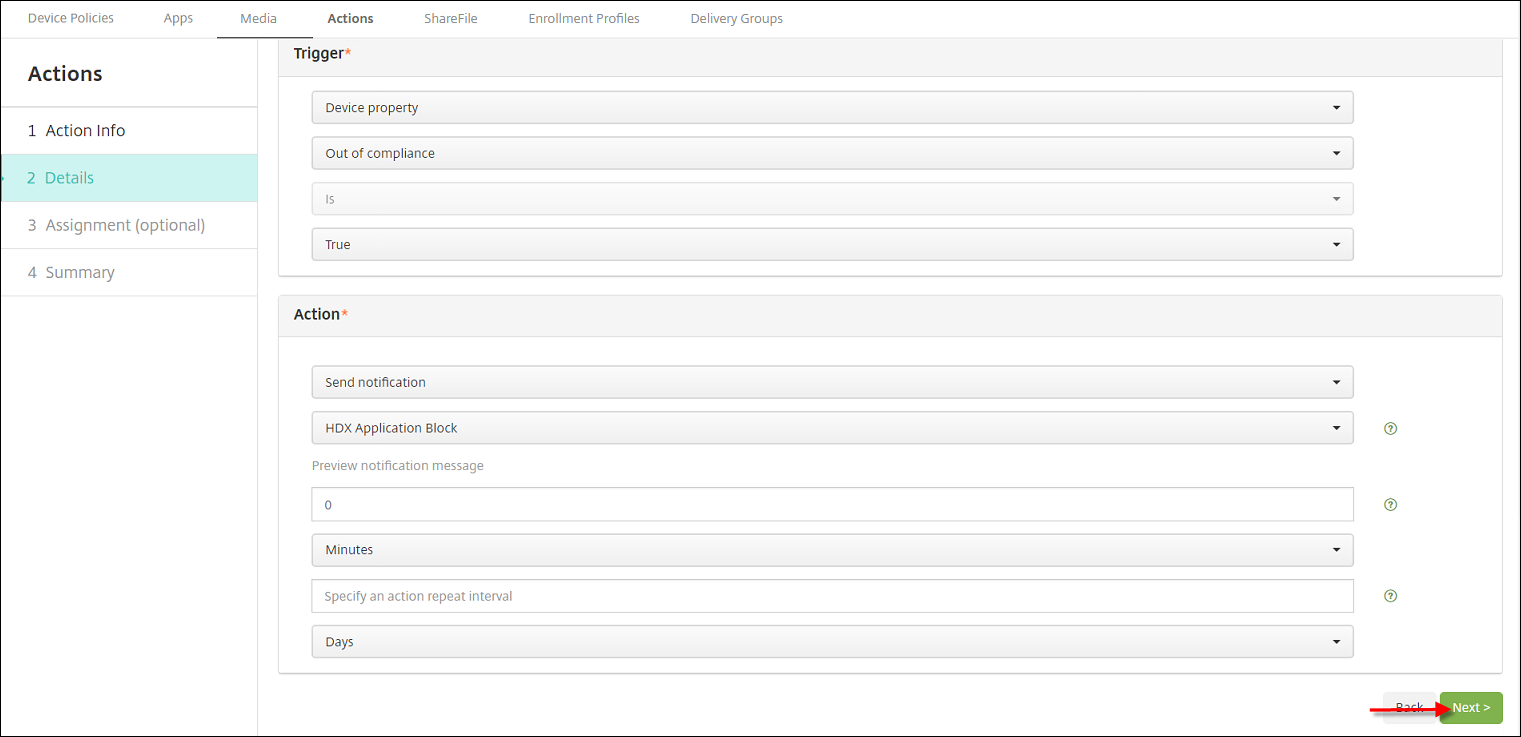

デバイスが非準拠とマークされたときに通知を送信するアクションの作成

-

Citrix Endpoint Managementコンソールから、[構成] > [アクション] をクリックします。[アクション] ページが表示されます。

-

[追加] をクリックしてアクションを追加します。[アクション情報] ページが表示されます。

-

[アクション情報] ページで、アクションの名前と説明を入力します。

- 名前: HDXブロック通知

- 説明: デバイスが非準拠であるためHDXブロック通知

-

[次へ] をクリックします。[アクションの詳細] ページが表示されます。

-

[トリガー] リストで:

- [デバイスプロパティ] を選択します。

- [非準拠] を選択します。

- [である] を選択します。

- [True] を選択します。

-

[アクション] リストで、トリガーが満たされたときに発生するアクションを指定します。

- [通知を送信] を選択します。

- [HDXアプリケーションブロック] (作成した通知) を選択します。

- [0] を選択します。この値を0に設定すると、トリガー条件が満たされたときに通知が送信されます。

-

このアクションを適用するCitrix Endpoint Managementデリバリーグループを選択します。この例では、[すべてのユーザー] を選択します。

-

アクションの概要を確認します。

-

[次へ] をクリックし、[保存] をクリックします。

自動アクションの設定について詳しくは、「自動アクション」を参照してください。

ユーザーがHDXアプリへのアクセスを回復する方法

デバイスが準拠状態に戻った後、ユーザーはHDXアプリに再度アクセスできます。

-

デバイスで、Citrix Secure Hubストアに移動してストア内のアプリを更新します。

-

アプリに移動し、[追加] をタップします。

アプリが追加されると、新しくインストールされたアプリであるため、[マイアプリ] に青い点が付いて表示されます。