証明書のアップロード、更新、および再発行

Citrix Endpoint Managementの展開に必要な証明書を一覧表示することをお勧めします。このリストを使用して、証明書の有効期限とパスワードを追跡してください。この記事では、証明書のライフサイクル全体にわたる管理について説明します。

- お使いの環境には、次の証明書が含まれる場合があります。

- Citrix Endpoint Managementサーバー

- MDM FQDN用SSL証明書(XenMobile ServerからCitrix Endpoint Managementに移行した場合に必要です。それ以外の場合、Citrixがこの証明書を管理します。)

- SAML証明書(Citrix Files用)

- 上記の証明書およびその他の内部リソース(StoreFront/Proxyなど)用のルートおよび中間CA証明書

- iOSデバイス管理用APNs証明書

- PKIへの接続用PKIユーザー証明書(環境で証明書ベースの認証が必要な場合に必須)

- MDX Toolkit

- Apple開発者証明書

- Appleプロビジョニングプロファイル(アプリケーションごと)

- Apple APNs証明書(Citrix Secure Mailで使用)

- Androidキーストアファイル

- MAM SDKはアプリをラップしないため、証明書は必要ありません。

- NetScaler Gateway

- MDM FQDN用SSL証明書

- Gateway FQDN用SSL証明書

- ShareFile SZC FQDN用SSL証明書

- Exchange負荷分散用SSL証明書(オフロード構成)

- StoreFront負荷分散用SSL証明書

- 上記の証明書用のルートおよび中間CA証明書

注:

クライアントデバイスは、サーバー証明書を発行した認証局との信頼を確立するために、必要なルート/中間証明書を持っている必要があります。そうでない場合、SSLエラー61が表示されることがあります。この問題を解決するには:

SSL証明書プロバイダーから発行されたSSLルート/中間証明書ファイル(.crtまたは.cer)をダウンロードまたは入手します。通常、ルート/中間/サーバー証明書は、SSLサービスプロバイダーが提供する証明書バンドルに含まれています。

- クライアントデバイスにルート/中間証明書をインストールします。

- クライアントデバイスにウイルス対策ソフトウェアがインストールされている場合は、ウイルス対策ソフトウェアが証明書を信頼していることを確認してください。

証明書のアップロード

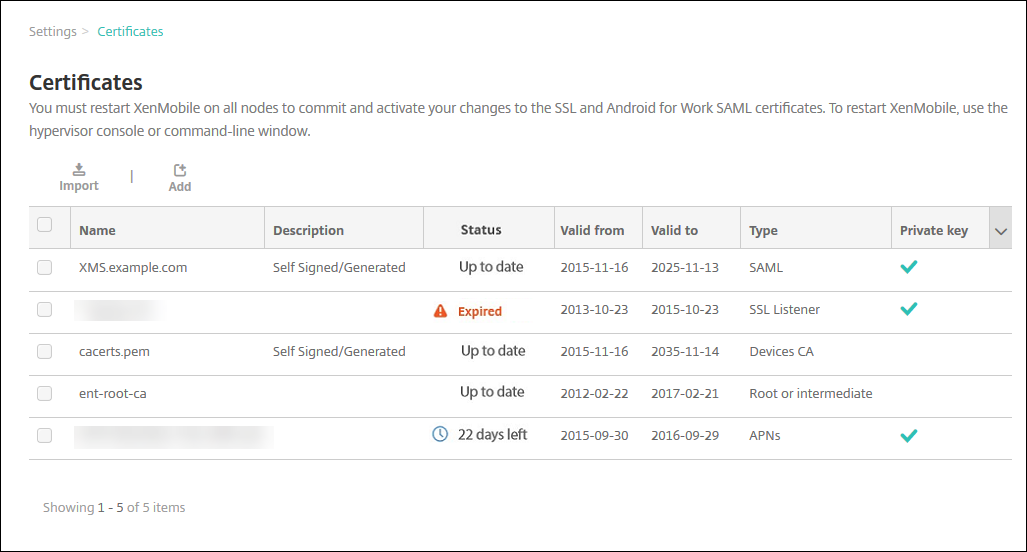

アップロードする各証明書には、その内容の概要を含むエントリが証明書テーブルに表示されます。証明書を必要とするPKI統合コンポーネントを構成するときは、基準を満たすサーバー証明書を選択します。たとえば、Citrix Endpoint ManagementをMicrosoft証明機関(CA)と統合するように構成したい場合があります。Microsoft CAへの接続は、クライアント証明書を使用して認証する必要があります。

Citrix Endpoint Managementには、特定の証明書の秘密キーがない場合があります。同様に、Citrix Endpoint Managementは、アップロードされた証明書に秘密キーを必要としない場合があります。

このセクションでは、証明書をアップロードするための一般的な手順を説明します。クライアント証明書の作成、アップロード、および構成の詳細については、「クライアント証明書または証明書とドメイン認証」を参照してください。

証明書をアップロードするには、次の2つのオプションがあります。

- 証明書をコンソールに個別にアップロードします。

- REST APIを使用して証明書を一括アップロードします。このオプションはiOSデバイスでのみ利用可能です。

- 証明書をコンソールにアップロードする場合、次のことができます。

- キーストアをインポートします。その後、PKCS #12形式をアップロードする場合を除き、インストールするキーストアリポジトリ内のエントリを特定します。

- 証明書をインポートします。

- CAが要求に署名するために使用するCA証明書(秘密キーなし)をアップロードできます。また、クライアント認証用のSSLクライアント証明書(秘密キーあり)をアップロードすることもできます。

- Microsoft CAエンティティを構成するときは、CA証明書を指定します。CA証明書は、CA証明書であるすべてのサーバー証明書のリストから選択します。同様に、クライアント認証を構成するときは、Citrix Endpoint Managementが秘密キーを持つすべてのサーバー証明書のリストから選択できます。

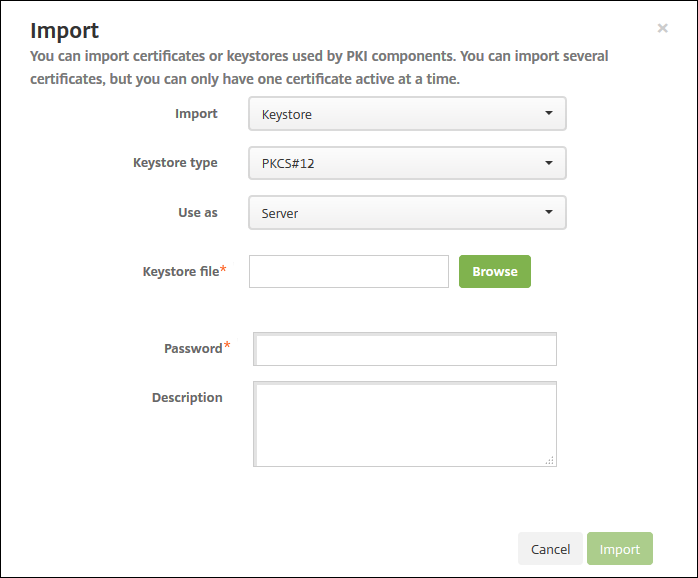

キーストアのインポート

キーストアは、セキュリティ証明書のリポジトリです。設計上、キーストアには多数のエントリを含めることができます。キーストアからロードするときは、ロードするエントリを識別するエントリエイリアスを指定する必要があります。エイリアスを指定しない場合、ストアの最初のエントリがロードされます。PKCS #12ファイルには通常1つのエントリしかないため、キーストアタイプとしてPKCS #12を選択した場合、エイリアスフィールドは表示されません。

-

Citrix Endpoint Managementコンソールで、コンソールの右上隅にある歯車アイコンをクリックします。検索バーを使用して、Certificates設定を見つけて開きます。

-

-

- Importをクリックします。Importダイアログボックスが表示されます。

-

-

- 次の設定を構成します。

- Import: Keystoreを選択します。

- キーストアタイプ: ドロップダウンリストで PKCS #12 をクリックします。

- 使用用途: リストで、証明書の使用方法をクリックします。利用可能なオプションは次のとおりです。 - サーバー: サーバー証明書は、Citrix Endpoint Managementによって機能的に使用される証明書です。サーバー証明書はCitrix Endpoint Management Webコンソールにアップロードします。これらの証明書には、CA証明書、RA証明書、およびインフラストラクチャの他のコンポーネントとのクライアント認証用の証明書が含まれます。また、サーバー証明書をデバイスに展開する証明書のストレージとして使用することもできます。この用途は特に、デバイス上で信頼を確立するために使用されるCAに適用されます。 - SAML: Security Assertion Markup Language (SAML) 認証により、サーバー、Webサイト、およびアプリへのSSOアクセスを提供できます。 - APNs: AppleからのAPNs証明書は、Apple Push Networkを介したモバイルデバイス管理を可能にします。 - SSLリスナー: Secure Sockets Layer (SSL) リスナーは、SSL暗号化アクティビティをCitrix Endpoint Managementに通知します。

- キーストアファイル: インポートするキーストアを参照して見つけます。キーストアは.p12または.pfxファイルです。ファイルを選択し、開くをクリックします。

- パスワード: 証明書に割り当てられたパスワードを入力します。

- 説明: オプションで、キーストアの説明を入力して、他のキーストアと区別できるようにします。

-

-

インポートをクリックします。キーストアが証明書テーブルに追加されます。

証明書のインポート

証明書をインポートする際、Citrix Endpoint Managementは入力から証明書チェーンを構築しようとします。Citrix Endpoint Managementは、チェーン内のすべての証明書をインポートして、各証明書に対してサーバー証明書エントリを作成します。この操作は、ファイルまたはキーストアエントリ内の証明書がチェーンを形成している場合にのみ機能します。チェーン内の後続の各証明書は、前の証明書の発行者である必要があります。

インポートされた証明書には、オプションで説明を追加できます。説明はチェーン内の最初の証明書にのみ付加されます。残りの証明書の説明は後で更新できます。

-

Citrix Endpoint Managementコンソールで、コンソールの右上隅にある歯車アイコンをクリックします。検索バーを使用して、証明書設定を見つけて開きます。

-

証明書ページで、インポートをクリックします。インポートダイアログボックスが表示されます。以下を構成します。

- インポート: 証明書をクリックします。

-

使用用途: 証明書の使用方法を選択します。利用可能なオプションは次のとおりです。

- サーバー: サーバー証明書は、Citrix Endpoint Managementによって機能的に使用される証明書です。サーバー証明書はCitrix Endpoint Management Webコンソールにアップロードします。これらの証明書には、CA証明書、RA証明書、およびインフラストラクチャの他のコンポーネントとのクライアント認証用の証明書が含まれます。また、サーバー証明書をデバイスに展開する証明書のストレージとして使用することもできます。このオプションは特に、デバイス上で信頼を確立するために使用されるCAに適用されます。

- SAML: Security Assertion Markup Language (SAML) 認証により、サーバー、Webサイト、およびアプリへのシングルサインオン (SSO) アクセスを提供できます。

- SSLリスナー: Secure Sockets Layer (SSL) リスナーは、SSL暗号化アクティビティをCitrix Endpoint Managementに通知します。

- 証明書のインポート: インポートする証明書を参照して見つけます。ファイルを選択し、開くをクリックします。

- 秘密鍵ファイル: 証明書用のオプションの秘密鍵ファイルを参照して見つけます。秘密鍵は、証明書とともに暗号化と復号化に使用されます。ファイルを選択し、開くをクリックします。

- 説明: オプションで、証明書の説明を入力して、他の証明書と区別できるようにします。

-

インポートをクリックします。証明書が証明書テーブルに追加されます。

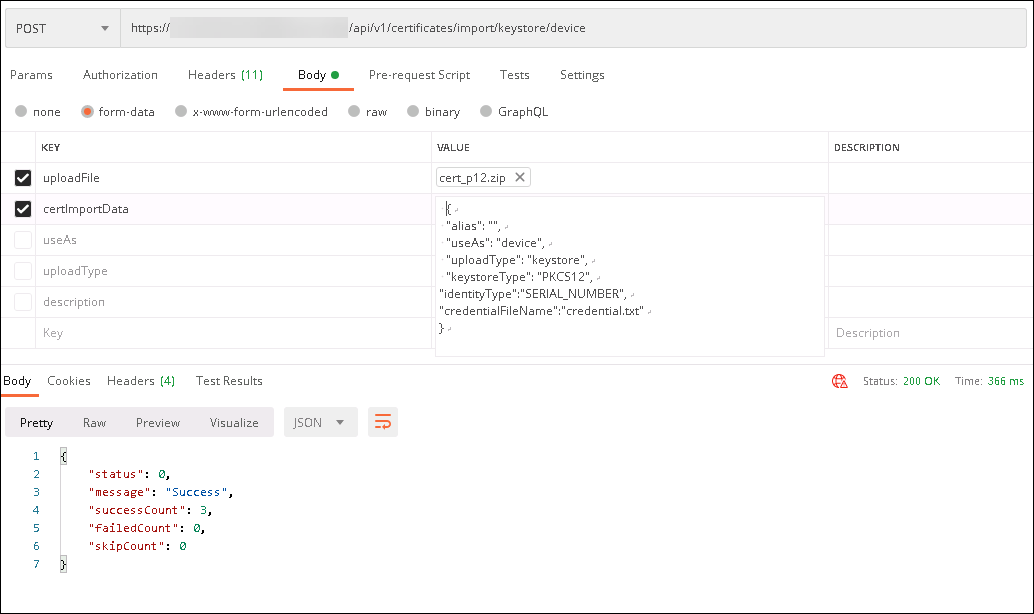

REST APIを使用した証明書の一括アップロード

- 証明書を一度に1つずつアップロードするのは現実的でない場合があります。そのような場合は、REST APIを使用して証明書を一括アップロードします。この方法は.p12形式の証明書をサポートしています。REST APIの詳細については、「REST API」を参照してください。

-

各証明書ファイルを

device_identity_value.p12の形式で名前変更します。device_identity_valueは、各デバイスのIMEI、シリアル番号、またはMEIDにすることができます。例として、識別方法としてシリアル番号を使用することを選択したとします。あるデバイスのシリアル番号が

A12BC3D4EFGHである場合、そのデバイスにインストールする証明書ファイルの名前をA12BC3D4EFGH.p12にします。 -

.p12証明書のパスワードを保存するためのテキストファイルを作成します。そのファイルに、各デバイスのデバイス識別子とパスワードを新しい行に入力します。

device_identity_value=passwordの形式を使用します。以下を参照してください。A12BC3D4EFGH.p12=password1! A12BC3D4EFIJ.p12=password2@ A12BC3D4EFKL.p12=password3# <!--NeedCopy--> - 作成したすべての証明書とテキストファイルを.zipファイルにパックします。

- REST APIクライアントを起動し、Citrix Endpoint Managementにログインして、認証トークンを取得します。

-

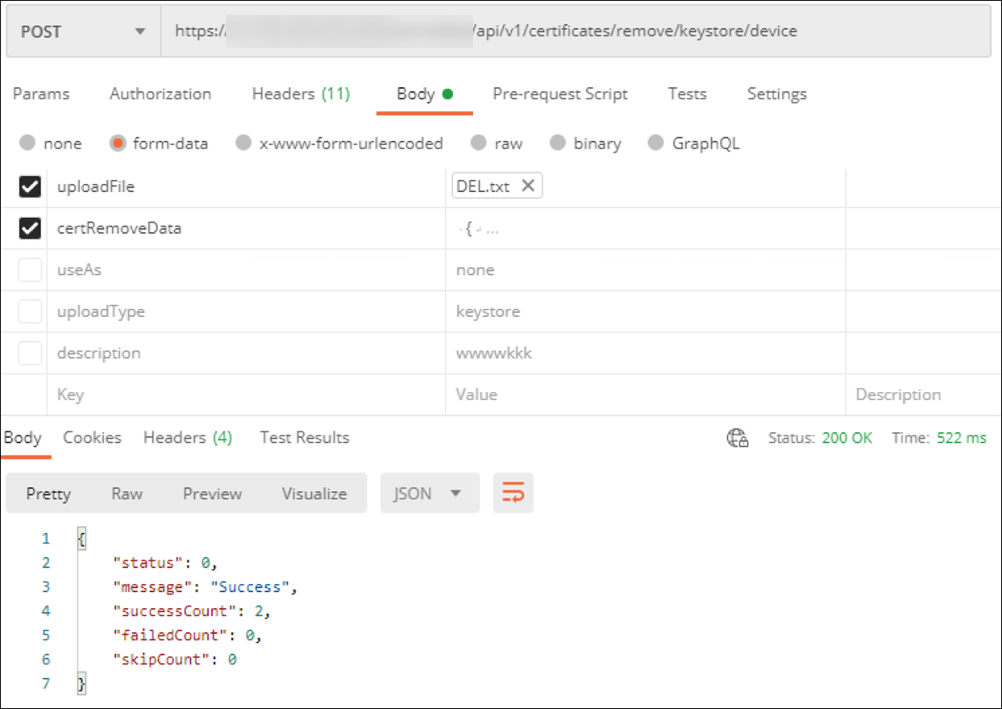

証明書をインポートし、メッセージ本文に以下を記述していることを確認します。

{ "alias": "", "useAs": "device", "uploadType": "keystore", "keystoreType": "PKCS12", "identityType":"SERIAL_NUMBER", # identity type can be "SERIAL_NUMBER","IMEI","MEID" "credentialFileName":"credential.txt" # The credential file name in .zip } <!--NeedCopy-->

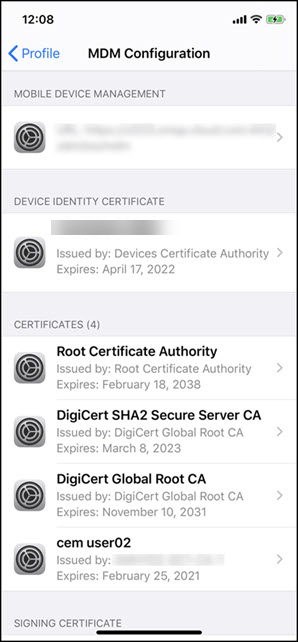

- 資格情報タイプが Always on IKEv2 で、デバイス認証方法が Device Certificate Based on Device Identity のVPNポリシーを作成します。証明書ファイル名で使用したデバイスIDタイプを選択します。「VPNデバイスポリシー」を参照してください。

-

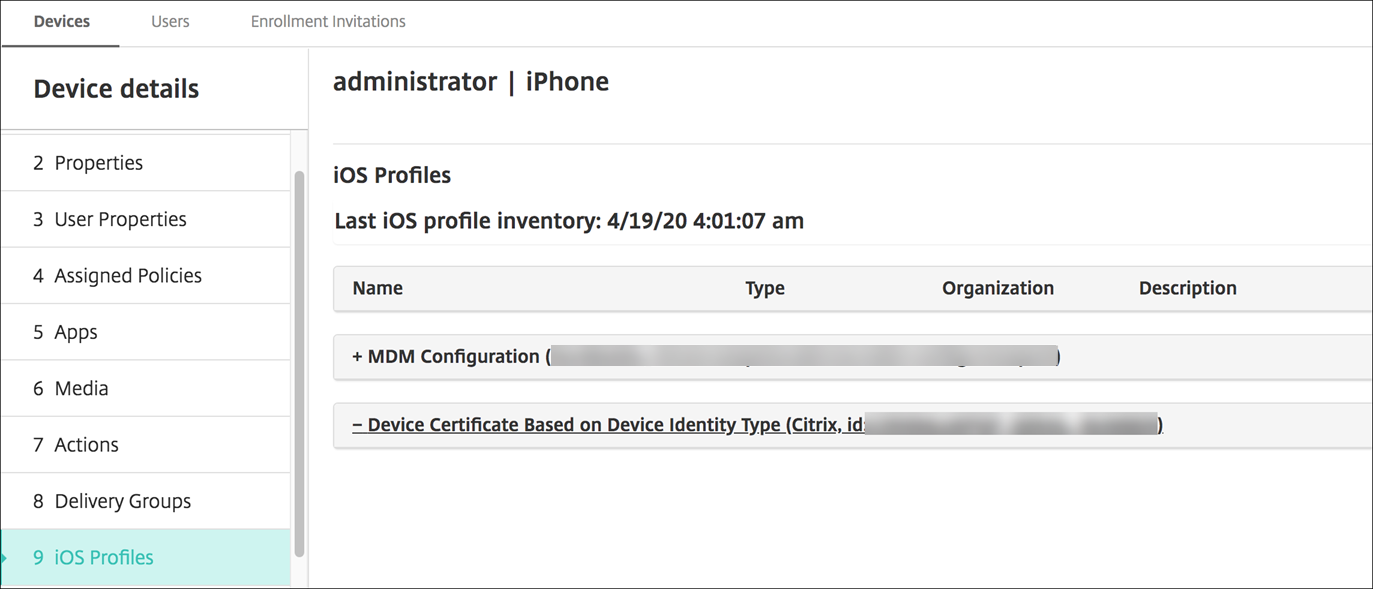

iOSデバイスを登録し、VPNポリシーが展開されるのを待ちます。デバイスのMDM構成を確認して、証明書のインストールを確認します。Citrix Endpoint Managementコンソールでデバイスの詳細を確認することもできます。

-

-

各削除対象証明書について

device_identity_valueをリストしたテキストファイルを作成することで、証明書を一括削除することもできます。REST APIで、削除APIを呼び出し、device_identity_valueを適切な識別子に置き換えて、以下のリクエストを使用します。{ "identityType"="device_identity_value" } <!--NeedCopy-->

証明書の更新

Citrix Endpoint Managementでは、システム内に一度に1つの公開鍵につき1つの証明書のみが存在できます。すでにインポートされている証明書と同じキーペアの証明書をインポートしようとすると、次のことができます。

- 既存のエントリを置き換えます。

- エントリを削除します。

新しい証明書をアップロードして古い証明書を置き換えた後、古い証明書を削除することはできません。PKIエンティティ設定を構成すると、両方の証明書がSSLクライアント証明書メニューに存在します。新しい証明書は、古い証明書よりもリストの下に表示されます。

証明書の更新

-

クライアント証明書または証明書とドメイン認証の手順に従って、置き換え用の証明書を作成します。

重要:

既存の秘密キーを使用して証明書を作成するオプションは使用しないでください。期限切れの証明書を更新するために証明書を作成する場合、秘密キーも新しいものである必要があります。

- Citrix Endpoint Managementコンソールで、コンソールの右上隅にある歯車アイコンをクリックします。検索バーを使用して、証明書設定を見つけて開きます。

- インポートダイアログボックスで、新しい証明書をインポートします。

-

サーバー証明書を更新すると、以前の証明書を使用していたコンポーネントは自動的に新しい証明書を使用するように切り替わります。同様に、デバイスにサーバー証明書を展開している場合、証明書は次回の展開時に自動的に更新されます。

-

APNs証明書を更新するには、証明書を作成する手順を実行してから、Apple Push Certificates Portalにアクセスします。詳細については、APNs証明書の更新を参照してください。

-

NetScaler GatewayがSSLオフロード用に設定されている場合は、新しいcacert.pemでロードバランサーを更新していることを確認してください。

注:

XenMobileオンプレミスからCitrix Endpoint Managementに移行し、証明書を更新している場合は、前の手順を完了した後、Citrixサポートに連絡してください。新しい証明書(PFX形式)のコピーと証明書のパスワードを提供する必要があります。CitrixサポートはクラウドNetScalerを更新し、テナントノードを再起動して証明書の更新プロセスを完了します。

PKIサービス証明機関 (CA) の更新

Citrix Cloud Operationsに、Citrix Endpoint Management展開内の内部PKI証明機関 (CA) を更新または再生成するよう要求できます。これらの要求については、テクニカルサポートケースを開いてください。

新しいCAが利用可能になったら、Cloud Operationsからユーザーのデバイス証明書の更新に進むことができる旨が通知されます。

デバイス証明書の更新

デバイス上の証明書が期限切れになると、その証明書は無効になります。環境で安全なトランザクションを実行できなくなり、Citrix Endpoint Managementリソースにアクセスできなくなります。認証局 (CA) は、有効期限が切れる前にSSL証明書を更新するよう促します。証明書を更新するために前述の手順を実行し、登録済みデバイスで証明書の更新を開始します。

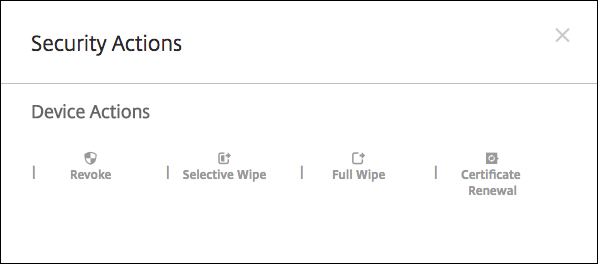

サポートされているiOS、macOS、およびAndroidデバイスの場合、セキュリティアクションの「証明書の更新」を通じて証明書の更新を開始できます。Citrix Endpoint ManagementコンソールまたはPublic REST APIからデバイス証明書を更新します。登録済みのWindowsデバイスの場合、ユーザーは新しいデバイス証明機関 (CA) を受け取るためにデバイスを再登録する必要があります。

デバイスが次回Citrix Endpoint Managementに接続するときに、Citrix Endpoint Managementサーバーは新しいCAに基づいて新しいデバイス証明書を発行します。

コンソールを使用したデバイス証明書の更新

- 管理 > デバイスに移動し、デバイス証明書を更新するデバイスを選択します。

-

セキュリティ保護をクリックし、次に証明書の更新をクリックします。

登録済みのデバイスは中断することなく動作し続けます。Citrix Endpoint Managementは、デバイスがサーバーに接続するときにデバイス証明書を発行します。

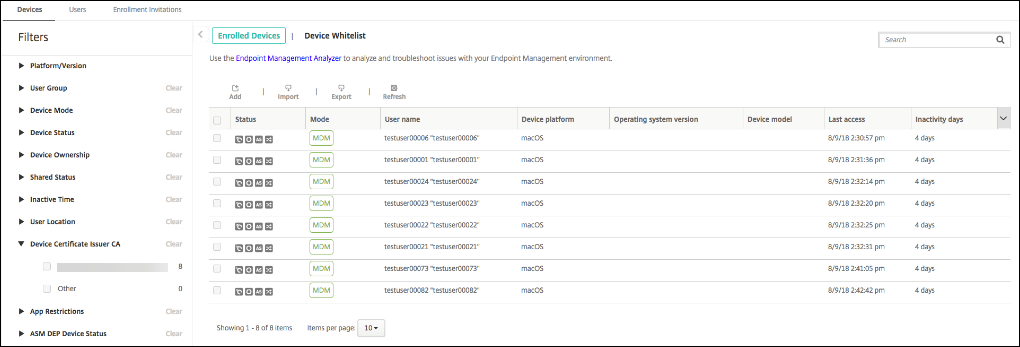

特定のデバイス証明書発行元CAグループに属するデバイスを照会するには:

- 管理 > デバイスで、フィルターペインを展開します。

-

フィルターペインで、デバイス証明書発行元CAを展開し、更新する発行元CAを選択します。

デバイスのテーブルに、選択した発行元CAのデバイスが表示されます。

REST APIを使用したデバイス証明書の更新

Citrix Endpoint Management は、PKI 用に内部で以下の認証局 (CA) を使用します: ルート CA、デバイス CA、およびサーバー CA。これらの CA は論理的なグループであり、グループ名を持ちます。Citrix Endpoint Management のプロビジョニング中に、サーバーは 3 つの CA を生成し、それらに「default」というグループ名を付与します。

CA は、デバイス証明書を管理および更新するために、以下の API を発行します。すでに登録されているデバイスは、中断することなく動作し続けます。Citrix Endpoint Management は、デバイスがサーバーに接続し直したときにデバイス証明書を発行します。詳細については、REST Services 用パブリック API PDF をダウンロードしてください。

- 古い CA をまだ使用しているデバイスのリストを返す ([REST Services 用パブリック API] PDF のセクション 3.16.2 を参照)

- デバイス証明書の更新 (セクション 3.16.58 を参照)

- すべての CA グループの取得 (セクション 3.23.1 を参照)

Citrix Secure Mail 用 APNs 証明書

Apple Push Notification Service (APNs) 証明書は毎年期限切れになります。証明書の期限が切れる前に、APNs SSL 証明書を作成し、Citrix ポータルで更新してください。証明書の期限が切れると、ユーザーは Citrix Secure Mail のプッシュ通知で不整合に直面します。また、アプリのプッシュ通知を送信できなくなります。

iOS デバイス管理用 APNs 証明書

Citrix Endpoint Management で iOS デバイスを登録および管理するには、Apple から APNs 証明書を設定および作成します。証明書の期限が切れると、ユーザーは Citrix Endpoint Management に登録できなくなり、iOS デバイスを管理できなくなります。詳細については、APNs 証明書を参照してください。

Apple Push Certificates Portal にログオンすると、APNs 証明書のステータスと有効期限を表示できます。証明書を作成したユーザーと同じユーザーとしてログオンしてください。

また、有効期限の 30 日前と 10 日前に Apple からメール通知が届きます。通知には以下の情報が含まれます。

The following Apple Push Notification Service certificate, created for Apple ID CustomerID will expire on Date. Revoking or allowing this certificate to expire will require existing devices to be re-enrolled with a new push certificate.

Please contact your vendor to generate a new request (a signed CSR), then visit https://identity.apple.com/pushcert to renew your Apple Push Notification Service certificate.

Thank You,

Apple Push Notification Service

<!--NeedCopy-->

MDX Toolkit (iOS 配布証明書)

物理的な iOS デバイスで実行されるアプリ (Apple App Store のアプリを除く) には、以下の署名要件があります。

- プロビジョニングプロファイルでアプリに署名

- 対応する配布証明書でアプリに署名

有効な iOS 配布証明書があることを確認するには、以下を実行します。

- Apple Enterprise Developer ポータルから、MDX でラップする各アプリの明示的な App ID を作成します。許容される App ID の例は、

com.CompanyName.ProductNameです。 - Apple Enterprise Developer ポータルから、[Provisioning Profiles] > [Distribution] に移動し、社内プロビジョニングプロファイルを作成します。前の手順で作成した各 App ID に対してこの手順を繰り返します。

- すべてのプロビジョニングプロファイルをダウンロードします。詳細については、iOS モバイルアプリのラッピングを参照してください。

すべての Citrix Endpoint Management サーバー証明書が有効であることを確認するには、以下を実行します。

- Citrix Endpoint Management コンソールで、[Settings] > [Certificates] をクリックします。

- APNs、SSL Listener、ルート、および中間証明書を含むすべての証明書が有効であることを確認します。

Android キーストア

キーストアは、Android アプリの署名に使用される証明書を含むファイルです。キーの有効期間が期限切れになると、ユーザーはアプリの新しいバージョンにシームレスにアップグレードできなくなります。

NetScaler Gateway

NetScaler Gateway の証明書の期限切れの処理方法の詳細については、Citrix Support Knowledge Center のNetScaler での証明書の期限切れの処理方法を参照してください。

期限切れの NetScaler Gateway 証明書は、ユーザーが Store に登録してアクセスすることを妨げます。期限切れの証明書は、Citrix Secure Mail を使用しているときにユーザーが Exchange Server に接続することも妨げます。また、ユーザーは HDX アプリを列挙して開くことができません (どの証明書が期限切れになったかによります)。

Expiry Monitor と Command Center は、NetScaler Gateway 証明書を追跡するのに役立ちます。Center は、証明書の期限が切れると通知します。これらのツールは、以下の NetScaler Gateway 証明書を監視するのに役立ちます。

- MDM FQDN 用 SSL 証明書

- Gateway FQDN 用 SSL 証明書

- ShareFile SZC FQDN 用 SSL 証明書

- Exchange ロードバランシング用 SSL 証明書 (オフロード構成)

- StoreFront ロードバランシング用 SSL 証明書

- 上記の証明書用のルートおよび中間 CA 証明書