Control de acceso a la red

Puedes usar la solución de Control de acceso a la red (NAC) para ampliar la evaluación de seguridad de dispositivos XenMobile® para dispositivos Android y Apple. La solución NAC usa la evaluación de seguridad de XenMobile para facilitar y gestionar las decisiones de autenticación. Después de configurar tu dispositivo NAC, se aplican las directivas de dispositivo y los filtros NAC que configuras en XenMobile.

Usar XenMobile con una solución NAC agrega QoS y un control más granular sobre los dispositivos internos de tu red. Para obtener un resumen de las ventajas de integrar NAC con XenMobile, consulta Control de acceso.

Citrix® es compatible con estas soluciones para la integración con XenMobile:

- Citrix Gateway

- Cisco Identity Services Engine (ISE)

- ForeScout

Citrix no garantiza la integración con otras soluciones NAC.

Con un dispositivo NAC en tu red:

-

XenMobile es compatible con NAC como una función de seguridad de punto final para dispositivos iOS, Android Enterprise y Android.

-

Puedes habilitar filtros en XenMobile para establecer dispositivos como compatibles o no compatibles con NAC, según reglas o propiedades. Por ejemplo:

-

Si un dispositivo administrado en XenMobile no cumple los criterios especificados, XenMobile marca el dispositivo como no compatible. Un dispositivo NAC bloquea los dispositivos no compatibles en tu red.

-

Si un dispositivo administrado en XenMobile tiene aplicaciones no compatibles instaladas, un filtro NAC puede bloquear la conexión VPN. Como resultado, un dispositivo de usuario no compatible no puede acceder a aplicaciones o sitios web a través de la VPN.

-

Si usas Citrix Gateway para NAC, puedes habilitar la tunelización dividida para evitar que el complemento de Citrix Gateway envíe tráfico de red innecesario a Citrix Gateway. Para obtener más información sobre la tunelización dividida, consulta Configurar la tunelización dividida.

-

Filtros de cumplimiento de NAC compatibles

XenMobile Server es compatible con los siguientes filtros de cumplimiento de NAC:

Dispositivos anónimos: Comprueba si un dispositivo está en modo anónimo. Esta comprobación está disponible si XenMobile no puede volver a autenticar al usuario cuando un dispositivo intenta volver a conectarse.

Atestación de Samsung Knox fallida: Comprueba si un dispositivo no superó una consulta del servidor de atestación de Samsung Knox.

Aplicaciones prohibidas: Comprueba si un dispositivo tiene aplicaciones prohibidas, tal como se define en una directiva de dispositivo de acceso a aplicaciones. Para obtener información sobre esa directiva, consulta Directivas de dispositivo de acceso a aplicaciones.

Dispositivos inactivos: Comprueba si un dispositivo está inactivo, tal como se define en la configuración Umbral de días de inactividad del dispositivo en Propiedades del servidor. Para obtener más información, consulta Propiedades del servidor.

Aplicaciones obligatorias ausentes: Comprueba si a un dispositivo le faltan aplicaciones obligatorias, tal como se define en una directiva de acceso a aplicaciones.

Aplicaciones no sugeridas: Comprueba si un dispositivo tiene aplicaciones no sugeridas, tal como se define en una directiva de acceso a aplicaciones.

Contraseña no compatible: Comprueba si la contraseña del usuario es compatible. En dispositivos iOS y Android, XenMobile puede determinar si la contraseña actual del dispositivo es compatible con la directiva de código de acceso enviada al dispositivo. Por ejemplo, en iOS, el usuario tiene 60 minutos para establecer una contraseña si XenMobile envía una directiva de código de acceso al dispositivo. Antes de que el usuario establezca la contraseña, el código de acceso podría no ser compatible.

Dispositivos no conformes: Comprueba si un dispositivo no es conforme, según la propiedad de dispositivo No conforme. Normalmente, las acciones automatizadas o terceros que usan las API de XenMobile cambian esa propiedad del dispositivo.

Estado revocado: Comprueba si el certificado del dispositivo está revocado. Un dispositivo revocado no puede volver a inscribirse hasta que se autorice de nuevo.

Dispositivos Android rooteados y iOS con jailbreak: Comprueba si un dispositivo Android o iOS tiene jailbreak.

Dispositivos no administrados: Comprueba si un dispositivo sigue en un estado administrado bajo el control de XenMobile. Por ejemplo, un dispositivo inscrito en MAM o un dispositivo no inscrito no está administrado.

Nota:

El filtro Implícito compatible/no compatible establece el valor predeterminado solo en los dispositivos que XenMobile administra. Por ejemplo, cualquier dispositivo que tenga una aplicación bloqueada instalada o que no esté inscrito se marca como No compatible. El dispositivo NAC bloquea esos dispositivos de tu red.

Información general de la configuración

Te recomendamos que configures los componentes de NAC en el orden indicado.

-

Configura las directivas de dispositivo para admitir NAC:

Para dispositivos iOS: Consulta Configurar la directiva de dispositivo VPN para admitir NAC.

Para dispositivos Android Enterprise: Consulta Crear una configuración administrada de Android Enterprise para Citrix SSO.

Para dispositivos Android: Consulta Configurar el protocolo Citrix SSO para Android.

-

Configura una solución NAC:

-

Citrix Gateway, detallado en Actualizar las directivas de Citrix Gateway para admitir NAC.

Requiere que instales Citrix SSO en los dispositivos. Consulta Clientes de Citrix Gateway.

- Cisco ISE: Consulta la documentación de Cisco.

- ForeScout: Consulta la documentación de ForeScout.

-

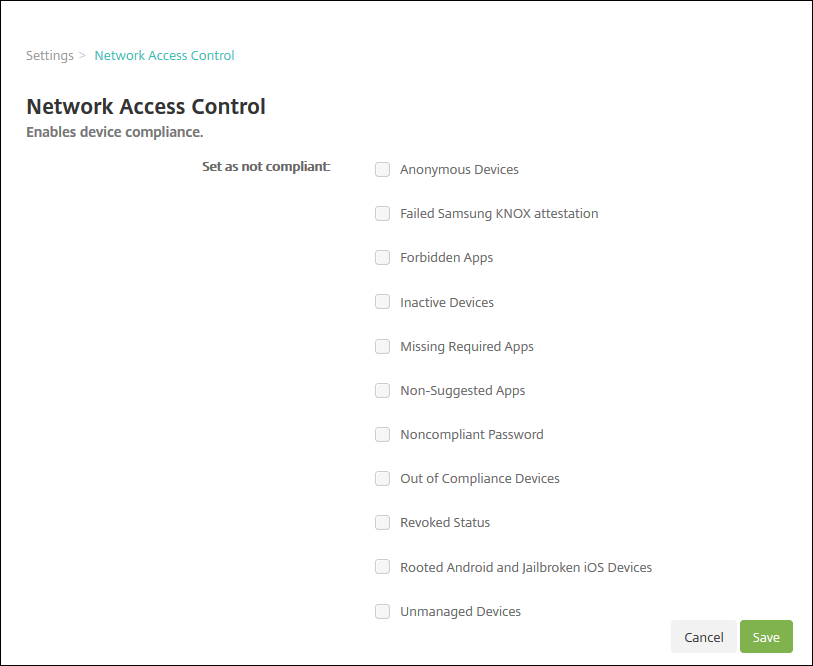

Habilitar filtros NAC en XenMobile

-

En la consola de XenMobile, ve a Settings > Network Access Control.

-

Selecciona las casillas de verificación de los filtros Establecer como no compatible que quieras habilitar.

-

Haz clic en Guardar.

Actualizar las directivas de Citrix Gateway para admitir NAC

Debes configurar directivas de autenticación avanzada (no clásica) y de sesiones VPN en tu servidor virtual VPN.

Estos pasos actualizan un Citrix Gateway con cualquiera de estas características:

- Está integrado con un entorno de XenMobile Server.

- O bien, está configurado para VPN, no forma parte del entorno de XenMobile Server y puede llegar a XenMobile.

En tu servidor virtual VPN, desde una ventana de consola, haz lo siguiente. Las direcciones IP de los comandos y ejemplos son ficticias.

-

Si usas directivas clásicas en tu servidor virtual VPN, quita y desvincula todas las directivas clásicas. Para comprobarlo, escribe:

show vpn vserver <VPN_VServer>Quita cualquier resultado que contenga la palabra Classic. Por ejemplo:

VPN Session Policy Name: PL_OS_10.10.1.1 Type: Classic Priority: 0Para quitar la directiva, escribe:

unbind vpn vserver <VPN_VServer> -policy <policy_name> -

Crea la directiva de sesión avanzada correspondiente escribiendo lo siguiente.

add vpn sessionPolicy <policy_name> <rule> <session action>Por ejemplo:

add vpn sessionPolicy vpn_nac true AC_OS_10.10.1.1_A_ -

Vincula la directiva a tu servidor virtual VPN escribiendo lo siguiente.

bind vpn vserver _XM_XenMobileGateway -policy vpn_nac -priority 100 -

Crea un servidor virtual de autenticación escribiendo lo siguiente.

add authentication vserver <authentication vserver name> <service type> <ip address>Por ejemplo:

add authentication vserver authvs SSL 0.0.0.0En el ejemplo,0.0.0.0significa que el servidor virtual de autenticación no está orientado al público. -

Vincula un certificado SSL con el servidor virtual escribiendo lo siguiente.

bind ssl vserver <authentication vserver name> -certkeyName <Webserver certificate>Por ejemplo:

bind ssl vserver authvs -certkeyName Star_mpg_citrix.pfx_CERT_KEY -

Asocia un perfil de autenticación al servidor virtual de autenticación desde el servidor virtual VPN. Primero, crea el perfil de autenticación escribiendo lo siguiente.

add authentication authnProfile <profile name> -authnVsName <authentication vserver name>Por ejemplo:

add authentication authnProfile xm_nac_prof -authnVsName authvs -

Asocia el perfil de autenticación con el servidor virtual VPN escribiendo lo siguiente.

set vpn vserver <vpn vserver name> -authnProfile <authn profile name>Por ejemplo:

set vpn vserver _XM_XenMobileGateway -authnProfile xm_nac_prof -

Comprueba la conexión de Citrix Gateway a un dispositivo escribiendo lo siguiente.

curl -v -k https://<XenMobile server>:4443/Citrix/Device/v1/Check --header "X-Citrix-VPN-Device-ID: deviceid_<device_id>"Por ejemplo, esta consulta verifica la conectividad obteniendo el estado de cumplimiento del primer dispositivo (

deviceid_1) inscrito en el entorno:curl -v -k https://10.10.1.1:4443/Citrix/Device/v1/Check --header "X-Citrix-VPN-Device-ID: deviceid_1"Un resultado correcto es similar al siguiente ejemplo.

HTTP/1.1 200 OK < Server: Apache-Coyote/1.1 < X-Citrix-Device-State: Non Compliant < Set-Cookie: ACNODEID=181311111;Path=/; HttpOnly; Secure <!--NeedCopy--> -

Cuando el paso anterior sea correcto, crea la acción de autenticación web para XenMobile. Primero, crea una expresión de directiva para extraer el ID de dispositivo del complemento VPN de iOS. Escribe lo siguiente.

add policy expression xm_deviceid_expression "HTTP.REQ.BODY(10000).TYPECAST_NVLIST_T(\'=\',\'&\').VALUE(\"deviceidvalue\")" -

Envía la solicitud a XenMobile escribiendo lo siguiente. En este ejemplo, la IP de XenMobile Server es

10.207.87.82y el FQDN esexample.em.server.com:4443.add authentication webAuthAction xm_nac -serverIP 10.207.87.82 -serverPort 4443 -fullReqExpr q{"GET /Citrix/Device/v1/Check HTTP/1.1\r\n" + "Host: example.em.server.com:4443\r\n" + "X-Citrix-VPN-Device-ID: " + xm_deviceid_expression + "\r\n\r\n"} -scheme https -successRule "HTTP.RES.STATUS.EQ(\"200\") &&HTTP.RES.HEADER(\"X-Citrix-Device-State\").EQ(\"Compliant\")"

La salida correcta para XenMobile NAC es `HTTP status 200 OK`. El encabezado `X-Citrix-Device-State` debe tener el valor de `Compliant`.

-

Crea una directiva de autenticación con la que asociar la acción escribiendo lo siguiente.

add authentication Policy <policy name> -rule <rule> -action <web authentication action>Por ejemplo:

add authentication Policy xm_nac_webauth_pol -rule "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"NAC\")" -action xm_nac -

Convierte la directiva LDAP existente en una directiva avanzada escribiendo lo siguiente.

add authentication Policy <policy_name> -rule <rule> -action <LDAP action name>Por ejemplo:

add authentication Policy ldap_xm_test_pol -rule true -action 10.10.1.1_LDAP -

Agrega una etiqueta de directiva con la que asociar la directiva LDAP escribiendo lo siguiente.

add authentication policylabel <policy_label_name>Por ejemplo:

add authentication policylabel ldap_pol_label -

Asocia la directiva LDAP a la etiqueta de directiva escribiendo lo siguiente.

bind authentication policylabel ldap_pol_label -policyName ldap_xm_test_pol -priority 100 -gotoPriorityExpression NEXT -

Conecta un dispositivo compatible para realizar una prueba NAC y confirmar la autenticación LDAP correcta. Escribe lo siguiente.

bind authentication vserver <authentication vserver> -policy <web authentication policy> -priority 100 -nextFactor <ldap policy label> -gotoPriorityExpression END -

Agrega la interfaz de usuario para asociarla con el servidor virtual de autenticación. Escribe el siguiente comando para recuperar el ID de dispositivo.

add authentication loginSchemaPolicy <schema policy>-rule <rule> -action lschema_single_factor_deviceid -

Vincula el servidor virtual de autenticación escribiendo lo siguiente.

bind authentication vserver authvs -policy lschema_xm_nac_pol -priority 100 -gotoPriorityExpression END -

Crea una directiva de autenticación avanzada LDAP para habilitar la conexión de Secure Hub. Escribe lo siguiente.

add authentication Policy ldap_xm_test_pol -rule "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"NAC\").NOT" -action 10.200.80.60_LDAPbind authentication vserver authvs -policy ldap_xm_test_pol -priority 110 -gotoPriorityExpression NEXT