-

Notas de la versión de los parches acumulativos

-

Notas de la versión de XenMobile Server 10.16

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 1

-

-

Notas de la versión de XenMobile Server 10.15

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 13

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 12

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 11

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 10

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 9

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 1

-

-

Notas de la versión de XenMobile Server 10.14

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 13

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 12

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 11

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 10

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 9

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 1

-

-

-

-

Directiva de dispositivo de control de actualizaciones del SO

-

Directivas de administración declarativa de dispositivos (versión preliminar técnica)

-

Directiva de dispositivo de cuenta de Google (versión preliminar técnica)

-

Directiva de dispositivo de código de acceso (versión preliminar técnica)

-

Directiva de dispositivo de aplicación de actualizaciones de software (versión preliminar técnica)

-

Directiva de dispositivo de suscripciones de estado (versión preliminar técnica)

-

Directiva de dispositivo de identidad de usuario (versión preliminar técnica)

-

-

Directiva de dispositivo de atestación de estado del dispositivo

-

Directiva de dispositivo de importación de perfiles de iOS y macOS

-

Directiva de dispositivo de clave de Knox Platform for Enterprise

-

Directiva de dispositivo de eliminación de perfiles de aprovisionamiento

-

Directiva de dispositivo de protección de información de Windows

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Azure Active Directory como IdP

Configurar Azure Active Directory (AAD) como tu proveedor de identidades (IdP) permite a los usuarios registrarse en XenMobile® usando sus credenciales de Azure.

Se admiten dispositivos iOS, Android, Windows 10 y Windows 11. Los dispositivos iOS y Android se registran a través de Secure Hub. Este método de autenticación solo está disponible para los usuarios que se registran en MDM a través de Citrix Secure Hub. Los dispositivos que se registran en MAM no pueden autenticarse usando credenciales de AAD. Para usar Secure Hub con MDM+MAM, configura XenMobile para que use Citrix Gateway para el registro de MAM. Para obtener más información, consulta Citrix Gateway y XenMobile.

Configuras Azure como tu IdP en Configuración > Autenticación > IdP. La página IdP es nueva en esta versión de XenMobile. En versiones anteriores de XenMobile, configurabas Azure en Configuración > Microsoft Azure.

Requisitos

-

Versiones y licencias

- Para registrar dispositivos iOS o Android, necesitas Secure Hub 10.5.5.

- Para registrar dispositivos Windows 10 y Windows 11, necesitas licencias Microsoft Azure Premium.

-

Servicios de directorio y autenticación

- XenMobile Server debe estar configurado para la autenticación basada en certificados.

- Si usas Citrix ADC para la autenticación, Citrix ADC debe estar configurado para la autenticación basada en certificados.

- La autenticación de Secure Hub usa Azure AD y respeta el modo de autenticación definido en Azure AD.

- XenMobile Server debe conectarse a Windows Active Directory (AD) mediante LDAP. Configura tu servidor LDAP local para que se sincronice con Azure AD.

Flujo de autenticación

Cuando el dispositivo se registra a través de Secure Hub y XenMobile está configurado para usar Azure como su IdP:

-

Los usuarios introducen su nombre de usuario y contraseña de Azure Active Directory en su dispositivo, en la pantalla de inicio de sesión de Azure AD que se muestra en Secure Hub.

-

Azure AD valida al usuario y envía un token de ID.

-

Secure Hub comparte el token de ID con XenMobile Server.

-

XenMobile valida el token de ID y la información del usuario presente en el token de ID. XenMobile devuelve un ID de sesión.

Configuración de la cuenta de Azure

Para usar Azure AD como tu IdP, primero inicia sesión en tu cuenta de Azure y realiza estos cambios:

-

Registra tu dominio personalizado y verifica el dominio. Para obtener más información, consulta Agregar un nombre de dominio personalizado a Azure Active Directory.

-

Extiende tu directorio local a Azure Active Directory usando herramientas de integración de directorios. Para obtener más información, consulta Integración de directorios.

Para usar Azure AD para registrar dispositivos Windows 10 y Windows 11, realiza los siguientes cambios en tu cuenta de Azure:

-

Haz que el MDM sea una parte de confianza de Azure AD. Para ello, haz clic en Azure Active Directory > Aplicaciones y luego en Agregar.

-

Selecciona Agregar una aplicación de la galería. Ve a ADMINISTRACIÓN DE DISPOSITIVOS MÓVILES y luego selecciona aplicación MDM local. Guarda la configuración.

Eliges una aplicación local incluso si te registraste en Citrix XenMobile Cloud. En la terminología de Microsoft, cualquier aplicación que no sea multiinquilino es una aplicación MDM local.

- En la aplicación, configura la detección de XenMobile Server, los puntos de conexión de los términos de uso y el URI de ID de aplicación:

-

URL de detección de MDM:

https://<FQDN>:8443/<instanceName>/wpe -

URL de los términos de uso de MDM:

https://<FQDN>:8443/<instanceName>/wpe/tou -

URI de ID de aplicación:

https://<FQDN>:8443/

-

URL de detección de MDM:

-

Selecciona la aplicación MDM local que creaste en el paso 2. Habilita la opción Administrar dispositivos para estos usuarios para habilitar la administración de MDM para todos los usuarios o para cualquier grupo de usuarios específico.

Para obtener más información sobre el uso de Azure AD con dispositivos Windows 10 y Windows 11, consulta el artículo de Microsoft Integración de Azure Active Directory con MDM.

Configurar Azure AD como tu IdP

-

Localiza o anota la información que necesitas de tu cuenta de Azure:

- ID de inquilino de la página de configuración de la aplicación de Azure.

- Si quieres usar Azure AD para registrar dispositivos Windows 10 y Windows 11, también necesitas:

- URI de ID de aplicación: La URL del servidor que ejecuta XenMobile.

- ID de cliente: El identificador único de tu aplicación de la página de configuración de Azure.

- Clave: De la página de configuración de la aplicación de Azure.

-

En la consola de XenMobile, haz clic en el icono de engranaje en la esquina superior derecha. Aparecerá la página Configuración.

-

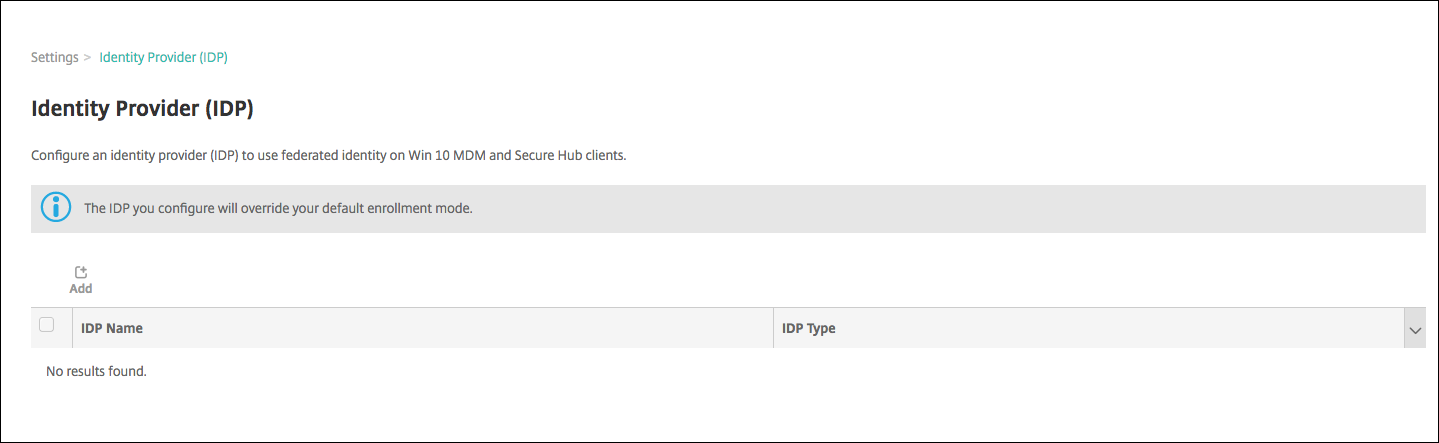

En Autenticación, haz clic en Proveedor de identidades (IdP). Aparecerá la página Proveedor de identidades.

-

Haz clic en Agregar. Aparecerá la página Configuración de IdP.

-

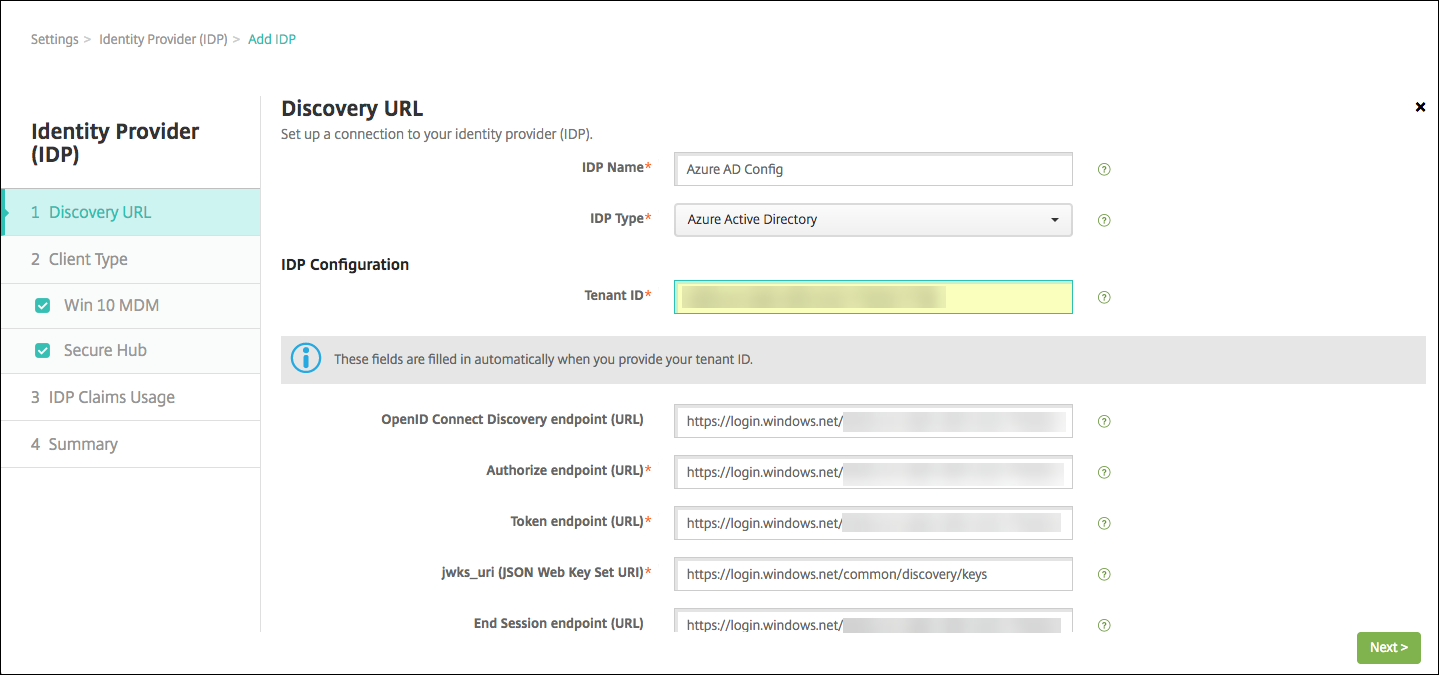

Configura la siguiente información sobre tu IdP:

- Nombre de IdP: Escribe un nombre para la conexión de IdP que estás creando.

- Tipo de IdP: Elige Azure Active Directory como tu tipo de IdP.

- ID de inquilino: Copia este valor de la página de configuración de la aplicación de Azure. En la barra de direcciones del navegador, copia la sección compuesta por números y letras.

Por ejemplo, en

https://manage.windowszaure.com/acmew.onmicrosoft.com#workspaces/ActiveDirectoryExtensin/Directory/abc213-abc123-abc123/onprem..., el ID de inquilino es:abc123-abc123-abc123.

-

El resto de los campos se rellenan automáticamente. Cuando estén rellenos, haz clic en Siguiente.

-

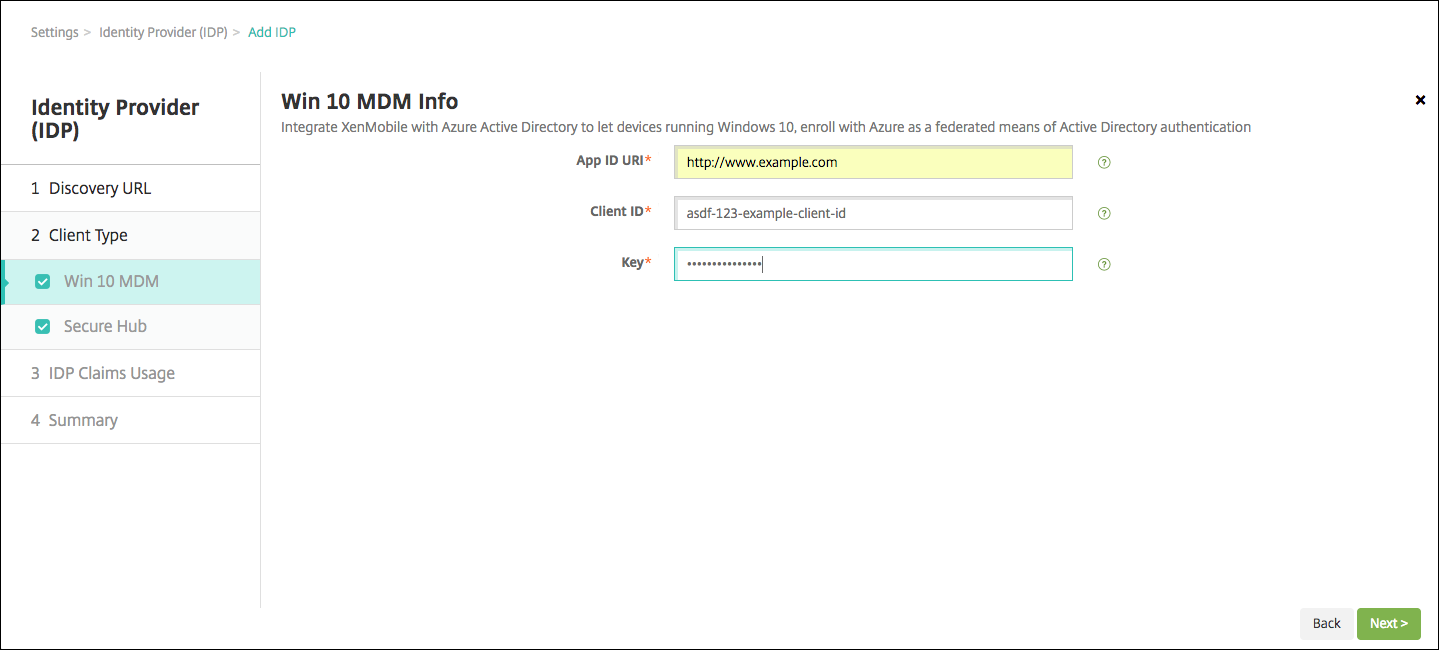

Para configurar XenMobile para registrar dispositivos Windows 10 y Windows 11 usando Azure AD para el registro de MDM, configura los siguientes ajustes. Para omitir este paso opcional, desmarca MDM de Windows.

- URI de ID de aplicación: Escribe la URL del servidor XenMobile que introdujiste cuando configuraste tus ajustes de Azure.

- ID de cliente: Copia y pega este valor de la página de configuración de Azure. El ID de cliente es el identificador único de tu aplicación.

- Clave: Copia este valor de la página de configuración de la aplicación de Azure. En claves, selecciona una duración de la lista y luego guarda la configuración. Luego puedes copiar la clave y pegarla en este campo. Se requiere una clave cuando las aplicaciones leen o escriben datos en Microsoft Azure AD.

-

Haz clic en Siguiente.

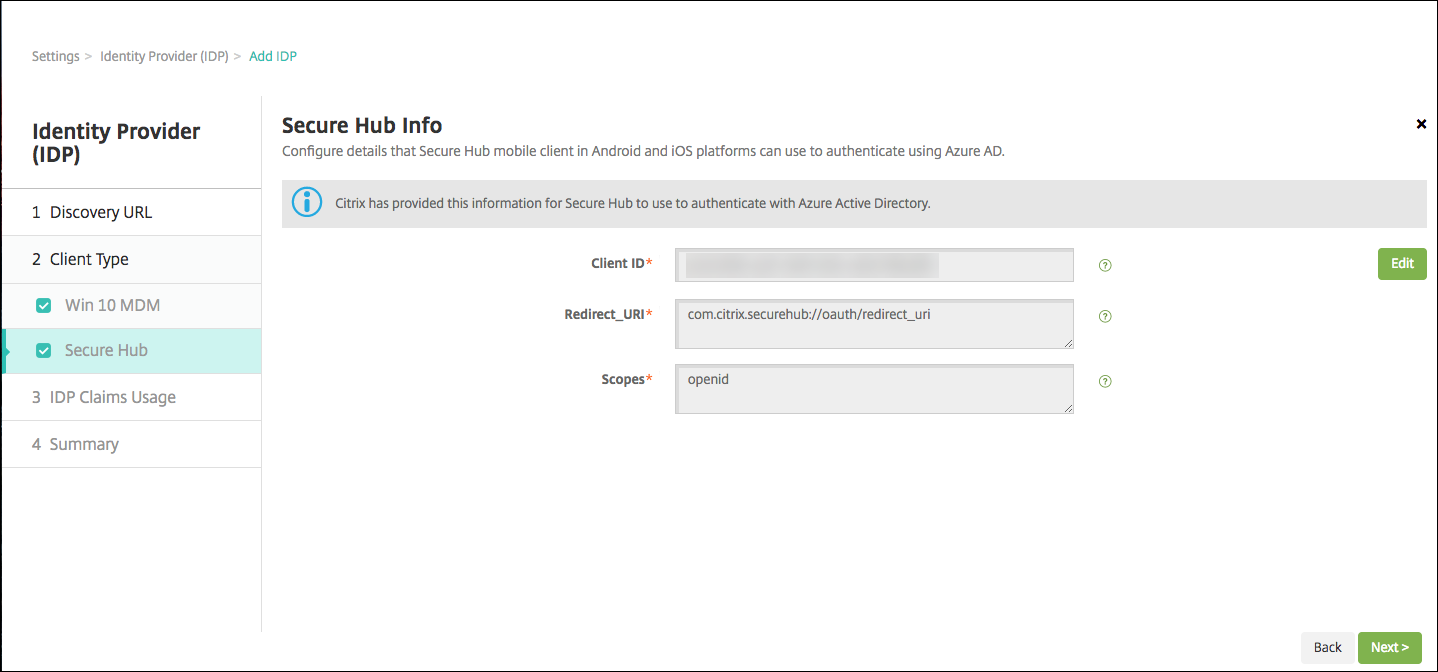

Citrix ha registrado Secure Hub con Microsoft Azure y mantiene la información. Esta pantalla muestra los detalles que usa Secure Hub para comunicarse con Azure Active Directory. Esta página se usará en el futuro si alguna de esta información necesita un cambio. Modifica esta página solo si Citrix te lo aconseja.

-

Haz clic en Siguiente.

-

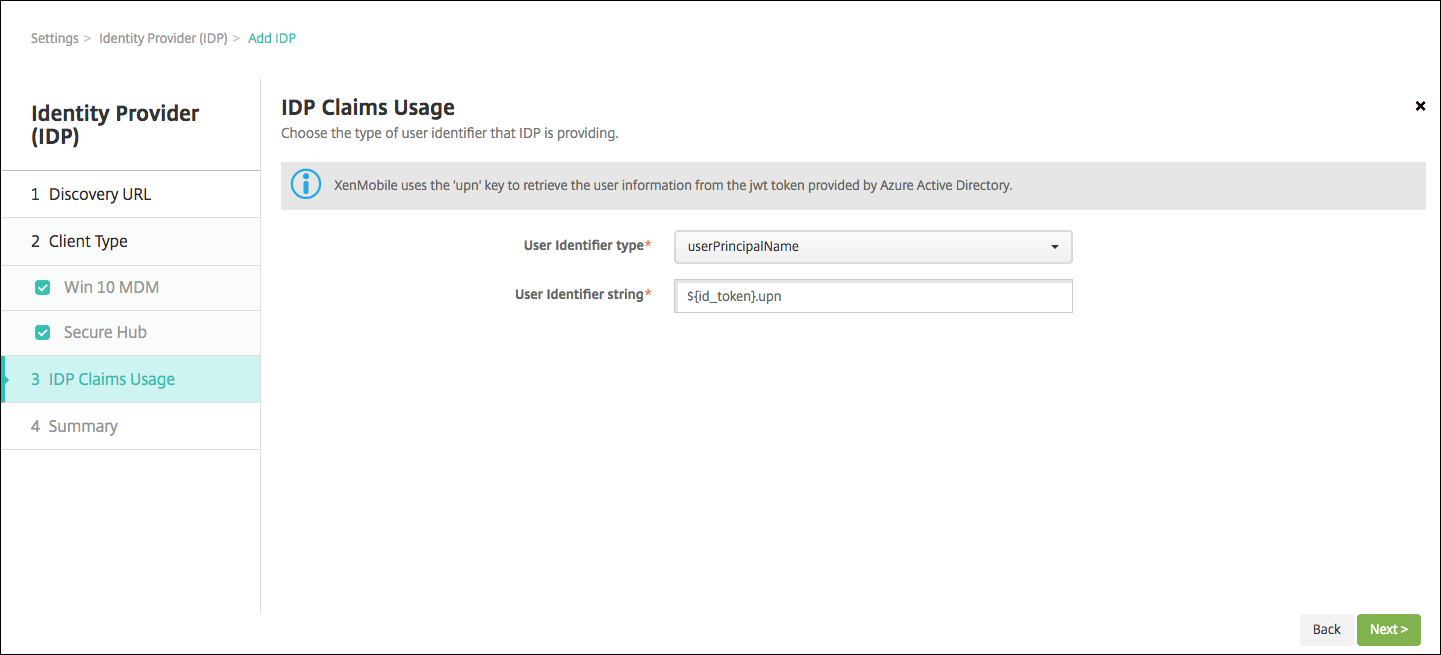

Configura el tipo de identificador de usuario que proporciona tu IdP:

- Tipo de identificador de usuario: Elige userPrincipalName de la lista.

- Cadena de identificador de usuario: Este campo se rellena automáticamente.

-

Haz clic en Siguiente.

-

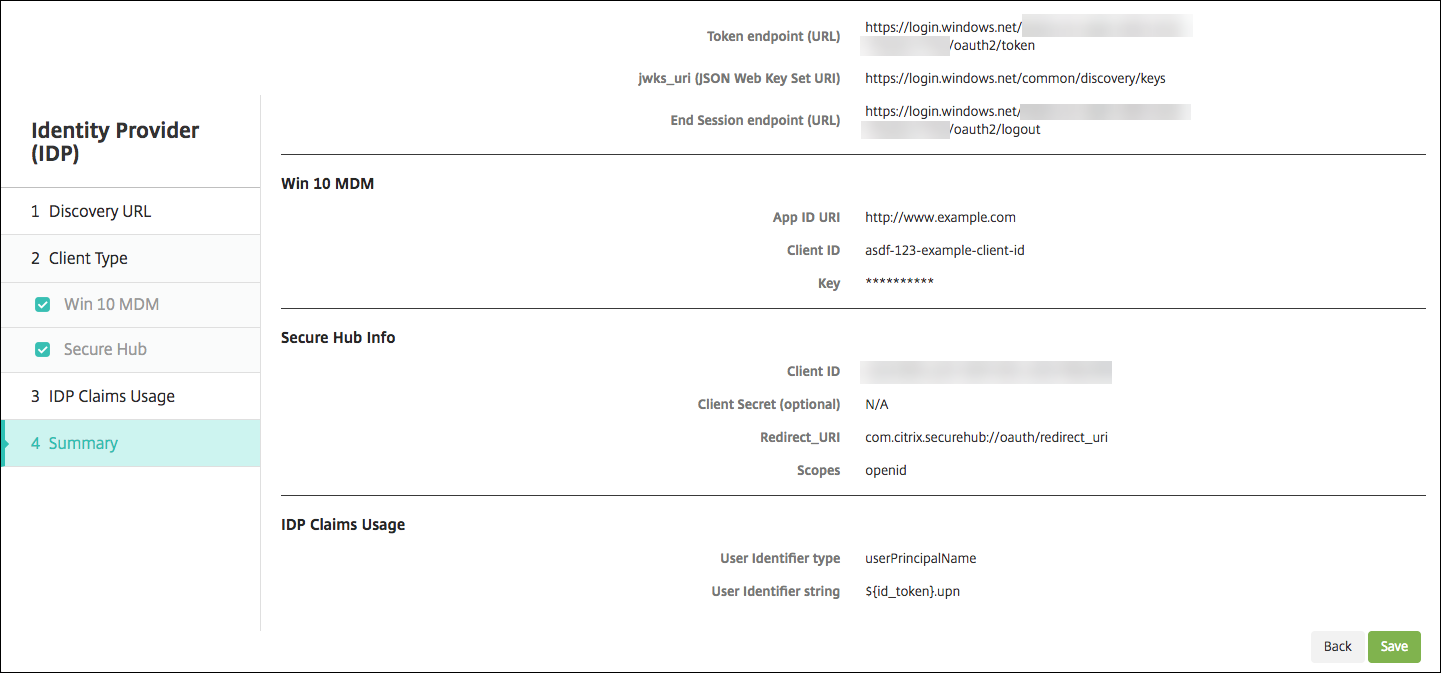

Revisa la página de Resumen y haz clic en Guardar.

Qué experimentan los usuarios

-

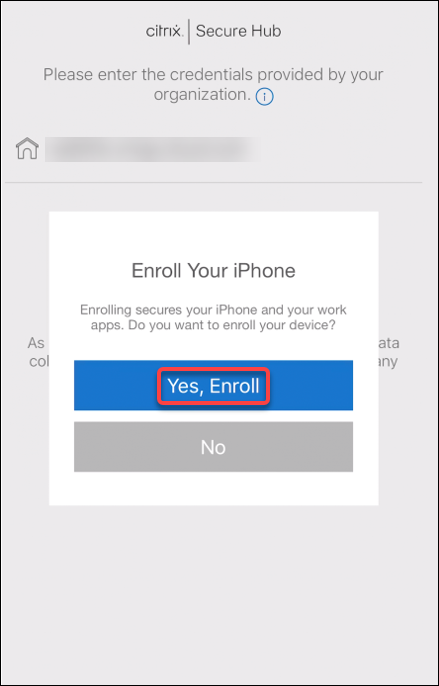

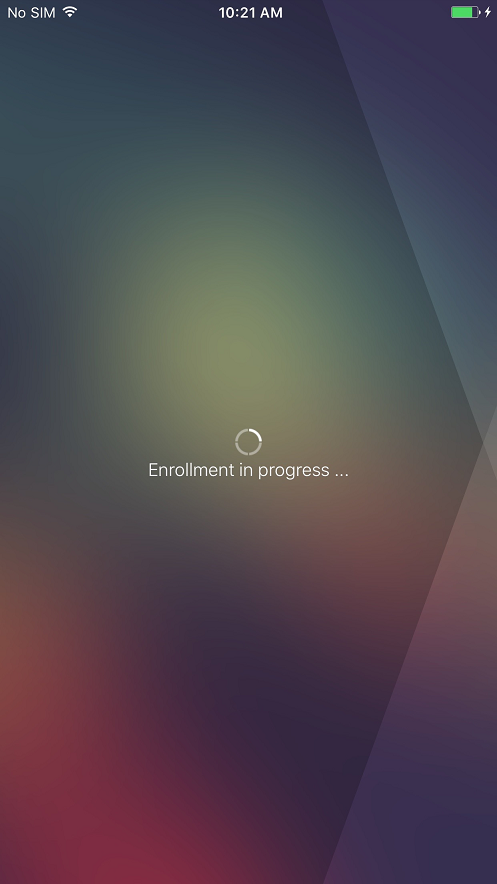

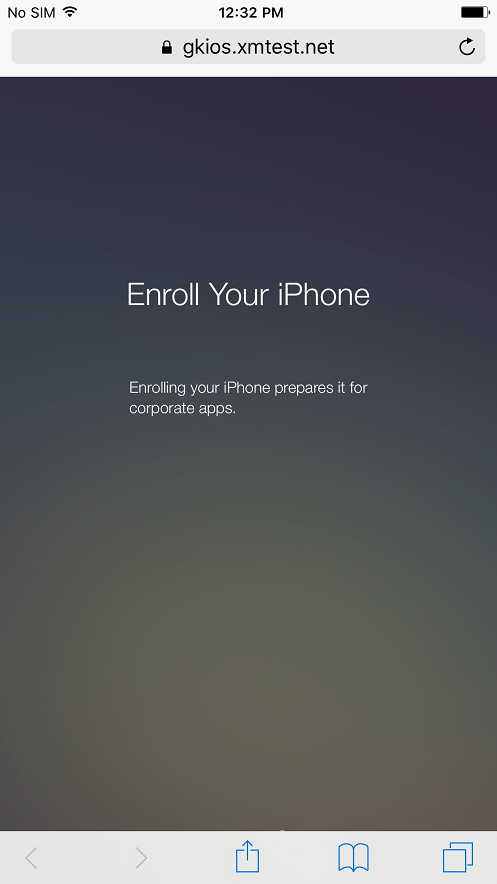

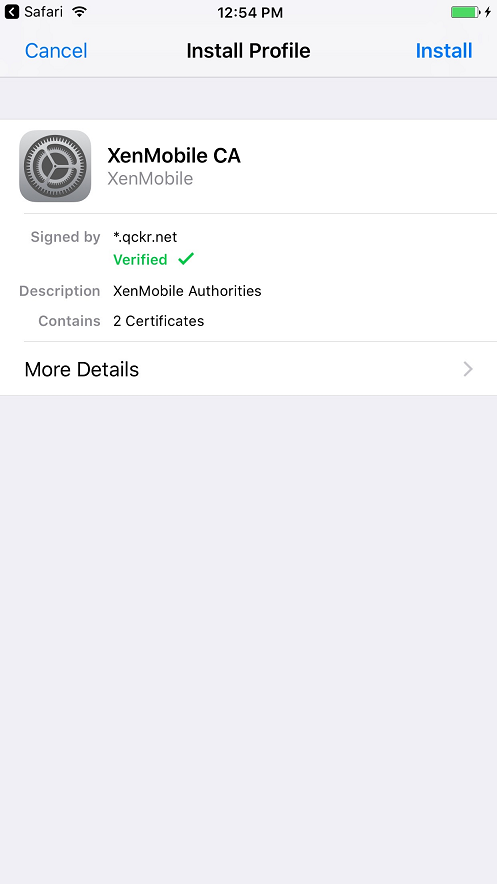

Los usuarios inician Secure Hub. Luego, introducen el nombre de dominio completo (FQDN) de XenMobile Server, un nombre principal de usuario (UPN) o una dirección de correo electrónico.

-

Luego, los usuarios hacen clic en Sí, registrar.

-

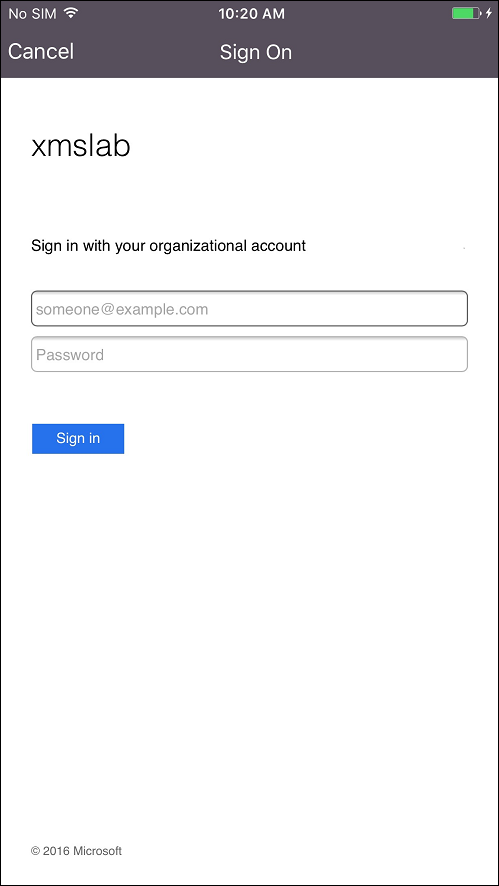

Los usuarios inician sesión usando sus credenciales de Azure AD.

-

Los usuarios completan los pasos de registro de la misma manera que cualquier otro registro a través de Secure Hub.

Nota:

XenMobile no admite la autenticación a través de Azure AD para las invitaciones de registro. Si envías a los usuarios una invitación de registro que tiene una URL de registro, los usuarios se autentican a través de LDAP en lugar de Azure AD.

Compartir

Compartir

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.