Autenticación de dominio o de dominio más token de seguridad

XenMobile® admite la autenticación basada en dominio contra uno o varios directorios compatibles con el Protocolo ligero de acceso a directorios (LDAP). Puedes configurar una conexión en XenMobile a uno o varios directorios y, a continuación, usar la configuración LDAP para importar grupos, cuentas de usuario y propiedades relacionadas.

LDAP es un protocolo de aplicación de código abierto e independiente del proveedor para acceder y mantener servicios de información de directorio distribuidos a través de una red de Protocolo de Internet (IP). Los servicios de información de directorio se utilizan para compartir información sobre usuarios, sistemas, redes, servicios y aplicaciones disponibles en toda la red.

Un uso común de LDAP es proporcionar inicio de sesión único (SSO) para los usuarios, donde una única contraseña (por usuario) se comparte entre varios servicios. El inicio de sesión único permite a un usuario iniciar sesión una vez en un sitio web de la empresa para acceder de forma autenticada a la intranet corporativa.

Un cliente inicia una sesión LDAP conectándose a un servidor LDAP, conocido como Agente del sistema de directorios (DSA). A continuación, el cliente envía una solicitud de operación al servidor, y el servidor responde con la autenticación adecuada.

Importante:

XenMobile no admite el cambio del modo de autenticación de autenticación de dominio a un modo de autenticación diferente después de que los usuarios inscriban dispositivos en XenMobile.

Para agregar conexiones LDAP en XenMobile

-

En la consola de XenMobile, haz clic en el icono de engranaje en la esquina superior derecha de la consola. Aparece la página Parámetros.

-

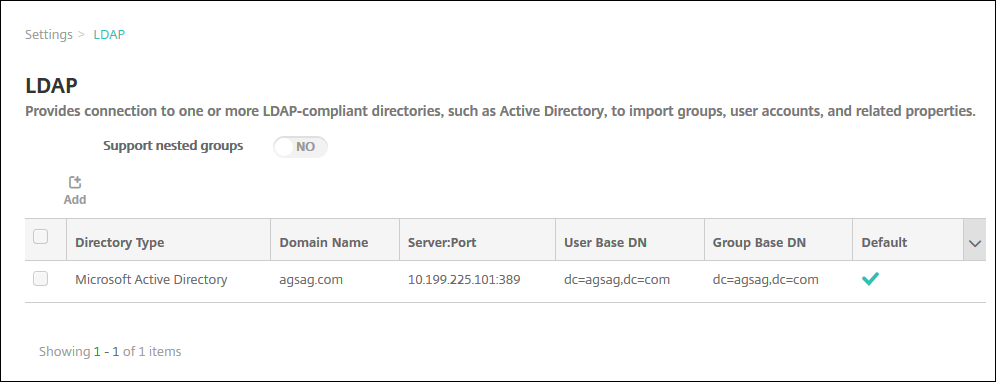

En Servidor, haz clic en LDAP. Aparece la página LDAP. Puedes agregar, modificar o eliminar directorios compatibles con LDAP, como se describe en este artículo.

Para agregar un directorio compatible con LDAP

-

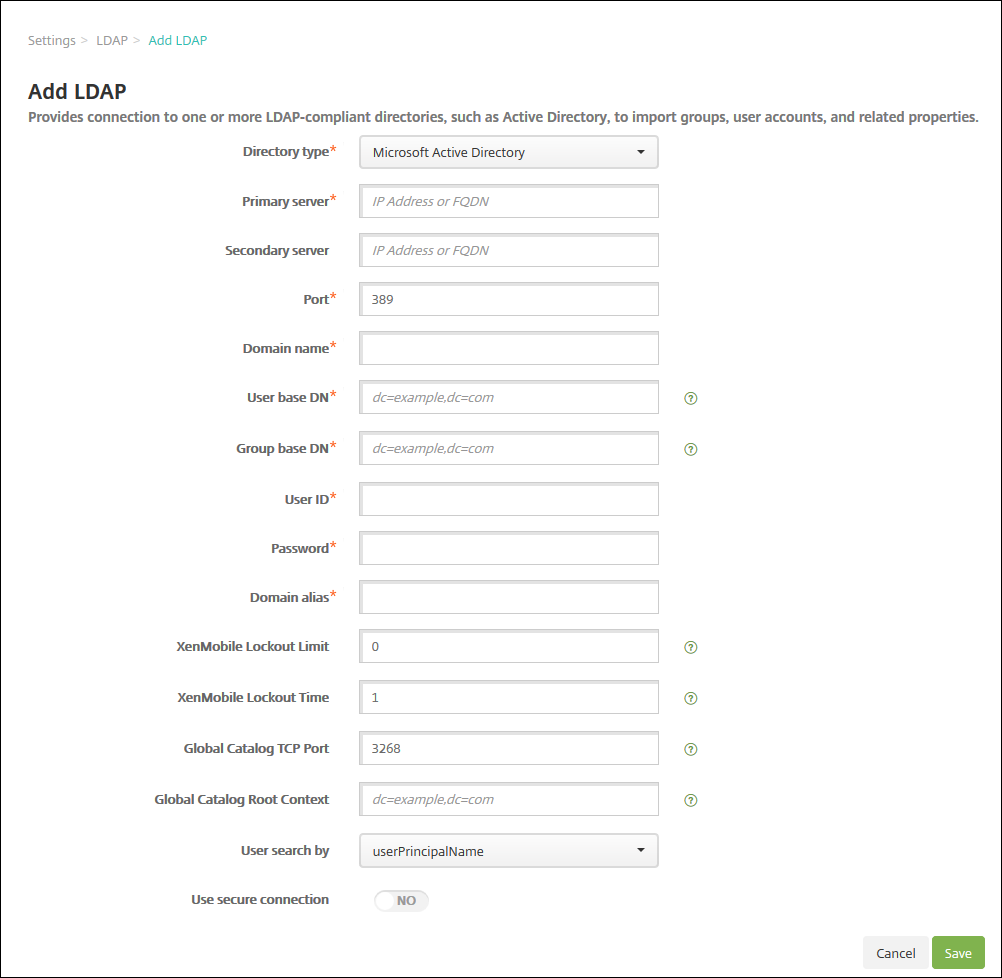

En la página LDAP, haz clic en Agregar. Aparece la página Agregar LDAP.

-

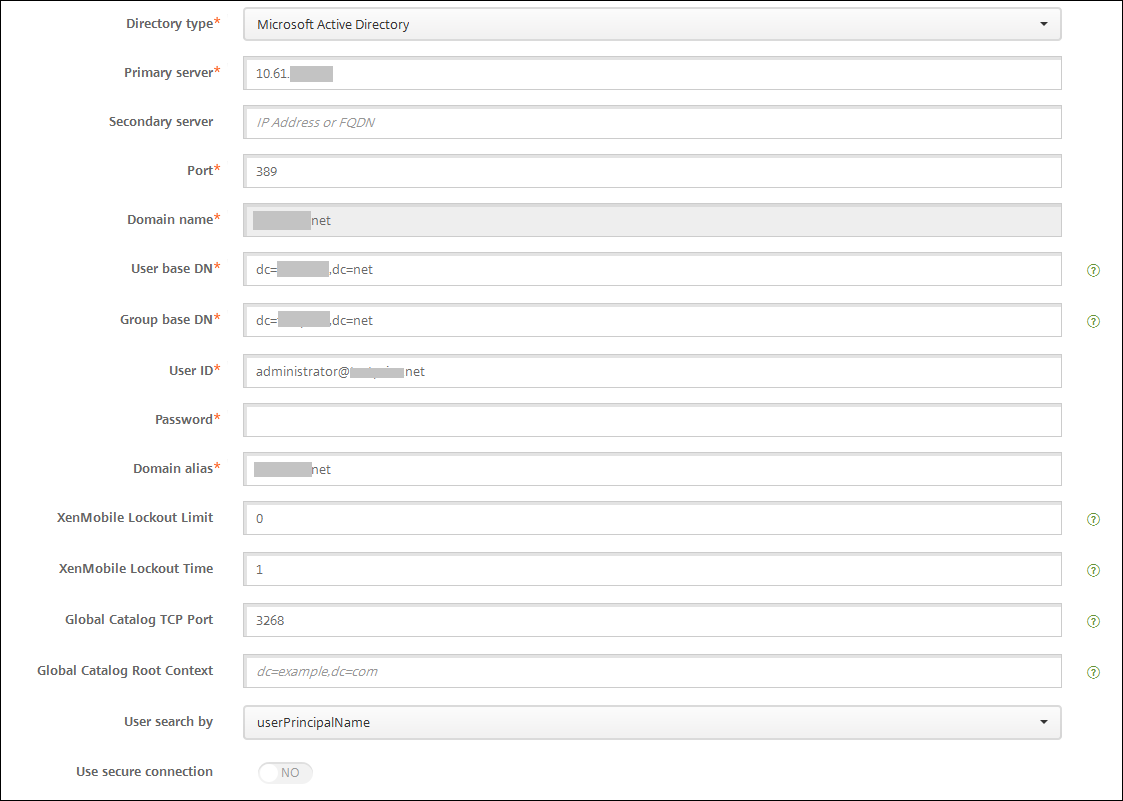

Configura estos parámetros:

- Tipo de directorio: En la lista, haz clic en el tipo de directorio apropiado. El valor predeterminado es Microsoft Active Directory.

- Servidor principal: Escribe el servidor principal utilizado para LDAP; puedes introducir la dirección IP o el nombre de dominio completo (FQDN).

- Servidor secundario: Opcionalmente, si se ha configurado un servidor secundario, introduce la dirección IP o el FQDN del servidor secundario. Este servidor es un servidor de conmutación por error que se utiliza si no se puede acceder al servidor principal.

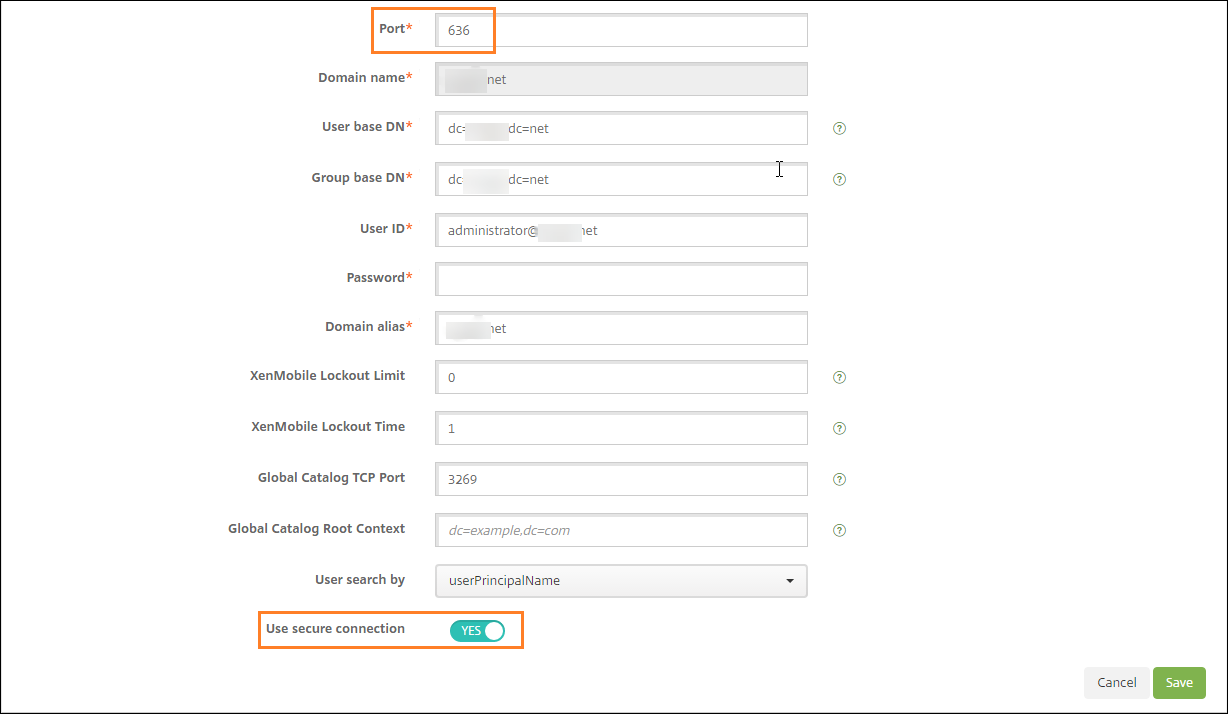

- Puerto: Escribe el número de puerto utilizado por el servidor LDAP. Por defecto, el número de puerto se establece en 389 para conexiones LDAP no seguras. Usa el número de puerto 636 para conexiones LDAP seguras, usa 3268 para conexiones LDAP no seguras de Microsoft, o 3269 para conexiones LDAP seguras de Microsoft.

- Nombre de dominio: Escribe el nombre de dominio.

-

DN base de usuario: Escribe la ubicación de los usuarios en Active Directory a través de un identificador único. Ejemplos de sintaxis incluyen:

ou=users,dc=exampleodc=com. -

DN base de grupo: Escribe la ubicación de los grupos en Active Directory. Por ejemplo,

cn=users, dc=domain, dc=netdondecn=usersrepresenta el nombre del contenedor de los grupos ydcrepresenta el componente de dominio de Active Directory. - ID de usuario: Escribe el ID de usuario asociado a la cuenta de Active Directory.

- Contraseña: Escribe la contraseña asociada al usuario.

- Alias de dominio: Escribe un alias para el nombre de dominio. Si cambias el parámetro Alias de dominio después de la inscripción, los usuarios deben volver a inscribirse.

- Límite de bloqueo de XenMobile: Escribe un número entre 0 y 999 para el número de intentos de inicio de sesión fallidos. Un valor de 0 significa que XenMobile nunca bloquea al usuario por intentos de inicio de sesión fallidos.

- Tiempo de bloqueo de XenMobile: Escribe un número entre 0 y 99999 que representa el número de minutos que un usuario debe esperar después de exceder el límite de bloqueo. Un valor de 0 significa que el usuario no está obligado a esperar después de un bloqueo.

- Puerto TCP de catálogo global: Escribe el número de puerto TCP para el servidor de catálogo global. Por defecto, el número de puerto TCP se establece en 3268; para conexiones SSL, usa el número de puerto 3269.

- Contexto raíz de catálogo global: Opcionalmente, escribe el valor del Contexto raíz global utilizado para habilitar una búsqueda de catálogo global en Active Directory. Esta búsqueda es adicional a la búsqueda LDAP estándar, en cualquier dominio sin necesidad de especificar el nombre de dominio real.

- Buscar usuario por: En la lista, haz clic en userPrincipalName o en sAMAccountName. El valor predeterminado es userPrincipalName. Si cambias el parámetro Buscar usuario por después de la inscripción, los usuarios deben volver a inscribirse.

- Usar conexión segura: Selecciona si deseas usar conexiones seguras. El valor predeterminado es NO.

-

Haz clic en Guardar.

Para modificar un directorio compatible con LDAP

-

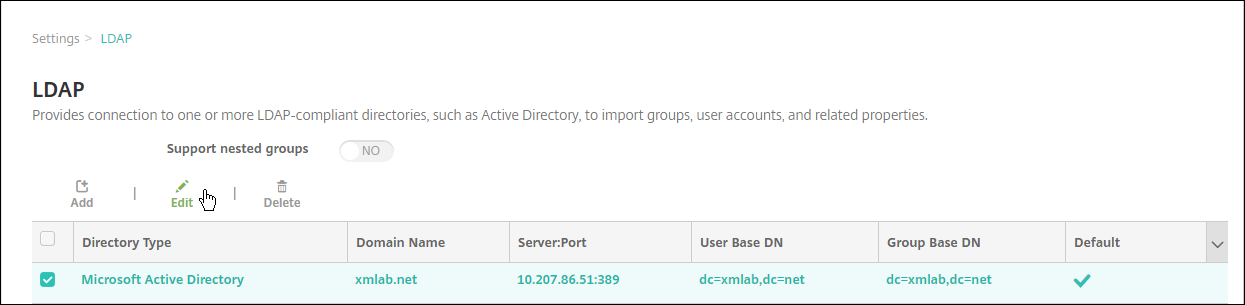

En la tabla LDAP, selecciona el directorio que deseas modificar.

Cuando seleccionas la casilla de verificación junto a un directorio, el menú de opciones aparece encima de la lista LDAP. Haz clic en cualquier otro lugar de la lista y el menú de opciones aparecerá en el lado derecho de la lista.

-

Haz clic en Modificar. Aparece la página Modificar LDAP.

-

Cambia la siguiente información según corresponda:

- Tipo de directorio: En la lista, haz clic en el tipo de directorio apropiado.

- Servidor principal: Escribe el servidor principal utilizado para LDAP; puedes introducir la dirección IP o el nombre de dominio completo (FQDN).

- Servidor secundario: Opcionalmente, escribe la dirección IP o el FQDN del servidor secundario (si se ha configurado uno).

- Puerto: Escribe el número de puerto utilizado por el servidor LDAP. Por defecto, el número de puerto se establece en 389 para conexiones LDAP no seguras. Usa el número de puerto 636 para conexiones LDAP seguras, usa 3268 para conexiones LDAP no seguras de Microsoft, o 3269 para conexiones LDAP seguras de Microsoft.

- Nombre de dominio: No puedes cambiar este campo.

-

DN base de usuario: Escribe la ubicación de los usuarios en Active Directory a través de un identificador único. Ejemplos de sintaxis incluyen:

ou=users,dc=exampleodc=com. -

DN base de grupo: Escribe el nombre de grupo del DN base de grupo especificado como

cn=groupname. Por ejemplo,cn=users, dc=servername, dc=netdondecn=userses el nombre del grupo.DNyservernamerepresentan el nombre del servidor que ejecuta Active Directory. - ID de usuario: Escribe el ID de usuario asociado a la cuenta de Active Directory.

- Contraseña: Escribe la contraseña asociada al usuario.

- Alias de dominio: Escribe un alias para el nombre de dominio. Si cambias el parámetro Alias de dominio después de la inscripción, los usuarios deben volver a inscribirse.

- Límite de bloqueo de XenMobile: Escribe un número entre 0 y 999 para el número de intentos de inicio de sesión fallidos. Un valor de 0 significa que XenMobile nunca bloquea al usuario por intentos de inicio de sesión fallidos.

- Tiempo de bloqueo de XenMobile: Escribe un número entre 0 y 99999 que representa el número de minutos que un usuario debe esperar después de exceder el límite de bloqueo. Un valor de 0 significa que el usuario no está obligado a esperar después de un bloqueo.

- Puerto TCP de catálogo global: Escribe el número de puerto TCP para el servidor de catálogo global. Por defecto, el número de puerto TCP se establece en 3268; para conexiones SSL, usa el número de puerto 3269.

- Contexto raíz de catálogo global: Opcionalmente, escribe el valor del Contexto raíz global utilizado para habilitar una búsqueda de catálogo global en Active Directory. Esta búsqueda es adicional a la búsqueda LDAP estándar, en cualquier dominio sin necesidad de especificar el nombre de dominio real.

- Buscar usuario por: En la lista, haz clic en userPrincipalName o en sAMAccountName. Si cambias el parámetro Buscar usuario por después de la inscripción, los usuarios deben volver a inscribirse.

- Usar conexión segura: Selecciona si deseas usar conexiones seguras.

-

Haz clic en Guardar para guardar los cambios o en Cancelar para dejar la propiedad sin cambios.

Para quitar un directorio compatible con LDAP

-

En la tabla LDAP, selecciona el directorio que deseas quitar.

Puedes seleccionar más de una propiedad para quitar seleccionando la casilla de verificación junto a cada propiedad.

-

Haz clic en Quitar. Aparece un cuadro de diálogo de confirmación. Haz clic en Quitar de nuevo.

Configurar la autenticación para varios dominios

Para configurar XenMobile Server para usar varios sufijos de dominio en una configuración LDAP, consulta el procedimiento en la documentación de Citrix Endpoint Management, Configurar la autenticación para varios dominios. Los pasos son los mismos en la versión local de XenMobile Server y en la versión en la nube de Endpoint Management.

Configurar la autenticación de dominio más token de seguridad

Puedes configurar XenMobile para que los usuarios deban autenticarse con sus credenciales LDAP más una contraseña de un solo uso, utilizando el protocolo RADIUS.

Para una usabilidad óptima, puedes combinar esta configuración con el PIN de Citrix y el almacenamiento en caché de contraseñas de Active Directory. Con esa configuración, los usuarios no tienen que introducir sus nombres de usuario y contraseñas LDAP repetidamente. Los usuarios introducen nombres de usuario y contraseñas para la inscripción, la caducidad de la contraseña y el bloqueo de la cuenta.

Configurar los parámetros de LDAP

El uso de LDAP para la autenticación requiere que instales un certificado SSL de una entidad de certificación en XenMobile. Para obtener información, consulta Cargar certificados en XenMobile.

-

En Parámetros, haz clic en LDAP.

-

Selecciona Microsoft Active Directory y, a continuación, haz clic en Modificar.

-

Verifica que el puerto sea 636, que es para conexiones LDAP seguras, o 3269 para conexiones LDAP seguras de Microsoft.

-

Cambia Usar conexión segura a Sí.

Configurar los parámetros de Citrix Gateway

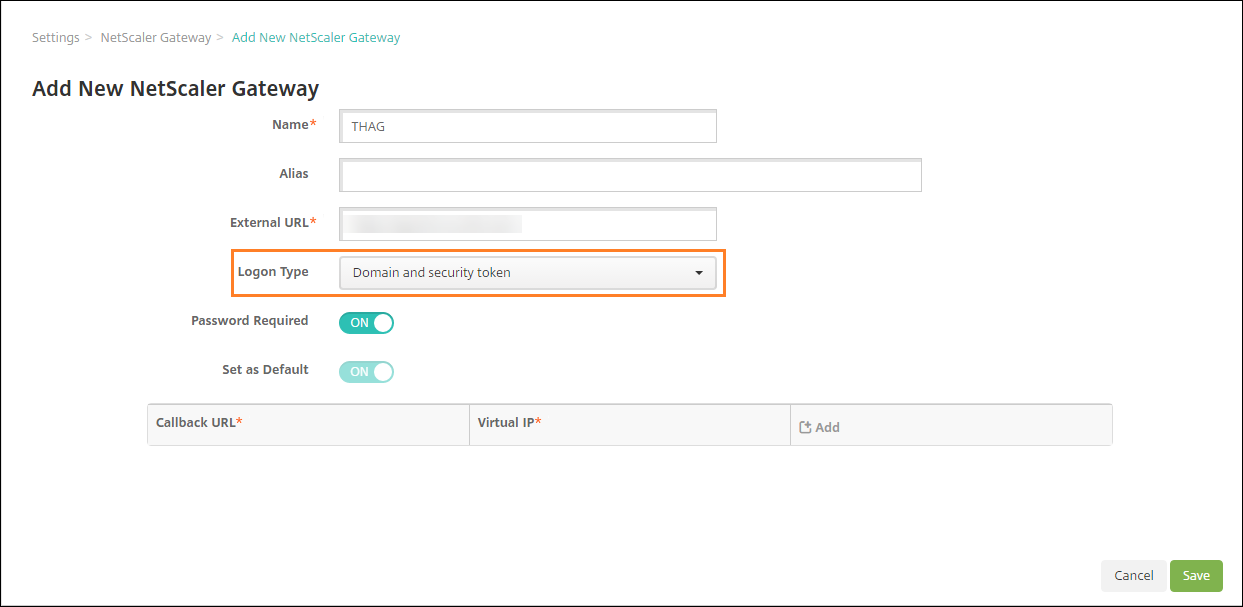

Los siguientes pasos asumen que ya has agregado una instancia de Citrix Gateway a XenMobile. Para agregar una instancia de Citrix Gateway, consulta Agregar una instancia de Citrix Gateway.

-

En Parámetros, haz clic en Citrix Gateway.

-

Selecciona Citrix Gateway y, a continuación, haz clic en Modificar.

-

En Tipo de inicio de sesión, selecciona Dominio y token de seguridad.

Habilitar el PIN de Citrix y el almacenamiento en caché de contraseñas de usuario

Para habilitar el PIN de Citrix y el almacenamiento en caché de contraseñas de usuario, ve a Parámetros > Propiedades de cliente y selecciona estas casillas de verificación: Habilitar autenticación con PIN de Citrix y Habilitar almacenamiento en caché de contraseñas de usuario. Para obtener más información, consulta Propiedades de cliente.

Configurar Citrix Gateway para la autenticación de dominio y token de seguridad

Configura los perfiles y las directivas de sesión de Citrix Gateway para tus servidores virtuales utilizados con XenMobile. Para obtener información, consulta la documentación de Citrix Gateway.