-

Notas de la versión de los parches acumulativos

-

Notas de la versión de XenMobile Server 10.16

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 1

-

-

Notas de la versión de XenMobile Server 10.15

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 13

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 12

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 11

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 10

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 9

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 1

-

-

Notas de la versión de XenMobile Server 10.14

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 13

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 12

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 11

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 10

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 9

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 1

-

-

-

-

Directiva de dispositivo de control de actualizaciones del SO

-

Directivas de administración declarativa de dispositivos (versión preliminar técnica)

-

Directiva de dispositivo de cuenta de Google (versión preliminar técnica)

-

Directiva de dispositivo de código de acceso (versión preliminar técnica)

-

Directiva de dispositivo de aplicación de actualizaciones de software (versión preliminar técnica)

-

Directiva de dispositivo de suscripciones de estado (versión preliminar técnica)

-

Directiva de dispositivo de identidad de usuario (versión preliminar técnica)

-

-

Directiva de dispositivo de atestación de estado del dispositivo

-

Directiva de dispositivo de importación de perfiles de iOS y macOS

-

Directiva de dispositivo de clave de Knox Platform for Enterprise

-

Directiva de dispositivo de eliminación de perfiles de aprovisionamiento

-

Directiva de dispositivo de protección de información de Windows

-

-

-

-

Configuración de un servidor local de atestación de estado del dispositivo

-

Configuración de la autenticación basada en certificados con EWS para notificaciones push de Secure Mail

-

Integrar XenMobile Mobile Device Management con Cisco Identity Services Engine

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Configuración de la autenticación basada en certificados con EWS para las notificaciones push de Secure Mail

Contribución de Vijay Kumar Kunchakuri

Para garantizar el funcionamiento de las notificaciones push de Secure Mail, debes configurar el servidor Exchange para la autenticación basada en certificados. Esto es necesario cuando Secure Hub está inscrito en XenMobile® con autenticación basada en certificados.

Debes configurar el directorio virtual de Active Sync y Exchange Web Services (EWS) en el servidor de correo de Exchange con autenticación basada en certificados.

A menos que completes estas configuraciones, la suscripción a las notificaciones push de Secure Mail fallará y no se producirán actualizaciones de insignias en Secure Mail.

Este artículo describe los pasos para configurar la autenticación basada en certificados. Las configuraciones son específicamente para el directorio virtual de EWS en el servidor Exchange.

Para empezar con la configuración, haz lo siguiente:

-

Inicia sesión en el servidor o servidores donde esté instalado el directorio virtual de EWS.

-

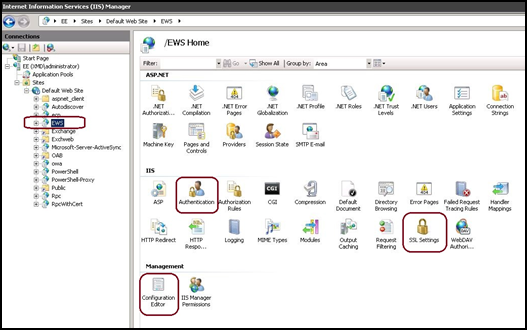

Abre la Consola del Administrador de IIS.

-

En Default Web Site, haz clic en el directorio virtual de EWS.

Los complementos de Autenticación, SSL y Editor de configuración se encuentran en el lado derecho de la Consola del Administrador de IIS.

-

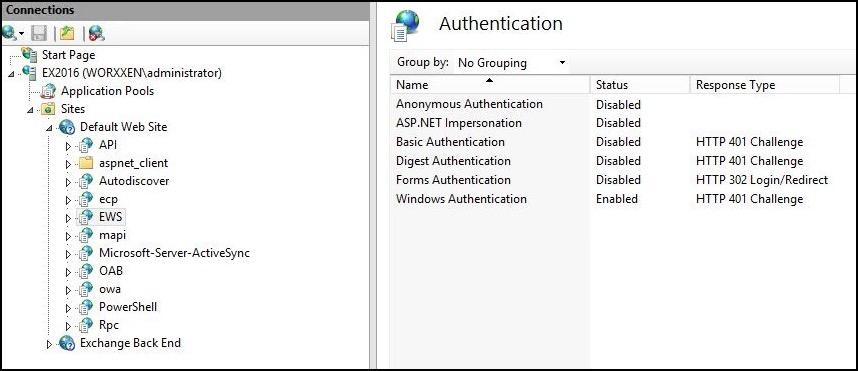

Asegúrate de que la configuración de Autenticación para EWS esté configurada como se muestra en la siguiente figura.

-

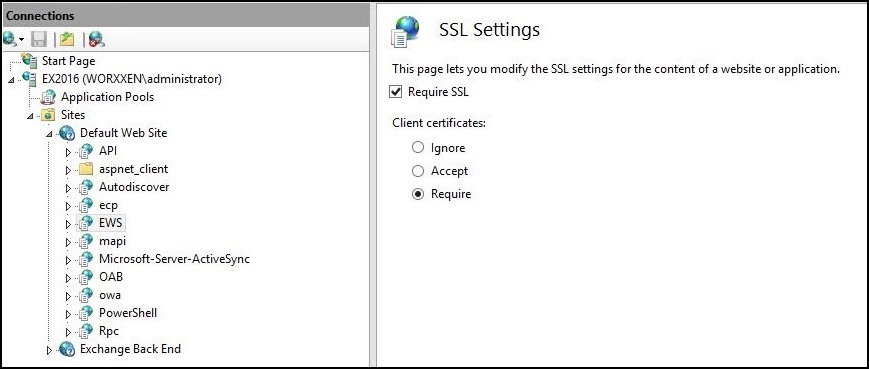

Configura los Ajustes SSL para el directorio virtual de EWS.

-

Selecciona la casilla de verificación Requerir SSL.

-

En Certificados de cliente, haz clic en Requerir. Puedes establecer esta opción en Aceptar si otros clientes de correo de EWS se conectan con nombre de usuario y contraseña como credenciales para autenticarse y conectarse al servidor Exchange.

-

-

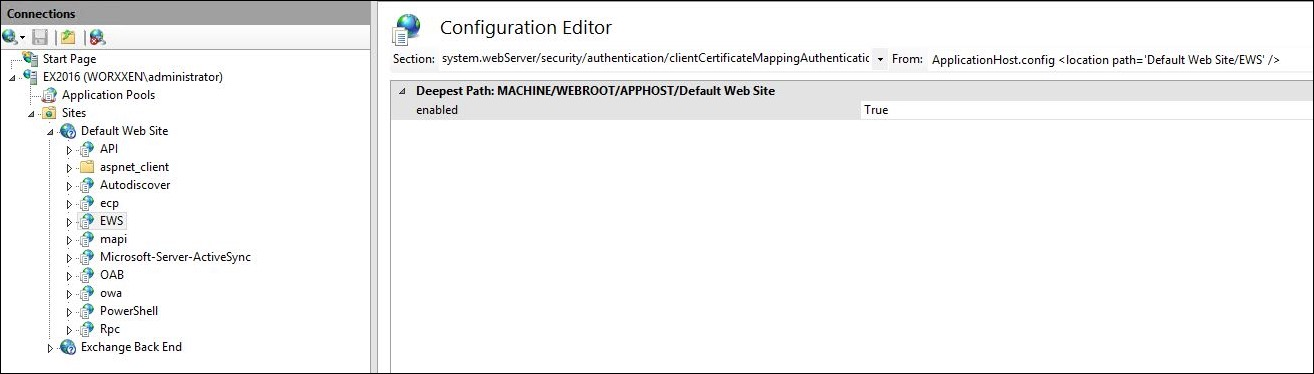

Haz clic en Editor de configuración. En la lista desplegable Sección, navega a la siguiente sección:

- system.webServer/security/authentication/clientCertificateMappingAuthentication

-

Establece el valor de enabled en True.

-

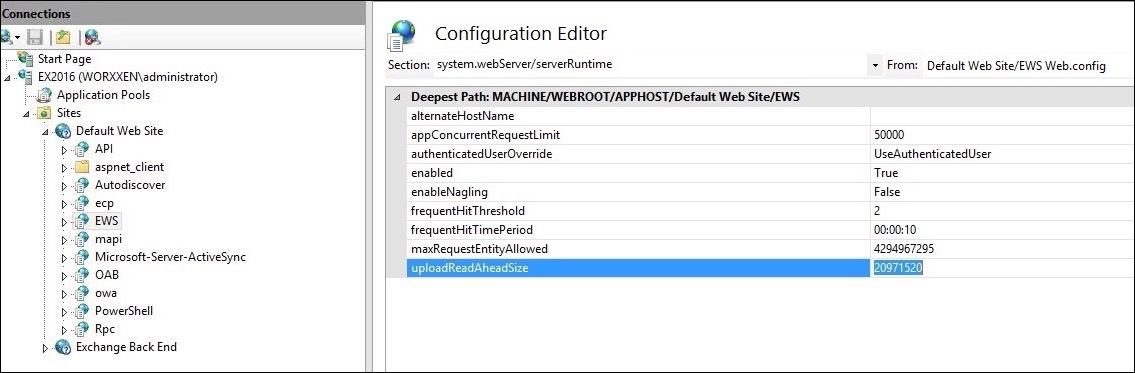

Haz clic en Editor de configuración. En la lista desplegable Sección, navega a la siguiente sección:

- system.webServer/serverRuntime

-

Establece el valor de uploadReadAheadSize en 10485760 (10 MB) o 20971520 (20 MB) o en un valor según lo requiera tu organización.

Importante:

Si no estableces este valor correctamente, la autenticación basada en certificados al suscribirte a las notificaciones push de EWS puede fallar con un código de error 413.

No establezcas este valor en 0.

Para obtener más información, consulta los siguientes recursos de terceros:

Para obtener más información sobre la solución de problemas de Secure Mail con las notificaciones push de iOS, consulta este artículo del Centro de conocimientos de asistencia de Citrix.

Información relacionada

Compartir

Compartir

En este artículo

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.