Configurar un servidor de atestación de estado de dispositivo (DHA) local

Puedes habilitar la atestación de estado de dispositivo (DHA) para dispositivos móviles con Windows 10 y Windows 11 a través de un servidor Windows local. Para habilitar DHA localmente, primero debes configurar un servidor DHA.

-

Después de configurar el servidor DHA, crea una directiva de Citrix Endpoint Management para habilitar el servicio DHA local. Para obtener más información, consulta Directiva de dispositivo de atestación de estado de dispositivo.

-

Requisitos previos para un servidor DHA

- Un servidor que ejecute Windows Server Technical Preview 5 o posterior, instalado con la opción de instalación Experiencia de escritorio.

- Uno o varios dispositivos cliente con Windows 10 y Windows 11. Estos dispositivos deben tener TPM 1.2 o 2.0 y ejecutar la versión más reciente de Windows.

- Estos certificados:

- Certificado SSL de DHA: Un certificado SSL x.509 que se encadena a una raíz de confianza empresarial con una clave privada exportable. Este certificado protege las comunicaciones de datos de DHA en tránsito, incluyendo:

- comunicaciones de servidor a servidor (servicio DHA y servidor MDM)

- comunicaciones de servidor a cliente (servicio DHA y un dispositivo con Windows 10 o Windows 11)

- Certificado de firma de DHA: Un certificado x.509 que se encadena a una raíz de confianza empresarial con una clave privada exportable. El servicio DHA usa este certificado para la firma digital.

- Certificado de cifrado de DHA: Un certificado x.509 que se encadena a una raíz de confianza empresarial con una clave privada exportable. El servicio DHA también usa este certificado para el cifrado.

- Elige uno de estos modos de validación de certificados:

- EKCert: El modo de validación EKCert está optimizado para dispositivos en organizaciones que no están conectadas a Internet. Los dispositivos que se conectan a un servicio DHA que se ejecuta en modo de validación EKCert no tienen acceso directo a Internet.

- AIKCert: El modo de validación AIKCert está optimizado para entornos operativos que sí tienen acceso a Internet. Los dispositivos que se conectan a un servicio DHA que se ejecuta en modo de validación AIKCert deben tener acceso directo a Internet y pueden obtener un certificado AIK de Microsoft.

- Uno o varios dispositivos cliente con Windows 10 y Windows 11. Estos dispositivos deben tener TPM 1.2 o 2.0 y ejecutar la versión más reciente de Windows.

Agregar el rol de servidor DHA al servidor Windows

- En el servidor Windows, si el Administrador del servidor no está abierto, haz clic en Inicio y, a continuación, en Administrador del servidor.

- Haz clic en Agregar roles y características.

- En la página Antes de empezar, haz clic en Siguiente.

- En la página Seleccionar tipo de instalación, haz clic en Instalación basada en roles o en características y, a continuación, en Siguiente.

- En la página Seleccionar servidor de destino, haz clic en Seleccionar un servidor del grupo de servidores, selecciona el servidor y, a continuación, en Siguiente.

- En la página Seleccionar roles de servidor, selecciona la casilla de verificación Atestación de estado de dispositivo.

- Opcional: Haz clic en Agregar características para instalar otros servicios de rol y características necesarios.

- Haz clic en Siguiente.

- En la página Seleccionar características, haz clic en Siguiente.

- En la página Rol de servidor web (IIS), haz clic en Siguiente.

- En la página Seleccionar servicios de rol, haz clic en Siguiente.

- En la página Servicio de atestación de estado de dispositivo, haz clic en Siguiente.

- En la página Confirmar selecciones de instalación, haz clic en Instalar.

- Cuando la instalación haya finalizado, haz clic en Cerrar.

Agregar el certificado SSL al almacén de certificados del servidor

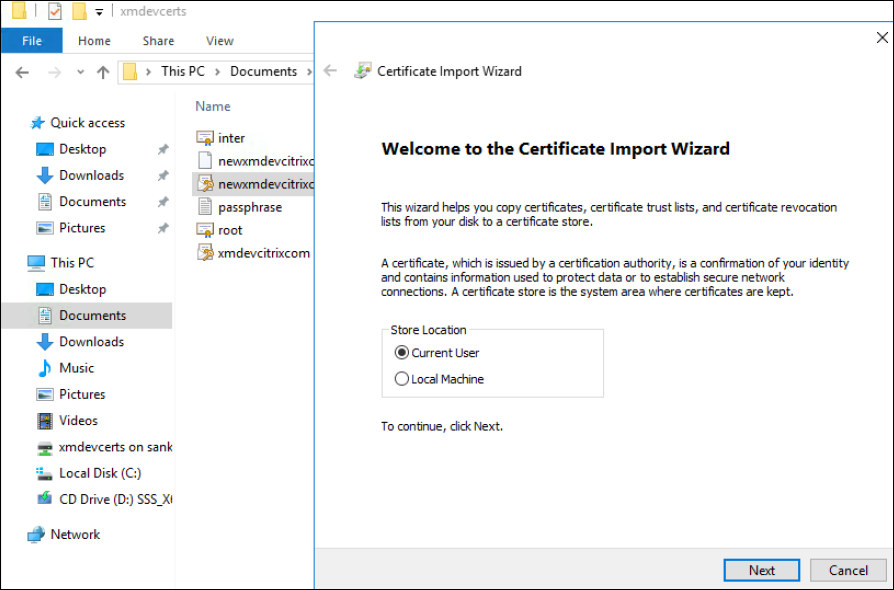

- Ve al archivo del certificado SSL y selecciónalo.

-

Para la ubicación del almacén, selecciona Usuario actual y, a continuación, haz clic en Siguiente.

-

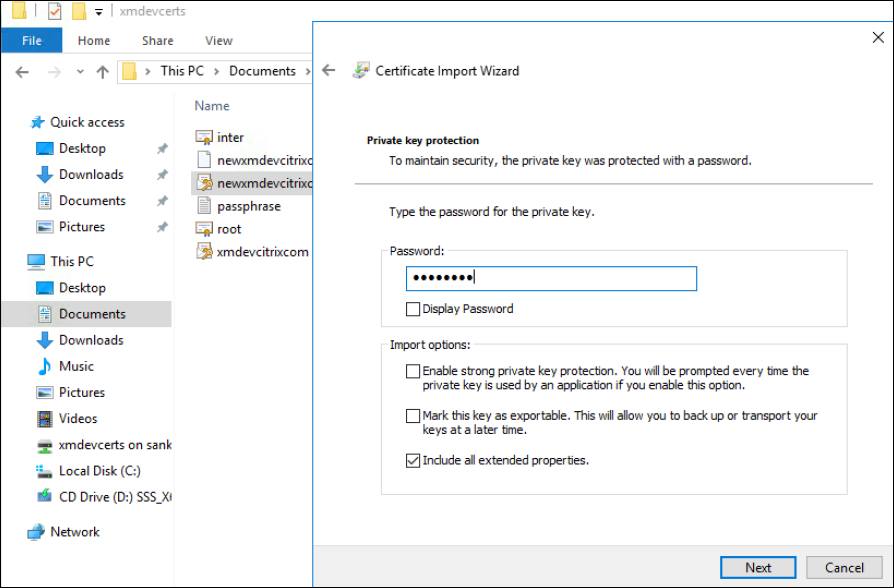

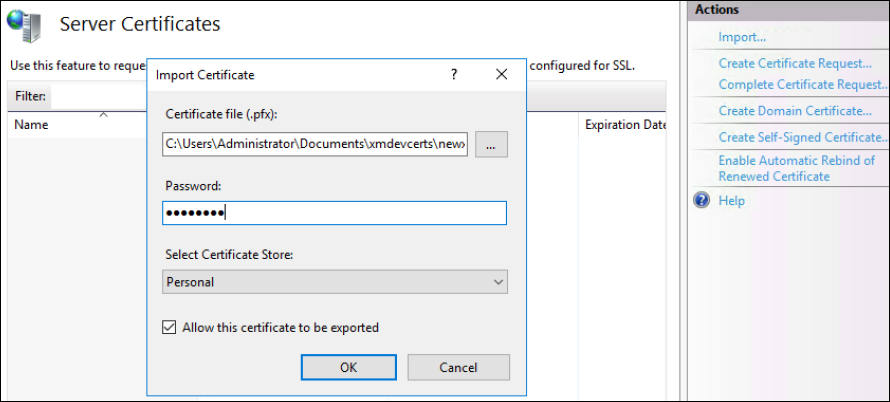

Escribe la contraseña de la clave privada.

-

Asegúrate de que la opción de importación Incluir todas las propiedades extendidas esté seleccionada. Haz clic en Siguiente.

-

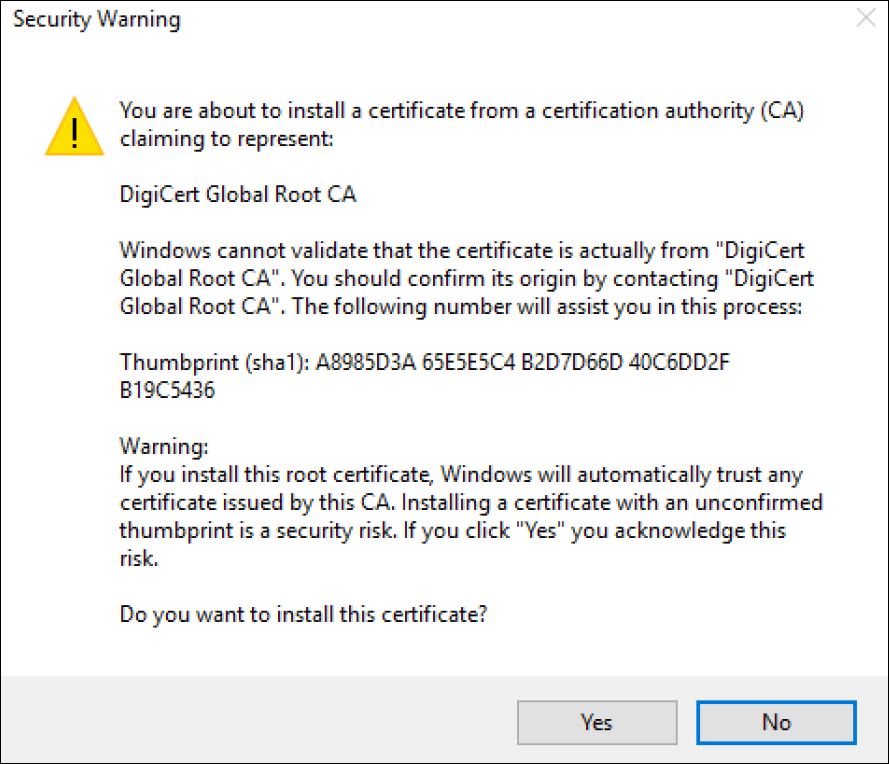

Cuando aparezca esta ventana, haz clic en Sí.

-

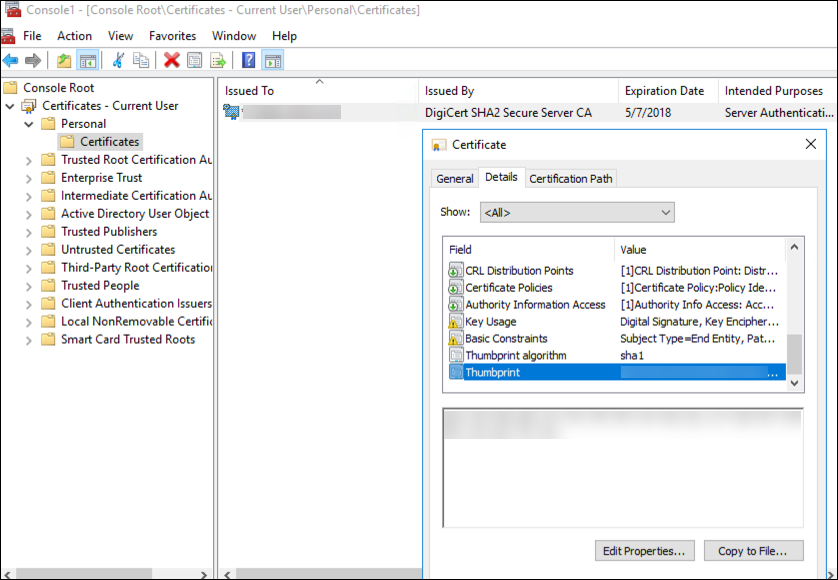

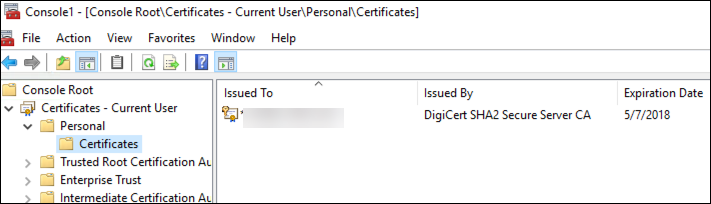

Confirma que el certificado está instalado:

-

Abre una ventana del símbolo del sistema.

-

Escribe

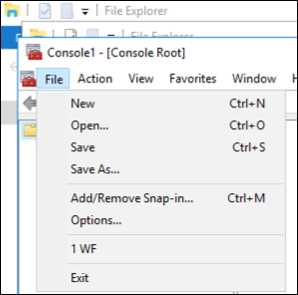

mmcy pulsa la tecla Intro. Para ver los certificados en el almacén de la máquina local, debes tener el rol de Administrador. -

En el menú Archivo, haz clic en Agregar o quitar complemento.

-

Haz clic en Agregar.

-

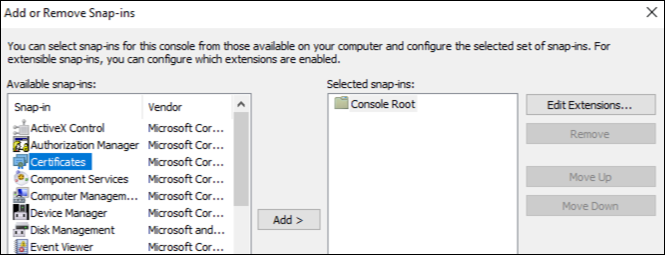

En el cuadro de diálogo Agregar complemento independiente, selecciona Certificados.

-

Haz clic en Agregar.

-

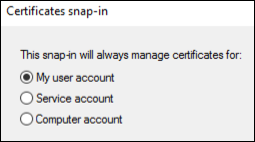

En el cuadro de diálogo del complemento Certificados, selecciona Mi cuenta de usuario. (Si has iniciado sesión como titular de una cuenta de servicio, selecciona Cuenta de servicio.)

-

En el cuadro de diálogo Seleccionar equipo, haz clic en Finalizar.

-

-

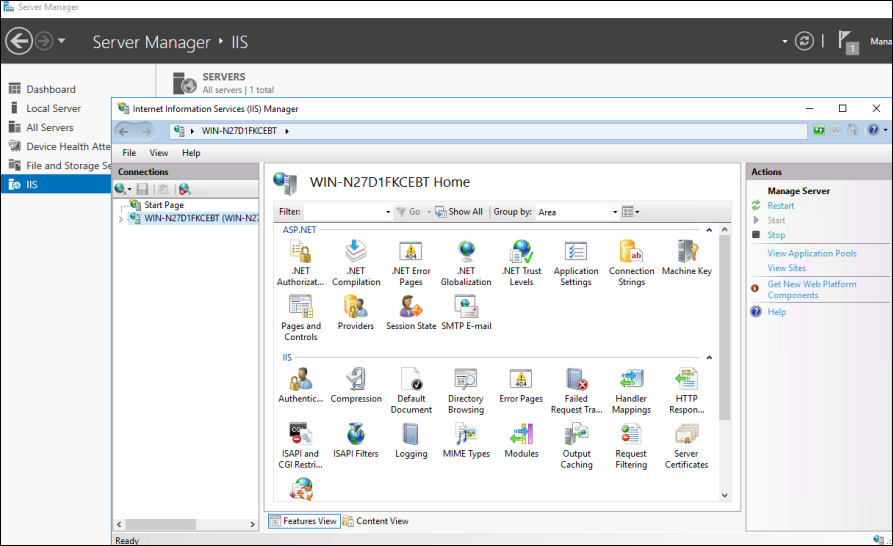

Ve a Administrador del servidor > IIS y selecciona Certificados de servidor de la lista de iconos.

-

En el menú Acción, selecciona Importar… para importar el certificado SSL.

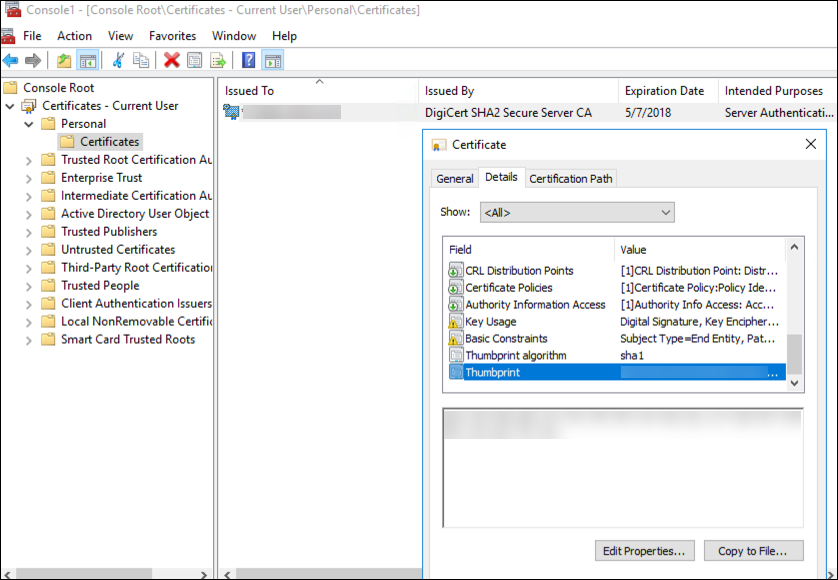

Recuperar y guardar la huella digital del certificado

- En la barra de búsqueda del Explorador de archivos, escribe

mmc. -

En la ventana Raíz de la consola, haz clic en Archivo > Agregar o quitar complemento.

-

Selecciona el certificado de un complemento disponible y agrégalo a los complementos seleccionados.

-

Selecciona Mi cuenta de usuario.

-

Selecciona el certificado y haz clic en Aceptar.

-

Haz doble clic en el certificado y selecciona la ficha Detalles. Desplázate hacia abajo para ver la huella digital del certificado.

- Copia la huella digital a un archivo. Quita los espacios al usar la huella digital en los comandos de PowerShell.

Instalar los certificados de firma y cifrado

Ejecuta estos comandos de PowerShell en el servidor Windows para instalar los certificados de firma y cifrado.

Reemplaza el marcador de posición ReplaceWithThumbprint y enciérralo entre comillas dobles, como se muestra.

$key = Get-ChildItem Cert:\LocalMachine\My | Where-Object {$_.Thumbprint -like "ReplaceWithThumbprint"}

$keyname = $key.PrivateKey.CspKeyContainerInfo.UniqueKeyContainerName

$keypath = $env:ProgramData + "\Microsoft\Crypto\RSA\MachineKeys\" + $keyname icacls $keypath /grant IIS_IUSRS`:R

<!--NeedCopy-->

Extraer el certificado raíz de TPM e instalar el paquete de certificados de confianza

Ejecuta estos comandos en el servidor Windows:

mkdir .\TrustedTpm

expand -F:\* .\TrustedTpm.cab .\TrustedTpm

cd .\TrustedTpm

.\setup.cmd

<!--NeedCopy-->

Configurar el servicio DHA

Ejecuta este comando en el servidor Windows para configurar el servicio DHA.

Reemplaza el marcador de posición ReplaceWithThumbprint.

Install-DeviceHealthAttestation -EncryptionCertificateThumbprint ReplaceWithThumbprint

-SigningCertificateThumbprint ReplaceWithThumbprint

-SslCertificateStoreName My -SslCertificateThumbprint ReplaceWithThumbprint

-SupportedAuthenticationSchema "AikCertificate"

<!--NeedCopy-->

Ejecuta estos comandos en el servidor Windows para configurar la directiva de cadena de certificados para el servicio DHA:

$policy = Get-DHASCertificateChainPolicy

$policy.RevocationMode = "NoCheck"

Set-DHASCertificateChainPolicy -CertificateChainPolicy $policy

<!--NeedCopy-->

Responde a estas solicitudes de la siguiente manera:

Confirm

Are you sure you want to perform this action?

Performing the operation "Install-DeviceHealthAttestation" on target "[Machine Name]".

[Y] Yes [A] Yes to All [N] No [L] No to All [S] Suspend [?] Help (default is "Y"): A

Adding SSL binding to website 'Default Web Site'.

Add SSL binding?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding application pool 'DeviceHealthAttestation_AppPool' to IIS.

Add application pool?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding web application 'DeviceHealthAttestation' to website 'Default Web Site'.

Add web application?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding firewall rule 'Device Health Attestation Service' to allow inbound connections on port(s) '443'.

Add firewall rule?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Setting initial configuration for Device Health Attestation Service.

Set initial configuration?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Registering User Access Logging.

Register User Access Logging?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

<!--NeedCopy-->

Comprobar la configuración

Para comprobar si el DHASActiveSigningCertificate está activo, ejecuta este comando en el servidor:

Get-DHASActiveSigningCertificate

Si el certificado está activo, se muestran el tipo de certificado (Firma) y la huella digital.

Para comprobar si el DHASActiveSigningCertificate está activo, ejecuta estos comandos en el servidor:

Reemplaza el marcador de posición ReplaceWithThumbprint y enciérralo entre comillas dobles, como se muestra.

Set-DHASActiveEncryptionCertificate -Thumbprint "ReplaceWithThumbprint" -Force

Get-DHASActiveEncryptionCertificate

<!--NeedCopy-->

Si el certificado está activo, aparece la huella digital.

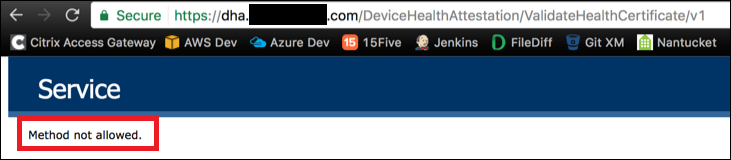

Para realizar una comprobación final, ve a esta URL:

https://<dha.myserver.com>/DeviceHeathAttestation/ValidateHealthCertificate/v1

Si el servicio DHA se está ejecutando, aparece “Método no permitido”.

En este artículo

- Requisitos previos para un servidor DHA

- Agregar el rol de servidor DHA al servidor Windows

- Agregar el certificado SSL al almacén de certificados del servidor

- Recuperar y guardar la huella digital del certificado

- Instalar los certificados de firma y cifrado

- Extraer el certificado raíz de TPM e instalar el paquete de certificados de confianza

- Configurar el servicio DHA

- Comprobar la configuración