-

Integración de Endpoint Management con Microsoft Endpoint Manager

-

Preparar la inscripción de dispositivos y la entrega de recursos

-

-

Disponibilidad de la autenticación con dominio o dominio y token de seguridad

-

Autenticación con certificado de cliente o certificado y dominio

-

Autenticación con Azure Active Directory a través de Citrix Cloud

-

Autenticación con la administración basada en grupos de Azure Active Directory

-

Autenticación con Azure Active Directory a través de Citrix Gateway para la inscripción de MAM

-

Autenticación con Okta a través de Citrix Gateway para la inscripción de MAM

-

Autenticación con un Citrix Gateway local a través de Citrix Cloud

-

Administración de dispositivos

-

-

Migrar de la administración de dispositivos a Android Enterprise

-

Android Enterprise heredado para clientes de Google Workspace (anteriormente G Suite)

-

Controlar las conexiones de dispositivos Android con Firebase Cloud Messaging

-

Función de comentarios sobre configuraciones administradas (Technical Preview)

-

-

-

Directiva de restricciones de desinstalación de aplicaciones

-

Directivas de gestión declarativa de dispositivos (Technical Preview)

-

Directiva de dispositivo Cuenta de Google (Technical Preview)

-

Directiva de dispositivos con código de acceso (Technical Preview)

-

Directiva del dispositivo de configuración de actualización de software (Technical Preview)

-

Directiva de dispositivo de suscripciones de estado (Technical Preview)

-

Directiva de identidad de usuarios para dispositivos (Technical Preview)

-

-

Directiva de desinstalación de dispositivos de Endpoint Management

-

Directiva de firewall

-

Importar directivas de dispositivos con perfiles iOS y macOS

-

Cumplimiento de requisitos para dispositivos Android (Technical Preview)

-

Directiva de período de gracia de bloqueo de código de acceso

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

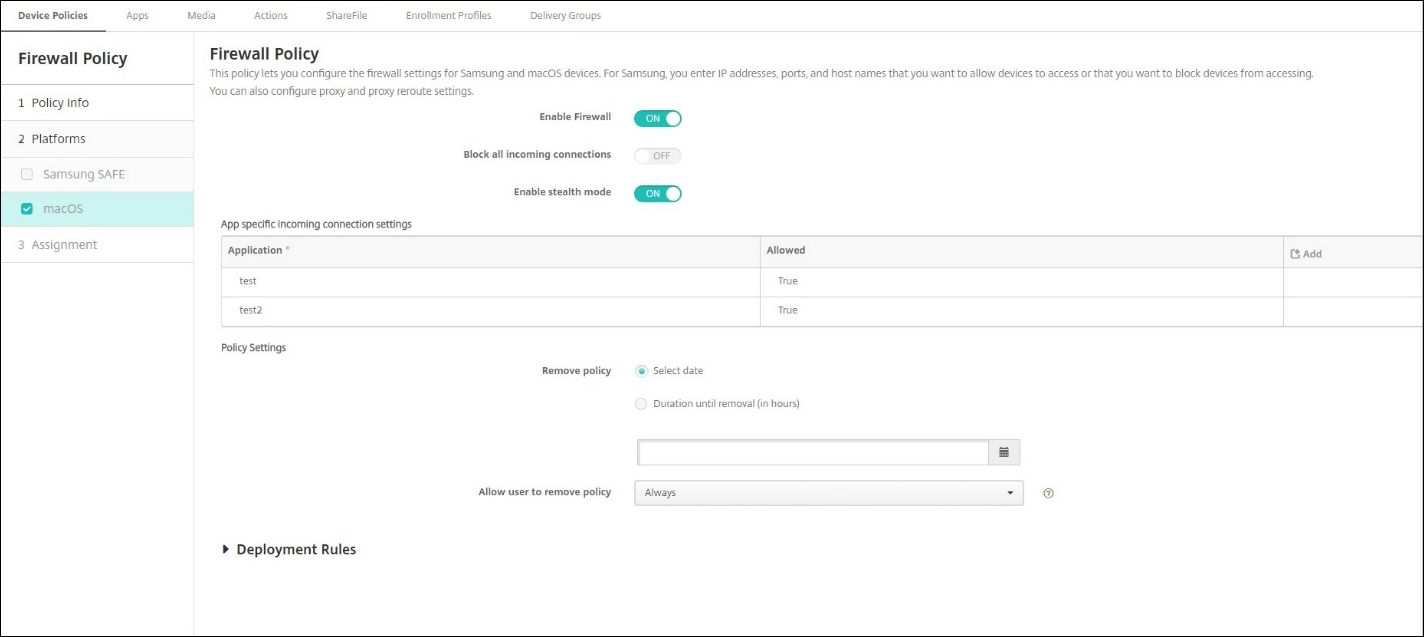

Política de dispositivo de firewall

Esta política te permite configurar los ajustes del firewall para dispositivos Samsung, macOS y Windows.

Para agregar o configurar esta política, ve a Configurar > Políticas de dispositivo. Para obtener más información, consulta Políticas de dispositivo.

- Habilitar firewall. Para habilitar el firewall, establece esta opción en Activado.

- Bloquear todas las conexiones entrantes. Cuando esta opción está establecida en Activado, bloquea todas las conexiones entrantes, excepto las conexiones necesarias para los servicios básicos.

- Habilitar modo sigiloso. En el modo sigiloso, el dispositivo no responde ni reconoce los intentos de acceso desde la red por parte de aplicaciones de prueba que utilizan ICMP, como Ping. Para habilitar el modo sigiloso, establece esta opción en Activado.

-

Configuración de conexión entrante específica de la aplicación. Para permitir que aplicaciones específicas reciban conexiones, agrega las aplicaciones y establece Permitido en Verdadero.

-

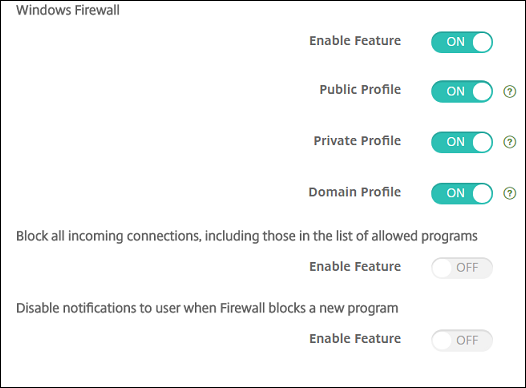

Configuración de Windows para equipos de escritorio y tabletas

Requiere dispositivos Windows para equipos de escritorio y tabletas que ejecuten Windows 10 (versión 1709 o posterior) o Windows 11.

- Habilitar función: Controla el tráfico entrante y saliente en los equipos en los que se implementa esta política. El valor predeterminado es Activado.

- Perfil público: Controla el Firewall de Windows mientras los equipos están conectados a redes no confiables en lugares públicos, como un aeropuerto o una cafetería. El valor predeterminado es Activado.

- Perfil privado: Controla el Firewall de Windows mientras los equipos están conectados a redes de confianza, como su red doméstica. El valor predeterminado es Activado.

- Perfil de dominio: Controla el Firewall de Windows mientras los equipos están conectados a las redes de dominio, como en su lugar de trabajo. El valor predeterminado es Activado.

- Bloquear todas las conexiones entrantes, incluidas las de la lista de programas permitidos: El valor predeterminado es Desactivado.

- Deshabilitar notificaciones al usuario cuando el firewall bloquea un nuevo programa: El valor predeterminado es Desactivado.

Compartir

Compartir

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.