Entidades PKI

Una configuración de entidad de infraestructura de clave pública (PKI) de Citrix Endpoint Management representa un componente que realiza operaciones PKI reales (emisión, revocación e información de estado). Estos componentes son internos o externos a Citrix Endpoint Management. Los componentes internos se denominan discrecionales. Los componentes externos forman parte de tu infraestructura corporativa.

-

Citrix Endpoint Management admite los siguientes tipos de entidades PKI:

-

Servicios de certificados de Microsoft

-

Autoridades de certificación (CA) discrecionales

Citrix Endpoint Management admite los siguientes servidores CA:

- Windows Server 2016

- Windows Server 2019

-

Windows Server 2022

-

Nota:

Los servidores Windows Server 2012 R2, 2012 y 2008 R2 ya no son compatibles, ya que han llegado al final de su vida útil. Para obtener más información, consulta la documentación del ciclo de vida de los productos de Microsoft.

Conceptos comunes de PKI

Independientemente de su tipo, cada entidad PKI tiene un subconjunto de las siguientes capacidades:

-

Firmar: Emitir un nuevo certificado, basado en una solicitud de firma de certificado (CSR).

- Obtener: Recuperar un certificado y un par de claves existentes.

- Revocar: Revocar un certificado de cliente.

Acerca de los certificados CA

Cuando configuras una entidad PKI, indicas a Citrix Endpoint Management qué certificado CA es el firmante de los certificados emitidos por (o recuperados de) esa entidad. Esa entidad PKI puede devolver certificados (obtenidos o recién firmados) firmados por cualquier número de CA diferentes.

Proporciona el certificado de cada una de estas autoridades como parte de la configuración de la entidad PKI. Para ello, carga los certificados en Citrix Endpoint Management y luego haz referencia a ellos en la entidad PKI. Para las CA discrecionales, el certificado es implícitamente el certificado CA firmante. Para las entidades externas, debes especificar el certificado manualmente.

- >**Importante:**

- >

- > Cuando crees una plantilla de entidad de servicios de certificados de Microsoft, evita posibles problemas de autenticación con los dispositivos inscritos: No uses caracteres especiales en el nombre de la plantilla. Por ejemplo, no uses: `! : $ ( ) # % + * ~ ? | { } [ ]`

- ## Servicios de certificados de Microsoft

- Citrix Endpoint Management se interconecta con los servicios de certificados de Microsoft a través de su interfaz de inscripción web. Citrix Endpoint Management solo admite la emisión de nuevos certificados a través de esa interfaz. Si la CA de Microsoft genera un certificado de usuario de NetScaler Gateway, NetScaler Gateway admite la renovación y revocación de esos certificados.

- Para crear una entidad PKI de CA de Microsoft en Citrix Endpoint Management, debes especificar la URL base de la interfaz web de los servicios de certificados. Si lo deseas, usa la autenticación de cliente SSL para proteger la conexión entre Citrix Endpoint Management y la interfaz web de los servicios de certificados.

Agregar una entidad de servicios de certificados de Microsoft

-

En la consola de Citrix Endpoint Management, haz clic en el icono de engranaje en la esquina superior derecha de la consola y, a continuación, haz clic en Entidades PKI.

-

En la página Entidades PKI, haz clic en Agregar.

Aparece un menú de tipos de entidades PKI.

-

Haz clic en Entidad de servicios de certificados de Microsoft.

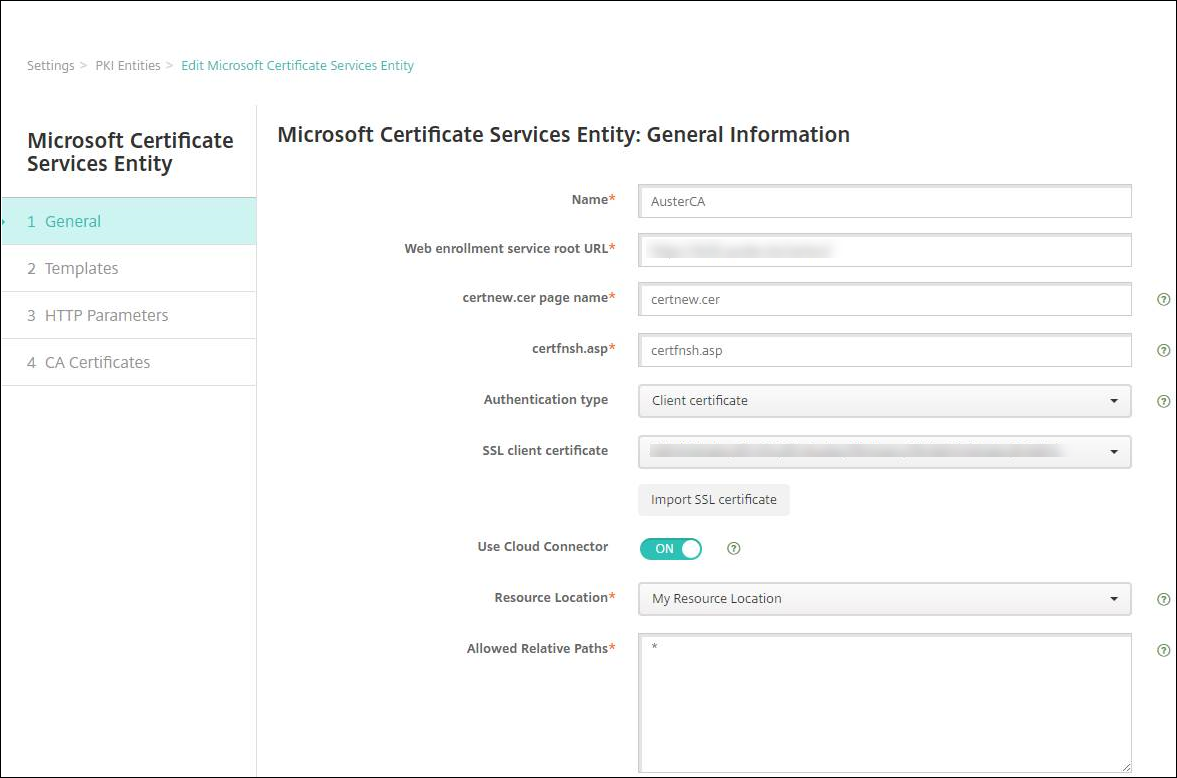

Aparece la página Entidad de servicios de certificados de Microsoft: Información general.

-

En la página Entidad de servicios de certificados de Microsoft: Información general, configura estos ajustes:

-

Nombre: Escribe un nombre para tu nueva entidad, que usarás más tarde para hacer referencia a ella. Los nombres de las entidades deben ser únicos.

-

URL raíz del servicio de inscripción web: Escribe la URL base de tu servicio de inscripción web de CA de Microsoft. Por ejemplo:

https://192.0.0.1/certsrv/. La URL puede usar HTTP simple o HTTP-over-SSL. - Nombre de la página certnew.cer: El nombre de la página certnew.cer. Usa el nombre predeterminado a menos que lo hayas cambiado por alguna razón.

-

URL raíz del servicio de inscripción web: Escribe la URL base de tu servicio de inscripción web de CA de Microsoft. Por ejemplo:

- certfnsh.asp: El nombre de la página certfnsh.asp. Usa el nombre predeterminado a menos que lo hayas cambiado por alguna razón.

-

Tipo de autenticación: Elige el método de autenticación que quieres usar.

- Ninguno

- HTTP Basic: Escribe el nombre de usuario y la contraseña necesarios para conectarte.

- Certificado de cliente: Elige el certificado de cliente SSL correcto.

-

Usar Cloud Connector: Elige Activado para usar Cloud Connector para las conexiones al servidor PKI. Luego, especifica una Ubicación de recursos y Rutas relativas permitidas para la conexión.

- Ubicación de recursos: Elige entre las ubicaciones de recursos definidas en Citrix Cloud Connector.

-

Rutas relativas permitidas: Las rutas relativas permitidas para la ubicación de recursos especificada. Especifica una ruta por línea. Puedes usar el comodín de asterisco (*).

Supongamos que la ubicación de recursos es

https://www.ServiceRoot/certsrv. Para proporcionar acceso a todas las URL de esa ruta, introduce/*en Rutas relativas permitidas.

-

Nombre: Escribe un nombre para tu nueva entidad, que usarás más tarde para hacer referencia a ella. Los nombres de las entidades deben ser únicos.

-

Haz clic en Probar conexión para asegurarte de que el servidor sea accesible. Si no es accesible, aparece un mensaje que indica que la conexión falló. Comprueba tus ajustes de configuración.

-

Haz clic en Siguiente.

Aparece la página Entidad de servicios de certificados de Microsoft: Plantillas. En esta página, especificas los nombres internos de las plantillas que admite tu CA de Microsoft. Al crear proveedores de credenciales, seleccionas una plantilla de la lista definida aquí. Cada proveedor de credenciales que usa esta entidad utiliza exactamente una de estas plantillas.

Para los requisitos de plantilla de Microsoft Certificate Services, consulta la documentación de Microsoft para tu versión de Microsoft Server. Citrix Endpoint Management no tiene requisitos para los certificados que distribuye, aparte de los formatos de certificado indicados en Certificados.

-

En la página Entidad de Microsoft Certificate Services: Plantillas, haz clic en Agregar, escribe el nombre de la plantilla y luego haz clic en Guardar. Repite este paso para cada plantilla que quieras agregar.

-

Haz clic en Siguiente.

Aparece la página Entidad de Microsoft Certificate Services: Parámetros HTTP. En esta página, especificas los parámetros personalizados que Citrix Endpoint Management debe agregar a la solicitud HTTP de la interfaz de inscripción web de Microsoft. Los parámetros personalizados solo son útiles para los scripts personalizados que se ejecutan en la CA.

-

En la página Entidad de Microsoft Certificate Services: Parámetros HTTP, haz clic en Agregar, escribe el nombre y el valor de los parámetros HTTP que quieras agregar, y luego haz clic en Siguiente.

Aparece la página Entidad de Microsoft Certificate Services: Certificados de CA. En esta página, debes informar a Citrix Endpoint Management sobre los firmantes de los certificados que el sistema obtiene a través de esta entidad. Cuando se renueve tu certificado de CA, actualízalo en Citrix Endpoint Management. Citrix Endpoint Management aplica el cambio a la entidad de forma transparente.

-

- En la página Entidad de Microsoft Certificate Services: Certificados de CA, selecciona los certificados que quieras usar para esta entidad.

-

-

Haz clic en Guardar.

La entidad aparece en la tabla Entidades PKI.

Lista de revocación de certificados (CRL) de NetScaler Gateway

- Citrix Endpoint Management solo admite la lista de revocación de certificados (CRL) para una entidad de certificación de terceros. Si tienes una CA de Microsoft configurada, Citrix Endpoint Management usa NetScaler Gateway para administrar la revocación.

- Cuando configures la autenticación basada en certificados de cliente, considera si configurar el ajuste de la lista de revocación de certificados (CRL) de NetScaler Gateway **Habilitar actualización automática de CRL**. Este paso garantiza que el usuario de un dispositivo en modo solo MAM no pueda autenticarse usando un certificado existente en el dispositivo.

Citrix Endpoint Management vuelve a emitir un nuevo certificado, ya que no restringe a un usuario la generación de un certificado de usuario después de que se revoque uno. Este ajuste aumenta la seguridad de las entidades PKI cuando la CRL comprueba las entidades PKI caducadas.

- ## CA discrecionales

Se crea una CA discrecional cuando proporcionas a Citrix Endpoint Management un certificado de CA y la clave privada asociada. Citrix Endpoint Management gestiona la emisión, revocación e información de estado de los certificados internamente, según los parámetros que especifiques.

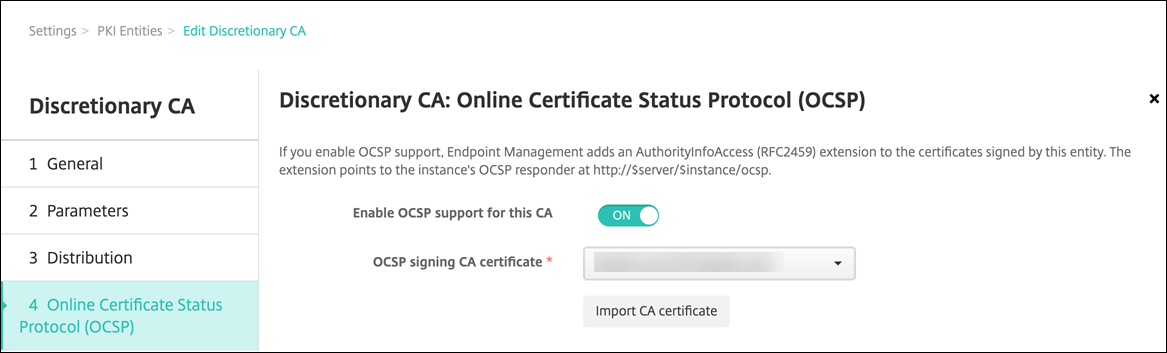

Al configurar una CA discrecional, puedes activar la compatibilidad con el Protocolo de estado de certificados en línea (OCSP) para esa CA. Si habilitas la compatibilidad con OCSP, la CA agrega la extensión id-pe-authorityInfoAccess a los certificados que emite la CA. La extensión apunta al respondedor OCSP interno de Citrix Endpoint Management en la siguiente ubicación:

- `https://<server>/<instance>/ocsp`

Al configurar el servicio OCSP, especifica un certificado de firma OCSP para la entidad discrecional en cuestión. Puedes usar el propio certificado de CA como firmante. Para evitar la exposición innecesaria de tu clave privada de CA (recomendado): Crea un certificado de firma OCSP delegado, firmado por el certificado de CA, e incluye esta extensión: id-kp-OCSPSigning extendedKeyUsage.

El servicio de respondedor OCSP de Citrix Endpoint Management admite respuestas OCSP básicas y los siguientes algoritmos de hash en las solicitudes:

- SHA-256

- SHA-384

- SHA-512

- Las respuestas se firman con SHA-256 y el algoritmo de clave del certificado de firma (DSA, RSA o ECDSA).

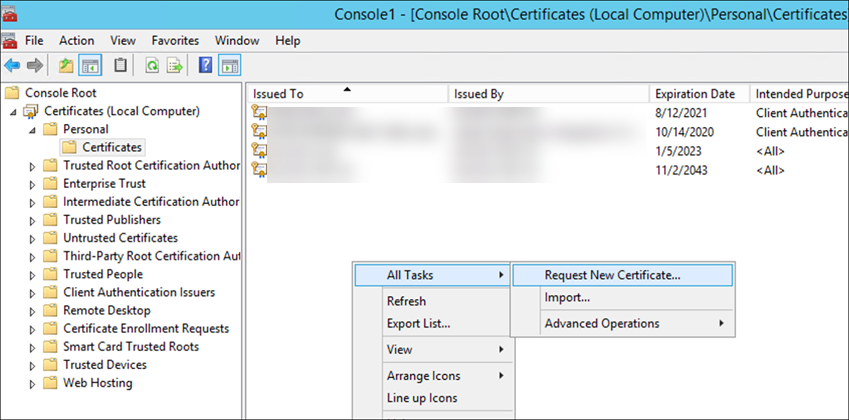

Generar e importar un certificado para tu CA

- 1. En tu servidor, abre la Consola de administración de Microsoft (MMC) con tu cuenta de sistema local y abre el complemento de certificados. En el panel de la derecha, haz clic con el botón derecho y luego haz clic en **Todas las tareas > Solicitar nuevo certificado**.

-

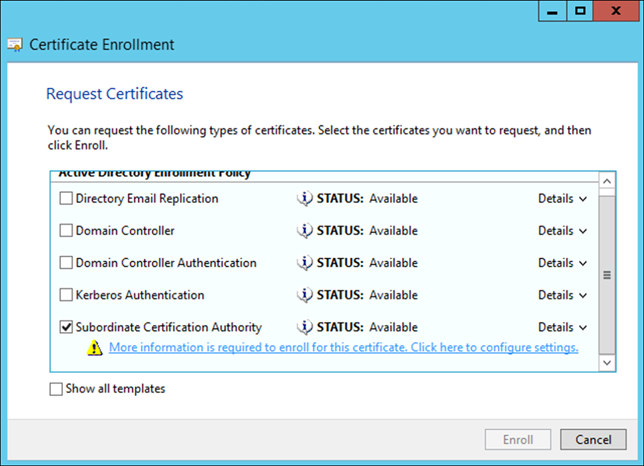

- 1. En el asistente que se abre, haz clic en **Siguiente** dos veces. En la lista **Solicitar certificados**, selecciona **Entidad de certificación subordinada** y luego haz clic en el enlace **Más información**.

-

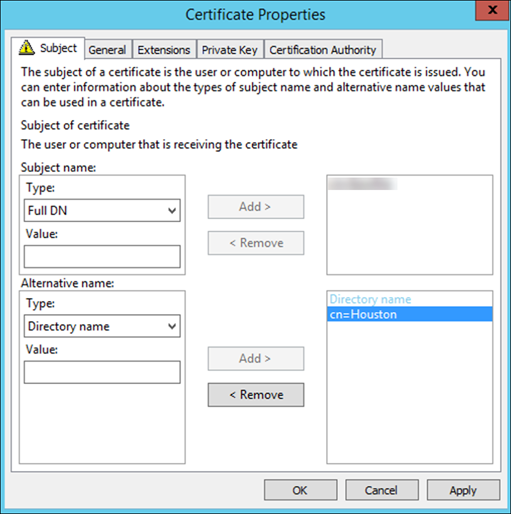

-

En la ventana, escribe un Nombre del sujeto y un Nombre alternativo. Haz clic en Aceptar.

-

- Haz clic en Inscribir y luego haz clic en Finalizar.

-

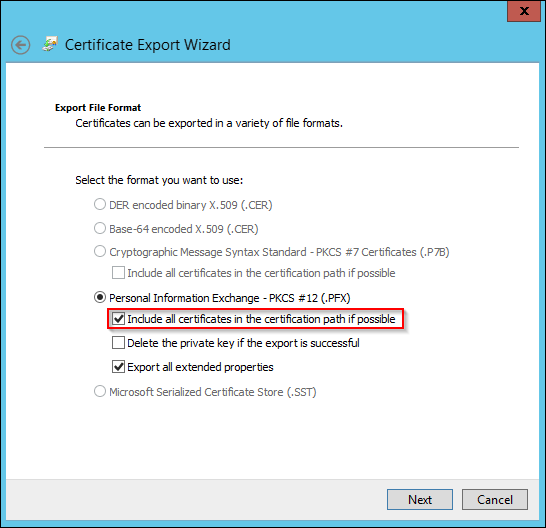

- En la MMC, haz clic con el botón derecho en el certificado que creaste. Haz clic en Todas las tareas > Exportar. Exporta el certificado como un archivo .pfx con una clave privada. Selecciona la opción Incluir todos los certificados en la ruta de certificación si es posible.

-

-

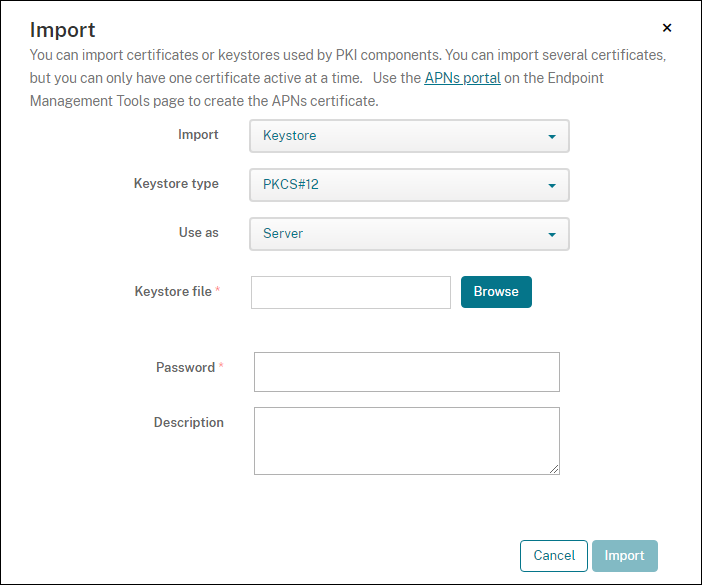

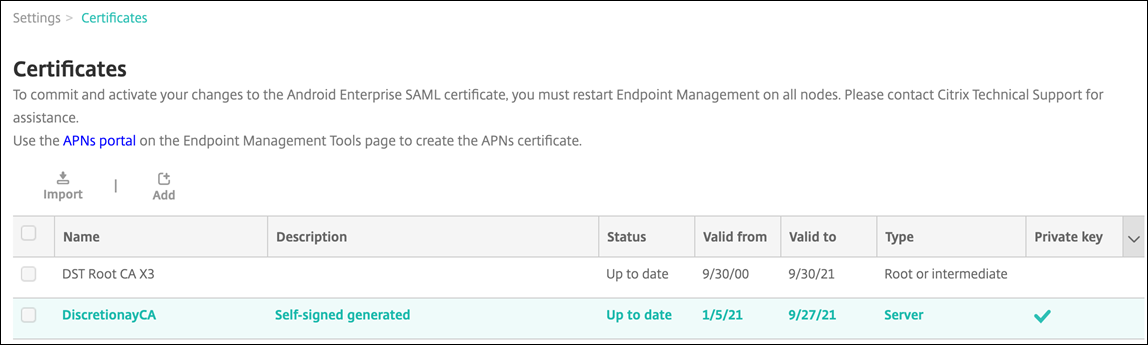

En la consola de Citrix Endpoint Management, navega hasta Configuración > Certificados.

-  -

Haz clic en Importar. En la ventana que se abre, explora para buscar los archivos de certificado y clave privada que exportaste anteriormente.

-

Haz clic en Importar. El certificado se agrega a la tabla.

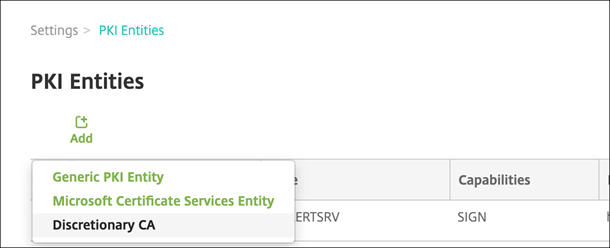

- ### Agregar CA discrecionales - 1. En la consola de Citrix Endpoint Management, haz clic en el icono de engranaje en la esquina superior derecha de la consola y luego haz clic en **Más > Entidades PKI**. -

En la página Entidades PKI, haz clic en Agregar.

-  -

Haz clic en CA discrecional.

-  -

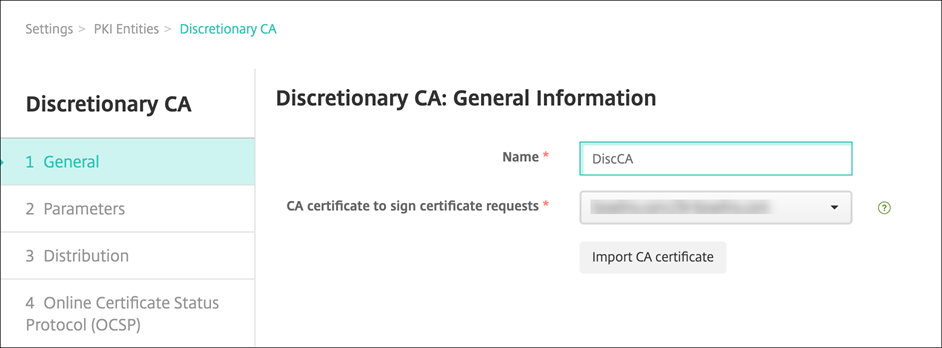

En la página CA discrecional: Información general, configura lo siguiente:

- Nombre: Escribe un nombre descriptivo para la CA discrecional.

-

Certificado de CA para firmar solicitudes de certificado: Haz clic en un certificado para que la CA discrecional lo use para firmar solicitudes de certificado.

Esta lista de certificados se genera a partir de los certificados de CA con claves privadas que cargaste en Citrix Endpoint Management en Configurar > Ajustes > Certificados.

-

Haz clic en Siguiente.

-

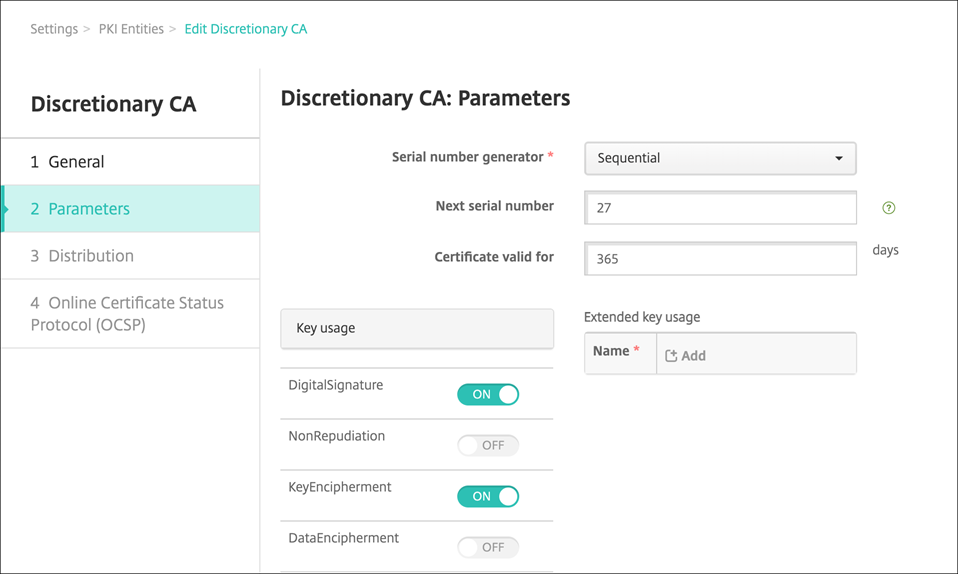

En la página CA discrecional: Parámetros, configura lo siguiente:

- Generador de números de serie: La CA discrecional genera números de serie para los certificados que emite. De esta lista, haz clic en Secuencial o No secuencial para determinar cómo se generan los números.

- Siguiente número de serie: Escribe un valor para determinar el siguiente número emitido.

- Certificado válido por: Escribe el número de días durante los cuales el certificado es válido.

-

Uso de clave: Identifica el propósito de los certificados emitidos por la CA discrecional configurando las claves apropiadas en Activado. Una vez configurada, la CA se limita a emitir certificados para esos propósitos.

- Uso de clave extendido: Para agregar más parámetros, haz clic en Agregar, escribe el nombre de la clave y luego haz clic en Guardar.

-

Haz clic en Siguiente.

-

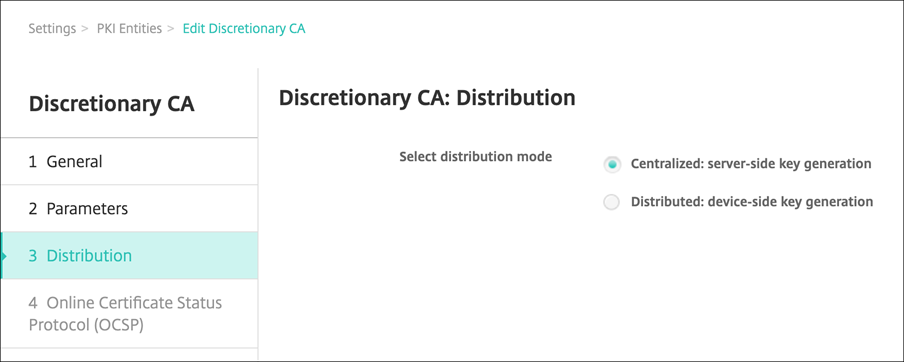

En la página CA discrecional: Distribución, selecciona un modo de distribución:

- **Centralizado: generación de claves en el servidor**. Citrix® recomienda la opción centralizada. Las claves privadas se generan y almacenan en el servidor y se distribuyen a los dispositivos de los usuarios. - **Distribuido: generación de claves en el dispositivo**. Las claves privadas se generan en los dispositivos de los usuarios. Este modo distribuido utiliza SCEP y requiere un certificado de cifrado de RA con la extensión **keyUsage keyEncryption** y un certificado de firma de RA con la extensión **keyUsage digitalSignature**. El mismo certificado se puede usar tanto para cifrado como para firma. -

Haz clic en Siguiente.

-

En la página CA discrecional: Protocolo de estado de certificado en línea (OCSP), configura lo siguiente:

- Si quieres agregar una extensión

AuthorityInfoAccess(RFC2459) a los certificados firmados por esta CA, establece Habilitar compatibilidad con OCSP para esta CA en Activado. Esta extensión apunta al respondedor OCSP de la CA enhttps://<server>/<instance>/ocsp.- Si habilitaste la compatibilidad con OCSP, selecciona un certificado de CA de firma de OCSP. Esta lista de certificados se genera a partir de los certificados de CA que cargaste en Citrix Endpoint Management.

Habilitar la función le da a Citrix ADC la oportunidad de verificar el estado de los certificados. Citrix recomienda que habilites esta función.

- Si quieres agregar una extensión

-

Haz clic en Guardar.

La CA discrecional aparece en la tabla Entidades PKI.

Configurar un proveedor de credenciales

-

En la consola de Citrix Endpoint Management, navega a Ajustes > Proveedor de credenciales, y haz clic en Agregar.

-

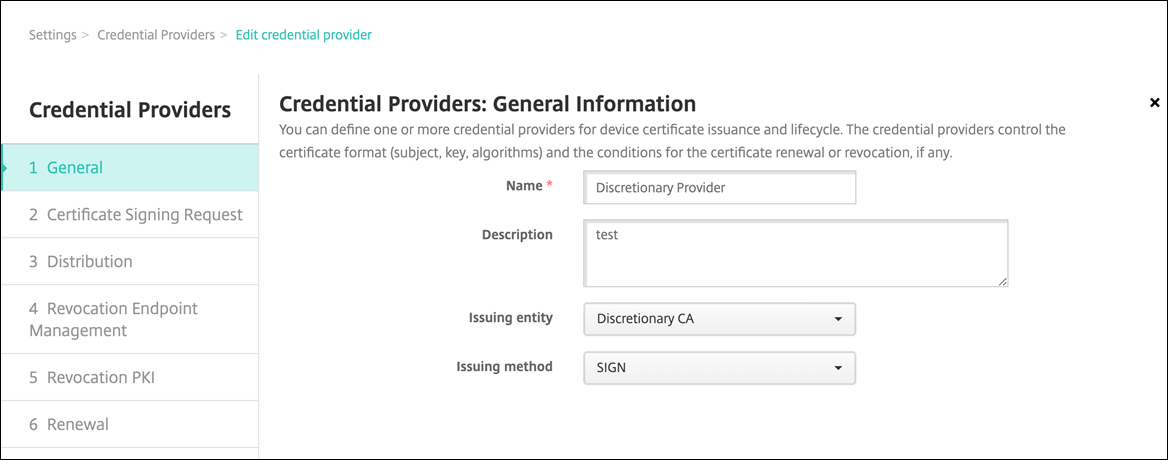

En la página Proveedores de credenciales: Información general, configura lo siguiente:

- **Nombre:** Escribe un nombre único para la nueva configuración del proveedor. Este nombre se usa más adelante para identificar la configuración en otras partes de la consola de Citrix Endpoint Management. - **Descripción:** Describe el proveedor de credenciales. Aunque este campo es opcional, una descripción puede proporcionar detalles útiles sobre este proveedor de credenciales. - **Entidad emisora:** Selecciona **CA discrecional**. - **Método de emisión:** Haz clic en **Firmar** o **Obtener** para que sirva como el método que el sistema usa para obtener certificados de la entidad configurada. Para la autenticación de certificados de cliente, usa **Firmar**. -

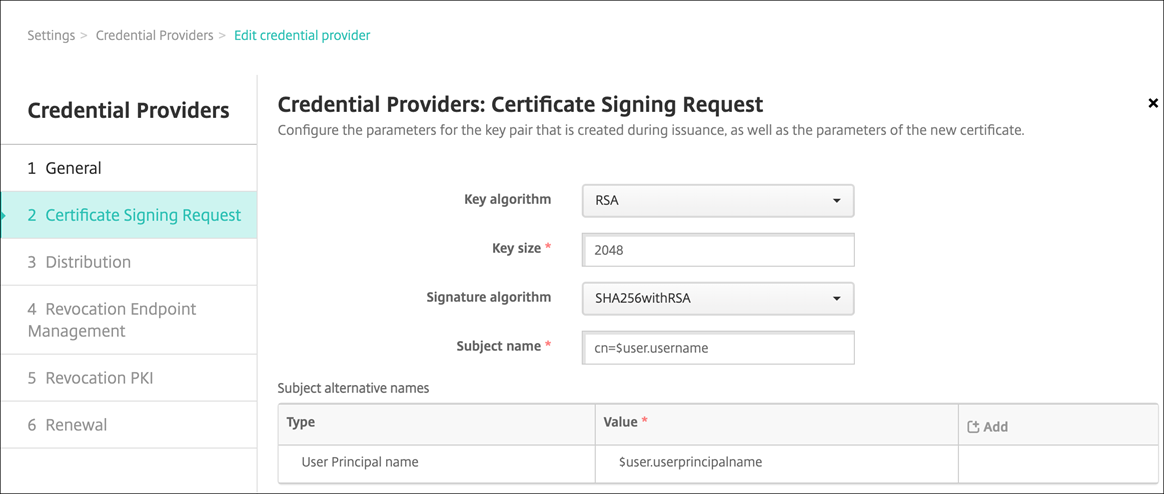

Haz clic en Siguiente. En la página Proveedores de credenciales: Solicitud de firma de certificado, configura lo siguiente según la configuración de tu certificado:

-

Algoritmo de clave: Elige el algoritmo de clave para el nuevo par de claves. Los valores disponibles son RSA, DSA y ECDSA.

-

Tamaño de clave: Escribe el tamaño, en bits, del par de claves. Este campo es obligatorio. Citrix recomienda usar 2048 bits.

-

Algoritmo de firma: Haz clic en un valor para el nuevo certificado. Los valores dependen del algoritmo de clave. Citrix recomienda SHA256withRSA.

-

Nombre del sujeto: Obligatorio. Escribe el nombre distintivo (DN) del nuevo sujeto del certificado. Usa

CN=${user.username}para el nombre de usuario oCN=${user.samaccountname}para usar el sAMAccountName. -

Para agregar una entrada a la tabla Nombres alternativos del sujeto, haz clic en Agregar. Selecciona el tipo de nombre alternativo y, a continuación, escribe un valor en la segunda columna.

Agrega lo siguiente:

- Tipo: Nombre principal de usuario

-

Valor:

$user.userprincipalname

Al igual que con el nombre del sujeto, puedes usar macros de Citrix Endpoint Management en el campo de valor.

-

-

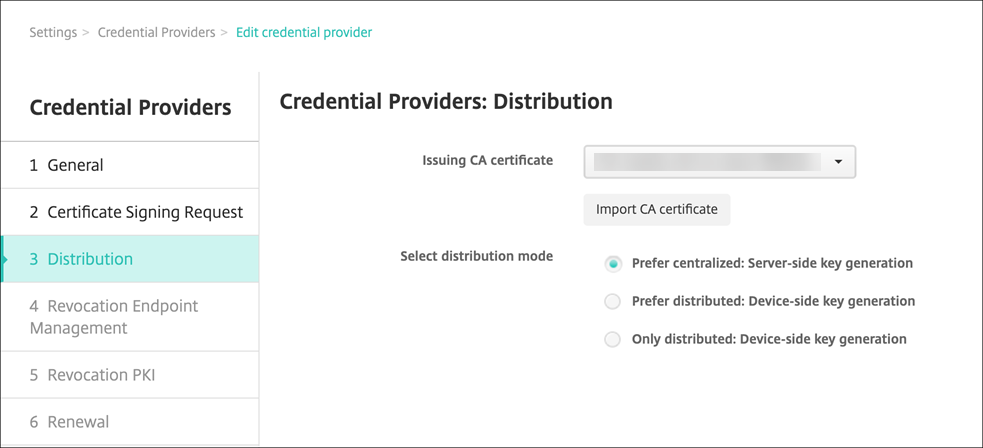

Haz clic en Siguiente. En la página Proveedores de credenciales: Distribución, configura lo siguiente:

- Certificado de CA emisor: Selecciona el certificado de CA discrecional que agregaste anteriormente.

-

Seleccionar modo de distribución: Selecciona una de las siguientes formas de generar y distribuir claves:

- Preferir centralizado: Generación de claves en el servidor: Citrix recomienda esta opción centralizada. Es compatible con todas las plataformas compatibles con Citrix Endpoint Management y es necesaria cuando se utiliza la autenticación de NetScaler Gateway. Las claves privadas se generan y almacenan en el servidor y se distribuyen a los dispositivos de los usuarios.

-

Preferir distribuido: Generación de claves en el dispositivo: Las claves privadas se generan y almacenan en los dispositivos de los usuarios. Este modo distribuido utiliza SCEP y requiere un certificado de cifrado de RA con el

keyUsage keyEncryptiony un certificado de firma de RA con elKeyUsage digitalSignature. Se puede usar el mismo certificado tanto para el cifrado como para la firma. - Solo distribuido: Generación de claves en el dispositivo: Esta opción funciona igual que Preferir distribuido: Generación de claves en el dispositivo, excepto que no hay ninguna opción disponible si la generación de claves en el dispositivo falla o no está disponible.

Si seleccionaste Preferir distribuido: Generación de claves en el dispositivo o Solo distribuido: Generación de claves en el dispositivo, haz clic en el certificado de firma de RA y en el certificado de cifrado de RA. Se puede usar el mismo certificado para ambos. Aparecen nuevos campos para estos certificados.

-

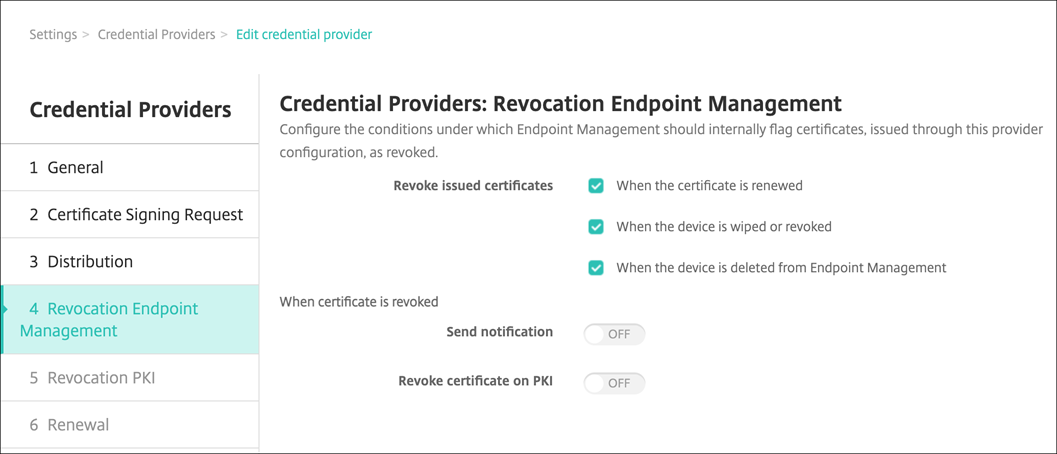

Haz clic en Siguiente. En la página Proveedores de credenciales: Revocación de Citrix Endpoint Management, configura las condiciones bajo las cuales Citrix Endpoint Management marca internamente como revocados los certificados emitidos a través de esta configuración de proveedor. Configura lo siguiente:

- En Revocar certificados emitidos, selecciona una de las opciones que indican cuándo revocar certificados.

-

Para indicar a Citrix Endpoint Management que envíe una notificación cuando se revoque el certificado: Establece el valor de Enviar notificación en Activado y elige una plantilla de notificación.

- Revocar certificado en PKI no funciona cuando usas Citrix Endpoint Management como tu PKI discrecional.

-

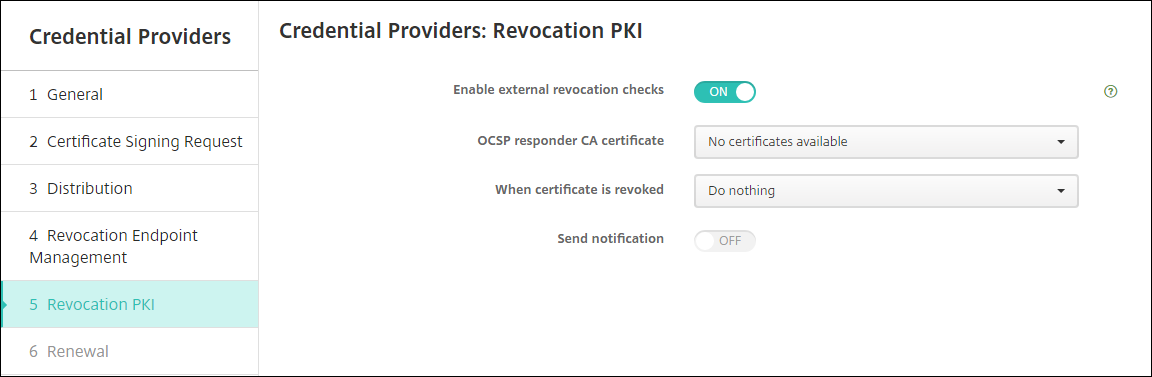

Haz clic en Siguiente. En la página Proveedores de credenciales: Revocación de PKI, identifica qué acciones realizar en la PKI si se revoca el certificado. También tienes la opción de crear un mensaje de notificación. Configura lo siguiente:

- Habilitar comprobaciones de revocación externas: Activa esta opción. Aparecen más campos relacionados con la revocación de PKI.

-

En la lista Certificado de CA del respondedor OCSP, selecciona el nombre distintivo (DN) del sujeto del certificado.

Puedes usar macros de Citrix Endpoint Management para los valores del campo DN. Por ejemplo:

CN=${user.username}, OU=${user.department}, O=${user.companyname}, C=${user.c}\endquotation -

En la lista Cuando se revoque el certificado, haz clic en una de las siguientes acciones para realizar en la entidad PKI cuando se revoque el certificado:

- No hacer nada.

- Renovar el certificado.

- Revocar y borrar el dispositivo.

-

Para indicar a Citrix Endpoint Management que envíe una notificación cuando se revoque el certificado: Establece el valor de Enviar notificación en Activado.

Puedes elegir entre dos opciones de notificación:

- Si seleccionas Seleccionar plantilla de notificación, puedes seleccionar un mensaje de notificación preescrito que luego puedes personalizar. Estas plantillas se encuentran en la lista Plantilla de notificación.

- Si seleccionas Introducir detalles de notificación, puedes escribir tu propio mensaje de notificación. Además de proporcionar la dirección de correo electrónico del destinatario y el mensaje, puedes establecer la frecuencia con la que se envía la notificación.

-

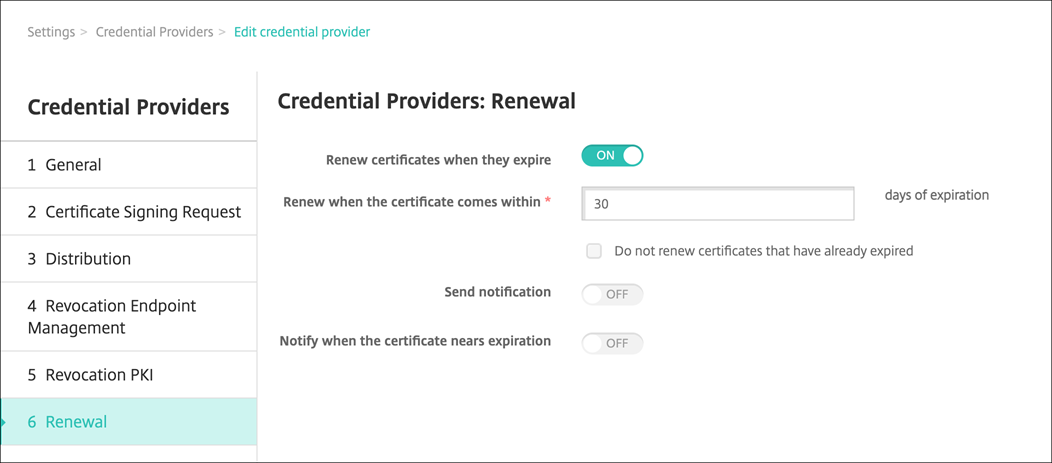

Haz clic en Siguiente. En la página Proveedores de credenciales: Renovación, configura lo siguiente:

Establece Renovar certificados cuando caduquen en Activado. Aparecen más campos.

- En el campo Renovar cuando el certificado esté dentro de, escribe cuántos días antes de la caducidad se debe renovar el certificado.

- Opcionalmente, selecciona No renovar certificados que ya hayan caducado. En este caso, “ya caducado” significa que la fecha

NotAfterestá en el pasado, no que haya sido revocado. Citrix Endpoint Management no renueva los certificados después de que se hayan revocado internamente.

Para indicar a Citrix Endpoint Management que envíe una notificación cuando se haya renovado el certificado: Establece Enviar notificación en Activado. Para indicar a Citrix Endpoint Management que envíe una notificación cuando el certificado esté cerca de caducar: Establece Notificar cuando el certificado esté cerca de caducar en Activado. Para cualquiera de esas opciones, puedes elegir entre dos opciones de notificación:

- Seleccionar plantilla de notificación: Selecciona un mensaje de notificación preescrito que luego puedes personalizar. Estas plantillas se encuentran en la lista Plantilla de notificación.

- Introducir detalles de notificación: Escribe tu propio mensaje de notificación. Proporciona la dirección de correo electrónico del destinatario, un mensaje y una frecuencia para enviar la notificación.

-

Haz clic en Guardar.