Propriedades do cliente

As propriedades do cliente contêm informações fornecidas diretamente ao Secure Hub nos dispositivos dos usuários. Você pode usar essas propriedades para configurar definições avançadas, como o PIN do Citrix. Você obtém as propriedades do cliente do suporte da Citrix.

As propriedades do cliente estão sujeitas a alterações a cada lançamento do Secure Hub e, ocasionalmente, para aplicativos cliente. Para obter detalhes sobre as propriedades do cliente mais comumente configuradas, consulte Referência de propriedades do cliente, mais adiante neste artigo.

- No console do XenMobile®, clique no ícone de engrenagem no canto superior direito. A página “Configurações” é exibida.

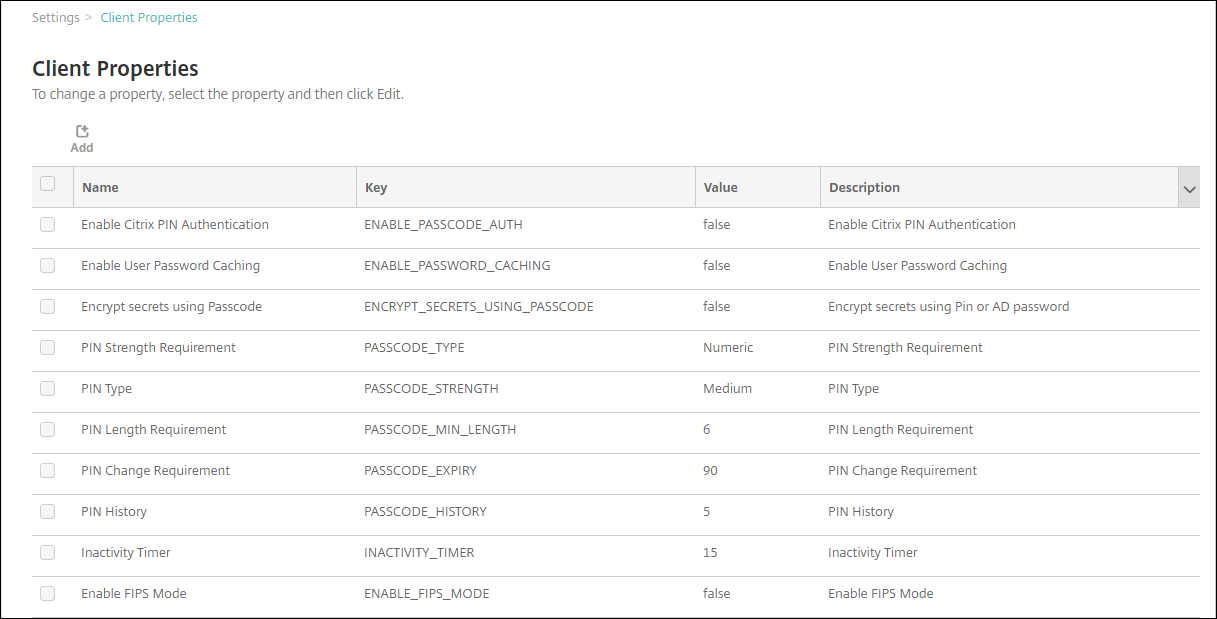

-

Em “Cliente”, clique em “Propriedades do Cliente”. A página “Propriedades do Cliente” é exibida. Você pode adicionar, editar e excluir propriedades do cliente nesta página.

Para adicionar uma propriedade do cliente

-

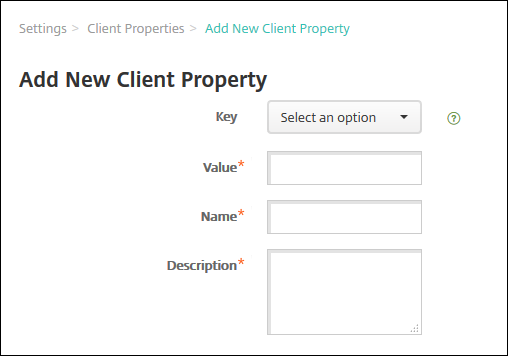

Clique em “Adicionar”. A página “Adicionar Nova Propriedade do Cliente” é exibida.

-

Configure estas definições:

- Chave: Na lista, clique na chave de propriedade que você deseja adicionar. Importante: Entre em contato com o Suporte da Citrix antes de atualizar as definições. Você pode solicitar uma chave especial.

- Valor: O valor da propriedade selecionada.

- Nome: Um nome para a propriedade.

- Descrição: Uma descrição da propriedade.

-

Clique em “Salvar”.

Para editar uma propriedade do cliente

-

Na tabela “Propriedades do Cliente”, selecione a propriedade do cliente que você deseja editar.

Ao selecionar a caixa de seleção ao lado de uma propriedade do cliente, o menu de opções é exibido acima da lista de propriedades do cliente. Ao clicar em qualquer outro lugar da lista, o menu de opções é exibido no lado direito da listagem.

-

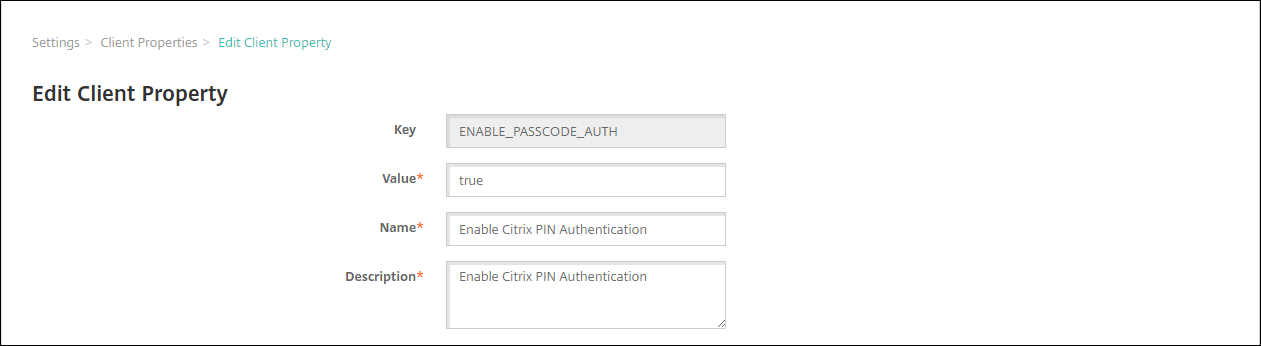

Clique em “Editar”. A página “Editar Propriedade do Cliente” é exibida.

-

Altere as seguintes informações conforme apropriado:

- Chave: Você não pode alterar este campo.

- Valor: O valor da propriedade.

- Nome: O nome da propriedade.

- Descrição: A descrição da propriedade.

-

Clique em “Salvar” para salvar suas alterações ou em “Cancelar” para deixar a propriedade inalterada.

Para excluir uma propriedade do cliente

-

Na tabela “Propriedades do Cliente”, selecione a propriedade do cliente que você deseja excluir.

Você pode selecionar mais de uma propriedade para excluir marcando a caixa de seleção ao lado de cada propriedade.

-

Clique em “Excluir”. Uma caixa de diálogo de confirmação é exibida. Clique em “Excluir” novamente.

Referência de propriedades do cliente

As propriedades do cliente predefinidas do XenMobile e suas configurações padrão são as seguintes:

-

CONTAINER_SELF_DESTRUCT_PERIOD

- Nome de exibição: Período de autodestruição do contêiner MDX

-

A autodestruição impede o acesso ao Secure Hub e aos aplicativos gerenciados após um número especificado de dias de inatividade. Após o limite de tempo, os aplicativos não são mais utilizáveis. A limpeza dos dados inclui a exclusão dos dados do aplicativo para cada aplicativo instalado, incluindo o cache do aplicativo e os dados do usuário.

O tempo de inatividade é quando o servidor não recebe uma solicitação de autenticação para validar o usuário por um período específico. Por exemplo, se esta propriedade for de 30 dias e o usuário não usar o aplicativo por mais de 30 dias, a política entrará em vigor.

Esta política de segurança global se aplica às plataformas iOS e Android e é um aprimoramento das políticas existentes de bloqueio e limpeza de aplicativos.

- Para configurar esta política global, vá para “Configurações > Propriedades do Cliente” e adicione a chave personalizada CONTAINER_SELF_DESTRUCT_PERIOD.

- Valor: Número de dias

-

DEVICE_LOGS_TO_IT_HELP_DESK

- Nome de exibição: Enviar logs do dispositivo para o suporte de TI

- Esta propriedade habilita ou desabilita a capacidade de enviar logs para o suporte de TI.

- Valores possíveis: true ou false

- Valor padrão: false

-

DISABLE_LOGGING

- Nome de exibição: Desabilitar Registro

-

Use esta propriedade para impedir que os usuários coletem e carreguem logs de seus dispositivos. Esta propriedade desabilita o registro para o Secure Hub e para todos os aplicativos MDX instalados. Os usuários não podem enviar logs para nenhum aplicativo da página “Suporte”. Embora a caixa de diálogo de composição de e-mail seja exibida, os logs não são anexados. Uma mensagem indica que o registro está desabilitado. Essa configuração também impede que você atualize as configurações de log no console do XenMobile para o Secure Hub e aplicativos MDX.

Quando esta propriedade é definida como true, o Secure Hub define “Bloquear logs de aplicativo” como true. Como resultado, os aplicativos MDX param de registrar quando a nova política é aplicada.

- Valores possíveis: true ou false

- Valor padrão: false (o registro não está desabilitado)

-

ENABLE_CRASH_REPORTING

- Nome de exibição: Habilitar Relatório de Falhas

- Se true, a Citrix coleta relatórios de falhas e diagnósticos para ajudar a solucionar problemas com o Secure Hub para iOS e Android. Se false, nenhum dado é coletado.

- Valores possíveis: true ou false

- Valor padrão: true

-

ENABLE_CREDENTIAL_STORE

- Nome de exibição: Habilitar Armazenamento de Credenciais

- Habilitar o armazenamento de credenciais significa que os usuários de Android ou iOS inserem sua senha uma única vez ao acessar aplicativos de produtividade móvel. Você pode usar o armazenamento de credenciais independentemente de habilitar o PIN da Citrix. Se você não habilitar o PIN da Citrix, os usuários inserem sua senha do Active Directory. O XenMobile suporta o uso de senhas do Active Directory com o armazenamento de credenciais apenas para o Secure Hub e aplicativos de loja pública. Se você usar senhas do Active Directory com o armazenamento de credenciais, o XenMobile não suporta a autenticação PKI.

- O registro automático no Secure Mail exige que você defina esta propriedade como true.

- Para configurar esta política de cliente personalizada, vá para “Configurações > Propriedades do Cliente”, adicione a chave personalizada ENABLE_CREDENTIAL_STORE e defina o “Valor” como true.

-

ENABLE_FIPS_MODE

- Nome de exibição: Habilitar Modo FIPS

- Esta propriedade habilita ou desabilita o modo FIPS em dispositivos móveis. Depois de alterar o valor, o Secure Hub passa o novo valor para o dispositivo quando o Secure Hub realiza a próxima autenticação online.

- Valores possíveis: true ou false

- Valor padrão: false

-

ENABLE_PASSCODE_AUTH

- Nome de exibição: Habilitar Autenticação por PIN da Citrix

-

Esta propriedade permite ativar a funcionalidade de PIN da Citrix. Com o PIN ou código de acesso da Citrix, os usuários são solicitados a definir um PIN para usar em vez de sua senha do Active Directory. Essa configuração é habilitada automaticamente quando ENABLE_PASSWORD_CACHING está habilitado ou quando o XenMobile está usando autenticação por certificado.

Para autenticação offline, o PIN da Citrix é validado localmente e os usuários têm permissão para acessar o aplicativo ou conteúdo solicitado. Para autenticação online, o PIN ou código de acesso da Citrix desbloqueia a senha ou certificado do Active Directory, que é então enviado para realizar a autenticação com o XenMobile.

Se ENABLE_PASSCODE_AUTH for true e ENABLE_PASSWORD_CACHING for false, a autenticação online sempre solicitará a senha porque o Secure Hub não a salva.

- Valores possíveis: true ou false

- Valor padrão: false

-

ENABLE_PASSWORD_CACHING

- Nome de exibição: Habilitar Cache de Senha do Usuário

- Esta propriedade permite que as senhas do Active Directory sejam armazenadas em cache localmente no dispositivo móvel. Ao definir esta propriedade como true, você também deve definir a propriedade ENABLE_PASSCODE_AUTH como true. Com o cache de senha do usuário habilitado, o XenMobile solicita que os usuários definam um PIN ou código de acesso da Citrix.

- Valores possíveis: true ou false

- Valor padrão: false

-

ENABLE_TOUCH_ID_AUTH

- Nome de exibição: Habilitar Autenticação por Touch ID

-

Para dispositivos que suportam autenticação por Touch ID, esta propriedade habilita ou desabilita a autenticação por Touch ID no dispositivo. Requisitos:

Os dispositivos dos usuários devem ter o PIN da Citrix ou LDAP habilitado. Se a autenticação LDAP estiver desativada (por exemplo, porque apenas a autenticação baseada em certificado é usada), os usuários devem definir um PIN da Citrix. Neste caso, o XenMobile exige o PIN da Citrix mesmo que a propriedade do cliente ENABLE_PASSCODE_AUTH seja false.

Defina ENABLE_PASSCODE_AUTH como false para que, quando os usuários iniciarem um aplicativo, eles precisem responder a um prompt para usar o Touch ID.

- Valores possíveis: **true** ou **false**

- Valor padrão: **false**

-

ENABLE_WORXHOME_CEIP

- Nome de exibição: Habilitar CEIP do Worx Home

- Esta propriedade ativa o Programa de Aperfeiçoamento da Experiência do Cliente. Esse recurso envia dados anônimos de configuração e uso para a Citrix periodicamente. Os dados ajudam a Citrix a melhorar a qualidade, a confiabilidade e o desempenho do XenMobile.

- Valor: true ou false

- Valor padrão: false

-

ENCRYPT_SECRETS_USING_PASSCODE

- Nome de exibição: Criptografar segredos usando Senha

-

Esta propriedade armazena dados confidenciais no dispositivo em um cofre secreto, em vez de em um armazenamento nativo baseado em plataforma, como o chaveiro do iOS. Esta propriedade permite uma criptografia forte de artefatos de chave e adiciona entropia do usuário. A entropia do usuário é um código PIN aleatório gerado pelo usuário que somente ele conhece.

A Citrix recomenda que você habilite esta propriedade para ajudar a fornecer maior segurança nos dispositivos dos usuários. Como resultado, os usuários experimentarão mais prompts de autenticação para o PIN da Citrix.

- Valores possíveis: true ou false

- Valor padrão: false

-

INACTIVITY_TIMER

- Nome de exibição: Temporizador de Inatividade

-

Esta propriedade define por quanto tempo os usuários podem deixar o dispositivo inativo e, em seguida, acessar um aplicativo sem um prompt para um PIN ou senha da Citrix. Para habilitar essa configuração para um aplicativo MDX, defina a configuração de Senha do Aplicativo como Ativada. Se a configuração de Senha do Aplicativo estiver definida como Desativada, os usuários serão redirecionados para o Secure Hub para fazer uma autenticação completa. Ao alterar essa configuração, o valor entrará em vigor na próxima vez que os usuários forem solicitados a autenticar.

No iOS, o Temporizador de Inatividade também governa o acesso ao Secure Hub para aplicativos MDX e não MDX.

- Valores possíveis: Qualquer número inteiro positivo

- Valor padrão: 15 (minutos)

-

ON_FAILURE_USE_EMAIL

- Nome de exibição: Em caso de falha, use o e-mail para enviar logs do dispositivo para o suporte de TI

- Esta propriedade habilita ou desabilita a capacidade de usar e-mail para enviar logs do dispositivo para a TI.

- Valores possíveis: true ou false

- Valor padrão: true

-

PASSCODE_EXPIRY

- Nome de exibição: Requisito de Alteração de PIN

- Esta propriedade define por quanto tempo o PIN ou senha da Citrix é válido, após o qual o usuário é forçado a alterar seu PIN ou senha da Citrix. Ao alterar essa configuração, o novo valor é definido somente quando o PIN ou senha atual da Citrix expira.

- Valores possíveis: 1 a 99 recomendado. Para eliminar redefinições de PIN, defina o valor como um número alto (por exemplo, 100.000.000.000). Se você definiu originalmente o período de expiração entre 1 e 99 dias e depois alterou para o número grande durante esse período: os PINs ainda expiram no final do período inicial, mas nunca mais depois disso.

- Valor padrão: 90 (dias)

-

PASSCODE_HISTORY

- Nome de exibição: Histórico de PIN

- Esta propriedade define o número de PINs ou senhas da Citrix usados anteriormente que os usuários não podem reutilizar ao alterar seu PIN ou senha da Citrix. Ao alterar essa configuração, o novo valor é definido na próxima vez que os usuários redefinirem seu PIN ou senha da Citrix.

- Valores possíveis: 1 a 99

- Valor padrão: 5

-

PASSCODE_MAX_ATTEMPTS

- Nome de exibição: Tentativas de PIN

- Esta propriedade define quantas tentativas incorretas de PIN ou senha da Citrix os usuários podem fazer antes de serem solicitados a uma autenticação completa. Depois que os usuários realizam uma autenticação completa com sucesso, eles são solicitados a criar um PIN ou senha da Citrix.

- Valores possíveis: Qualquer número inteiro positivo

- Valor padrão: 15

-

PASSCODE_MIN_LENGTH

- Nome de exibição: Requisito de Comprimento do PIN

- Esta propriedade define o comprimento mínimo dos PINs da Citrix.

- Valores possíveis: 4 a 10

- Valor padrão: 6

-

PASSCODE_STRENGTH

- Nome de exibição: Requisito de Força do PIN

- Esta propriedade define a força de um PIN ou senha da Citrix. Ao alterar essa configuração, os usuários são solicitados a criar um PIN ou senha da Citrix na próxima vez que forem solicitados a autenticar.

- Valores possíveis: Baixa, Média, Alta ou Forte

- Valor padrão: Média

- As regras de senha para cada configuração de força com base na configuração PASSCODE_TYPE são as seguintes:

Regras para senhas numéricas:

| Força da senha | Regras para o tipo de senha numérica | Permitido | Não permitido |

|---|---|---|---|

| Baixa | Todos os números, qualquer sequência permitida | 444444, 123456, 654321 | |

| Média (configuração padrão) | Todos os números não podem ser iguais ou consecutivos. | 444333, 124567, 136790, 555556, 788888 | 444444, 123456, 654321 |

| Alta | Números adjacentes não podem ser iguais. | 123512, 134134, 132312, 131313, 987456 | 080080, 112233, 135579, 987745, 919199 |

| Forte | Não use o mesmo número mais de duas vezes. Não use três ou mais números consecutivos em sequência. Não use três ou mais números consecutivos na ordem inversa. | 102983, 085085, 824673, 132312 | 132132, 131313, 902030 |

Regras para senhas alfanuméricas:

| Força da senha | Regras para o tipo de senha alfanumérica | Permitido | Não permitido |

|---|---|---|---|

| Baixa | Deve conter pelo menos um número e uma letra | aa11b1, Abcd1#, Ab123~, aaaa11, aa11aa | AAAaaa, aaaaaa, abcdef |

| Média (configuração padrão) | Além das regras para força de senha Baixa, letras e todos os números não podem ser iguais. As letras não podem ser consecutivas e os números não podem ser consecutivos. | aa11b1, aaa11b, aaa1b2, abc145, xyz135, sdf123, ab12c3, a1b2c3, Abcd1#, Ab123~ | aaaa11, aa11aa, ou aaa111; abcd12, bcd123, 123abc, xy1234, xyz345, ou cba123 |

| Alta | Inclua pelo menos uma letra maiúscula e uma letra minúscula. | Abcd12, jkrtA2, 23Bc#, AbCd | abcd12, DFGH2 |

| Forte | Inclua pelo menos um número, um símbolo especial, uma letra maiúscula e uma letra minúscula. | Abcd1#, Ab123~, xY12#3, Car12#, AAbc1# | abcd12, Abcd12, dfgh12, jkrtA2 |

-

PASSCODE_TYPE

- Nome de exibição: Tipo de PIN

-

Esta propriedade define se os usuários podem definir um PIN numérico da Citrix ou uma senha alfanumérica. Ao selecionar Numérico, os usuários podem usar apenas números (PIN da Citrix). Ao selecionar Alfanumérico, os usuários podem usar uma combinação de letras e números (senha).

Se você alterar essa configuração, os usuários deverão definir um novo PIN ou senha da Citrix na próxima vez que forem solicitados a autenticar.

- Valores possíveis: Numérico ou Alfanumérico

- Valor padrão: Numérico

-

REFRESHINTERVAL

- Nome de exibição: REFRESHINTERVAL

- Por padrão, o XenMobile faz ping no Auto Discovery Server (ADS) para certificados fixados a cada 3 dias. Para alterar o intervalo de atualização, vá para “Configurações” > “Propriedades do Cliente”, adicione a chave personalizada REFRESHINTERVAL e defina o “Valor” para o número de horas.

- Valor padrão: 72 horas (3 dias)

-

SEND_LDAP_ATTRIBUTES

- Para implantações somente MAM de dispositivos Android, iOS ou macOS: você pode configurar o XenMobile para que os usuários que se inscrevem no Secure Hub com credenciais de e-mail sejam automaticamente inscritos no Secure Mail. Como resultado, os usuários não fornecem informações extras nem precisam de etapas adicionais para se inscrever no Secure Mail.

- Para configurar esta política de cliente global, vá para “Configurações” > “Propriedades do Cliente”, adicione a chave personalizada SEND_LDAP_ATTRIBUTES e defina o “Valor” da seguinte forma.

- Valor:

userPrincipalName=${user.userprincipalname},sAMAccountNAme=${user.samaccountname}, displayName=${user.displayName},mail=${user.mail} - Os valores dos atributos são especificados como macros, semelhantes às políticas MDM.

-

Aqui está uma resposta de serviço de conta de exemplo para esta propriedade:

<property value="userPrincipalName=user@site.com,sAMAccountName=eng1,displayName=user\,test1,email=user@site.com\,user@site.com" name="SEND_LDAP_ATTRIBUTES"/> - Para esta propriedade, o XenMobile trata os caracteres de vírgula como terminadores de string. Portanto, se um valor de atributo incluir uma vírgula, preceda-o com uma barra invertida. A barra invertida impede que o cliente interprete a vírgula incorporada como o fim do valor do atributo. Represente os caracteres de barra invertida com

"\\".

-

HIDE_THREE_FINGER_TAP_MENU

- Quando esta propriedade não está definida ou está definida como false, os usuários podem acessar o menu de recursos ocultos tocando com três dedos em seus dispositivos. O menu de recursos ocultos permitia que os usuários redefinissem os dados do aplicativo. Definir esta propriedade como true desabilita o acesso dos usuários ao menu de recursos ocultos.

- Para configurar esta política de cliente global, vá para “Configurações” > “Propriedades do Cliente”, adicione a chave personalizada HIDE_THREE_FINGER_TAP_MENU e defina o “Valor”.

-

TUNNEL_EXCLUDE_DOMAINS

- Nome de exibição: Domínios Excluídos do Túnel

- Por padrão, o MDX exclui do tunelamento de micro VPN alguns pontos de extremidade de serviço que os SDKs e aplicativos do XenMobile usam para vários recursos. Por exemplo, esses pontos de extremidade incluem serviços que não exigem roteamento por meio de redes corporativas, como Google Analytics, serviços Citrix Cloud™ e serviços Active Directory. Use esta propriedade de cliente para substituir a lista padrão de domínios excluídos.

- Para configurar esta política de cliente global, vá para “Configurações” > “Propriedades do Cliente”, adicione a chave personalizada TUNNEL_EXCLUDE_DOMAINS e defina o “Valor”.

-

Valor: Para substituir a lista padrão pelos domínios que você deseja excluir do tunelamento, digite uma lista de sufixos de domínio separados por vírgulas. Para incluir todos os domínios no tunelamento, digite none. O padrão é:

app.launchdarkly.com,cis.citrix.com,cis-staging.citrix.com,cis-test.citrix.com,clientstream,launchdarkly.com,crashlytics.com,events.launchdarkly.com,fabric.io,firehose.launchdarkly.com, hockeyapp.net,mobile.launchdarkly.com,pushreg.xm.citrix.com,rttf.citrix.com,rttf-staging.citrix.com,rttf-test.citrix.com,ssl.google-analytics.com,stream.launchdarkly.com

As propriedades de cliente personalizadas para o XenMobile Server são as seguintes:

-

ENABLE_MAM_NFACTOR_SSO

- Esta propriedade permite habilitar ou desabilitar o SSO nFactor do MAM durante o registro ou login do MAM para o Secure Hub ao usar a política de autenticação avançada no NetScaler® Gateway. Se o valor for definido como true, o SSO nFactor do MAM será habilitado durante o registro ou login do MAM para o Secure Hub.

-

Para configurar esta propriedade, vá para “Configurações” > “Propriedades do Cliente” e clique em “Adicionar”. Selecione “Chave Personalizada” no menu suspenso “Chave” e atualize as seguintes informações conforme apropriado:

- Chave - ENABLE_MAM_NFACTOR_SSO

- Valor - true ou false

- Nome - ENABLE_MAM_NFACTOR_SSO

- Descrição - Adicione a descrição relevante

-

MICROSOFT_CERTIFICATE_STRONG_MAPPING

-

Esta propriedade controla se os certificados de cliente existentes são renovados para suportar o recurso de mapeamento forte de certificado, anexando o Identificador de Segurança (SID) ao Nome Alternativo do Assunto (SAN) ao usar o Secure Mail com uma Infraestrutura de Chave Pública (PKI) da Microsoft. Se o valor for definido como true, os certificados de cliente existentes serão renovados para incluir o SAN SID.

-

Esta propriedade se aplica apenas à PKI da Microsoft.

-

Para configurar esta propriedade, vá para “Configurações” > “Propriedades do Cliente” e clique em “Adicionar”. Selecione “Chave Personalizada” no menu suspenso “Chave” e atualize as seguintes informações conforme apropriado:

- Chave - MICROSOFT_CERTIFICATE_STRONG_MAPPING

- Valor - true ou false

- Nome - MICROSOFT_CERTIFICATE_STRONG_MAPPING

- Descrição - Renovar certificados de cliente para incluir SAN SID

-