-

Notas de versão para Patches Contínuos

-

Notas de versão para XenMobile Server 10.16

-

-

-

Políticas de Gerenciamento Declarativo de Dispositivos (Pré-visualização Técnica)

-

Política de dispositivo de Conta Google (Pré-visualização Técnica)

-

Política de dispositivo de Imposição de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Configurações de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Assinaturas de Status (Pré-visualização Técnica)

-

Política de dispositivo de Identidade do Usuário (Pré-visualização Técnica)

-

-

Política de dispositivo de Atestado de Integridade do Dispositivo

-

Política de dispositivo de Chave da Plataforma Knox para Empresas

-

Política de dispositivo de número máximo de usuários residentes

-

Política de dispositivo de remoção de perfil de provisionamento

-

Política de dispositivo de Proteção de Informações do Windows

-

-

-

-

Considerações de SSO e Proxy para Aplicativos MDX

-

Configurando um servidor de Atestado de Integridade de Dispositivo local

-

Configurando autenticação baseada em certificado com EWS para notificações push do Secure Mail

-

Integrar o Gerenciamento de Dispositivos Móveis do XenMobile com o Cisco Identity Services Engine

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Considerações de SSO e Proxy para Aplicativos MDX

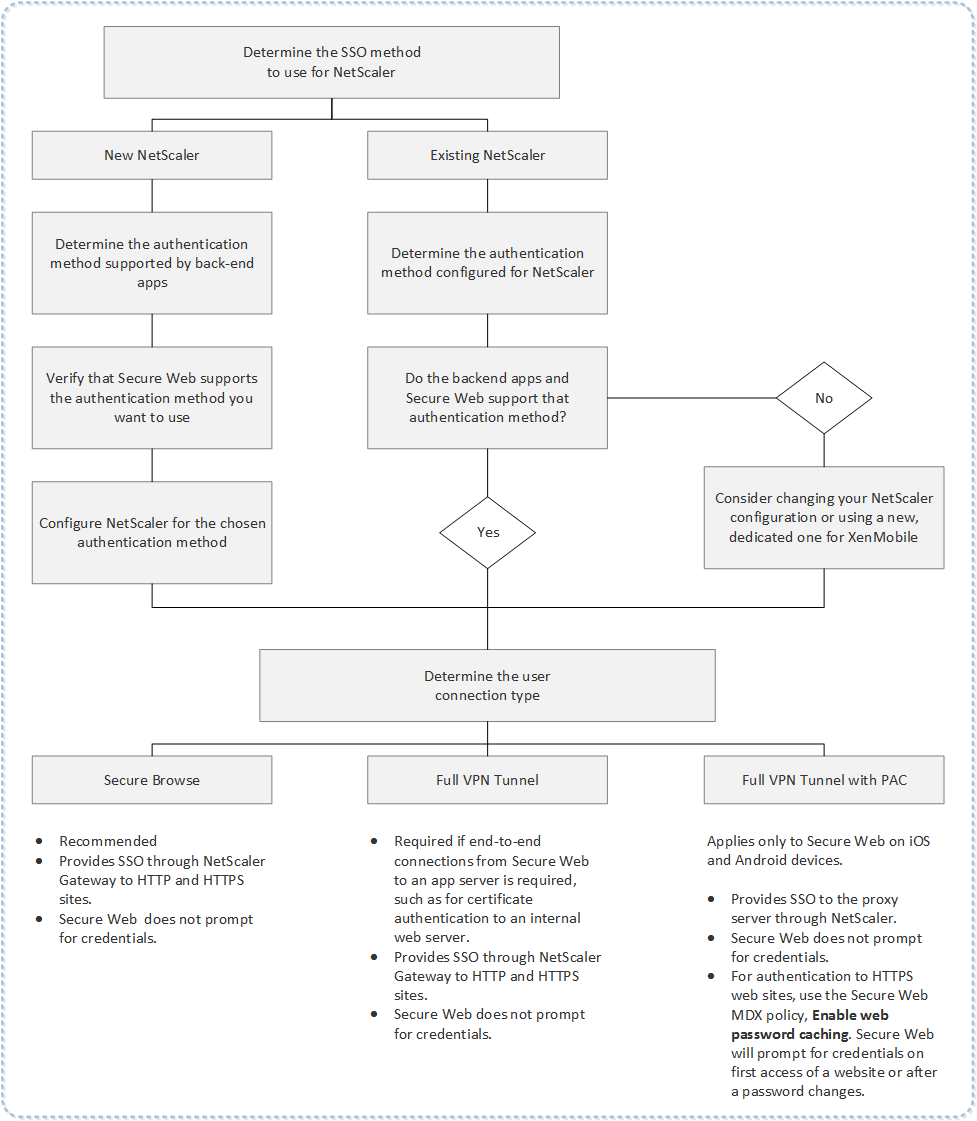

A integração do XenMobile com o Citrix ADC permite que você forneça aos usuários logon único (SSO) para todos os recursos HTTP/HTTPS de back-end. Dependendo dos seus requisitos de autenticação SSO, você pode configurar as conexões de usuário para um aplicativo MDX usar uma destas opções:

- Navegação Segura (Secure Browse), que é um tipo de VPN sem cliente

- Túnel VPN Completo (Full VPN Tunnel)

Se o Citrix ADC não for a melhor maneira de fornecer SSO em seu ambiente, você pode configurar um aplicativo MDX com cache de senha local baseado em política. Este artigo explora as várias opções de SSO e proxy com foco no Secure Web. Os conceitos se aplicam a outros aplicativos MDX.

O fluxograma a seguir resume o fluxo de decisão para SSO e conexões de usuário.

Métodos de Autenticação do Citrix ADC

Esta seção fornece informações gerais sobre os métodos de autenticação suportados pelo Citrix ADC.

Autenticação SAML

Ao configurar o Citrix ADC para Security Assertion Markup Language (SAML), os usuários podem se conectar a aplicativos web que suportam o protocolo SAML para logon único. O Citrix Gateway suporta o logon único do provedor de identidade (IdP) para aplicativos web SAML.

Configuração necessária:

- Configure o SSO SAML no perfil de Tráfego do Citrix ADC.

- Configure o IdP SAML para o serviço solicitado.

Autenticação NTLM

Se o SSO para aplicativos web estiver habilitado no perfil de sessão, o Citrix ADC executa a autenticação NTLM automaticamente.

Configuração necessária:

- Habilite o SSO no perfil de Sessão ou Tráfego do Citrix ADC.

Impersonificação Kerberos

O XenMobile® suporta Kerberos apenas para o Secure Web. Ao configurar o Citrix ADC para SSO Kerberos, o Citrix ADC usa a impersonificação quando uma senha de usuário está disponível para o Citrix ADC. Impersonificação significa que o Citrix ADC usa as credenciais do usuário para obter o tíquete necessário para acessar serviços, como o Secure Web.

Configuração necessária:

- Configure a política de Sessão “Worx” do Citrix ADC para permitir que ela identifique o Realm Kerberos da sua conexão.

- Configure uma conta de Delegação Restrita Kerberos (KCD) no Citrix ADC. Configure essa conta sem senha e vincule-a a uma política de tráfego no seu gateway XenMobile.

- Para esses e outros detalhes de configuração, consulte o blog da Citrix: WorxWeb and Kerberos Impersonation SSO.

Delegação Restrita Kerberos

O XenMobile suporta Kerberos apenas para o Secure Web. Ao configurar o Citrix ADC para SSO Kerberos, o Citrix ADC usa a delegação restrita quando uma senha de usuário não está disponível para o Citrix ADC.

Com a delegação restrita, o Citrix ADC usa uma conta de administrador especificada para obter tíquetes em nome de usuários e serviços.

Configuração necessária:

- Configure uma conta KCD no Active Directory com as permissões necessárias e uma conta KCD no Citrix ADC.

- Habilite o SSO no perfil de Tráfego do Citrix ADC.

- Configure o site de back-end para autenticação Kerberos.

Autenticação de Preenchimento de Formulário

Ao configurar o Citrix ADC para logon único baseado em formulário, os usuários podem fazer logon uma única vez para acessar todos os aplicativos protegidos em sua rede. Este método de autenticação se aplica a aplicativos que usam os modos Navegação Segura (Secure Browse) ou Túnel VPN Completo (Full VPN).

Configuração necessária:

- Configure o SSO baseado em formulário no perfil de Tráfego do Citrix ADC.

Autenticação HTTP Digest

Se você habilitar o SSO para aplicativos web no perfil de sessão, o Citrix ADC executa a autenticação HTTP digest automaticamente. Este método de autenticação se aplica a aplicativos que usam os modos Navegação Segura (Secure Browse) ou Túnel VPN Completo (Full VPN).

Configuração necessária:

- Habilite o SSO no perfil de Sessão ou Tráfego do Citrix ADC.

Autenticação HTTP Básica

Se você habilitar o SSO para aplicativos web no perfil de sessão, o Citrix ADC executa a autenticação HTTP básica automaticamente. Este método de autenticação se aplica a aplicativos que usam os modos Navegação Segura (Secure Browse) ou Túnel VPN Completo (Full VPN).

Configuração necessária:

- Habilite o SSO no perfil de Sessão ou Tráfego do Citrix ADC.

Navegação Segura, Túnel VPN Completo ou Túnel VPN Completo com PAC

As seções a seguir descrevem os tipos de conexão de usuário para o Secure Web. Para obter mais informações, consulte este artigo do Secure Web na documentação da Citrix, Configurando conexões de usuário.

Túnel VPN Completo

As conexões que fazem túnel para a rede interna podem usar um túnel VPN completo. Use a política de modo VPN preferencial do Secure Web para configurar um túnel VPN completo. A Citrix recomenda o túnel VPN completo para conexões que usam certificados de cliente ou SSL de ponta a ponta para um recurso na rede interna. Um túnel VPN completo lida com qualquer protocolo sobre TCP. Você pode usar um túnel VPN completo com dispositivos Windows, Mac, iOS e Android.

No modo Túnel VPN Completo, o Citrix ADC não tem visibilidade dentro de uma sessão HTTPS.

Navegação Segura

As conexões que fazem túnel para a rede interna podem usar uma variação de uma VPN sem cliente, conhecida como Navegação Segura (Secure Browse). A Navegação Segura é a configuração padrão especificada para a política de modo VPN preferencial do Secure Web. A Citrix recomenda a Navegação Segura para conexões que exigem logon único (SSO).

No modo Navegação Segura, o Citrix ADC divide a sessão HTTPS em duas partes:

- Do cliente para o Citrix ADC

- Do Citrix ADC para o servidor de recursos de back-end.

Dessa forma, o Citrix ADC tem visibilidade total de todas as transações entre o cliente e o servidor, permitindo que ele forneça SSO.

Você também pode configurar servidores proxy para o Secure Web quando usado no modo de navegação segura. Para obter detalhes, consulte o blog Tráfego do XenMobile WorxWeb através do Servidor Proxy no Modo de Navegação Segura.

Túnel VPN Completo com PAC

Você pode usar um arquivo de Configuração Automática de Proxy (PAC) com uma implantação de túnel VPN completo para o Secure Web em dispositivos iOS e Android. O XenMobile suporta autenticação de proxy fornecida pelo Citrix ADC. Um arquivo PAC contém regras que definem como os navegadores web selecionam um proxy para acessar uma determinada URL. As regras do arquivo PAC podem especificar o tratamento para sites internos e externos. O Secure Web analisa as regras do arquivo PAC e envia as informações do servidor proxy para o Citrix Gateway. O Citrix Gateway não tem conhecimento do arquivo PAC ou do servidor proxy.

Para autenticação em sites HTTPS: A política MDX do Secure Web “Habilitar cache de senha web” permite que o Secure Web autentique e forneça SSO ao servidor proxy através do MDX.

Tunelamento Dividido do Citrix ADC

Ao planejar sua configuração de SSO e proxy, você também deve decidir se usará o tunelamento dividido do Citrix ADC. A Citrix recomenda que você use o tunelamento dividido do Citrix ADC apenas se necessário. Esta seção fornece uma visão geral de como o tunelamento dividido funciona: o Citrix ADC determina o caminho do tráfego com base em sua tabela de roteamento. Quando o tunelamento dividido do Citrix ADC está ativado, o Secure Hub distingue o tráfego de rede interno (protegido) do tráfego da Internet. O Secure Hub faz essa determinação com base no sufixo DNS e nos aplicativos da Intranet. O Secure Hub então tunela apenas o tráfego de rede interno através do túnel VPN. Quando o tunelamento dividido do Citrix ADC está desativado, todo o tráfego passa pelo túnel VPN.

- Se você preferir monitorar todo o tráfego devido a considerações de segurança, desabilite o tunelamento dividido do Citrix ADC. Como resultado, todo o tráfego passa pelo túnel VPN.

- Se você usar o Túnel VPN Completo com PAC, você deve desabilitar o tunelamento dividido do Citrix Gateway. Se o tunelamento dividido estiver ativado e você configurar um arquivo PAC, as regras do arquivo PAC substituem as regras de tunelamento dividido do Citrix ADC. Um servidor proxy configurado em uma política de tráfego não substitui as regras de tunelamento dividido do Citrix ADC.

Por padrão, a política de “Acesso à rede” é definida como “Tunelado para a rede interna” para o Secure Web. Com essa configuração, os aplicativos MDX usam as configurações de tunelamento dividido do Citrix ADC. O padrão da política de “Acesso à rede” difere para alguns outros aplicativos de produtividade móvel.

O Citrix Gateway também possui um modo de tunelamento dividido reverso de micro VPN. Esta configuração suporta uma lista de exclusão de endereços IP que não são tunelados para o Citrix ADC. Em vez disso, esses endereços são enviados usando a conexão de internet do dispositivo. Para obter mais informações sobre tunelamento dividido reverso, consulte a documentação do Citrix Gateway.

O XenMobile inclui uma “Lista de exclusão de tunelamento dividido reverso”. Para evitar que certos sites façam túnel através do Citrix Gateway: Adicione uma lista separada por vírgulas de nomes de domínio totalmente qualificados (FQDN) ou sufixos DNS que se conectam usando a LAN. Esta lista se aplica apenas ao modo Navegação Segura (Secure Browse) com o Citrix Gateway configurado para tunelamento dividido reverso.

Compartilhar

Compartilhar

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.