-

Notas de versão para Patches Contínuos

-

Notas de versão para XenMobile Server 10.16

-

-

-

Políticas de Gerenciamento Declarativo de Dispositivos (Pré-visualização Técnica)

-

Política de dispositivo de Conta Google (Pré-visualização Técnica)

-

Política de dispositivo de Imposição de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Configurações de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Assinaturas de Status (Pré-visualização Técnica)

-

Política de dispositivo de Identidade do Usuário (Pré-visualização Técnica)

-

-

Política de dispositivo de Atestado de Integridade do Dispositivo

-

Política de dispositivo de Chave da Plataforma Knox para Empresas

-

Política de dispositivo de número máximo de usuários residentes

-

Política de dispositivo de remoção de perfil de provisionamento

-

Política de dispositivo de Proteção de Informações do Windows

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Azure Active Directory como IdP

A configuração do Azure Active Directory (AAD) como seu provedor de identidade (IdP) permite que os usuários se inscrevam no XenMobile® usando suas credenciais do Azure.

Dispositivos iOS, Android, Windows 10 e Windows 11 são compatíveis. Os dispositivos iOS e Android se inscrevem por meio do Secure Hub. Este método de autenticação está disponível apenas para usuários que se inscrevem no MDM por meio do Citrix Secure Hub. Dispositivos que se inscrevem no MAM não podem autenticar usando credenciais do AAD. Para usar o Secure Hub com MDM+MAM, configure o XenMobile para usar o Citrix Gateway para inscrição no MAM. Para obter mais informações, consulte Citrix Gateway e XenMobile.

Você configura o Azure como seu IdP em “Settings” > “Authentication” > “IDP”. A página “IDP” é nova nesta versão do XenMobile. Em versões anteriores do XenMobile, você configurava o Azure em “Settings” > “Microsoft Azure”.

Requisitos

-

Versões e licenças

- Para inscrever dispositivos iOS ou Android, você precisa do Secure Hub 10.5.5.

- Para inscrever dispositivos Windows 10 e Windows 11, você precisa de licenças Microsoft Azure Premium.

-

Serviços de diretório e autenticação

- O XenMobile Server deve ser configurado para autenticação baseada em certificado.

- Se você estiver usando o Citrix ADC para autenticação, o Citrix ADC deve ser configurado para autenticação baseada em certificado.

- A autenticação do Secure Hub usa o Azure AD e respeita o modo de autenticação definido no Azure AD.

- O XenMobile Server deve se conectar ao Windows Active Directory (AD) usando LDAP. Configure seu servidor LDAP local para sincronizar com o Azure AD.

Fluxo de autenticação

Quando o dispositivo se inscreve por meio do Secure Hub e o XenMobile está configurado para usar o Azure como seu IdP:

-

Os usuários inserem seu nome de usuário e senha do Azure Active Directory, em seu dispositivo, na tela de login do Azure AD mostrada no Secure Hub.

-

O Azure AD valida o usuário e envia um token de ID.

-

O Secure Hub compartilha o token de ID com o XenMobile Server.

-

O XenMobile valida o token de ID e as informações do usuário presentes no token de ID. O XenMobile retorna um ID de sessão.

Configuração da conta do Azure

Para usar o Azure AD como seu IdP, primeiro faça login em sua conta do Azure e faça estas alterações:

-

Registre seu domínio personalizado e verifique o domínio. Para obter detalhes, consulte Adicionar nome de domínio personalizado ao Azure Active Directory.

-

Estenda seu diretório local para o Azure Active Directory usando ferramentas de integração de diretório. Para obter detalhes, consulte Directory Integration.

Para usar o Azure AD para inscrever dispositivos Windows 10 e Windows 11, faça as seguintes alterações em sua conta do Azure:

-

Torne o MDM uma parte confiável do Azure AD. Para fazer isso, clique em “Azure Active Directory” > “Applications” e, em seguida, clique em “Add”.

-

Selecione “Add an application” na galeria. Vá para “MOBILE DEVICE MANAGEMENT” e, em seguida, selecione “on-premises MDM application”. Salve as configurações.

Você escolhe um aplicativo local mesmo que tenha se inscrito no Citrix XenMobile cloud. Na terminologia da Microsoft, qualquer aplicativo não multi-tenant é um aplicativo MDM local.

- No aplicativo, configure a descoberta do XenMobile Server, os pontos de extremidade dos termos de uso e o URI do APP ID:

-

MDM Discovery URL:

https://<FQDN>:8443/<instanceName>/wpe -

MDM Terms of Use URL:

https://<FQDN>:8443/<instanceName>/wpe/tou -

APP ID URI:

https://<FQDN>:8443/

-

MDM Discovery URL:

-

Selecione o aplicativo MDM local que você criou na etapa 2. Habilite a opção “Manage devices for these users” para habilitar o gerenciamento de MDM para todos os usuários ou para qualquer grupo de usuários específico.

Para obter mais informações sobre como usar o Azure AD com dispositivos Windows 10 e Windows 11, consulte o artigo da Microsoft Azure Active Directory integration with MDM.

Configurar o Azure AD como seu IdP

-

Localize ou anote as informações de que você precisa em sua conta do Azure:

- ID do locatário na página de configurações do aplicativo Azure.

- Se você quiser usar o Azure AD para inscrever dispositivos Windows 10 e Windows 11, também precisará de:

- App ID URI: A URL para o servidor que executa o XenMobile.

- Client ID: O identificador exclusivo para seu aplicativo na página de configuração do Azure.

- Key: Na página de configurações do aplicativo Azure.

-

No console do XenMobile, clique no ícone de engrenagem no canto superior direito. A página “Settings” é exibida.

-

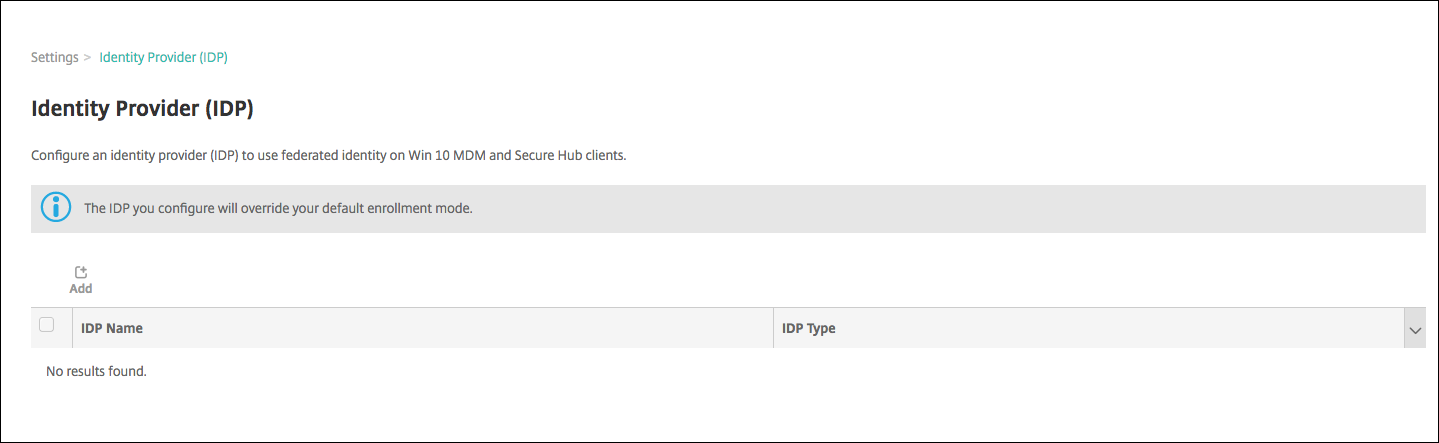

Em “Authentication”, clique em “Identity Provider (IDP)”. A página “Identity Provider” é exibida.

-

Clique em “Add”. A página “IDP configuration” é exibida.

-

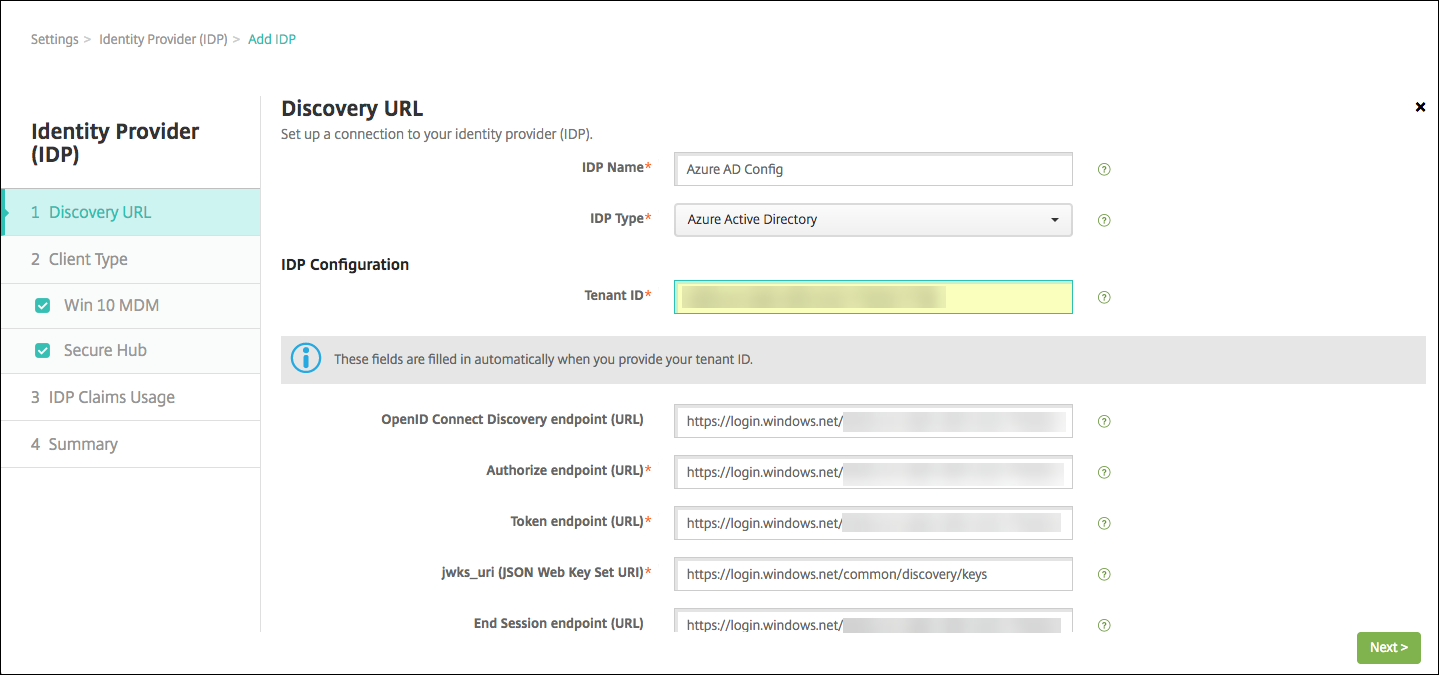

Configure as seguintes informações sobre seu IdP:

- IDP Name: Digite um nome para a conexão IdP que você está criando.

- IDP Type: Escolha Azure Active Directory como seu tipo de IdP.

- Tenant ID: Copie este valor da página de configurações do aplicativo Azure. Na barra de endereços do navegador, copie a seção composta por números e letras.

Por exemplo, em

https://manage.windowszaure.com/acmew.onmicrosoft.com#workspaces/ActiveDirectoryExtensin/Directory/abc213-abc123-abc123/onprem..., o ID do locatário é:abc123-abc123-abc123.

-

O restante dos campos é preenchido automaticamente. Quando estiverem preenchidos, clique em “Next”.

-

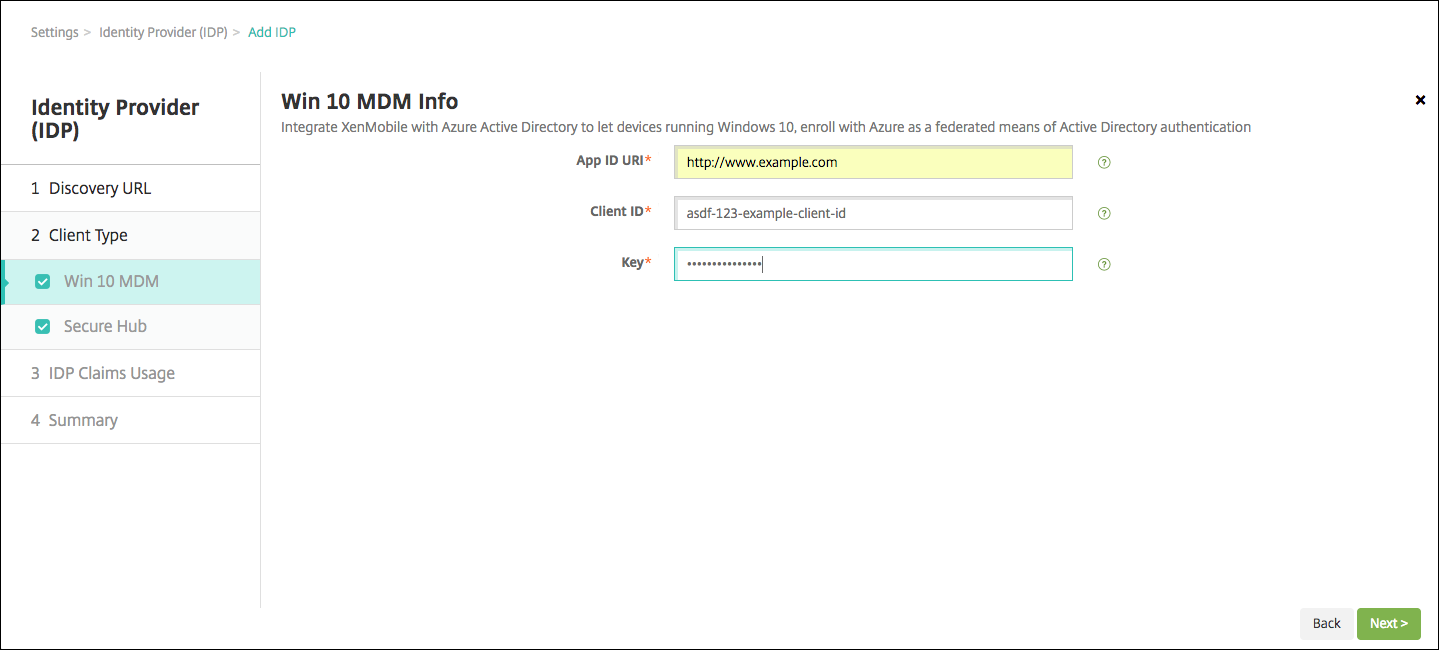

Para configurar o XenMobile para inscrever dispositivos Windows 10 e Windows 11 usando o Azure AD para inscrição MDM, configure as seguintes definições. Para pular esta etapa opcional, desmarque “Windows MDM”.

- App ID URI: Digite a URL para o XenMobile Server que você inseriu ao configurar suas definições do Azure.

- Client ID: Copie e cole este valor da página de configuração do Azure. O ID do cliente é o identificador exclusivo para seu aplicativo.

- Key: Copie este valor da página de configurações do aplicativo Azure. Em chaves, selecione uma duração na lista e, em seguida, salve a configuração. Você pode então copiar a chave e colá-la neste campo. Uma chave é necessária quando os aplicativos leem ou gravam dados no Microsoft Azure AD.

-

Clique em “Next”.

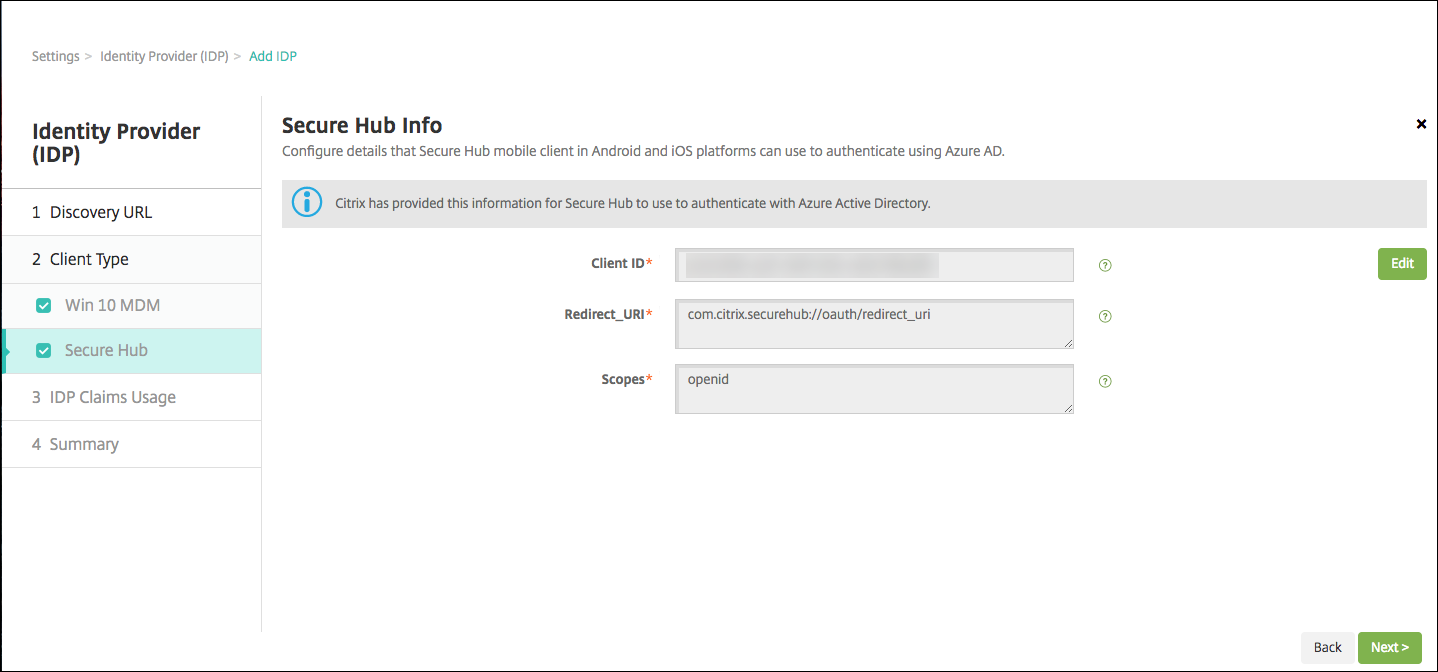

A Citrix registrou o Secure Hub no Microsoft Azure e mantém as informações. Esta tela mostra os detalhes usados pelo Secure Hub para se comunicar com o Azure Active Directory. Esta página será usada no futuro se alguma dessas informações precisar de alteração. Edite esta página somente se a Citrix o aconselhar a fazê-lo.

-

Clique em “Next”.

-

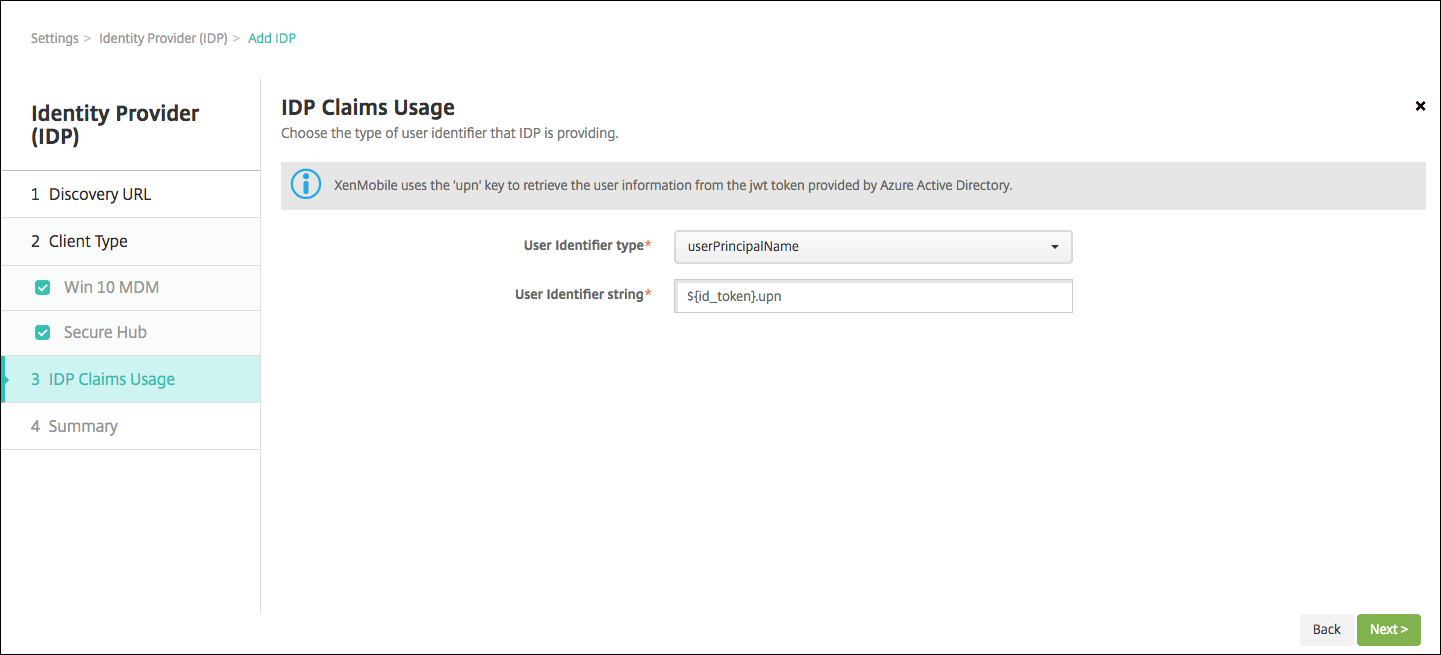

Configure o tipo de identificador de usuário que seu IdP fornece:

- User Identifier type: Escolha userPrincipalName na lista.

- User Identifier string: Este campo é preenchido automaticamente.

-

Clique em “Next”.

-

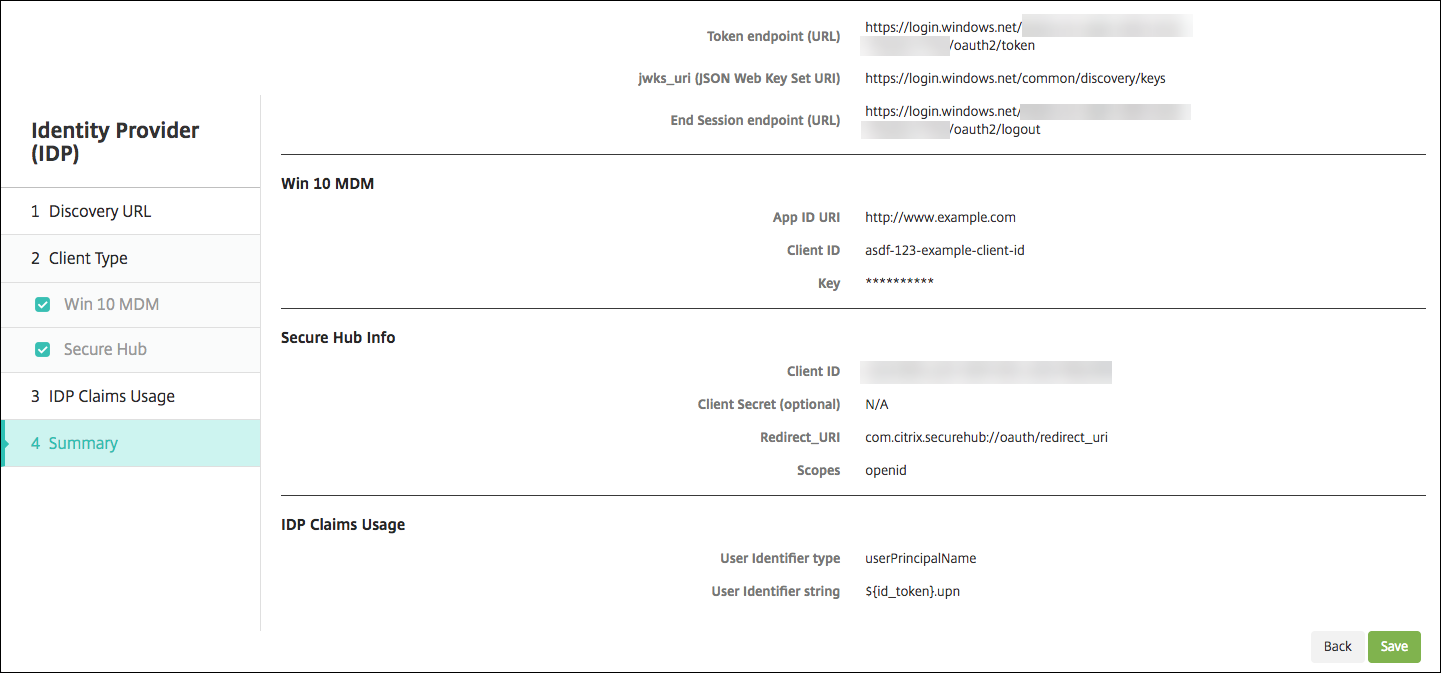

Revise a página “Summary” e clique em “Save”.

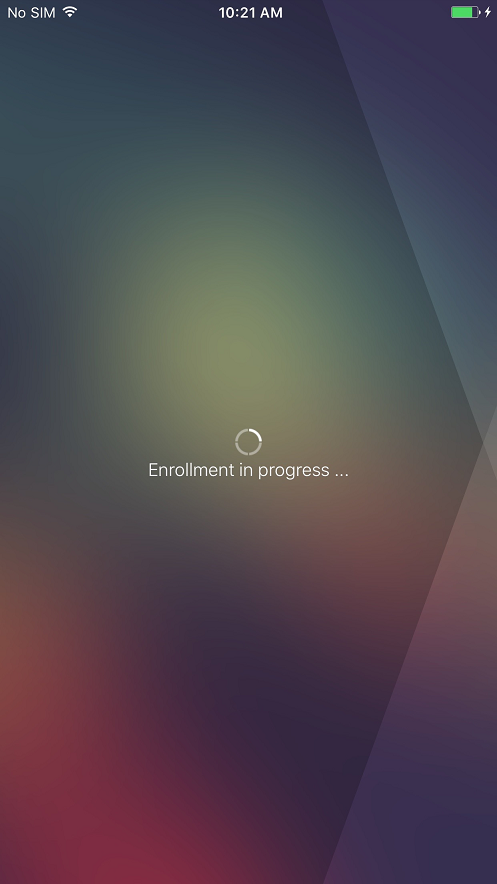

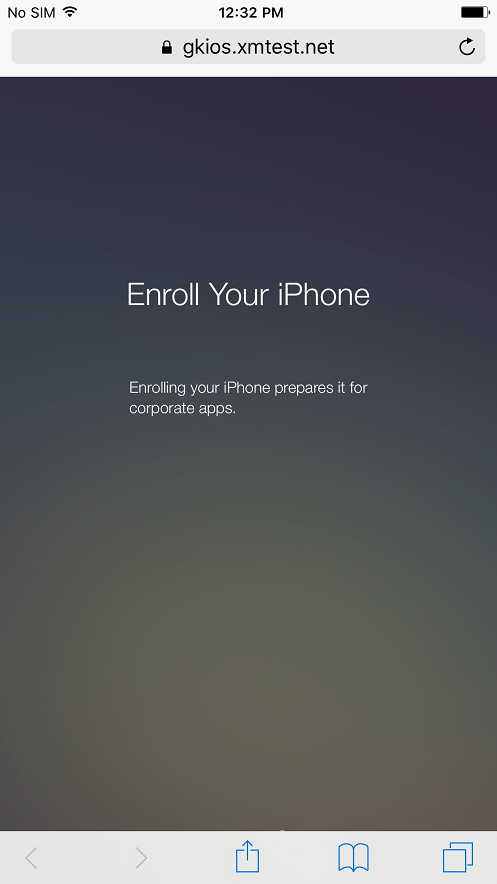

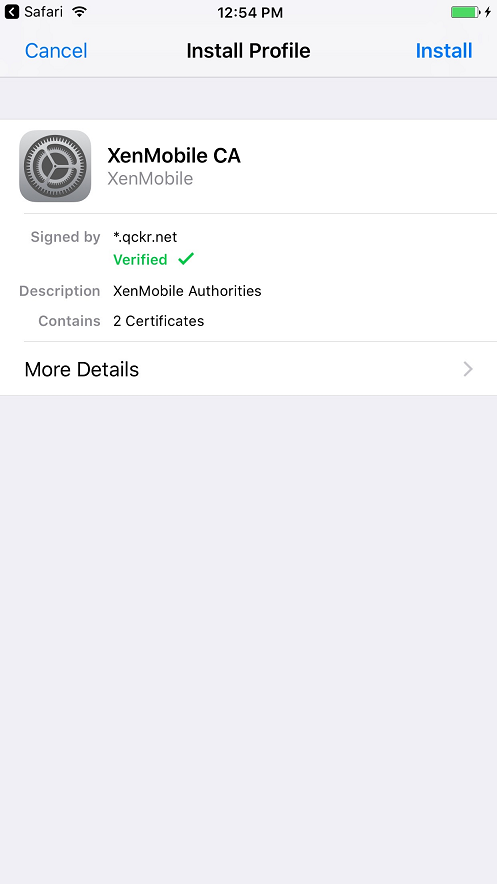

O que os usuários experimentam

-

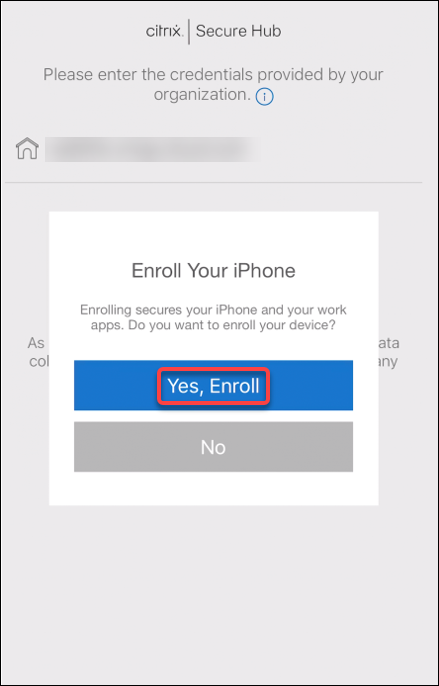

Os usuários iniciam o Secure Hub. Em seguida, os usuários inserem o Nome de Domínio Totalmente Qualificado (FQDN) do XenMobile Server, um Nome Principal de Usuário (UPN) ou endereço de e-mail.

-

Em seguida, os usuários clicam em “Yes, Enroll”.

-

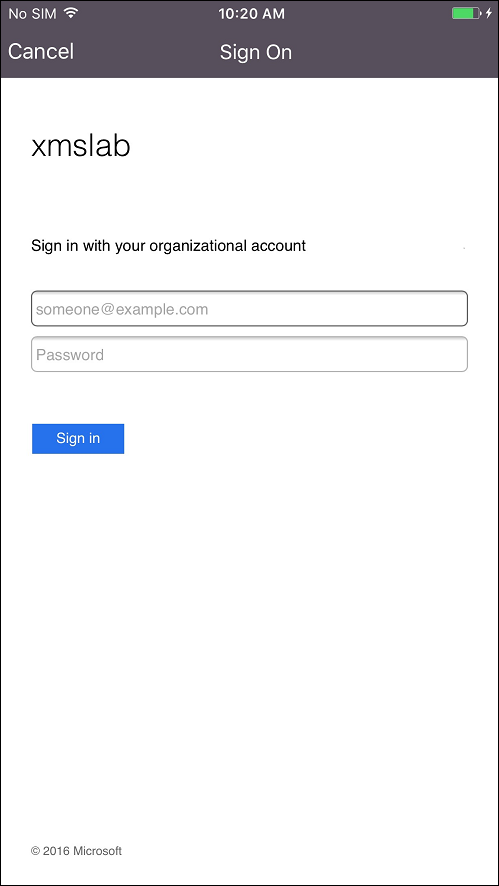

Os usuários fazem login usando suas credenciais do Azure AD.

-

Os usuários concluem as etapas de inscrição da mesma forma que qualquer outra inscrição por meio do Secure Hub.

Nota:

O XenMobile não oferece suporte à autenticação por meio do Azure AD para convites de inscrição. Se você enviar aos usuários um convite de inscrição que tenha uma URL de inscrição, os usuários autenticarão por meio de LDAP em vez de Azure AD.

Compartilhar

Compartilhar

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.