-

Notas de versão para Patches Contínuos

-

Notas de versão para XenMobile Server 10.16

-

-

-

Políticas de Gerenciamento Declarativo de Dispositivos (Pré-visualização Técnica)

-

Política de dispositivo de Conta Google (Pré-visualização Técnica)

-

Política de dispositivo de Imposição de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Configurações de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Assinaturas de Status (Pré-visualização Técnica)

-

Política de dispositivo de Identidade do Usuário (Pré-visualização Técnica)

-

-

Política de dispositivo de Atestado de Integridade do Dispositivo

-

Política de dispositivo de Chave da Plataforma Knox para Empresas

-

Política de dispositivo de número máximo de usuários residentes

-

Política de dispositivo de remoção de perfil de provisionamento

-

Política de dispositivo de Proteção de Informações do Windows

-

-

-

-

Arquitetura de Referência para Implantações Locais

-

Configurando um servidor de Atestado de Integridade de Dispositivo local

-

Configurando autenticação baseada em certificado com EWS para notificações push do Secure Mail

-

Integrar o Gerenciamento de Dispositivos Móveis do XenMobile com o Cisco Identity Services Engine

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Arquitetura de Referência para Implantações Locais

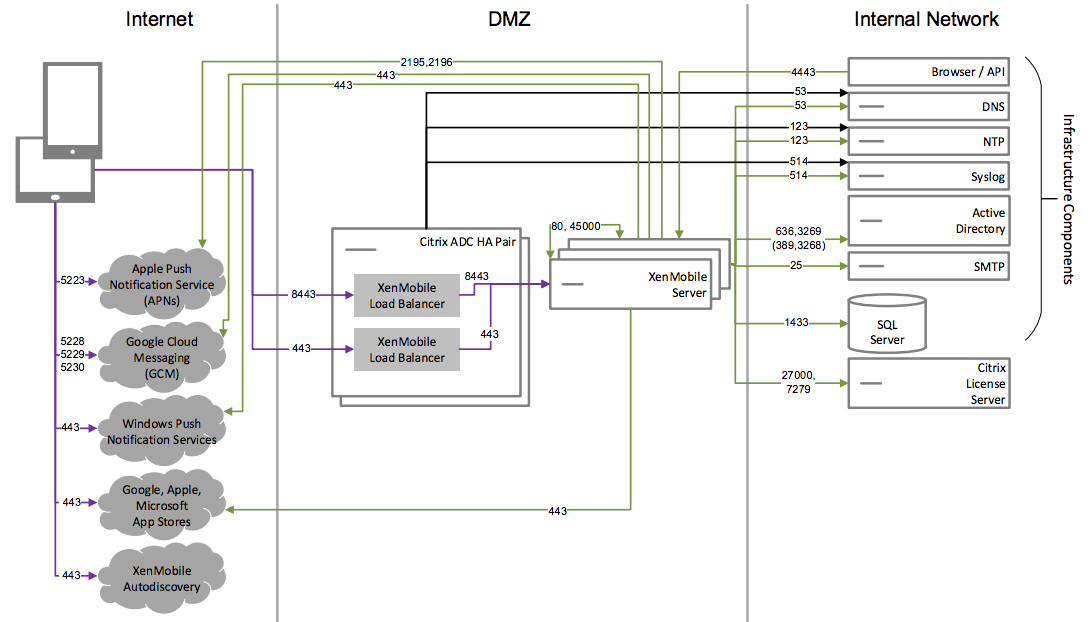

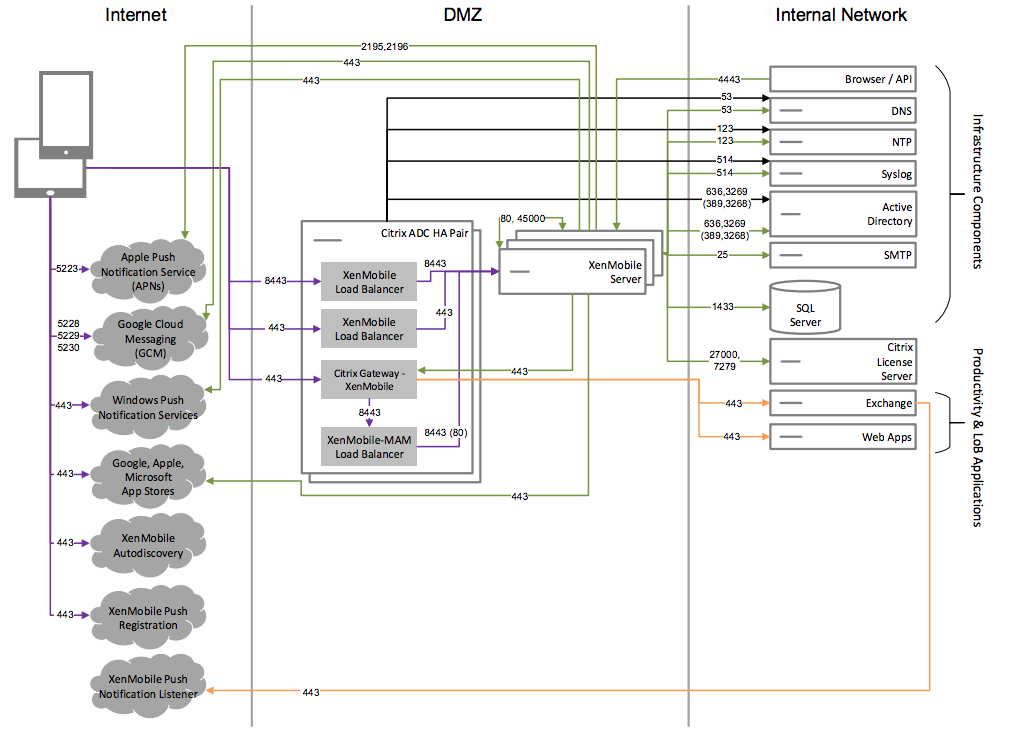

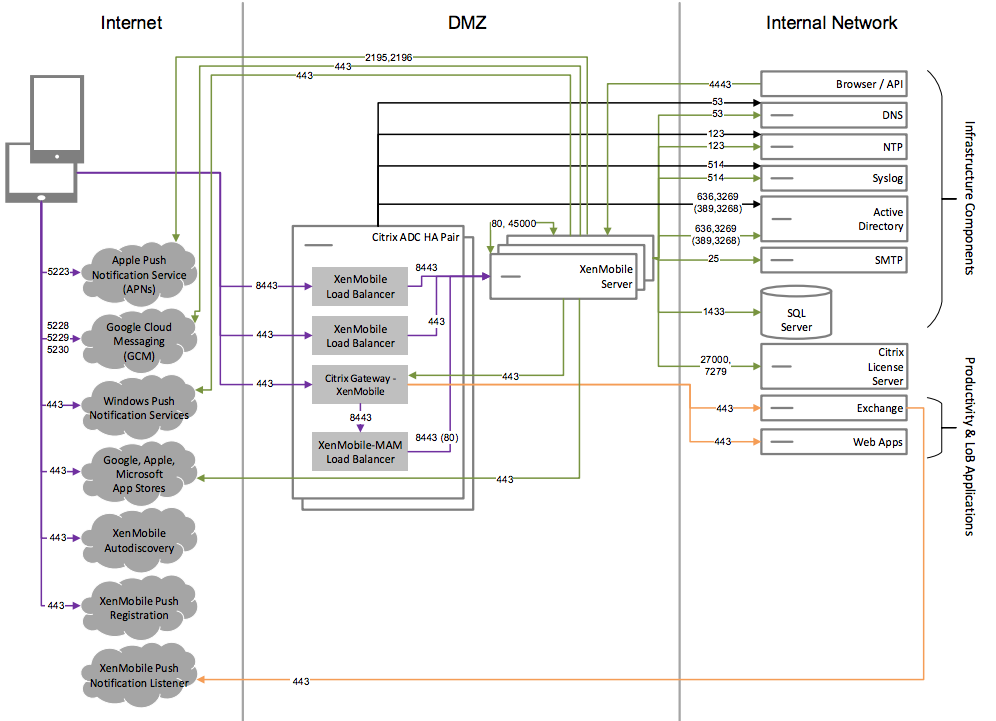

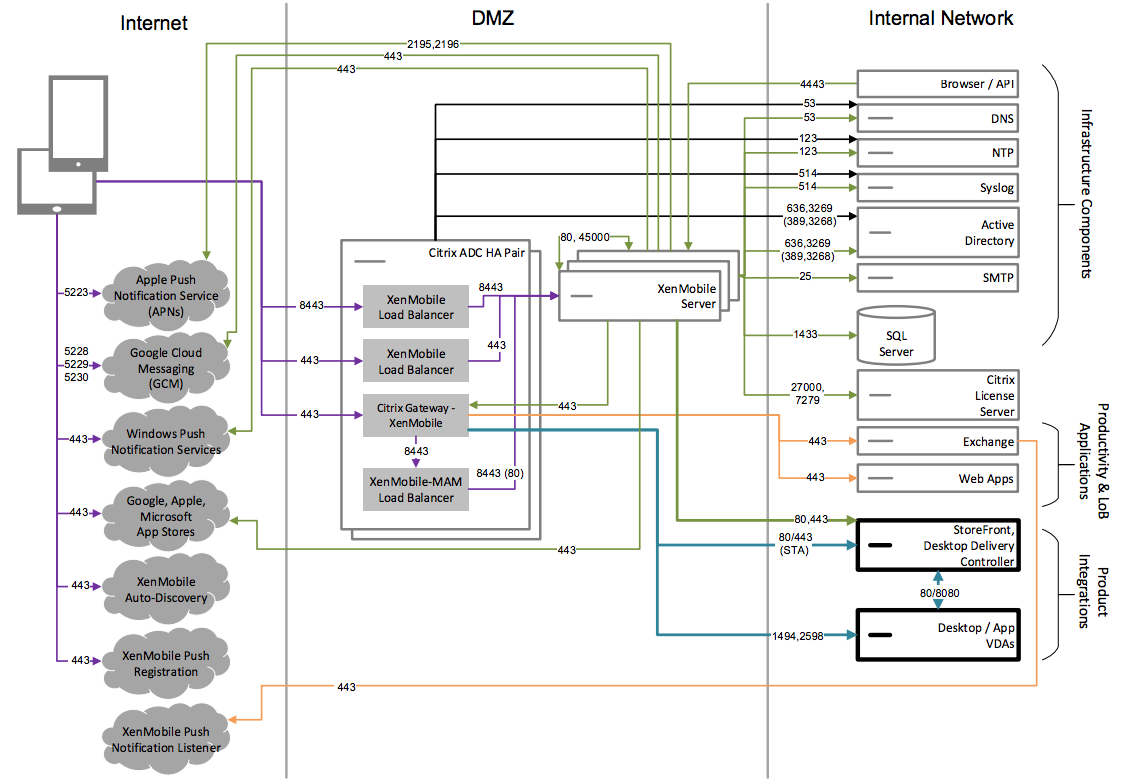

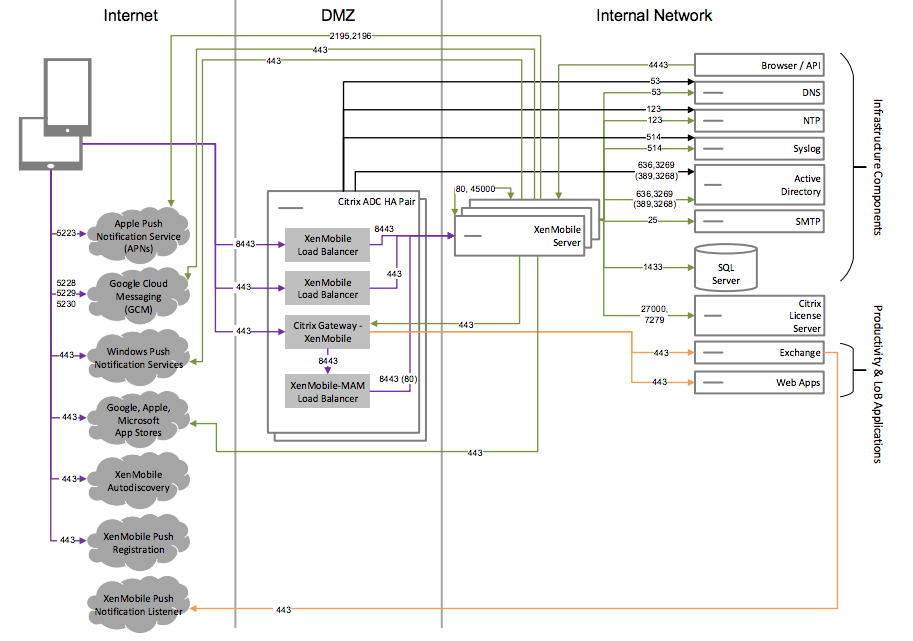

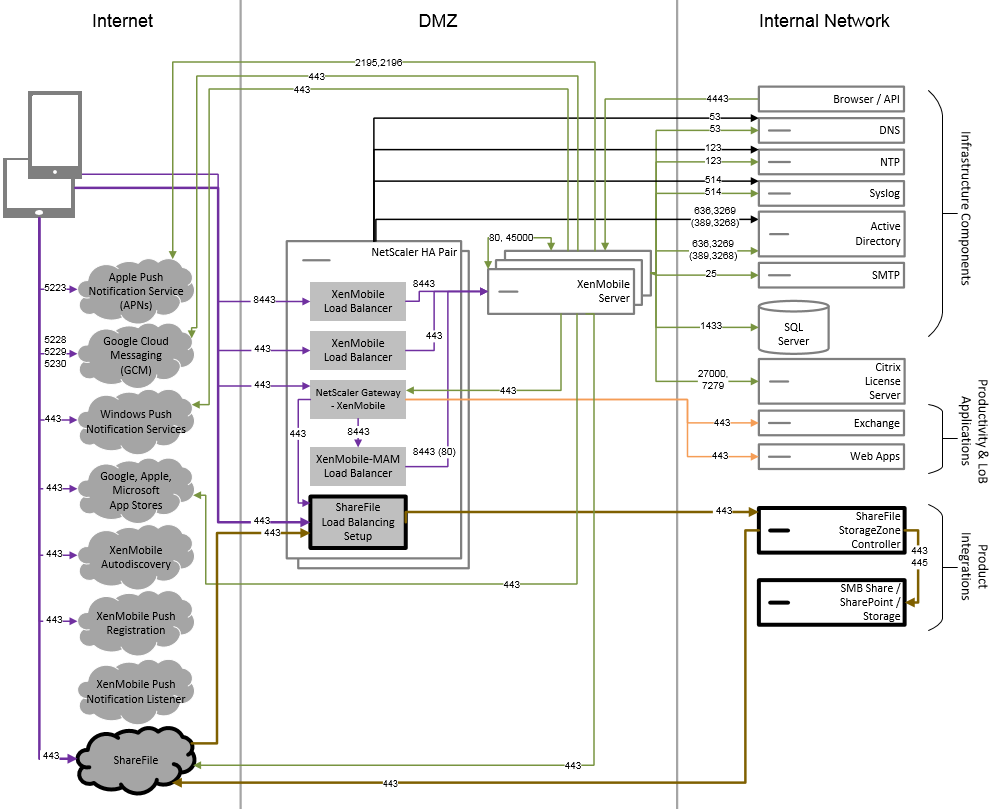

As figuras neste artigo ilustram as arquiteturas de referência para a implantação do XenMobile localmente. Os cenários de implantação incluem MDM-only, MAM-only e MDM+MAM como as arquiteturas principais, e aquelas que incluem componentes, como o SNMP Manager, Citrix Gateway connector™ para Exchange ActiveSync, Endpoint Management connector para Exchange ActiveSync e Virtual Apps and Desktops. As figuras mostram os componentes mínimos necessários para o XenMobile.

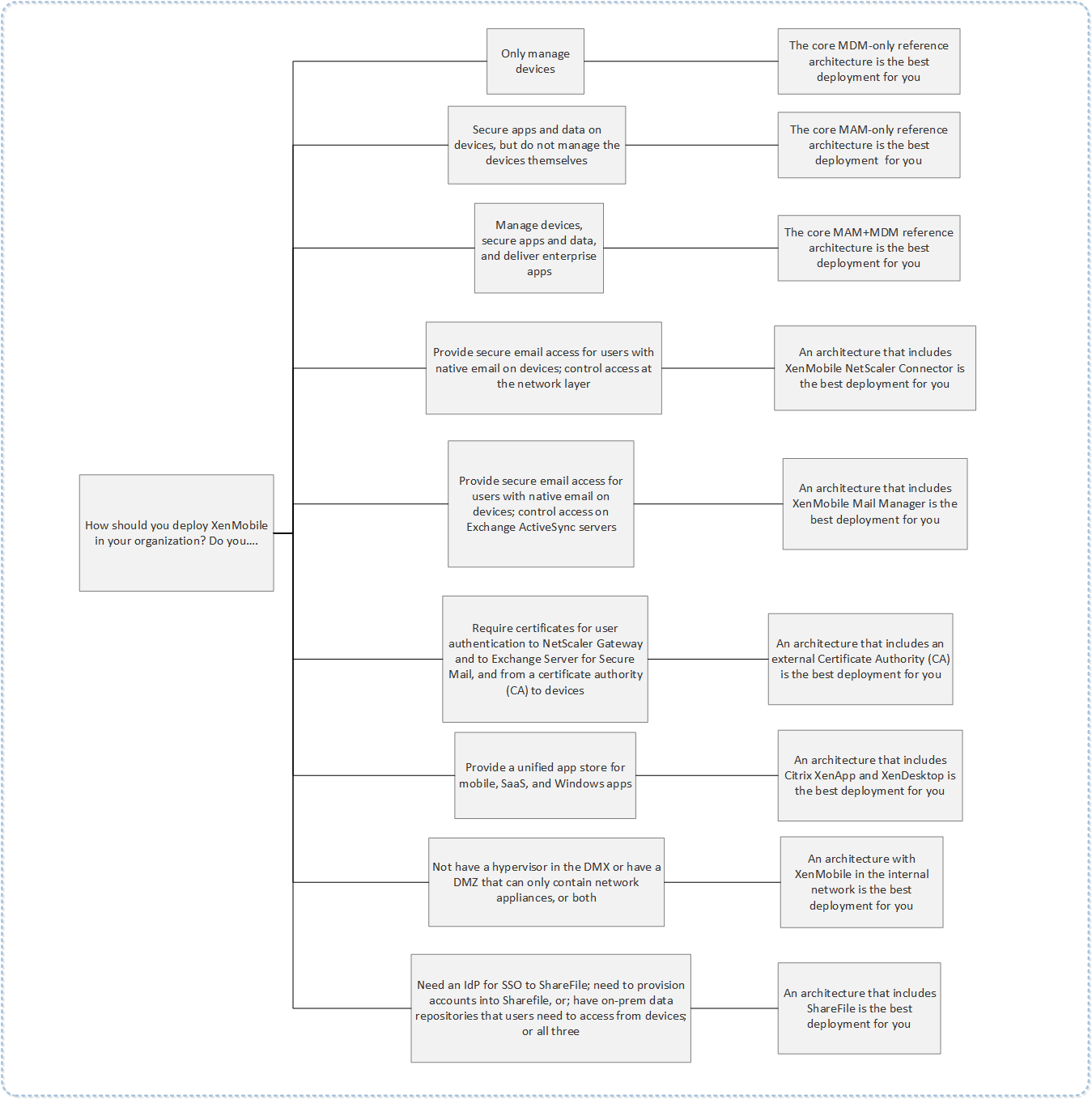

Use este gráfico como um guia geral para suas decisões de implantação.

Nas figuras, os números nos conectores representam as portas que você deve abrir para permitir conexões entre os componentes. Para obter uma lista completa de portas, consulte Requisitos de porta na documentação do XenMobile.

Arquitetura de Referência Principal Somente MDM

Implante esta arquitetura se você planeja usar apenas os recursos de MDM do XenMobile. Por exemplo, você precisa gerenciar um dispositivo corporativo por meio de MDM para implantar políticas de dispositivo, aplicativos e para recuperar inventários de ativos e ser capaz de realizar ações em dispositivos, como a limpeza de um dispositivo.

Arquitetura de Referência Principal Somente MAM

Implante esta arquitetura se você planeja usar apenas os recursos de MAM do XenMobile sem que os dispositivos se registrem no MDM. Por exemplo, você quer proteger aplicativos e dados em dispositivos móveis BYO; você quer entregar aplicativos móveis corporativos e pode bloquear aplicativos e limpar seus dados. Os dispositivos não podem ser registrados no MDM.

Arquitetura de Referência Principal MAM+MDM

Implante esta arquitetura se você planeja usar os recursos de MDM+MAM do XenMobile. Por exemplo, você quer gerenciar um dispositivo corporativo via MDM; você quer implantar políticas de dispositivo e aplicativos, recuperar um inventário de ativos e pode limpar dispositivos. Você também quer entregar aplicativos móveis corporativos e pode bloquear aplicativos e limpar os dados nos dispositivos.

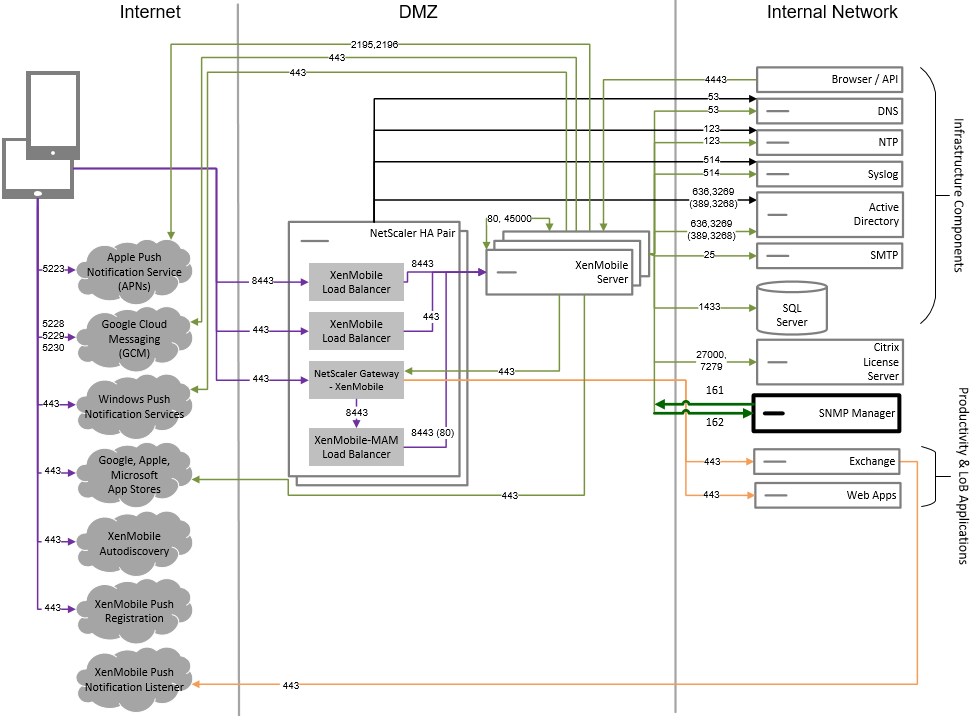

Arquitetura de Referência com SNMP

Implante esta arquitetura se você planeja habilitar o monitoramento SNMP com o XenMobile. Por exemplo, você quer permitir que os sistemas de monitoramento consultem e obtenham informações sobre seus nós do XenMobile. Para obter mais informações, consulte Monitoramento SNMP.

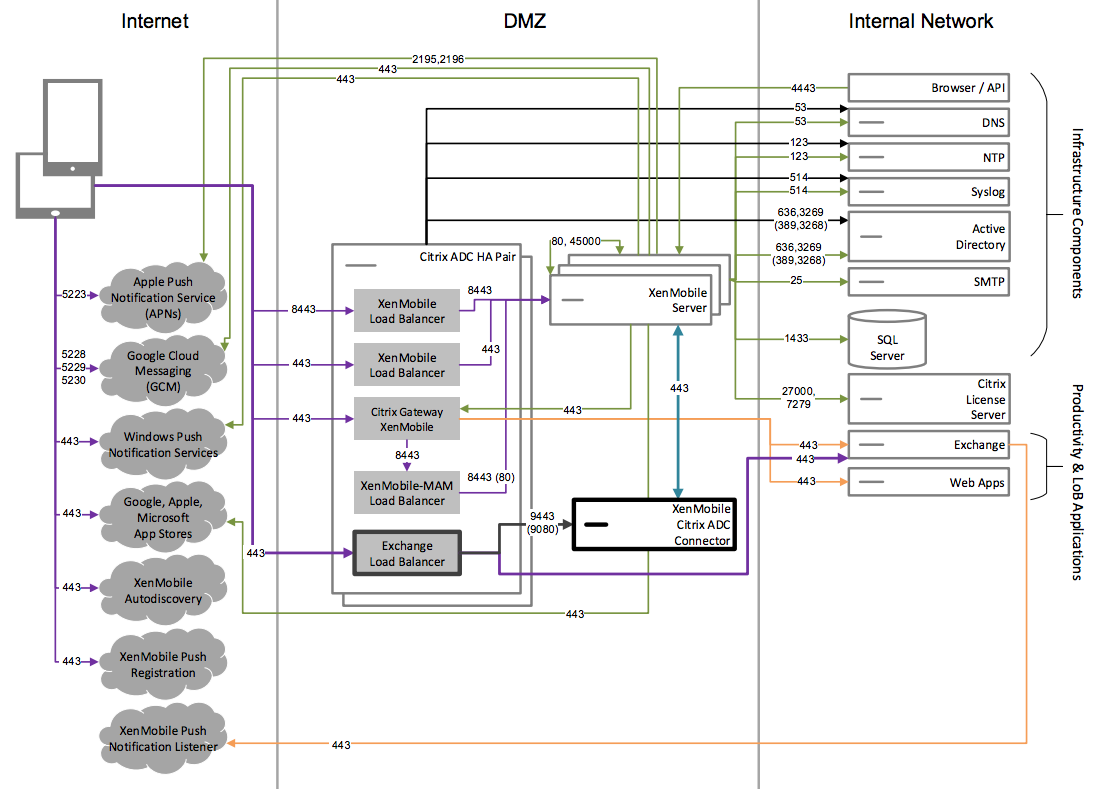

Arquitetura de Referência com o conector Citrix Gateway para Exchange ActiveSync

Implante esta arquitetura se você planeja usar o conector Citrix Gateway para Exchange ActiveSync com o XenMobile. Por exemplo, você precisa fornecer acesso seguro a e-mail para usuários que usam aplicativos de e-mail móveis nativos. Esses usuários continuarão acessando o e-mail por meio de um aplicativo nativo ou você pode fazer a transição deles ao longo do tempo para o Citrix Secure Mail. O controle de acesso precisa ocorrer na camada de rede antes que o tráfego atinja os servidores Exchange ActiveSync. Embora o diagrama mostre o conector para Exchange ActiveSync implantado em uma arquitetura MDM e MAM, você também pode implantar o conector para Exchange ActiveSync da mesma forma como parte de uma arquitetura somente MDM.

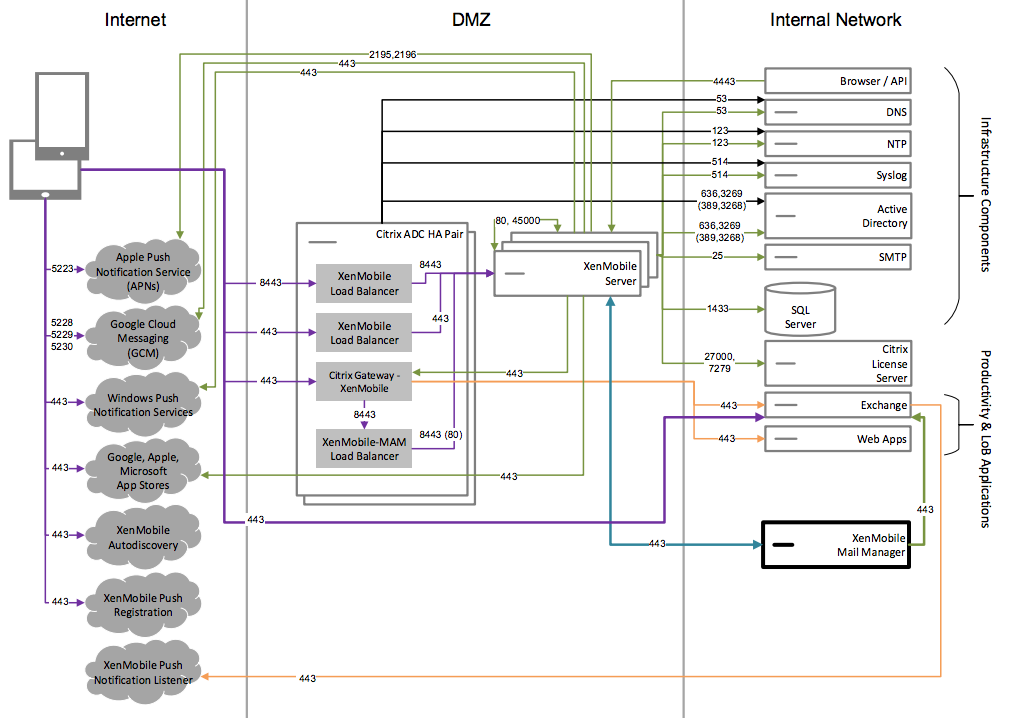

Arquitetura de Referência com o conector Endpoint Management para Exchange ActiveSync

Implante esta arquitetura se você planeja usar o conector Endpoint Management para Exchange ActiveSync com o XenMobile. Por exemplo, você quer fornecer acesso seguro a e-mail para usuários que usam aplicativos de e-mail móveis nativos. Esses usuários continuarão acessando o e-mail por meio de um aplicativo nativo ou você pode fazer a transição deles ao longo do tempo para o Secure Mail. Você pode obter controle de acesso nos servidores Exchange ActiveSync. Embora o diagrama mostre o conector Endpoint Management para Exchange ActiveSync implantado em uma arquitetura MDM e MAM, você também pode implantar o conector Endpoint Management para Exchange ActiveSync da mesma forma como parte de uma arquitetura somente MDM.

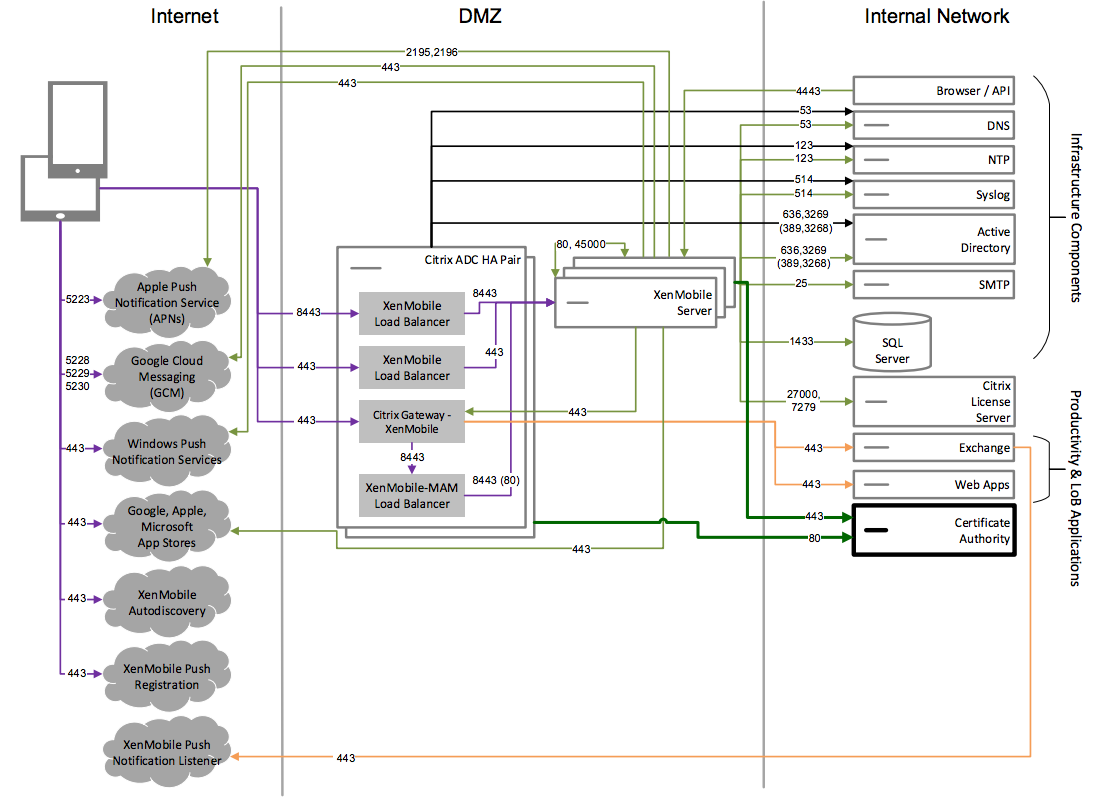

Arquitetura de Referência com Autoridade Certificadora Externa

Uma implantação que inclui uma autoridade certificadora externa é recomendada para atender a um ou mais dos seguintes requisitos:

- Você precisa de certificados de usuário para autenticação de usuário no Citrix Gateway (para acesso à intranet).

- Você precisa que os usuários do Secure Mail se autentiquem no Exchange Server usando um certificado de usuário.

- Você deve enviar certificados emitidos pela sua Autoridade Certificadora corporativa para dispositivos móveis para acesso Wi-Fi, por exemplo.

Embora o diagrama mostre uma autoridade certificadora externa implantada em uma arquitetura MDM+MAM, você também pode implantar uma Autoridade Certificadora externa da mesma forma como parte de uma arquitetura somente MDM ou somente MAM.

Arquitetura de Referência com Virtual Apps and Desktops

Implante esta arquitetura se você planeja integrar o Virtual Apps and Desktops com o XenMobile. Por exemplo, você precisa fornecer uma loja de aplicativos unificada para usuários móveis para todos os tipos de aplicativos (móveis, SaaS e Windows). Embora o diagrama mostre o Virtual Desktops implantado em uma arquitetura MDM e MAM, você também pode implantar esses desktops da mesma forma como parte de uma arquitetura somente MAM.

Arquitetura de Referência com XenMobile na Rede Interna

Você pode implantar uma arquitetura com o XenMobile na rede interna para atender a um ou mais dos seguintes requisitos:

- Você não tem ou não tem permissão para ter um hipervisor na DMZ.

- Sua DMZ pode conter apenas dispositivos de rede.

- Seus requisitos de segurança exigem o uso de Descarregamento SSL.

Arquitetura de Referência com ShareFile

Implante esta arquitetura se você quiser integrar o Citrix Files ou apenas conectores de zona de armazenamento com o XenMobile. A integração do Citrix Files permite que você atenda a um ou mais dos seguintes requisitos:

- Você precisa de um IdP para fornecer aos usuários um logon único (SSO) para ShareFile.com.

- Você precisa de uma maneira de provisionar contas no ShareFile.com.

- Você tem repositórios de dados locais que devem ser acessados de dispositivos móveis.

Uma integração apenas com conectores de zona de armazenamento oferece aos usuários acesso móvel seguro a repositórios de armazenamento locais existentes, como sites do SharePoint e compartilhamentos de arquivos de rede. Nesta configuração, você não precisa configurar um subdomínio do ShareFile, provisionar usuários para o Citrix Files ou hospedar dados do Citrix Files.

Embora o diagrama mostre o Citrix Files implantado em uma arquitetura MDM+MAM, você também pode implantar o Citrix Files da mesma forma como parte de uma arquitetura somente MAM.

Compartilhar

Compartilhar

Neste artigo

- Arquitetura de Referência Principal Somente MDM

- Arquitetura de Referência Principal Somente MAM

- Arquitetura de Referência Principal MAM+MDM

- Arquitetura de Referência com SNMP

- Arquitetura de Referência com o conector Citrix Gateway para Exchange ActiveSync

- Arquitetura de Referência com o conector Endpoint Management para Exchange ActiveSync

- Arquitetura de Referência com Autoridade Certificadora Externa

- Arquitetura de Referência com Virtual Apps and Desktops

- Arquitetura de Referência com XenMobile na Rede Interna

- Arquitetura de Referência com ShareFile

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.