-

Notas de versão para Patches Contínuos

-

Notas de versão para XenMobile Server 10.16

-

-

-

Políticas de Gerenciamento Declarativo de Dispositivos (Pré-visualização Técnica)

-

Política de dispositivo de Conta Google (Pré-visualização Técnica)

-

Política de dispositivo de Imposição de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Configurações de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Assinaturas de Status (Pré-visualização Técnica)

-

Política de dispositivo de Identidade do Usuário (Pré-visualização Técnica)

-

-

Política de dispositivo de Atestado de Integridade do Dispositivo

-

Política de dispositivo de Chave da Plataforma Knox para Empresas

-

Política de dispositivo de número máximo de usuários residentes

-

Política de dispositivo de remoção de perfil de provisionamento

-

Política de dispositivo de Proteção de Informações do Windows

-

-

-

-

Configurando um servidor de Atestado de Integridade de Dispositivo local

-

Configurando autenticação baseada em certificado com EWS para notificações push do Secure Mail

-

Integrar o Gerenciamento de Dispositivos Móveis do XenMobile com o Cisco Identity Services Engine

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

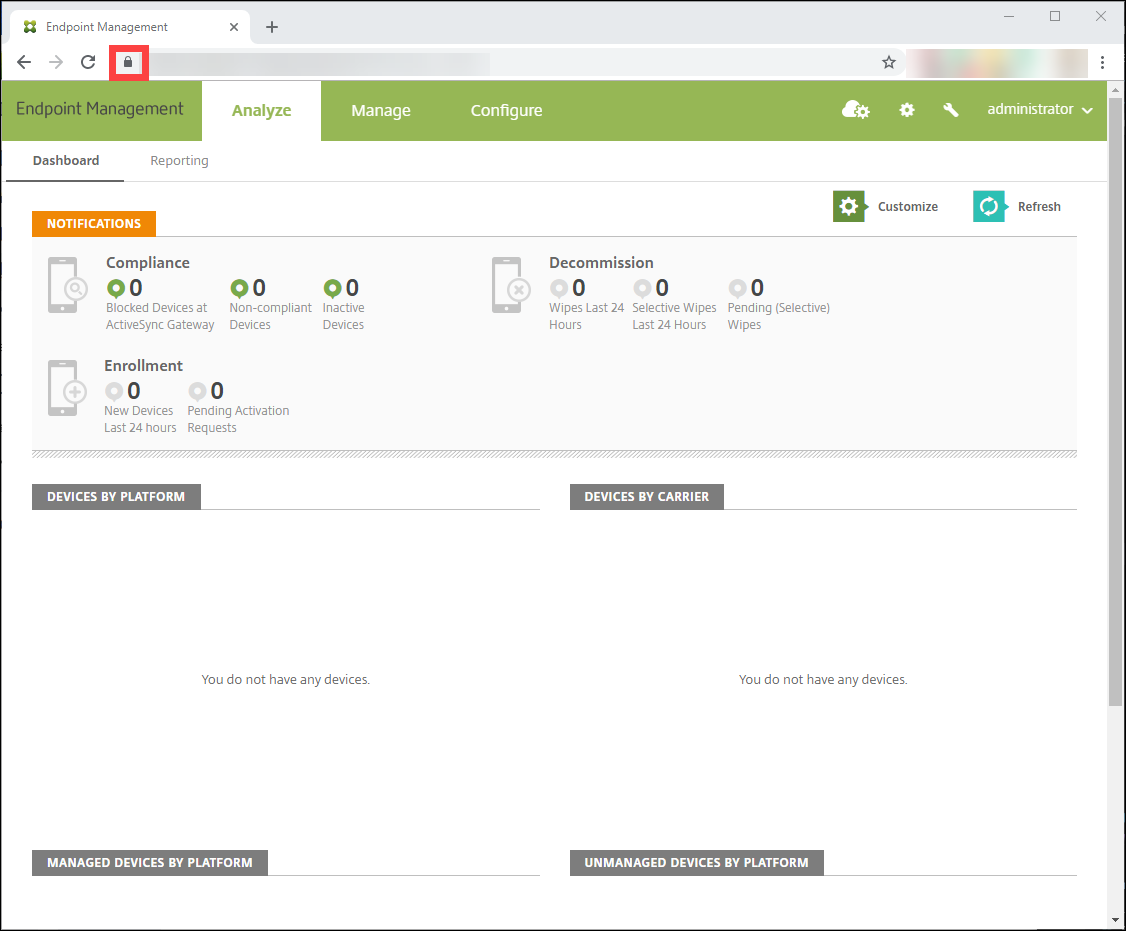

Integrar o Gerenciamento de Dispositivos Móveis (MDM) do XenMobile® com o Cisco Identity Services Engine (ISE)

O Cisco ISE serve para implantar, proteger, monitorar, integrar e gerenciar dispositivos móveis no ambiente de trabalho. O software baixado para o dispositivo móvel controla o seguinte:

- Distribuição de aplicativos e patches

- Dados e configuração no endpoint

O XenMobile pode se integrar ao Cisco ISE para gerenciar dispositivos não conformes e não gerenciados no console do Cisco ISE. O XenMobile também permite que você permita, negue ou coloque em quarentena seletivamente o acesso a serviços corporativos.

Para configurar a integração com o XenMobile, crie uma conta de serviço local no XenMobile Server com a função RBAC de administrador atribuída a ela. Essa função permite que o Cisco ISE acesse a API do XenMobile. O ISE precisa confiar no certificado do XenMobile. Para baixar este certificado, abra um navegador da web, navegue até a URL do seu servidor e faça login.

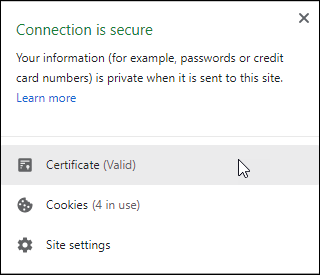

- Após fazer login, clique no cadeado ao lado da URL na barra de endereços.

- Clique em “Certificado”.

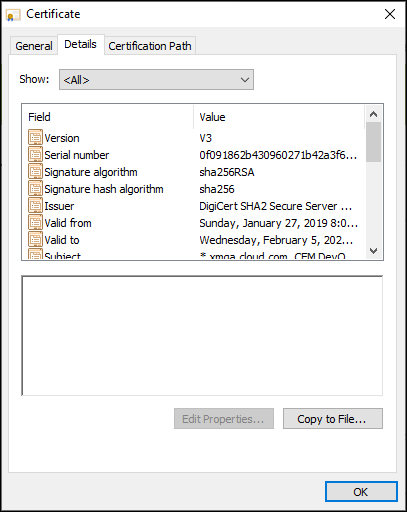

- Selecione a guia “Detalhes” e clique em “Copiar para Arquivo”.

- Siga o assistente para salvar o certificado localmente.

- Faça login no console do Cisco ISE e importe o certificado do XenMobile que você baixou anteriormente. Importe o certificado para o armazenamento de Certificados Confiáveis do Cisco ISE. Isso é necessário para que o Cisco ISE confie na comunicação com o XenMobile Server.

- Navegue até “Administração > Sistema > Certificados > Gerenciamento de Certificados > Certificados Confiáveis”. Clique em “Importar”.

- Dê um nome ao certificado e marque as caixas para “Confiar para autenticação dentro do ISE” e “Confiar para autenticação de Serviços Cisco”.

- Adicione o XenMobile como um MDM externo dentro do Cisco ISE.

- Navegue até “Administração > Recurso de Rede > MDM Externo”. Clique em “Adicionar” e preencha o seguinte:

- Host do Servidor: Seu FQDN do XenMobile

- Porta: 443

- Nome da Instância: O nome da instância do seu XenMobile Server. O nome da instância é “zdm” por padrão na maioria das implantações.

- Nome de Usuário: Digite o nome do usuário que você criou para esta tarefa. O usuário deve ser uma conta de administrador local no grupo RBAC de administrador original.

- Senha: A senha para o usuário que você acabou de adicionar.

- Marque onde diz “Habilitar”.

- Navegue até “Administração > Recurso de Rede > MDM Externo”. Clique em “Adicionar” e preencha o seguinte:

- Se o teste for bem-sucedido, clique em “Enviar”.

Para obter mais informações sobre o Cisco ISE, consulte a documentação da Cisco.

Observação:

A integração do ISE não é compatível com o Endpoint Management hospedado.

Compartilhar

Compartilhar

Neste artigo

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.