PKIエンティティ

Citrix Endpoint Managementの公開鍵インフラストラクチャ (PKI) エンティティ構成は、実際のPKI操作 (発行、失効、ステータス情報) を行うコンポーネントを表します。これらのコンポーネントは、Citrix Endpoint Managementの内部または外部にあります。内部コンポーネントは裁量的と呼ばれます。外部コンポーネントは、企業のインフラストラクチャの一部です。

-

Citrix Endpoint Managementは、以下の種類のPKIエンティティをサポートしています。

-

Microsoft Certificate Services

-

裁量的証明機関 (CA)

Citrix Endpoint Managementは、以下のCAサーバーをサポートしています。

- Windows Server 2016

- Windows Server 2019

-

Windows Server 2022

-

注:

Windows Server 2012 R2、2012、および2008 R2は、サポート終了に達したため、サポートされなくなりました。詳細については、Microsoft製品ライフサイクルに関するドキュメントを参照してください。

一般的なPKIの概念

種類にかかわらず、すべてのPKIエンティティは以下の機能の一部を備えています。

-

署名: 証明書署名要求 (CSR) に基づいて新しい証明書を発行します。

- フェッチ: 既存の証明書とキーペアを回復します。

- 失効: クライアント証明書を失効させます。

CA証明書について

PKIエンティティを構成する際、Citrix Endpoint Managementに対し、そのエンティティによって発行された (または回復された) 証明書の署名者がどのCA証明書であるかを指定します。そのPKIエンティティは、任意の数の異なるCAによって署名された証明書 (フェッチされたものまたは新しく署名されたもの) を返すことができます。

PKIエンティティ構成の一部として、これらの各機関の証明書を提供します。これを行うには、証明書をCitrix Endpoint Managementにアップロードし、PKIエンティティでそれらを参照します。裁量的CAの場合、証明書は暗黙的に署名CA証明書となります。外部エンティティの場合、証明書を手動で指定する必要があります。

- >**重要:**

- >

- >Microsoft Certificate Servicesエンティティテンプレートを作成する際、登録済みデバイスで発生する可能性のある認証の問題を回避するため、テンプレート名に特殊文字を使用しないでください。たとえば、`! : $ ( ) # % + * ~ ? | { } [ ]`は使用しないでください。

- ## Microsoft Certificate Services

- Citrix Endpoint Managementは、Web登録インターフェイスを介してMicrosoft Certificate Servicesと連携します。Citrix Endpoint Managementは、そのインターフェイスを介した新しい証明書の発行のみをサポートしています。Microsoft CAがNetScaler Gatewayユーザー証明書を生成する場合、NetScaler Gatewayはそれらの証明書の更新と失効をサポートします。

- Citrix Endpoint ManagementでMicrosoft CA PKIエンティティを作成するには、Certificate Services WebインターフェイスのベースURLを指定する必要があります。必要に応じて、SSLクライアント認証を使用して、Citrix Endpoint ManagementとCertificate Services Webインターフェイス間の接続を保護します。

Microsoft Certificate Servicesエンティティの追加

-

Citrix Endpoint Managementコンソールで、コンソールの右上隅にある歯車アイコンをクリックし、[PKIエンティティ]をクリックします。

-

[PKIエンティティ]ページで、[追加]をクリックします。

PKIエンティティの種類メニューが表示されます。

-

[Microsoft Certificate Servicesエンティティ]をクリックします。

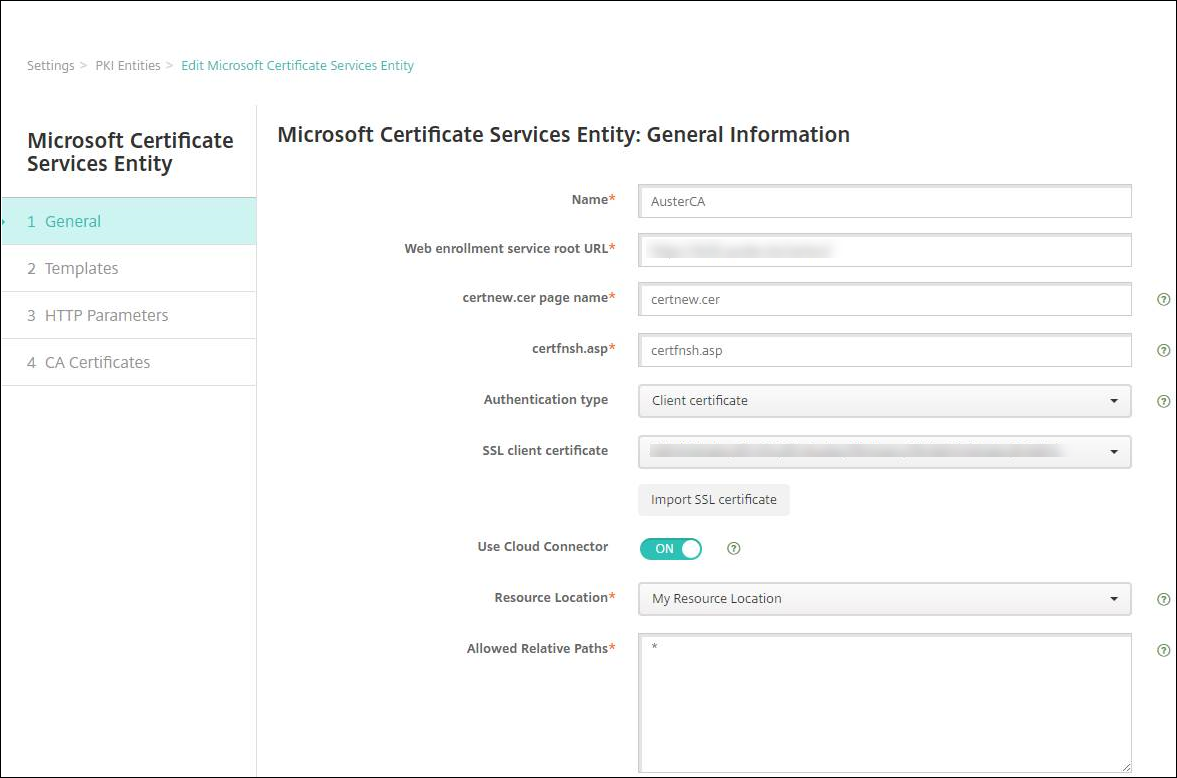

[Microsoft Certificate Servicesエンティティ:一般情報]ページが表示されます。

-

[Microsoft Certificate Servicesエンティティ:一般情報]ページで、以下の設定を構成します。

-

名前: 新しいエンティティの名前を入力します。この名前は後でそのエンティティを参照するために使用します。エンティティ名は一意である必要があります。

-

Web登録サービスルートURL: Microsoft CA Web登録サービスのベースURLを入力します。例:

https://192.0.0.1/certsrv/。URLは、プレーンHTTPまたはHTTP over SSLを使用できます。 -

certnew.cerページ名:

certnew.cerページの名称です。何らかの理由で名前を変更していない限り、デフォルト名を使用してください。

-

Web登録サービスルートURL: Microsoft CA Web登録サービスのベースURLを入力します。例:

-

certfnsh.asp:

certfnsh.aspページの名称です。何らかの理由で名前を変更していない限り、デフォルト名を使用してください。 -

認証の種類: 使用する認証方法を選択します。

- なし

- HTTP Basic: 接続に必要なユーザー名とパスワードを入力します。

- クライアント証明書: 正しいSSLクライアント証明書を選択します。

-

Cloud Connectorを使用: PKIサーバーへの接続にCloud Connectorを使用するには、[オン]を選択します。次に、接続の[リソースロケーション]と[許可された相対パス]を指定します。

- リソースロケーション: Citrix Cloud Connectorで定義されているリソースロケーションから選択します。

-

許可された相対パス: 指定されたリソースロケーションに対して許可される相対パスです。1行に1つのパスを指定します。アスタリスク (*) ワイルドカードを使用できます。

リソースロケーションが

https://www.ServiceRoot/certsrvであるとします。そのパス内のすべてのURLへのアクセスを提供するには、[許可された相対パス]に/*と入力します。

-

名前: 新しいエンティティの名前を入力します。この名前は後でそのエンティティを参照するために使用します。エンティティ名は一意である必要があります。

-

[接続のテスト]をクリックして、サーバーにアクセスできることを確認します。アクセスできない場合、「接続に失敗しました」というメッセージが表示されます。構成設定を確認してください。

-

[次へ]をクリックします。

[Microsoft Certificate Servicesエンティティ:テンプレート]ページが表示されます。このページでは、Microsoft CAがサポートするテンプレートの内部名を指定します。資格情報プロバイダーを作成する際、ここで定義されたリストからテンプレートを選択します。このエンティティを使用するすべての資格情報プロバイダーは、正確に1つのテンプレートを使用します。

Microsoft Certificate Services テンプレートの要件については、お使いの Microsoft Server のバージョンに関する Microsoft ドキュメントを参照してください。Citrix Endpoint Management は、証明書に記載されている証明書形式以外に、配布する証明書に対する要件はありません。

-

「Microsoft Certificate Services Entity: Templates」ページで、[追加] をクリックし、テンプレートの名前を入力してから [保存] をクリックします。追加する各テンプレートに対して、この手順を繰り返します。

-

[次へ] をクリックします。

「Microsoft Certificate Services Entity: HTTP parameters」ページが表示されます。このページでは、Citrix Endpoint Management が Microsoft Web Enrollment インターフェイスへの HTTP リクエストに追加するカスタムパラメーターを指定します。カスタムパラメーターは、CA で実行されているカスタマイズされたスクリプトに対してのみ役立ちます。

-

「Microsoft Certificate Services Entity: HTTP parameters」ページで、[追加] をクリックし、追加する HTTP パラメーターの名前と値を入力してから [次へ] をクリックします。

「Microsoft Certificate Services Entity: CA Certificates」ページが表示されます。このページでは、このエンティティを介してシステムが取得する証明書の署名者を Citrix Endpoint Management に通知する必要があります。CA 証明書が更新されたら、Citrix Endpoint Management で更新します。Citrix Endpoint Management は、変更をエンティティに透過的に適用します。

-

- 「Microsoft Certificate Services Entity: CA Certificates」ページで、このエンティティに使用する証明書を選択します。

-

-

[保存] をクリックします。

エンティティが PKI エンティティテーブルに表示されます。

NetScaler Gateway 証明書失効リスト (CRL)

- Citrix Endpoint Management は、サードパーティの証明機関に対してのみ証明書失効リスト (CRL) をサポートします。Microsoft CA が構成されている場合、Citrix Endpoint Management は NetScaler Gateway を使用して失効を管理します。

- クライアント証明書ベースの認証を構成する際は、NetScaler Gateway 証明書失効リスト (CRL) 設定の **[CRL 自動更新を有効にする]** を構成するかどうかを検討してください。この手順により、MAM 専用モードのデバイスのユーザーが、デバイス上の既存の証明書を使用して認証できないようにします。

Citrix Endpoint Management は、証明書が失効した後でもユーザーがユーザー証明書を生成することを制限しないため、新しい証明書を再発行します。この設定により、CRL が期限切れの PKI エンティティをチェックする際の PKI エンティティのセキュリティが向上します。

- ## 裁量 CA

裁量 CA は、CA 証明書と関連する秘密キーを Citrix Endpoint Management に提供すると作成されます。Citrix Endpoint Management は、指定したパラメーターに従って、証明書の発行、失効、およびステータス情報を内部的に処理します。

裁量 CA を構成する際、その CA のオンライン証明書ステータスプロトコル (OCSP) サポートをアクティブ化できます。OCSP サポートを有効にすると、CA は、CA が発行する証明書に拡張機能 id-pe-authorityInfoAccess を追加します。この拡張機能は、次の場所にある Citrix Endpoint Management 内部 OCSP レスポンダーを指します。

- `https://<server>/<instance>/ocsp`

OCSP サービスを構成する際は、該当する裁量エンティティの OCSP 署名証明書を指定します。CA 証明書自体を署名者として使用できます。CA 秘密キーの不必要な露出を避けるため (推奨): CA 証明書によって署名された委任 OCSP 署名証明書を作成し、この拡張機能 id-kp-OCSPSigning extendedKeyUsage を含めます。

Citrix Endpoint Management OCSP レスポンダーサービスは、基本的な OCSP レスポンスと、リクエストにおける次のハッシュアルゴリズムをサポートしています。

- SHA-256

- SHA-384

- SHA-512

- レスポンスは、SHA-256 と署名証明書キーアルゴリズム (DSA、RSA、または ECDSA) で署名されます。

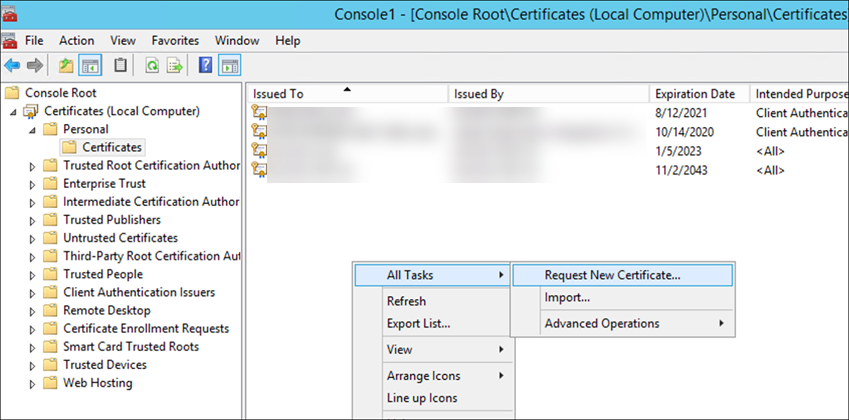

CA の証明書を生成してインポートする

- 1. サーバーで、ローカルシステムアカウントを使用して Microsoft Management Console (MMC) を開き、証明書スナップインを開きます。右側のペインで右クリックし、**[すべてのタスク] > [新しい証明書を要求]** をクリックします。

-

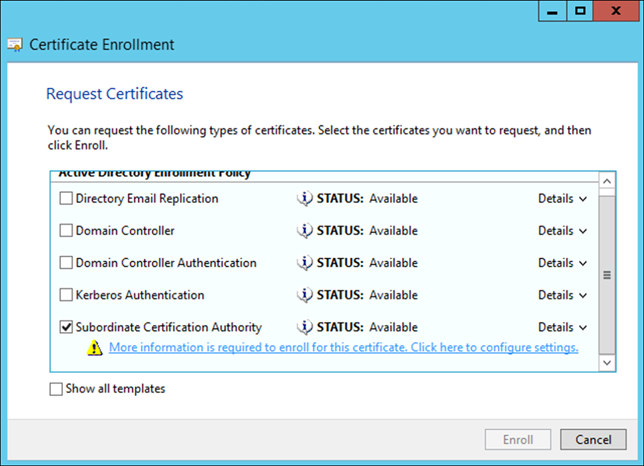

- 1. 開いたウィザードで、**[次へ]** を 2 回クリックします。「証明書の要求」リストで、**[下位証明機関]** を選択し、**[詳細情報]** リンクをクリックします。

-

-

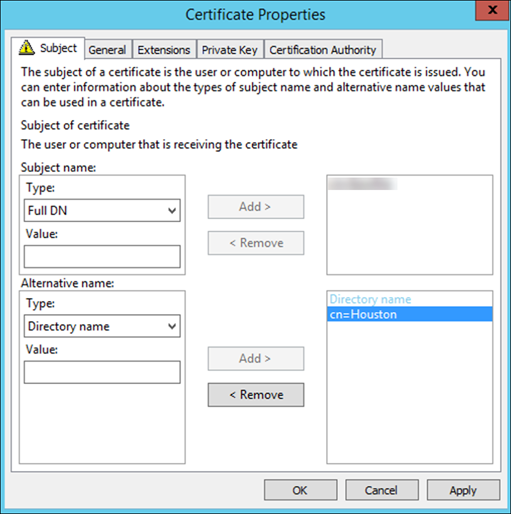

ウィンドウで、[サブジェクト名] と [代替名] を入力します。[OK] をクリックします。

-

- [登録] をクリックし、[完了] をクリックします。

-

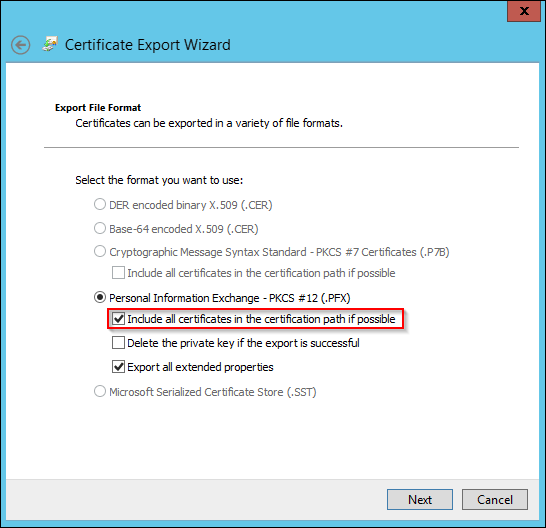

- MMC で、作成した証明書を右クリックします。[すべてのタスク] > [エクスポート] をクリックします。証明書を秘密キー付きの .pfx ファイルとしてエクスポートします。[可能であれば、証明のパスにあるすべての証明書を含める] オプションを選択します。

-

-

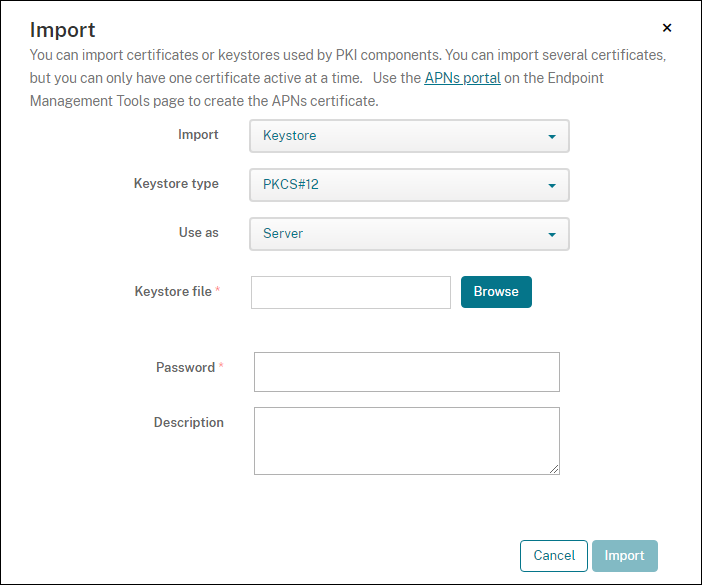

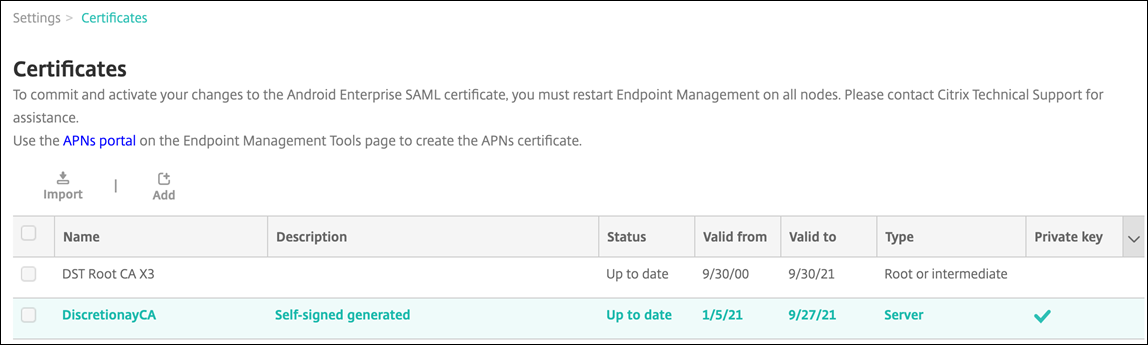

Citrix Endpoint Management コンソールで、[設定] > [証明書] に移動します。

-  -

「インポート」をクリックします。開いたウィンドウで、以前にエクスポートした証明書ファイルと秘密鍵ファイルを参照します。

-

「インポート」をクリックします。証明書がテーブルに追加されます。

- ### 裁量CAの追加 - 1. Citrix Endpoint Managementコンソールで、コンソールの右上隅にある歯車アイコンをクリックし、**[その他] > [PKIエンティティ]** をクリックします。 -

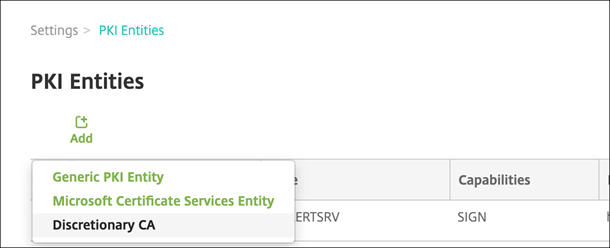

[PKIエンティティ] ページで、[追加] をクリックします。

-  -

「裁量CA」をクリックします。

-  -

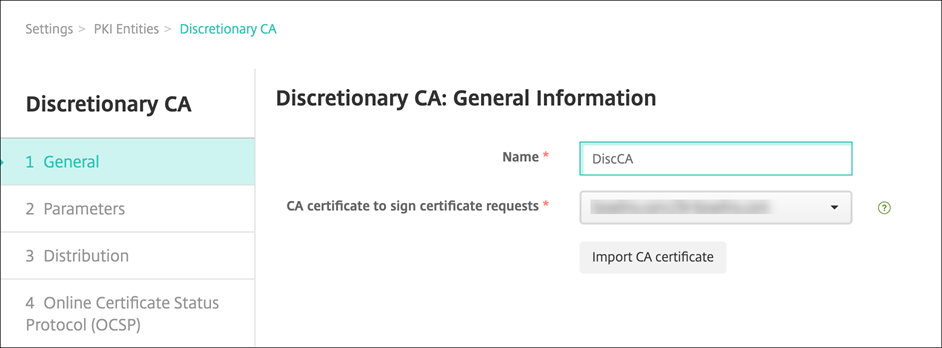

[裁量CA: 一般情報] ページで、以下を構成します。

- 名前: 裁量CAのわかりやすい名前を入力します。

-

証明書要求に署名するCA証明書: 裁量CAが証明書要求に署名するために使用する証明書をクリックします。

この証明書リストは、[構成] > [設定] > [証明書] でCitrix Endpoint Managementにアップロードした秘密鍵付きCA証明書から生成されます。

-

「次へ」をクリックします。

-

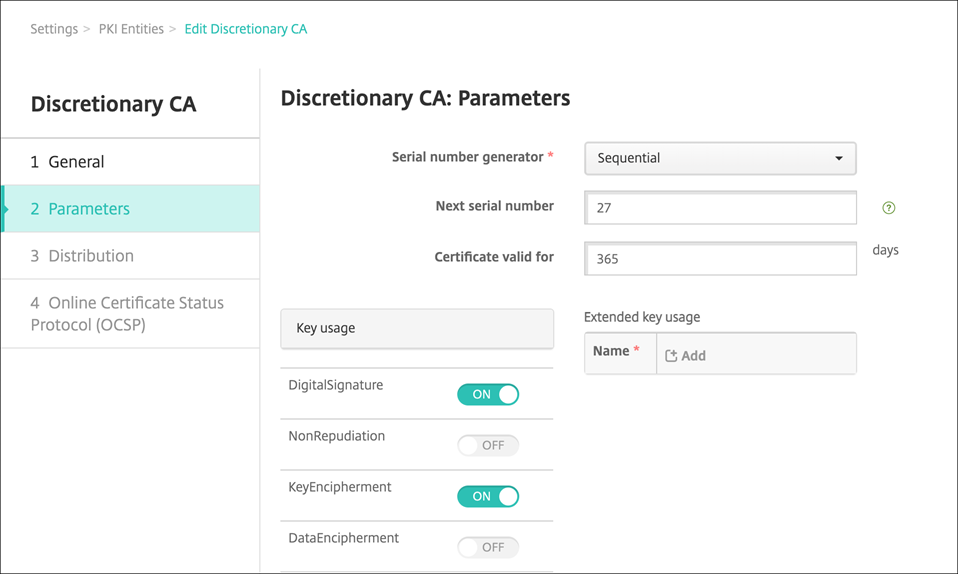

[裁量CA: パラメーター] ページで、以下を構成します。

- シリアル番号ジェネレーター: 裁量CAは、発行する証明書のシリアル番号を生成します。このリストから、番号の生成方法を決定するために、[シーケンシャル] または [非シーケンシャル] をクリックします。

- 次のシリアル番号: 次に発行される番号を決定する値を入力します。

- 証明書の有効期間: 証明書が有効な日数を入力します。

-

キー使用法: 裁量CAが発行する証明書の目的を、適切なキーを [オン] に設定して特定します。設定すると、CAはそれらの目的の証明書の発行に限定されます。

- 拡張キー使用法: さらにパラメーターを追加するには、[追加] をクリックし、キー名を入力して、[保存] をクリックします。

-

「次へ」をクリックします。

-

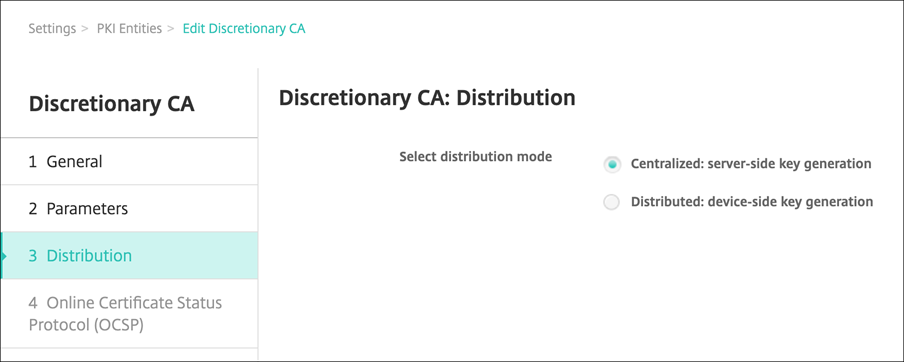

[裁量CA: 配布] ページで、配布モードを選択します。

- **集中型: サーバー側キー生成**。Citrix®は集中型オプションを推奨しています。秘密鍵はサーバーで生成および保存され、ユーザーデバイスに配布されます。 - **分散型: デバイス側キー生成**。秘密鍵はユーザーデバイスで生成されます。この分散モードはSCEPを使用し、`keyUsage keyEncryption` 拡張機能を持つRA暗号化証明書と、`keyUsage digitalSignature` 拡張機能を持つRA署名証明書を必要とします。同じ証明書を暗号化と署名の両方に使用できます。 -

「次へ」をクリックします。

-

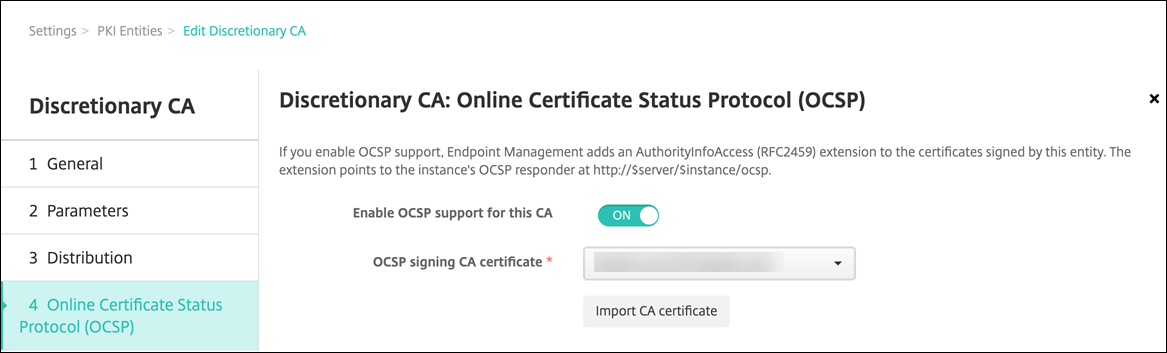

[裁量CA: Online Certificate Status Protocol (OCSP)] ページで、以下を構成します。

- このCAによって署名された証明書に

AuthorityInfoAccess(RFC2459) 拡張機能を追加する場合は、[このCAのOCSPサポートを有効にする] を [オン] に設定します。この拡張機能は、https://<server>/<instance>/ocspにあるCA OCSPレスポンダーを指します。- OCSPサポートを有効にした場合は、OCSP署名CA証明書を選択します。この証明書リストは、Citrix Endpoint ManagementにアップロードしたCA証明書から生成されます。

この機能を有効にすると、Citrix ADCは証明書のステータスを確認する機会を得られます。Citrixはこの機能を有効にすることを推奨します。

- このCAによって署名された証明書に

-

「保存」をクリックします。

裁量CAがPKIエンティティテーブルに表示されます。

資格情報プロバイダーの構成

-

Citrix Endpoint Managementコンソールで、[設定] > [資格情報プロバイダー] に移動し、[追加] をクリックします。

-

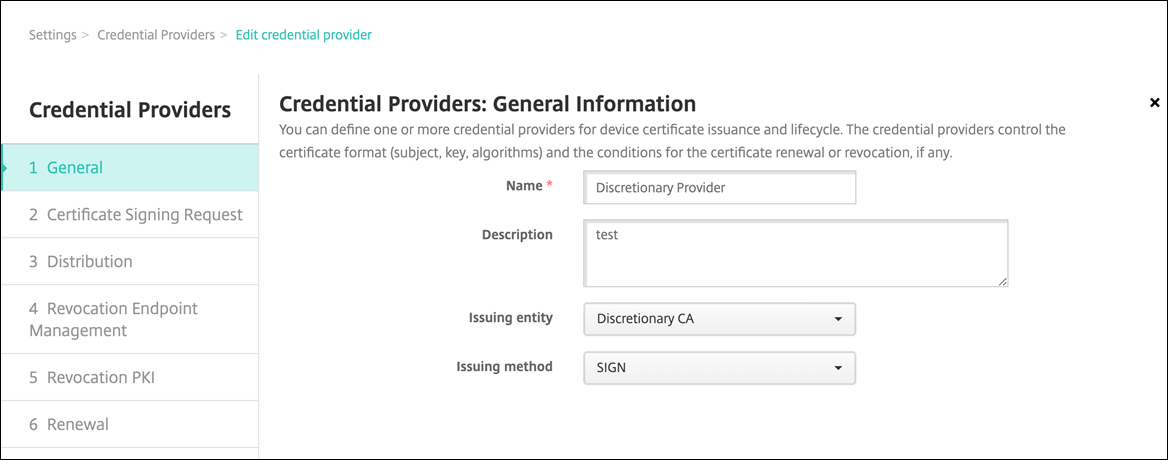

[資格情報プロバイダー: 一般情報] ページで、以下を構成します。

- **名前:** 新しいプロバイダー構成の一意の名前を入力します。この名前は、後でCitrix Endpoint Managementコンソールの他の部分で構成を識別するために使用されます。 - **説明:** 資格情報プロバイダーについて説明します。このフィールドはオプションですが、説明は資格情報プロバイダーに関する有用な詳細を提供できます。 - **発行エンティティ:** **[裁量CA]** を選択します。 - **発行方法:** システムが構成されたエンティティから証明書を取得するために使用する方法として、**[署名]** または **[フェッチ]** をクリックします。クライアント証明書認証の場合は、**[署名]** を使用します。 -

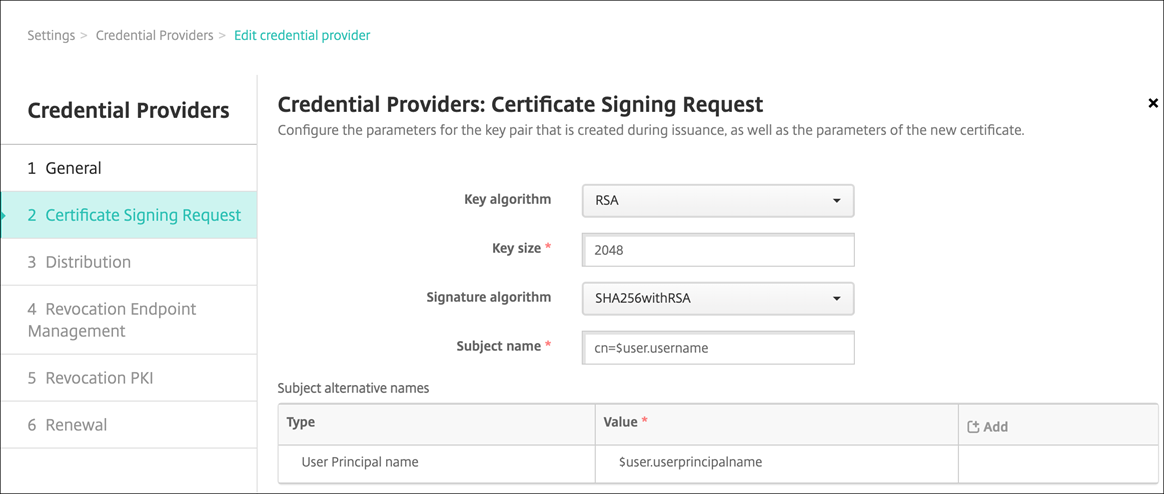

「次へ」をクリックします。[資格情報プロバイダー: 証明書署名要求] ページで、証明書構成に従って以下を構成します。

-

キーアルゴリズム: 新しいキーペアのキーアルゴリズムを選択します。使用可能な値は、RSA、DSA、ECDSAです。

-

キーサイズ: キーペアのサイズをビット単位で入力します。このフィールドは必須です。Citrixでは、2048ビットの使用を推奨しています。

-

署名アルゴリズム: 新しい証明書の値をクリックします。値はキーアルゴリズムによって異なります。Citrixでは、SHA256withRSAを推奨しています。

-

サブジェクト名: 必須です。新しい証明書サブジェクトの識別名(DN)を入力します。ユーザー名には

CN=${user.username}を、sAMAccountNameを使用するにはCN=${user.samaccountname}を使用します。 -

サブジェクトの別名テーブルにエントリを追加するには、追加をクリックします。別名の種類を選択し、2列目に値を入力します。

以下を追加します。

- 種類: ユーザープリンシパル名

-

値:

$user.userprincipalname

サブジェクト名と同様に、値フィールドでCitrix Endpoint Managementマクロを使用できます。

-

-

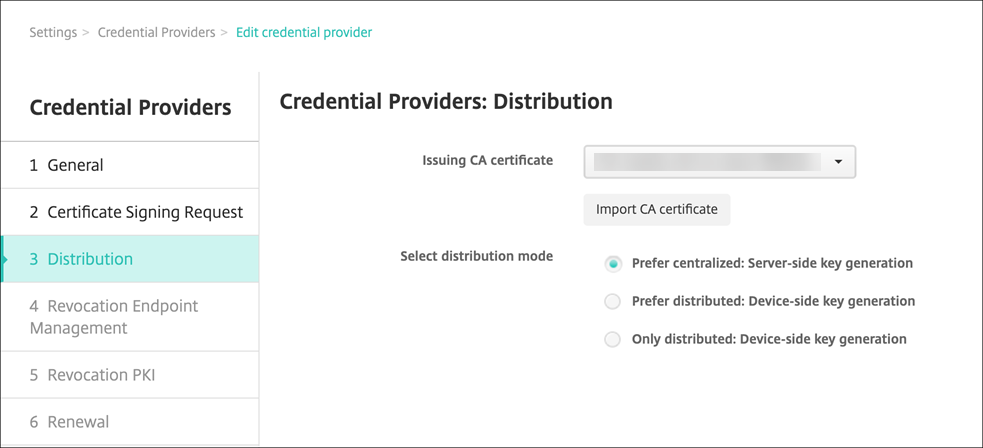

次へをクリックします。資格情報プロバイダー: 配布ページで、以下を構成します。

- 発行CA証明書: 以前に追加した裁量CA証明書を選択します。

-

配布モードの選択: キーを生成および配布する以下のいずれかの方法を選択します。

- 集中型を優先: サーバー側でのキー生成: Citrixでは、この集中型オプションを推奨しています。これは、Citrix Endpoint Managementでサポートされているすべてのプラットフォームをサポートしており、NetScaler Gateway認証を使用する場合に必須です。秘密キーはサーバー上で生成および保存され、ユーザーデバイスに配布されます。

- 分散型を優先: デバイス側でのキー生成: 秘密キーはユーザーデバイス上で生成および保存されます。この分散モードではSCEPを使用し、keyUsage keyEncryptionを持つRA暗号化証明書と、KeyUsage digitalSignatureを持つRA署名証明書が必要です。暗号化と署名の両方に同じ証明書を使用できます。

- 分散型のみ: デバイス側でのキー生成: このオプションは、分散型を優先: デバイス側でのキー生成と同じように機能しますが、デバイス側でのキー生成が失敗した場合や利用できない場合は、オプションが利用できません。

分散型を優先: デバイス側でのキー生成または分散型のみ: デバイス側でのキー生成を選択した場合は、RA署名証明書とRA暗号化証明書をクリックします。両方に同じ証明書を使用できます。これらの証明書に新しいフィールドが表示されます。

-

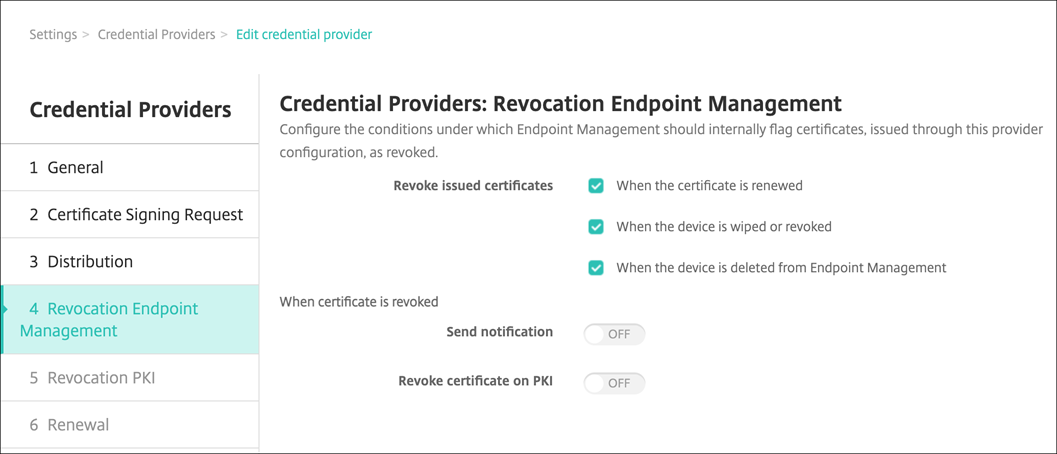

次へをクリックします。資格情報プロバイダー: 失効Citrix Endpoint Managementページで、このプロバイダー構成を通じて発行された証明書をCitrix Endpoint Managementが内部的に失効済みとしてフラグ付けする条件を構成します。以下を構成します。

- 発行済み証明書の失効で、証明書を失効するタイミングを示すオプションのいずれかを選択します。

-

証明書が失効したときにCitrix Endpoint Managementに通知を送信させるには、通知の送信の値をオンに設定し、通知テンプレートを選択します。

- Citrix Endpoint Managementを裁量PKIとして使用する場合、PKIでの証明書の失効は機能しません。

-

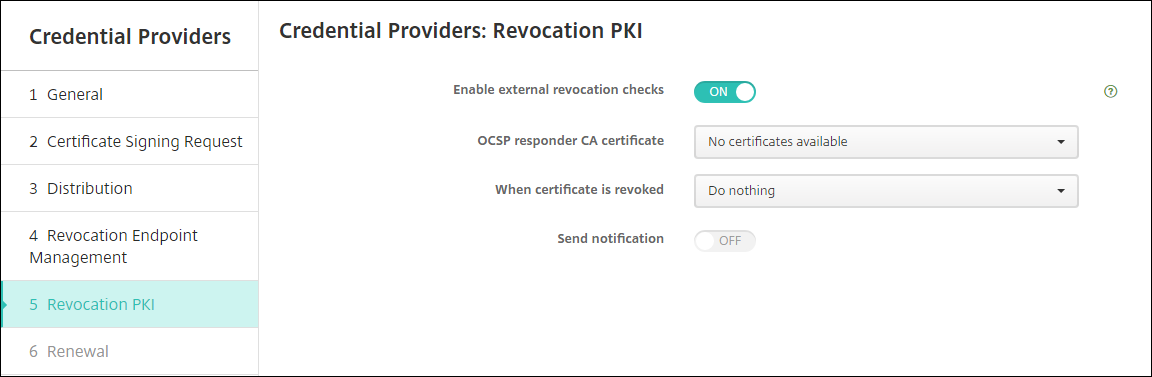

次へをクリックします。資格情報プロバイダー: 失効PKIページで、証明書が失効した場合にPKIに対して実行するアクションを特定します。通知メッセージを作成するオプションもあります。以下を構成します。

- 外部失効チェックを有効にする: この設定をオンにします。失効PKIに関連する追加フィールドが表示されます。

-

OCSPレスポンダーCA証明書リストで、証明書のサブジェクトの識別名(DN)を選択します。

DNフィールドの値には、Citrix Endpoint Managementマクロを使用できます。例:

CN=${user.username}, OU=${user.department}, O=${user.companyname}, C=${user.c}\endquotation -

証明書が失効した場合リストで、証明書が失効したときにPKIエンティティに対して実行する以下のアクションのいずれかをクリックします。

- 何もしない

- 証明書を更新する

- デバイスを失効させてワイプする

-

証明書が失効したときにCitrix Endpoint Managementに通知を送信させるには、通知の送信の値をオンに設定します。

通知オプションは2つあります。

- 通知テンプレートの選択を選択した場合、事前に作成された通知メッセージを選択し、カスタマイズできます。これらのテンプレートは、通知テンプレートリストにあります。

- 通知の詳細を入力を選択した場合、独自の通知メッセージを作成できます。受信者のメールアドレスとメッセージを提供するだけでなく、通知の送信頻度を設定できます。

-

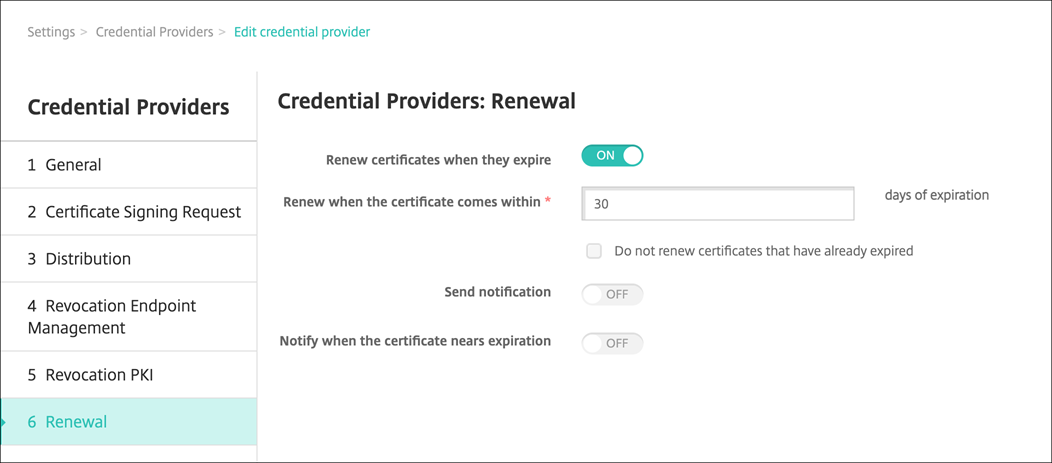

次へをクリックします。資格情報プロバイダー: 更新ページで、以下を構成します。

証明書の有効期限が切れたときに更新するをオンに設定します。追加フィールドが表示されます。

- 証明書の有効期限が切れるまでの更新期間フィールドに、証明書を更新する有効期限までの日数を入力します。

- オプションで、すでに有効期限が切れている証明書は更新しないを選択します。この場合、「すでに有効期限が切れている」とは、

NotAfterの日付が過去のものであり、失効したわけではないことを意味します。Citrix Endpoint Managementは、内部的に失効した証明書を更新しません。

証明書が更新されたときにCitrix Endpoint Managementに通知を送信させるには、通知の送信をオンに設定します。証明書の有効期限が近づいたときにCitrix Endpoint Managementに通知を送信させるには、証明書の有効期限が近づいたときに通知するをオンに設定します。 いずれかの選択肢について、通知オプションは2つあります。

- 通知テンプレートの選択: 事前に作成された通知メッセージを選択し、カスタマイズできます。これらのテンプレートは、通知テンプレートリストにあります。

- 通知の詳細を入力: 独自の通知メッセージを作成します。受信者のメールアドレス、メッセージ、および通知の送信頻度を指定します。

-

保存をクリックします。