Autenticación con Okta a través de NetScaler Gateway para la inscripción de MAM

Citrix Endpoint Management admite la autenticación con credenciales de Okta a través de NetScaler Gateway. Este método de autenticación solo está disponible para los usuarios que se inscriben en MAM a través de Citrix Secure Hub.

-

Requisitos previos

-

Para configurar Citrix Endpoint Management para usar Okta a través de NetScaler Gateway como proveedor de identidades (IdP) para dispositivos inscritos con MAM, asegúrate de que se cumplen los siguientes requisitos previos:

-

Configura Citrix Endpoint Management con Okta a través de Citrix Cloud como IdP para dispositivos inscritos con MDM. Para obtener más información sobre la configuración de Okta para MDM, consulta Autenticación con Okta a través de Citrix Cloud.

- Habilita las siguientes marcas de función relevantes según la plataforma:

- iOS:

- iOS-V3Form-MAM

- iOS-SAMLAuth-MAM

- Android:

- Android-V3Form-MAM

- Android-SAMLAuth-MAM

Nota:

Para habilitar esta función, ponte en contacto con tu equipo de asistencia.

-

- Descarga e instala la versión más reciente de Citrix Secure Hub.

- Asegúrate de que el servicio de Okta esté disponible para tu organización y de que los usuarios y grupos relevantes estén creados o importados a Okta.

Configurar NetScaler Gateway en Citrix Endpoint Management

-

Inicia sesión en la consola de Citrix Endpoint Management y, a continuación, haz clic en el icono Settings

.

. -

Haz clic en NetScaler Gateway en Server.

-

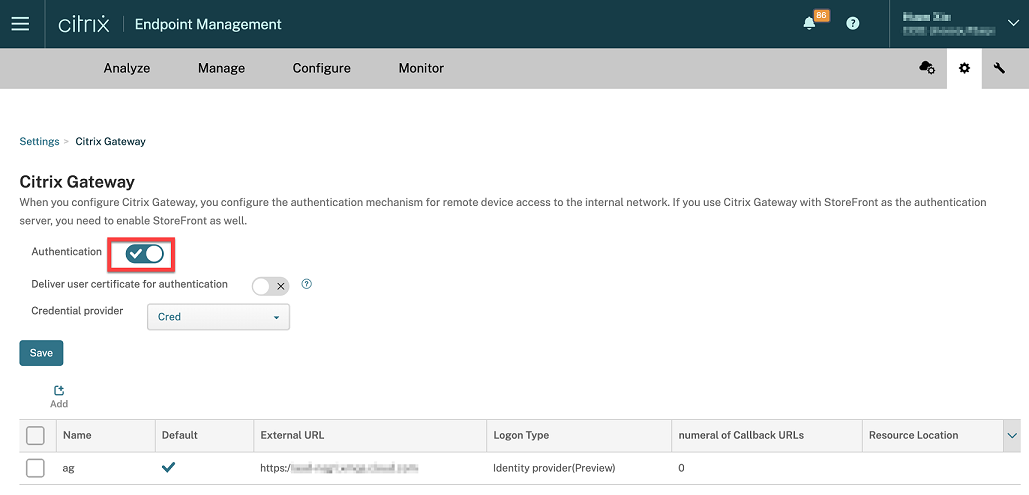

Habilita el botón de alternancia Authentication.

-

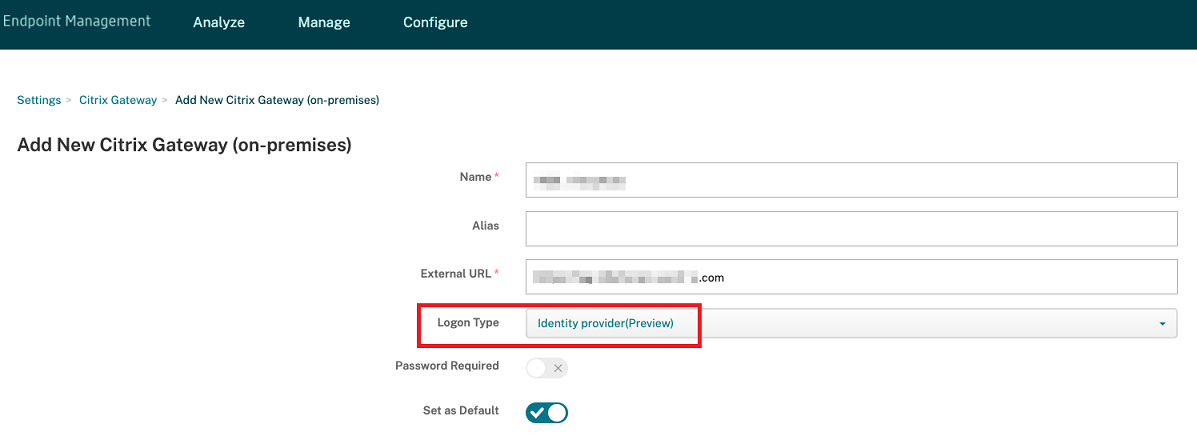

Asegúrate de que el Logon Type de la puerta de enlace sea Identity provider.

-

Haz clic en Save.

Preparar NetScaler Gateway local

-

Si no tienes un NetScaler Gateway local configurado para Citrix Endpoint Management, sigue estos pasos:

-

En la consola de Citrix Endpoint Management, haz clic en el icono Settings

.

. -

Haz clic en NetScaler Gateway en Server.

-

Haz clic en Edit.

-

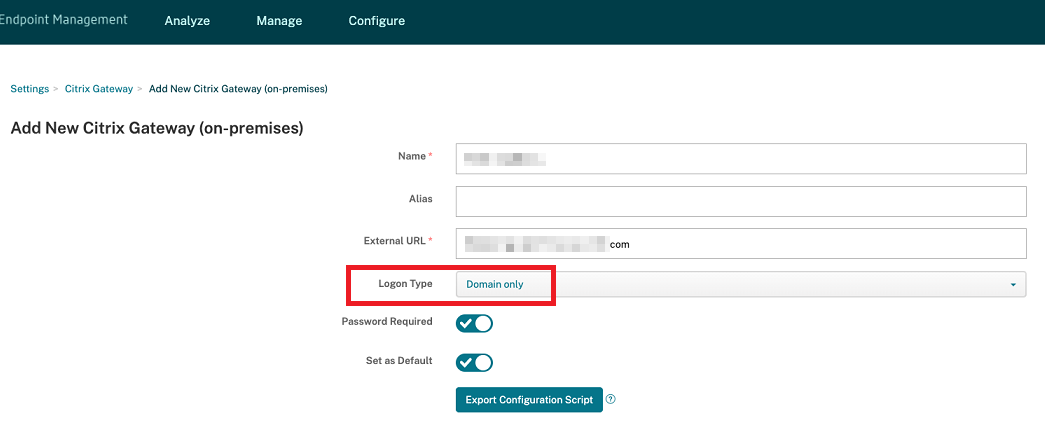

Haz clic en el menú desplegable Logon Type y selecciona Domain only.

-

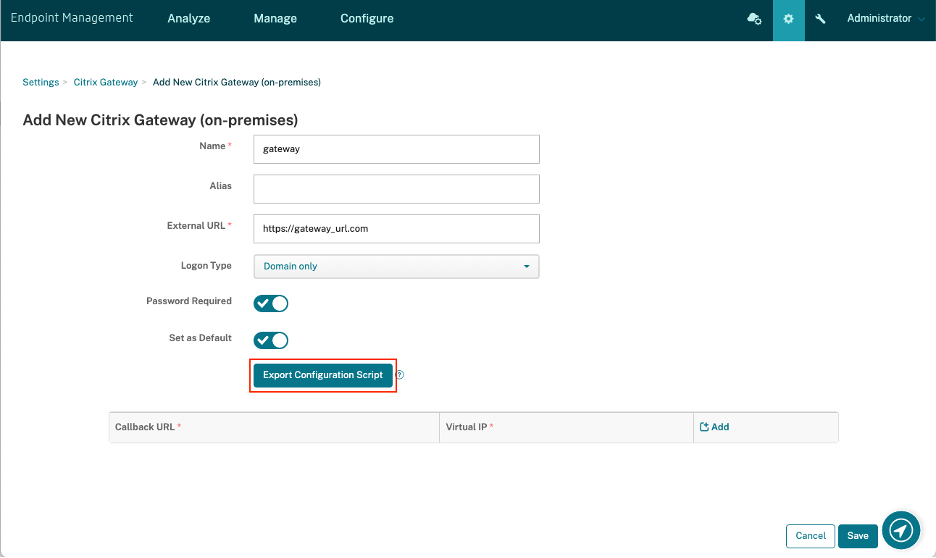

Haz clic en Export Configuration Script.

Se descarga el Export Configuration Script.

Se descarga el Export Configuration Script. -

Haz clic en el menú desplegable Logon Type y selecciona Identity provider.

-

Haz clic en Save.

-

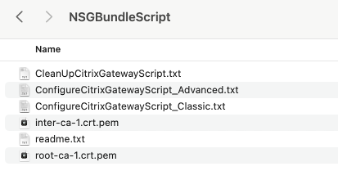

Abre el archivo zip descargado y extrae los archivos.

-

Ejecuta los scripts de los archivos .txt extraídos para preparar el NetScaler Gateway local.

-

-

Inicia sesión en la consola de administración de Citrix ADC y, a continuación, ve a NetScaler Gateway > Virtual Servers.

- 1. Haz clic en la puerta de enlace relevante para tu configuración de Citrix Endpoint Management. - 1. Desvincula cualquier política de autenticación existente en el NetScaler Gateway local.

Configurar Okta

-

Inicia sesión en Okta como administrador.

-

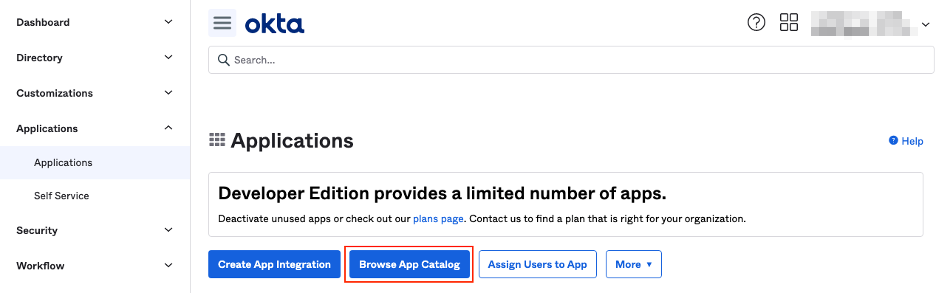

Haz clic en Applications > Applications > Browse App Catalog.

-

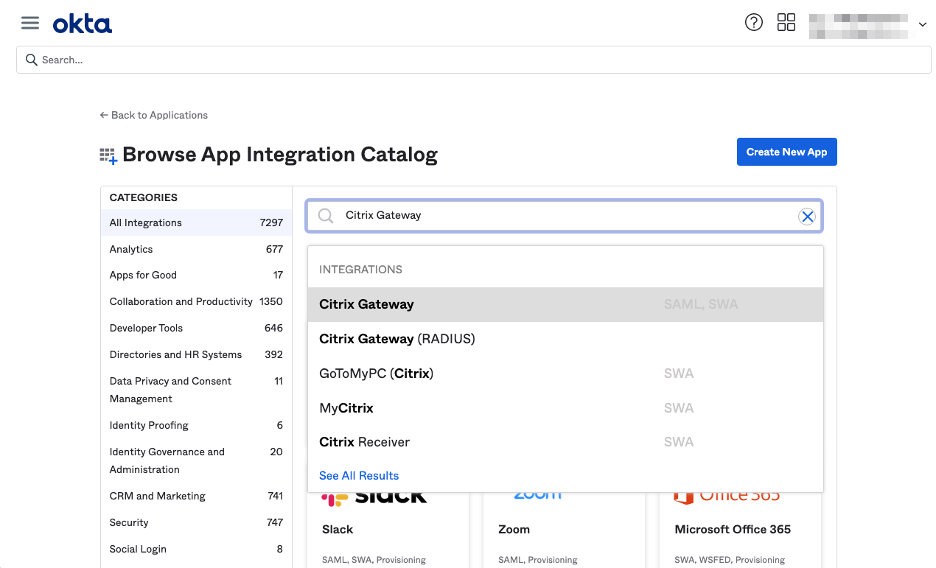

Escribe NetScaler Gateway en la barra de búsqueda en Browse App Integration Catalog y, a continuación, selecciona NetScaler Gateway (SAML, SWA).

-

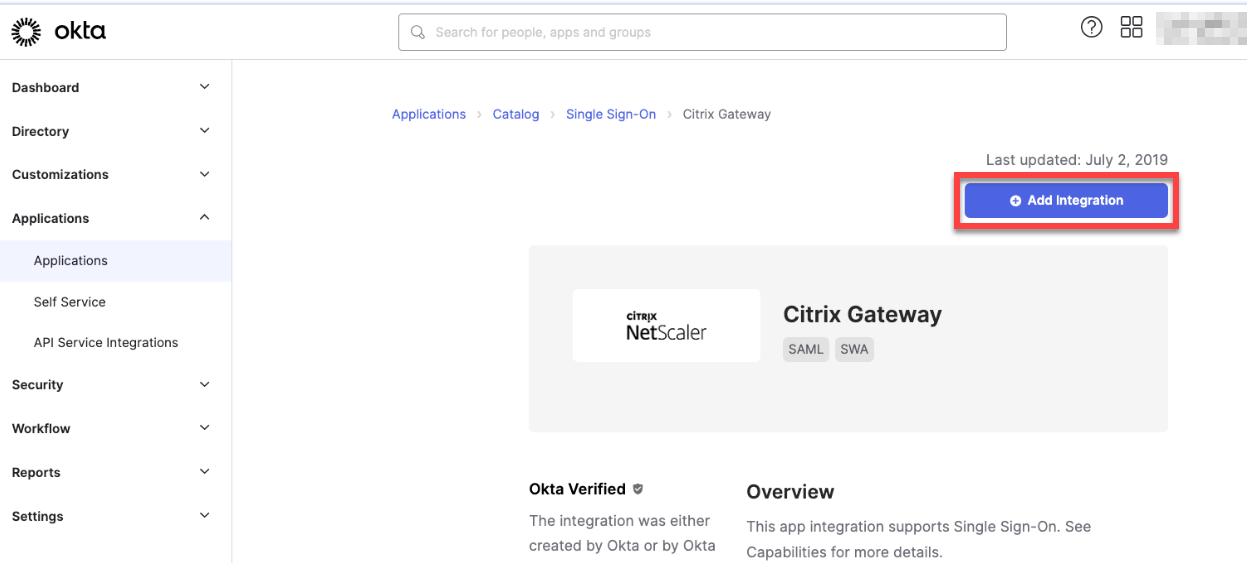

Haz clic en Add Integration.

-

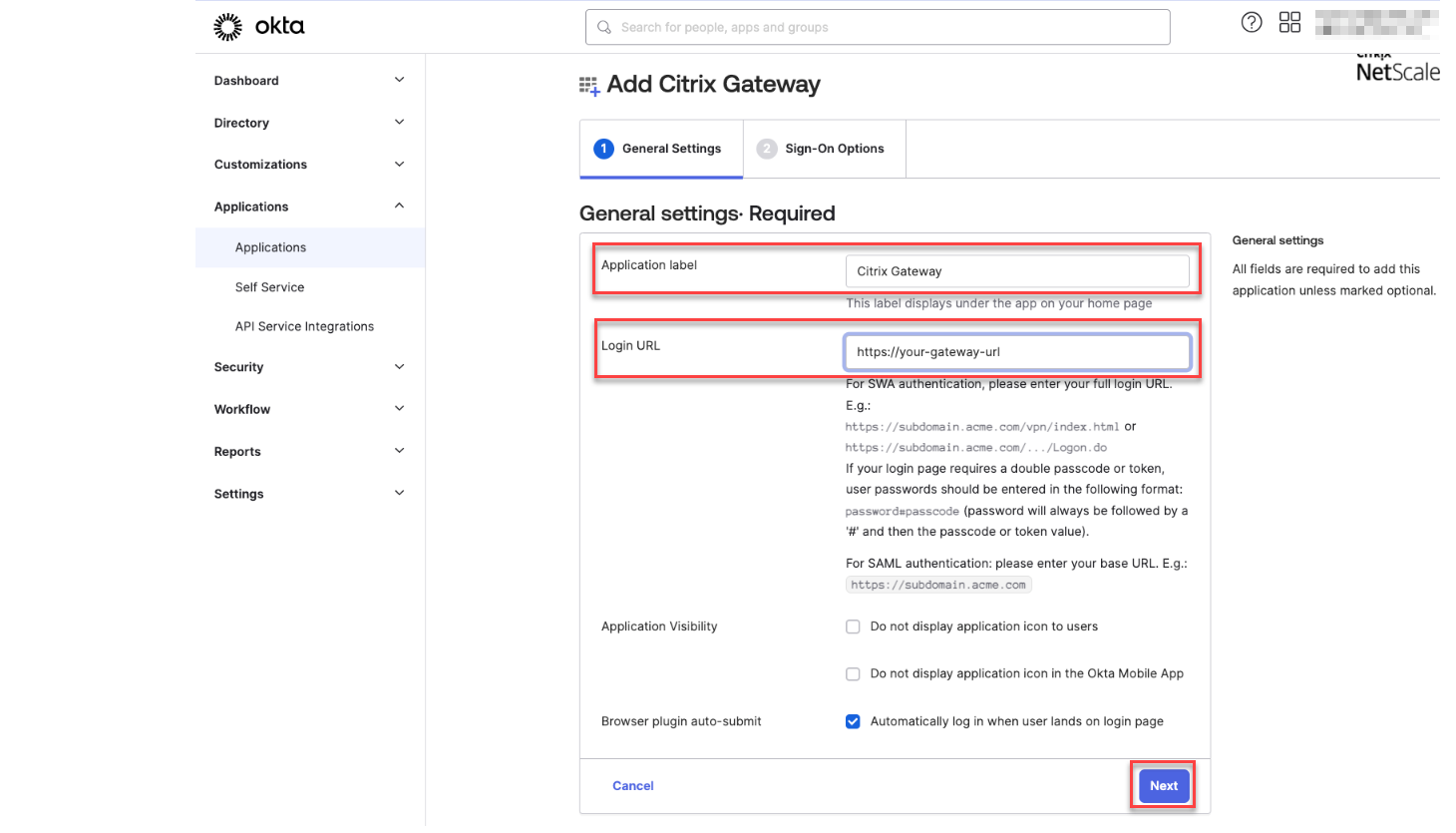

Introduce el nombre relevante en el campo Application label.

-

Introduce la URL del servidor virtual de la puerta de enlace en el campo Login URL y, a continuación, haz clic en Next.

Nota:

La URL introducida en el campo Login URL debe ser la misma que la URL de NetScaler Gateway para la configuración de Citrix Endpoint Management.

-

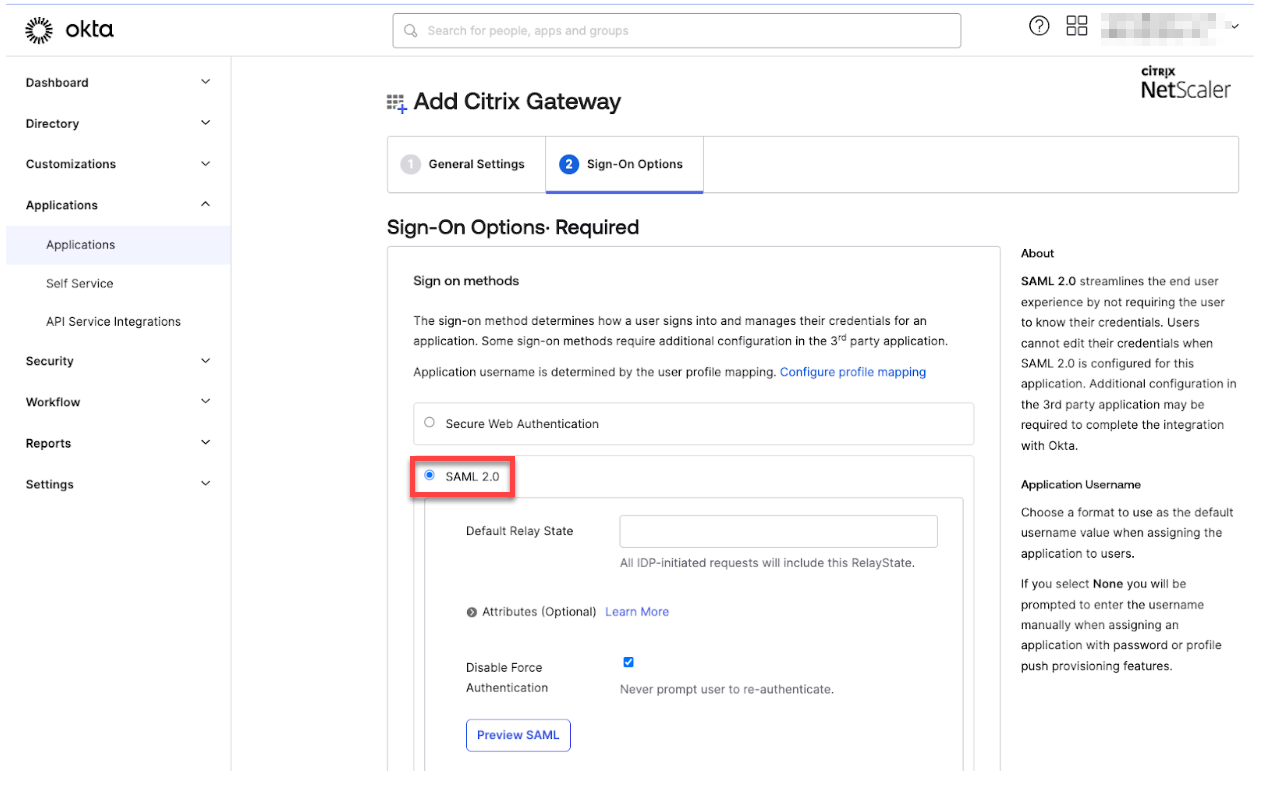

En Sign-On Options Required > Sign on methods, selecciona SAML 2.0.

-

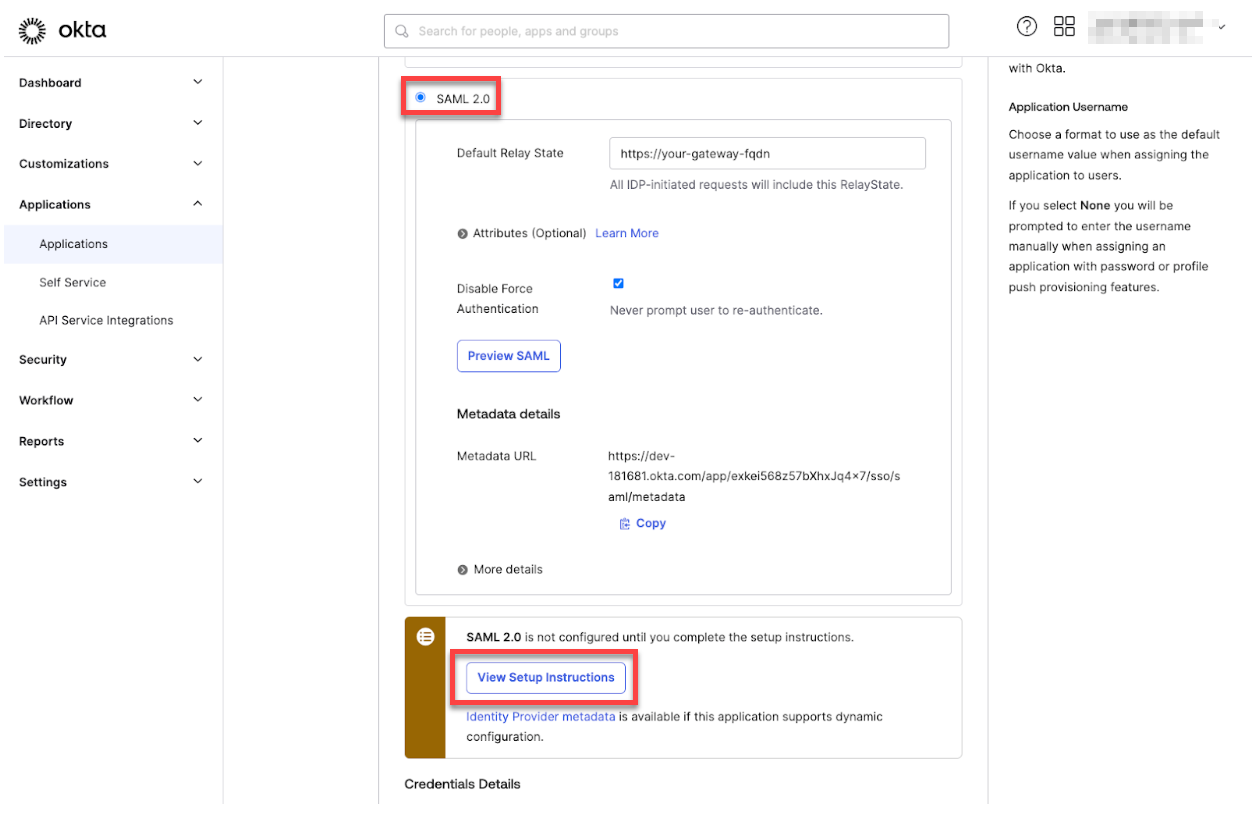

Haz clic en View Setup Instructions y sigue las instrucciones proporcionadas en la página para crear la política SAML en la consola de administración de la puerta de enlace local de Citrix®.

Nota:

- Después de instalar el certificado CA al configurar NetScaler Gateway versiones 11.1 o posteriores, crea una acción SAML. Para crear una acción SAML, ve a **Security** > **AAA - Application Traffic** > **Policies** > **Authentication** > **Advanced Policies** > **Actions** > **SAML Actions**. Haz clic en **Add** y rellena la información tal como se proporciona en la página anterior. No sigas la navegación proporcionada en la página, es decir, **Netscaler Gateway** > **Policies** > **Authentication** > **SAML** > **Servers**. - Además, no sigas los pasos proporcionados para crear la política SAML, ya que esos pasos utilizan la política clásica. Ahora estamos usando la política avanzada. Realiza el siguiente paso 9 para crear una política SAML utilizando una política avanzada. -

Crea una política SAML correspondiente para la acción SAML y vincula la política al servidor virtual de autenticación de la siguiente manera:

-

Ve a Security > AAA-Application Traffic > Policies > Authentication > Advanced Policies y haz clic en Add.

-

En la página Create Authentication Policy, proporciona los siguientes detalles:

- Name - Especifica un nombre para la política SAML.

- Action Type - Selecciona SAML como tipo de acción de autenticación.

- Action - Selecciona el perfil del servidor SAML para vincular la política SAML.

-

Expression - Muestra el nombre de la regla o expresión que la política SAML utiliza para determinar si el usuario debe autenticarse con el servidor SAML. En el cuadro de texto, establece el valor rule =

truepara que la política SAML surta efecto y se ejecute la acción SAML correspondiente.

-

Vincula la política SAML al servidor virtual VPN y vincula el servidor virtual VPN al servidor virtual de autenticación a través de un perfil de autenticación. Para obtener más información sobre el procedimiento de vinculación, consulta Bind the authentication policy.

-

-

Crea un servidor virtual AAA utilizando To set up an authentication virtual server by using the GUI.

-

Configura el servidor virtual AAA utilizando Configure the authentication virtual server.

-

Crea y configura el perfil de autenticación utilizando Authentication profiles.

-

Asocia el perfil de autenticación con el servidor virtual de Gateway y guarda todas las configuraciones.

-

Después de crear la directiva SAML en la consola de administración de Gateway local de Citrix, haz clic en Listo.

Ahora, puedes ver dos aplicaciones para la integración de Citrix Endpoint Management, es decir, una aplicación web para Citrix Cloud y una aplicación SAML para la autenticación MAM de Citrix Endpoint Management.

-

Asigna los usuarios y grupos relevantes a la aplicación SAML que creaste.

Ahora, Okta se agrega como proveedor de identidades para los dispositivos inscritos con MAM y puedes autenticarlos con Okta.

Comportamiento esperado

El siguiente ejemplo usa un dispositivo Android:

-

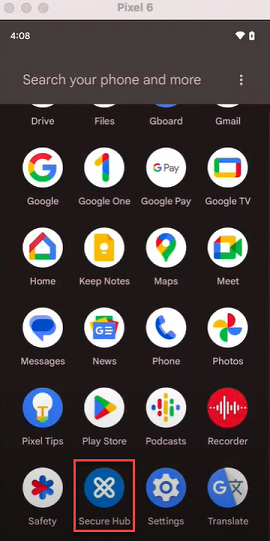

En tu dispositivo móvil, abre la aplicación Citrix Secure Hub.

-

Proporciona los permisos necesarios.

-

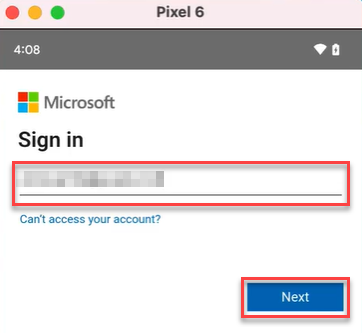

En la página de inicio de sesión, introduce las credenciales proporcionadas por tu organización y, a continuación, pulsa Siguiente.

Se te redirige a la página de inicio de sesión de Okta.

-

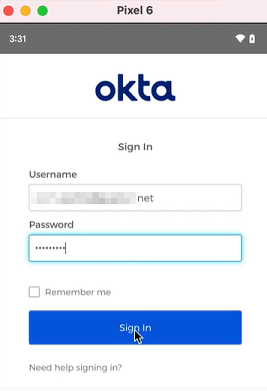

En la página de inicio de sesión de Okta, introduce tus credenciales y, a continuación, pulsa Iniciar sesión.

-

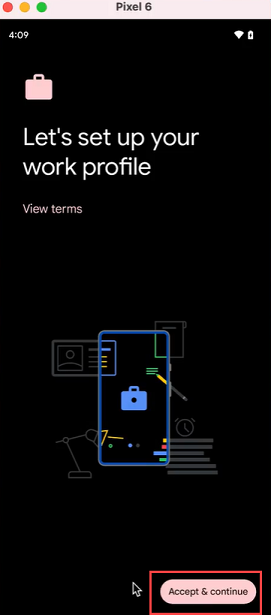

En la página Configurar tu perfil de trabajo, pulsa Aceptar y continuar.

-

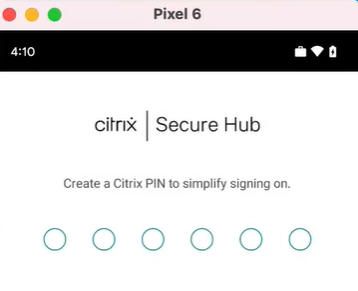

Crea el PIN para la aplicación Citrix Secure Hub y confírmalo.

Se te redirige correctamente a la página de inicio de Citrix Secure Hub.