SAML con identidades de Entra ID y Entra ID para la autenticación de Workspace

Este artículo describe cómo puedes configurar SAML para la autenticación de Workspace usando identidades de Entra ID en lugar de identidades de AD. Usa esta configuración si tus usuarios de Entra ID no pueden enumerar los PC en la nube de Windows 365 o los VDA unidos a un dominio de Entra ID después de iniciar sesión en Citrix Workspace™ con el comportamiento SAML predeterminado. Después de completar la configuración, tus usuarios podrán iniciar sesión en Citrix Workspace usando la autenticación SAML para acceder tanto a las aplicaciones y escritorios HDX a través de Citrix DaaS™ como a los PC en la nube de Windows 365 a través de Azure.

El comportamiento predeterminado para Citrix Cloud™ y la autenticación SAML en Citrix Workspace es afirmar contra una identidad de usuario de AD. Para la configuración descrita en este artículo, es necesario usar Entra ID Connect para importar tus identidades de AD a tu Entra ID. Las identidades de AD contienen el SID del usuario, que Citrix Workspace puede enviar a Citrix DaaS y permite enumerar e iniciar los recursos HDX. Debido a que se usa la versión de Entra ID de las identidades de los usuarios, estos también pueden enumerar e iniciar recursos de Azure como los PC en la nube de Windows 365 desde Citrix Workspace.

Importante:

La enumeración se refiere a la lista de recursos que los usuarios ven después de iniciar sesión en Citrix Workspace. Los recursos a los que un usuario determinado puede acceder dependen de su identidad de usuario y de los recursos asociados a esa identidad en Citrix DaaS. Hay un artículo asociado que proporciona instrucciones sobre cómo utilizar identidades de Entra ID y AD como proveedor SAML para la autenticación en Workspace. Puedes encontrar instrucciones detalladas en SAML con identidades de Entra ID y AD para la autenticación de Workspace.

-

Alcance de la función

Este artículo se aplica a los usuarios que utilizan la siguiente combinación de funciones de Citrix Cloud y Azure:

- SAML para la autenticación de Workspace

- Enumeración de recursos de Citrix DaaS y HDX™ de recursos publicados mediante VDA unidos a un dominio de AD

- Enumeración de recursos VDA unidos a un dominio de Entra ID

- Enumeración de recursos VDA unidos a un dominio híbrido de Azure

- Enumeración e inicio de PC en la nube de W365

Importante:

No uses este flujo SAML de AAD para el inicio de sesión SAML en Citrix Cloud, ya que esto requiere que el usuario administrador de Citrix Cloud sea miembro de un grupo de AD y, por lo tanto, se debe usar una identidad de usuario de AD. Puedes encontrar instrucciones detalladas en SAML con identidades de Entra ID y AD para la autenticación de Workspace.

¿Qué es mejor: identidades de AD o identidades de Entra ID?

Para determinar si tus usuarios de Workspace deben autenticarse usando identidades SAML de AD o SAML de Entra ID:

- 1. Decide qué combinación de recursos pretendes poner a disposición de tus usuarios en Citrix Workspace.

- 1. Usa la siguiente tabla para determinar qué tipo de identidad de usuario es apropiada para cada tipo de recurso.

-

|Tipo de recurso (VDA)|Identidad de usuario al iniciar sesión en Citrix Workspace|¿Necesita identidad SAML usando Entra ID?|¿FAS proporciona inicio de sesión único (SSO) al VDA?| |—|—|—|—|

-

Unido a AD AD, Entra ID importado de AD (contiene SID) No. Usa SAML predeterminado. Sí Unido híbrido AD, Entra ID importado de AD (contiene SID) No. Usa SAML predeterminado. Sí, para AD como proveedor de identidades. FAS no es necesario si se selecciona Entra ID para VDA. Unido a Entra ID Usuario nativo de Entra ID, Entra ID importado de AD (contiene SID) Sí, usa SAML a través de Entra ID. No PC en la nube de Windows 365 Usuario nativo de Entra ID, Entra ID importado de AD (contiene SID) Sí, usa SAML a través de Entra ID. No Unido a AD, unido a Entra ID, PC en la nube de Windows 365 Entra ID importado de AD (contiene SID) Sí, usa SAML a través de Entra ID. Sí, para unido a AD. No, para unido a Entra ID y PC en la nube de Windows 365.

Más información

- Documentación de Citrix DaaS:

- Identidades de máquina

-

Citrix HDX Plus para Windows 365

- Documentación de Citrix FAS: Instalar y configurar

- Documentación de Microsoft Azure: ¿Qué es Entra ID Connect?

Requisitos

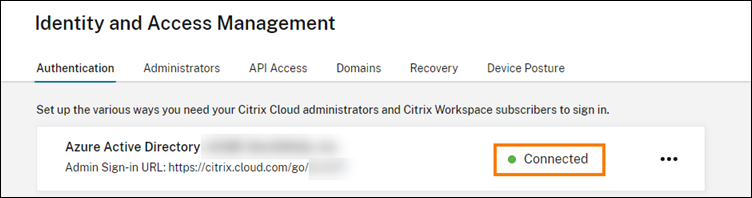

- Tu inquilino de Entra ID debe estar conectado a tu inquilino de Citrix Cloud. En la consola de Citrix Cloud, puedes encontrar tu conexión existente de Entra ID seleccionando **Administración de identidades y accesos > Autenticación**.

O bien,

Puedes crear una nueva conexión de directorio de Entra ID seleccionando Administración de identidades y accesos > Autenticación –> Agregar un proveedor de identidades –> Seleccionar Entra ID.

- > **Importante:**

- > > Debes conectar el mismo inquilino de Entra ID donde tengas la intención de crear la nueva aplicación SAML que usará identidades de AAD.

- El método de autenticación del espacio de trabajo debe establecerse en **SAML 2.0**. No uses Entra ID como método de autenticación. Para cambiar el método de autenticación del espacio de trabajo, ve a **Configuración del espacio de trabajo > Autenticación** en la consola de Citrix Cloud.

- El sufijo UPN `@yourdomain.com` debe importarse y verificarse en Entra ID como un nombre de dominio personalizado. En el portal de Azure, esto se encuentra en **Entra ID > Nombres de dominio personalizados**.

- Las identidades de usuario de Entra ID deben importarse desde AD mediante Microsoft Entra ID Connect. Esto garantiza que las identidades de usuario se importen correctamente y tengan el sufijo UPN correcto. No se admiten los usuarios de Entra ID con sufijos UPN `@yourtenant.onmicrosoft.com`.

- Citrix FAS debe implementarse y conectarse al inquilino de Citrix Cloud y a la ubicación de recursos. FAS proporciona inicio de sesión único a los escritorios y aplicaciones HDX que se inician desde Citrix Workspace. No tienes que configurar cuentas de sombra de AD porque el UPN `user@customerdomain` para las identidades de usuario de AD y Entra ID debe coincidir. FAS genera los certificados de usuario necesarios con el UPN correcto y realiza un inicio de sesión con tarjeta inteligente cuando se inician los recursos HDX.

- ## Configurar la aplicación SAML empresarial personalizada de Entra ID

De forma predeterminada, el comportamiento para el inicio de sesión SAML en los espacios de trabajo es afirmar contra una identidad de usuario de AD. El atributo SAML cip_directory es un valor de cadena codificado que es el mismo para todos los suscriptores y actúa como un conmutador. Citrix Cloud y Citrix Workspace detectan este atributo durante el inicio de sesión y activan SAML para afirmar contra la versión de Entra ID de la identidad del usuario. El uso del parámetro azuread con este atributo anula el comportamiento SAML predeterminado, lo que hace que el usuario de Workspace se autentique usando su identidad de Entra ID en lugar de su identidad de AD.

Aunque los pasos de esta sección son para Entra ID, puedes crear una aplicación SAML similar usando un proveedor SAML 2.0 diferente (por ejemplo, ADFS, Duo, Okta, OneLogin, PingOneSSO, etc.), siempre que realices las mismas tareas. Tu proveedor SAML debe permitirte configurar un atributo SAML codificado (cip_directory = azuread) dentro de la aplicación SAML. Simplemente crea las mismas asignaciones de atributos SAML que se describen en esta sección.

- Inicia sesión en el portal de Azure.

- En el menú del portal, selecciona Entra ID.

- En el panel izquierdo, en Administrar, selecciona Aplicaciones empresariales.

- En la barra de comandos del panel de trabajo, selecciona Nueva aplicación.

- En la barra de comandos, selecciona Crea tu propia aplicación. No uses la plantilla de aplicación empresarial SAML SSO de Citrix Cloud. La plantilla no permite modificar la lista de notificaciones y atributos SAML.

- Introduce un nombre para la aplicación y, a continuación, selecciona Integra cualquier otra aplicación que no encuentres en la galería (sin galería). Haz clic en Crear. Aparecerá la página de información general de la aplicación.

- En el panel izquierdo, selecciona Inicio de sesión único. En el panel de trabajo, selecciona SAML.

- En la sección Configuración básica de SAML, selecciona Editar y configura los siguientes ajustes:

- En la sección Identificador (ID de entidad), selecciona Agregar identificador y, a continuación, introduce el valor asociado a la región en la que se encuentra tu inquilino de Citrix Cloud:

- Para las regiones de la Unión Europea, Estados Unidos y Asia-Pacífico Sur, introduce

https://saml.cloud.com. - Para la región de Japón, introduce

https://saml.citrixcloud.jp. - Para la región de Citrix Cloud Government, introduce

https://saml.cloud.us.

- Para las regiones de la Unión Europea, Estados Unidos y Asia-Pacífico Sur, introduce

- En la sección URL de respuesta (URL del servicio de consumidor de aserciones), selecciona Agregar URL de respuesta y, a continuación, introduce el valor asociado a la región en la que se encuentra tu inquilino de Citrix Cloud:

- Para las regiones de la Unión Europea, Estados Unidos y Asia-Pacífico Sur, introduce

https://saml.cloud.com/saml/acs. - Para la región de Japón, introduce

https://saml.citrixcloud.jp/saml/acs. - Para la región de Citrix Cloud Government, introduce

https://saml.cloud.us/saml/acs.

- Para las regiones de la Unión Europea, Estados Unidos y Asia-Pacífico Sur, introduce

- En la sección URL de cierre de sesión (opcional), introduce el valor asociado a la región en la que se encuentra tu inquilino de Citrix Cloud:

- Para las regiones de la Unión Europea, Estados Unidos y Asia-Pacífico Sur, introduce

https://saml.cloud.com/saml/logout/callback. - Para la región de Japón, introduce

https://saml.citrixcloud.jp/saml/logout/callback. - Para la región de Citrix Cloud Government, introduce

https://saml.cloud.us/saml/logout/callback.

- Para las regiones de la Unión Europea, Estados Unidos y Asia-Pacífico Sur, introduce

- En la barra de comandos, selecciona Guardar.

- En la sección Identificador (ID de entidad), selecciona Agregar identificador y, a continuación, introduce el valor asociado a la región en la que se encuentra tu inquilino de Citrix Cloud:

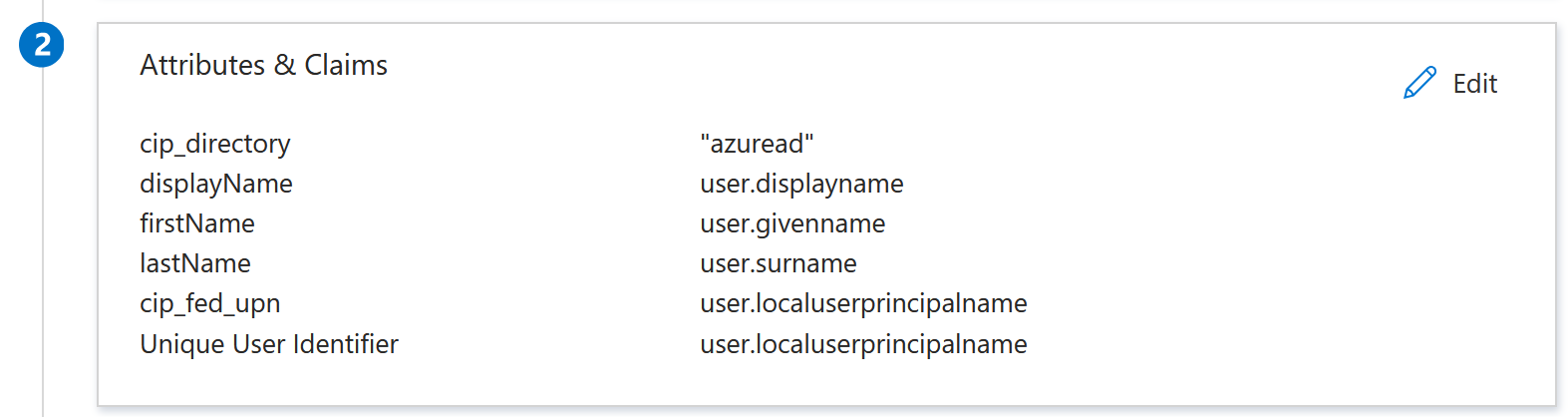

- En la sección Atributos y notificaciones, selecciona Editar para configurar las siguientes notificaciones. Estas notificaciones aparecen en la aserción SAML dentro de la respuesta SAML.

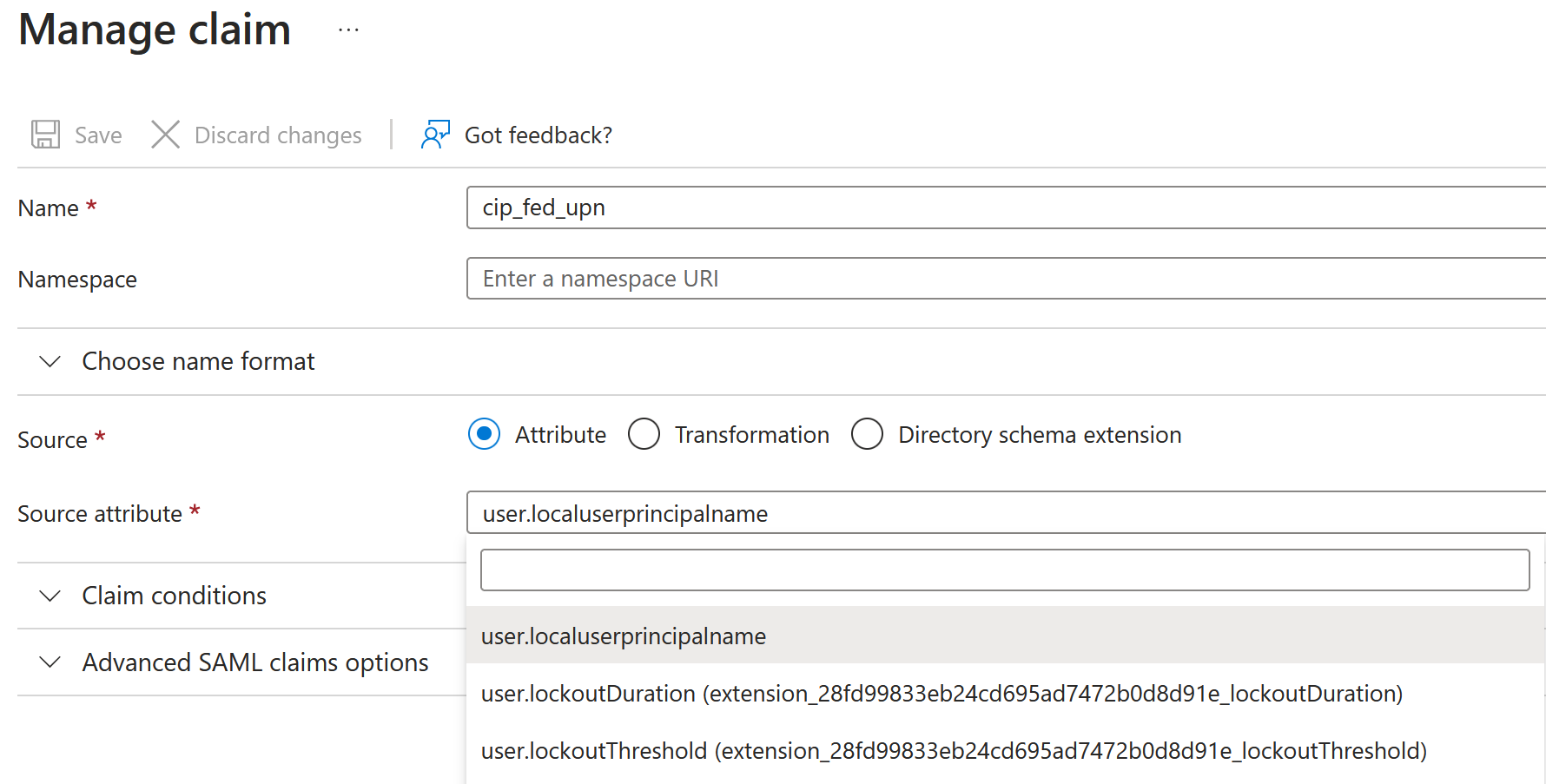

- Para la notificación Identificador único de usuario (ID de nombre), actualiza el valor predeterminado a

user.localuserprincipalname. - En la barra de comandos, selecciona Agregar nueva notificación.

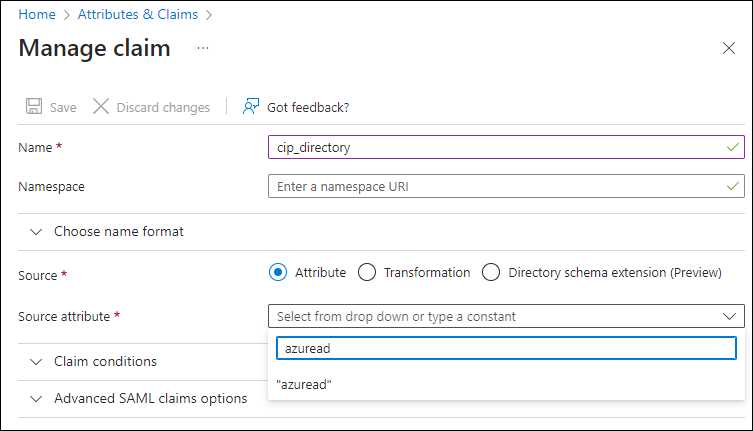

- En Nombre, introduce cip_directory.

- En Origen, deja Atributo seleccionado.

-

En Atributo de origen, introduce azuread. Este valor aparece entre comillas después de introducirlo.

- En la barra de comandos, selecciona Guardar.

-

Crea notificaciones adicionales con los siguientes valores en los campos Nombre y Atributo de origen:

Nombre Atributo de origen cip_fed_upn user.localuserprincipalname displayName user.displayname givenName user.givenname familyName user.surname

- Para la notificación Identificador único de usuario (ID de nombre), actualiza el valor predeterminado a

-

-

Importante:

-

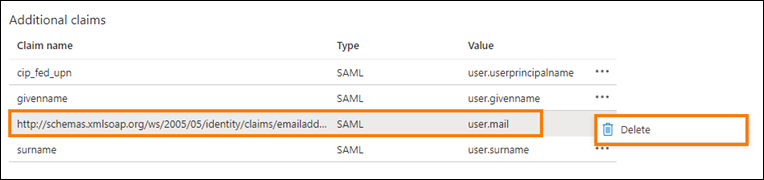

> Puedes crear estas notificaciones adicionales repitiendo los pasos b-f para cada notificación o modificando las notificaciones predeterminadas en la sección **Notificaciones adicionales** que ya tienen los atributos de origen enumerados en la tabla anterior. Las notificaciones predeterminadas incluyen el espacio de nombres `http://schemas.xmlsoap.org/ws/2005/05/identity/claims`. > > Si modificas las notificaciones predeterminadas, debes eliminar el espacio de nombres de cada notificación. Si creas nuevas notificaciones, debes eliminar las notificaciones que incluyen el espacio de nombres. Si se incluyen notificaciones con este espacio de nombres en la aserción SAML resultante, la aserción no será válida e incluirá nombres de atributos SAML incorrectos.-

En la sección Notificaciones adicionales, para cualquier notificación restante con el espacio de nombres

http://schemas.xmlsoap.org/ws/2005/05/identity/claims, haz clic en el botón de puntos suspensivos (…) y haz clic en Eliminar.

Cuando termines, la sección Atributos y notificaciones aparecerá como se ilustra a continuación:

-

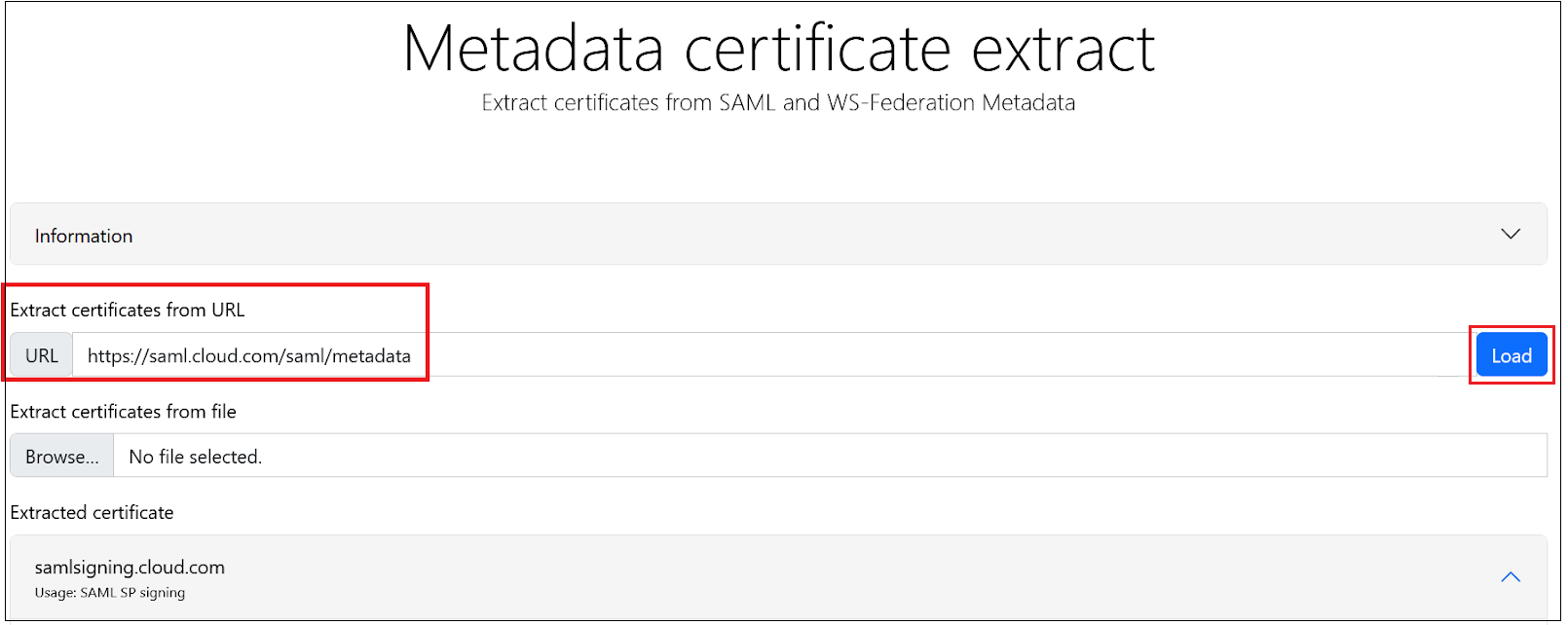

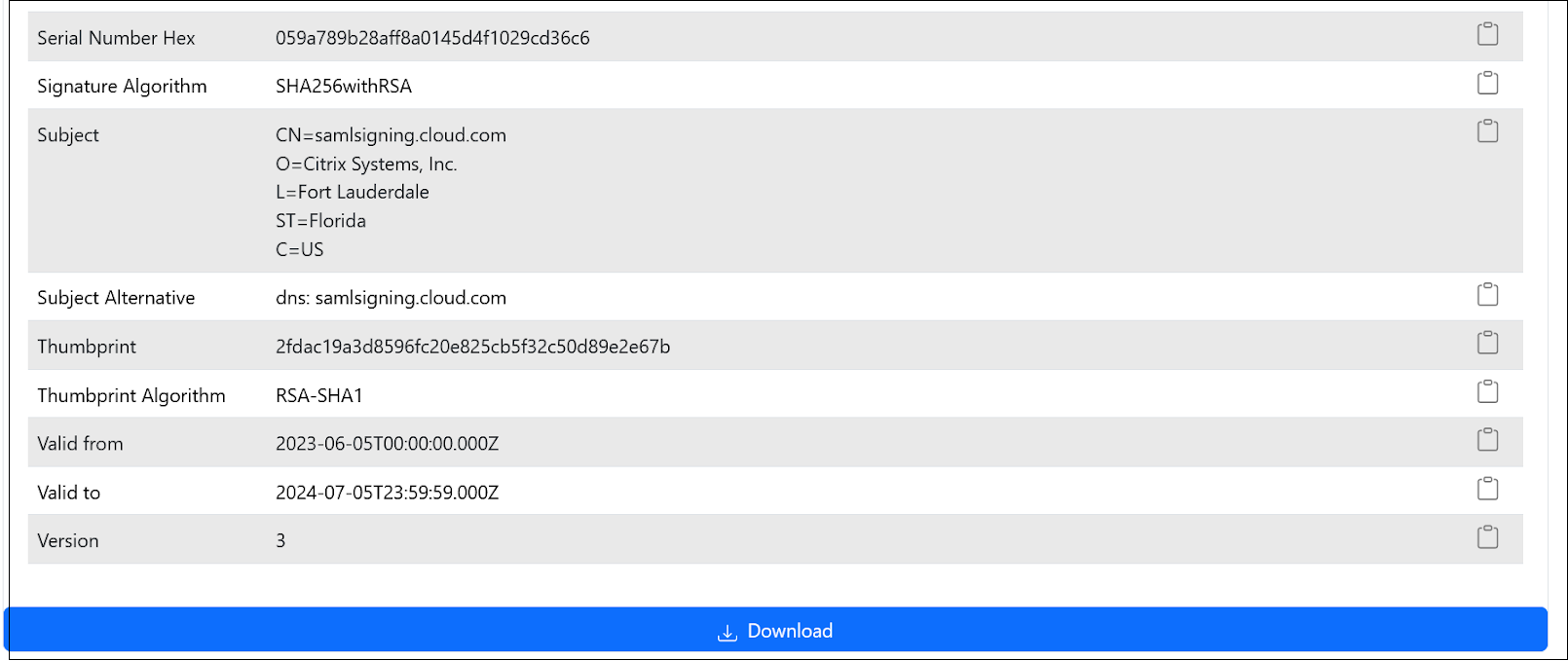

- Obtén una copia del certificado de firma SAML de Citrix Cloud usando esta herramienta en línea de terceros.

-

Introduce https://saml.cloud.com/saml/metadata en el campo URL y haz clic en Cargar.

-

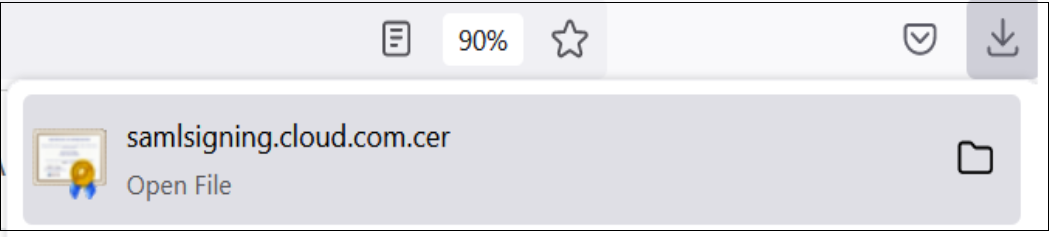

Desplázate hasta la parte inferior de la página y haz clic en Descargar.

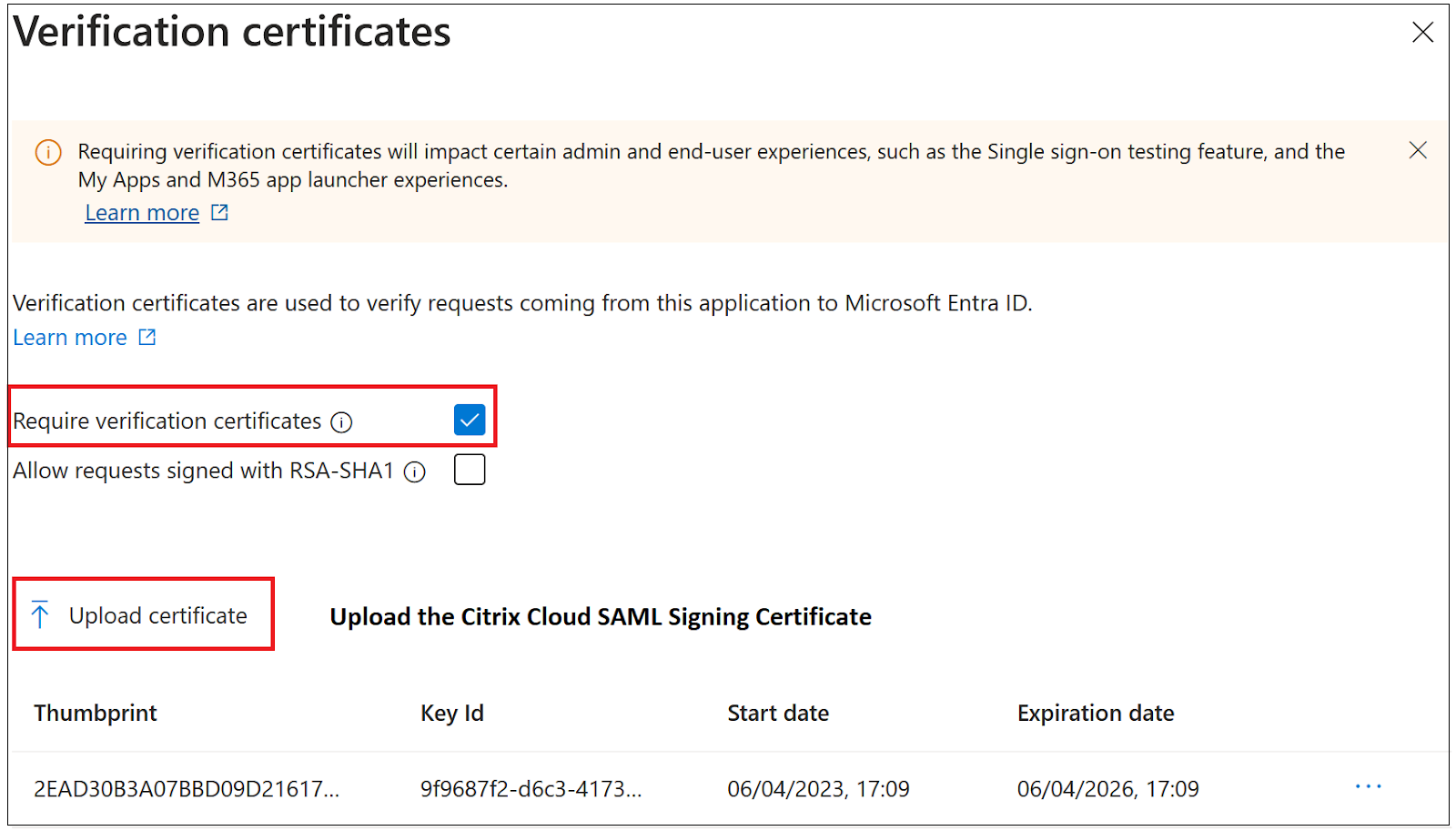

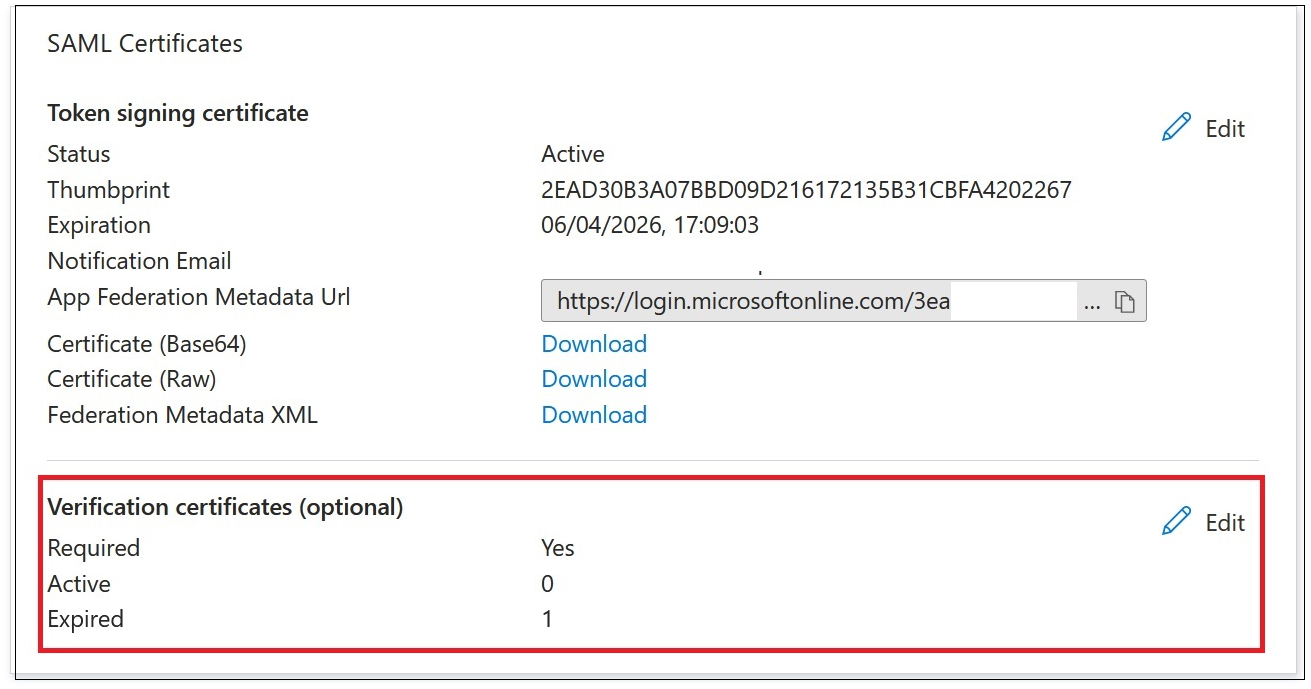

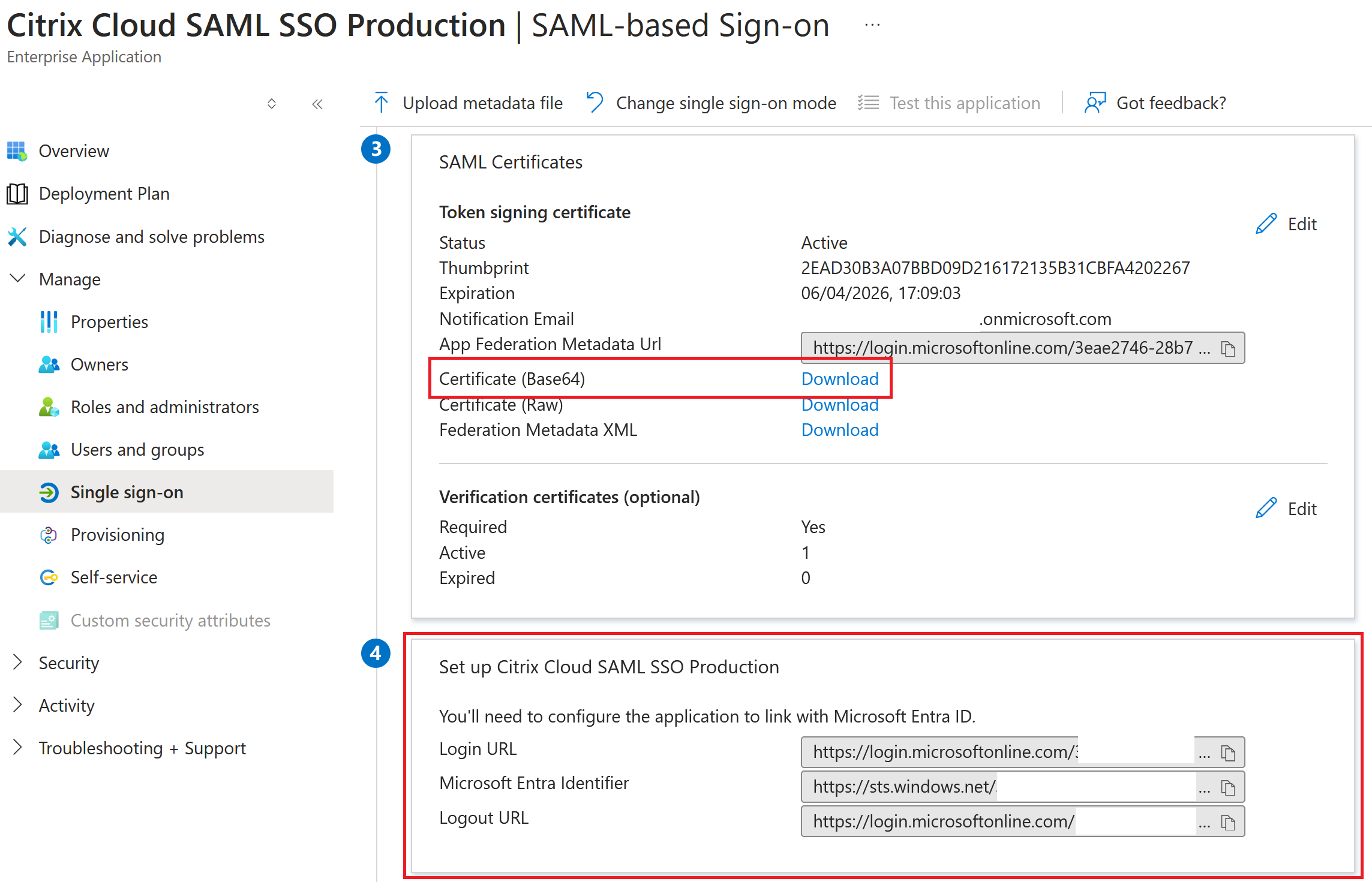

- Configura los ajustes de firma de la aplicación SAML de Entra ID.

- Carga el certificado de firma SAML de producción obtenido en el paso 10 dentro de la aplicación SAML de Entra ID.

- Habilita

Requerir certificados de verificación.

- Habilita

Solución de problemas

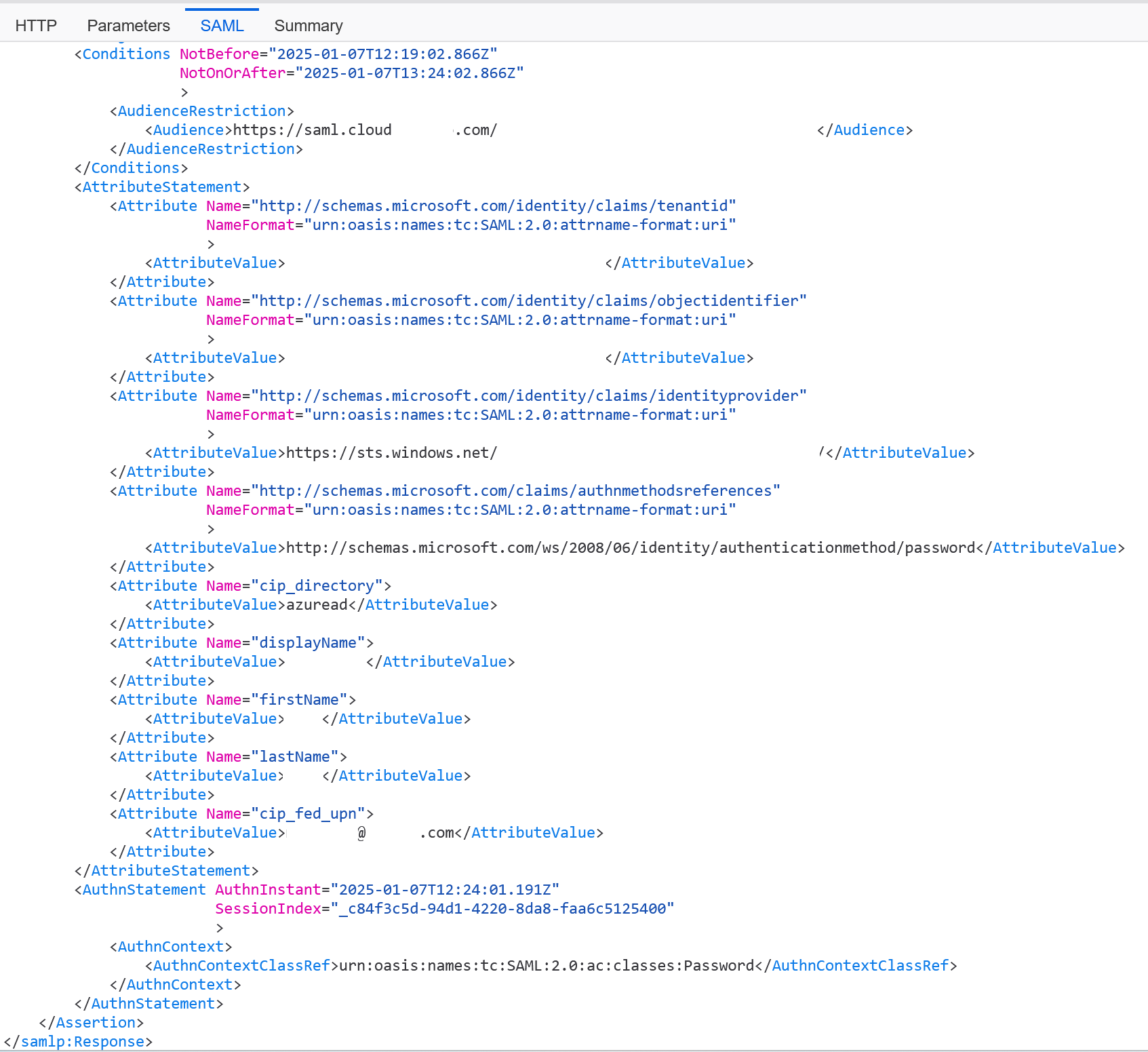

- Verifica que tus aserciones SAML contengan los atributos de usuario correctos usando una herramienta de red SAML, como la extensión de navegador SAML-tracer.

-

Localiza la respuesta SAML que se muestra en amarillo y compárala con este ejemplo:

- Haz clic en la ficha

SAMLen el panel inferior para decodificar la respuesta SAML y verla como XML. -

Desplázate hasta la parte inferior de la respuesta y verifica que la aserción SAML contenga los atributos SAML y los valores de usuario correctos.

Si tus suscriptores aún no pueden iniciar sesión en su espacio de trabajo, contacta con Asistencia de Citrix y proporciona la siguiente información:

- Captura de SAML-tracer

- Fecha y hora en que falló el inicio de sesión en Citrix Workspace

- El nombre de usuario afectado

- La dirección IP de la persona que llama del equipo cliente que usaste para iniciar sesión en Citrix Workspace. Puedes usar una herramienta como https://whatismyip.com para obtener esta dirección IP.

Configura la conexión SAML de Citrix Cloud

Todos los flujos de inicio de sesión de Citrix deben ser iniciados por el proveedor de servicios usando una URL de Workspace o una URL GO de Citrix Cloud.

Usa los valores predeterminados recomendados para la conexión SAML dentro de Identity and Access Management > Authentication > Add an identity provider > SAML.

Obtén los puntos de conexión SAML de la aplicación SAML de Entra ID desde tu portal de Entra ID para introducirlos en Citrix Cloud.

Ejemplos de puntos de conexión SAML de Entra ID para usar en la conexión SAML de Citrix Cloud

Importante:

Los puntos de conexión SAML de SSO y cierre de sesión de Entra ID son la misma URL.

| En este campo de Citrix Cloud | Introduce este valor |

|---|---|

| ID de entidad | https://sts.windows.net/<yourEntraIDTenantID> |

| Firmar solicitud de autenticación | Sí |

| URL del servicio SSO | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| Mecanismo de enlace SSO | HTTP Post |

| Respuesta SAML | Firmar respuesta o aserción |

| Contexto de autenticación | Sin especificar, Exacto |

| URL de cierre de sesión | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| Firmar solicitud de cierre de sesión | Sí |

| Mecanismo de enlace SLO | HTTP Post |