Configurando um servidor de Atestado de Integridade de Dispositivo (DHA) local

Você pode habilitar o Atestado de Integridade de Dispositivo (DHA) para dispositivos móveis Windows 10 e Windows 11 por meio de um servidor Windows local. Para habilitar o DHA localmente, primeiro configure um servidor DHA.

Após configurar o servidor DHA, crie uma política do XenMobile Server para habilitar o serviço DHA local. Para obter informações sobre como criar essa política, consulte Política de dispositivo de Atestado de Integridade de Dispositivo.

Pré-requisitos para um servidor DHA

- Um servidor executando o Windows Server Technical Preview 5 ou posterior, instalado usando a opção de instalação “Experiência Desktop”.

- Um ou mais dispositivos cliente Windows 10 e Windows 11. Esses dispositivos devem ter TPM 1.2 ou 2.0 executando a versão mais recente do Windows.

- Estes certificados:

-

Certificado SSL DHA: Um certificado SSL x.509 que se encadeia a uma raiz confiável corporativa com uma chave privada exportável. Este certificado protege as comunicações de dados do DHA em trânsito, incluindo as seguintes comunicações:

- servidor para servidor (serviço DHA e servidor MDM)

- servidor para cliente (serviço DHA e um dispositivo Windows 10 ou Windows 11)

- Certificado de assinatura DHA: Um certificado x.509 que se encadeia a uma raiz confiável corporativa com uma chave privada exportável. O serviço DHA usa este certificado para assinatura digital.

- Certificado de criptografia DHA: Um certificado x.509 que se encadeia a uma raiz confiável corporativa com uma chave privada exportável. O serviço DHA também usa este certificado para criptografia.

-

Certificado SSL DHA: Um certificado SSL x.509 que se encadeia a uma raiz confiável corporativa com uma chave privada exportável. Este certificado protege as comunicações de dados do DHA em trânsito, incluindo as seguintes comunicações:

- Escolha um destes modos de validação de certificado:

- EKCert: O modo de validação EKCert é otimizado para dispositivos em organizações que não estão conectadas à Internet. Dispositivos que se conectam a um serviço DHA executado no modo de validação EKCert não têm acesso direto à Internet.

- AIKCert: O modo de validação AIKCert é otimizado para ambientes operacionais que têm acesso à Internet. Dispositivos que se conectam a um serviço DHA executado no modo de validação AIKCert devem ter acesso direto à Internet e podem obter um certificado AIK da Microsoft.

Adicionar a função de servidor DHA ao servidor Windows

- No servidor Windows, se o “Gerenciador do Servidor” ainda não estiver aberto, clique em “Iniciar” e depois em “Gerenciador do Servidor”.

- Clique em “Adicionar funções e recursos”.

- Na página “Antes de começar”, clique em “Avançar”.

- Na página “Selecionar tipo de instalação”, clique em “Instalação baseada em função ou recurso”, e depois em “Avançar”.

- Na página “Selecionar servidor de destino”, clique em “Selecionar um servidor do pool de servidores”, selecione o servidor e depois clique em “Avançar”.

- Na página “Selecionar funções de servidor”, selecione a caixa de seleção “Atestado de Integridade de Dispositivo”.

- Opcional: Clique em “Adicionar Recursos” para instalar outros serviços de função e recursos necessários.

- Clique em “Avançar”.

- Na página “Selecionar recursos”, clique em “Avançar”.

- Na página “Função de Servidor Web (IIS)”, clique em “Avançar”.

- Na página “Selecionar serviços de função”, clique em “Avançar”.

- Na página “Serviço de Atestado de Integridade de Dispositivo”, clique em “Avançar”.

- Na página “Confirmar seleções de instalação”, clique em “Instalar”.

- Quando a instalação for concluída, clique em “Fechar”.

Adicionar o certificado SSL ao armazenamento de certificados do servidor

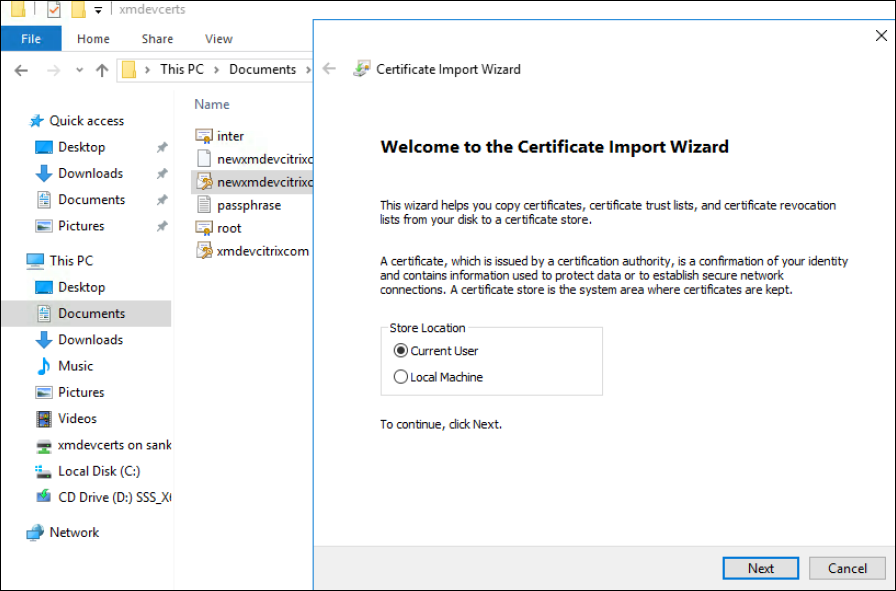

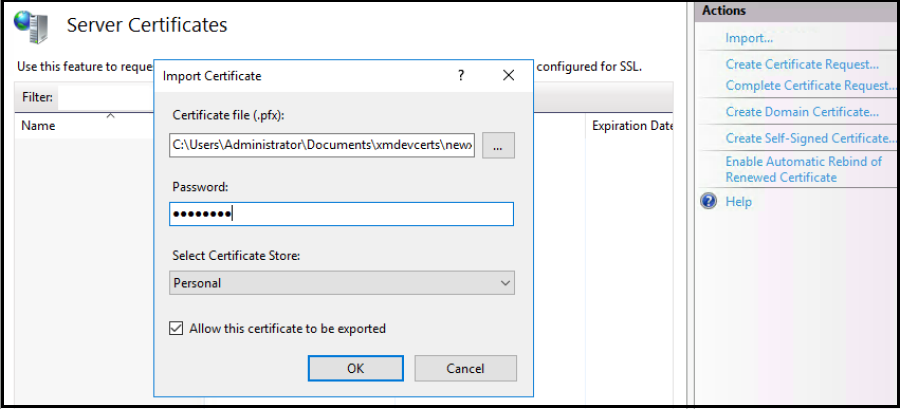

- Vá para o arquivo de certificado SSL e selecione-o.

-

Selecione “Usuário atual” como o local de armazenamento e clique em “Avançar”.

-

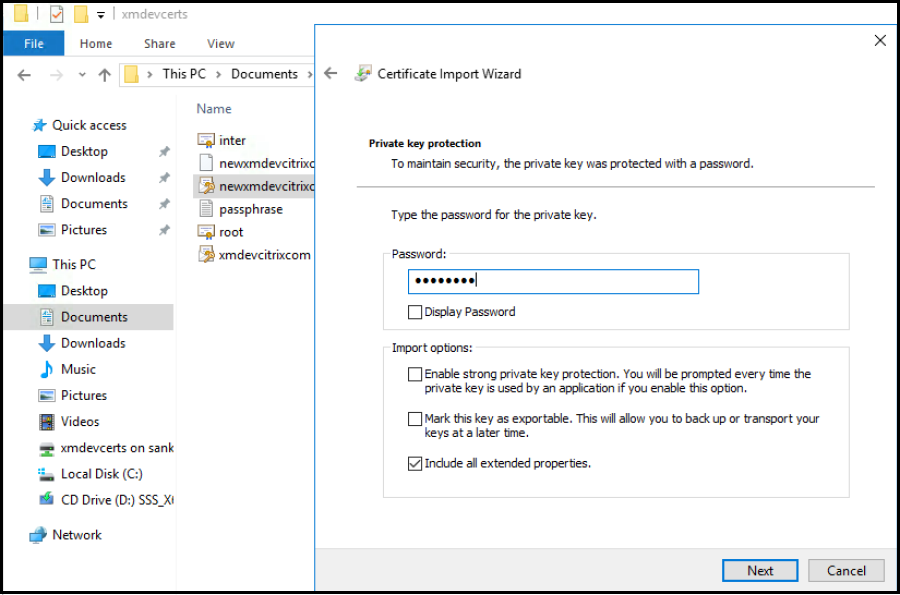

Digite a senha da chave privada.

-

Certifique-se de que a opção de importação “Incluir todas as propriedades estendidas” esteja selecionada. Clique em “Avançar”.

-

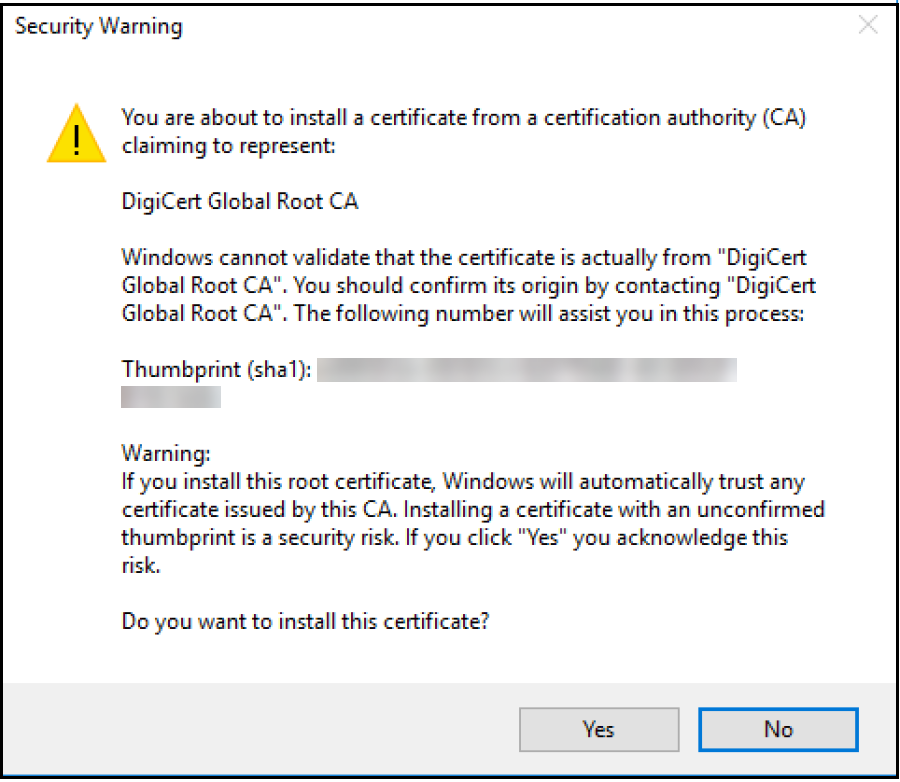

Quando esta janela aparecer, clique em “Sim”.

-

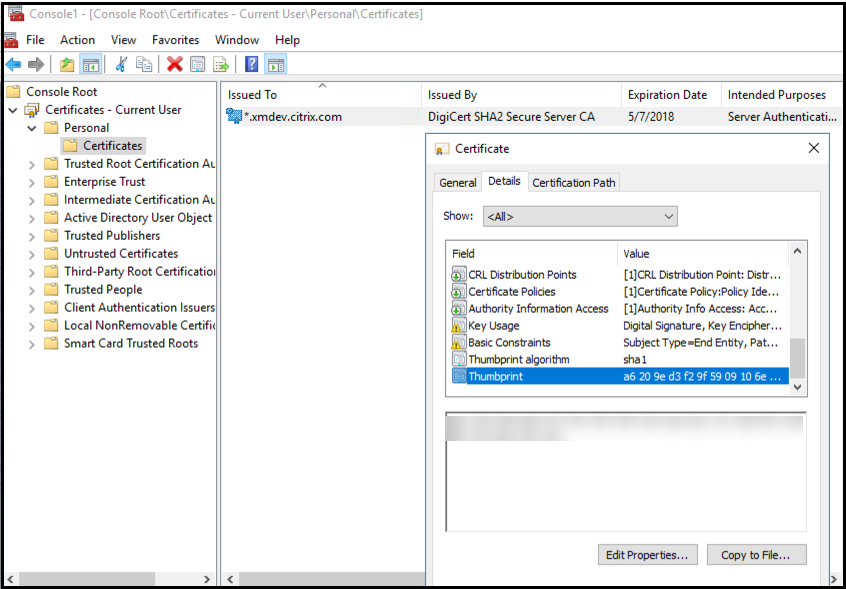

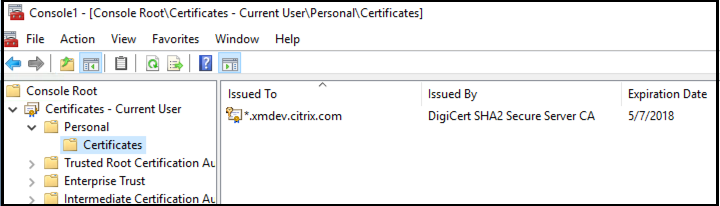

Confirme se o certificado está instalado:

-

Abra uma janela do “Prompt de Comando”.

-

Digite mmc e pressione a tecla Enter. Para visualizar certificados no armazenamento da máquina local, você deve estar na função de Administrador.

-

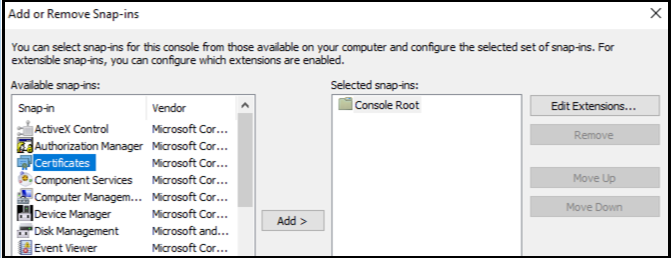

No menu “Arquivo”, clique em “Adicionar/Remover Snap-in”.

-

Clique em “Adicionar”.

-

Na caixa de diálogo “Adicionar Snap-in Autônomo”, selecione “Certificados”.

-

Clique em “Adicionar”.

-

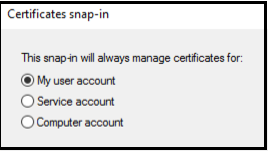

Na caixa de diálogo “Snap-in de Certificados”, selecione “Minha conta de usuário”. (Se você estiver conectado como titular de uma conta de serviço, selecione “Conta de serviço”.)

-

Na caixa de diálogo “Selecionar Computador”, clique em “Concluir”.

-

-

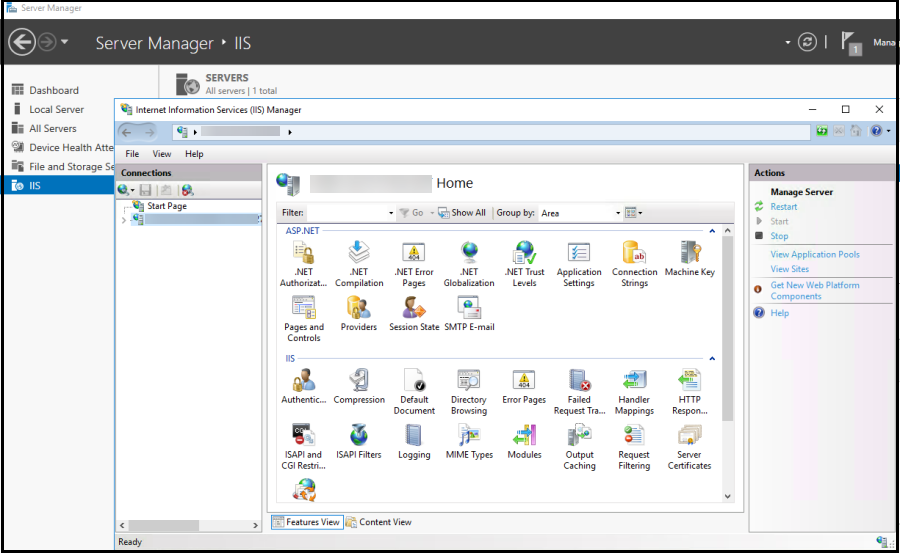

Vá para “Gerenciador do Servidor” > IIS e selecione “Certificados de Servidor” na lista de ícones.

-

No menu “Ação”, selecione “Importar…“ para importar o certificado SSL.

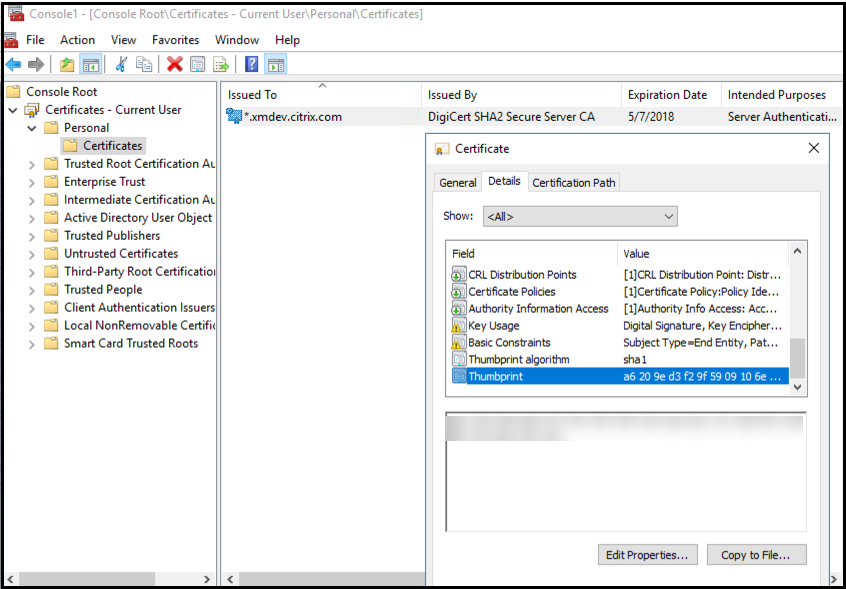

Recuperar e salvar o thumbprint do certificado

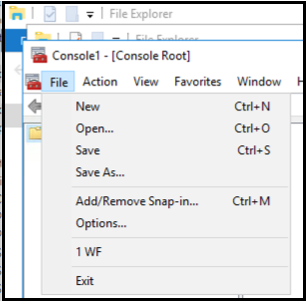

- Na barra de pesquisa do “Explorador de Arquivos”, digite mmc.

-

Na janela “Raiz do Console”, clique em “Arquivo” > “Adicionar/Remover Snap-in…“.

-

Selecione o certificado de um snap-in disponível e adicione-o aos snap-ins selecionados.

-

Selecione “Minha conta de usuário”.

-

Selecione o certificado e clique em “OK”.

-

Clique duas vezes no certificado e selecione a guia “Detalhes”. Role para baixo para ver o thumbprint do certificado.

- Copie o thumbprint para um arquivo. Remova os espaços ao usar o thumbprint em comandos do PowerShell.

Instalar os certificados de assinatura e criptografia

Execute estes comandos do PowerShell no servidor Windows para instalar os certificados de assinatura e criptografia.

Substitua o espaço reservado ReplaceWithThumbprint e coloque-o entre aspas duplas, conforme mostrado.

$key = Get-ChildItem Cert:\LocalMachine\My | Where-Object {$_.Thumbprint -like "ReplaceWithThumbprint"}

$keyname = $key.PrivateKey.CspKeyContainerInfo.UniqueKeyContainerName

$keypath = $env:ProgramData + "\Microsoft\Crypto\RSA\MachineKeys\" + $keyname icacls $keypath /grant IIS_IUSRS`:R

<!--NeedCopy-->

Extrair o certificado raiz do TPM e instalar o pacote de certificados confiáveis

Execute estes comandos no servidor Windows:

mkdir .\TrustedTpm

expand -F:\* .\TrustedTpm.cab .\TrustedTpm

cd .\TrustedTpm

.\setup.cmd

<!--NeedCopy-->

Configurar o serviço DHA

Execute este comando no servidor Windows para configurar o serviço DHA.

Substitua o espaço reservado ReplaceWithThumbprint.

Install-DeviceHealthAttestation -EncryptionCertificateThumbprint ReplaceWithThumbprint

-SigningCertificateThumbprint ReplaceWithThumbprint

-SslCertificateStoreName My -SslCertificateThumbprint ReplaceWithThumbprint

-SupportedAuthenticationSchema "AikCertificate"

<!--NeedCopy-->

Execute estes comandos no servidor Windows para configurar a política de cadeia de certificados para o serviço DHA:

$policy = Get-DHASCertificateChainPolicy

$policy.RevocationMode = "NoCheck"

Set-DHASCertificateChainPolicy -CertificateChainPolicy $policy

<!--NeedCopy-->

Responda a esses prompts da seguinte forma:

Confirm

Are you sure you want to perform this action?

Performing the operation "Install-DeviceHealthAttestation" on target "WIN-N27D1FKCEBT".

[Y] Yes [A] Yes to All [N] No [L] No to All [S] Suspend [?] Help (default is "Y"): A

Adding SSL binding to website 'Default Web Site'.

Add SSL binding?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding application pool 'DeviceHealthAttestation_AppPool' to IIS.

Add application pool?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding web application 'DeviceHealthAttestation' to website 'Default Web Site'.

Add web application?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding firewall rule 'Device Health Attestation Service' to allow inbound connections on port(s) '443'.

Add firewall rule?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Setting initial configuration for Device Health Attestation Service.

Set initial configuration?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Registering User Access Logging.

Register User Access Logging?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

<!--NeedCopy-->

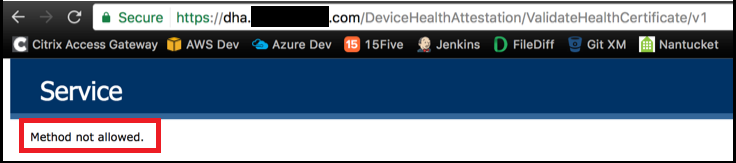

Verificar a configuração

Para verificar se o DHASActiveSigningCertificate está ativo, execute este comando no servidor:

Get-DHASActiveSigningCertificate

Se o certificado estiver ativo, o tipo de certificado (Assinatura) e o thumbprint serão exibidos.

Para verificar se o DHASActiveSigningCertificate está ativo, execute estes comandos no servidor:

Substitua o espaço reservado ReplaceWithThumbprint e coloque-o entre aspas duplas, conforme mostrado.

Set-DHASActiveEncryptionCertificate -Thumbprint "ReplaceWithThumbprint" -Force

Get-DHASActiveEncryptionCertificate

<!--NeedCopy-->

Se o certificado estiver ativo, o thumbprint aparecerá.

Para fazer uma verificação final, acesse esta URL:

https://<dha.myserver.com>/DeviceHeathAttestation/ValidateHealthCertificate/v1

Se o serviço DHA estiver em execução, “Método não permitido” aparecerá.

Neste artigo

- Pré-requisitos para um servidor DHA

- Adicionar a função de servidor DHA ao servidor Windows

- Adicionar o certificado SSL ao armazenamento de certificados do servidor

- Recuperar e salvar o thumbprint do certificado

- Instalar os certificados de assinatura e criptografia

- Extrair o certificado raiz do TPM e instalar o pacote de certificados confiáveis

- Configurar o serviço DHA

- Verificar a configuração