This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Web StudioおよびDirectorでのTLSの有効化

Web StudioおよびDirectorへの接続を保護するために、常にTLSを有効にしてHTTPSを使用することをお勧めします。この記事では、信頼された証明書を使用し、HTTPS経由でセキュアなアクセスを確保するようにWeb StudioおよびDirectorを構成する方法について説明します。

デフォルトの動作

Web Studioをインストールすると、インストーラーは自己署名証明書を作成し、現在のサーバーのポート443にバインドします。ローカルサーバーでは、WebブラウザーからHTTPS経由でWeb StudioおよびDirectorにアクセスできます。

ただし、別のマシンからHTTPS経由でWeb StudioまたはDirectorにアクセスしようとすると、ブラウザーはその証明書を信頼しないため、セキュリティエラーが表示されます。

注:

Web StudioなしでDirectorをインストールした場合、インストーラーは自己署名証明書を作成しません。

HTTPS経由のセキュアなアクセスの有効化

Web Studioサーバー以外のマシンからHTTPS経由でWeb StudioまたはDirectorへのアクセスを許可するには、次の手順に従います。

-

Web Studioがプロキシとして構成されていない場合(クライアントマシンがWeb StudioとDelivery Controllerの両方に接続する場合)、Delivery ControllerでTLSを有効にします。

注:

自己署名証明書の使用は、各マシンでの手動構成が必要となるため、推奨されません。詳しくは、「自己署名証明書の使用」を参照してください。

信頼された証明書の作成またはインポート

サーバーに接続するマシンによって信頼されている、エンタープライズまたはパブリック証明機関からの証明書を使用することをお勧めします。

詳しくは、「新しい証明書の作成」および「既存の証明書のインポート」を参照してください。証明書の共通名またはサブジェクトの別名は、ユーザーがWeb StudioまたはDirectorに接続するために使用するFQDNと一致する必要があります。サーバーの前にロードバランサーが展開されている場合は、ロードバランサーのFQDNを使用します。

証明書をポート443にバインド

信頼された証明書を作成またはインポートした後、IISでポート443にバインドします。これは、インストール前またはインストール後に行うことができます。証明書のバインドがすでにポート443に構成されている場合、インストーラーは変更を行いません。

注:

デフォルトでは、Web StudioおよびDirectorはセキュアなHTTPSアクセスにポート443を使用します。必要に応じてポート番号を変更できます。詳しくは、「デフォルトのポート番号の変更」を参照してください。

証明書をポート443にバインドするには、次の手順に従います。

-

管理者としてサーバーにログオンします。

-

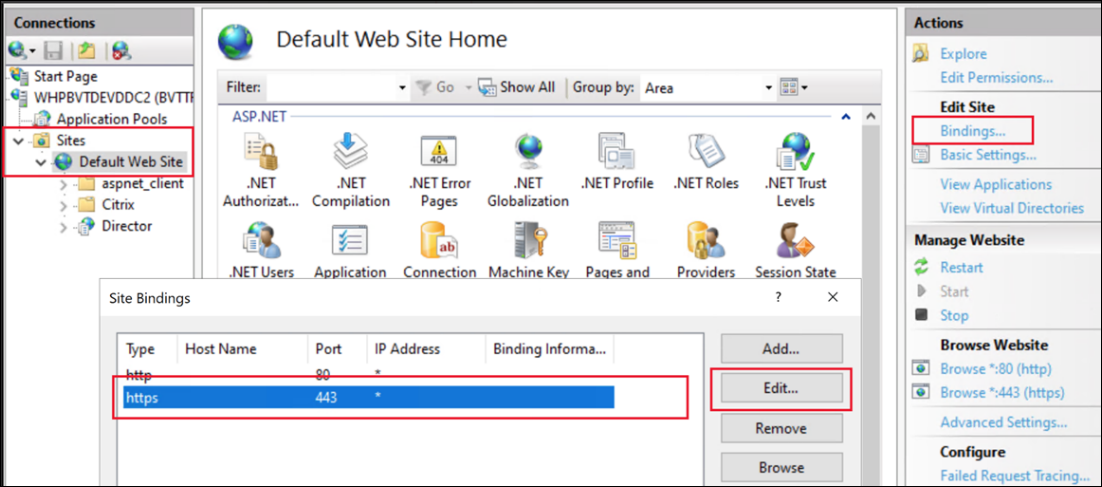

IISマネージャーを開き、[サイト]>[Default Web Site]>[バインド] の順に参照します。

-

種類が https の既存のバインドがある場合は、それを選択して [編集…] をクリックします。https バインドがない場合は、[追加] をクリックします。

-

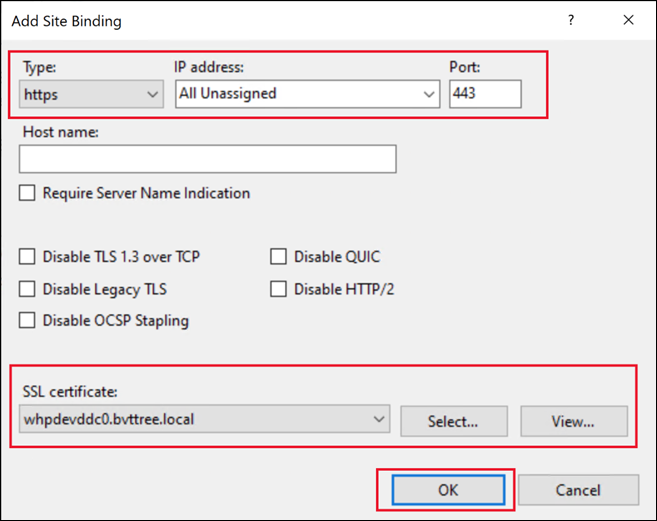

サイトバインドを作成または編集します。

-

新しいバインドの場合は、種類を https に、ポートを

443に設定します。 -

適切なSSL証明書を選択します。

-

Windows Server 2022以降では、オプションで [レガシーTLSを無効にする] を選択して、ユーザーが最新のTLSバージョンのみを使用して接続できるようにします。

-

[OK] をクリックします。

-

または、PowerShellを使用して証明書を変更することもできます。たとえば、次のスクリプトは、指定された共通名を持つ証明書を検索し、すべてのIPアドレス、ポート443にバインドし、レガシーTLSバージョンを無効にします。

$certSName = 'CN=whpdevddc0.bvttree.local' # The subject name of the certificate

$certificate = Get-ChildItem -Path Cert:\LocalMachine\My\ | ? {$_.Subject -eq $certSName}

netsh http add sslcert ipport=0.0.0.0:443 certhash=$($certificate.Thumbprint) certstorename=My appid="{91fe7386-e0c2-471b-a252-1e0a805febac}" disablelegacytls=enable

<!--NeedCopy-->

なお、appidは、どのアプリケーションが証明書を追加したかを識別するために使用できる任意のGUIDです。

自己署名証明書の使用

既存の自己署名証明書を使用できますが、サーバーにアクセスする各マシンで手動構成が必要となるため、推奨されません。

Web Studioに接続する必要があるマシンに自己署名証明書をインストールするには:

- Web StudioおよびDelivery Controllerサーバーから既存の自己署名証明書をエクスポートします。

- サーバーにアクセスする必要があるマシンの [信頼されたルート証明書] ストアに証明書をインポートします。

(オプション) HTTP Strict Transport Security (HSTS) の有効化

HTTP Strict Transport Security (HSTS) は、サイトにアクセスする際にHTTPSのみを使用するようにWebブラウザーに指示します。ユーザーがHTTPを使用してURLにアクセスしようとすると、ブラウザーは自動的にHTTPSに切り替わります。この設定により、クライアント側とサーバー側の両方でセキュアな接続検証が保証されます。ブラウザーは、構成された期間、この検証を維持します。

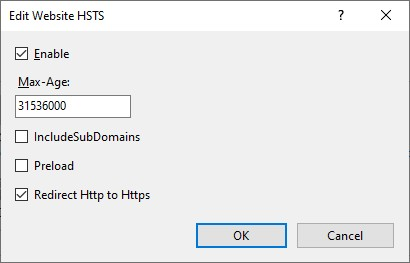

Windows Server 2019以降では、IISでHSTSを構成できます。

- Internet Information Services (IIS) マネージャー を開きます。

- [Default Web Site] (または適切なWebサイト)を選択します。

- 右側の [操作] ペインで、[HSTS…] を選択します。

- [有効にする] を選択し、最大期間(例:1年間の場合は31536000)を入力します。

-

[HTTPからHTTPSにリダイレクト] を選択します。

注:

Web Studioは、Studio Webサイトにアクセスする際にHTTPをHTTPSにリダイレクトする URL Rewrite ルールを自動的に構成します。ただし、このオプションはDirectorおよびIISサイト上の他のすべてのアプリケーションにも適用されます。

-

[OK] をクリックします。

(オプション) デフォルトのポート番号の変更

デフォルトでは、Web StudioおよびDirectorはセキュアなHTTPSアクセスにポート443を使用します。このポート番号を変更するには、次の手順に従って、Default Web Siteで目的のポートのサイトバインドを作成します。

手順:

-

Web Studioをホストしているサーバーで、Internet Information Services (IIS) マネージャー を開きます。

-

[接続] ペインで、サーバーノードを展開し、[サイト] の下の [Default Web Site] を選択します。

-

右側の [操作] ペインで、[バインド] をクリックします。

-

[サイトバインド] ウィンドウで、[追加] をクリックします。

-

[サイトバインドの追加] ウィンドウで、新しいバインドに対して以下を設定します。

- 種類:https を選択します。

- IPアドレス:適切なIPアドレスを選択するか、該当する場合は [すべて未割り当て] のままにします。

- ポート:目的のポート番号(例:444)を入力します。

- SSL証明書:セキュアな通信のために適切なSSL証明書を選択します。

注:

Delivery Controller™とWeb Studioが別々のマシンにインストールされており、サーバーに他のサービスやWebサイトが展開されていない場合は、ポート443を削除できます。それ以外の場合は、オーケストレーションサービスや他のFMAサービスとの通信の問題を避けるために、このポートを維持してください。

-

[OK] をクリックしてバインドを保存し、[サイトバインド] ウィンドウを閉じます。

-

IISマネージャー で、サーバーノードをクリックし、[操作] ペインで [再起動] をクリックして新しいバインドを適用します。

(オプション) HTTPSリダイレクトの無効化

Web Studioをインストールすると、デフォルトで、すべてのHTTPアクセスはHTTPSに自動的にリダイレクトされます。HTTPアクセスを許可するために、このリダイレクトを無効にすることができます。このアプローチは、HTTPアクセスをブロックするための他の対策を講じている場合にのみ推奨されます。Web Studioの前にTLS終端ロードバランサーがある場合でも、ロードバランサーとWeb Studioの間でHTTPSを使用することをお勧めします。

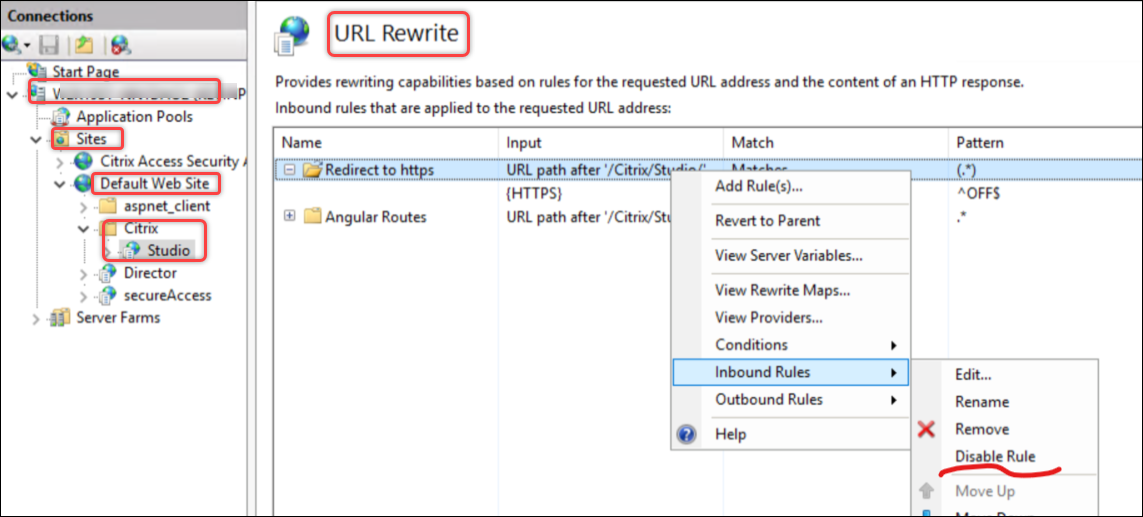

- Web Studioサーバーにログオンします。

-

Internet Information Services (IIS) マネージャー を開き、Server_name > [サイト]>[Default Web Site]>[URL Rewrite] の順に移動します。

-

次のスクリーンショットに示すように、HTTPSへのリダイレクトのインバウンド規則を無効にする

IISでHSTSを有効にしている場合は、HTTPからHTTPSへのリダイレクトもクリアする必要があります。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.