-

-

Crear catálogos de máquinas de imágenes preparadas

-

Crear una imagen preparada para instancias administradas de Amazon WorkSpaces Core

-

Crear un catálogo de instancias administradas de Amazon WorkSpaces Core

-

Crear un catálogo de máquinas de imágenes preparadas en Azure

-

Crear un catálogo de máquinas de imágenes preparadas en Red Hat OpenShift

-

Crear un catálogo de máquinas de imágenes preparadas en VMware

-

Crear un catálogo de máquinas de imágenes preparadas en XenServer

-

-

Grupos de identidades de diferentes tipos de unión de identidades de máquina

-

Servicio de Cloud Connector Standalone Citrix Secure Ticketing Authority (STA)

-

-

-

-

-

-

-

Hacer copia de seguridad o migrar la configuración

-

Copia de seguridad y restauración con la herramienta de configuración automatizada

-

Prácticas recomendadas para la copia de seguridad y la restauración

-

Cmdlets de la herramienta de configuración automatizada para la migración

-

Cmdlets de la herramienta de configuración automatizada para la copia de seguridad y la restauración

-

Solucionar problemas de configuración automatizada e información adicional

-

Recopilar un seguimiento de Citrix Diagnostic Facility (CDF) al iniciar el sistema

-

Máquinas aprovisionadas por MCS (Buscar > Vista de hardware)

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Habilitar TLS en Web Studio y Director

Recomendamos usar siempre TLS para proteger las conexiones a Web Studio y Director habilitando HTTPS. Este artículo explica cómo configurar Web Studio y Director para usar un certificado de confianza y garantizar un acceso seguro a través de HTTPS.

Comportamiento predeterminado

Al instalar Web Studio, el instalador crea un certificado autofirmado y lo vincula al puerto 443 en el servidor actual. Puedes acceder a Web Studio y Director desde un navegador web a través de HTTPS en el servidor local.

Sin embargo, si intentas acceder a Web Studio o Director desde otra máquina a través de HTTPS, el navegador muestra un error de seguridad porque no confía en el certificado.

Nota:

Si instalas Director sin Web Studio, el instalador no crea un certificado autofirmado.

Habilitar acceso seguro a través de HTTPS

Para permitir el acceso a Web Studio o Director a través de HTTPS desde máquinas que no sean el servidor de Web Studio, sigue estos pasos:

-

Si Web Studio no está configurado como un proxy (las máquinas cliente se conectan tanto a Web Studio como a los Delivery Controllers), habilita TLS en los Delivery Controllers.

Nota:

No se recomienda usar el certificado autofirmado porque requiere configuración manual en cada máquina. Para obtener más información, consulta Usar el certificado autofirmado.

Crear o importar un certificado de confianza

Recomendamos usar un certificado de una entidad de certificación empresarial o pública en la que confíen las máquinas que se conectan al servidor.

Para obtener más información, consulta Crear un nuevo certificado e Importar un certificado existente. El nombre común o el nombre alternativo del sujeto del certificado deben coincidir con el FQDN que los usuarios usan para conectarse a Web Studio o Director. Si se implementa un equilibrador de carga delante del servidor, usa el FQDN del equilibrador de carga.

Vincular el certificado al puerto 443

Después de crear o importar un certificado de confianza, vincúlalo al puerto 443 en IIS. Puedes hacerlo antes o después de la instalación. Si la vinculación del certificado ya está configurada para el puerto 443, el instalador no realiza cambios.

Nota:

De forma predeterminada, Web Studio y Director usan el puerto 443 para el acceso seguro HTTPS. Puedes cambiar el número de puerto si es necesario. Consulta Cambiar el número de puerto predeterminado para obtener más detalles.

Para vincular el certificado al puerto 443, sigue estos pasos:

-

Inicia sesión en el servidor como administrador.

-

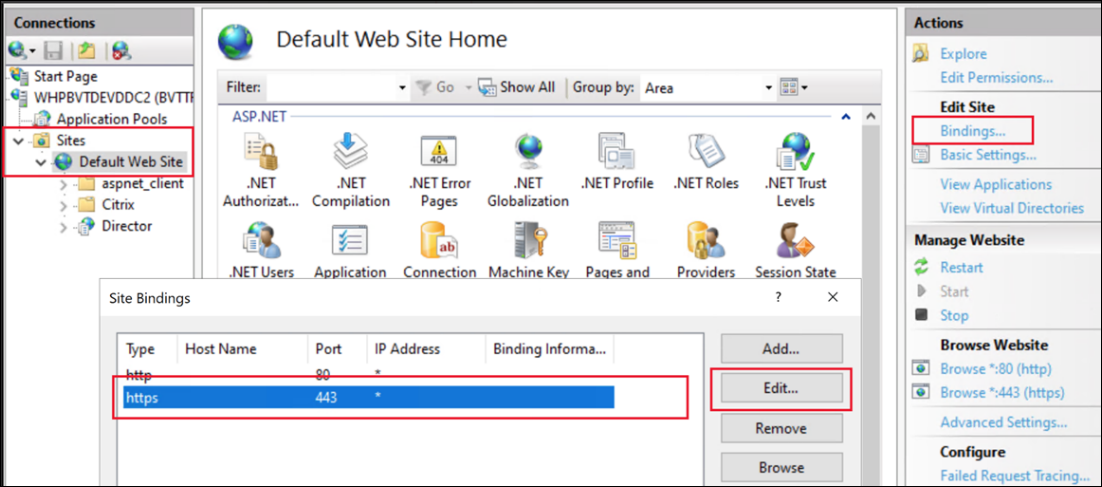

Abre el Administrador de IIS y navega hasta Sitios > Sitio web predeterminado > Enlaces.

-

Si existe un enlace de tipo https, selecciónalo y haz clic en Editar…. Si no hay ningún enlace https, haz clic en Agregar.

-

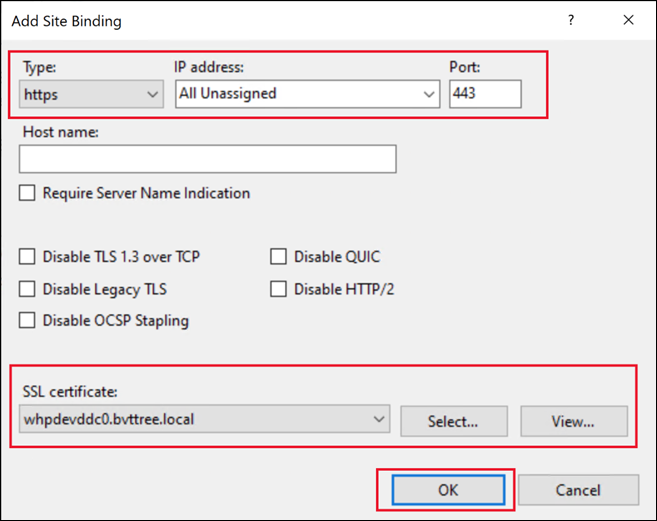

Crea o edita el enlace del sitio:

-

Para un nuevo enlace, establece el tipo en https y el puerto en

443. -

Selecciona el certificado SSL adecuado.

-

En Windows Server 2022 o posterior, selecciona opcionalmente Deshabilitar TLS heredado para asegurarte de que los usuarios solo puedan conectarse usando versiones modernas de TLS.

-

Haz clic en Aceptar.

-

Alternativamente, puedes cambiar el certificado usando PowerShell. Por ejemplo, el siguiente script busca un certificado con un nombre común dado y lo vincula a todas las direcciones IP, al puerto 443 y deshabilita las versiones heredadas de TLS.

$certSName = 'CN=whpdevddc0.bvttree.local' # The subject name of the certificate

$certificate = Get-ChildItem -Path Cert:\LocalMachine\My\ | ? {$_.Subject -eq $certSName}

netsh http add sslcert ipport=0.0.0.0:443 certhash=$($certificate.Thumbprint) certstorename=My appid="{91fe7386-e0c2-471b-a252-1e0a805febac}" disablelegacytls=enable

<!--NeedCopy-->

Ten en cuenta que appid es un GUID arbitrario que se puede usar para identificar qué aplicación agregó el certificado.

Usar el certificado autofirmado

Puedes usar el certificado autofirmado existente, pero no se recomienda porque requiere configurar manualmente cada máquina que accede al servidor.

Para instalar el certificado autofirmado en las máquinas que necesitan conectarse a Web Studio:

- Exporta el certificado autofirmado existente de los servidores de Web Studio y Delivery Controller.

- Importa el certificado en el almacén de Certificados raíz de confianza de las máquinas que deben acceder al servidor.

(Opcional) Habilitar HTTP Strict Transport Security (HSTS)

HTTP Strict Transport Security (HSTS) indica a los navegadores web que solo usen HTTPS al acceder al sitio. Si un usuario intenta acceder a la URL usando HTTP, el navegador cambia automáticamente a HTTPS. Esta configuración garantiza la validación de la conexión segura tanto en el lado del cliente como en el del servidor. El navegador mantiene esta validación durante el período configurado.

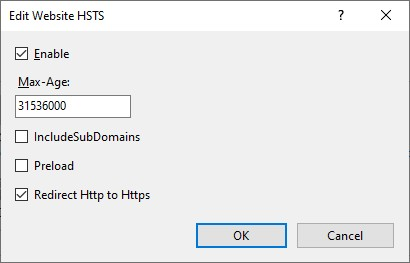

En Windows Server 2019 y posteriores, puedes configurar HSTS en IIS:

- Abre el Administrador de Internet Information Services (IIS).

- Selecciona el Sitio web predeterminado (o el sitio web adecuado).

- En el panel Acciones del lado derecho, selecciona HSTS….

- Selecciona Habilitar e introduce una edad máxima, por ejemplo, 31536000 para un año.

- Selecciona Redirigir Http a Https.

Nota:

Web Studio configura automáticamente una regla de Reescritura de URL para redirigir HTTP a HTTPS al acceder al sitio web de Studio. Sin embargo, esta opción también se aplica a Director y a cualquier otra aplicación en el sitio de IIS.

-

Haz clic en Aceptar.

(Opcional) Cambiar el número de puerto predeterminado

De forma predeterminada, Web Studio y Director usan el puerto 443 para el acceso seguro HTTPS. Para cambiar este número de puerto, sigue estos pasos para crear un enlace de sitio para el puerto deseado en Sitio web predeterminado.

Pasos:

-

En el servidor que aloja Web Studio, abre el Administrador de Internet Information Services (IIS).

-

En el panel Conexiones, expande el nodo del servidor y selecciona el Sitio web predeterminado en Sitios.

-

En el panel Acciones de la derecha, haz clic en Enlaces.

-

En la ventana Enlaces del sitio, haz clic en Agregar.

-

En la ventana Agregar enlace de sitio, establece lo siguiente para el nuevo enlace:

- Tipo: Selecciona https.

- Dirección IP: Selecciona la dirección IP adecuada, o déjala como Todas sin asignar si corresponde.

- Puerto: Introduce el número de puerto deseado (por ejemplo, 444).

- Certificado SSL: Selecciona el certificado SSL adecuado para una comunicación segura.

Nota:

Si Delivery Controller™ y Web Studio están instalados en máquinas separadas, y el servidor no tiene otros servicios o sitios web implementados, puedes quitar el puerto 443. De lo contrario, mantén este puerto para evitar problemas de comunicación con el servicio de orquestación y otros servicios FMA.

-

Haz clic en Aceptar para guardar el enlace y luego cierra la ventana Enlaces del sitio.

-

En el Administrador de IIS, haz clic en el nodo del servidor, luego en el panel Acciones, haz clic en Reiniciar para aplicar el nuevo enlace.

(Opcional) Deshabilitar la redirección HTTPS

Al instalar Web Studio, de forma predeterminada, cualquier acceso HTTP se redirige automáticamente a HTTPS. Es posible deshabilitar esta redirección para permitir el acceso HTTP. Este enfoque solo se recomienda si has tomado otras medidas para bloquear el acceso HTTP. En caso de que tengas un equilibrador de carga con terminación TLS delante de Web Studio, aún se recomienda usar HTTPS entre tu equilibrador de carga y Web Studio.

- Inicia sesión en el servidor de Web Studio.

-

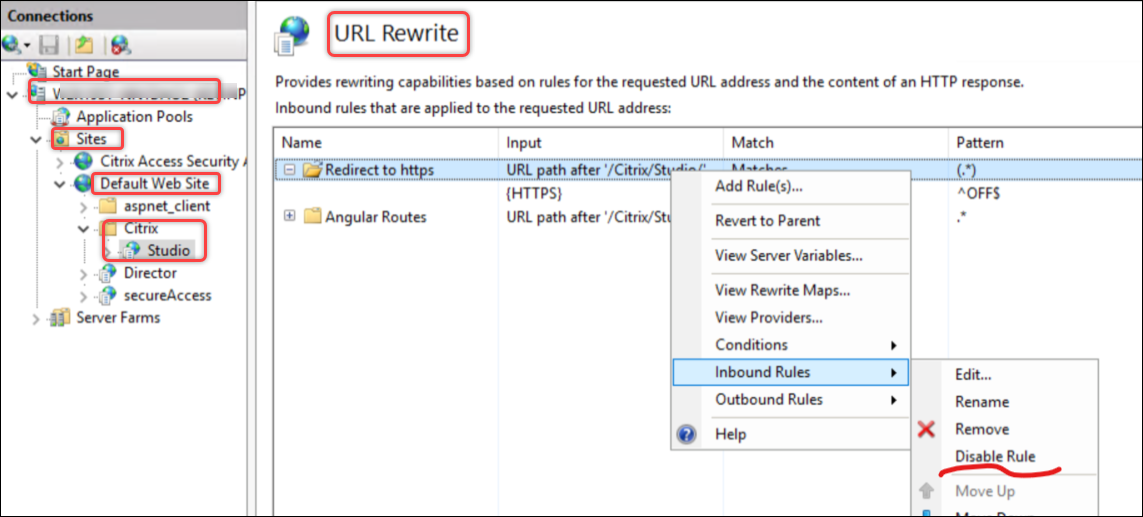

Abre el Administrador de Internet Information Services (IIS) y ve a Nombre_del_servidor > Sitios > Sitio web predeterminado > Reescritura de URL.

-

Deshabilita las Reglas de entrada para la Redirección a https, como se muestra en la siguiente captura de pantalla.

Si has habilitado HSTS en IIS, entonces también debes borrar Redirigir HTTP a HTTPS.

Compartir

Compartir

En este artículo

- Comportamiento predeterminado

- Habilitar acceso seguro a través de HTTPS

- Crear o importar un certificado de confianza

- Vincular el certificado al puerto 443

- Usar el certificado autofirmado

- (Opcional) Habilitar HTTP Strict Transport Security (HSTS)

- (Opcional) Cambiar el número de puerto predeterminado

- (Opcional) Deshabilitar la redirección HTTPS

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.