This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

セキュリティキーの管理

重要:

- この機能は、StoreFront™ 1912 LTSR CU2以降と組み合わせて使用する必要があります。

- Secure XML機能は、Citrix ADCおよびCitrix Gatewayリリース12.1以降でのみサポートされています。

注:

バージョン2511以降、Citrix Web Studio(Webベース)はCitrix Virtual Apps and Desktops™の唯一の管理コンソールです。Citrix Studio(MMCベース)はインストーラーから削除されました。この記事はWeb Studioにのみ適用されます。Citrix Studioに関する情報については、Citrix Virtual Apps and Desktops 7 2212以前の同等の記事を参照してください。

この機能を使用すると、承認されたStoreFrontおよびCitrix GatewayマシンのみがDelivery Controllerと通信できるようになります。この機能を有効にすると、キーを含まないすべての要求はブロックされます。この機能を使用して、内部ネットワークから発信される攻撃から保護するための追加のセキュリティレイヤーを追加します。

この機能を使用するための一般的なワークフローは次のとおりです。

- Web Studioで機能設定を表示できるようにします。

- サイトの設定を構成します。

- StoreFrontの設定を構成します。

- Citrix ADCの設定を構成します。

サイトの設定を構成

サイトのセキュリティキー設定は、Web StudioまたはPowerShellを使用して構成できます。

Web Studioの使用

- Web Studioにサインインし、左側のペインで [設定] を選択します。

-

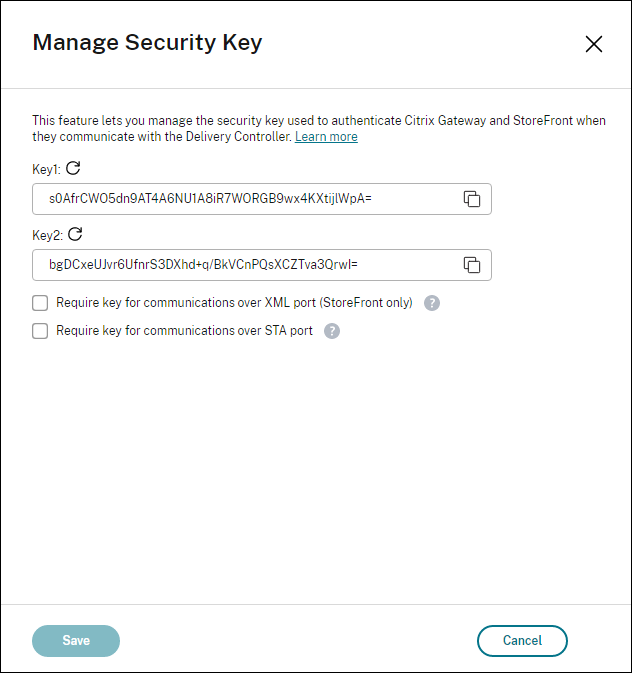

- [セキュリティキーの管理] タイルを見つけて [編集] をクリックします。[セキュリティキーの管理] ページが表示されます。

-

-

更新アイコンをクリックしてキーを生成します。

重要:

-

- 使用可能なキーは2つあります。XMLポートおよびSTAポートを介した通信には、同じキーまたは異なるキーを使用できます。一度に1つのキーのみを使用することをお勧めします。未使用のキーは、キーローテーションにのみ使用されます。

-

- すでに使用中のキーを更新するために更新アイコンをクリックしないでください。クリックすると、サービスが中断されます。

-

-

通信にキーが必要な場所を選択します。

-

XMLポートを介した通信にキーを要求する(StoreFrontのみ)。選択した場合、XMLポートを介した通信を認証するためにキーを要求します。StoreFrontはこのポートを介してCitrix Cloudと通信します。XMLポートの変更については、Knowledge Centerの記事 CTX127945 を参照してください。

-

STAポートを介した通信にキーを要求する。選択した場合、STAポートを介した通信を認証するためにキーを要求します。Citrix GatewayとStoreFrontはこのポートを介してCitrix Cloudと通信します。STAポートの変更については、Knowledge Centerの記事 CTX101988 を参照してください。

-

- [保存] をクリックして変更を適用し、ウィンドウを閉じます。

-

PowerShellの使用

以下は、Web Studioの操作に相当するPowerShellの手順です。

- Citrix Virtual Apps™ and Desktops Remote PowerShell SDKを実行します。

- コマンドウィンドウで、次のコマンドを実行します。

Add-PSSnapIn Citrix*

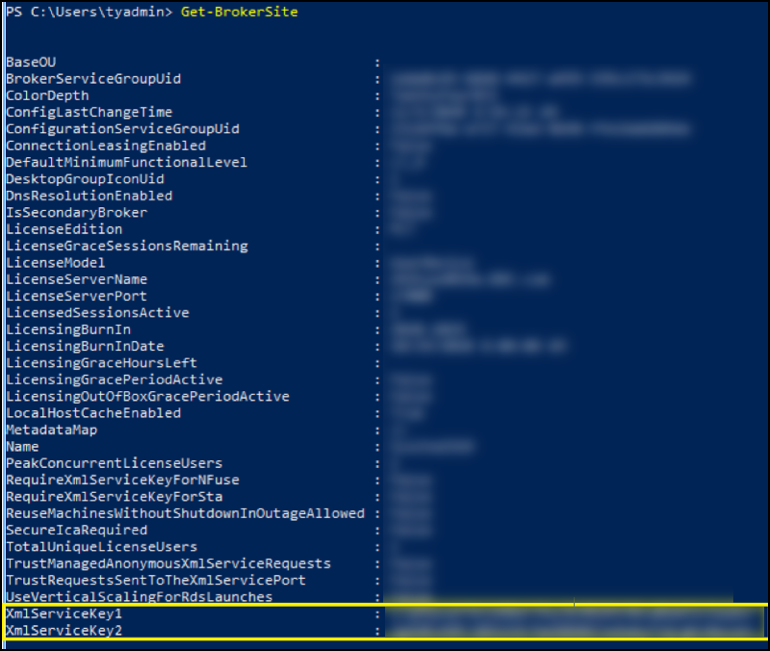

- キーを生成し、Key1を設定するには、次のコマンドを実行します。

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey1 <the key you generated>

- キーを生成し、Key2を設定するには、次のコマンドを実行します。

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey2 <the key you generated>-

- 通信の認証でキーの使用を有効にするには、次のコマンドのいずれかまたは両方を実行します。

- XMLポートを介した通信を認証するには:

Set-BrokerSite -RequireXmlServiceKeyForNFuse $true- STAポートを介した通信を認証するには:

Set-BrokerSite -RequireXmlServiceKeyForSta $true

ガイダンスと構文については、PowerShellコマンドヘルプを参照してください。

StoreFrontの設定を構成

- サイトの設定を完了したら、PowerShellを使用してStoreFrontの関連設定を構成する必要があります。

StoreFrontサーバーで、次のPowerShellコマンドを実行します。

| XMLポートを介した通信のキーを構成するには、コマンド [Set-STFStoreFarm | https://developer-docs.citrix.com/en-us/storefront-powershell-sdk/current-release/Set-STFStoreFarm.html] を使用します。例: |

$store = Get-STFStoreService -VirtualPath [Path to store]

- $farm = Get-STFStoreFarm -StoreService $store -FarmName [Resource feed name]

- Set-STFStoreFarm -Farm $farm -XMLValidationEnabled $true -XMLValidationSecret [secret]

<!--NeedCopy-->

- 次のパラメーターに適切な値を入力します。

- `Path to store`

- `Resource feed name`

- `secret`

- STAポートを介した通信のキーを構成するには、`New-STFSecureTicketAuthority` および `Set-STFRoamingGateway` コマンドを使用します。例:

$gateway = Get-STFRoamingGateway -Name [Gateway name]

$sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

- $sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2

<!--NeedCopy-->

次のパラメーターに適切な値を入力します。

- `Gateway name`

- `STA URL`

- `Secret`

ガイダンスと構文については、PowerShellコマンドヘルプを参照してください。

Citrix ADCの設定を構成

注:

Citrix ADCをゲートウェイとして使用しない限り、Citrix ADCにこの機能を構成する必要はありません。Citrix ADCを使用する場合は、次の手順に従います。

-

次の前提条件となる構成がすでに設定されていることを確認します。

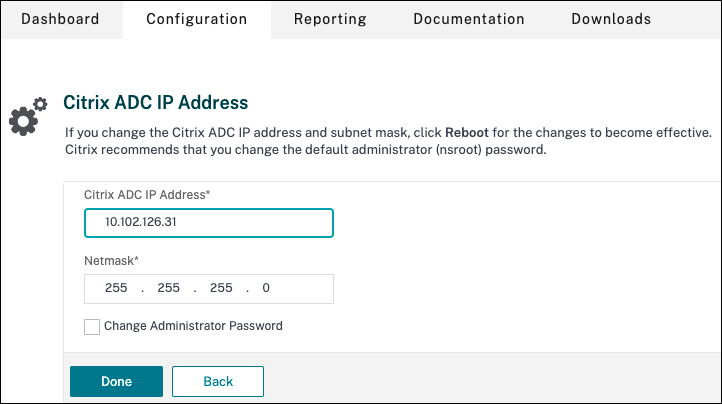

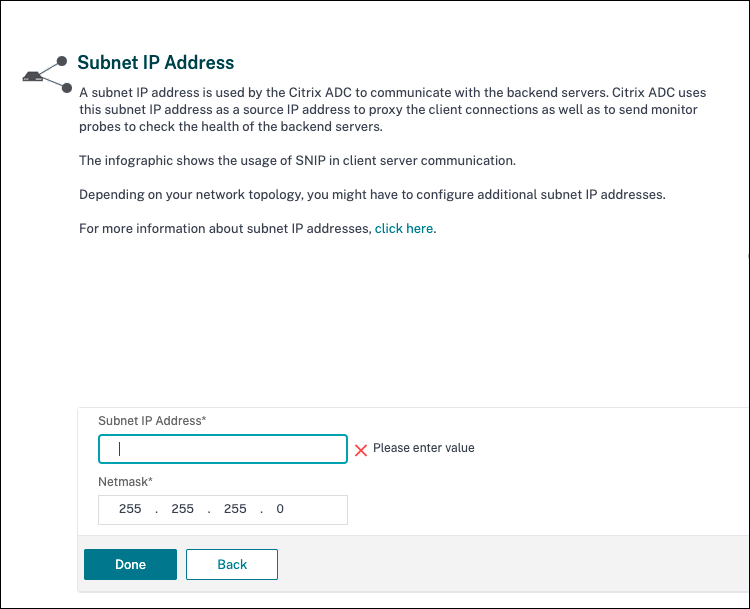

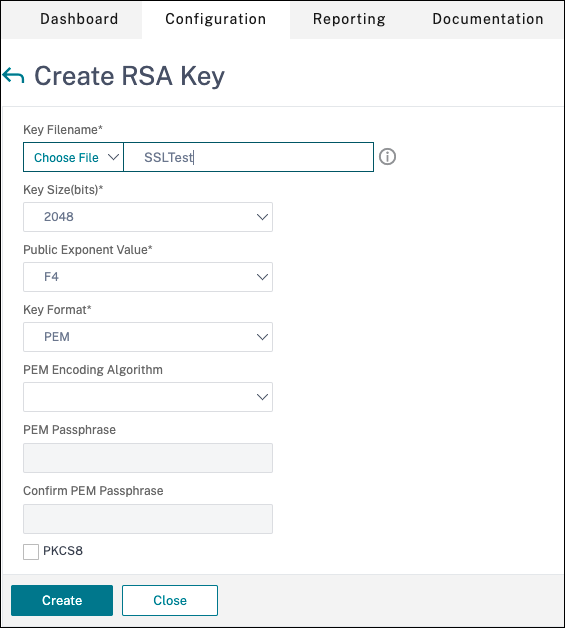

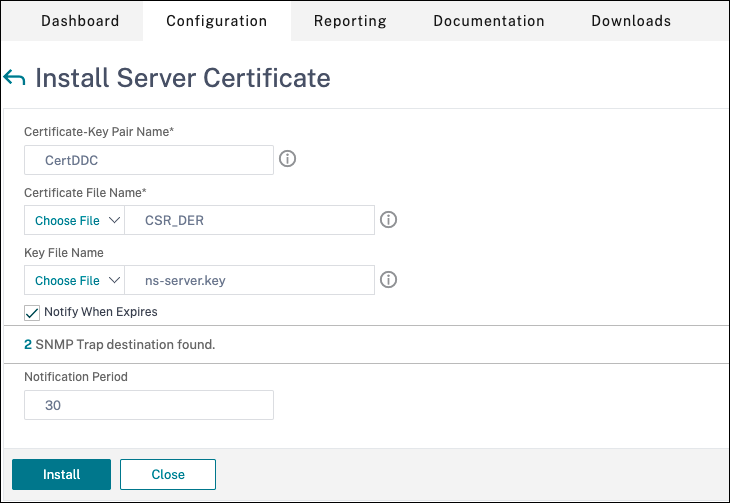

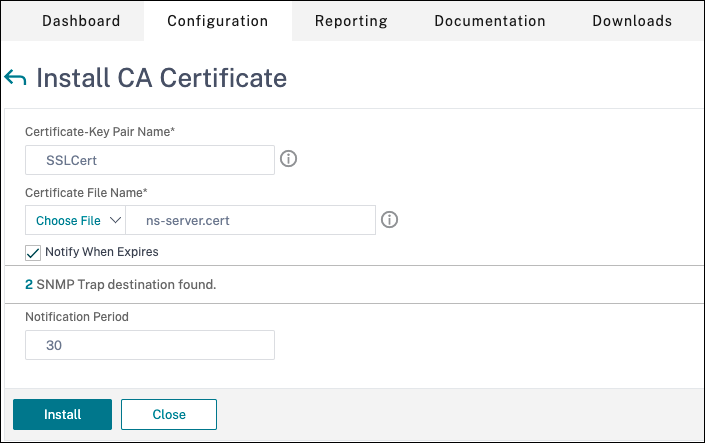

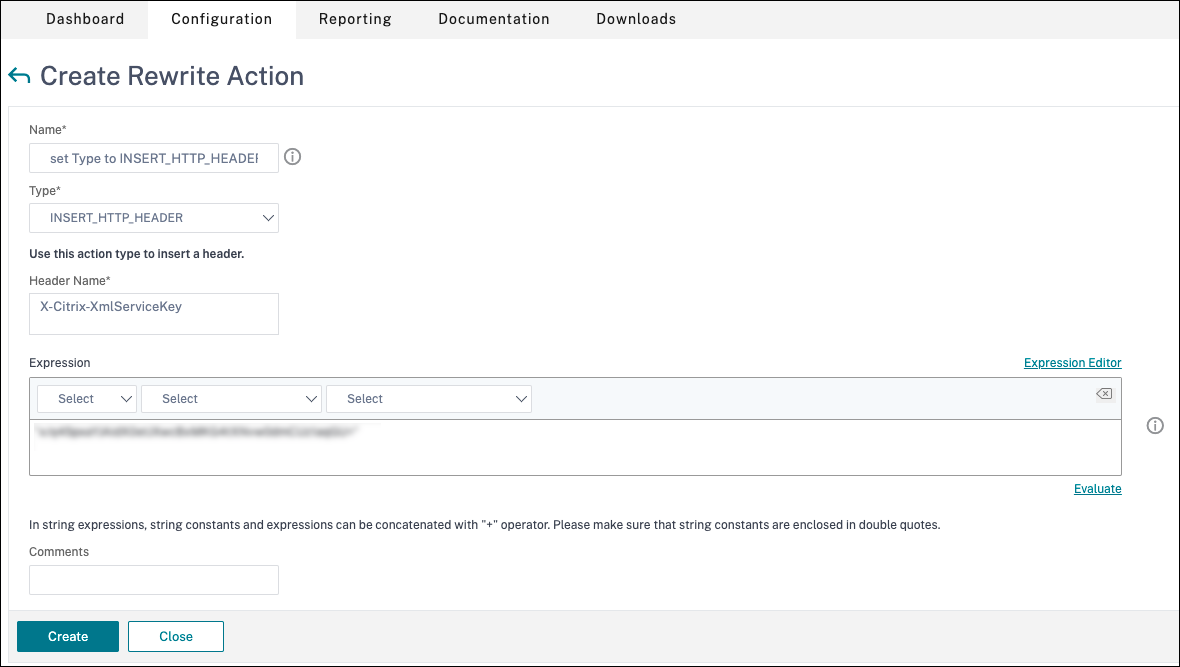

- 次のCitrix ADC関連のIPアドレスが構成されています。 - Citrix ADCコンソールにアクセスするためのCitrix ADC管理IP(NSIP)アドレス。詳細については、「[NSIPアドレスの構成](/ja-jp/citrix-adc/current-release/networking/ip-addressing/configuring-citrix-adc-owned-ip-addresses/configuring-citrix-adc-ip-address.html)」を参照してください。 -  - Citrix ADCアプライアンスとバックエンドサーバー間の通信を有効にするためのサブネットIP (SNIP) アドレス。詳細については、「[サブネットIPアドレスの構成](/ja-jp/citrix-adc/current-release/networking/ip-addressing/configuring-citrix-adc-owned-ip-addresses/configuring-subnet-ip-addresses-snips.html)」を参照してください。 - セッション起動のためにADCアプライアンスにログインするためのCitrix Gateway仮想IPアドレスおよびロードバランサー仮想IPアドレス。詳細については、「[仮想サーバーの作成](/ja-jp/citrix-adc/current-release/load-balancing/load-balancing-setup.html#creating-a-virtual-server)」を参照してください。  - Citrix ADCアプライアンスで必要なモードと機能が有効になっていること。 - モードを有効にするには、Citrix ADC GUIで **[System] > [Settings] > [Configure Mode]** に移動します。 - 機能を有効にするには、Citrix ADC GUIで **[System] > [Settings] > [Configure Basic Features]** に移動します。 - 証明書関連の構成が完了していること。 - 証明書署名要求 (CSR) が作成されていること。詳細については、「[証明書の作成](/ja-jp/citrix-adc/current-release/ssl/ssl-certificates/obtain-cert-frm-cert-auth.html)」を参照してください。 -  - サーバー証明書、CA証明書、およびルート証明書がインストールされていること。詳細については、「[インストール、リンク、および更新](/ja-jp/citrix-adc/current-release/ssl/ssl-certificates/add-group-certs.html)」を参照してください。  -  - Citrix Virtual Desktops用にCitrix Gatewayが作成されていること。**Test STA Connectivity** ボタンをクリックして接続をテストし、仮想サーバーがオンラインであることを確認します。詳細については、「[Citrix Virtual Apps and Desktops向けCitrix ADCのセットアップ](/ja-jp/citrix-adc/current-release/solutions/deploy-xa-xd.html)」を参照してください。  - 1. リライトアクションを追加します。詳細については、「[リライトアクションの構成](/ja-jp/citrix-adc/current-release/appexpert/rewrite.html#configuring-a-rewrite-action)」を参照してください。 - 1. **[AppExpert] > [Rewrite] > [Actions]** に移動します。 - 1. **[Add]** をクリックして、新しいリライトアクションを追加します。アクションの名前を「set Type to INSERT_HTTP_HEADER」にすることができます。 - - [Type] で [INSERT_HTTP_HEADER] を選択します。

-

[Header Name] に「X-Citrix-XmlServiceKey」と入力します。

-

-

[Expression] に、引用符付きで「

<XmlServiceKey1 value>」を追加します。XmlServiceKey1の値は、Desktop Delivery Controller™の構成からコピーできます。

-

[Expression] に、引用符付きで「

-

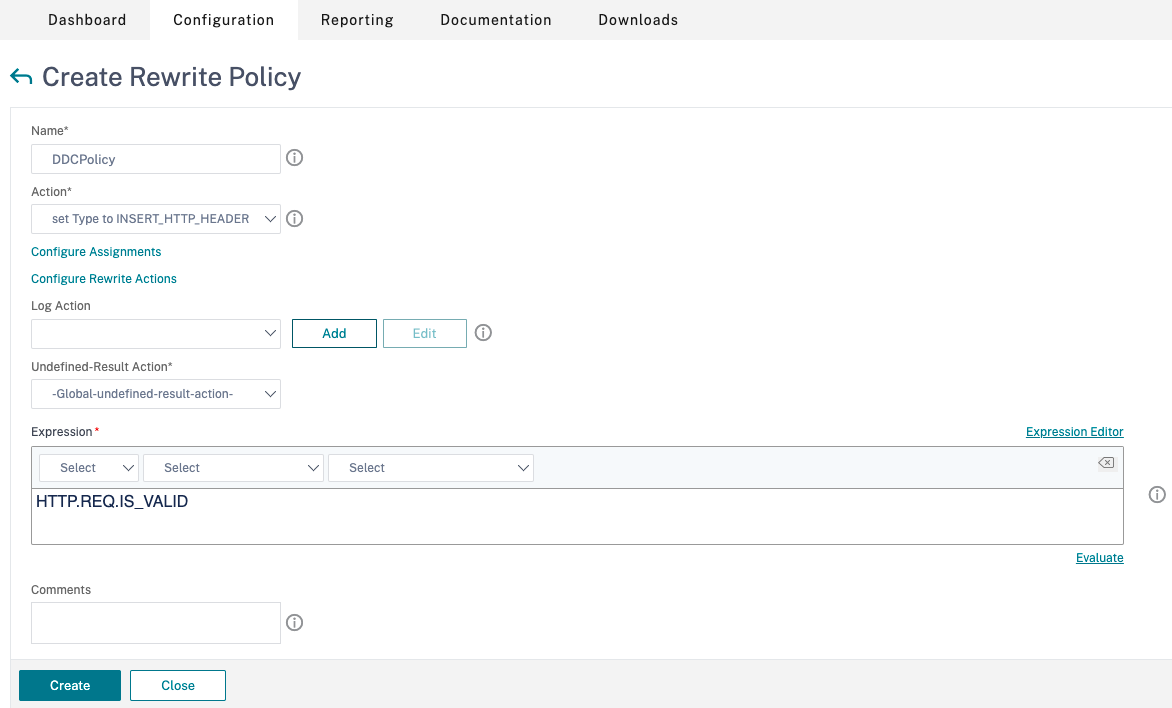

- リライトポリシーを追加します。詳細については、「リライトポリシーの構成」を参照してください。

-

[AppExpert] > [Rewrite] > [Policies] に移動します。

-

[Add] をクリックして、新しいポリシーを追加します。

- [Action] で、前の手順で作成したアクションを選択します。

- [Expression] に「HTTP.REQ.IS_VALID」を追加します。

- [OK] をクリックします。

-

-

負荷分散をセットアップします。STAサーバーごとに1つの負荷分散仮想サーバーを構成する必要があります。構成しない場合、セッションの起動に失敗します。

詳細については、「基本的な負荷分散のセットアップ」を参照してください。

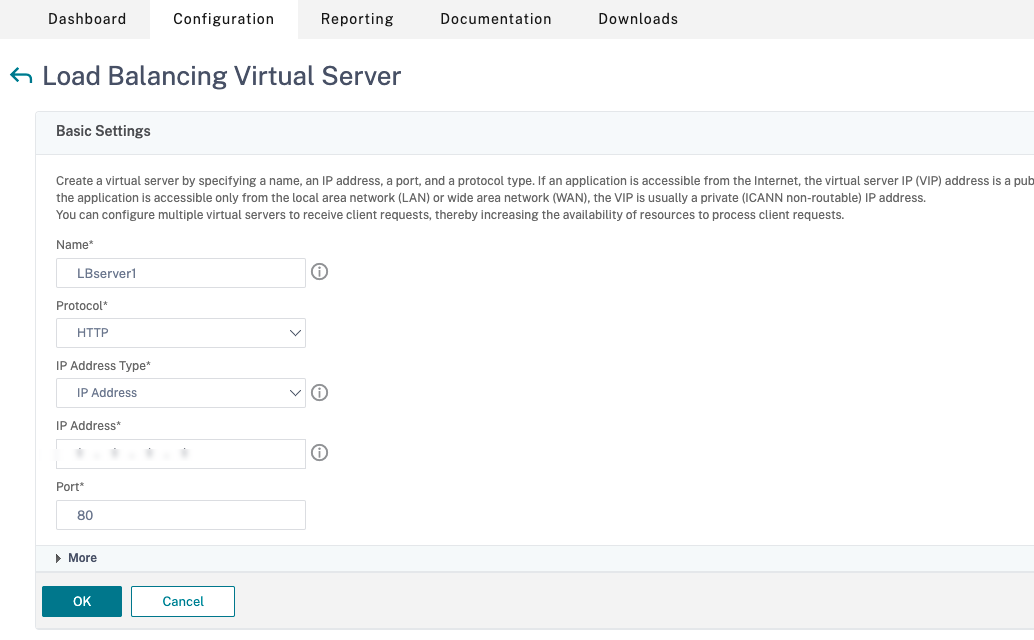

- 負荷分散仮想サーバーを作成します。

- [Traffic Management] > [Load Balancing] > [Servers] に移動します。

- [Virtual Servers] ページで、[Add] をクリックします。

- [Protocol] で [HTTP] を選択します。

- 負荷分散仮想IPアドレスを追加し、[Port] で [80] を選択します。

- [OK] をクリックします。

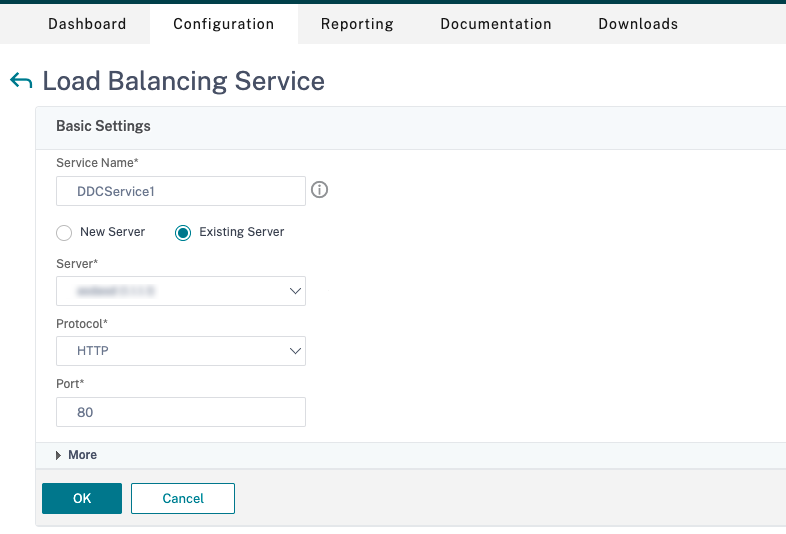

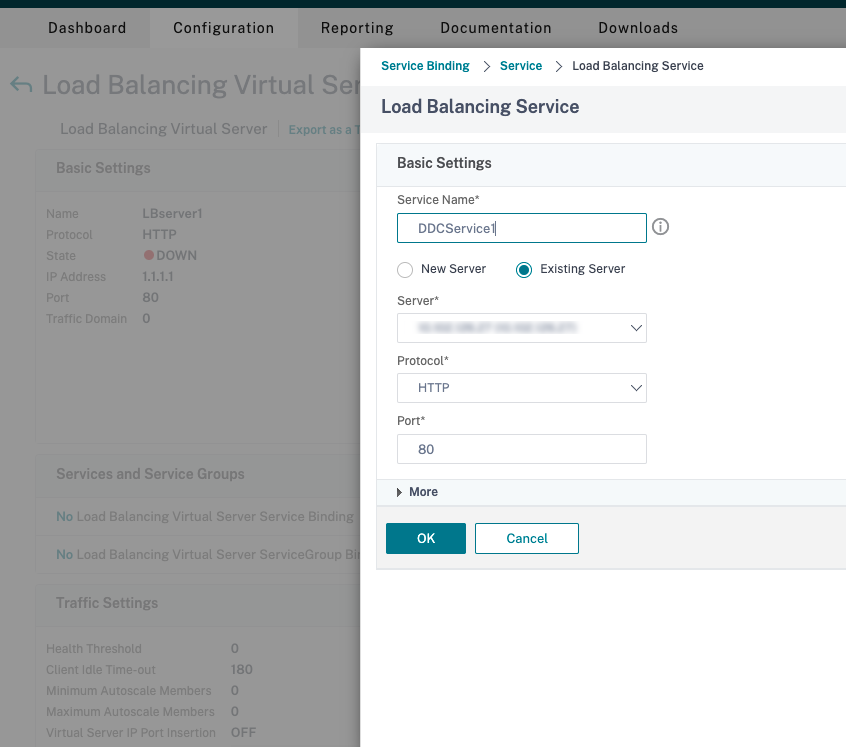

- 負荷分散サービスを作成します。

- [Traffic Management] > [Load Balancing] > [Services] に移動します。

- [Existing Server] で、前の手順で作成した仮想サーバーを選択します。

- [Protocol] で [HTTP] を選択し、[Port] で [80] を選択します。

- [OK] をクリックし、次に [Done] をクリックします。

- サービスを仮想サーバーにバインドします。

- 以前に作成した仮想サーバーを選択し、[Edit] をクリックします。

- [Services and Service Groups] で、[No Load Balancing Virtual Server Service Binding] をクリックします。

- [Service Binding] で、以前に作成したサービスを選択します。

- [Bind] をクリックします。

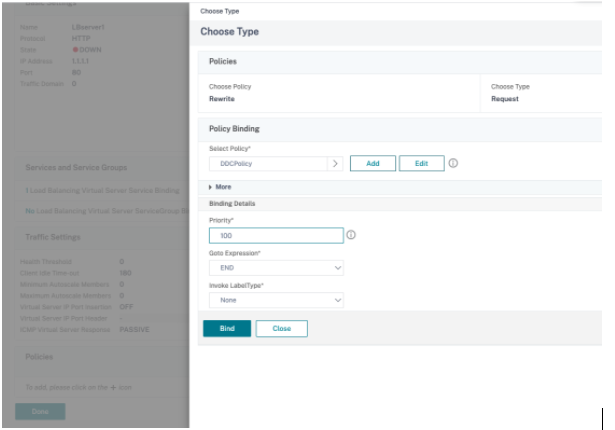

- 以前に作成したリライトポリシーを仮想サーバーにバインドします。

- 以前に作成した仮想サーバーを選択し、[Edit] をクリックします。

- [Advanced Settings] で [Policies] をクリックし、次に [Policies] セクションで [+] をクリックします。

- [Choose Policy] で [Rewrite] を選択し、[Choose Type] で [Request] を選択します。

- [Continue] をクリックします。

- [Select Policy] で、以前に作成したリライトポリシーを選択します。

- [Bind] をクリックします。

- [Done] をクリックします。

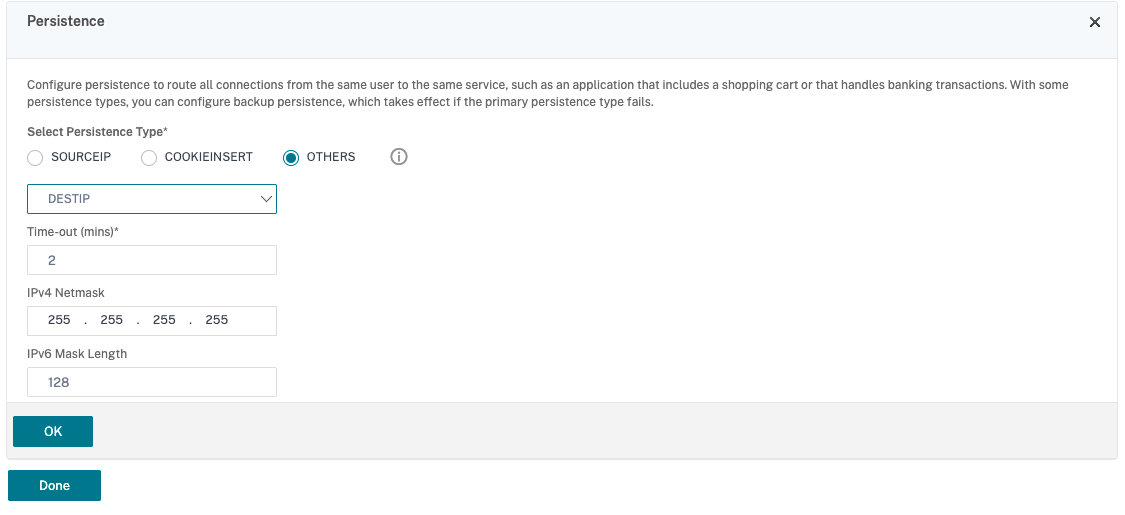

- 必要に応じて、仮想サーバーの永続性をセットアップします。

- 以前に作成した仮想サーバーを選択し、[Edit] をクリックします。

- [Advanced Settings] で [Persistence] をクリックします。

- 永続性タイプとして [Others] を選択します。

- 仮想サーバーによって選択されたサービス (宛先IPアドレス) のIPアドレスに基づいて永続性セッションを作成するには、[DESTIP] を選択します。

- [IPv4 Netmask] に、DDCと同じネットワークマスクを追加します。

- [OK] をクリックします。

- 他の仮想サーバーについてもこれらの手順を繰り返します。

- 負荷分散仮想サーバーを作成します。

Citrix ADCアプライアンスがCitrix Virtual Desktops™で既に構成されている場合の構成変更

Citrix ADCアプライアンスをCitrix Virtual Desktopsで既に構成している場合は、Secure XML機能を使用するために、以下の構成変更を行う必要があります。

- セッション起動前に、ゲートウェイの Security Ticket Authority URL を、負荷分散仮想サーバーのFQDNを使用するように変更します。

-

TrustRequestsSentToTheXmlServicePortパラメーターがFalseに設定されていることを確認します。デフォルトでは、TrustRequestsSentToTheXmlServicePortパラメーターはFalseに設定されています。ただし、お客様がCitrix Virtual Desktops用にCitrix ADCを既に構成している場合、TrustRequestsSentToTheXmlServicePortはTrueに設定されます。

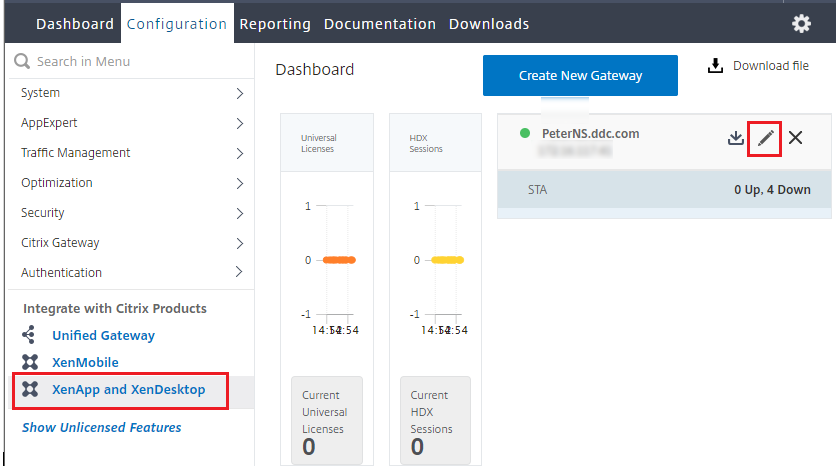

- Citrix ADC GUIで、[Configuration] > [Integrate with Citrix Products] に移動し、[XenApp and XenDesktop®] をクリックします。

-

ゲートウェイインスタンスを選択し、編集アイコンをクリックします。

-

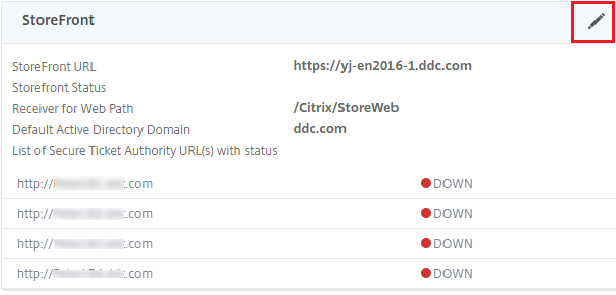

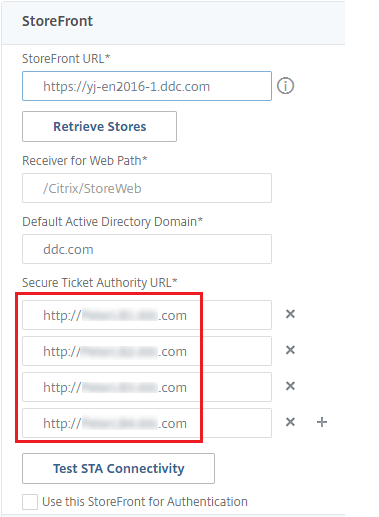

StoreFrontペインで、編集アイコンをクリックします。

-

Secure Ticket Authority URL を追加します。

- Secure XML機能が有効になっている場合、STA URLは負荷分散サービスのURLである必要があります。

- セキュア XML 機能が無効になっている場合、STA URL は STA の URL (DDC のアドレス) である必要があり、DDC 上の

TrustRequestsSentToTheXmlServicePortパラメーターは True に設定する必要があります

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.