-

-

Identitätspools verschiedener Verbindungstypen von Maschinenidentitäten

-

Cloud Connector Standalone Citrix Secure Ticketing Authority (STA)-Dienst

-

-

-

-

Vergleichen, Priorisieren, Modellieren und Problembehandlung für Richtlinien

-

-

Citrix Diagnostic Facility-Trace beim Systemstart aufzeichnen

-

Sicherheitsschlüssel

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

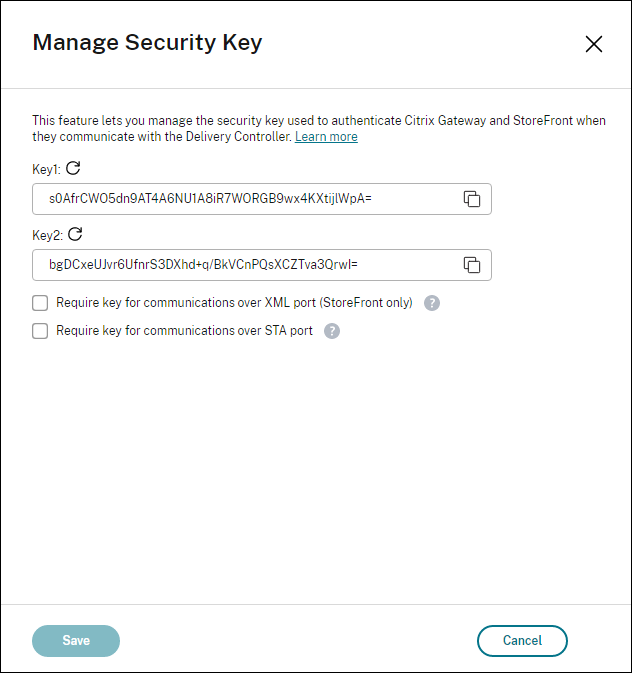

Sicherheitsschlüssel verwalten

Wichtig:

- Sie müssen diese Funktion in Kombination mit StoreFront™ 1912 LTSR CU2 oder höher verwenden.

- Die Secure XML-Funktion wird nur auf Citrix ADC und Citrix Gateway ab Version 12.1 unterstützt.

Hinweis:

Ab Version 2511 ist Citrix Web Studio (webbasiert) die einzige Verwaltungskonsole für Citrix Virtual Apps and Desktops™. Citrix Studio (MMC-basiert) wurde aus dem Installationsprogramm entfernt. Dieser Artikel gilt nur für Web Studio. Informationen zu Citrix Studio finden Sie im entsprechenden Artikel in Citrix Virtual Apps and Desktops 7 2212 oder früher.

Mit dieser Funktion können Sie zulassen, dass nur genehmigte StoreFront- und Citrix Gateway-Maschinen mit Delivery Controllern kommunizieren. Nachdem Sie diese Funktion aktiviert haben, werden alle Anforderungen blockiert, die den Schlüssel nicht enthalten. Verwenden Sie diese Funktion, um eine zusätzliche Sicherheitsebene zum Schutz vor Angriffen aus dem internen Netzwerk hinzuzufügen.

Ein allgemeiner Workflow zur Verwendung dieser Funktion ist wie folgt:

-

Aktivieren Sie Web Studio, um die Funktionseinstellungen anzuzeigen.

-

Konfigurieren Sie die Einstellungen für Ihre Site.

-

Konfigurieren Sie die Einstellungen für StoreFront.

-

Konfigurieren Sie die Einstellungen für Citrix ADC.

Einstellungen für die Site konfigurieren

Sie können Web Studio oder PowerShell verwenden, um Sicherheitsschlüsseleinstellungen für Ihre Site zu konfigurieren.

Web Studio verwenden

- Melden Sie sich bei Web Studio an und wählen Sie im linken Bereich Einstellungen aus.

-

Suchen Sie die Kachel Sicherheitsschlüssel verwalten und klicken Sie auf Bearbeiten. Die Seite Sicherheitsschlüssel verwalten wird angezeigt.

-

Klicken Sie auf das Aktualisierungssymbol, um die Schlüssel zu generieren.

Wichtig:

- Es stehen zwei Schlüssel zur Verfügung. Sie können denselben Schlüssel oder verschiedene Schlüssel für die Kommunikation über die XML- und STA-Ports verwenden. Wir empfehlen, jeweils nur einen Schlüssel zu verwenden. Der ungenutzte Schlüssel wird nur für die Schlüsselrotation verwendet.

- Klicken Sie nicht auf das Aktualisierungssymbol, um den bereits verwendeten Schlüssel zu aktualisieren. Andernfalls kommt es zu einer Dienstunterbrechung.

-

Wählen Sie aus, wo ein Schlüssel für die Kommunikation erforderlich ist:

-

Schlüssel für die Kommunikation über den XML-Port erforderlich (nur StoreFront). Wenn diese Option ausgewählt ist, ist ein Schlüssel zur Authentifizierung der Kommunikation über den XML-Port erforderlich. StoreFront kommuniziert über diesen Port mit Citrix Cloud. Informationen zum Ändern des XML-Ports finden Sie im Knowledge Center-Artikel CTX127945.

-

Schlüssel für die Kommunikation über den STA-Port erforderlich. Wenn diese Option ausgewählt ist, ist ein Schlüssel zur Authentifizierung der Kommunikation über den STA-Port erforderlich. Citrix Gateway und StoreFront kommunizieren über diesen Port mit Citrix Cloud. Informationen zum Ändern des STA-Ports finden Sie im Knowledge Center-Artikel CTX101988.

-

- Klicken Sie auf Speichern, um Ihre Änderungen zu übernehmen und das Fenster zu schließen.

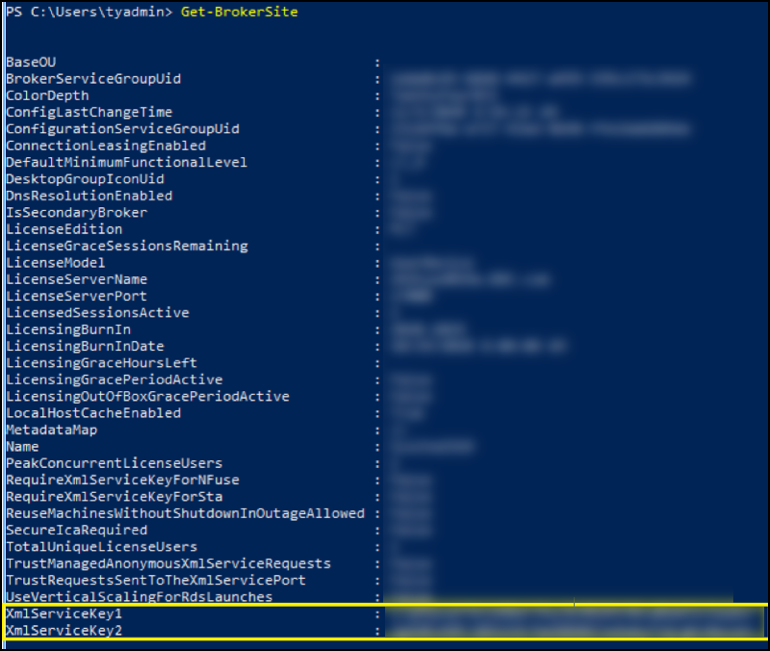

PowerShell verwenden

Die folgenden PowerShell-Schritte entsprechen den Web Studio-Vorgängen.

-

Führen Sie das Citrix Virtual Apps™ and Desktops Remote PowerShell SDK aus.

- Führen Sie in einem Befehlsfenster den folgenden Befehl aus:

Add-PSSnapIn Citrix*

- Führen Sie die folgenden Befehle aus, um einen Schlüssel zu generieren und Key1 einzurichten:

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey1 <der von Ihnen generierte Schlüssel>

- Führen Sie die folgenden Befehle aus, um einen Schlüssel zu generieren und Key2 einzurichten:

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey2 <der von Ihnen generierte Schlüssel>

- Führen Sie einen oder beide der folgenden Befehle aus, um die Verwendung eines Schlüssels zur Authentifizierung der Kommunikation zu aktivieren:

- Zur Authentifizierung der Kommunikation über den XML-Port:

Set-BrokerSite -RequireXmlServiceKeyForNFuse $true

- Zur Authentifizierung der Kommunikation über den STA-Port:

Set-BrokerSite -RequireXmlServiceKeyForSta $true

- Zur Authentifizierung der Kommunikation über den XML-Port:

Die PowerShell-Befehlshilfe enthält Anleitungen und Syntax.

Einstellungen für StoreFront konfigurieren

Nachdem Sie die Konfiguration für Ihre Site abgeschlossen haben, müssen Sie die relevanten Einstellungen für StoreFront mithilfe von PowerShell konfigurieren.

Führen Sie auf dem StoreFront-Server die folgenden PowerShell-Befehle aus:

| Um den Schlüssel für die Kommunikation über den XML-Port zu konfigurieren, verwenden Sie den Befehl [Set-STFStoreFarm | https://developer-docs.citrix.com/en-us/storefront-powershell-sdk/current-release/Set-STFStoreFarm.html]. Beispiel |

$store = Get-STFStoreService -VirtualPath [Path to store]

$farm = Get-STFStoreFarm -StoreService $store -FarmName [Resource feed name]

Set-STFStoreFarm -Farm $farm -XMLValidationEnabled $true -XMLValidationSecret [secret]

<!--NeedCopy-->

Geben Sie die entsprechenden Werte für die folgenden Parameter ein:

Path to storeResource feed namesecret

Um den Schlüssel für die Kommunikation über den STA-Port zu konfigurieren, verwenden Sie die Befehle New-STFSecureTicketAuthority und Set-STFRoamingGateway. Beispiel:

$gateway = Get-STFRoamingGateway -Name [Gateway name]

$sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

$sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2

<!--NeedCopy-->

Geben Sie die entsprechenden Werte für die folgenden Parameter ein:

Gateway nameSTA URLSecret

Die PowerShell-Befehlshilfe enthält Anleitungen und Syntax.

Einstellungen für Citrix ADC konfigurieren

Hinweis:

Die Konfiguration dieser Funktion für Citrix ADC ist nicht erforderlich, es sei denn, Sie verwenden Citrix ADC als Ihr Gateway. Wenn Sie Citrix ADC verwenden, führen Sie die folgenden Schritte aus:

-

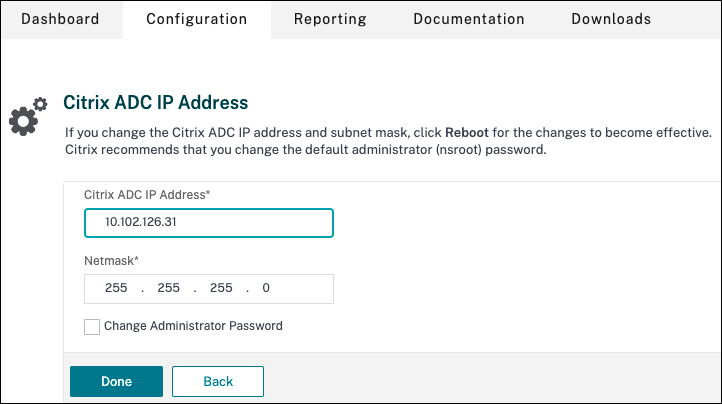

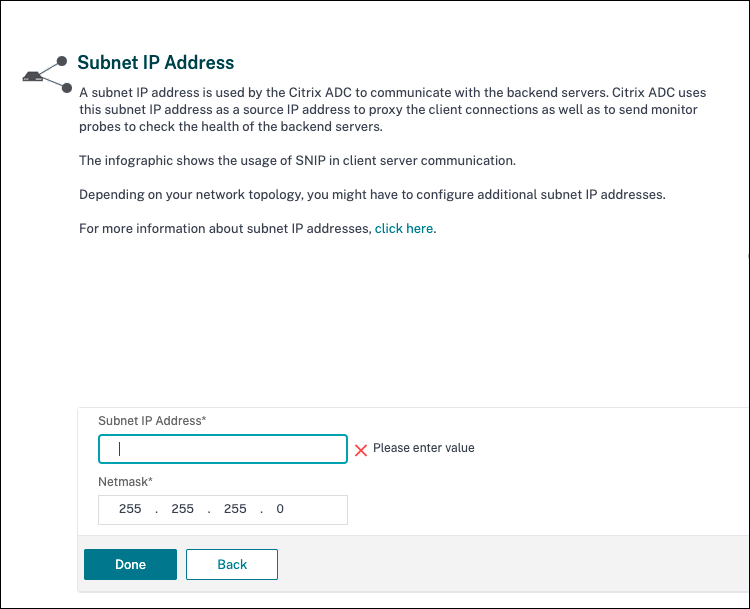

Stellen Sie sicher, dass die folgende Voraussetzungskonfiguration bereits vorhanden ist:

- Die folgenden Citrix ADC-bezogenen IP-Adressen sind konfiguriert.

- Citrix ADC Management IP (NSIP)-Adresse für den Zugriff auf die Citrix ADC-Konsole. Einzelheiten finden Sie unter Konfigurieren der NSIP-Adresse.

- Die folgenden Citrix ADC-bezogenen IP-Adressen sind konfiguriert.

- Subnetz-IP-Adresse (SNIP) zur Ermöglichung der Kommunikation zwischen der Citrix ADC Appliance und den Back-End-Servern. Weitere Informationen finden Sie unter Konfigurieren von Subnetz-IP-Adressen.

- Virtuelle IP-Adresse des Citrix Gateways und virtuelle IP-Adresse des Lastausgleichs, um sich bei der ADC Appliance für den Sitzungsstart anzumelden. Weitere Informationen finden Sie unter Erstellen eines virtuellen Servers.

- Die erforderlichen Modi und Funktionen in der Citrix ADC Appliance sind aktiviert.

- Um die Modi zu aktivieren, navigieren Sie in der Citrix ADC GUI zu System > Settings > Configure Mode.

- Um die Funktionen zu aktivieren, navigieren Sie in der Citrix ADC GUI zu System > Settings > Configure Basic Features.

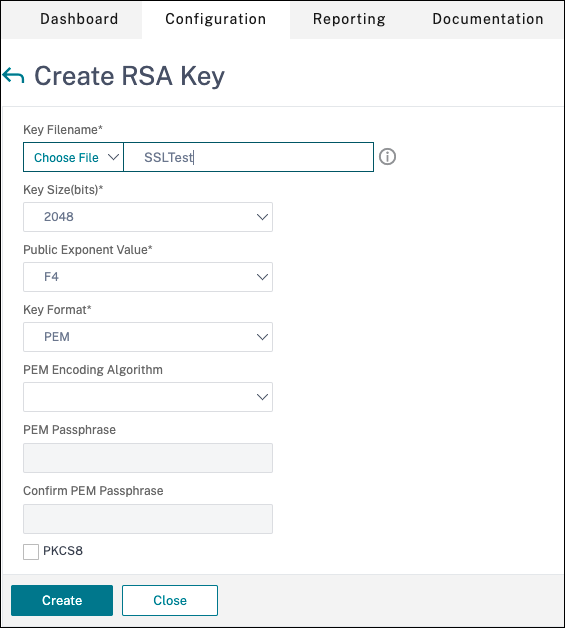

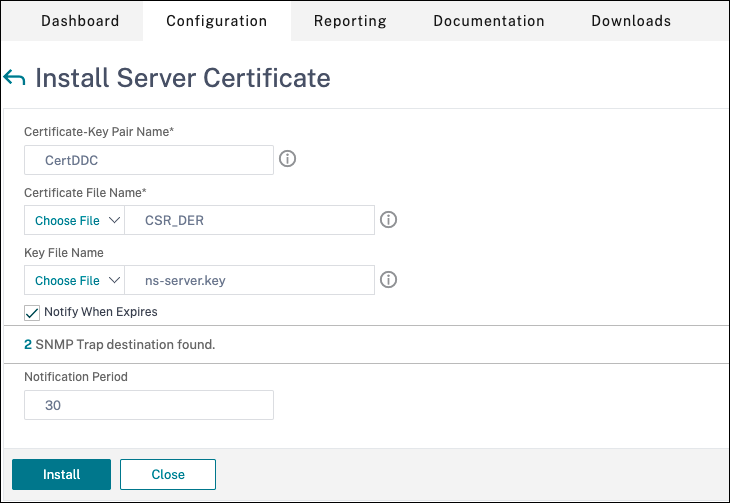

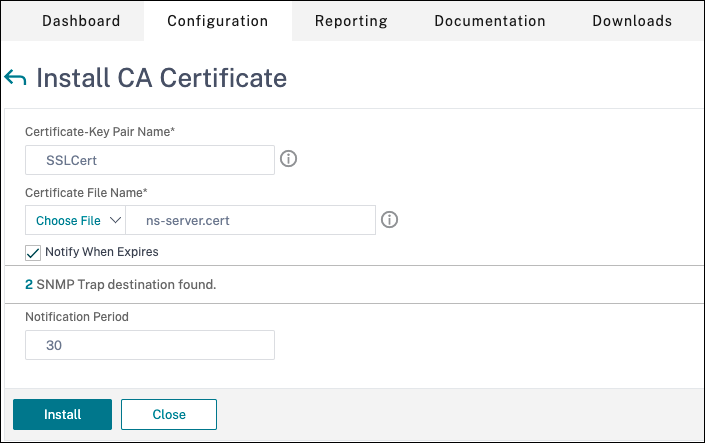

- Zertifikatsbezogene Konfigurationen sind abgeschlossen.

- Die Zertifikatsignieranforderung (CSR) ist erstellt. Weitere Informationen finden Sie unter Erstellen eines Zertifikats.

- Die Server- und CA-Zertifikate sowie Stammzertifikate sind installiert. Weitere Informationen finden Sie unter [Installieren, Verknüpfen und Aktualisieren](/de-de/citrix-adc/current-release/ssl/ssl-certificates/add-group-certs.html).

- Ein Citrix Gateway wurde für Citrix Virtual Desktops erstellt. Testen Sie die Konnektivität, indem Sie auf die Schaltfläche **Test STA Connectivity** klicken, um zu bestätigen, dass die virtuellen Server online sind. Weitere Informationen finden Sie unter [Einrichten von Citrix ADC für Citrix Virtual Apps and Desktops](/de-de/citrix-adc/current-release/solutions/deploy-xa-xd.html).

-

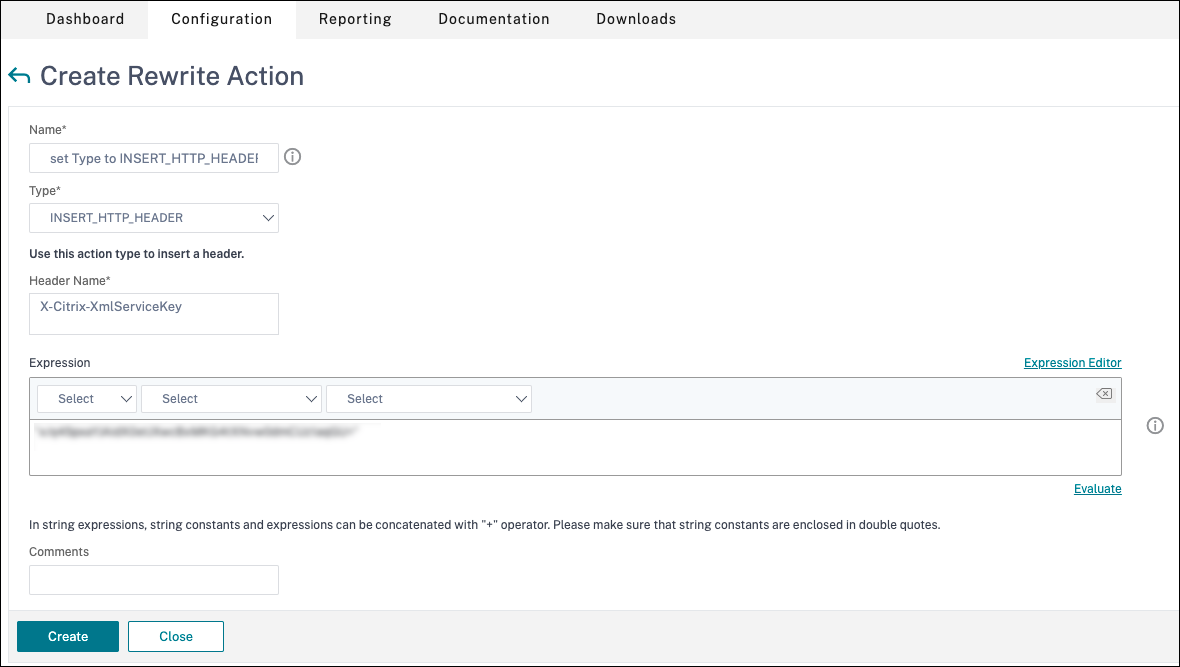

Eine Rewrite-Aktion hinzufügen. Weitere Informationen finden Sie unter Konfigurieren einer Rewrite-Aktion.

- Navigieren Sie zu AppExpert > Rewrite > Actions.

- Klicken Sie auf Add, um eine neue Rewrite-Aktion hinzuzufügen. Sie können die Aktion als „set Type to INSERT_HTTP_HEADER“ benennen.

- Wählen Sie unter Type die Option INSERT_HTTP_HEADER aus.

- Geben Sie unter Header Name den Wert X-Citrix-XmlServiceKey ein.

- Fügen Sie unter Expression

<XmlServiceKey1 value>mit den Anführungszeichen hinzu. Sie können den XmlServiceKey1-Wert aus Ihrer Desktop Delivery Controller™-Konfiguration kopieren.

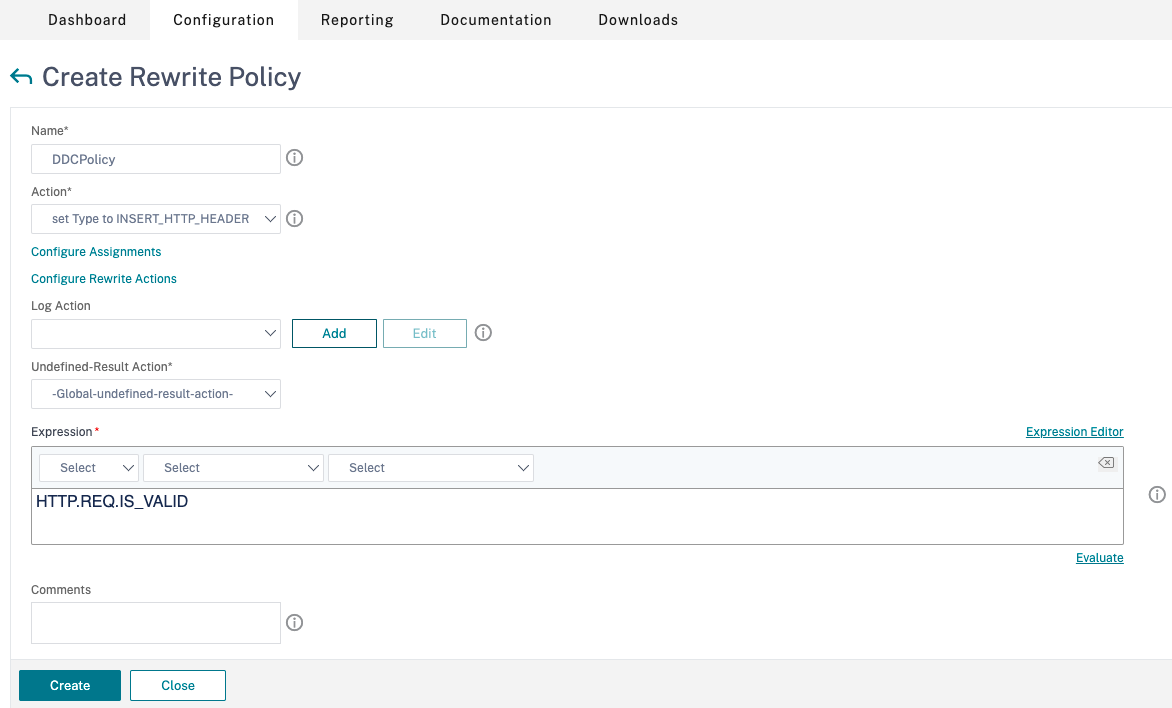

- Eine Rewrite-Richtlinie hinzufügen. Weitere Informationen finden Sie unter Konfigurieren einer Rewrite-Richtlinie.

-

Navigieren Sie zu AppExpert > Rewrite > Policies.

-

Klicken Sie auf Add, um eine neue Richtlinie hinzuzufügen.

- Wählen Sie unter Action die im vorherigen Schritt erstellte Aktion aus.

- Fügen Sie unter Expression HTTP.REQ.IS_VALID hinzu.

- Klicken Sie auf OK.

-

-

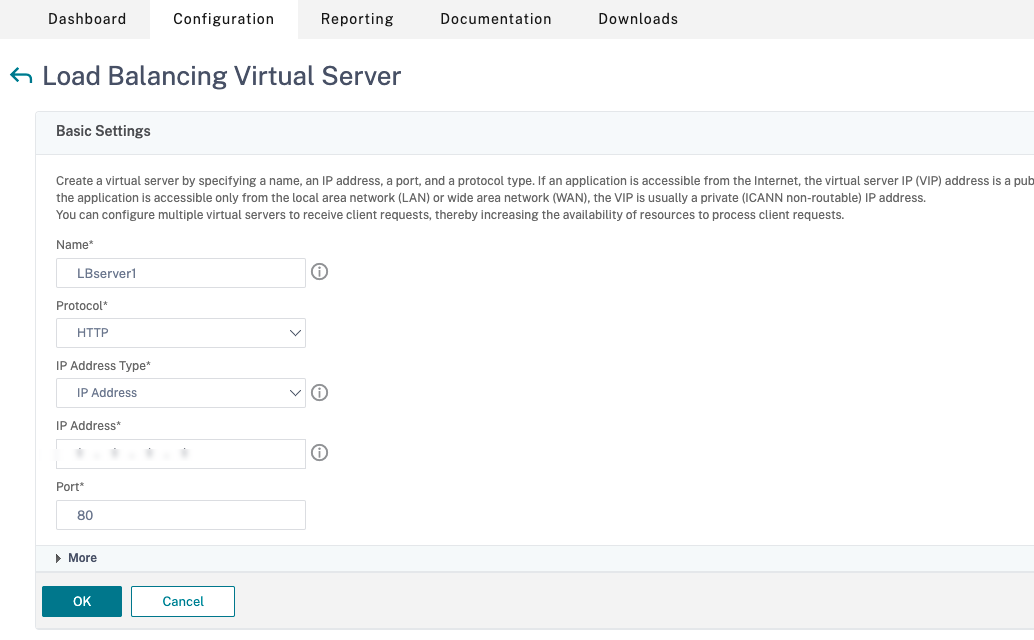

Lastausgleich einrichten. Sie müssen einen virtuellen Lastausgleichsserver pro STA-Server konfigurieren. Andernfalls können die Sitzungen nicht gestartet werden.

Weitere Informationen finden Sie unter Grundlegenden Lastausgleich einrichten.

- Einen virtuellen Lastausgleichsserver erstellen.

- Navigieren Sie zu Traffic Management > Load Balancing > Servers.

- Klicken Sie auf der Seite Virtual Servers auf Add.

- Wählen Sie unter Protocol die Option HTTP aus.

- Fügen Sie die virtuelle IP-Adresse des Lastausgleichs hinzu und wählen Sie unter Port die Option 80 aus.

- Klicken Sie auf OK.

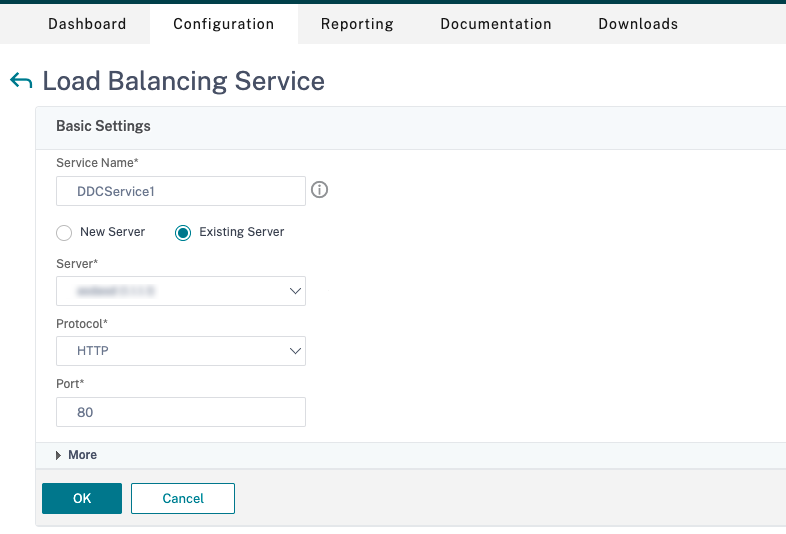

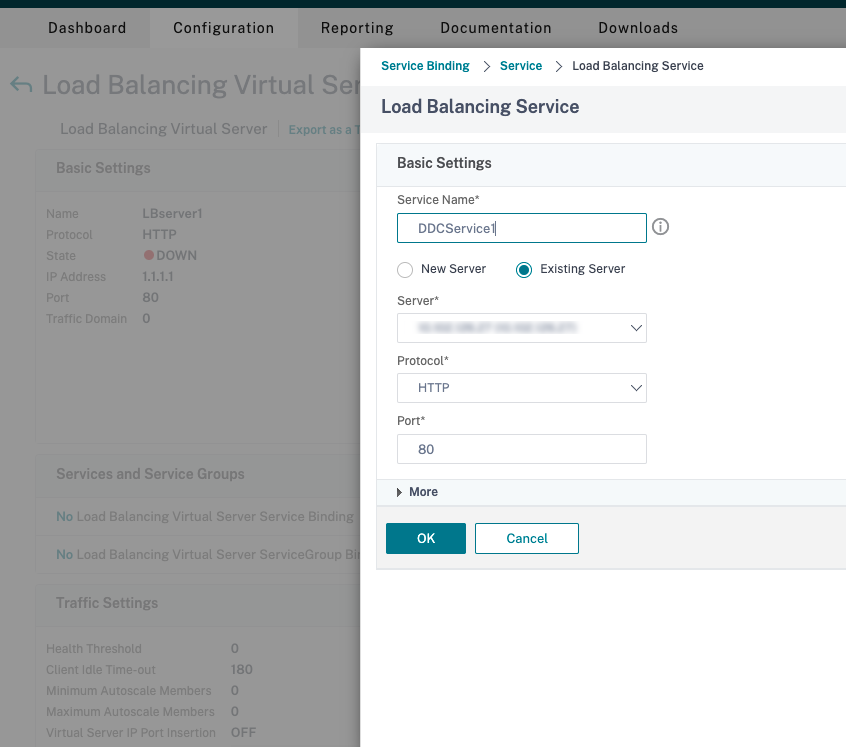

- Einen Lastausgleichsdienst erstellen.

- Navigieren Sie zu Traffic Management > Load Balancing > Services.

- Wählen Sie unter Existing Server den im vorherigen Schritt erstellten virtuellen Server aus.

- Wählen Sie unter Protocol die Option HTTP und unter Port die Option 80 aus.

- Klicken Sie auf OK und dann auf Done.

- Den Dienst an den virtuellen Server binden.

- Wählen Sie den zuvor erstellten virtuellen Server aus und klicken Sie auf Edit.

- Klicken Sie unter Services and Service Groups auf No Load Balancing Virtual Server Service Binding.

- Wählen Sie unter Service Binding den zuvor erstellten Dienst aus.

- Klicken Sie auf Bind.

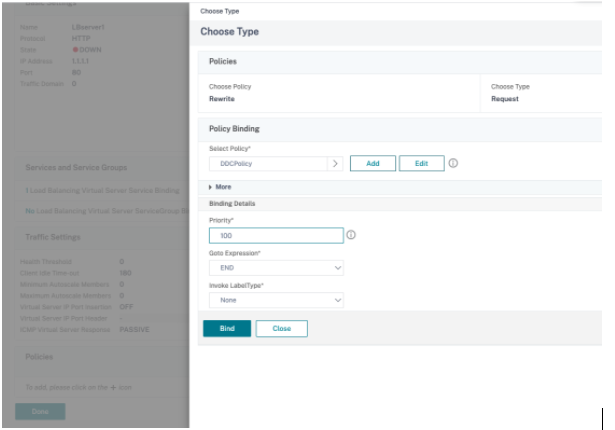

- Die zuvor erstellte Rewrite-Richtlinie an den virtuellen Server binden.

- Wählen Sie den zuvor erstellten virtuellen Server aus und klicken Sie auf Edit.

- Klicken Sie unter Advanced Settings auf Policies und dann im Abschnitt Policies auf +.

- Wählen Sie unter Choose Policy die Option Rewrite und unter Choose Type die Option Request aus.

- Klicken Sie auf Continue.

- Wählen Sie unter Select Policy die zuvor erstellte Rewrite-Richtlinie aus.

- Klicken Sie auf Bind.

- Klicken Sie auf Done.

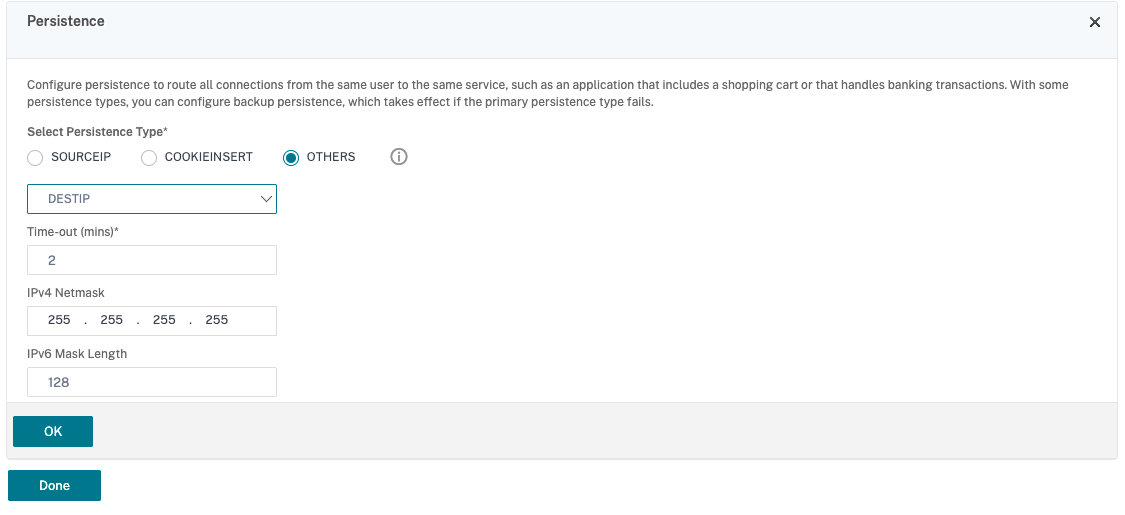

- Richten Sie bei Bedarf die Persistenz für den virtuellen Server ein.

- Wählen Sie den zuvor erstellten virtuellen Server aus und klicken Sie auf Edit.

- Klicken Sie unter Advanced Settings auf Persistence.

- Wählen Sie als Persistenztyp Others aus.

- Wählen Sie DESTIP aus, um Persistenzsitzungen basierend auf der IP-Adresse des vom virtuellen Server ausgewählten Dienstes (der Ziel-IP-Adresse) zu erstellen.

- Fügen Sie unter IPv4 Netmask die gleiche Netzwerkmaske wie die des DDC hinzu.

- Klicken Sie auf OK.

- Wiederholen Sie diese Schritte auch für den anderen virtuellen Server.

- Einen virtuellen Lastausgleichsserver erstellen.

Konfigurationsänderungen, wenn die Citrix ADC Appliance bereits mit Citrix Virtual Desktops™ konfiguriert ist

Wenn Sie die Citrix ADC Appliance bereits mit Citrix Virtual Desktops konfiguriert haben, müssen Sie die folgenden Konfigurationsänderungen vornehmen, um die Secure XML-Funktion zu verwenden.

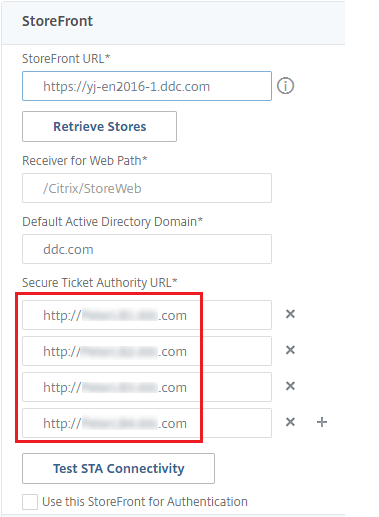

- Ändern Sie vor dem Sitzungsstart die Security Ticket Authority URL des Gateways, um die FQDNs der virtuellen Lastausgleichsserver zu verwenden.

- Stellen Sie sicher, dass der Parameter

TrustRequestsSentToTheXmlServicePortauf False gesetzt ist. Standardmäßig ist der ParameterTrustRequestsSentToTheXmlServicePortauf False gesetzt. Wenn der Kunde die Citrix ADC jedoch bereits für Citrix Virtual Desktops konfiguriert hat, istTrustRequestsSentToTheXmlServicePortauf True gesetzt.

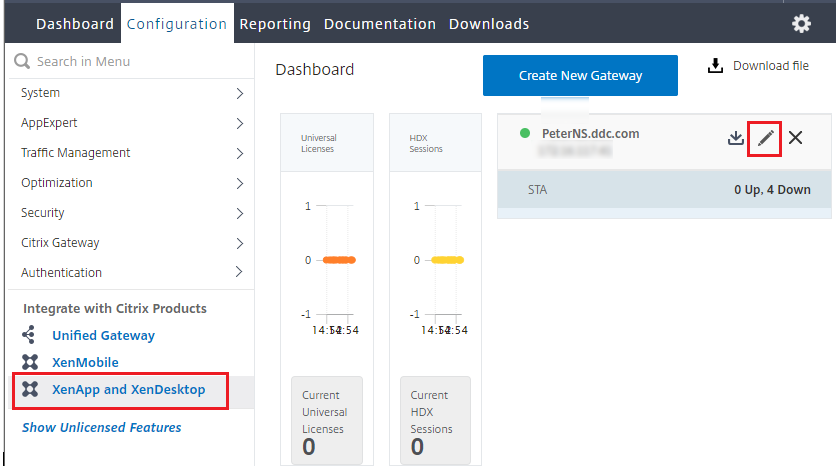

- Navigieren Sie in der Citrix ADC GUI zu Configuration > Integrate with Citrix Products und klicken Sie auf XenApp and XenDesktop®.

- Wählen Sie die Gateway-Instanz aus und klicken Sie auf das Bearbeitungssymbol.

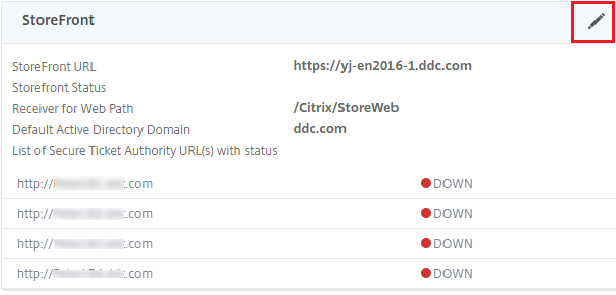

- Klicken Sie im StoreFront-Bereich auf das Bearbeitungssymbol.

- Fügen Sie die Secure Ticket Authority URL hinzu.

- Wenn die Secure XML-Funktion aktiviert ist, muss die STA-URL die URL des Lastausgleichsdienstes sein.

- Wenn die Secure XML-Funktion deaktiviert ist, muss die STA-URL die URL des STA (Adresse des DDC) sein, und der Parameter

TrustRequestsSentToTheXmlServicePortauf dem DDC muss auf „True“ gesetzt werden.

Teilen

Teilen

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.