Stratégie d’informations d’identification

Les stratégies d’informations d’identification pointent vers une infrastructure de clé publique (PKI) configurée dans Citrix Endpoint Management. Par exemple, votre configuration PKI peut inclure une entité PKI, un keystore, un fournisseur d’identités ou un certificat de serveur. Pour de plus amples informations sur les informations d’identification, consultez Certificats et authentification.

Chaque plate-forme prise en charge requiert des valeurs différentes, qui sont décrites dans cet article.

Remarque :

Avant de pouvoir créer cette stratégie, vous devez connaître les informations d’identification que vous projetez d’utiliser pour chaque plate-forme, ainsi que les certificats et les mots de passe.

Pour ajouter ou configurer cette stratégie, accédez à Configurer > Stratégies d’appareil. Pour de plus amples informations, consultez la section Stratégies d’appareil.

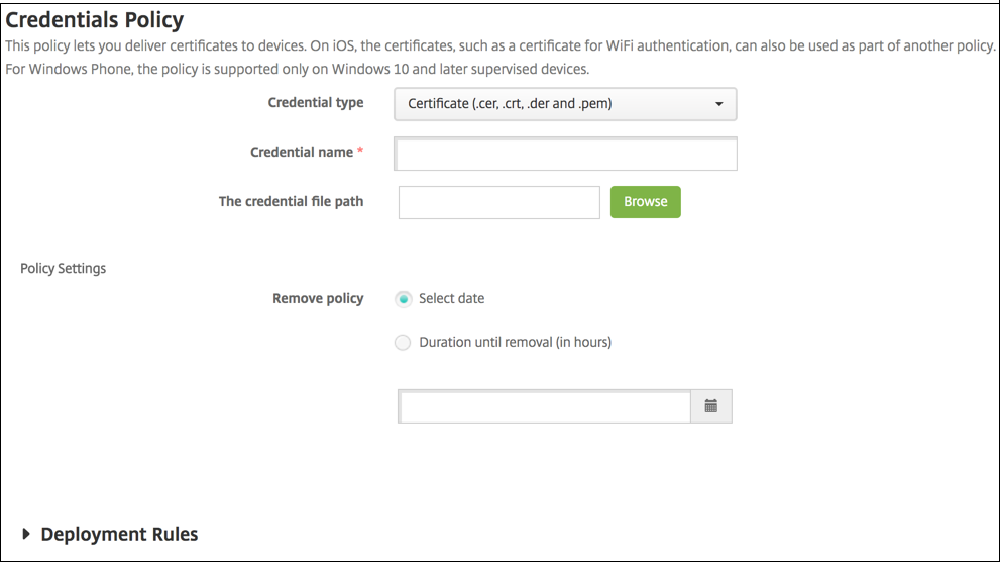

Paramètres iOS

Configurez les paramètres suivants :

-

Type de certificat : dans la liste déroulante, cliquez sur le type de certificat à utiliser avec cette stratégie et entrez les informations suivantes pour le certificat que vous sélectionnez :

-

Certificat

- Nom du certificat : entrez un nom unique pour le certificat.

- Emplacement du certificat : sélectionnez le fichier de certificat en cliquant sur Parcourir et accédez à l’emplacement du fichier.

-

Keystore

- Nom du certificat : entrez un nom unique pour le certificat.

- Emplacement du certificat : sélectionnez le fichier de certificat en cliquant sur Parcourir et accédez à l’emplacement du fichier.

- Mot de passe : entrez le mot de passe du magasin de clés pour le certificat.

-

Certificat serveur

- Certificat serveur : dans la liste déroulante, cliquez sur le certificat à utiliser.

-

Fournisseur d’identités

- Fournisseur d’identités : dans la liste déroulante, cliquez sur le nom du fournisseur d’identités.

-

Certificat

-

Paramètres de stratégie

-

Supprimer la stratégie : choisissez une méthode de planification de la suppression de la stratégie. Les options disponibles sont Sélectionner une date et Délai avant suppression (en heures).

- Sélectionner une date : cliquez sur le calendrier pour sélectionner la date spécifique de la suppression.

- Délai avant suppression (en heures) : saisissez un nombre, en heures, jusqu’à ce que la suppression de la stratégie ait lieu.

- Autoriser l’utilisateur à supprimer la stratégie : vous pouvez sélectionner quand les utilisateurs peuvent supprimer la stratégie de leur appareil. Sélectionnez Toujours, Code secret requis ou Jamais dans le menu. Si vous sélectionnez Code secret requis, saisissez un code dans le champ Mot de passe de suppression. Non disponible pour iOS.

-

Supprimer la stratégie : choisissez une méthode de planification de la suppression de la stratégie. Les options disponibles sont Sélectionner une date et Délai avant suppression (en heures).

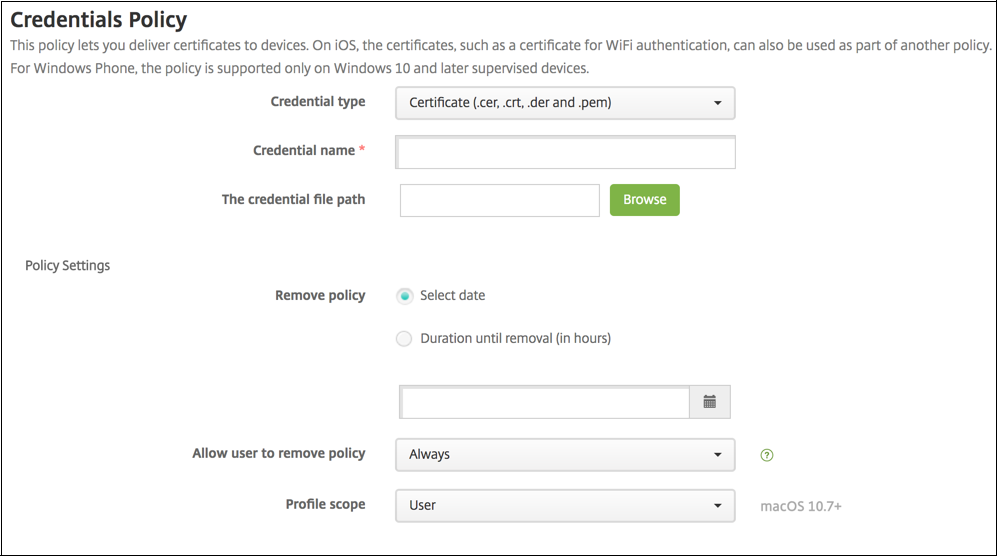

Paramètres macOS

Configurez les paramètres suivants :

-

Type de certificat : dans la liste déroulante, cliquez sur le type de certificat à utiliser avec cette stratégie et entrez les informations suivantes pour le certificat que vous sélectionnez :

-

Certificat

- Nom du certificat : entrez un nom unique pour le certificat.

- Emplacement du certificat : sélectionnez le fichier de certificat en cliquant sur Parcourir et accédez à l’emplacement du fichier.

-

Keystore

- Nom du certificat : entrez un nom unique pour le certificat.

- Emplacement du certificat : sélectionnez le fichier de certificat en cliquant sur Parcourir et accédez à l’emplacement du fichier.

- Mot de passe : entrez le mot de passe du magasin de clés pour le certificat.

-

Certificat serveur

- Certificat serveur : dans la liste déroulante, cliquez sur le certificat à utiliser.

-

Fournisseur d’identités

- Fournisseur d’identités : dans la liste déroulante, cliquez sur le nom du fournisseur d’identités.

-

Certificat

-

Paramètres de stratégie

-

Supprimer la stratégie : choisissez une méthode de planification de la suppression de la stratégie. Les options disponibles sont Sélectionner une date et Délai avant suppression (en heures).

- Sélectionner une date : cliquez sur le calendrier pour sélectionner la date spécifique de la suppression.

- Délai avant suppression (en heures) : saisissez un nombre, en heures, jusqu’à ce que la suppression de la stratégie ait lieu.

- Autoriser l’utilisateur à supprimer la stratégie : vous pouvez sélectionner quand les utilisateurs peuvent supprimer la stratégie de leur appareil. Sélectionnez Toujours, Code secret requis ou Jamais dans le menu. Si vous sélectionnez Code secret requis, saisissez un code dans le champ Mot de passe de suppression.

- Étendue du profil : indiquez si cette stratégie s’applique à un utilisateur ou à un système entier. La valeur par défaut est Utilisateur. Cette option est disponible uniquement sur macOS 10.7 et versions ultérieures.

-

Supprimer la stratégie : choisissez une méthode de planification de la suppression de la stratégie. Les options disponibles sont Sélectionner une date et Délai avant suppression (en heures).

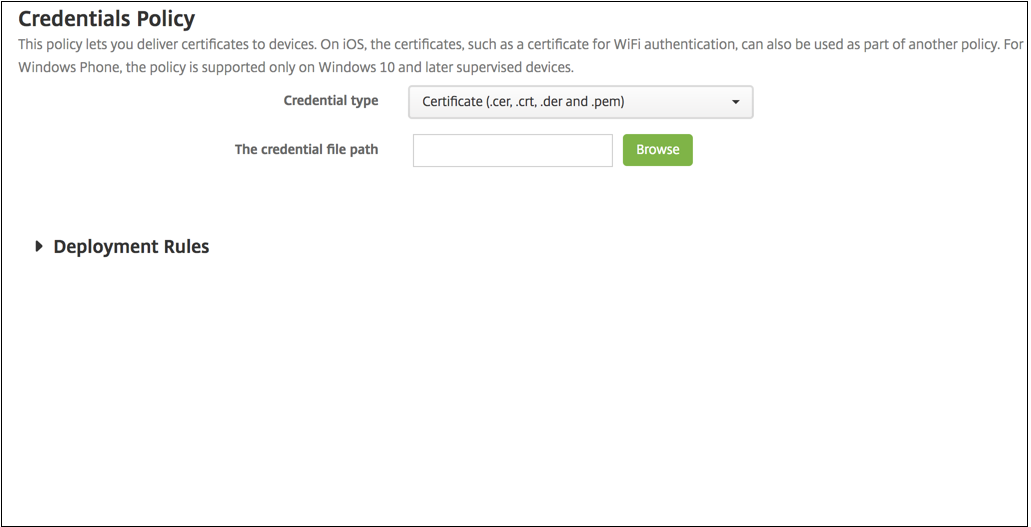

Paramètres Android

Configurez les paramètres suivants :

-

Type de certificat : dans la liste déroulante, cliquez sur le type de certificat à utiliser avec cette stratégie et entrez les informations suivantes pour le certificat que vous sélectionnez :

-

Certificat

- Nom du certificat : entrez un nom unique pour le certificat.

- Emplacement du certificat : sélectionnez le fichier de certificat en cliquant sur Parcourir et accédez à l’emplacement du fichier.

-

Keystore

- Nom du certificat : entrez un nom unique pour le certificat.

- Emplacement du certificat : sélectionnez le fichier de certificat en cliquant sur Parcourir et accédez à l’emplacement du fichier.

- Mot de passe : entrez le mot de passe du keystore pour le certificat.

-

Certificat serveur

- Certificat serveur : dans la liste déroulante, cliquez sur le certificat à utiliser.

-

Fournisseur d’identités

- Fournisseur d’identités : dans la liste déroulante, cliquez sur le nom du fournisseur d’identités.

-

Certificat

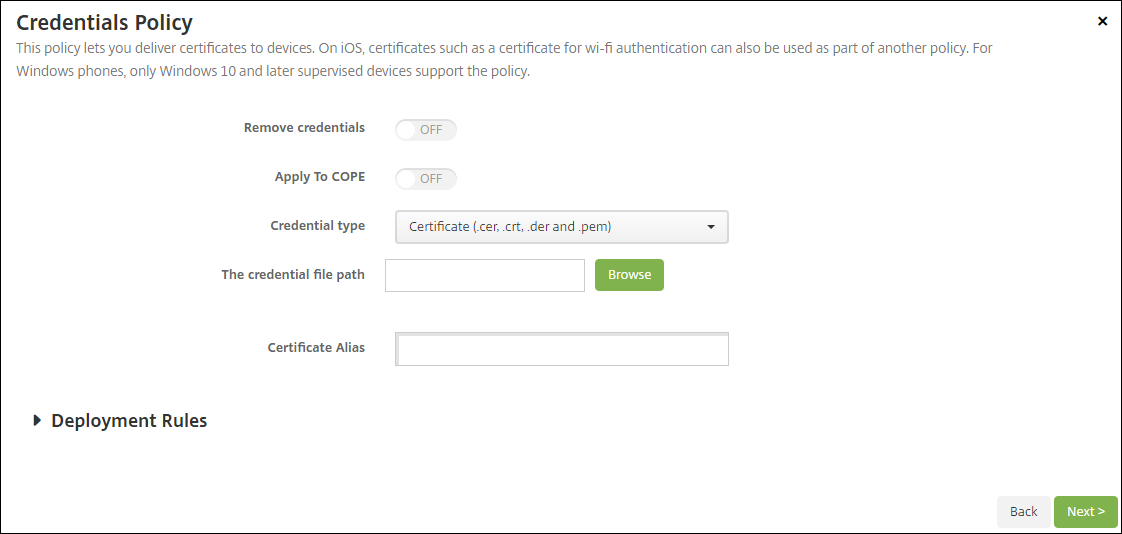

Paramètres Android Enterprise

Configurez ces paramètres pour déterminer comment les paramètres d’informations d’identification sont appliqués :

-

Supprimer les informations d’identification : définissez cette option sur Activé pour configurer les paramètres suivants. La valeur par défaut est Désactivé.

- Supprimer les informations d’identification de l’utilisateur : supprime les certificats du keystore géré. La valeur par défaut est Désactivé.

- Supprimer les certificats racine approuvés : désinstalle tous les certificats CA non système. La valeur par défaut est Désactivé.

- Appliquer aux appareils entièrement gérés avec un profil de travail/profil de travail sur appareils appartenant à l’entreprise : permet de configurer les paramètres de stratégie Informations d’identification pour les appareils entièrement gérés avec profil de travail. Lorsque ce paramètre est activé, sélectionnez l’un des paramètres suivants : Cette stratégie s’applique uniquement au profil de travail sur les appareils.

Configurez les paramètres des informations d’identification :

-

Type de certificat : dans la liste déroulante, cliquez sur le type de certificat à utiliser avec cette stratégie et entrez les informations suivantes pour le certificat que vous sélectionnez :

-

Certificat

- Nom du certificat : entrez un nom unique pour le certificat.

- Emplacement du certificat : sélectionnez le fichier de certificat en cliquant sur Parcourir et accédez à l’emplacement du fichier.

-

Keystore

- Nom du certificat : entrez un nom unique pour le certificat.

- Emplacement du certificat : sélectionnez le fichier de certificat en cliquant sur Parcourir et accédez à l’emplacement du fichier.

- Mot de passe : entrez le mot de passe du keystore pour le certificat.

- Alias de certificat : un alias de certificat permet à l’application d’accéder plus facilement au certificat. Configurez un alias de certificat dans la stratégie Configurations gérées par Android Entreprise. Entrez ensuite l’alias dans le champ Alias de certificat de la stratégie d’informations d’identification Les applications récupèrent le certificat et authentifient le VPN sans aucune action de la part des utilisateurs.

-

Certificat serveur

- Certificat serveur : dans la liste déroulante, cliquez sur le certificat à utiliser.

-

Fournisseur d’identités

- Fournisseur d’identités : dans la liste déroulante, cliquez sur le nom du fournisseur d’identités.

- Applications qui utilisent les certificats : pour spécifier des applications disposant d’un accès silencieux aux informations d’identification de ce fournisseur : cliquez sur Ajouter, sélectionnez une application, puis cliquez sur Enregistrer.

- Alias de certificat : un alias de certificat permet à l’application d’accéder plus facilement au certificat. Configurez un alias de certificat dans la stratégie Configurations gérées par Android Entreprise. Entrez ensuite l’alias dans le champ Alias de certificat de la stratégie d’informations d’identification Les applications récupèrent le certificat et authentifient le VPN sans aucune action de la part des utilisateurs.

-

Certificat

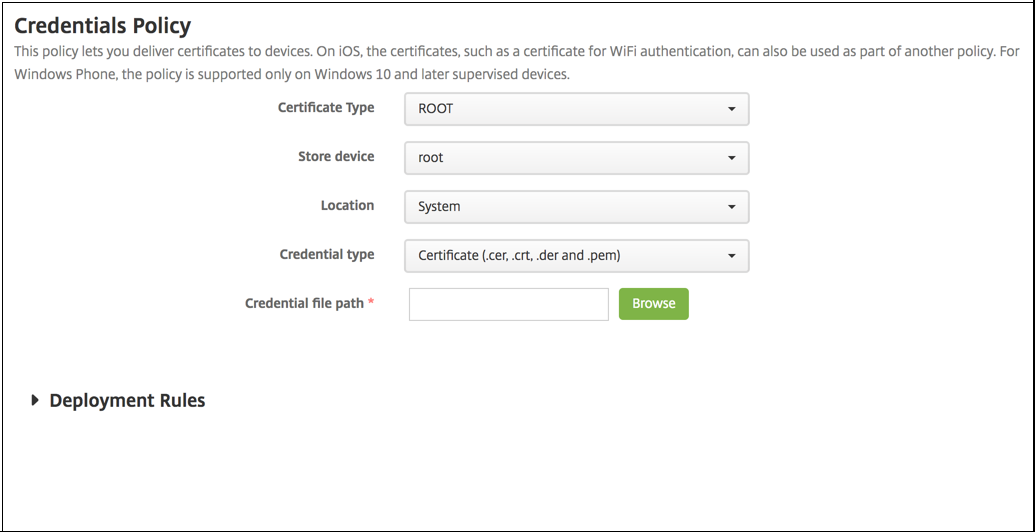

Paramètres Windows Desktop/Tablet

- Type de certificat : dans la liste déroulante, cliquez sur ROOT ou CLIENT.

- Si vous avez sélectionné ROOT, configurez les paramètres suivants :

- Périphérique de stockage : dans la liste déroulante, cliquez sur racine, Mon magasin ou Autorité de certification pour l’emplacement du magasin de certificats pour le certificat. Mon magasin stocke les certificats dans les magasins de certificats des utilisateurs.

- Emplacement : Système est le seul emplacement pour les tablettes Windows 10 et Windows 11.

- Type de certificat : Certificat est le seul type de certificat pour tablettes Windows 10 et Windows 11.

- Emplacement du certificat : sélectionnez le fichier de certificat, en cliquant sur Parcourir et accédez à l’emplacement du fichier.

- Si vous avez sélectionné CLIENT, configurez les paramètres suivants :

- Emplacement : Système est le seul emplacement pour les tablettes Windows 10 et Windows 11.

- Type de certificat : Keystore est le seul type de certificat pour tablettes Windows 10 et Windows 11.

- Nom du certificat : entrez un nom pour le certificat. Ce champ est obligatoire.

- Emplacement du certificat : sélectionnez le fichier de certificat, en cliquant sur Parcourir et accédez à l’emplacement du fichier.

- Mot de passe : entrez le mot de passe associé au certificat. Ce champ est obligatoire.