-

Intégration d'Endpoint Management avec Microsoft Endpoint Manager

-

Préparer l'inscription des appareils et la distribution des ressources

-

Certificats et authentification

-

Authentification par domaine ou par domaine et jeton de sécurité

-

Authentification par certificat client ou par certificat et domaine

-

Authentification avec Azure Active Directory via Citrix Cloud™

-

Authentification avec l'administration basée sur les groupes Azure Active Directory

-

Authentification avec Azure Active Directory via Citrix Gateway pour l'inscription MAM

-

Authentification avec Okta via Citrix Gateway pour l'inscription MAM

-

Authentification avec un Citrix Gateway sur site via Citrix Cloud

-

-

-

Migrer de l'administration des appareils vers Android Enterprise

-

Android Enterprise hérité pour les clients Google Workspace (anciennement G Suite)

-

Contrôler les connexions d'appareils Android à l'aide de Firebase Cloud Messaging

-

Prise en charge des commentaires sur les configurations gérées (aperçu technique)

-

-

-

Stratégie d'appareil de restrictions de désinstallation d'application

-

Stratégies de gestion déclarative des appareils (aperçu technique)

-

Stratégie d'appareil d'attestation de l'intégrité de l'appareil

-

Stratégie d'appareil de désinstallation d'Endpoint Management

-

Stratégie d'appareil de pare-feu

-

Application de la conformité pour les appareils Android (aperçu technique)

-

Stratégie d'appareil de nombre maximal d'utilisateurs résidents

-

Stratégie d'appareil de mise à jour du système d'exploitation

-

Stratégie d'appareil de période de grâce de verrouillage par code secret

-

Stratégie d'appareil de suppression de profil de provisioning

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

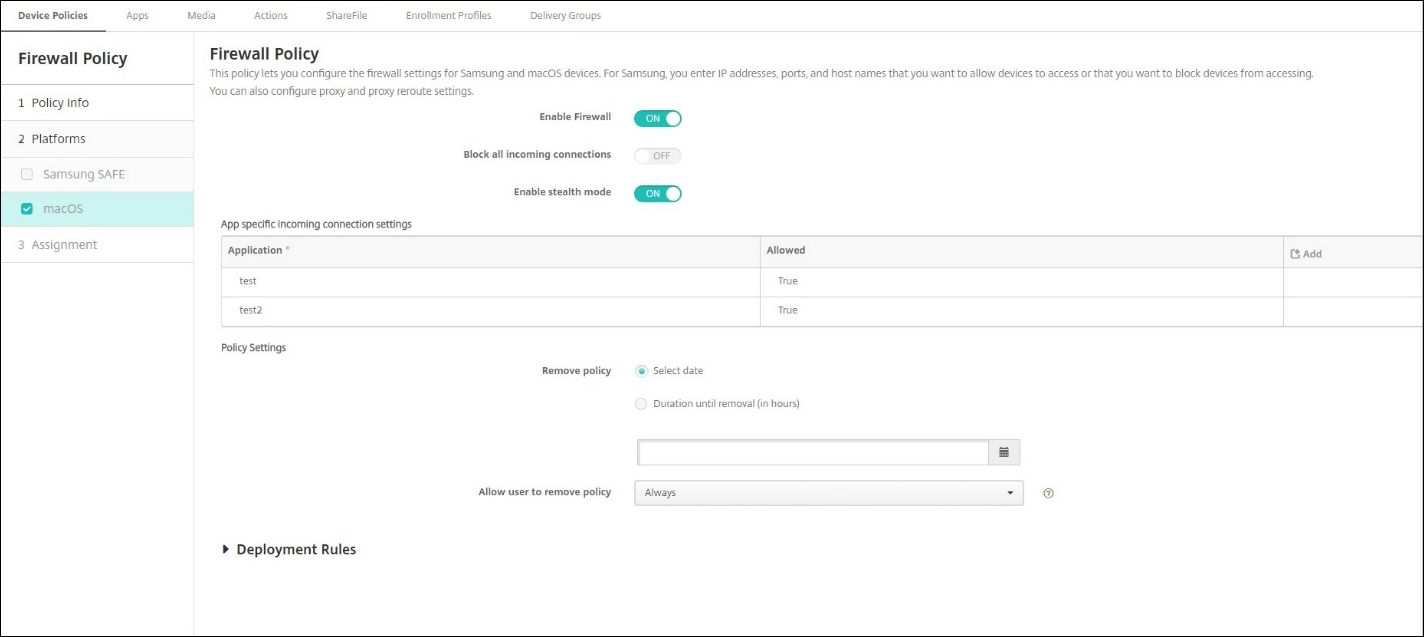

Stratégie de pare-feu de l’appareil

Cette stratégie vous permet de configurer les paramètres du pare-feu pour les appareils Samsung, macOS et Windows.

Pour ajouter ou configurer cette stratégie, accédez à Configurer > Stratégies d’appareil. Pour plus d’informations, consultez Stratégies d’appareil.

- Activer le pare-feu. Pour activer le pare-feu, définissez cette option sur Activé.

- Bloquer toutes les connexions entrantes. Lorsque cette option est définie sur Activé, elle bloque toutes les connexions entrantes à l’exception des connexions requises pour les services de base.

- Activer le mode furtif. En mode furtif, l’appareil ne répond pas et n’accuse pas réception des tentatives d’accès depuis le réseau par des applications de test utilisant ICMP, telles que Ping. Pour activer le mode furtif, définissez cette option sur Activé.

-

Paramètres de connexion entrante spécifiques à l’application. Pour autoriser des applications spécifiques à recevoir des connexions, ajoutez les applications et définissez Autorisé sur Vrai.

-

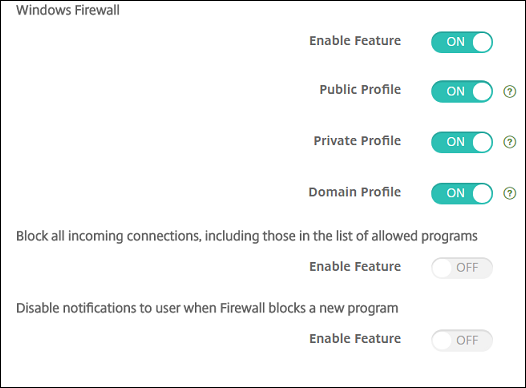

Paramètres pour les ordinateurs de bureau et tablettes Windows

Nécessite des appareils de bureau et tablettes Windows exécutant Windows 10 (version 1709 ou ultérieure) ou Windows 11.

- Activer la fonctionnalité : Contrôle le trafic entrant et sortant sur les ordinateurs sur lesquels cette stratégie est déployée. La valeur par défaut est Activé.

- Profil public : Contrôle le pare-feu Windows lorsque les ordinateurs sont connectés à des réseaux non fiables dans des lieux publics, tels qu’un aéroport ou un café. La valeur par défaut est Activé.

- Profil privé : Contrôle le pare-feu Windows lorsque les ordinateurs sont connectés à des réseaux fiables, tels que leur réseau domestique. La valeur par défaut est Activé.

- Profil de domaine : Contrôle le pare-feu Windows lorsque les ordinateurs sont connectés aux réseaux de domaine, tels que leur lieu de travail. La valeur par défaut est Activé.

- Bloquer toutes les connexions entrantes, y compris celles figurant dans la liste des programmes autorisés : La valeur par défaut est Désactivé.

- Désactiver les notifications à l’utilisateur lorsque le pare-feu bloque un nouveau programme : La valeur par défaut est Désactivé.

Partager

Partager

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.