SAML con Entra ID para identidades de invitado y B2B para autenticación de Workspace

-

Es fundamental que comprendas si SAML B2B es adecuado para tu caso de uso de autenticación antes de seguir este artículo. Lee detenidamente las descripciones de los casos de uso y las preguntas frecuentes antes de decidir implementar esta solución SAML de caso especial. Antes de continuar, asegúrate de comprender completamente los escenarios en los que SAML B2B es apropiado y qué tipos de identidades necesitas usar.

-

Requisitos previos

- Una aplicación SAML configurada específicamente para su uso con SAML B2B que solo envía cip_upn para la autenticación dentro de la aserción SAML.

- Usuarios de FrontEnd dentro de tu proveedor SAML.

- Una ubicación de recursos que contenga un par de conectores de Citrix Cloud™ unidos al bosque y dominio de AD donde se crean las cuentas de sombra de AD.

- Usa el UPN implícito o agrega un sufijo UPN alternativo al bosque de AD de backend donde se crean las cuentas de sombra de AD.

- Cuentas de sombra de AD de backend con UPN coincidentes. - Recursos de DaaS o CVAD asignados a los usuarios de la cuenta de sombra de AD. - Uno o más servidores FAS vinculados a la misma ubicación de recursos.

Preguntas frecuentes

¿Por qué debería usar SAML B2B?

Es muy común que las grandes organizaciones inviten a contratistas y empleados temporales a su plataforma de identidad. El objetivo es otorgar al contratista acceso temporal a Citrix Workspace™ utilizando la identidad existente del usuario, como una dirección de correo electrónico de contratista o una dirección de correo electrónico externa a tu organización. SAML B2B permite el uso de identidades frontend nativas o de invitado que no existen dentro del dominio de AD donde se publican los recursos de DaaS.

¿Qué es SAML B2B?

| Atributo de AD | Nombre de atributo predeterminado en la aserción SAML |

|---|---|

| userPrincipalName | cip_upn |

| cip_email | |

| objectSID | cip_sid |

| objectGUID | cip_oid |

Los otros tres atributos de usuario de AD, objectSID, objectGUID y mail, necesarios para la autenticación, se obtienen utilizando los conectores de Citrix Cloud unidos al dominio de AD donde existe la cuenta de sombra de AD. Ya no es necesario incluirlos en la aserción SAML durante un flujo de inicio de sesión SAML para Workspace o Citrix Cloud.

| Atributo de AD | Nombre de atributo predeterminado en la aserción SAML |

|---|---|

| userPrincipalName | cip_upn |

Importante:

Todavía es necesario enviar el displayName para todos los flujos SAML, incluido

SAML B2B. El displayName es requerido por la interfaz de usuario de Workspace para mostrar correctamente el nombre completo del usuario de Workspace.

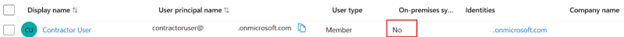

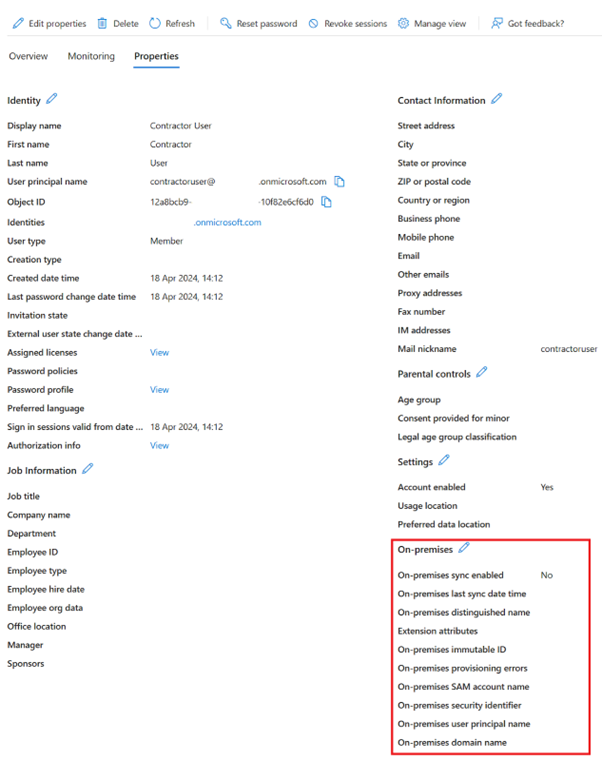

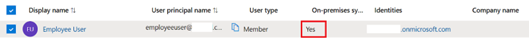

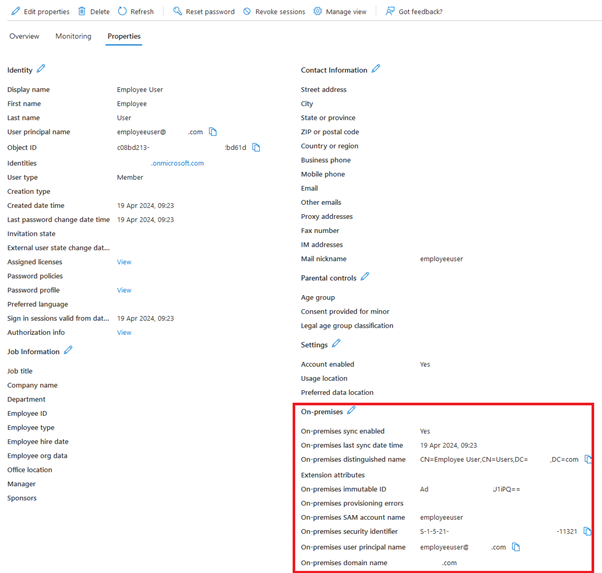

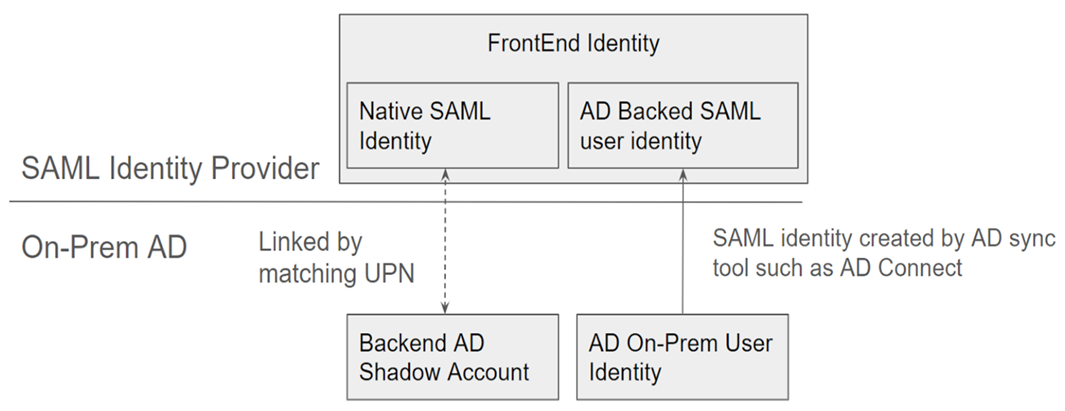

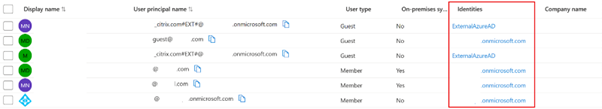

¿Qué es una identidad de usuario SAML nativa?

Un usuario SAML nativo es una identidad de usuario que solo existe dentro del directorio de tu proveedor SAML, por ejemplo, Entra ID u Okta. Estas identidades no contienen atributos de usuario locales, ya que no se crean a través de herramientas de sincronización de AD como Entra ID Connect. Requieren cuentas de sombra de AD de backend coincidentes para poder enumerar e iniciar recursos de DaaS; el usuario SAML nativo debe asignarse a una cuenta correspondiente dentro de Active Directory.

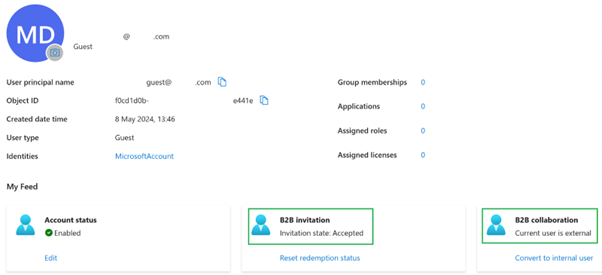

¿Qué es un usuario B2B importado de otro inquilino de Entra ID?

Un usuario B2B es un usuario de Entra ID que existe como miembro dentro del inquilino 1 de Entra ID y es invitado a otros inquilinos de Entra ID, como el inquilino 2 de Entra ID, como usuario invitado. La aplicación SAML B2B se configura dentro del inquilino 2 de Entra ID y se conecta a Citrix Cloud como un IdP SAML. Los usuarios B2B requieren cuentas de sombra de AD de backend coincidentes para poder enumerar e iniciar recursos de DaaS. El usuario B2B debe asignarse a una cuenta de sombra correspondiente dentro de Active Directory.

Consulta la documentación de Microsoft para obtener detalles sobre los usuarios B2B y cómo invitar a usuarios miembros de otros inquilinos de Entra ID a tu inquilino de Entra ID como usuarios invitados.

Información general: Colaboración B2B con invitados externos para tu fuerza laboral Propiedades de un usuario de colaboración B2B de Microsoft Entra

¿Qué es una identidad de usuario SAML respaldada por AD?

Un usuario SAML respaldado por AD es una identidad de usuario que existe dentro del directorio de tu proveedor SAML, como Entra ID u Okta, y también dentro de tu bosque de AD local. Estas identidades contienen atributos de usuario locales, ya que se crean a través de herramientas de sincronización de AD como Entra ID Connect. Las cuentas de sombra de AD de backend no son necesarias para estos usuarios, ya que contienen SIDs y OIDs locales y, por lo tanto, pueden enumerar e iniciar recursos de DaaS publicados utilizando VDAs unidos al dominio de AD.

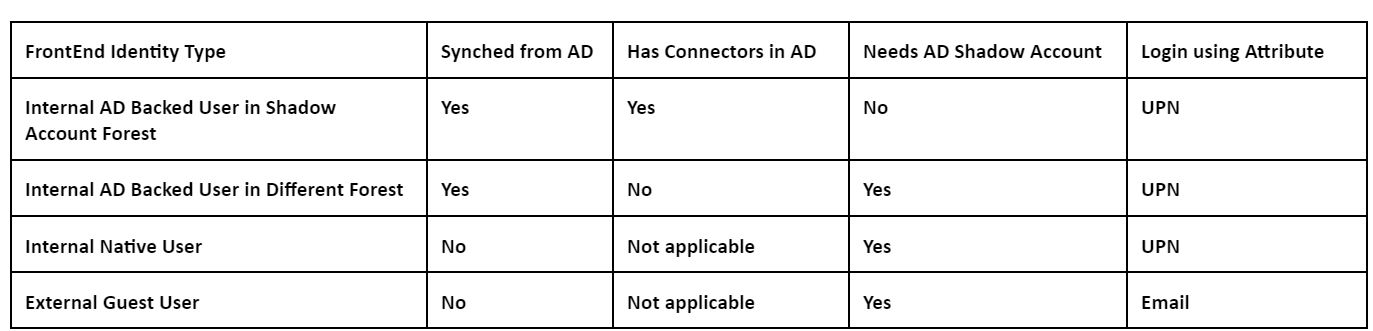

¿Qué es una identidad FrontEnd?

Una identidad frontend es la identidad utilizada para iniciar sesión tanto en el proveedor SAML como en Workspace. Las identidades frontend tienen diferentes atributos de usuario según cómo se crearon dentro del proveedor SAML.

- Identidad de usuario SAML nativa

- Identidad de usuario SAML respaldada por AD

Tu proveedor SAML puede tener una mezcla de estos dos tipos de identidades. Por ejemplo, si tienes tanto contratistas como empleados permanentes dentro de tu plataforma de identidad, el SAML B2B funcionará para ambos tipos de identidades Frontend, pero solo es obligatorio si tienes algunas cuentas que son del tipo identidad de usuario SAML nativa.

¿Qué es una cuenta de sombra de AD de Backend?

Una cuenta de sombra de AD de backend es una cuenta de AD utilizada por DaaS, que se asigna a una identidad frontend correspondiente dentro de tu proveedor SAML.

¿Por qué se necesitan cuentas de sombra de AD de Backend?

Para enumerar los recursos de DaaS o CVAD publicados mediante VDAs unidos a un dominio de AD, se requieren cuentas de AD dentro del bosque de Active Directory al que están unidos los VDAs. Asigna los recursos de tu grupo de entrega de DaaS a usuarios de cuentas de sombra y a grupos de AD que contengan cuentas de sombra dentro del dominio de AD al que uniste tus VDAs.

Importante: - > - > Solo los usuarios SAML nativos sin atributos de dominio de AD requieren cuentas de sombra de AD coincidentes. Si tus identidades de FrontEnd se importan desde Active Directory, entonces no necesitas usar

B2B SAMLni crear cuentas de sombra de AD de Backend.

¿Cómo vinculamos la identidad de FrontEnd con la cuenta de sombra de AD de Backend correspondiente?

- El método utilizado para vincular la identidad de FrontEnd y la identidad de Backend es mediante UPN coincidentes. Las dos identidades vinculadas deben tener UPN idénticos para que Workspace pueda determinar que representan al mismo usuario final que necesita iniciar sesión en Workspace, y para enumerar e iniciar recursos de DaaS.

Importante

- > Una única identidad de frontend solo se puede asignar a una única identidad de backend en un bosque/dominio de AD. La enumeración de recursos de DaaS se realizará utilizando solo un valor SID obtenido de la búsqueda de la cuenta de sombra de AD realizada por los conectores de Citrix Cloud correctos. No puedes crear una relación de uno a muchos utilizando un único usuario de frontend que coincida con varias cuentas de sombra de AD con el mismo sufijo UPN. La cuenta de sombra de AD de backend debe existir solo dentro de un único bosque/dominio de AD. - > - > Compatible con la coincidencia de UPN inequívoca entre identidades de Frontend y Backend Usuario de FrontEnd `(user@yourforest.com)` > Usuario de Backend en Bosque de AD 1 `(UPN user@yourforest.com)`No compatible, ya que existe ambigüedad de UPN al intentar hacer coincidir una identidad de Frontend con una de Backend Usuario de FrontEnd

(user@yourforest1.com)> Usuario de Backend en Bosque de AD 1(UPN user@yourforest1.com)> Usuario de Backend en Bosque de AD 2(UPN user@yourforest1.com)

¿Se necesita Citrix FAS para B2B SAML?

Sí. Se requiere FAS para SSON al VDA durante el lanzamiento cuando se utiliza cualquier método de autenticación federada para iniciar sesión en Workspace.

¿Qué es el “problema de la falta de coincidencia de SID” y cuándo puede ocurrir?

El “problema de la falta de coincidencia de SID” se produce cuando la aserción SAML contiene un SID para un usuario de FrontEnd que no coincide con el SID del usuario de la cuenta de sombra de AD. Esto puede ocurrir cuando la cuenta que inicia sesión en tu proveedor SAML tiene un SID local que no es el mismo que el SID del usuario de la cuenta de sombra. Esto solo puede ocurrir cuando la identidad de Frontend es aprovisionada por herramientas de sincronización de AD como Entra ID Connect y desde un bosque de AD diferente al de la creación de la cuenta de sombra.

B2B SAML evita que ocurra el “problema de la falta de coincidencia de SID”. El SID correcto siempre se obtiene para el usuario de la cuenta de sombra a través de los conectores de Citrix Cloud unidos al dominio de AD de backend. La búsqueda del usuario de la cuenta de sombra se realiza utilizando el UPN del usuario de FrontEnd, que luego se compara con su usuario de cuenta de sombra de backend correspondiente.

Ejemplo del problema de falta de coincidencia de SID:

El usuario de FrontEnd fue creado por Entra ID Connect y se sincroniza desde el bosque de AD 1.

S-1-5-21-000000000-0000000000-0000000001-0001

El usuario de la cuenta de sombra de Backend fue creado dentro del bosque de AD 2 y asignado a recursos de DaaS

S-1-5-21-000000000-0000000000-0000000002-0002

La aserción SAML contiene los cuatro atributos cip_* y cip_sid contiene el valor S-1-5-21-000000000-0000000000-0000000001-0001, que no coincide con el SID de la cuenta de sombra y activa un error.

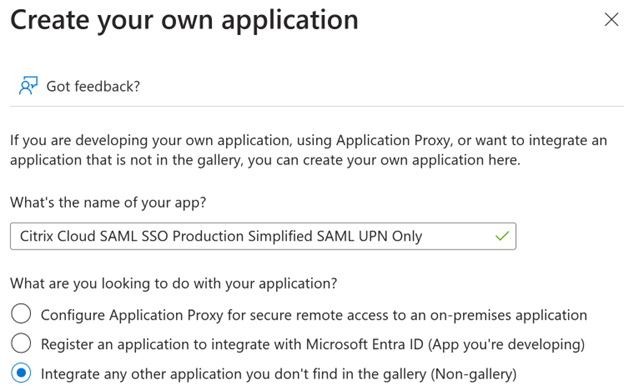

Configura la aplicación SAML B2B en Entra ID para cuentas de invitado externas

- Inicia sesión en el portal de Azure.

- En el menú del portal, selecciona Entra ID.

- En el panel izquierdo, en Administrar, selecciona Aplicaciones empresariales.

- Selecciona Crear tu propia aplicación.

-

Introduce un nombre adecuado para la aplicación SAML, como

Citrix Cloud SAML SSO Production B2B SAML UPN Only.

- En el panel de navegación izquierdo, selecciona Inicio de sesión único y en el panel de trabajo, haz clic en SAML.

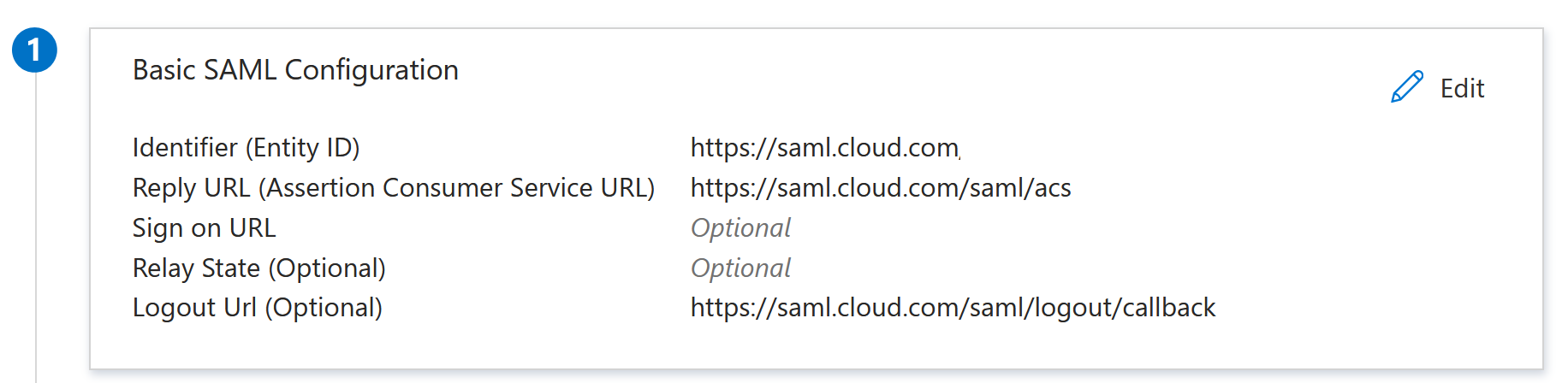

- En la sección Configuración básica de SAML, haz clic en Editar y configura los siguientes ajustes:

- En la sección Identificador (ID de entidad), selecciona Agregar identificador y luego introduce el valor asociado con la región en la que se encuentra tu tenant de Citrix Cloud:

- Para las regiones de Europa, Estados Unidos y Asia-Pacífico Sur, introduce

https://saml.cloud.com. - Para la región de Japón, introduce

https://saml.citrixcloud.jp. - Para la región de Citrix Cloud Government, introduce

https://saml.cloud.us.

- Para las regiones de Europa, Estados Unidos y Asia-Pacífico Sur, introduce

- En la sección URL de respuesta (URL del servicio de consumidor de aserciones), selecciona Agregar URL de respuesta y luego introduce el valor asociado con la región en la que se encuentra tu tenant de Citrix Cloud:

- Para las regiones de Europa, Estados Unidos y Asia-Pacífico Sur, introduce

https://saml.cloud.com/saml/acs. - Para la región de Japón, introduce

https://saml.citrixcloud.jp/saml/acs. - Para la región de Citrix Cloud Government, introduce

https://saml.cloud.us/saml/acs.

- Para las regiones de Europa, Estados Unidos y Asia-Pacífico Sur, introduce

- En la sección URL de inicio de sesión, introduce tu URL de Workspace.

- En la sección URL de cierre de sesión (Opcional), introduce el valor asociado con la región en la que se encuentra tu tenant de Citrix Cloud:

- Para las regiones de Europa, Estados Unidos y Asia-Pacífico Sur, introduce

https://saml.cloud.com/saml/logout/callback. - Para la región de Japón, introduce

https://saml.citrixcloud.jp/saml/logout/callback. - Para la región de Citrix Cloud Government, introduce

https://saml.cloud.us/saml/logout/callback.

- Para las regiones de Europa, Estados Unidos y Asia-Pacífico Sur, introduce

-

En la barra de comandos, haz clic en Guardar. La sección Configuración básica de SAML aparece de la siguiente manera:

- En la sección Identificador (ID de entidad), selecciona Agregar identificador y luego introduce el valor asociado con la región en la que se encuentra tu tenant de Citrix Cloud:

-

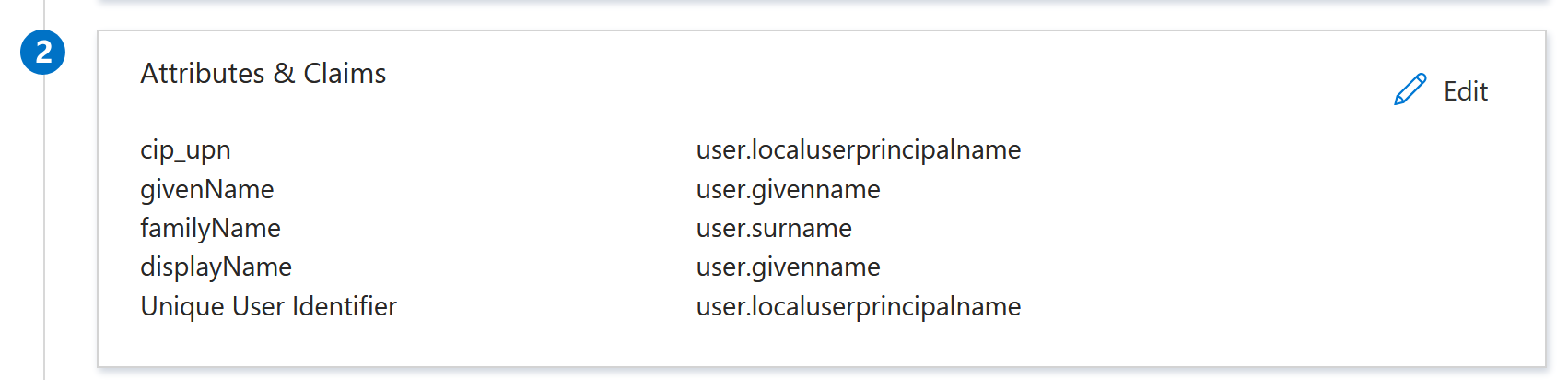

En la sección Atributos y notificaciones, haz clic en Editar para configurar las siguientes notificaciones. Después de crear la aplicación SAML, configura los siguientes atributos.

- Para la notificación de Identificador de usuario único (ID de nombre), establece el Formato de identificador de nombre como no especificado y su atributo de origen como

user.localuserprincipalname. - Para la notificación cip_upn, deja el valor predeterminado de

user.localuserprincipalname. - Para displayName, deja el valor predeterminado de

user.displayname. - Para la notificación givenName, actualiza el valor predeterminado a

user.givenname. - Para la notificación familyName, actualiza el valor predeterminado a

user.surname. -

En la sección Notificaciones adicionales, para cualquier notificación restante con el espacio de nombres

http://schemas.xmlsoap.org/ws/2005/05/identity/claims, haz clic en el botón de puntos suspensivos (…) y haz clic en Eliminar. No es necesario incluir estas notificaciones, ya que son duplicados de los atributos de usuario anteriores.Cuando termines, la sección Atributos y notificaciones aparece como se ilustra a continuación:

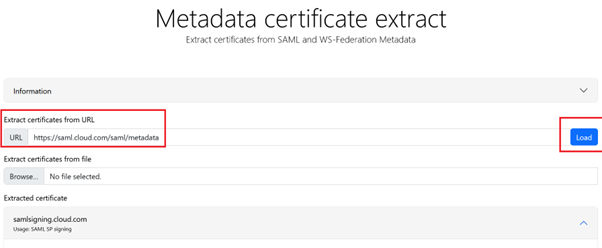

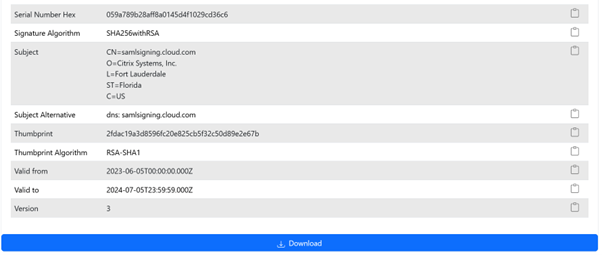

- Obtén una copia del certificado de firma SAML de Citrix Cloud utilizando esta herramienta en línea de terceros.

- Introduce

https://saml.cloud.com/saml/metadataen el campo URL y haz clic en Cargar.

- Para la notificación de Identificador de usuario único (ID de nombre), establece el Formato de identificador de nombre como no especificado y su atributo de origen como

-

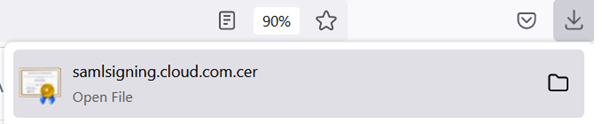

Desplázate hasta la parte inferior de la página y haz clic en Descargar.

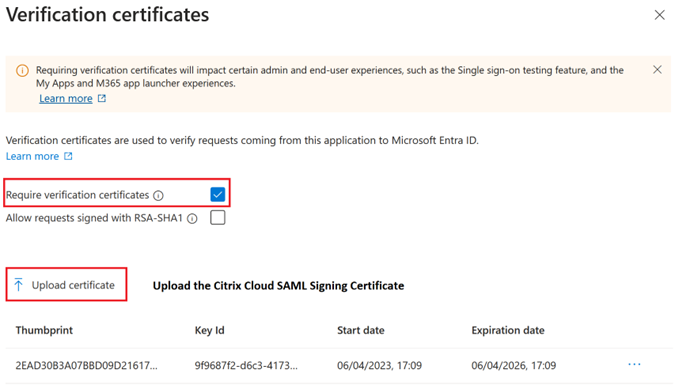

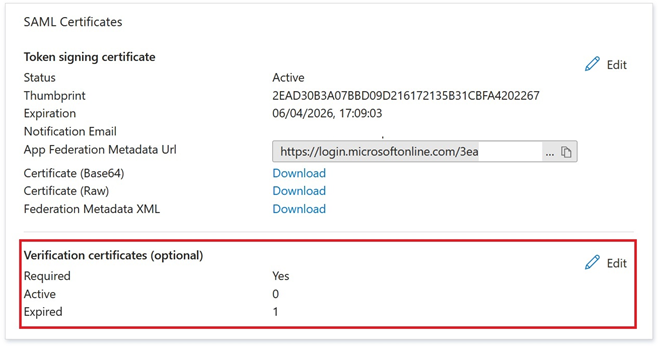

- Configura los ajustes de firma de la aplicación SAML de Entra ID.

- Sube el certificado de firma SAML de producción obtenido en el paso 10 dentro de la aplicación SAML de Entra ID

- Habilita Requerir certificados de verificación.

Configura la conexión SAML B2B de Citrix Cloud

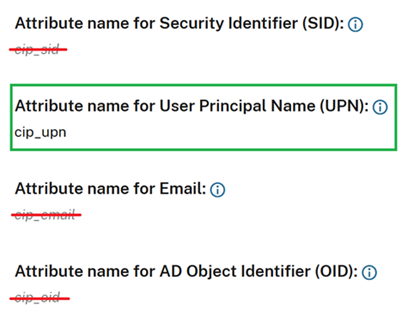

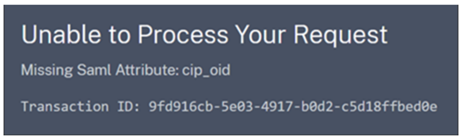

Por defecto, Citrix Cloud esperará que cip_upn, cip_email, cip_sid y cip_oid estén presentes en la aserción SAML y fallará el inicio de sesión SAML si estos atributos no se envían. Para evitar esto, quita las comprobaciones de estos atributos al crear tu nueva conexión SAML.

- Crea una nueva conexión SAML usando la configuración predeterminada.

- Ve a la sección Configuración de asignaciones de atributos SAML en la parte inferior y haz cambios antes de guardar la nueva configuración SAML.

- Quita el nombre del atributo SAML de cada uno de los campos cip_email, cip_sid y cip_oid.

- No quites cip_upn de su campo.

- No quites ningún otro atributo de sus campos respectivos. La interfaz de usuario de Workspace sigue necesitando displayName y no debe modificarse.

Configura la ubicación de recursos y los conectores de tu cuenta de sombra de AD

Se requiere una ubicación de recursos y un par de conectores dentro del bosque de AD de la cuenta de sombra de backend. Citrix Cloud necesita conectores dentro de este bosque de AD para buscar las identidades de usuario de la cuenta de sombra y atributos como cip_email, cip_sid y cip_oid cuando solo se proporciona cip_upn directamente en la aserción SAML.

-

Crea una nueva Ubicación de recursos que contendrá los conectores de Citrix Cloud unidos al bosque de AD de la cuenta de sombra de backend.

- Asigna un nombre a la Ubicación de recursos que coincida con el bosque de AD que contiene las cuentas de sombra de AD de backend que deseas usar.

- Configura un par de conectores de Citrix Cloud dentro de la ubicación de recursos recién creada.

Por ejemplo

ccconnector1.shadowaccountforest.com

ccconnector2.shadowaccountforest.com

Configura FAS dentro del bosque de AD de backend

Los usuarios de frontend contratados requerirán FAS. Durante los lanzamientos de DaaS, los usuarios contratados no podrán introducir manualmente las credenciales de Windows para completar el lanzamiento, ya que es probable que no conozcan la contraseña de la cuenta de sombra de AD.

- Configura uno o más servidores FAS dentro del bosque de AD de backend donde se crearon tus cuentas de sombra.

- Vincula los servidores FAS a la misma Ubicación de recursos que contiene un par de conectores de Citrix Cloud unidos al bosque de AD de backend donde se crearon tus cuentas de sombra.

Configura sufijos UPN alternativos dentro de tu dominio de AD

Importante:

Un UPN no es lo mismo que la dirección de correo electrónico de los usuarios. En muchos casos, tienen el mismo valor para facilitar su uso, pero el UPN y el correo electrónico a menudo pueden tener valores diferentes y se definen en distintos atributos de Active Directory y en diferentes atributos de usuario de Entra ID. Esta solución depende de la coincidencia de UPN entre las identidades de frontend y backend, y no de la coincidencia de correo electrónico.

Puedes usar el sufijo UPN implícito para tu dominio si es enrutable públicamente en DNS o agregar un sufijo UPN alternativo coincidente para cada usuario de frontend externo que desees invitar a tus inquilinos de Okta o Entra ID. Si AD usa yourdomain.local como UPN implícito, tendrás que elegir un sufijo UPN alternativo como yourdomain.com. Entra ID no te permitirá agregar yourdomain.local dentro de los Nombres de dominio personalizados.

Por ejemplo, si invitas a un usuario externo contractoruser@hotmail.co.uk y deseas asociarlo con una cuenta de sombra de AD de backend contractoruser@yourforest.com, entonces agrega yourforest.com como sufijo UPN ALT dentro de tu bosque de AD.

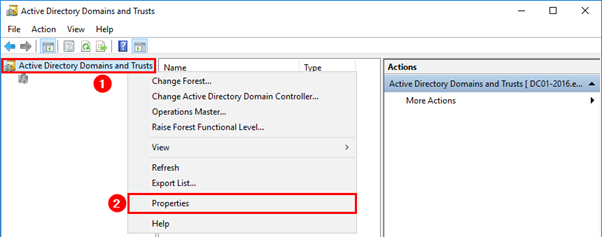

Agrega sufijos UPN alternativos en Active Directory usando la interfaz de usuario de Dominios y Confianzas de Active Directory

- Inicia sesión en un controlador de dominio dentro de tu bosque de AD de backend.

- Abre el cuadro de diálogo Ejecutar, luego escribe

domain.mscy haz clic en Aceptar. - En la ventana Dominios y Confianzas de Active Directory, haz clic con el botón derecho en Dominios y Confianzas de Active Directory y luego selecciona Propiedades.

-

En la ficha Sufijos UPN, en el cuadro Sufijos UPN alternativos, agrega un sufijo UPN alternativo y luego selecciona Agregar.

- Haz clic en Aceptar.

Administra los sufijos UPN de tu bosque de AD de backend usando PowerShell

Es posible que necesites agregar un gran número de nuevos sufijos UPN a tu bosque de AD de backend para crear los UPN de cuenta de sombra necesarios. El número de sufijos UPN alternativos que deberás agregar a tu bosque de AD de backend dependerá de cuántos usuarios externos diferentes elijas invitar a tu inquilino de proveedor SAML.

Aquí tienes algo de PowerShell para lograr esto si es necesario crear un gran número de nuevos sufijos UPN alternativos.

# Get the list of existing ALT UPN suffixes within your AD Forest

(Get-ADForest).UPNSuffixes

# Add or remove ALT UPN Suffixes

$NewUPNSuffixes = @("yourforest.com","externalusers.com")

# Set action to "add" or "remove" depending on the operation you wish to perform.

$Action = "add"

foreach($NewUPNSuffix in $NewUPNSuffixes)

{

Get-ADForest | Set-ADForest -UPNSuffixes @{ $Action=$NewUPNSuffix }

}

<!--NeedCopy-->

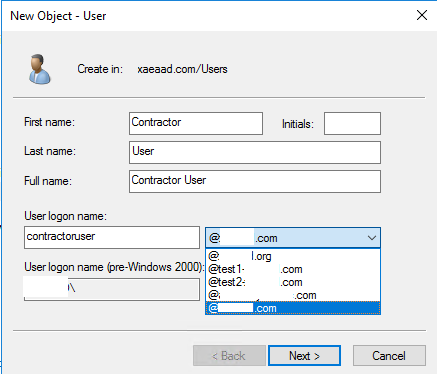

Configura una cuenta de sombra de AD dentro de tu bosque de AD de backend

- Crea un nuevo usuario de cuenta de sombra de AD.

-

El UPN implícito del bosque de AD, como

yourforest.local, se selecciona por defecto para los nuevos usuarios de AD. Selecciona el sufijo UPN alternativo apropiado que creaste anteriormente. Por ejemplo, seleccionayourforest.comcomo sufijo UPN del usuario de la cuenta de sombra.

El UPN del usuario de la cuenta de sombra también se puede actualizar a través de PowerShell.

Set-ADUser "contractoruser" -UserPrincipalName "contractoruser@yourforest.com" <!--NeedCopy-->Importante

Windows AD PowerShell te permitirá crear usuarios de cuenta de sombra con cualquier sufijo UPN que especifiques, incluso si ese sufijo UPN no existe dentro de tu bosque de AD. El sufijo UPN alternativo que deseas usar debe existir dentro del bosque de AD, ya que los conectores de Citrix Cloud dependen de esta lista para buscar a los usuarios de la cuenta de sombra de backend. Si el sufijo UPN alternativo no aparece en el bosque de AD como se muestra en la captura de pantalla anterior, Citrix Cloud no podrá hacer coincidir tu identidad de frontend con una cuenta de sombra de AD de backend apropiada.

- El UPN del usuario de la cuenta de sombra debe coincidir exactamente con el UPN del usuario de identidad de frontend externo.

- Prueba el inicio de sesión del usuario de frontend en Workspace.

- Verifica que todos los recursos esperados se enumeren en Workspace después de que el inicio de sesión se haya realizado correctamente. Los recursos asignados a la cuenta de sombra de AD deberían aparecer.

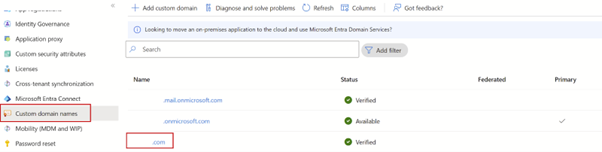

Configura el UPN del usuario invitado de Entra ID para que coincida con el UPN de la cuenta de sombra de AD

Cuando se invita a usuarios invitados externos a un inquilino de Entra ID, se crea un UPN autogenerado que indica que el usuario es externo. Al usuario externo de Entra ID se le asignará automáticamente el sufijo UPN @Entra IDtenant.onmicrosoft.com, que no es adecuado para usar con SAML B2B y no coincidirá con tu cuenta de sombra de AD. Esto deberá actualizarse para que coincida con un dominio DNS importado dentro de Entra ID y el sufijo UPN alternativo que creaste dentro de tu bosque de AD.

-

Importa un dominio personalizado en Entra ID que coincida con el sufijo UPN alternativo que agregaste a tu bosque de AD.

-

Invita a un usuario invitado, como

contractoruser@hotmail.co.uk, y asegúrate de que el usuario invitado acepte la invitación de Microsoft al inquilino de Entra ID.Ejemplo de formato UPN de usuario invitado externo generado por Microsoft.

contractoruser_hotmail.co.uk#EXT#@yourEntra IDtenant.onmicrosoft.com

Importante:

Citrix Cloud y Workspace no pueden usar UPN que contengan el carácter # para la autenticación SAML.

-

Instala los módulos necesarios de Azure PowerShell Graph para poder administrar usuarios de Entra ID.

Install-Module -Name "Microsoft.Graph" -Force Get-InstalledModule -Name "Microsoft.Graph" <!--NeedCopy--> -

Inicia sesión en tu inquilino de Entra ID con una cuenta de administrador global y con el ámbito

Directory.AccessAsUser.All.Importante:

Si usas una cuenta con menos privilegios o no especificas el ámbito

Directory.AccessAsUser.All, no podrás completar el Paso 4 y actualizar el UPN del usuario invitado.Connect-MgGraph -Scopes Directory.AccessAsUser.All <!--NeedCopy--> -

Actualiza el usuario de Entra ID con un UPN que coincida con el UPN que configuraste para tu cuenta de sombra de AD.

$GuestUserId = (Get-MgUser -UserId "contractoruser_hotmail.co.uk#EXT#@yourentraidtenant.onmicrosoft.com").Id Update-MgUser -UserId $GuestUserId -UserPrincipalName "contractoruser@your.com" <!--NeedCopy--> -

Obtén la lista completa de usuarios invitados externos dentro de tu inquilino de Entra ID (opcional).

Get-MgUser -filter "userType eq 'Guest'" | Select Id,DisplayName,UserPrincipalName,Mail <!--NeedCopy--> -

Obtén la identidad del usuario invitado que necesita que se actualice su UPN y luego actualiza su sufijo UPN.

$GuestUserId = (Get-MgUser -UserId "contractoruser_hotmail.co.uk#EXT#@yourEntra IDtenant.onmicrosoft.com").Id Update-MgUser -UserId $GuestUserId -UserPrincipalName "contractoruser@yourforest.com" <!--NeedCopy--> -

Verifica que la identidad del usuario invitado se pueda encontrar usando su UPN recién actualizado.

Get-MgUser -UserId "contractoruser@yourforest.com" <!--NeedCopy-->

Prueba de la solución SAML B2B

Una vez que hayas completado todos los pasos documentados en AD, Citrix Cloud y tu proveedor de SAML, deberás probar el inicio de sesión y verificar que la lista correcta de recursos se muestre para el usuario invitado dentro de Workspace.

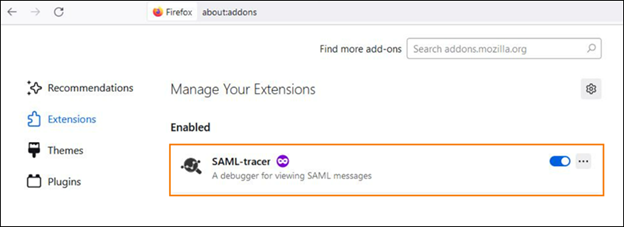

Citrix recomienda el uso de la extensión de navegador SAML-tracer para todas las depuraciones de SAML. Esta extensión está disponible para la mayoría de los navegadores web comunes. La extensión decodifica las solicitudes y respuestas codificadas en Base64 en XML SAML, lo que las hace legibles para las personas.

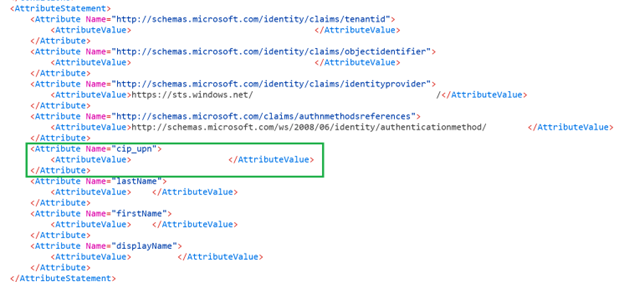

Ejemplo de una aserción SAML B2B que usa solo cip_upn para la autenticación, capturada con SAML tracer.

-

Asigna los recursos DaaS correctos a los usuarios o grupos de cuentas de sombra y respaldados por AD que los contengan.

-

Inicia la extensión de navegador SAML tracer y captura todo el flujo de inicio y cierre de sesión.

-

Inicia sesión en Workspace usando el atributo especificado en la tabla para el tipo de usuario de interfaz que deseas probar.

Inicio de sesión de usuario invitado de Entra ID: El usuario contratista que invitaste a tu inquilino de Entra ID como usuario invitado tiene la dirección de correo electrónico

contractoruser@hotmail.co.uk.Introduce la dirección de correo electrónico del usuario invitado cuando Entra ID te lo solicite.

O

Inicio de sesión de usuario de Entra ID integrado con AD/nativo de Entra ID: Estos usuarios de Entra ID tendrán UPN con el formato de

adbackeduser@yourforest.comonativeuser@yourforest.com.Introduce el UPN del usuario cuando Entra ID te lo solicite.

-

Verifica que la aserción solo contenga el atributo cip_upn para la autenticación y que también contenga el atributo displayName requerido por la interfaz de usuario de Workspace.

-

Verifica que el usuario pueda ver los recursos DaaS requeridos en la interfaz de usuario.

Solución de problemas de la solución SAML B2B

UPN incorrecto enviado en la aserción SAML

Causa: Esto solo puede ocurrir para cuentas B2B importadas del inquilino 1 de Entra ID al inquilino 2 de Entra ID. El UPN incorrecto puede enviarse en la aserción SAML al usar usuarios B2B importados de otros inquilinos de Entra ID. Si se usa user.userprincipalname y el usuario final inicia sesión con un usuario B2B importado de otro inquilino de Entra ID, entonces se enviará el valor incorrecto para cip_upn en la aserción SAML. El valor de cip_upn usado en la aserción SAML provendrá del inquilino de Entra ID de origen que contiene al usuario B2B como miembro. Usar user.localuserprincipalname asegura que el valor de cip_upn se tome del inquilino de Entra ID con el usuario B2B invitado como invitado.

Errores de atributos cip_* faltantes

Causa 1: El atributo SAML no está presente en la aserción SAML, pero Citrix Cloud está configurado para esperar recibirlo. No has quitado los atributos cip_* innecesarios de la conexión SAML de Citrix Cloud en la sección Atributos SAML. Desconecta y vuelve a conectar SAML para quitar las referencias a los atributos cip_* innecesarios.

Causa 2: Este error también puede ocurrir si no hay una cuenta de sombra de AD correspondiente para que los conectores de Citrix Cloud la busquen en tu bosque de AD de backend. Es posible que hayas configurado correctamente la identidad de frontend, pero la identidad de la cuenta de sombra de AD de backend con un UPN coincidente no existe o no se puede encontrar.

El inicio de sesión es correcto, pero no se muestran recursos DaaS después de que el usuario haya iniciado sesión en Workspace

Causa: Esto es muy probablemente causado por asignaciones de UPN de identidad de frontend a backend incorrectas.

Asegúrate de que los 2 UPN para las identidades de frontend y backend coincidan exactamente y representen al mismo usuario final que inicia sesión en Workspace. Verifica que el grupo de entrega de DaaS contenga asignaciones a los usuarios de la cuenta de sombra de AD correctos o a los grupos de AD que los contengan.

Durante el lanzamiento de recursos DaaS, el SSON de FAS a los VDA unidos al dominio de AD está fallando

Al intentar lanzar recursos DaaS, se le solicita al usuario final de Workspace que introduzca sus credenciales de Windows en GINA. Además, el ID de evento 103 aparece en los registros de eventos de Windows en tus servidores FAS.

[S103] Server [CC:FASServer] requested UPN [frontenduser@yourforest.com] SID S-1-5-21-000000000-0000000000-0000000001-0001, but lookup returned SID S-1-5-21-000000000-0000000000-0000000001-0002. [correlation: cc#967472c8-4342-489b-9589-044a24ca57d1]

Causa: Tu implementación SAML B2B está sufriendo el “problema de falta de coincidencia de SID”. Tienes identidades de frontend que contienen SID de un bosque de AD que es diferente del bosque de AD de la cuenta de sombra de backend. No envíes cip_sid en la aserción SAML.

Falla el inicio de sesión para usuarios integrados con AD cuando el mismo sufijo UPN existe en varios bosques de AD conectados

Citrix Cloud tiene varias ubicaciones de recursos y conectores unidos a diferentes bosques de AD. El inicio de sesión falla cuando se usan usuarios integrados con AD importados a Entra ID de un bosque de AD diferente al bosque de AD de la cuenta de sombra.

El bosque de AD 1 se sincroniza con Entra ID para crear usuarios de frontend con UPN como frontenduser@yourforest.com.

El bosque de AD 2 contiene las cuentas de sombra de backend con UPN como frontenduser@yourforest.com.

Causa: Tu implementación SAML B2B está sufriendo el “problema de ambigüedad de UPN”. Citrix Cloud no puede determinar qué conectores usar para buscar la identidad de backend del usuario.

No envíes cip_sid en la aserción SAML. El UPN de tu usuario existe en más de un bosque de AD conectado a Citrix Cloud.

Configura la conexión SAML de Citrix Cloud

Todos los flujos de inicio de sesión de Citrix deben ser iniciados por el proveedor de servicios usando una URL de Workspace o una URL GO de Citrix Cloud.

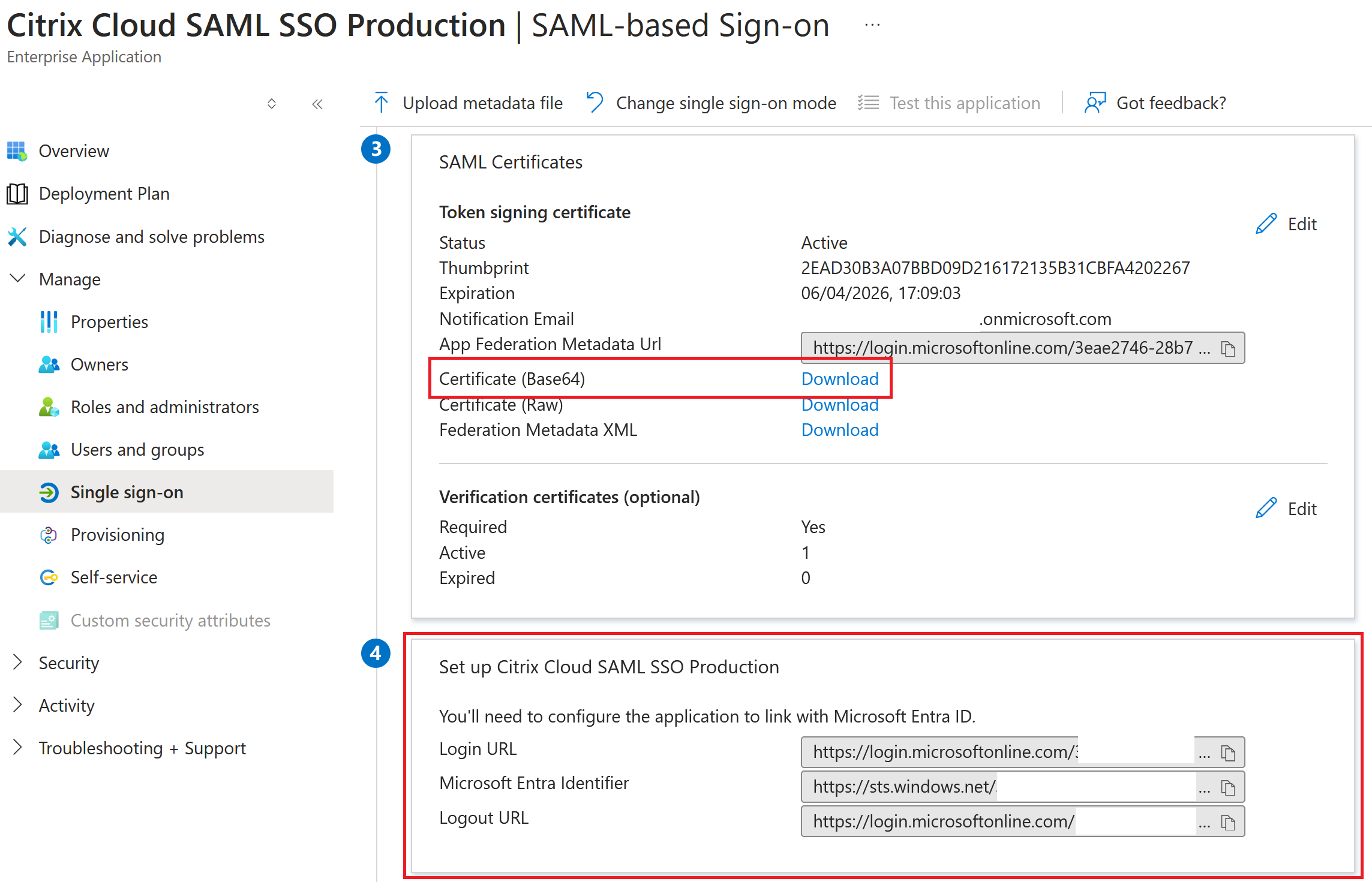

Obtén los puntos de conexión SAML de la aplicación SAML de Entra ID de tu portal de Entra ID para introducirlos en Citrix Cloud.

Ejemplos de puntos de conexión SAML de Entra ID para usar en la conexión SAML de Citrix Cloud

Usa los valores predeterminados recomendados para la conexión SAML en Administración de identidades y accesos > Autenticación > Agregar un proveedor de identidades > SAML.

Importante:

Los puntos de conexión SAML de SSO y cierre de sesión de Entra ID son la misma URL.

| En este campo de Citrix Cloud | Introduce este valor |

|---|---|

| ID de entidad | https://sts.windows.net/<yourEntraIDTenantID> |

| Firmar solicitud de autenticación | Sí |

| URL del servicio SSO | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| Mecanismo de enlace SSO | HTTP Post |

| Respuesta SAML | Firmar respuesta o aserción |

| Contexto de autenticación | No especificado, Exacto |

| URL de cierre de sesión | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| Firmar solicitud de cierre de sesión | Sí |

| Mecanismo de enlace SLO | HTTP Post |

En este artículo

- Requisitos previos

- Preguntas frecuentes

- Configura la aplicación SAML B2B en Entra ID para cuentas de invitado externas

- Configura la conexión SAML B2B de Citrix Cloud

- Configura la ubicación de recursos y los conectores de tu cuenta de sombra de AD

- Configura FAS dentro del bosque de AD de backend

- Configura sufijos UPN alternativos dentro de tu dominio de AD

- Configura una cuenta de sombra de AD dentro de tu bosque de AD de backend

- Configura el UPN del usuario invitado de Entra ID para que coincida con el UPN de la cuenta de sombra de AD

- Prueba de la solución SAML B2B

- Solución de problemas de la solución SAML B2B

- Configura la conexión SAML de Citrix Cloud