Crear una conexión SAML usando el modo de URL de metadatos

Citrix recomienda que todas las nuevas conexiones SAML se creen usando el modo de URL de metadatos. Obtén la URL de metadatos de tu aplicación SAML desde tu IdP. Citrix Cloud puede consumir los metadatos del IdP SAML para configurar una conexión SAML automáticamente.

-

¿Por qué el modo de URL de metadatos es la forma recomendada de crear una conexión SAML de Citrix Cloud?

-

Sencillez. La conexión SAML dentro de Citrix Cloud se configura automáticamente usando una combinación de valores de configuración de conexión predeterminados y valores obtenidos de los metadatos.

-

Los metadatos del IdP contienen toda la siguiente información necesaria para configurar la conexión SAML dentro de Citrix Cloud:

- ID de entidad SAML

- Punto de conexión de SSO

- Punto de conexión de SLO (si está configurado en el IdP)

- Enlaces SAML compatibles

- Claves públicas y certificados de firma

Mantenimiento reducido. Gestión automática de los cambios realizados en el IdP SAML y las rotaciones de certificados del IdP.

¿Cómo gestiona Citrix Cloud las rotaciones de certificados del IdP cuando se usa el modo de URL de metadatos?

Automáticamente. Cuando el administrador de tu IdP SAML actualiza la aplicación SAML para incluir un nuevo certificado de firma del IdP o reemplazar el certificado existente, Citrix Cloud confía implícitamente en todos los certificados de firma SAML proporcionados en los metadatos del IdP. El modo de URL de metadatos elimina la necesidad de rotaciones manuales de certificados del IdP dentro de Citrix Cloud. Cualquier cambio realizado por los administradores del IdP se detecta automáticamente. La URL de metadatos de tu aplicación SAML se usa durante cada inicio de sesión SAML para obtener la última copia de los certificados de firma de tu aplicación SAML.

Configura la conexión SAML de Citrix Cloud usando la URL de metadatos de tu IdP

-

Obtén el enlace a los metadatos de tu aplicación SAML e introdúcelo en un navegador para comprobar que es accesible y que no hay reglas de firewall que bloqueen el acceso de Citrix Cloud.

Ejemplo:

https://tenant.okta.com/app/zxv1r8qo70l2q5LNT359/sso/saml/metadata -

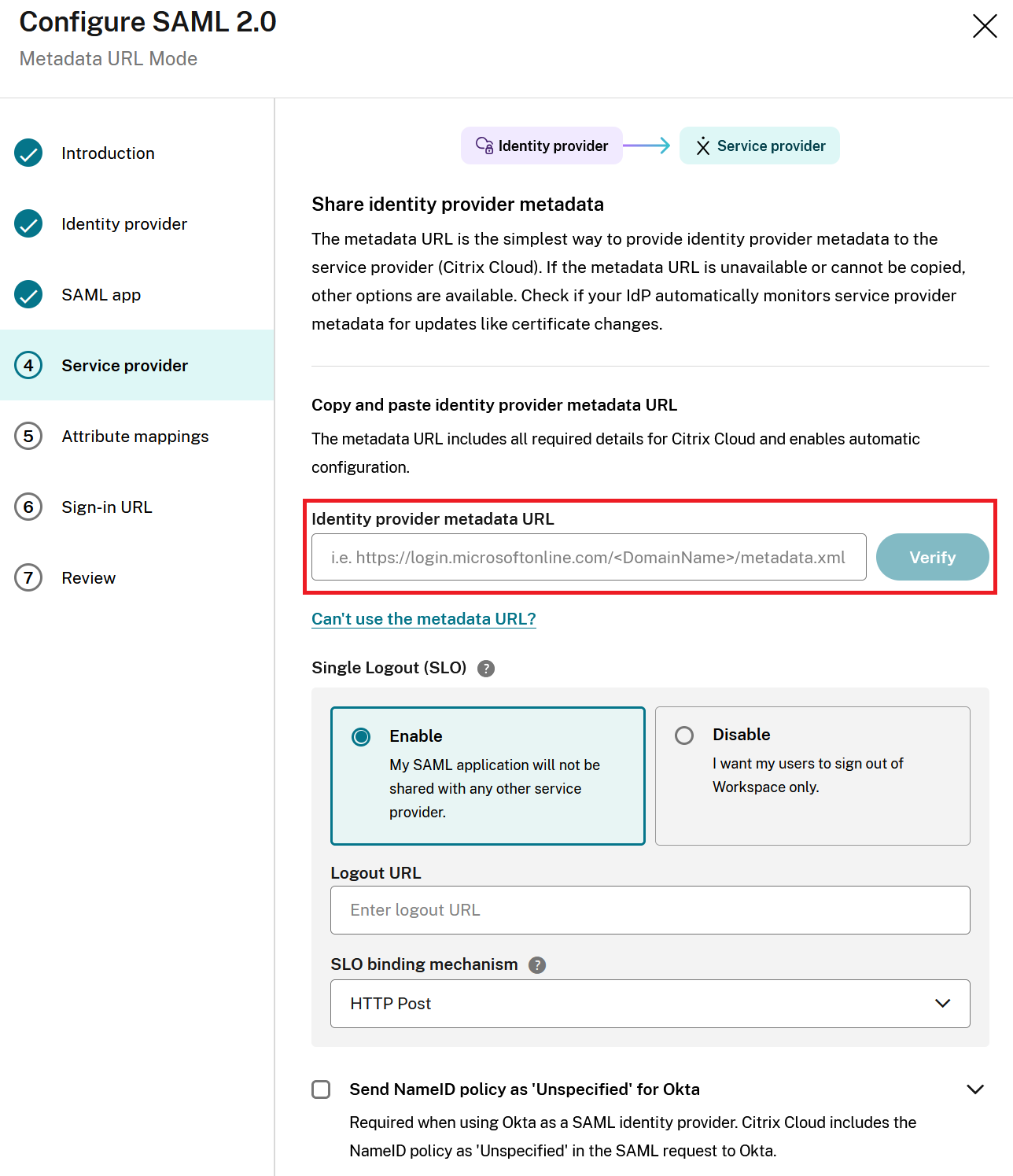

Cuando llegues a la sección Section 4 Service Provider del asistente SAML, introduce aquí la URL de metadatos de tu aplicación SAML y haz clic en Verificar.

IMPORTANTE: Si tu aplicación SAML existe en un servidor local, como un servidor ADFS o PingFederate, y la URL de metadatos del IdP SAML no se verifica, comprueba tus reglas de firewall. Verifica que tu URL de metadatos sea accesible en un navegador desde cualquier cliente fuera de tu organización.

-

Después de que Citrix Cloud haya analizado la URL de metadatos, deberías ver este mensaje de éxito y Volver a verificar.

Aquí tienes un ejemplo de Okta de una conexión de metadatos importada con éxito.

- Configura el comportamiento de cierre de sesión SAML que desees habilitando o deshabilitando SLO.

Consulta este artículo detallado sobre Consideraciones de cierre de sesión.

Importante:

SOLO para conexiones SAML de Okta. Si la URL de metadatos contiene un punto de conexión SSO y una cadena de dominio DNS que contiene “okta”, la política Send NameID Policy as Unspecified for Okta se habilitará automáticamente. Las aplicaciones SAML de Okta que usan un dominio personalizado de Okta como mytenant.domain.com no se pueden detectar automáticamente y la política Send NameID Policy as Unspecified for Okta debe ser habilitada manualmente por el administrador de Citrix haciendo clic en la casilla de verificación.

-

Acepta las asignaciones de atributos predeterminadas.

-

Configura tu URL de inicio de sesión de administrador de Citrix Cloud.

-

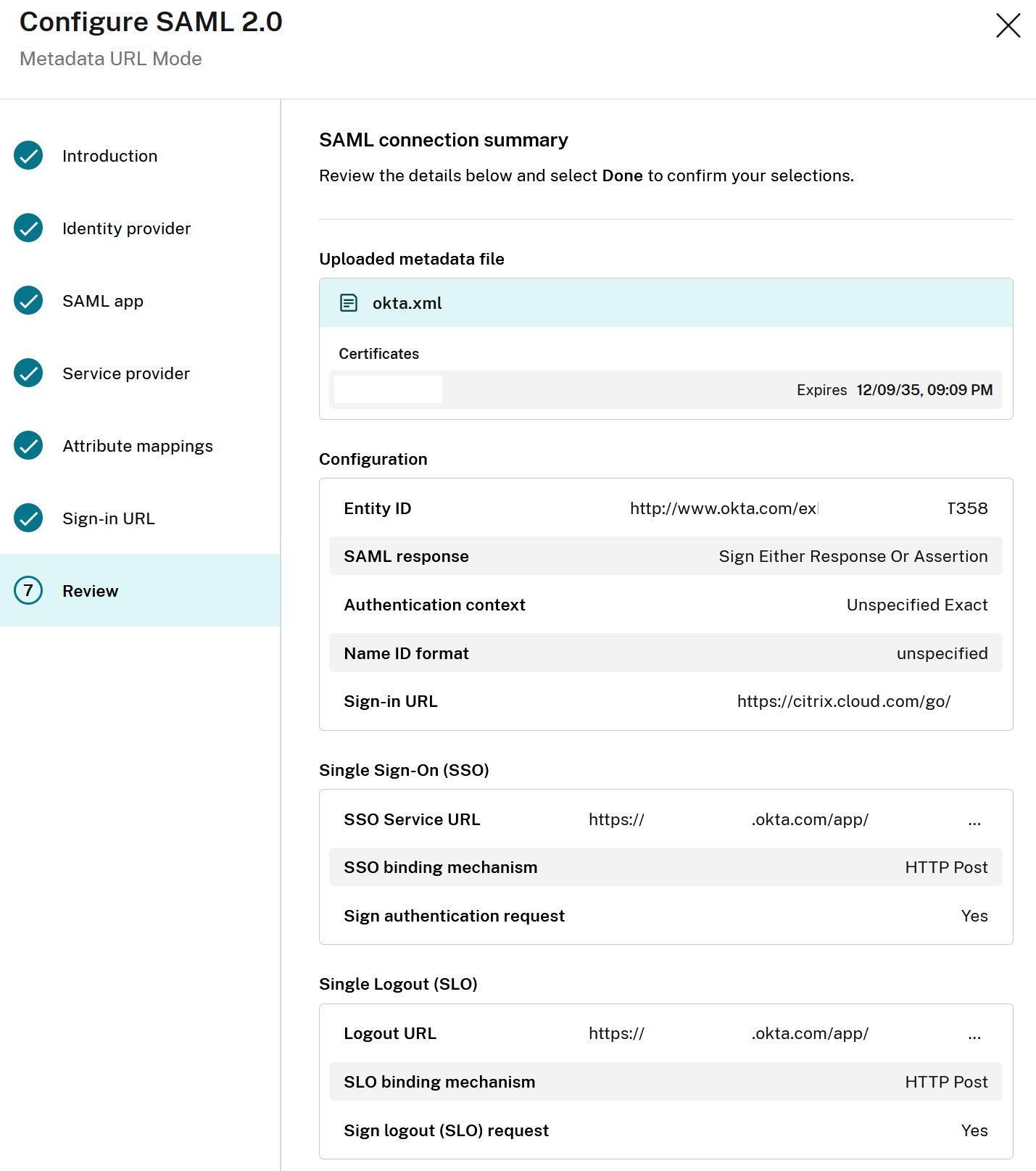

Examina el resumen del asistente SAML en la sección Revisar y verifica que la configuración SAML coincida con tus expectativas después del análisis de la URL de metadatos del IdP.