This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

メタデータURLモードを使用したSAML接続の作成

Citrixでは、すべての新しいSAML接続をメタデータURLモードを使用して作成することを推奨しています。IdP内でSAMLアプリケーションのメタデータURLを取得します。Citrix Cloudは、SAML IdPメタデータを消費して、SAML接続を自動的に構成できます。

-

メタデータURLモードがCitrix Cloud SAML接続の作成に推奨される理由

-

シンプルさ。 Citrix Cloud内のSAML接続は、デフォルトの接続設定値とメタデータ内から取得された値の組み合わせを使用して自動的にセットアップされます。

-

IdPメタデータには、Citrix Cloud内でSAML接続をセットアップするために必要な以下のすべての情報が含まれています。

- SAMLエンティティID

- SSOエンドポイント

- SLOエンドポイント(IdP内で構成されている場合)

- サポートされているSAMLバインディング

- 公開キーと署名証明書

メンテナンスの軽減。 SAML IdP内で行われた変更とIdP証明書のローテーションを自動的に処理します。

メタデータURLモードが使用される場合のCitrix CloudによるIdP証明書のローテーションの処理

自動的に。 SAML IdP管理者がSAMLアプリケーションを更新して新しいIdP署名証明書を含めるか、既存の証明書を置き換える場合、Citrix CloudはIdPメタデータ内で提供されるすべてのSAML署名証明書を暗黙的に信頼します。メタデータURLモードにより、Citrix Cloud内での手動によるIdP証明書のローテーションが不要になります。IdP管理者によって行われた変更は自動的に検出されます。SAMLアプリケーションのメタデータURLは、SAMLログオンのたびに使用され、SAMLアプリケーションの署名証明書の最新コピーを取得します。

IdPメタデータURLを使用したCitrix Cloud SAML接続の構成

-

SAMLアプリケーションのメタデータへのリンクを取得し、それがアクセス可能であり、Citrix Cloudからのアクセスをブロックするファイアウォールルールがないことを確認するためにブラウザに入力します。

例:

https://tenant.okta.com/app/zxv1r8qo70l2q5LNT359/sso/saml/metadata -

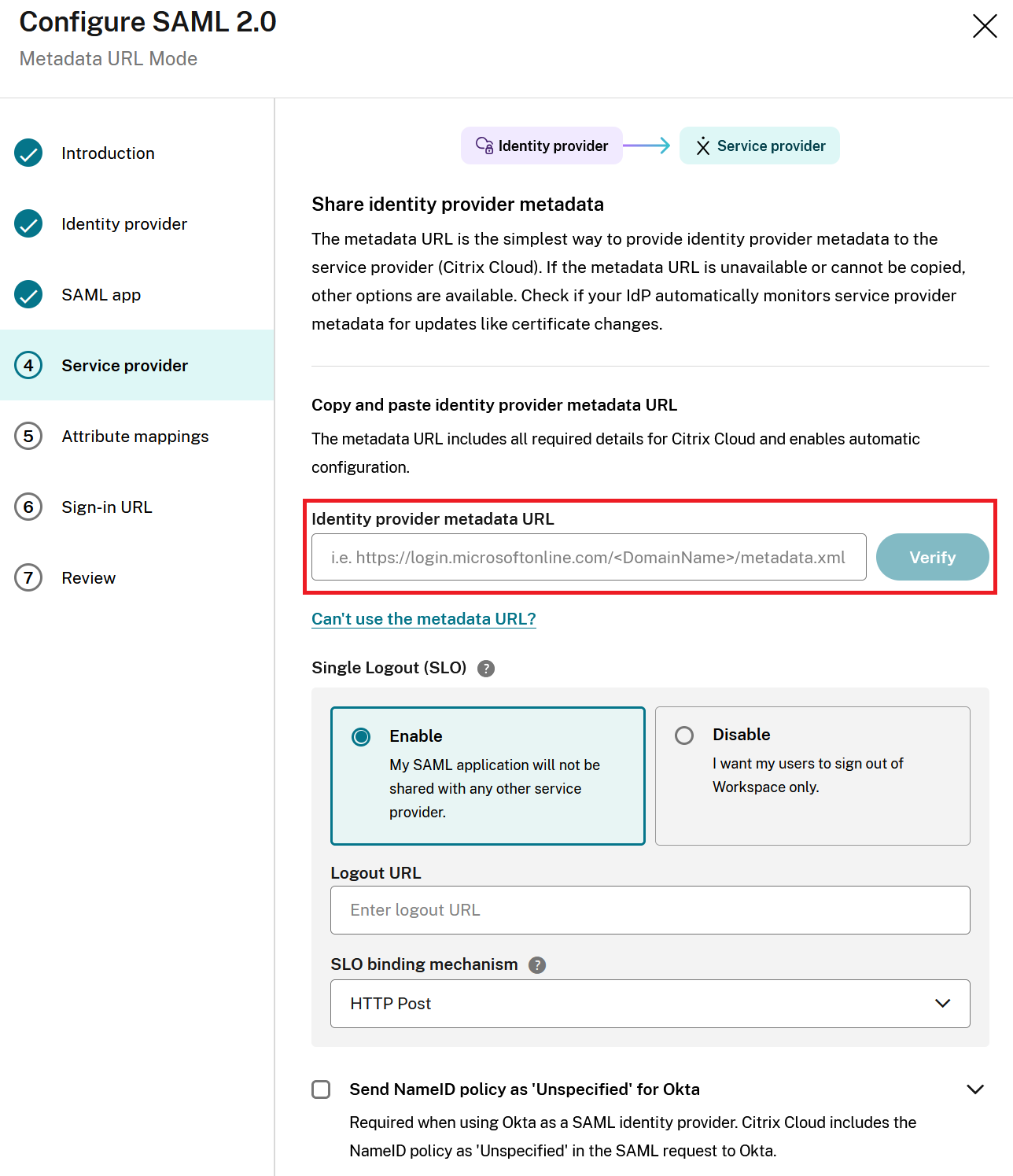

SAMLウィザードのセクション4 サービスプロバイダーに到達したら、ここにSAMLアプリケーションのメタデータURLを入力し、検証をクリックします。

重要: SAMLアプリケーションがADFSやPingFederateサーバーなどのオンプレミスサーバーに存在し、SAML IdPメタデータURLの検証に失敗した場合は、ファイアウォールルールを確認してください。組織外の任意のクライアントからブラウザ内でメタデータURLにアクセスできることを確認してください。

-

Citrix CloudがメタデータURLを解析した後、この成功メッセージと再検証が表示されるはずです。

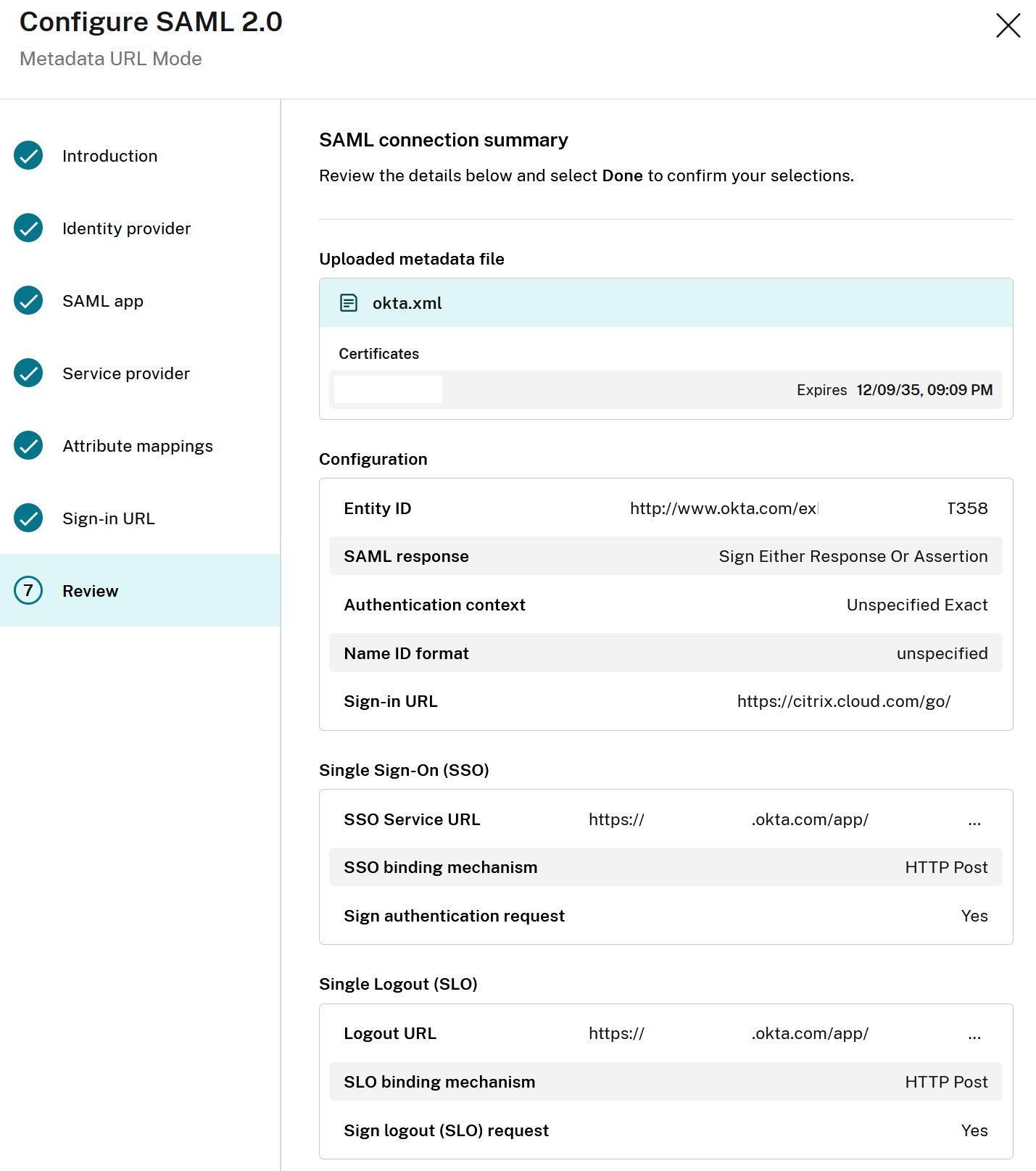

以下は、正常にインポートされたメタデータ接続のOktaの例です。

- SLOを有効または無効にすることで、必要なSAMLログアウト動作を構成します。

詳細については、ログアウトに関する考慮事項に関するこの記事を参照してください。

重要:

Okta SAML接続のみ。メタデータURLにSSOエンドポイントと「okta」を含むDNSドメイン文字列が含まれている場合、OktaのNameIDポリシーを未指定として送信する設定が自動的に有効になります。mytenant.domain.comのようなOktaカスタムドメインを使用するOkta SAMLアプリケーションは自動検出できないため、OktaのNameIDポリシーを未指定として送信する設定は、Citrix管理者がチェックボックスをクリックして手動で有効にする必要があります。

-

デフォルトの属性マッピングを受け入れます。

-

Citrix Cloud管理者サインインURLを構成します。

-

[レビュー] セクション内のSAMLウィザードの概要を確認し、IdPメタデータURLの解析後、SAML構成が期待どおりであることを確認します。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.