This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

技術概要

Citrix Virtual Apps and Desktops™ は、IT部門が仮想マシン、アプリケーション、ライセンス、セキュリティを制御し、あらゆるデバイスからどこでもアクセスできるようにする仮想化ソリューションです。

-

Citrix Virtual Apps™ および Desktops は、以下を可能にします。

- エンドユーザーがデバイスのオペレーティングシステムやインターフェースに依存せずにアプリケーションやデスクトップを実行すること

- 管理者がネットワークを管理し、選択したデバイスまたはすべてのデバイスからのアクセスを制御すること

- 管理者が単一のデータセンターからネットワーク全体を管理すること

Citrix Virtual Apps および Desktops は、FlexCast Management Architecture (FMA) と呼ばれる統合アーキテクチャを共有しています。FMA の主な機能は、単一のサイトから複数のバージョンの Citrix Virtual Apps または Citrix Virtual Desktops™ を実行できることと、統合されたプロビジョニングです。

主要コンポーネント

-

この記事は、Citrix Virtual Apps および Desktops を初めて使用する方に最も役立ちます。

-

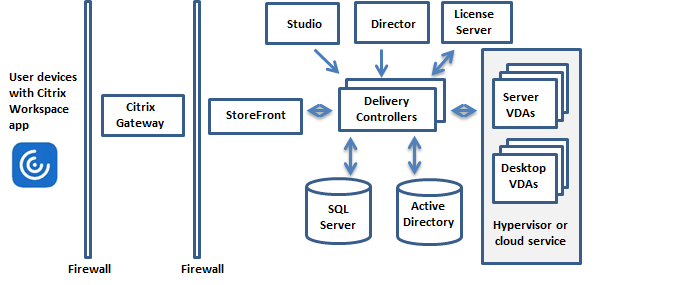

この図は、サイトと呼ばれる一般的な展開における主要コンポーネントを示しています。

Delivery Controller™

Delivery Controller は、サイトの中心的な管理コンポーネントです。各サイトには 1 つ以上の Delivery Controller があります。これはデータセンター内の少なくとも 1 台のサーバーにインストールされます。サイトの信頼性と可用性を確保するため、Controller は複数のサーバーにインストールしてください。展開にハイパーバイザーまたはその他のサービスが含まれている場合、Controller サービスはそれと通信して以下を行います。

- アプリケーションとデスクトップの配信

- ユーザーアクセスの認証と管理

- ユーザーとデスクトップおよびアプリケーション間の接続の仲介

- ユーザー接続の最適化

- 接続の負荷分散

Controller の Broker Service は、どのユーザーがどこにログオンしているか、ユーザーがどのようなセッションリソースを持っているか、既存のアプリケーションに再接続する必要があるかどうかを追跡します。Broker Service は PowerShell コマンドレットを実行し、TCP ポート 80 を介して VDA 上のブローカーエージェントと通信します。TCP ポート 443 を使用するオプションはありません。

Monitor Service は履歴データを収集し、監視データベースに格納します。このサービスは TCP ポート 80 または 443 を使用します。

Controller サービスからのデータは、サイトデータベースに保存されます。

Controller は、需要と管理構成に基づいてデスクトップの状態を管理し、起動および停止します。

データベース

各サイトには、構成情報とセッション情報を保存するために、少なくとも 1 つの Microsoft SQL Server データベースが必要です。このデータベースには、Controller を構成するサービスによって収集および管理されるデータが保存されます。データベースはデータセンター内にインストールし、Controller への永続的な接続があることを確認してください。

- サイトは構成ログデータベースと監視データベースも使用します。デフォルトでは、これらのデータベースはサイトデータベースと同じ場所にインストールされますが、これを変更することもできます。

Virtual Delivery Agent (VDA)

VDA は、ユーザーに提供するサイト内の各物理マシンまたは仮想マシンにインストールされます。これらのマシンはアプリケーションまたはデスクトップを配信します。VDA はマシンが Controller に登録できるようにし、それによってマシンとそれがホストするリソースをユーザーが利用できるようにします。VDA はマシンとユーザーデバイス間の接続を確立および管理します。VDA はまた、ユーザーまたはセッションに Citrix® ライセンスが利用可能であることを確認し、セッション用に構成されたポリシーを適用します。

VDA は、VDA 内のブローカーエージェントを介して、Controller 内の Broker Service にセッション情報を通信します。ブローカーエージェントは複数のプラグインをホストし、リアルタイムデータを収集します。これは TCP ポート 80 を介して Controller と通信します。

「VDA」という言葉は、エージェントとそれがインストールされているマシンを指すためによく使用されます。

VDA は、シングルセッションおよびマルチセッションの Windows オペレーティングシステムで利用できます。マルチセッション Windows オペレーティングシステム用の VDA は、一度に複数のユーザーがサーバーに接続できるようにします。シングルセッション Windows オペレーティングシステム用の VDA は、一度に 1 人のユーザーのみがデスクトップに接続できるようにします。Linux VDA も利用可能です。

Citrix StoreFront™

StoreFront はユーザーを認証し、ユーザーがアクセスするデスクトップとアプリケーションのストアを管理します。これはエンタープライズアプリケーションストアをホストでき、ユーザーが利用できるようにするデスクトップとアプリケーションへのセルフサービスアクセスを提供します。また、ユーザーのアプリケーションサブスクリプション、ショートカット名、その他のデータを追跡します。これにより、ユーザーは複数のデバイス間で一貫したエクスペリエンスを得ることができます。

Citrix Workspace™ アプリ

ユーザーデバイスやその他のエンドポイント (仮想デスクトップなど) にインストールされる Citrix Workspace アプリは、ドキュメント、アプリケーション、デスクトップへの迅速で安全なセルフサービスアクセスをユーザーに提供します。Citrix Workspace アプリは、Windows、Web、および Software as a Service (SaaS) アプリケーションへのオンデマンドアクセスを提供します。デバイス固有の Citrix Workspace アプリソフトウェアをインストールできないデバイスの場合、Citrix Workspace アプリ for HTML5 は HTML5 互換の Web ブラウザを介した接続を提供します。

Studio

Web Studio は、オンプレミスの Citrix Virtual Apps および Desktops 展開を構成および管理できる Web ベースの管理コンソールです。これはユーザーエクスペリエンスの向上を目的として設計されており、Windows ベースの管理コンソールである Citrix Studio よりも一般的に高速に動作します。

詳細については、「Web Studio のインストール」を参照してください。

Secure Private Access

Citrix Secure Private Accessオンプレミスソリューションは、StoreFrontをWebアプリおよびSaaSアプリへの統合アクセス ポータルとして使用し、仮想アプリとデスクトップをCitrix Workspaceの統合された一部として提供することで、ブラウザーベースのアプリ(社内WebアプリおよびSaaSアプリ)にZero Trust Network Accessを簡単に提供する機能により、組織全体のセキュリティとコンプライアンス体制を強化します。このソリューションは、既存のNetScalerおよびStoreFrontのリリースと互換性があり、バージョンを変更する必要はありません。詳細については、「オンプレミス向けSecure Private Access」を参照してください。

Citrix Director

Directorは、ITサポートチームとヘルプデスクチームが環境を監視し、システムに重大な影響を及ぼす前に問題をトラブルシューティングし、エンドユーザーのサポートタスクを実行できるようにするWebベースのツールです。1つのDirector展開を使用して、複数のCitrix Virtual AppsまたはCitrix Virtual Desktopsサイトに接続して監視できます。

Directorには以下が表示されます。

-

ControllerのBroker Serviceからのリアルタイムセッションデータ。これには、Broker ServiceがVDAのブローカーエージェントから取得するデータが含まれます。

-

ControllerのMonitor Serviceからの履歴サイトデータ。

Directorは、Citrix GatewayデバイスによってキャプチャされたICA®のパフォーマンスデータとヒューリスティックデータを使用して、そのデータから分析を構築し、管理者に提示します。

Windowsリモートアシスタンスを使用して、Directorを介してユーザーのセッションを表示および操作することもできます。

Citrix License Server

License Serverは、Citrix製品のライセンスを管理します。各ユーザーのセッションのライセンスを管理するためにControllerと通信し、ライセンスファイルを割り当てるためにStudioと通信します。サイトには、ライセンスファイルを保存および管理するためのLicense Serverが少なくとも1つ必要です。

ハイパーバイザーまたはその他のサービスは、サイト内の仮想マシンをホストします。これらは、アプリケーションとデスクトップをホストするために使用するVM、およびCitrix Virtual Apps and Desktopsコンポーネントをホストするために使用するVMです。ハイパーバイザーは、ハイパーバイザーの実行と仮想マシンのホストに完全に特化したホストコンピューターにインストールされます。

Citrix Virtual Apps and Desktopsは、さまざまなハイパーバイザーやその他のサービスをサポートしています。

多くの展開でハイパーバイザーが必要ですが、Remote PC Accessを提供するためにハイパーバイザーは必要ありません。Provisioning Services(PVS)を使用してVMをプロビジョニングする場合も、ハイパーバイザーは必要ありません。

その他のコンポーネント

以下のコンポーネントもCitrix Virtual Apps and Desktops展開に含めることができます。詳細については、各ドキュメントを参照してください。

-

Citrix Provisioning™

- Citrix Provisioning(旧Provisioning Services)は、一部のエディションで利用可能なオプションコンポーネントです。仮想マシンのプロビジョニングにおいて、MCSの代替手段を提供します。MCSがマスターイメージのコピーを作成するのに対し、PVSはマスターイメージをユーザーデバイスにストリーミングします。PVSはこれを行うためにハイパーバイザーを必要としないため、物理マシンをホストするために使用できます。PVSはControllerと通信して、ユーザーにリソースを提供します。

Citrix Gateway

ユーザーが企業ファイアウォールの外部から接続する場合、Citrix Virtual Apps and Desktopsは、Citrix Gateway(旧Access GatewayおよびNetScaler® Gateway)テクノロジーを使用して、TLSでこれらの接続を保護できます。Citrix GatewayまたはVPX仮想アプライアンスは、非武装地帯(DMZ)に展開されるSSL VPNアプライアンスです。これは、企業ファイアウォールを介した単一の安全なアクセスポイントを提供します。

Citrix SD-WAN™

支社などのリモートロケーションのユーザーに仮想デスクトップが配信される展開では、Citrix SD-WANテクノロジーを使用してパフォーマンスを最適化できます。リピーターはWAN全体のパフォーマンスを高速化します。ネットワークにリピーターがある場合、支社のユーザーはWAN経由でLANのようなパフォーマンスを体験できます。Citrix SD-WANは、ユーザーエクスペリエンスのさまざまな部分に優先順位を付けることができるため、たとえば、大規模なファイルや印刷ジョブがネットワーク経由で送信された場合でも、支社のユーザーエクスペリエンスが低下することはありません。HDX™ WAN最適化は、トークン化された圧縮とデータ重複排除を提供し、帯域幅要件を劇的に削減し、パフォーマンスを向上させます。

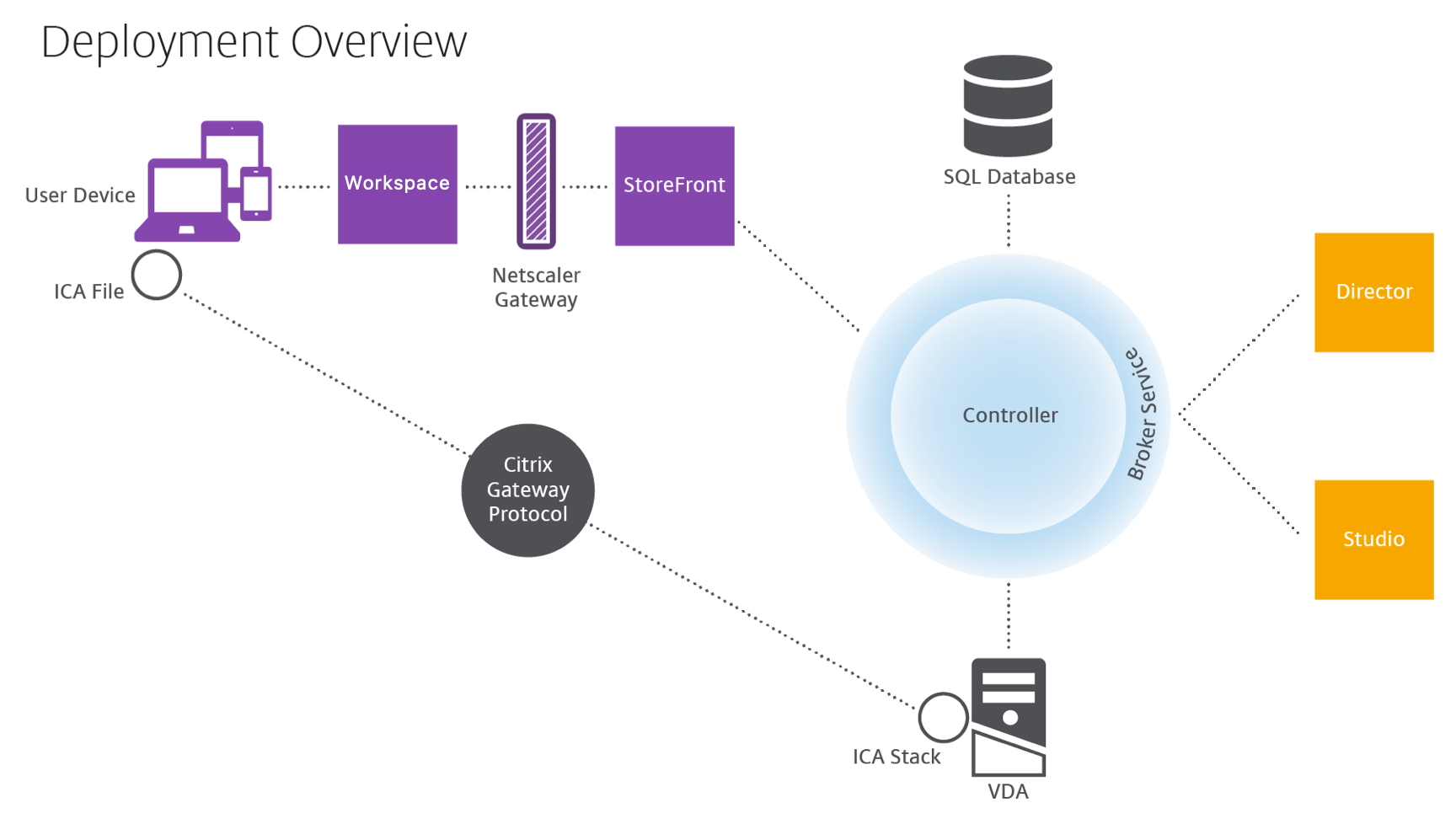

一般的な展開の仕組み

サイトは、スケーラビリティ、高可用性、およびフェールオーバーを可能にし、設計上安全なソリューションを提供する専用の役割を持つマシンで構成されています。サイトは、VDAがインストールされたサーバーとデスクトップマシン、およびアクセスを管理するDelivery Controllerで構成されます。

VDAを使用すると、ユーザーはデスクトップとアプリケーションに接続できます。ほとんどの配信方法ではデータセンターの仮想マシンにインストールされますが、Remote PC Accessの場合は物理PCにもインストールできます。

Controllerは、リソース、アプリケーション、およびデスクトップを管理し、ユーザー接続を最適化およびバランス調整する独立したWindowsサービスで構成されています。各サイトには1つ以上のControllerがあります。セッションは遅延、帯域幅、およびネットワークの信頼性の影響を受けるため、可能であれば、すべてのControllerを同じLAN上に配置してください。

ユーザーはControllerに直接アクセスすることはありません。VDAは、ユーザーとController間の仲介役として機能します。ユーザーがStoreFrontを使用してログオンすると、その資格情報はController上のBroker Serviceに渡されます。その後、Broker Serviceは、設定されたポリシーに基づいてプロファイルと利用可能なリソースを取得します。

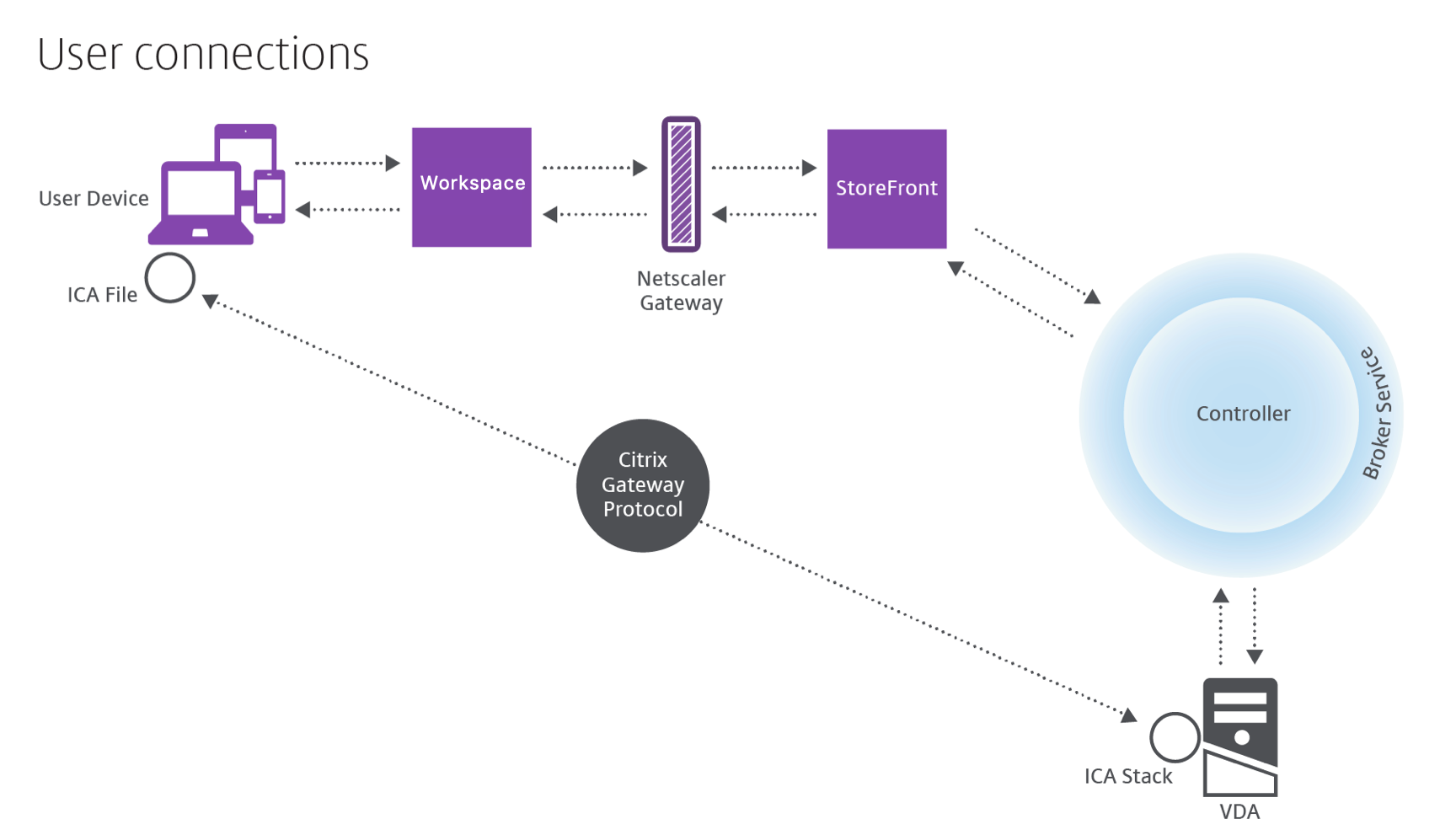

ユーザー接続の処理方法

セッションを開始するには、ユーザーは、ユーザーのデバイスにインストールされているCitrix Workspaceアプリを介して接続するか、またはStoreFront Webサイトを介して接続します。

ユーザーは、必要な物理または仮想デスクトップ、あるいは仮想アプリケーションを選択します。

ユーザーの資格情報は、この経路を介してControllerにアクセスします。Controllerは、Broker Serviceと通信して必要なリソースを決定します。Citrixは、管理者がStoreFrontにSSL証明書を配置して、Citrix Workspaceアプリから送信される資格情報を暗号化することを推奨します。

ブローカーサービスは、ユーザーがアクセスを許可されているデスクトップとアプリケーションを決定します。

資格情報が検証されると、利用可能なアプリケーションまたはデスクトップに関する情報がStoreFront-Citrix Workspaceアプリの経路を通じてユーザーに送り返されます。ユーザーがこのリストからアプリケーションまたはデスクトップを選択すると、その情報は経路を介してコントローラーに戻されます。その後、コントローラーは特定のアプリケーションまたはデスクトップをホストする適切なVDAを決定します。

コントローラーはユーザーの資格情報を含むメッセージをVDAに送信し、その後、ユーザーと接続に関するすべてのデータをVDAに送信します。VDAは接続を受け入れ、同じ経路を通じてCitrix Workspaceアプリに情報を送り返します。StoreFrontで必要なパラメーターのセットが収集されます。これらのパラメーターは、Citrix-Workspace-app-StoreFrontプロトコル会話の一部として、またはIndependent Computing Architecture (ICA) ファイルに変換されてダウンロードされるかのいずれかの方法で、Citrix Workspaceアプリに送信されます。サイトが適切に設定されていれば、このプロセス全体を通じて資格情報は暗号化されたままです。

ICAファイルはユーザーのデバイスにコピーされ、デバイスとVDA上で実行されているICAスタックとの間に直接接続を確立します。この接続は、管理インフラストラクチャ (Citrix Workspaceアプリ、StoreFront、およびコントローラー) をバイパスします。

Citrix WorkspaceアプリとVDA間の接続には、Citrix Gatewayプロトコル (CGP) が使用されます。接続が失われた場合、セッション信頼性機能により、ユーザーは管理インフラストラクチャを介して再起動することなく、VDAに再接続できます。セッション信頼性は、Citrixポリシーで有効または無効にできます。

クライアントがVDAに接続すると、VDAはユーザーがログオンしたことをコントローラーに通知します。その後、コントローラーはこの情報をサイトデータベースに送信し、監視データベースへのデータログを開始します。

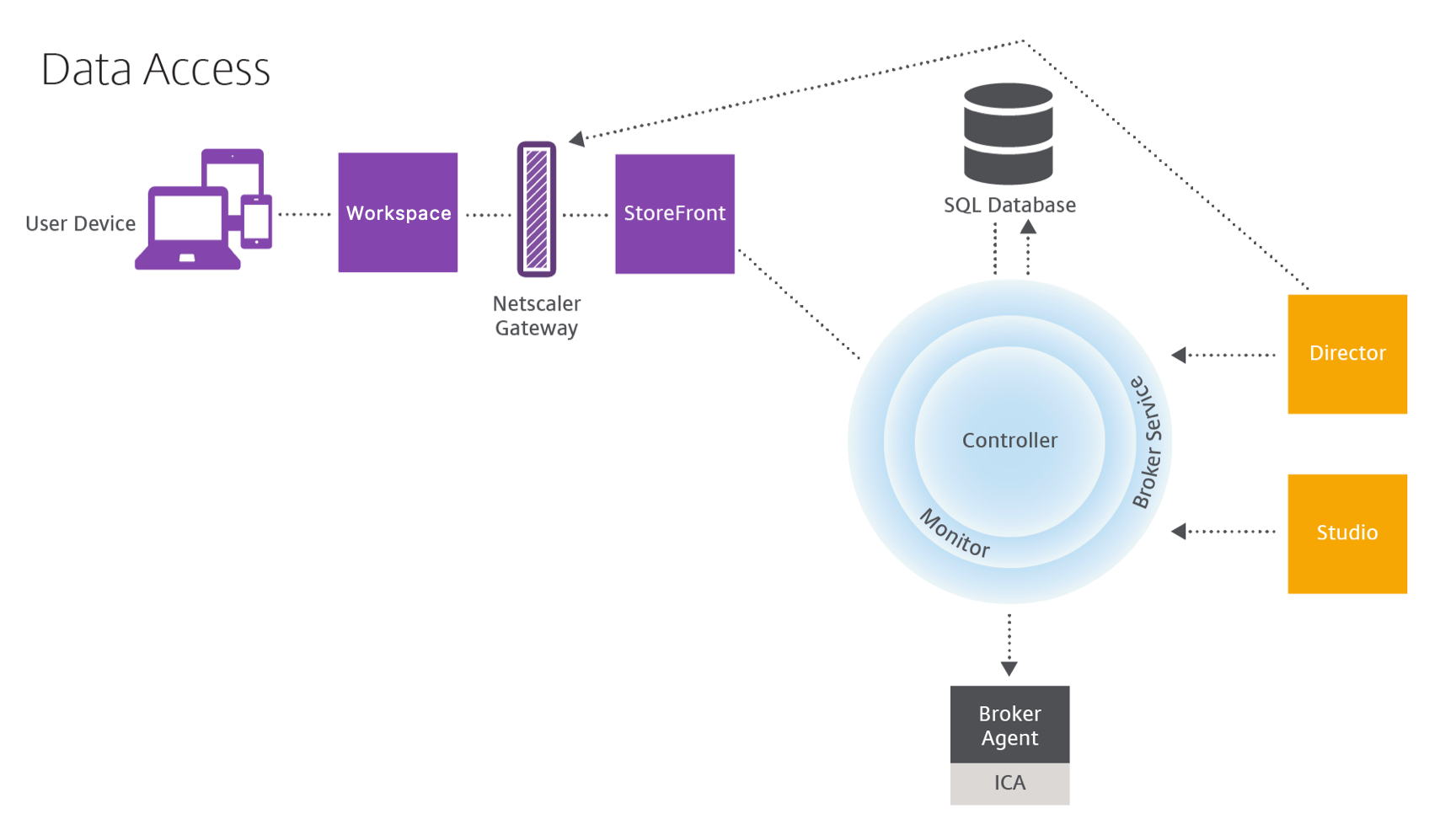

データアクセスの仕組み

すべてのCitrix Virtual Apps and Desktopsセッションは、IT部門がStudioまたはDirectorを通じてアクセスできるデータを生成します。Studioを使用すると、管理者はブローカーエージェントからリアルタイムデータにアクセスしてサイトを管理できます。Directorは、同じデータに加えて、監視データベースに保存されている履歴データにもアクセスします。また、ヘルプデスクサポートとトラブルシューティングのために、NetScaler GatewayからHDXデータにもアクセスします。

コントローラー内では、ブローカーサービスがマシン上のすべてのセッションのセッションデータを報告し、リアルタイムデータを提供します。モニターサービスもリアルタイムデータを追跡し、監視データベースに履歴データとして保存します。

Studioはブローカーサービスとのみ通信します。リアルタイムデータのみにアクセスします。Directorは、ブローカーサービス (ブローカーエージェント内のプラグインを介して) と通信し、サイトデータベースにアクセスします。

Directorは、Citrix GatewayにアクセスしてHDXデータに関する情報を取得することもできます。

デスクトップとアプリケーションの提供

アプリケーションとデスクトップを提供するマシンは、マシンカタログで設定します。次に、利用可能なアプリケーションとデスクトップ (カタログ内のマシンを使用) およびそれらにアクセスできるユーザーを指定するデリバリーグループを作成します。オプションで、アプリケーションのコレクションを管理するためにアプリケーショングループを作成することもできます。

マシンカタログ

マシンカタログは、単一のエンティティとして管理する仮想マシンまたは物理マシンのコレクションです。これらのマシン、およびそれらに搭載されているアプリケーションまたは仮想デスクトップは、ユーザーに提供するリソースです。カタログ内のすべてのマシンは、同じオペレーティングシステムと同じVDAがインストールされています。また、同じアプリケーションまたは仮想デスクトップも搭載されています。

通常、マスターイメージを作成し、それを使用してカタログ内に同一のVMを作成します。VMの場合、そのカタログ内のマシンのプロビジョニング方法を指定できます。Citrixツール (Citrix ProvisioningまたはMCS) またはその他のツールを使用します。あるいは、既存のイメージを使用することもできます。その場合、ターゲットデバイスを個別に管理するか、サードパーティの電子ソフトウェア配布 (ESD) ツールを使用して一括で管理する必要があります。

有効なマシンタイプは次のとおりです。

- マルチセッションOS: マルチセッションオペレーティングシステムを搭載した仮想マシンまたは物理マシン。Citrix Virtual Apps公開アプリケーション (サーバーベースのホスト型アプリケーションとも呼ばれる) およびCitrix Virtual Apps公開デスクトップ (サーバーホスト型デスクトップとも呼ばれる) の提供に使用されます。これらのマシンは、複数のユーザーが同時に接続できます。

- シングルセッションOS: シングルセッションオペレーティングシステムを搭載した仮想マシンまたは物理マシン。VDIデスクトップ (オプションでパーソナライズ可能なシングルセッションOSを実行するデスクトップ)、VMホスト型アプリケーション (シングルセッションOSからのアプリケーション)、およびホスト型物理デスクトップの提供に使用されます。これらのデスクトップには、一度に1人のユーザーのみが接続できます。

- リモートPCアクセス: Citrix Workspaceアプリを実行している任意のデバイスから、リモートユーザーが物理オフィスPCにアクセスできるようにします。オフィスPCはCitrix Virtual Desktops展開を通じて管理され、ユーザーデバイスは許可リストで指定する必要があります。

詳細については、「Citrix Virtual Apps and Desktopsイメージ管理」および「マシンカタログの作成」を参照してください。

デリバリーグループ

デリバリーグループは、どのユーザーがどのアプリケーション、デスクトップ、またはその両方にどのマシンでアクセスできるかを指定します。デリバリーグループには、マシンカタログからのマシンと、サイトにアクセスできるActive Directoryユーザーが含まれます。Active Directoryグループとデリバリーグループは、同様の要件を持つユーザーをグループ化する方法であるため、Active Directoryグループによってユーザーをデリバリーグループに割り当てることができます。

各デリバリーグループには複数のカタログからのマシンを含めることができ、各カタログは複数のデリバリーグループにマシンを提供できます。ただし、個々のマシンは一度に1つのデリバリーグループにのみ属することができます。

デリバリーグループ内のユーザーがアクセスできるリソースを定義します。たとえば、異なるアプリケーションを異なるユーザーに提供するには、1つのカタログのマスターイメージにすべてのアプリケーションをインストールし、そのカタログに十分な数のマシンを作成して、複数のデリバリーグループに分散させることができます。その後、各デリバリーグループを構成して、マシンにインストールされているアプリケーションの異なるサブセットを提供できます。

詳細については、「デリバリーグループの作成」を参照してください。

アプリケーショングループ

アプリケーショングループは、より多くのデリバリーグループを使用する場合と比較して、アプリケーション管理とリソース制御の利点を提供します。タグ制限機能を使用すると、既存のマシンを複数の公開タスクに使用できるため、展開とより多くのマシンの管理に関連するコストを節約できます。タグ制限は、デリバリーグループ内のマシンを細分化 (またはパーティション分割) するものと考えることができます。アプリケーショングループは、デリバリーグループ内のマシンのサブセットを分離してトラブルシューティングする場合にも役立ちます。

詳細については、「アプリケーショングループの作成」を参照してください。

詳細情報

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.