-

Notes de publication des correctifs cumulatifs

-

Notes de publication pour XenMobile Server 10.16

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 1

-

-

Notes de publication pour XenMobile Server 10.15

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 13

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 12

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 11

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 10

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 9

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 1

-

-

Notes de publication pour XenMobile Server 10.14

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 13

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 12

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 11

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 10

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 9

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 1

-

-

-

-

Stratégie d'appareil de contrôle des mises à jour du système d'exploitation

-

Stratégies de gestion déclarative des appareils (aperçu technique)

-

Stratégie d'appareil d'attestation de l'intégrité de l'appareil

-

Stratégie d'appareil de nombre maximal d'utilisateurs résidents

-

Stratégie d'appareil de suppression de profil de provisioning

-

-

-

-

-

Architecture de référence pour les déploiements sur site

-

Configuration d'un serveur d'attestation de l'intégrité de l'appareil sur site

-

Configuration de l'authentification par certificat avec EWS pour les notifications push Secure Mail

-

Intégrer la gestion des appareils mobiles XenMobile avec Cisco Identity Services Engine

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

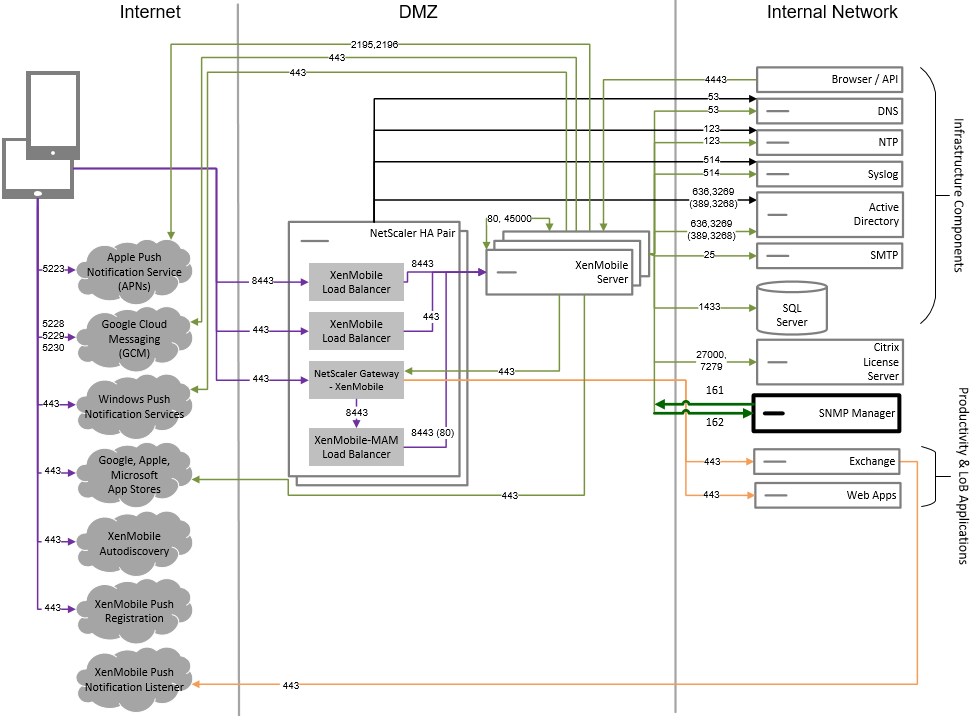

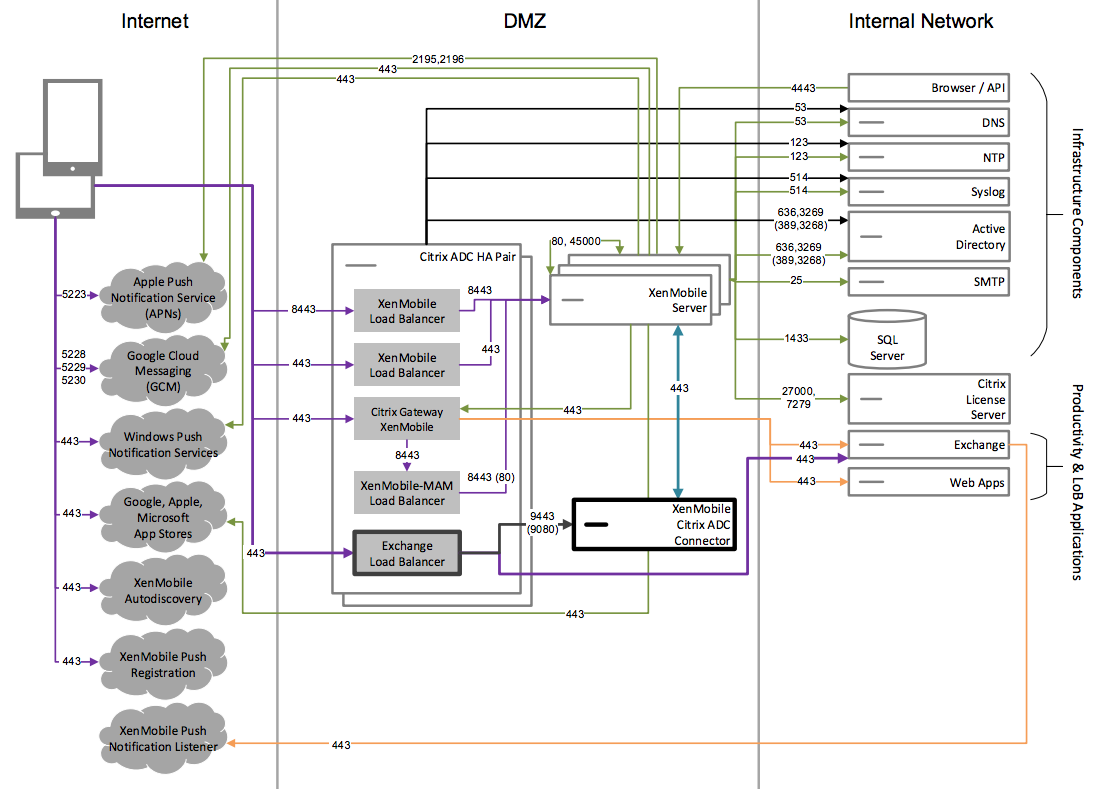

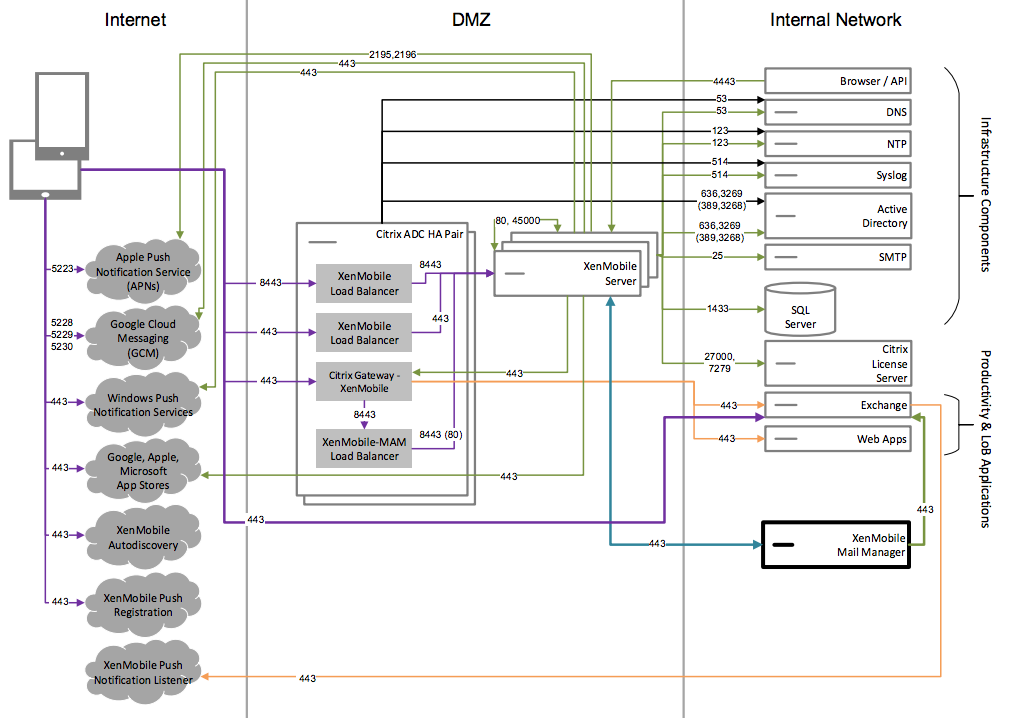

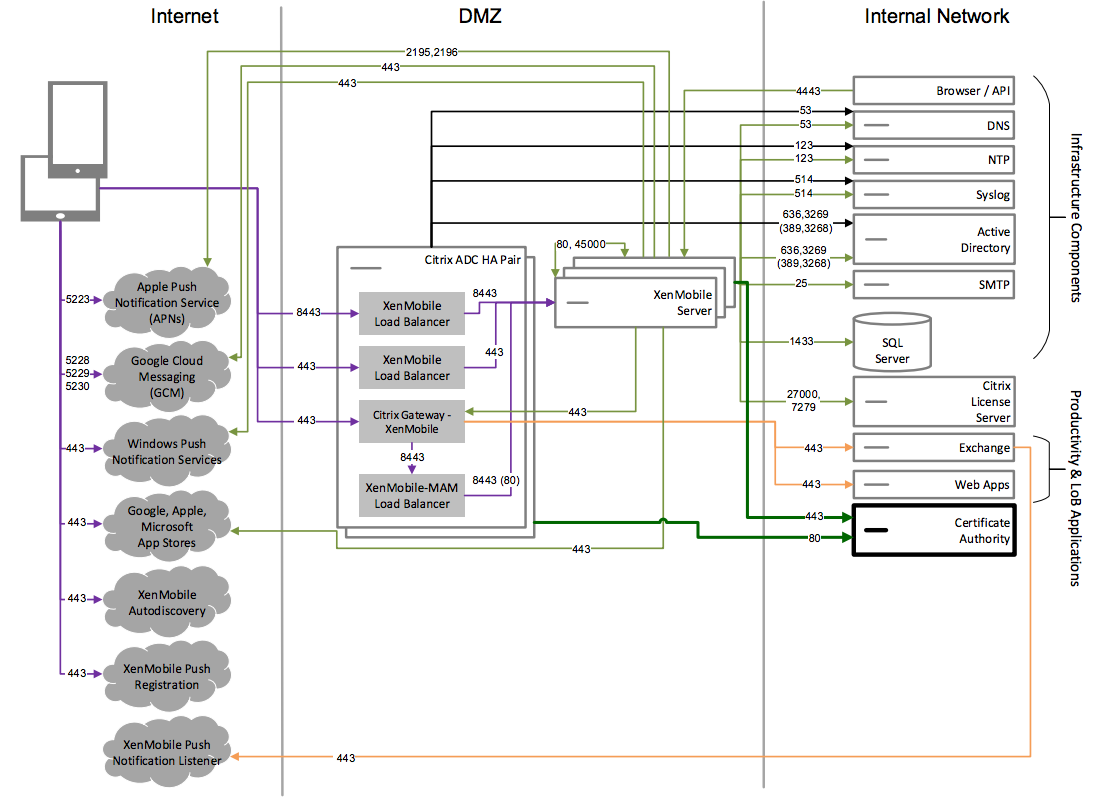

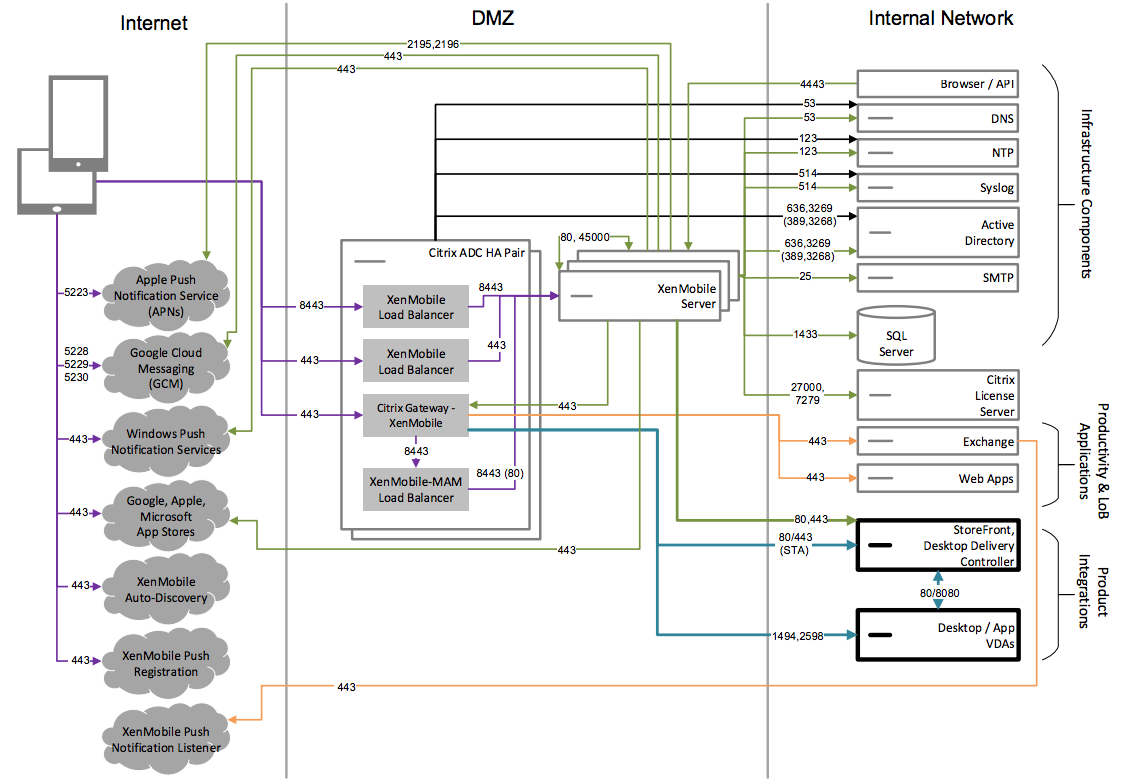

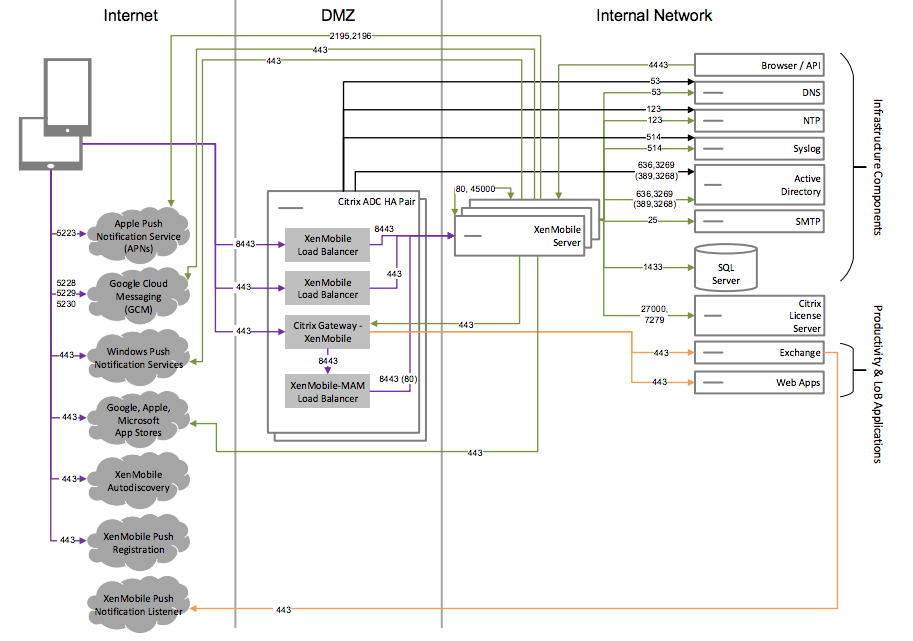

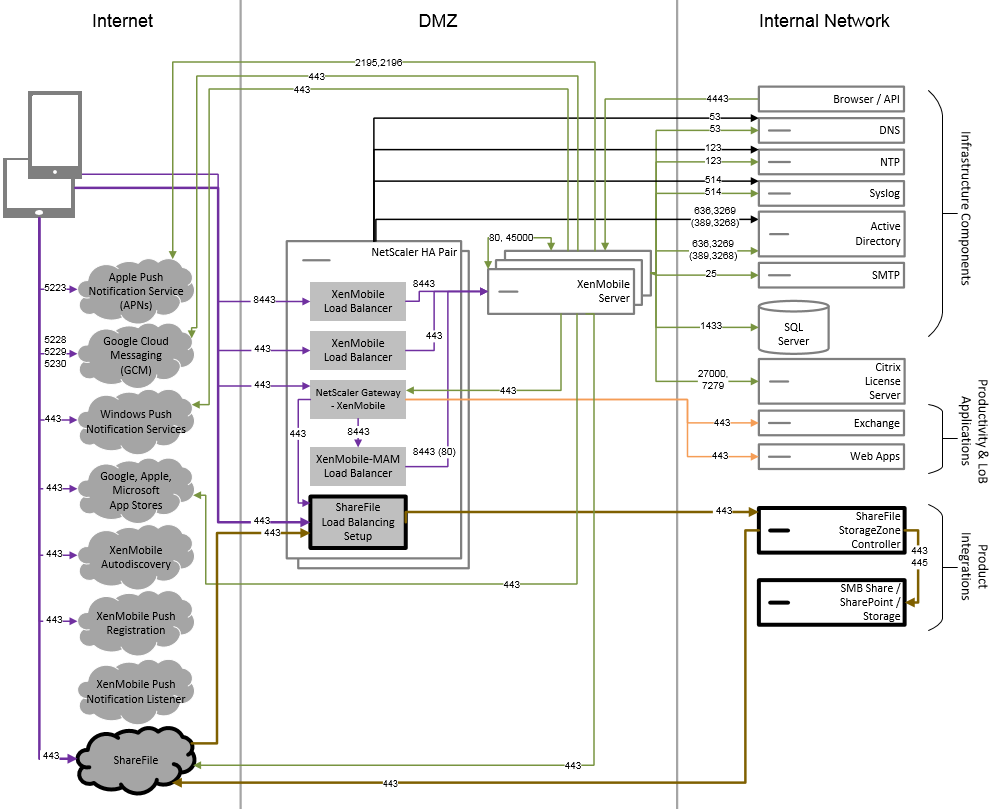

Architecture de référence pour les déploiements sur site

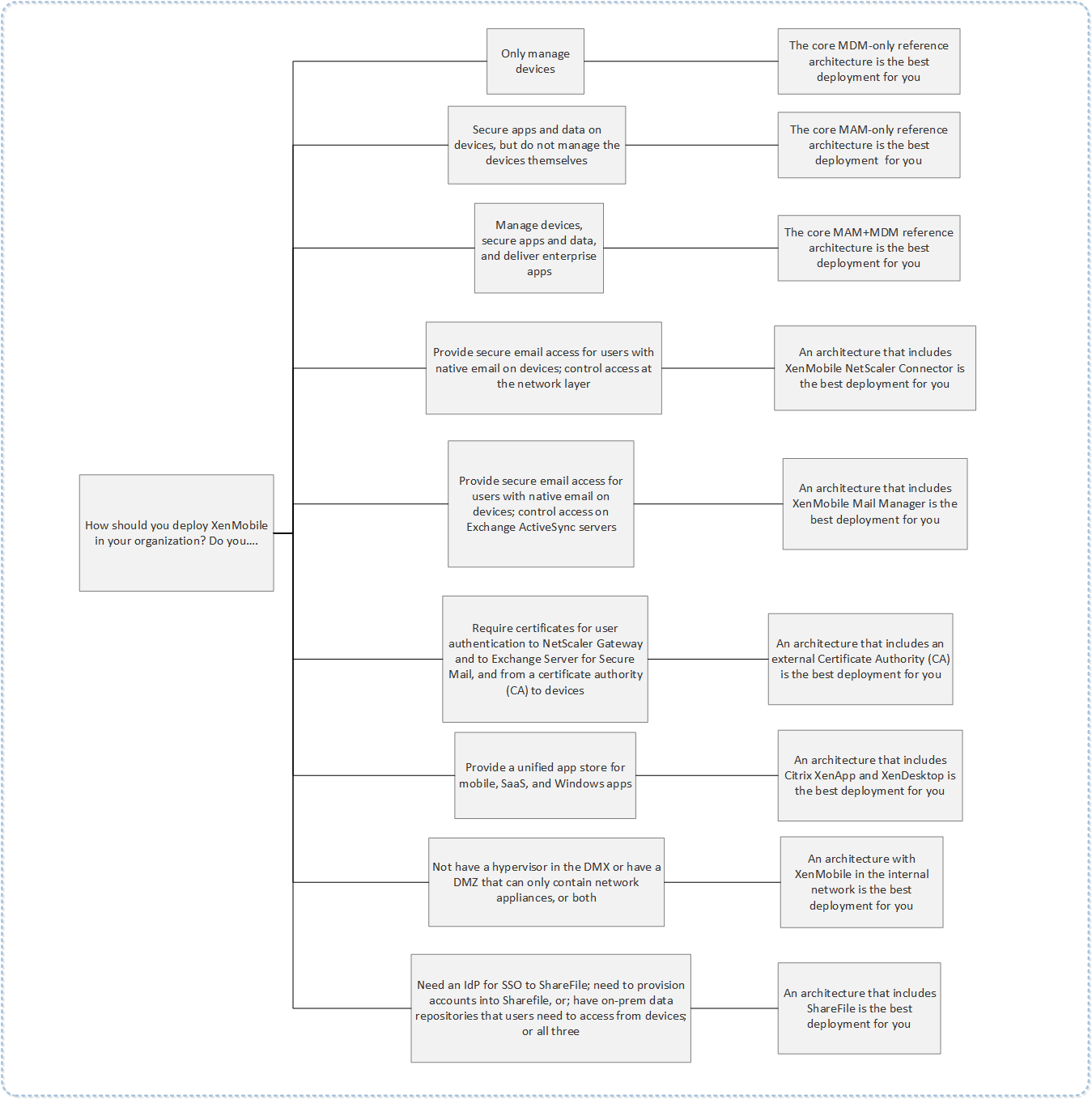

Les figures de cet article illustrent les architectures de référence pour le déploiement de XenMobile sur site. Les scénarios de déploiement incluent MDM uniquement, MAM uniquement et MDM+MAM comme architectures principales, ainsi que ceux qui incluent des composants tels que le Gestionnaire SNMP, le connecteur Citrix Gateway™ pour Exchange ActiveSync, le connecteur Endpoint Management pour Exchange ActiveSync et Virtual Apps and Desktops. Les figures montrent les composants minimaux requis pour XenMobile.

Utilisez ce tableau comme guide général pour vos décisions de déploiement.

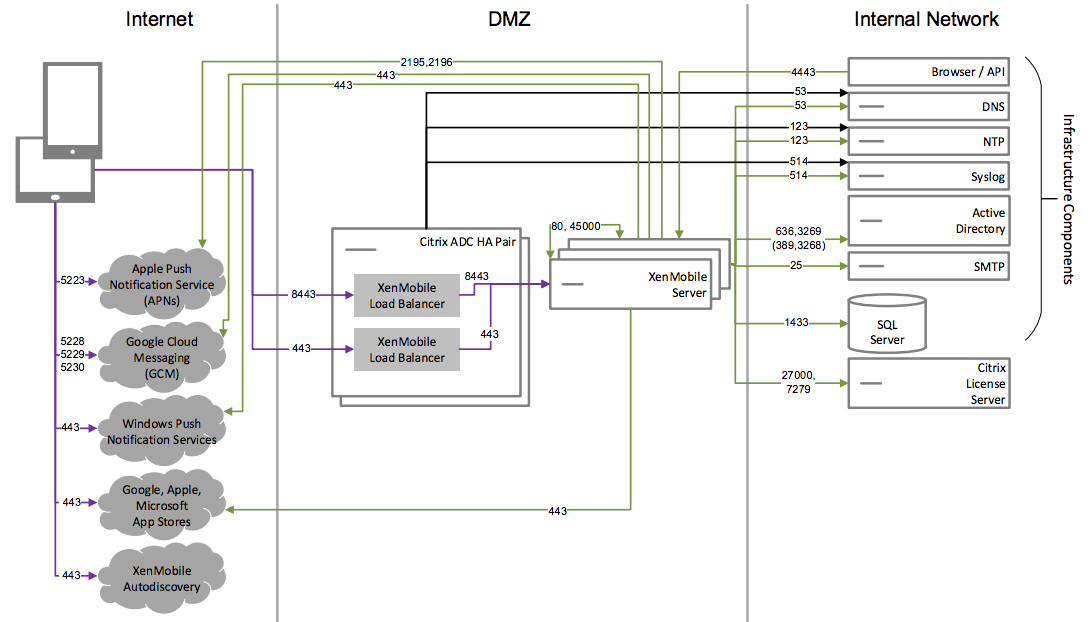

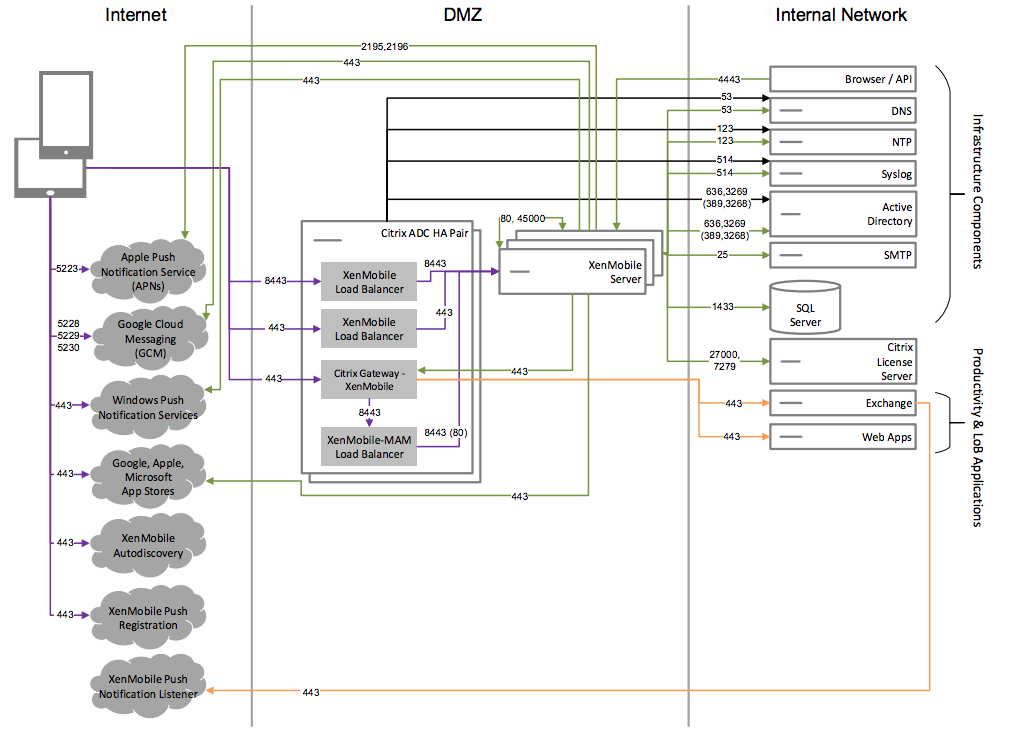

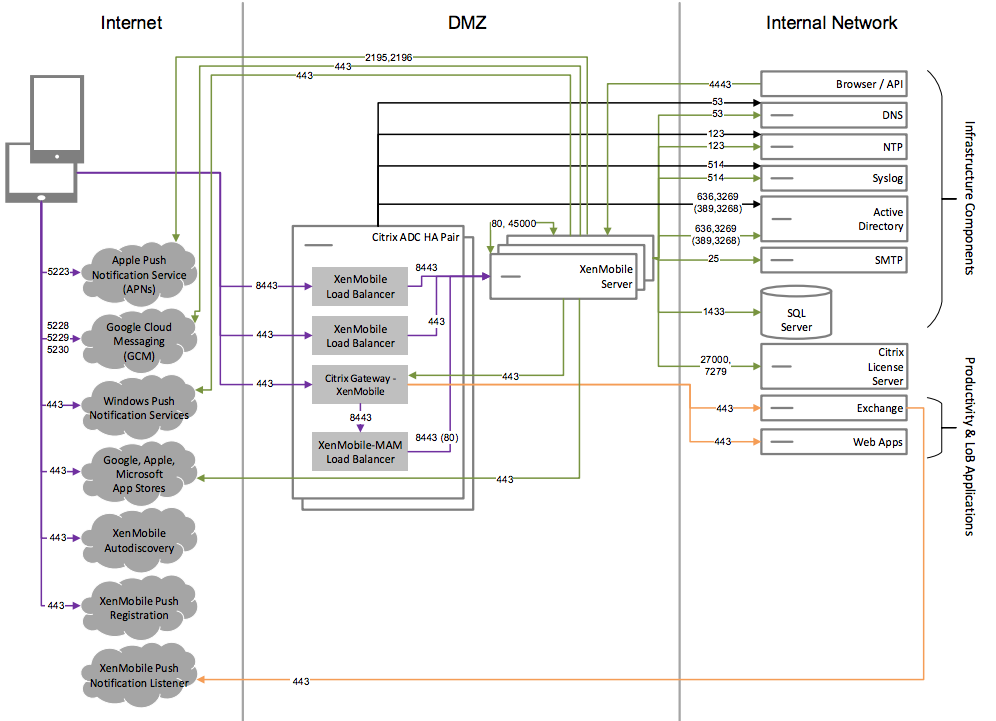

Dans les figures, les chiffres sur les connecteurs représentent les ports que vous devez ouvrir pour autoriser les connexions entre les composants. Pour une liste complète des ports, consultez la section Exigences de port dans la documentation XenMobile.

Architecture de référence principale MDM uniquement

Déployez cette architecture si vous prévoyez d’utiliser uniquement les fonctionnalités MDM de XenMobile. Par exemple, vous devez gérer un appareil fourni par l’entreprise via MDM pour déployer des stratégies d’appareil, des applications et pour récupérer les inventaires d’actifs, et être en mesure d’effectuer des actions sur les appareils, telles que l’effacement d’un appareil.

Architecture de référence principale MAM uniquement

Déployez cette architecture si vous prévoyez d’utiliser uniquement les fonctionnalités MAM de XenMobile sans que les appareils ne s’inscrivent au MDM. Par exemple, vous souhaitez sécuriser les applications et les données sur les appareils mobiles personnels (BYO) ; vous souhaitez fournir des applications mobiles d’entreprise et pouvez verrouiller les applications et effacer leurs données. Les appareils ne peuvent pas être inscrits au MDM.

Architecture de référence principale MAM+MDM

Déployez cette architecture si vous prévoyez d’utiliser les fonctionnalités MDM+MAM de XenMobile. Par exemple, vous souhaitez gérer un appareil fourni par l’entreprise via MDM ; vous souhaitez déployer des stratégies d’appareil et des applications, récupérer un inventaire d’actifs et pouvez effacer les appareils. Vous souhaitez également fournir des applications mobiles d’entreprise et pouvez verrouiller les applications et effacer les données sur les appareils.

Architecture de référence avec SNMP

Déployez cette architecture si vous prévoyez d’activer la surveillance SNMP avec XenMobile. Par exemple, vous souhaitez permettre aux systèmes de surveillance d’interroger et d’obtenir des informations sur vos nœuds XenMobile. Pour plus d’informations, consultez la section Surveillance SNMP.

Architecture de référence avec le connecteur Citrix Gateway pour Exchange ActiveSync

Déployez cette architecture si vous prévoyez d’utiliser le connecteur Citrix Gateway pour Exchange ActiveSync avec XenMobile. Par exemple, vous devez fournir un accès sécurisé aux e-mails aux utilisateurs qui utilisent des applications de messagerie mobile natives. Ces utilisateurs continueront d’accéder aux e-mails via une application native ou vous pouvez les faire passer progressivement à Citrix Secure Mail. Le contrôle d’accès doit avoir lieu au niveau de la couche réseau avant que le trafic n’atteigne les serveurs Exchange ActiveSync. Même si le diagramme montre le connecteur pour Exchange ActiveSync déployé dans une architecture MDM et MAM, vous pouvez également déployer le connecteur pour Exchange ActiveSync de la même manière dans le cadre d’une architecture MDM uniquement.

Architecture de référence avec le connecteur Endpoint Management pour Exchange ActiveSync

Déployez cette architecture si vous prévoyez d’utiliser le connecteur Endpoint Management pour Exchange ActiveSync avec XenMobile. Par exemple, vous souhaitez fournir un accès sécurisé aux e-mails aux utilisateurs qui utilisent des applications de messagerie mobile natives. Ces utilisateurs continueront d’accéder aux e-mails via une application native ou vous pouvez les faire passer progressivement à Secure Mail. Vous pouvez obtenir un contrôle d’accès sur les serveurs Exchange ActiveSync. Bien que le diagramme montre le connecteur Endpoint Management pour Exchange ActiveSync déployé dans une architecture MDM et MAM, vous pouvez également déployer le connecteur Endpoint Management pour Exchange ActiveSync de la même manière dans le cadre d’une architecture MDM uniquement.

Architecture de référence avec une autorité de certification externe

Un déploiement qui inclut une autorité de certification externe est recommandé pour répondre à une ou plusieurs des exigences suivantes :

- Vous avez besoin de certificats utilisateur pour l’authentification des utilisateurs auprès de Citrix Gateway (pour l’accès à l’intranet).

- Vous avez besoin que les utilisateurs de Secure Mail s’authentifient auprès du serveur Exchange à l’aide d’un certificat utilisateur.

- Vous devez pousser des certificats émis par votre autorité de certification d’entreprise vers des appareils mobiles pour l’accès Wi-Fi, par exemple.

Bien que le diagramme montre une autorité de certification externe déployée dans une architecture MDM+MAM, vous pouvez également déployer une autorité de certification externe de la même manière dans le cadre d’une architecture MDM uniquement ou MAM uniquement.

Architecture de référence avec Virtual Apps and Desktops

Déployez cette architecture si vous prévoyez d’intégrer Virtual Apps and Desktops à XenMobile. Par exemple, vous devez fournir un magasin d’applications unifié aux utilisateurs mobiles pour tous les types d’applications (mobiles, SaaS et Windows). Bien que le diagramme montre Virtual Desktops déployé dans une architecture MDM et MAM, vous pouvez également déployer ces bureaux de la même manière dans le cadre d’une architecture MAM uniquement.

Architecture de référence avec XenMobile dans le réseau interne

Vous pouvez déployer une architecture avec XenMobile dans le réseau interne pour répondre à une ou plusieurs des exigences suivantes :

- Vous n’avez pas ou n’êtes pas autorisé à avoir un hyperviseur dans la DMZ.

- Votre DMZ ne peut contenir que des appliances réseau.

- Vos exigences de sécurité nécessitent l’utilisation du déchargement SSL.

Architecture de référence avec ShareFile

Déployez cette architecture si vous souhaitez intégrer Citrix Files ou uniquement des connecteurs de zone de stockage à XenMobile. L’intégration de Citrix Files vous permet de répondre à une ou plusieurs des exigences suivantes :

- Vous avez besoin d’un IdP pour offrir aux utilisateurs une authentification unique (SSO) à ShareFile.com.

- Vous avez besoin d’un moyen de provisionner des comptes dans ShareFile.com.

- Vous disposez de référentiels de données sur site qui doivent être accessibles depuis des appareils mobiles.

Une intégration avec uniquement des connecteurs de zone de stockage offre aux utilisateurs un accès mobile sécurisé aux référentiels de stockage sur site existants, tels que les sites SharePoint et les partages de fichiers réseau. Dans cette configuration, vous n’avez pas besoin de configurer un sous-domaine ShareFile, de provisionner des utilisateurs pour Citrix Files ou d’héberger des données Citrix Files.

Bien que le diagramme montre Citrix Files déployé dans une architecture MDM+MAM, vous pouvez également déployer Citrix Files de la même manière dans le cadre d’une architecture MAM uniquement.

Partager

Partager

Dans cet article

- Architecture de référence principale MDM uniquement

- Architecture de référence principale MAM uniquement

- Architecture de référence principale MAM+MDM

- Architecture de référence avec SNMP

- Architecture de référence avec le connecteur Citrix Gateway pour Exchange ActiveSync

- Architecture de référence avec le connecteur Endpoint Management pour Exchange ActiveSync

- Architecture de référence avec une autorité de certification externe

- Architecture de référence avec Virtual Apps and Desktops

- Architecture de référence avec XenMobile dans le réseau interne

- Architecture de référence avec ShareFile

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.