Configura ADFS como proveedor SAML para la autenticación de Workspace

Este artículo describe cómo configurar la confianza de usuario de confianza que Citrix Cloud™ requiere para iniciar sesión en Citrix Workspace™ o Citrix Cloud mediante SAML.

Después de completar los pasos de este artículo, puedes configurar la conexión SAML entre tu servidor ADFS y Citrix Cloud, tal como se describe en Conectar SAML como proveedor de identidades en Citrix Cloud. Para obtener orientación sobre cómo introducir los valores correctos de ADFS para tu conexión SAML, consulta Configuración de SAML en Citrix Cloud en este artículo.

-

Requisitos previos

- Las instrucciones de este artículo asumen que tienes una implementación de servidor ADFS operativa con Citrix FAS en tu entorno. Citrix FAS es necesario para proporcionar inicio de sesión único a los VDA durante el inicio de la sesión.

Para obtener más información, consulta los siguientes artículos:

- Documentación de Citrix FAS:

- [Instalar y configurar](/es-es/federated-authentication-service/current-release/install-configure.html)

- [Implementación de ADFS](/es-es/federated-authentication-service/current-release/deployment-architectures/adfs)

- Citrix Tech Zone: Arquitectura de referencia: Servicio de autenticación federada

Configurar una confianza de usuario de confianza para Citrix Cloud

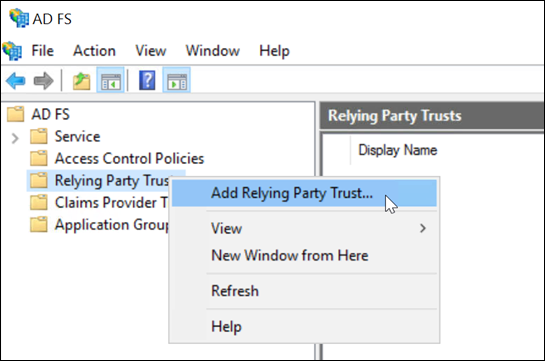

- En la consola de administración de AD FS, expande el nodo AD FS en el panel izquierdo.

-

Haz clic con el botón derecho en Confianza de usuario de confianza y selecciona Agregar confianza de usuario de confianza.

Aparece el asistente para agregar confianza de usuario de confianza.

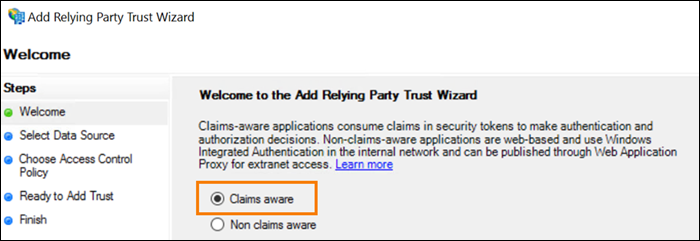

-

Selecciona Con reconocimiento de notificaciones y, a continuación, selecciona Siguiente.

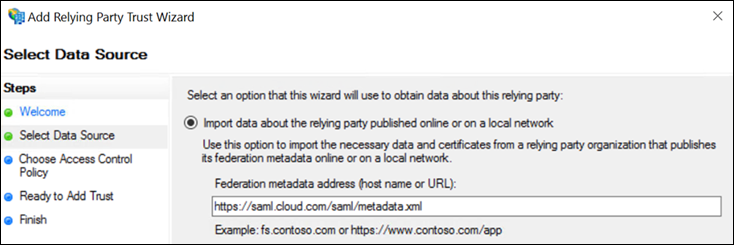

-

En Dirección de metadatos de federación, introduce

https://saml.cloud.com/saml/metadata.xml. Selecciona Siguiente.

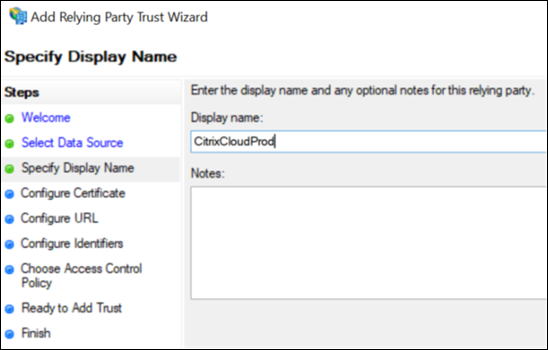

-

Para el nombre para mostrar, introduce

CitrixCloudProd. Selecciona Siguiente.

-

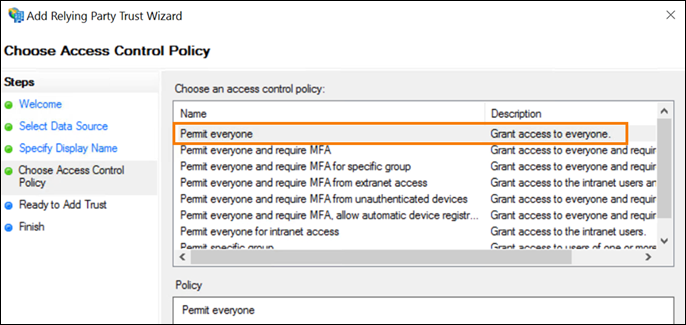

Para la política de control de acceso, selecciona Permitir a todos. Selecciona Siguiente.

- En la pantalla Listo para agregar confianza, selecciona Siguiente.

-

En la pantalla Finalizar, selecciona Configurar la política de emisión de notificaciones para esta aplicación. Selecciona Siguiente.

- Haz clic con el botón derecho en la confianza de usuario de confianza recién creada y selecciona Editar política de emisión de notificaciones.

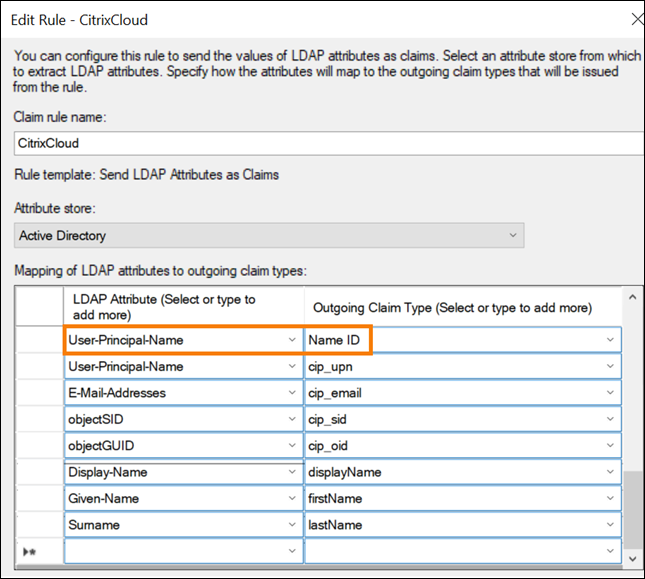

- Haz clic en Agregar regla y, a continuación, selecciona Enviar atributos LDAP como notificaciones. Selecciona Siguiente.

- En Nombre de la regla de notificación, introduce

CitrixCloud. - En Almacén de atributos, selecciona Active Directory.

-

En Asignación de atributos LDAP a tipos de notificación salientes, agrega los siguientes atributos LDAP, exactamente como se muestra:

Atributo LDAP Tipo de notificación saliente User-Principal-Name Name ID User-Principal-Name cip_upn Display-Name displayName Given-Name givenName Surname familyName Importante:

El NameID siempre debe ser la primera notificación agregada a la lista de notificaciones; de lo contrario, el cierre de sesión único (SLO) no funcionará correctamente.

-

Selecciona Finalizar.

-

Haz clic con el botón derecho en la confianza de usuario de confianza recién creada llamada “CitrixCloudProd” y selecciona propiedades.

-

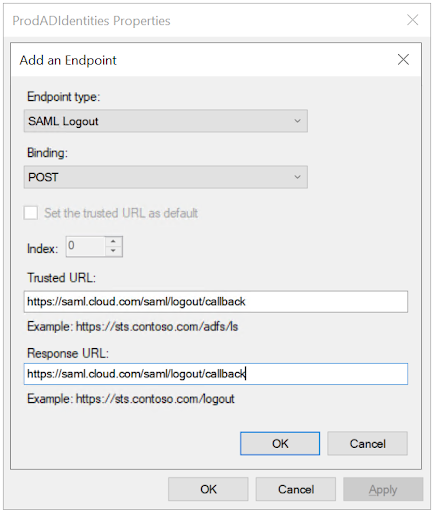

Selecciona la ficha Puntos finales y haz clic en Agregar SAML.

- Selecciona Cierre de sesión SAML en la lista desplegable de tipo de punto final.

-

- Selecciona POST en la lista desplegable de enlace.

-

- Introduce

https://saml.cloud.com/saml/logout/callback>tanto en URL de confianza: como en URL de respuesta:

- Introduce

- Haz clic en Aceptar y Aplicar.

Modificar una confianza de usuario de confianza de Citrix Cloud mediante PowerShell

Si configuraste tu servidor ADFS con la configuración predeterminada “lista para usar”, los pasos de esta sección te permiten actualizarlo para que cumpla con la configuración recomendada por Citrix. Esta tarea es necesaria para resolver un problema por el que el cierre de sesión único (SAML Single Logout) de Citrix Cloud o Citrix Workspace falla si el atributo nameidentifier no se incluye en el conjunto de reglas de notificaciones o no es el primer atributo SAML en el conjunto de reglas de notificaciones.

Nota:

No necesitas realizar esta tarea si creaste tu conjunto de reglas de notificaciones siguiendo los pasos de Configurar una confianza de usuario de confianza para Citrix Cloud en este artículo.

Para completar esta tarea, reemplazas el conjunto de reglas existente por un nuevo conjunto de reglas de notificaciones mediante PowerShell. La consola de administración de ADFS no admite este tipo de operación.

- En el servidor ADFS, localiza PowerShell ISE. Haz clic con el botón derecho y selecciona Ejecutar como administrador.

-

Haz una copia de seguridad de tus reglas de notificaciones de ADFS existentes en un archivo de texto:

Get-ADFSRelyingPartyTrust -name "CitrixCloudProd" | Select-Object -ExpandProperty IssuanceTransformRules | Out-File "$env:USERPROFILE\desktop\claimrulesbackup.txt" <!--NeedCopy--> - Descarga el archivo claimrules.txt que Citrix proporciona en https://github.com/citrix/sample-scripts/tree/master/citrix-cloud.

- Copia el archivo claimrules.txt en tu escritorio.

-

Importa las reglas de notificaciones requeridas utilizando el archivo claimrules.txt:

Set-ADFSRelyingPartyTrust -Name "CitrixCloudProd" ` -MetadataUrl "https://saml.cloud.com/saml/metadata" ` -AutoUpdateEnabled $True ` -IssuanceTransformRulesFile "$env:USERPROFILE\desktop\claimrules.txt" ` -SignedSamlRequestsRequired $True ` -SamlResponseSignature "MessageAndAssertion" ` -Enabled $True <!--NeedCopy-->

Actualizar la configuración de firma SAML para la confianza de usuario de confianza mediante PowerShell

De forma predeterminada, las confianzas de usuario de confianza de ADFS tienen la siguiente configuración:

- EncryptClaims: True

- SignedSamlRequestsRequired: False

- SamlResponseSignature: AssertionOnly

Para aumentar la seguridad, Citrix recomienda usar solicitudes SAML firmadas tanto para el inicio de sesión único (SSO) como para el cierre de sesión único. Esta sección describe cómo actualizar la configuración de firma de una confianza de usuario de confianza existente mediante PowerShell para que cumpla con la configuración recomendada por Citrix.

-

Obtén la configuración actual de RelyingPartyTrust en tu servidor ADFS.

Get-ADFSRelyingPartyTrust -TargetName "CitrixCloudProd" <!--NeedCopy--> -

Actualiza la configuración de la confianza de usuario de confianza CitrixCloudProd.

Set-ADFSRelyingPartyTrust -Name "CitrixCloudProd" ` -SignedSamlRequestsRequired $True ` -SamlResponseSignature "MessageAndAssertion" <!--NeedCopy-->

Configuración de SAML en Citrix Cloud

Cuando configures la conexión SAML en Citrix Cloud (como se describe en Agregar metadatos del proveedor SAML a Citrix Cloud), introducirás los valores para ADFS de la siguiente manera:

Usa los valores predeterminados recomendados para la conexión SAML en Administración de identidades y accesos > Autenticación > Agregar un proveedor de identidades > SAML.

| En este campo de Citrix Cloud | Introduce este valor |

|---|---|

| ID de entidad |

https://adfs.YourDomain.com/adfs/services/trust, donde YourDomain.com es el dominio de tu servidor ADFS. |

| Firmar solicitud de autenticación | Yes |

| URL del servicio SSO |

https://adfs.YourDomain.com/adfs/ls, donde YourDomain.com es el dominio de tu servidor ADFS. |

| Mecanismo de enlace SSO | HTTP Post |

| Respuesta SAML | Sign Either Response Or Assertion |

| Contexto de autenticación | Unspecified, Exact |

| URL de cierre de sesión |

https://adfs.YourDomain.com/adfs/ls, donde YourDomain.com es el dominio de tu servidor ADFS. |

| Firmar solicitud de cierre de sesión | Yes |

| Mecanismo de enlace SLO | HTTP Post |

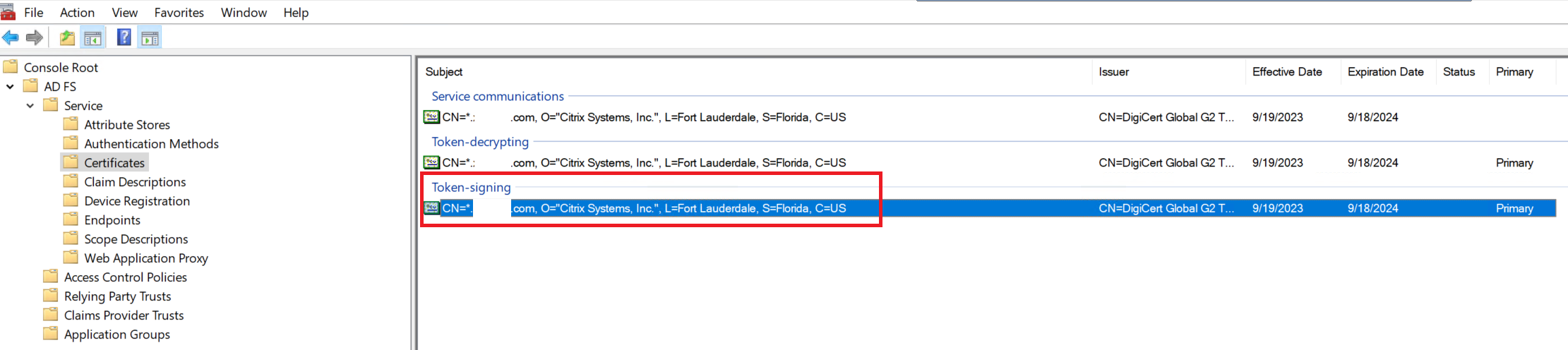

Exporta el certificado de firma de ADFS desde la consola de administración de MMC ADFS. Consulta la captura de pantalla a continuación para saber cuál de los 3 certificados es el correcto para cargar en Citrix Cloud dentro de la conexión SAML.

En este artículo

- Requisitos previos

- Configurar una confianza de usuario de confianza para Citrix Cloud

- Modificar una confianza de usuario de confianza de Citrix Cloud mediante PowerShell

- Actualizar la configuración de firma SAML para la confianza de usuario de confianza mediante PowerShell

- Configuración de SAML en Citrix Cloud