Clienteigenschaften

Clienteigenschaften enthalten Informationen, die direkt an Citrix Secure Hub auf Benutzergeräten übermittelt werden. Sie können diese Eigenschaften verwenden, um erweiterte Einstellungen wie die Citrix PIN zu konfigurieren. Clienteigenschaften erhalten Sie vom Citrix Support.

Clienteigenschaften können sich mit jeder Version von Citrix Secure Hub und gelegentlich auch für Client-Apps ändern. Details zu häufiger konfigurierten Clienteigenschaften finden Sie unter Referenz zu Clienteigenschaften weiter unten in diesem Artikel.

- Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke. Die Seite Einstellungen wird angezeigt.

-

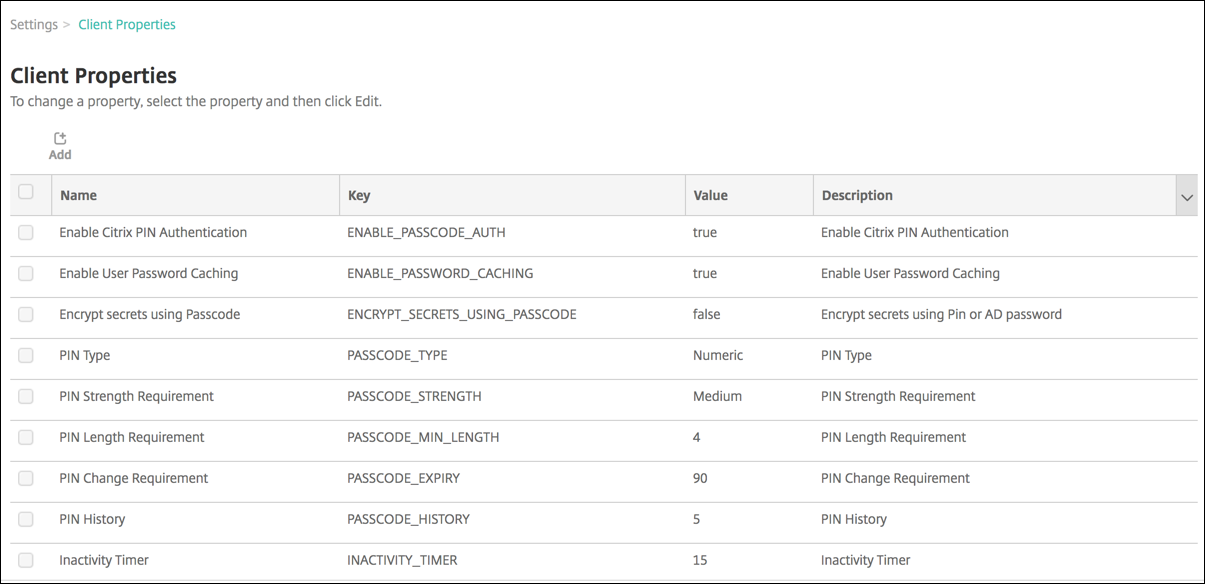

Klicken Sie unter Client auf Clienteigenschaften. Die Seite Clienteigenschaften wird angezeigt. Auf dieser Seite können Sie Clienteigenschaften hinzufügen, bearbeiten und löschen.

So fügen Sie eine Clienteigenschaft hinzu

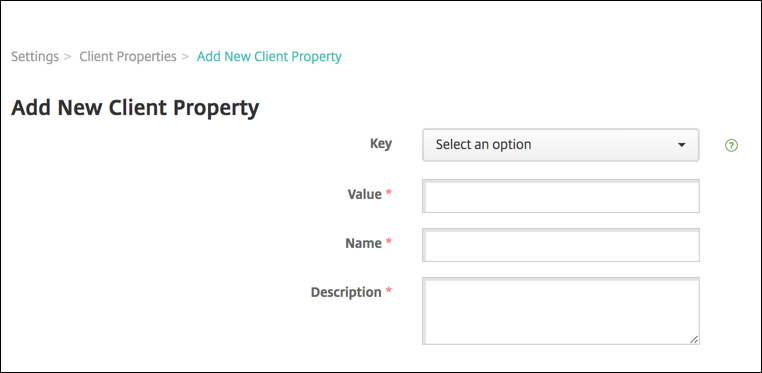

- 1. Klicken Sie auf **Hinzufügen**. Die Seite **Neue Clienteigenschaft hinzufügen** wird angezeigt.

-

Konfigurieren Sie die folgenden Einstellungen:

- Schlüssel: Klicken Sie in der Dropdownliste auf den Eigenschaftsschlüssel, den Sie hinzufügen möchten. Wichtig: Wenden Sie sich an den Citrix Support, bevor Sie die Einstellungen aktualisieren. Sie können einen speziellen Schlüssel anfordern.

- Wert: Der Wert der ausgewählten Eigenschaft.

- Name: Ein Name für die Eigenschaft.

-

Beschreibung: Eine Beschreibung der Eigenschaft.

-

- Klicken Sie auf Speichern.

So bearbeiten Sie eine Clienteigenschaft

-

Wählen Sie in der Tabelle Clienteigenschaften die Clienteigenschaft aus, die Sie bearbeiten möchten.

Aktivieren Sie das Kontrollkästchen neben einer Clienteigenschaft, um das Optionsmenü über der Liste der Clienteigenschaften zu öffnen. Klicken Sie an eine beliebige andere Stelle in der Liste, um das Optionsmenü auf der rechten Seite der Auflistung zu öffnen.

-

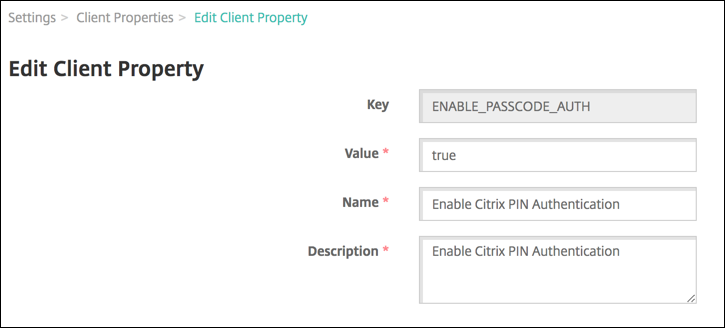

- Klicken Sie auf Bearbeiten. Die Seite Clienteigenschaft bearbeiten wird angezeigt.

-

-

- Ändern Sie die folgenden Informationen nach Bedarf:

-

-

Schlüssel: Dieses Feld kann nicht geändert werden.

- Wert: Der Eigenschaftswert.

- Name: Der Eigenschaftsname.

- Beschreibung: Die Eigenschaftsbeschreibung.

-

-

Klicken Sie auf Speichern, um Ihre Änderungen zu speichern, oder auf Abbrechen, um die Eigenschaft unverändert zu lassen.

So löschen Sie eine Clienteigenschaft

-

- Wählen Sie in der Tabelle Clienteigenschaften die Clienteigenschaft aus, die Sie löschen möchten.

-

Sie können mehrere Eigenschaften zum Löschen auswählen, indem Sie das Kontrollkästchen neben jeder Eigenschaft aktivieren.

-

- Klicken Sie auf Löschen. Ein Bestätigungsdialogfeld wird angezeigt. Klicken Sie erneut auf Löschen.

Referenz zu Clienteigenschaften

Die vordefinierten Clienteigenschaften und ihre Standardeinstellungen für Citrix Endpoint Management sind wie folgt:

- **ALLOW_CLIENTSIDE_PROXY**

- Anzeigename: ALLOW_CLIENTSIDE_PROXY

- Wenn Ihre Benutzer einen Proxy verwenden möchten, den sie auf ihren iOS-Telefonen konfiguriert haben, lassen Sie diese benutzerdefinierte Richtlinie auf dem Standardwert **true**.

- Einige Benutzer haben möglicherweise bereits einen Proxy unter **Einstellungen > WLAN > Proxy konfigurieren** auf ihren Geräten konfiguriert. Wenn Citrix Secure Hub für diese Benutzer nicht geöffnet wird, führen Sie eine der folgenden Aktionen aus:

- Entfernen Sie die Proxy-Konfiguration vom Gerät und starten Sie dann Citrix Secure Hub neu.

- Verbinden Sie das Gerät mit einem anderen WLAN-Netzwerk. Nachdem sich Citrix Secure Hub erneut authentifiziert hat, erhält es die Eigenschaft **ALLOW_CLIENTSIDE_PROXY** und wird geöffnet.

- Wenn **ALLOW_CLIENTSIDE_PROXY** auf **false** gesetzt ist und Benutzer einen Proxy auf ihrem Gerät konfigurieren, erkennt Citrix Endpoint Management den Proxy. Citrix Secure Hub verwendet den Proxy jedoch nicht und zeigt eine Fehlermeldung an. Wenn ein Gerät eine Verbindung zu einem Access Point oder Router herstellt, der einen Proxy aktiviert hat, erkennt Citrix Endpoint Management den Proxy nicht. Für höchste Sicherheit empfehlen wir die Verwendung von Zertifikat-Pinning. Informationen zum Aktivieren von Zertifikat-Pinning für Citrix Secure Hub finden Sie unter [Zertifikat-Pinning](/de-de/citrix-secure-hub/overview.html#certificate-pinning).

- Um diese benutzerdefinierte Clientrichtlinie zu konfigurieren, navigieren Sie zu **Settings > Client Properties**, fügen Sie den benutzerdefinierten Schlüssel **ALLOW_CLIENTSIDE_PROXY** hinzu und legen Sie den **Value** fest.

- **CONTAINER_SELF_DESTRUCT_PERIOD**

- Anzeigename: MDX-Container-Selbstzerstörungsperiode

- Die Selbstzerstörung verhindert den Zugriff auf Citrix Secure Hub und verwaltete Apps nach einer bestimmten Anzahl von Tagen der Inaktivität. Nach Ablauf der Frist sind die Apps nicht mehr nutzbar. Das Löschen der Daten umfasst das Leeren der App-Daten für jede installierte App, einschließlich des App-Caches und der Benutzerdaten.

- Die Inaktivitätszeit ist der Zeitraum, in dem der Server über eine bestimmte Dauer keine Authentifizierungsanforderung zur Validierung des Benutzers erhält. Angenommen, diese Eigenschaft ist auf 30 Tage eingestellt. Wenn der Benutzer die App länger als 30 Tage nicht verwendet, tritt die Richtlinie in Kraft.

- Diese globale Sicherheitsrichtlinie gilt für iOS- und Android-Plattformen und ist eine Erweiterung der bestehenden App-Sperr- und Löschrichtlinien.

- Um diese globale Richtlinie zu konfigurieren, navigieren Sie zu **Settings > Client Properties** und fügen Sie den benutzerdefinierten Schlüssel **CONTAINER_SELF_DESTRUCT_PERIOD** hinzu.

- Wert: Anzahl der Tage

- **DEVICE_LOGS_TO_IT_HELP_DESK**

- Anzeigename: Gerätelogdateien an den IT-Helpdesk senden

- Diese Eigenschaft aktiviert oder deaktiviert die Möglichkeit, Protokolle an den IT-Helpdesk zu senden.

- Mögliche Werte: **true** oder **false**

- Standardwert: **false**

- **DISABLE_LOGGING**

- Anzeigename: Protokollierung deaktivieren

- Verwenden Sie diese Eigenschaft, um zu verhindern, dass Benutzer Protokolle von ihren Geräten sammeln und hochladen. Diese Eigenschaft deaktiviert die Protokollierung für Citrix Secure Hub und für alle installierten MDX-Apps. Benutzer können keine Protokolle für Apps von der Support-Seite senden. Auch wenn das Dialogfeld zum Verfassen einer E-Mail angezeigt wird, werden die Protokolle nicht angehängt. Eine Meldung weist darauf hin, dass die Protokollierung deaktiviert ist. Diese Einstellung verhindert auch, dass Sie Protokolleinstellungen in der Citrix Endpoint Management-Konsole für Citrix Secure Hub und MDX-Apps aktualisieren.

- Wenn diese Eigenschaft auf **true** gesetzt ist, setzt Citrix Secure Hub **Block application logs** auf **true**. Infolgedessen beenden MDX-Apps die Protokollierung, wenn die neue Richtlinie angewendet wird.

- Mögliche Werte: **true** oder **false**

- Standardwert: **false** (Protokollierung ist nicht deaktiviert)

-

ENABLE_CRASH_REPORTING

- Anzeigename: Absturzberichterstattung aktivieren

- Wenn true, sammelt Citrix Absturzberichte und Diagnosedaten, um Probleme mit Citrix Secure Hub für iOS und Android zu beheben. Wenn false, werden keine Daten gesammelt.

- Mögliche Werte: true oder false

- Standardwert: true

-

ENABLE_CREDENTIAL_STORE

- Anzeigename: Anmeldeinformationsspeicher aktivieren

- Das Aktivieren des Anmeldeinformationsspeichers bedeutet, dass Android- oder iOS-Benutzer ihr Kennwort einmal eingeben, wenn sie auf Citrix Mobile-Produktivitäts-Apps zugreifen. Sie können den Anmeldeinformationsspeicher verwenden, unabhängig davon, ob Sie den Citrix PIN aktivieren. Wenn Sie den Citrix PIN nicht aktivieren, geben Benutzer ihr Active Directory-Kennwort ein. Citrix Endpoint Management unterstützt die Verwendung von Active Directory-Kennwörtern mit dem Anmeldeinformationsspeicher nur für Citrix Secure Hub und Apps aus öffentlichen Stores. Wenn Sie Active Directory-Kennwörter mit dem Anmeldeinformationsspeicher verwenden, unterstützt Citrix Endpoint Management keine PKI-Authentifizierung.

- Die automatische Registrierung in Citrix Secure Mail erfordert, dass Sie diese Eigenschaft auf true setzen.

- Um diese benutzerdefinierte Clientrichtlinie zu konfigurieren, navigieren Sie zu Settings > Client Properties, fügen Sie den benutzerdefinierten Schlüssel ENABLE_CREDENTIAL_STORE hinzu und setzen Sie den Value auf true.

-

ENABLE_PASSCODE_AUTH

- Anzeigename: Citrix PIN-Authentifizierung aktivieren

-

Diese Eigenschaft ermöglicht es Ihnen, die Citrix PIN-Funktionalität zu aktivieren. Mit dem Citrix PIN oder Passcode werden Benutzer aufgefordert, einen PIN zu definieren, der anstelle ihres Active Directory-Kennworts verwendet werden soll. Diese Einstellung wird automatisch aktiviert, wenn ENABLE_PASSWORD_CACHING aktiviert ist oder wenn Citrix Endpoint Management die Zertifikatsauthentifizierung verwendet.

-

Für die Offline-Authentifizierung wird der Citrix PIN lokal validiert, und Benutzer können auf die von ihnen angeforderte App oder Inhalte zugreifen. Für die Online-Authentifizierung entsperrt der Citrix PIN oder Passcode das Active Directory-Kennwort oder -Zertifikat, das dann zur Authentifizierung bei Citrix Endpoint Management gesendet wird.

-

Wenn ENABLE_PASSCODE_AUTH auf true und ENABLE_PASSWORD_CACHING auf false gesetzt ist, fordert die Online-Authentifizierung immer zur Eingabe des Kennworts auf, da Citrix Secure Hub es nicht speichert.

- Mögliche Werte: true oder false

-

Standardwert: false

-

ENABLE_PASSWORD_CACHING

- Anzeigename: Benutzerkennwort-Caching aktivieren

- Diese Eigenschaft ermöglicht das lokale Zwischenspeichern von Active Directory-Kennwörtern auf dem mobilen Gerät. Wenn Sie diese Eigenschaft auf true setzen, müssen Sie auch die Eigenschaft ENABLE_PASSCODE_AUTH auf true setzen. Wenn das Benutzerkennwort-Caching aktiviert ist, fordert Citrix Endpoint Management Benutzer auf, einen Citrix PIN oder Passcode festzulegen.

- Mögliche Werte: true oder false

-

Standardwert: false

-

ENABLE_TOUCH_ID_AUTH

- Anzeigename: Touch ID-Authentifizierung aktivieren

-

Für Geräte, die die Touch ID-Authentifizierung unterstützen, aktiviert oder deaktiviert diese Eigenschaft die Touch ID-Authentifizierung auf dem Gerät. Anforderungen:

Benutzergeräte müssen Citrix PIN oder LDAP aktiviert haben. Wenn die LDAP-Authentifizierung deaktiviert ist (z. B. weil nur zertifikatbasierte Authentifizierung verwendet wird), müssen Benutzer einen Citrix PIN festlegen. In diesem Fall erfordert Citrix Endpoint Management den Citrix PIN, selbst wenn die Clienteigenschaft ENABLE_PASSCODE_AUTH auf false gesetzt ist.

Setzen Sie ENABLE_PASSCODE_AUTH auf false, damit Benutzer beim Starten einer App auf eine Aufforderung zur Verwendung von Touch ID reagieren müssen.

- Mögliche Werte: true oder false

-

Standardwert: false

-

ENABLE_WORXHOME_CEIP

- Anzeigename: Citrix Secure Hub CEIP aktivieren

- Diese Eigenschaft aktiviert das Customer Experience Improvement Program. Dieses Feature sendet regelmäßig anonyme Konfigurations- und Nutzungsdaten an Citrix. Die Daten helfen Citrix, die Qualität, Zuverlässigkeit und Leistung von Citrix Endpoint Management zu verbessern.

- Wert: true oder false

-

Standardwert: false

-

ENCRYPT_SECRETS_USING_PASSCODE

- Anzeigename: Geheimnisse mit Passcode verschlüsseln

-

Diese Eigenschaft speichert sensible Daten auf dem Gerät in einem geheimen Tresor anstatt in einem plattformbasierten nativen Speicher, wie z. B. dem iOS-Schlüsselbund. Diese Eigenschaft ermöglicht eine starke Verschlüsselung von Schlüsselartefakten und fügt Benutzer-Entropie hinzu. Benutzer-Entropie ist ein vom Benutzer generierter zufälliger PIN-Code, den nur der Benutzer kennt.

-

Citrix empfiehlt, diese Eigenschaft zu aktivieren, um eine höhere Sicherheit auf Benutzergeräten zu gewährleisten. Dadurch erhalten Benutzer mehr Authentifizierungsaufforderungen für die Citrix PIN.

- Mögliche Werte: true oder false

-

Standardwert: false

-

INACTIVITY_TIMER

- Anzeigename: Inaktivitäts-Timer

-

Diese Eigenschaft definiert, wie lange Benutzer ihr Gerät inaktiv lassen und dann auf eine App zugreifen können, ohne zur Eingabe einer Citrix PIN oder eines Passcodes aufgefordert zu werden. Um diese Einstellung für eine MDX-App zu aktivieren, setzen Sie die Einstellung “App-Passcode” auf “Ein”. Wenn die Einstellung “App-Passcode” auf “Aus” gesetzt ist, werden Benutzer zu Citrix Secure Hub umgeleitet, um eine vollständige Authentifizierung durchzuführen. Wenn Sie diese Einstellung ändern, wird der Wert wirksam, wenn Benutzer das nächste Mal zur Authentifizierung aufgefordert werden.

-

Unter iOS steuert der Inaktivitäts-Timer auch den Zugriff auf Citrix Secure Hub für MDX- und Nicht-MDX-Apps.

- Mögliche Werte: Jede positive ganze Zahl

-

Standardwert: 15 (Minuten)

-

ON_FAILURE_USE_EMAIL

- Anzeigename: Bei Fehler E-Mail verwenden, um Geräteprotokolle an den IT-Helpdesk zu senden

- Diese Eigenschaft aktiviert oder deaktiviert die Möglichkeit, Geräteprotokolle per E-Mail an die IT zu senden.

- Mögliche Werte: true oder false

-

Standardwert: true

-

PASSCODE_EXPIRY

- Anzeigename: PIN-Änderungsanforderung

- Diese Eigenschaft definiert, wie lange die Citrix PIN oder der Passcode gültig ist, wonach der Benutzer gezwungen ist, seine Citrix PIN oder seinen Passcode zu ändern. Wenn Sie diese Einstellung ändern, wird der neue Wert erst festgelegt, wenn die aktuelle Citrix PIN oder der Passcode abläuft.

- Mögliche Werte: 1 bis 99 empfohlen. Um PIN-Zurücksetzungen zu vermeiden, setzen Sie den Wert auf eine hohe Zahl (z. B. 100.000.000.000). Wenn Sie den Ablaufzeitraum ursprünglich auf 1 bis 99 Tage festgelegt und dann während dieses Zeitraums auf die große Zahl geändert haben: PINs laufen weiterhin am Ende des ursprünglichen Zeitraums ab, danach jedoch nie wieder.

-

Standardwert: 90 (Tage)

-

PASSCODE_HISTORY

- Anzeigename: PIN-Verlauf

- Diese Eigenschaft definiert die Anzahl der zuvor verwendeten Citrix PINs oder Passcodes, die Benutzer beim Ändern ihrer Citrix PIN oder ihres Passcodes nicht wiederverwenden können. Wenn Sie diese Einstellung ändern, wird der neue Wert festgelegt, wenn Benutzer das nächste Mal ihre Citrix PIN oder ihren Passcode zurücksetzen.

- Mögliche Werte: 1 bis 99

-

Standardwert: 5

-

PASSCODE_MAX_ATTEMPTS

- Anzeigename: PIN-Versuche

- Diese Eigenschaft definiert, wie viele falsche Citrix PIN- oder Passcode-Versuche Benutzer unternehmen können, bevor sie zur vollständigen Authentifizierung aufgefordert werden. Nachdem Benutzer eine vollständige Authentifizierung erfolgreich durchgeführt haben, werden sie aufgefordert, eine Citrix PIN oder einen Passcode zu erstellen.

- Mögliche Werte: Jede positive ganze Zahl

-

Standardwert: 15

-

PASSCODE_MIN_LENGTH

- Anzeigename: PIN-Längenanforderung

- Diese Eigenschaft definiert die Mindestlänge von Citrix PINs.

- Mögliche Werte: 4 bis 10

-

Standardwert: 6

-

PASSCODE_STRENGTH

- Anzeigename: PIN-Stärkenanforderung

- Diese Eigenschaft definiert die Stärke einer Citrix PIN oder eines Passcodes. Wenn Sie diese Einstellung ändern, werden Benutzer aufgefordert, eine Citrix PIN oder einen Passcode zu erstellen, wenn sie das nächste Mal zur Authentifizierung aufgefordert werden.

- Mögliche Werte: Niedrig, Mittel, Hoch oder Stark

- Standardwert: Mittel

- Die Kennwortregeln für jede Stärkeeinstellung basierend auf der Einstellung PASSCODE_TYPE lauten wie folgt:

Regeln für numerische Passcodes:

| Passcode-Stärke | Regeln für numerischen Passcode-Typ | Zulässig | Nicht zulässig |

|---|---|---|---|

| Niedrig | Alle Zahlen, beliebige Sequenzen zulässig | 444444, 123456, 654321 | |

| Mittel (Standardeinstellung) | Alle Zahlen dürfen nicht gleich oder aufeinanderfolgend sein. | 444333, 124567, 136790, 555556, 788888 | 444444, 123456, 654321 |

| Hoch | Benachbarte Zahlen dürfen nicht gleich sein. | 123512, 134134, 132312, 131313, 987456 | 080080, 112233, 135579, 987745, 919199 |

| Stark | Verwenden Sie dieselbe Zahl nicht mehr als zweimal. Verwenden Sie nicht drei oder mehr aufeinanderfolgende Zahlen in einer Reihe. Verwenden Sie nicht drei oder mehr aufeinanderfolgende Zahlen in umgekehrter Reihenfolge. | 102983, 085085, 824673, 132312 | 132132, 131313, 902030 |

Regeln für alphanumerische Passcodes:

| Passcode-Stärke | Regeln für alphanumerischen Passcode-Typ | Zulässig | Nicht zulässig |

|---|---|---|---|

| Niedrig | Muss mindestens eine Zahl und einen Buchstaben enthalten | aa11b1, Abcd1#, Ab123~, aaaa11, aa11aa | AAAaaa, aaaaaa, abcdef |

| Mittel (Standardeinstellung) | Zusätzlich zu den Regeln für niedrige Passcode-Stärke dürfen Buchstaben und alle Zahlen nicht gleich sein. Buchstaben dürfen nicht aufeinanderfolgend sein und Zahlen dürfen nicht aufeinanderfolgend sein. | aa11b1, aaa11b, aaa1b2, abc145, xyz135, sdf123, ab12c3, a1b2c3, Abcd1#, Ab123~ | aaaa11, aa11aa, oder aaa111; abcd12, bcd123, 123abc, xy1234, xyz345, oder cba123 |

| Hoch | Muss mindestens einen Großbuchstaben und einen Kleinbuchstaben enthalten. | Abcd12, jkrtA2, 23Bc#, AbCd | abcd12, DFGH2 |

| Stark | Muss mindestens eine Zahl, ein Sonderzeichen, einen Großbuchstaben und einen Kleinbuchstaben enthalten. | Abcd1#, Ab123~, xY12#3, Car12#, AAbc1# | abcd12, Abcd12, dfgh12, jkrtA2 |

-

PASSCODE_TYPE

- Anzeigename: PIN-Typ

-

Diese Eigenschaft definiert, ob Benutzer eine numerische Citrix PIN oder einen alphanumerischen Passcode definieren können. Wenn Sie Numerisch auswählen, können Benutzer nur Zahlen verwenden (Citrix PIN). Wenn Sie Alphanumerisch auswählen, können Benutzer eine Kombination aus Buchstaben und Zahlen verwenden (Passcode).

Wenn Sie diese Einstellung ändern, müssen Benutzer beim nächsten Mal, wenn sie zur Authentifizierung aufgefordert werden, eine neue Citrix PIN oder einen neuen Passcode festlegen.

- Mögliche Werte: Numerisch oder Alphanumerisch

- Standardwert: Numerisch

-

REFRESHINTERVAL

- Anzeigename: REFRESHINTERVAL

- Standardmäßig fragt Citrix Endpoint Management den AutoDiscovery Server (ADS) alle 3 Tage nach angehefteten Zertifikaten ab. Um das Aktualisierungsintervall zu ändern, navigieren Sie zu Einstellungen > Clienteigenschaften, fügen Sie den benutzerdefinierten Schlüssel REFRESHINTERVAL hinzu und setzen Sie den Wert auf die Anzahl der Stunden.

-

Standardwert: 72 Stunden (3 Tage)

-

SEND_LDAP_ATTRIBUTES

- Für MAM-only-Bereitstellungen von Android-, iOS- oder macOS-Geräten: Sie können Citrix Endpoint Management so konfigurieren, dass Benutzer, die sich mit E-Mail-Anmeldeinformationen bei Citrix Secure Hub registrieren, automatisch bei Citrix Secure Mail registriert werden. Dadurch müssen Benutzer keine zusätzlichen Informationen angeben oder zusätzliche Schritte unternehmen, um sich bei Citrix Secure Mail zu registrieren.

- Um diese globale Clientrichtlinie zu konfigurieren, navigieren Sie zu Einstellungen > Clienteigenschaften, fügen Sie den benutzerdefinierten Schlüssel SEND_LDAP_ATTRIBUTES hinzu und legen Sie den Wert wie folgt fest.

- Wert:

userPrincipalName=${user.userprincipalname},sAMAccountNAme=${user.samaccountname}, displayName=${user.displayName},mail=${user.mail} - Die Attributwerte werden als Makros angegeben, ähnlich wie bei MDM-Richtlinien.

-

Hier ist eine Beispielantwort des Kontodienstes für diese Eigenschaft:

<property value="userPrincipalName=user@site.com,sAMAccountName=eng1,displayName=user\,test1,email=user@site.com\,user@site.com" name="SEND_LDAP_ATTRIBUTES"/> -

Für diese Eigenschaft behandelt Citrix Endpoint Management Kommas als String-Terminatoren. Wenn ein Attributwert ein Komma enthält, stellen Sie ihm einen Backslash voran. Der Backslash verhindert, dass der Client das eingebettete Komma als Ende des Attributwerts interpretiert. Backslash-Zeichen stellen Sie mit

"\\"dar. -

HIDE_THREE_FINGER_TAP_MENU

- Wenn diese Eigenschaft nicht festgelegt oder auf false gesetzt ist, können Benutzer auf das Menü für versteckte Funktionen zugreifen, indem sie mit drei Fingern auf ihre Geräte tippen. Das Menü für versteckte Funktionen ermöglichte es Benutzern, Anwendungsdaten zurückzusetzen. Das Setzen dieser Eigenschaft auf true deaktiviert den Zugriff der Benutzer auf das Menü für versteckte Funktionen.

- Um diese globale Clientrichtlinie zu konfigurieren, navigieren Sie zu Einstellungen > Clienteigenschaften, fügen Sie den benutzerdefinierten Schlüssel HIDE_THREE_FINGER_TAP_MENU hinzu und legen Sie den Wert fest.

-

TUNNEL_EXCLUDE_DOMAINS

- Anzeigename: Tunnel Exclude Domains

- Standardmäßig schließt MDX vom Micro-VPN-Tunneling einige Dienstendpunkte aus, die Mobile Apps SDKs und Apps für verschiedene Funktionen verwenden. Dazu gehören beispielsweise Dienste, die kein Routing über Unternehmensnetzwerke erfordern, wie Google Analytics, Citrix Cloud™-Dienste und Active Directory-Dienste. Verwenden Sie diese Clienteigenschaft, um der Liste der ausgeschlossenen Domänen zusätzliche Domänen hinzuzufügen.

- Um diese globale Clientrichtlinie zu konfigurieren, navigieren Sie zu Einstellungen > Clienteigenschaften, fügen Sie den benutzerdefinierten Schlüssel TUNNEL_EXCLUDE_DOMAINS hinzu und legen Sie den Wert fest.

-

Wert: Die zusätzlichen Domänen, die Sie vom Tunneling ausschließen möchten, geben Sie als kommagetrennte Liste von Domänensuffixen ein. Zum Beispiel:

app.launchdarkly.com,cis.citrix.com,cis-staging.citrix.com,cis-test.citrix.com,clientstream.launchdarkly.com,crashlytics.com,events.launchdarkly.com,fabric.io,firehose.launchdarkly.com, hockeyapp.net,mobile.launchdarkly.com,pushreg.xm.citrix.com,rttf.citrix.com,rttf-staging.citrix.com,rttf-test.citrix.com,ssl.google-analytics.com,stream.launchdarkly.com,features.netscalergatewaystaging.net,features.netscalergateway.net

Die benutzerdefinierten Clienteigenschaften für Citrix Endpoint Management sind wie folgt:

ENABLE_MAM_NFACTOR_SSO:

- Diese Eigenschaft ermöglicht es Ihnen, das MAM nFactor SSO während der MAM-Registrierung oder des Logins für Secure Hub zu aktivieren oder zu deaktivieren, während Sie die erweiterte Authentifizierungsrichtlinie im NetScaler® Gateway verwenden. Wenn der Wert auf true gesetzt ist, wird das MAM nFactor SSO während der MAM-Registrierung oder des Logins für Secure Hub aktiviert.

-

Um diese Eigenschaft zu konfigurieren, navigieren Sie zu Einstellungen > Clienteigenschaften und klicken Sie auf Hinzufügen. Wählen Sie Benutzerdefinierter Schlüssel im Dropdown-Menü Schlüssel und aktualisieren Sie die folgenden Informationen entsprechend:

- Schlüssel - ENABLE_MAM_NFACTOR_SSO

- Wert - true oder false

- Name - ENABLE_MAM_NFACTOR_SSO

- Beschreibung - Fügen Sie die entsprechende Beschreibung hinzu

MICROSOFT_CERTIFICATE_STRONG_MAPPING:

-

Diese Eigenschaft steuert, ob vorhandene Clientzertifikate erneuert werden, um die Funktion der starken Zertifikatszuordnung zu unterstützen, indem der Sicherheitsbezeichner (SID) an den alternativen Antragstellernamen (SAN) angehängt wird, wenn Secure Mail mit einer Microsoft Public Key Infrastructure (PKI) verwendet wird. Wenn der Wert auf true gesetzt ist, werden die vorhandenen Clientzertifikate erneuert, um die SAN-SID aufzunehmen.

-

Diese Eigenschaft gilt nur für Microsoft PKI.

-

Um diese Eigenschaft zu konfigurieren, navigieren Sie zu Einstellungen > Clienteigenschaften und klicken Sie auf Hinzufügen. Wählen Sie Benutzerdefinierter Schlüssel im Dropdown-Menü Schlüssel und aktualisieren Sie die folgenden Informationen entsprechend:

- Schlüssel - MICROSOFT_CERTIFICATE_STRONG_MAPPING

- Wert - true oder false

- Name - MICROSOFT_CERTIFICATE_STRONG_MAPPING

- Beschreibung - Clientzertifikate erneuern, um SAN SID aufzunehmen

aeDeviceCertRenewSupport:

-

Diese Eigenschaft steuert, ob Endbenutzer den Gerätezertifikat-Integritätsstatus anzeigen und Zertifikatprobleme automatisch über die Citrix Secure Hub-App beheben können. Wenn der Wert auf true gesetzt ist, wird diese Funktion aktiviert.

-

Um diese Eigenschaft zu konfigurieren, navigieren Sie zu Einstellungen > Clienteigenschaften und klicken Sie auf Hinzufügen. Wählen Sie Benutzerdefinierter Schlüssel im Dropdown-Menü Schlüssel und aktualisieren Sie die folgenden Informationen entsprechend:

- Schlüssel - aeDeviceCertRenewSupport

- Wert - true oder false

- Name - aeDeviceCertRenewSupport

- Beschreibung - Gerätezertifikat-Integritätsstatus und automatische Behebung von Zertifikatproblemen aktivieren