-

Endpoint Management-Integration mit Microsoft Endpoint Manager

-

Vorbereiten der Geräteregistrierung und Bereitstellung von Ressourcen

-

Zertifikate und Authentifizierung

-

Authentifizierung mit Domäne oder Domäne plus Sicherheitstoken

-

Clientzertifikat oder Zertifikat plus Domänenauthentifizierung

-

Authentifizierung mit Azure Active Directory über Citrix Cloud™

-

Authentifizierung mit Azure Active Directory Group-Based Administration

-

Authentifizierung mit Azure Active Directory über Citrix Gateway für die MAM-Registrierung

-

Authentifizierung mit Okta über Citrix Gateway für die MAM-Registrierung

-

Authentifizierung mit einem lokalen Citrix Gateway über Citrix Cloud

-

-

Geräterichtlinie für App-Berechtigungen

-

Compliance-Erzwingung für Android-Geräte (Technische Vorschau)

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

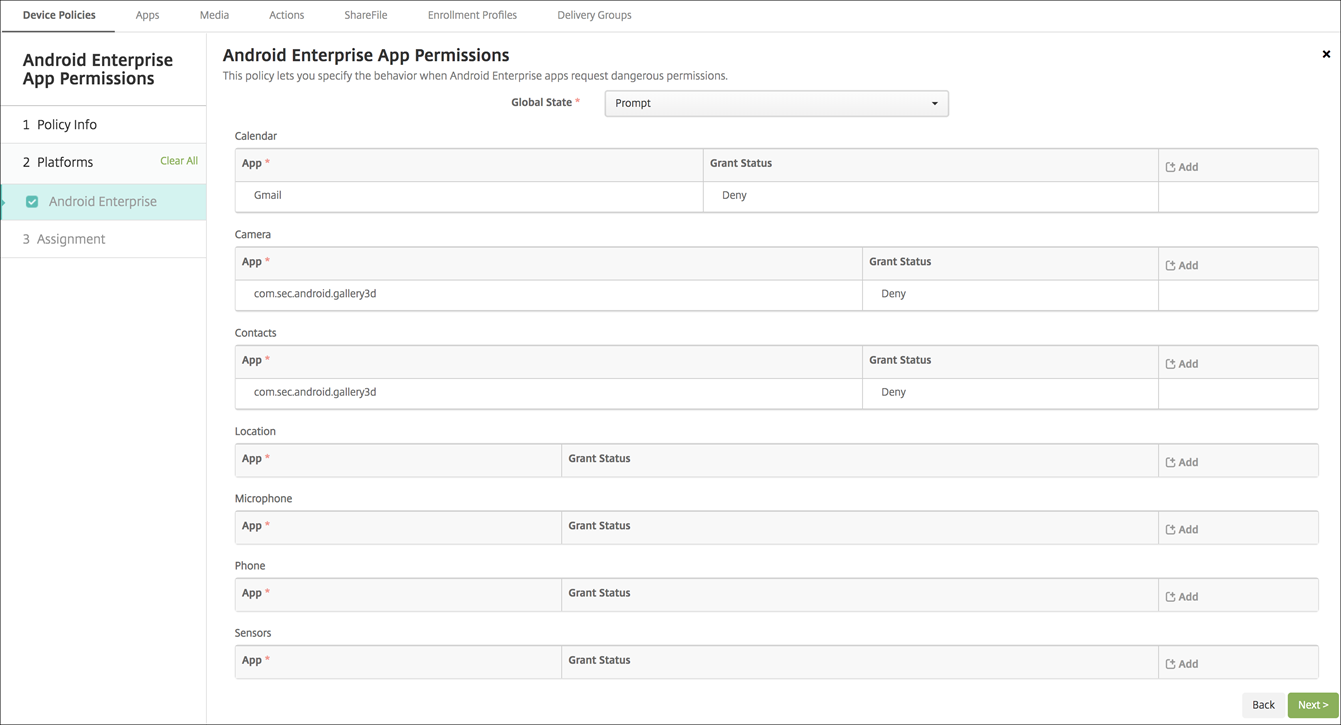

Geräterichtlinie für App-Berechtigungen

Für Android Enterprise-Apps, die sich in Arbeitsprofilen befinden: Sie können konfigurieren, wie Anforderungen an diese Apps mit den von Google als „gefährlich“ bezeichneten Berechtigungen umgehen. Sie steuern, ob der Benutzer aufgefordert wird, die Berechtigungsanfrage der App zu gewähren oder zu verweigern. Diese Funktion gilt für Geräte mit Android 7.0 und höher.

-

Google definiert gefährliche Berechtigungen als Berechtigungen, die:

- Der App Zugriff auf Daten oder Ressourcen ermöglichen, die private Informationen des Benutzers betreffen.

- Oder potenziell die gespeicherten Daten des Benutzers oder den Betrieb anderer Apps beeinträchtigen können. Zum Beispiel ist die Fähigkeit, Benutzerkontakte zu lesen, eine gefährliche Berechtigung.

Sie können einen globalen Status konfigurieren, um das Verhalten aller Anfragen für gefährliche Berechtigungen zu steuern. Der Geltungsbereich dieser Konfiguration sind Android Enterprise-Apps, die sich in Arbeitsprofilen befinden. Sie können auch das Verhalten einer Anfrage für eine gefährliche Berechtigung für einzelne Berechtigungsgruppen, wie von Google definiert, für jede App steuern. Diese individuellen Einstellungen überschreiben den globalen Status.

- Informationen dazu, wie Google Berechtigungsgruppen definiert, finden Sie im [Android-Entwicklerhandbuch](https://developer.android.com).

- Standardmäßig werden Benutzer aufgefordert, Anfragen für gefährliche Berechtigungen zu gewähren oder zu verweigern.

Um diese Richtlinie hinzuzufügen oder zu konfigurieren, gehen Sie zu Konfigurieren > Geräterichtlinien. Weitere Informationen finden Sie unter Geräterichtlinien.

- ## Android Enterprise-Einstellungen

-

Globaler Status: Steuert das Verhalten aller Anfragen für gefährliche Berechtigungen. Klicken Sie in der Liste auf Auffordern, Gewähren oder Verweigern.

- Auffordern: Benutzer werden aufgefordert, Anfragen für gefährliche Berechtigungen zu gewähren oder zu verweigern.

- Gewähren: Alle Anfragen für gefährliche Berechtigungen werden gewährt. Der Benutzer wird nicht aufgefordert.

- Verweigern: Alle Anfragen für gefährliche Berechtigungen werden verweigert. Der Benutzer wird nicht aufgefordert.

-

Standard ist Auffordern.

- Legen Sie ein individuelles Verhalten für jede Berechtigungsgruppe und für jede App fest. Um das Verhalten für eine Berechtigungsgruppe zu konfigurieren: Klicken Sie auf Hinzufügen. Wählen Sie dann unter App eine App aus der Liste aus. Wenn Sie Android Enterprise-System-Apps konfigurieren, klicken Sie auf Neu hinzufügen und geben Sie den Namen des Anwendungspakets ein, das Sie in der Geräterichtlinie für Einschränkungen aktiviert haben. Wählen Sie unter „Gewährungsstatus“ die Option Auffordern, Gewähren oder Verweigern. Dieser Gewährungsstatus überschreibt den globalen Status.

- Auffordern: Benutzer werden aufgefordert, Anfragen für gefährliche Berechtigungen von dieser Berechtigungsgruppe für diese App zu gewähren oder zu verweigern.

-

Gewähren: Anfragen für gefährliche Berechtigungen von dieser Berechtigungsgruppe für diese App werden gewährt. Der Benutzer wird nicht aufgefordert.

Hinweis:

Für Geräte, die im Modus Profilinhaber registriert sind, ist die Berechtigung Gewähren für Kamera, Standort, Mikrofon und Sensor nicht anwendbar, wenn das Gerät mit Android 12 oder höher läuft.

- Verweigern: Anfragen für gefährliche Berechtigungen von dieser Berechtigungsgruppe für diese App werden verweigert. Der Benutzer wird nicht aufgefordert.

Standard ist Auffordern.

- Klicken Sie neben der App und dem Gewährungsstatus auf Speichern.

- Um weitere Apps für die Berechtigungsgruppe hinzuzufügen, klicken Sie erneut auf Hinzufügen und wiederholen Sie diese Schritte.

- Wenn Sie die Einstellung des Gewährungsstatus für Berechtigungsgruppen abgeschlossen haben, klicken Sie auf Weiter.

Teilen

Teilen

In diesem Artikel

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.