-

Endpoint Management-Integration mit Microsoft Endpoint Manager

-

Vorbereiten der Geräteregistrierung und Bereitstellung von Ressourcen

-

Zertifikate und Authentifizierung

-

Authentifizierung mit Domäne oder Domäne plus Sicherheitstoken

-

Clientzertifikat oder Zertifikat plus Domänenauthentifizierung

-

Authentifizierung mit Azure Active Directory über Citrix Cloud™

-

Authentifizierung mit Azure Active Directory Group-Based Administration

-

Authentifizierung mit Azure Active Directory über Citrix Gateway für die MAM-Registrierung

-

Authentifizierung mit Okta über Citrix Gateway für die MAM-Registrierung

-

Authentifizierung mit einem lokalen Citrix Gateway über Citrix Cloud

-

-

Geräterichtlinie für Defender

-

Compliance-Erzwingung für Android-Geräte (Technische Vorschau)

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

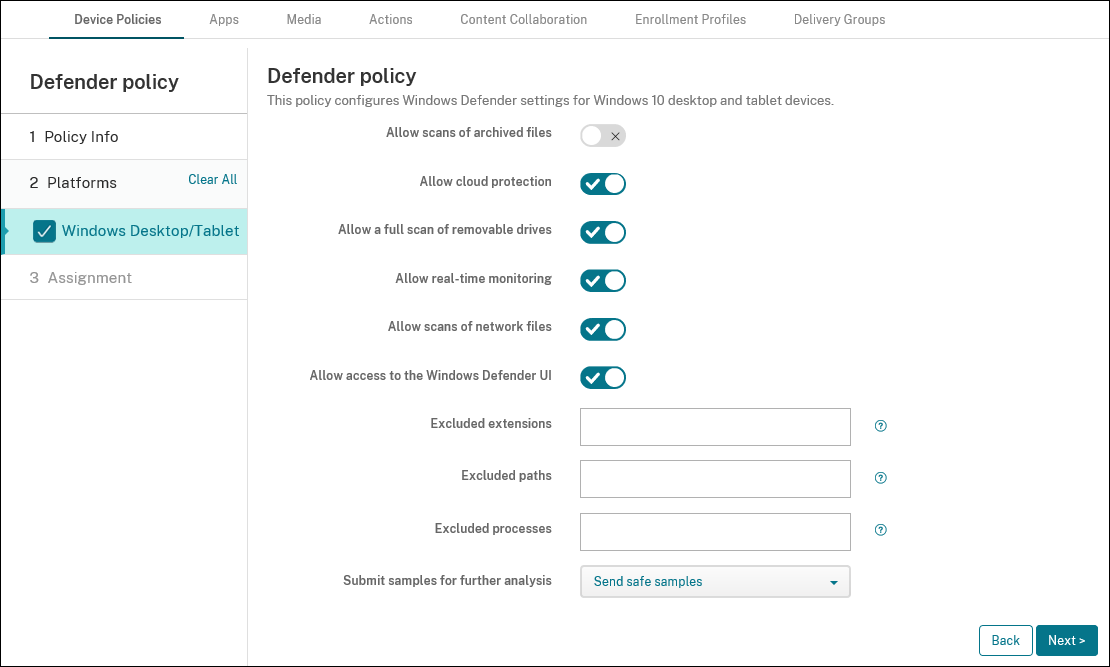

Geräterichtlinie für Defender

Windows Defender ist ein Malwareschutz, der in Windows 10 und Windows 11 enthalten ist. Sie können die Citrix Endpoint Management-Geräterichtlinie „Defender“ verwenden, um die Microsoft Defender-Richtlinie für Windows 10- und Windows 11-Desktop- und Tablet-Geräte zu konfigurieren.

Um diese Richtlinie hinzuzufügen oder zu konfigurieren, navigieren Sie zu Konfigurieren > Geräterichtlinien. Weitere Informationen finden Sie unter Geräterichtlinien.

-

Windows Desktop- und Tablet-Einstellungen

-

- Scannen von archivierten Dateien zulassen: Ermöglicht oder blockiert Defender das Scannen von archivierten Dateien. Standardmäßig Aus.

- Cloud-Schutz zulassen: Ermöglicht oder blockiert Defender das Senden von Informationen über Malware-Aktivitäten an Microsoft. Standardmäßig Ein.

- Vollständigen Scan von Wechseldatenträgern zulassen: Ermöglicht oder blockiert Defender das Scannen von Wechseldatenträgern wie USB-Sticks. Standardmäßig Ein.

- Echtzeitüberwachung zulassen: Standardmäßig Ein.

- Scannen von Netzwerkdateien zulassen: Ermöglicht oder blockiert Defender das Scannen von Netzwerkdateien. Standardmäßig Ein.

- Zugriff auf die Windows Defender-Benutzeroberfläche zulassen: Gibt an, ob Benutzer auf die Windows Defender-Benutzeroberfläche zugreifen können. Diese Einstellung wird beim nächsten Start des Benutzergeräts wirksam. Wenn diese Einstellung auf Aus gesetzt ist, erhalten Benutzer keine Windows Defender-Benachrichtigungen. Standardmäßig Ein.

-

Ausgeschlossene Erweiterungen: Die Erweiterungen, die von Echtzeit- oder geplanten Scans ausgeschlossen werden sollen. Verwenden Sie zur Trennung von Erweiterungen das Zeichen

|. Beispiel:lib\|obj. -

Ausgeschlossene Pfade: Die Pfade, die von Echtzeit- oder geplanten Scans ausgeschlossen werden sollen. Verwenden Sie zur Trennung von Pfaden das Zeichen

|. Beispiel:C:\Example|C:\Example1. -

Ausgeschlossene Prozesse: Die Prozesse, die von Echtzeit- oder geplanten Scans ausgeschlossen werden sollen. Verwenden Sie zur Trennung von Prozessen das Zeichen

|. Beispiel:C:\Example.exe|C:\Example1.exe. - Beispiele zur weiteren Analyse übermitteln: Steuert, ob Dateien an Microsoft gesendet werden sollen, die möglicherweise eine weitere Analyse erfordern, um festzustellen, ob sie bösartig sind. Optionen: Immer nachfragen, Sichere Beispiele senden, Nie senden, Alle Beispiele senden. Standardmäßig Sichere Beispiele senden.

Teilen

Teilen

In diesem Artikel

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.