Authentification unique pour l’application Citrix Workspace à l’aide de Microsoft Azure comme fournisseur d’identité (IdP)

Vous pouvez configurer l’authentification unique (SSO) Security Assertion Markup Language (SAML) pour les appareils ChromeOS. Utilisez Microsoft Entra ID (anciennement connu sous le nom d’Azure Active Directory) comme IdP SAML et Google Admin comme fournisseur de services (SP).

Vous pouvez configurer cette fonctionnalité uniquement pour les utilisateurs gérés. Nous avons ajouté des machines virtuelles Citrix à l’Active Directory (AD) local créées sur Azure, à titre d’exemple d’utilisation. Si vous disposez de machines virtuelles basées sur l’AD sur site sur Azure et d’utilisateurs Microsoft Entra ID, suivez cet article.

Conditions préalables

Les conditions préalables suivantes nécessitent des privilèges d’administrateur :

-

Active Directory (AD)

-

Installez et configurez un contrôleur de domaine Active Directory dans votre configuration. Pour plus d’informations, consultez Installing AD DS by using Server Manager. Pour installer les services de domaine Active Directory à l’aide du Gestionnaire de serveur, suivez les étapes 1 à 19.

-

Autorité de certification (CA)

-

Installez l’autorité de certification. Pour plus d’informations, consultez Install the Certification Authority.

-

Une autorité de certification peut être installée et configurée sur l’une des machines suivantes :

- une nouvelle machine dédiée

- une machine CA existante

- une installation de ce composant d’autorité de certification sur Citrix Cloud Connector

- la machine Active Directory

-

-

Citrix Cloud et Citrix Cloud Connector

Si vous débutez avec Citrix Cloud, définissez un emplacement de ressources et configurez les connecteurs. Il est recommandé de déployer au moins deux connecteurs cloud dans les environnements de production. Pour plus d’informations sur l’installation de Citrix Cloud Connector, consultez Installation de Cloud Connector.

-

Compte d’administrateur global sur le portail Azure

Vous devez être un administrateur global dans Microsoft Entra ID. Ce privilège vous aide à configurer Citrix Cloud pour utiliser Entra ID comme IdP. Pour plus d’informations sur les autorisations que Citrix Cloud demande lors de la connexion et de l’utilisation d’Entra ID, consultez Autorisations Azure Active Directory pour Citrix Cloud.

-

Federated Authentication Service (facultatif).

Pour plus d’informations, consultez Activer l’authentification unique pour les espaces de travail avec Citrix Federated Authentication Service.

-

Compte d’administrateur global sur la console d’administration Google

-

Application Citrix Workspace

Pour commencer

Pour commencer, procédez comme suit :

-

Joignez toutes les machines au domaine avant de configurer les logiciels ou les rôles installés sur celles-ci.

-

Installez le logiciel Citrix Cloud Connector sur la machine respective, mais ne configurez rien pour l’instant.

-

Installez le Citrix FAS sur la machine respective, mais ne configurez rien pour l’instant.

Comment configurer Citrix Cloud pour utiliser Azure AD comme IdP

Remarque :

Assurez-vous de remplir toutes les conditions préalables.

-

Pour connecter Entra ID à Citrix Cloud, consultez Connecter Azure Active Directory à Citrix Cloud.

-

Pour ajouter des administrateurs à Citrix Cloud à partir d’Entra ID, consultez Ajouter des administrateurs à Citrix Cloud à partir d’Azure AD.

-

Pour vous connecter à Citrix Cloud à l’aide d’Entra ID, consultez Se connecter à Citrix Cloud à l’aide d’Azure AD.

-

- Pour activer les fonctionnalités avancées d’Entra ID, consultez Activer les fonctionnalités avancées d’Azure AD.

-

Pour vous reconnecter à Entra ID pour l’application mise à jour, consultez Se reconnecter à Azure AD pour l’application mise à jour.

-

Pour reconnecter Entra ID, consultez Se reconnecter à Azure AD pour l’application mise à jour.

-

Pour synchroniser les comptes avec Entra ID Connect, consultez Synchroniser les comptes.

Il est recommandé de synchroniser vos comptes AD sur site avec Entra ID.

Remarque :

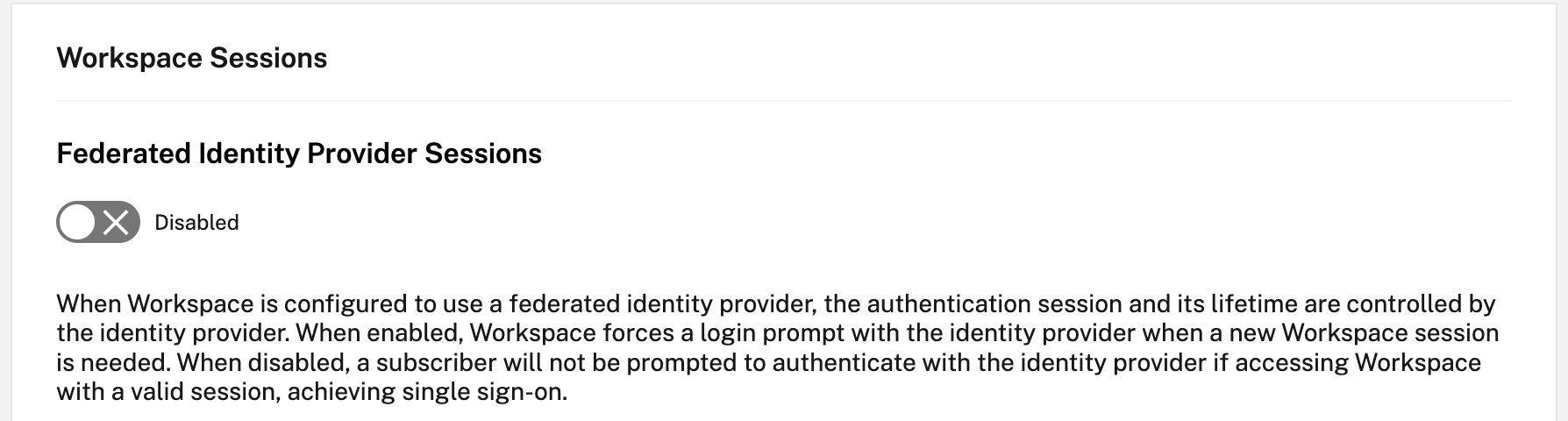

Désactivez l’invite de connexion pour les sessions du fournisseur d’identité fédéré dans la configuration de Citrix Workspace.

Configurer l’authentification unique (SSO) et l’approvisionnement des utilisateurs entre Microsoft Azure et ChromeOS sur le portail Azure

Après avoir configuré l’approvisionnement de l’authentification unique (SSO) entre un locataire Microsoft Entra ID et Google pour ChromeOS, les utilisateurs finaux peuvent se connecter à une page d’authentification Azure au lieu de l’écran de connexion Google sur leurs appareils ChromeOS.

Pour plus d’informations, consultez :

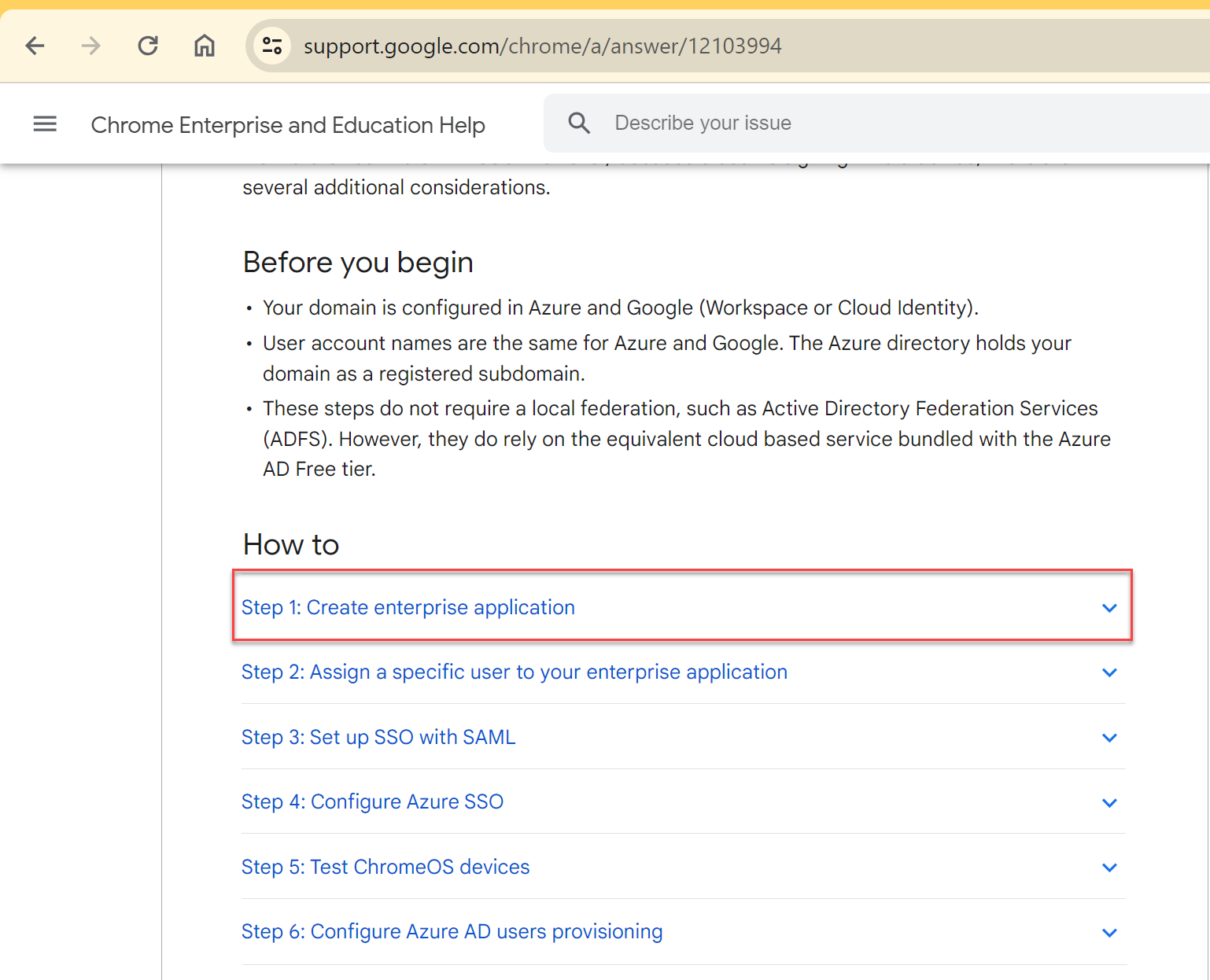

- L’article Google Set-up SSO and user provisioning between Microsoft Azure and ChromeOS.

et

- Le tutoriel Microsoft Intégration de l’authentification unique Microsoft Entra ID avec Google Cloud / G Suite Connector par Microsoft.

Pour configurer l’authentification unique (SSO) sur le portail Azure :

- Créez une application d’entreprise dans le portail Microsoft Entra ID. Pour plus d’informations, consultez l’étape 1 de l’article Google Set-up SSO and user provisioning between Microsoft Azure and ChromeOS.

-

Attribuez un ou plusieurs utilisateurs à l’application d’entreprise que vous avez créée à l’étape 1. Pour plus d’informations, consultez l’étape 2 de l’article Google Set-up SSO and user provisioning between Microsoft Azure and ChromeOS.

-

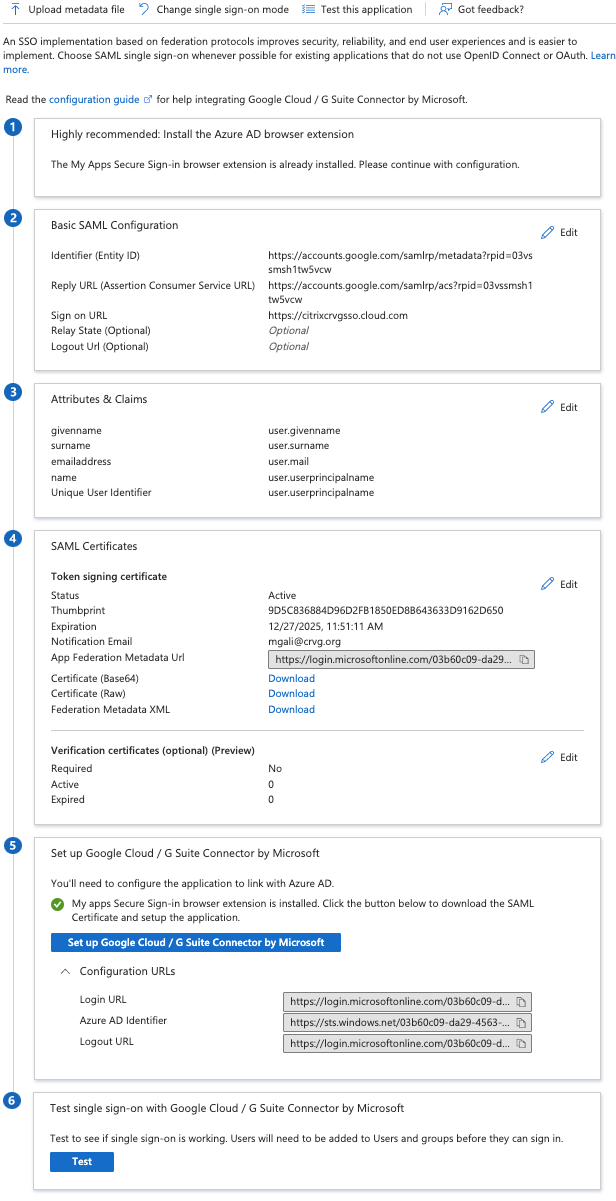

Configurez l’authentification unique (SSO) avec SAML. Pour plus d’informations, consultez l’étape 3 de l’article Google Set-up SSO and user provisioning between Microsoft Azure and ChromeOS.

Remarque :

Il est recommandé de modifier la configuration SAML de base après la création de la stratégie SAML dans la stratégie Google Admin.

Après avoir configuré les URL sur le portail Azure pour l’authentification unique basée sur SAML, l’application apparaît comme suit.

-

-

Point de contrôle de validation

-

Lorsque vous entrez l’URL du magasin, la page de connexion de l’IdP Azure doit apparaître. En cas d’échec, revoyez les étapes de Configuration de l’authentification unique (SSO) et de l’approvisionnement des utilisateurs entre Microsoft Azure et ChromeOS sur le portail Azure.

-

Configurer le profil SAML SSO avec la console d’administration Google

-

Ajoutez le domaine, les utilisateurs et créez une unité d’organisation (OU). Pour plus d’informations, consultez A complete guide to Google Organizational Units.

- Créez le profil SSO SAML avec Microsoft Entra ID en tant qu’IdP. Pour plus d’informations, consultez Configuration de l’authentification unique (SSO) SAML pour les utilisateurs Azure AD.

Point de contrôle de validation

À l’aide du Chromebook, vous devez pouvoir vous connecter à l’application Citrix Workspace à l’aide des informations d’identification Azure. Lorsque vous saisissez l’URL du magasin dans le navigateur, vous devez pouvoir vous connecter.

Configurer le SSO pour l’application Citrix Workspace pour ChromeOS à l’aide de l’extension Chrome SSO SAML

Pour configurer l’authentification unique (SSO) à l’aide de l’extension SAML, procédez comme suit :

-

Installez et configurez l’authentification unique SAML pour l’extension d’application Chrome sur les appareils Chrome.

Pour installer l’extension, cliquez sur SAML SSO for Chrome Apps.

-

L’extension récupère les cookies SAML du navigateur et les fournit à l’application Citrix Workspace pour ChromeOS.

-

Configurez l’extension avec la stratégie suivante pour permettre à l’application Citrix Workspace d’obtenir les cookies SAML. Voici les données JSON :

{ "whitelist": { "Value": [ { "appId": "haiffjcadagjlijoggckpgfnoeiflnem", "domain": "login.microsoftonline.com" } ] } } <!--NeedCopy-->

Point de contrôle de validation

Lorsque vous démarrez l’application Citrix Workspace avec le magasin IdP Azure et l’extension SSO, votre connexion à l’application Citrix Workspace doit être réussie.

-

Déployer FAS pour réaliser l’authentification unique vers les applications et bureaux virtuels

Pour réaliser l’authentification unique pour les applications et bureaux virtuels, vous pouvez déployer un service d’authentification fédérée (FAS).

Remarque :

Sans FAS, il vous est demandé le nom d’utilisateur et le mot de passe Active Directory. Pour plus d’informations, consultez Activer l’authentification unique pour les espaces de travail avec Citrix Federated Authentication Service.

Prise en charge de l’authentification unique Entra ID pour VDA avec les informations d’identification Azure AD

Auparavant, les utilisateurs étaient invités à saisir leurs informations d’identification lors du lancement de sessions HDX avec des VDA joints à Microsoft Entra ID, car il n’y avait pas de prise en charge de l’authentification unique pour les VDA avec les informations d’identification Entra ID. Cette invite crée des difficultés pour les utilisateurs qui migrent d’Active Directory traditionnel vers Azure AD en tant que fournisseur d’identité principal.

- À partir de la version 2511, l’application Citrix Workspace pour ChromeOS offre désormais une expérience d’authentification unique (SSO) transparente pour les VDA avec les informations d’identification Entra ID. Cette fonctionnalité élimine la nécessité pour les utilisateurs de saisir leurs informations d’identification lors du lancement de sessions HDX avec des VDA joints à Microsoft Entra ID, offrant ainsi une expérience d’authentification simplifiée.

Grâce à cette fonctionnalité, les utilisateurs qui ont adopté des VDA joints à Entra ID peuvent désormais bénéficier d’une authentification transparente sans saisie manuelle des informations d’identification pour chaque lancement de VDA.

Remarque :

Cette fonctionnalité est activée par défaut.

Applicabilité

Cette fonctionnalité s’applique aux lancements de sessions d’applications et de bureaux avec des VDA joints à Entra ID purs et hybrides de la version 2507 et supérieure avec les versions de système d’exploitation spécifiées.

Configuration système requise

Virtual Delivery Agent (VDA) :

- Version : 2507

- Type : Session unique ou multisession

Identité de la machine VDA :

- Joint à Microsoft Entra ID

- Joint à Microsoft Entra ID hybride

Système d’exploitation de l’hôte de session :

- Windows 11 24H2 avec la mise à jour cumulative préliminaire 2025-08 pour Windows 11 version 24H2 - KB5068221 (build du système d’exploitation 26100.6588 et supérieur)

- Système d’exploitation serveur - Build préliminaire 27924 et supérieur

Pour plus d’informations sur l’authentification unique Entra ID, consultez Authentification unique Microsoft Entra ID dans la documentation Citrix DaaS.

Limitations connues de la fonctionnalité

L’application Citrix Workspace pour ChromeOS ne prend pas en charge l’authentification unique pour les lancements hybrides depuis le navigateur, car elle ne dispose pas de la prise en charge ICA en mémoire.

Comment configurer

Stratégie d’administration Google

Pour les appareils et les utilisateurs gérés, les administrateurs peuvent désactiver la fonctionnalité à l’aide de la stratégie d’administration Google comme suit :

- Connectez-vous à la stratégie d’administration Google.

- Accédez à Gestion des appareils > Gestion de Chrome > Paramètres utilisateur.

-

Ajoutez les chaînes JSON suivantes au fichier

policy.txtsous la cléengine_settings.Remarque :

Vous pouvez également appliquer cette configuration aux éléments suivants :

- Appareil > Chrome > Applications et extensions > Utilisateurs et navigateurs > Recherchez l’extension > Stratégie pour les extensions.

- Appareil > Chrome > Applications et extensions > Kiosques > Recherchez l’extension > Stratégie pour les extensions.

- Appareil > Chrome > Applications et extensions > Sessions d’invités gérées > Recherchez l’extension > Stratégie pour les extensions.

-

Assurez-vous de définir l’attribut

enableAADSSOsurfalse. Voici un exemple de données JSON :{ "settings": { "Value": { "settings_version": "1.0", "engine_settings": { "features": { "enableAADSSO”: false } } } } } <!--NeedCopy--> - Enregistrez les modifications.

Dépannage

Cet article se concentre sur les journaux que vous devez collecter lorsque l’authentification unique échoue et que les utilisateurs reçoivent des invites d’informations d’identification inattendues après le lancement de leur session.

Prérequis

-

Cloud Broker - 126

-

VDA - 2507

-

Application Citrix Workspace pour ChromeOS - 2509

-

Application Citrix Workspace pour ChromeOS - définissez l’attribut enableAADSSO sur true à partir de l’application Citrix Workspace pour ChromeOS 2509 et versions ultérieures.

Journaux pour dépanner la configuration de la prise en charge de l’authentification unique Entra ID pour VDA avec les informations d’identification Azure AD

Cet article décrit les journaux que vous pouvez collecter lorsque l’authentification unique échoue et que les utilisateurs reçoivent des invites d’informations d’identification inattendues après le lancement de la session.

Pour collecter les journaux :

- Collectez les journaux de base de l’application Citrix Workspace. Pour plus d’informations, consultez Comment collecter les journaux.

-

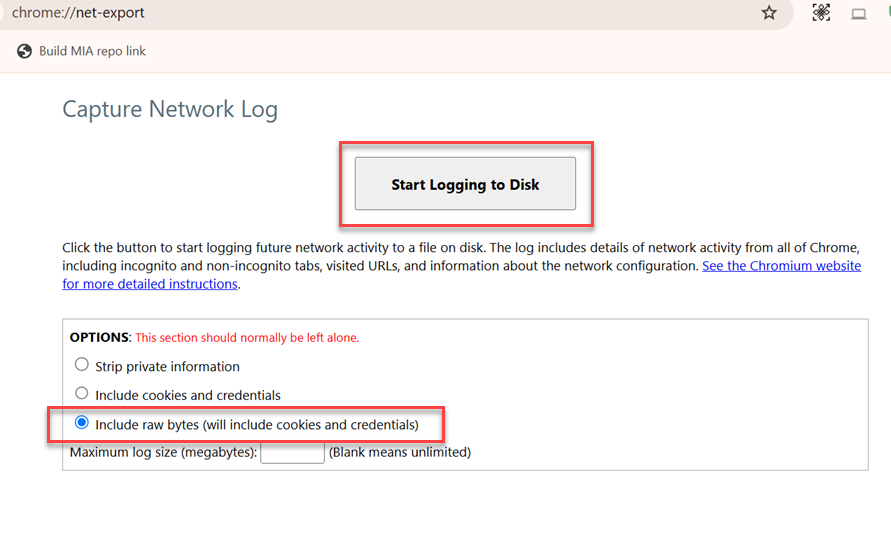

Collectez les traces réseau pour l’état de récupération du jeton MSAL :

i. Ouvrez le navigateur Chrome et accédez à

chrome://net-export/. ii. Sélectionnez Démarrer l’enregistrement sur disque et sélectionnez l’option Inclure les octets bruts (inclura les cookies et les informations d’identification) comme indiqué dans la capture d’écran suivante. Sélectionnez l’emplacement du fichier.

iii. Démarrez une session de l’application Citrix Workspace pour ChromeOS pour reproduire le problème et collecter les traces. Sélectionnez Arrêter l’enregistrement dans

chrome://net-export/. - Collectez les traces Citrix Diagnostic Facility (CDF) du VDA pour tous les modules et le traçage au démarrage. Suivez les étapes pour collecter une trace CDF au démarrage du système, car l’authentification unique peut échouer même avec une négociation de capacités réussie depuis l’application Citrix Workspace.

Limitations connues

-

L’application Citrix Workspace pour ChromeOS ne prend pas en charge l’authentification unique pour le lancement hybride, car elle ne dispose pas de la prise en charge ICA en mémoire.

-

Si le lancement de la session prend plus de 30 secondes, la connexion SSO AAD peut échouer et inviter les utilisateurs à saisir leurs informations d’identification.

Dans cet article

- Conditions préalables

- Pour commencer

- Comment configurer Citrix Cloud pour utiliser Azure AD comme IdP

- Configurer l’authentification unique (SSO) et l’approvisionnement des utilisateurs entre Microsoft Azure et ChromeOS sur le portail Azure

- Configurer le profil SAML SSO avec la console d’administration Google

- Configurer le SSO pour l’application Citrix Workspace pour ChromeOS à l’aide de l’extension Chrome SSO SAML

- Déployer FAS pour réaliser l’authentification unique vers les applications et bureaux virtuels

- Prise en charge de l’authentification unique Entra ID pour VDA avec les informations d’identification Azure AD