Installation et configuration du serveur de journaux

Le serveur de journaux peut être configuré sur des serveurs Linux ou Windows individuels ou hébergé sur l’appliance de connecteur Citrix et bénéficier de mises à jour continues. Reportez-vous à la section pertinente pour les étapes d’installation et de configuration de chaque option.

Remarque concernant l’installation

Pour une sécurité renforcée, HTTPS est recommandé pour le déploiement.

Assurez-vous que le port sélectionné n’est pas déjà utilisé.

Évitez d’utiliser des ports privilégiés (0 à 1023), car ils nécessitent des autorisations d’administrateur ou de niveau système.

Vérifiez que les règles de pare-feu autorisent le trafic sur le port choisi.

Utilisez un numéro de port compris dans la plage valide (0 à 65535), mais évitez les ports couramment utilisés par les services système pour éviter les conflits.

Si vous utilisez le Citrix Connector Appliance pour déployer le serveur de journaux, assurez-vous que seul le port 443 est configuré.

Versions minimales prises en charge pour Always On Tracing (AOT)

Les tableaux suivants répertorient les versions minimales de l’application Citrix Workspace, de Citrix Virtual Apps and Desktops et de DaaS qui prennent en charge l’envoi des journaux Always On Tracing (AOT) au serveur de journaux AOT.

Application Citrix Workspace (CWA)

| Application Citrix Workspace | Version minimale prenant en charge AOT |

|---|---|

| Application Citrix Workspace pour Windows | 2511.10 ou 2507 CU1 ou version ultérieure |

| Application Citrix Workspace pour Mac | 2603 ou version ultérieure |

| Application Citrix Workspace pour Linux | Bientôt disponible ! |

| Application Citrix Workspace pour HTML5 | 2511 ou version ultérieure |

| Application Citrix Workspace pour ChromeOS | 2511 ou version ultérieure |

| Application Citrix Workspace pour Android | 2603 ou version ultérieure |

| Application Citrix Workspace pour iOS | 2603 ou version ultérieure |

Citrix Virtual Apps and Desktops (CVAD)

| Composant | Versions prises en charge |

|---|---|

| Citrix Virtual Apps and Desktops | 2507 CU1, 2511 ou version ultérieure |

Citrix DaaS

| Version prise en charge |

|---|

| Après février 2026 |

Citrix NetScaler

| Composant | Versions prises en charge |

|---|---|

| Citrix NetScaler | 14.1.60.57 |

Installation du serveur de journaux via Citrix Connector Appliance

Le serveur de journaux peut être déployé au sein du Citrix Connector Appliance. Cette approche élimine la nécessité de déployer et de gérer une machine virtuelle hôte et de télécharger manuellement des images ou d’exécuter des commandes de conteneur. Le serveur de journaux est automatiquement intégré lors de la mise à niveau du Connector Appliance et reste à jour grâce aux mises à jour continues du connecteur, ce qui vous garantit de toujours disposer de la dernière version. Pour plus d’informations, consultez Mises à jour de l’appliance de connecteur

Étapes de déploiement du serveur de journaux via Citrix Connector Appliance

-

Si votre environnement ne dispose pas déjà d’une appliance de connecteur, déployez l’appliance sur votre hyperviseur ou depuis votre place de marché de cloud public. Le Citrix Connector Appliance minimum requis est la version 11.4.1.444. Après l’importation, enregistrez l’appliance auprès de Citrix Cloud. Pour plus d’informations, consultez Obtenir l’appliance de connecteur

-

Par défaut, l’appliance de connecteur dispose de 2 vCPU et de 4 Go de mémoire ; augmentez les ressources à au moins 4 vCPU et 16 Go de mémoire pour gérer les requêtes du serveur de journaux.

-

Cloud Monitor récupère les journaux AOT via le service Monitor Connector exécuté sur un Cloud Connector Windows pris en charge dans l’emplacement des ressources. Si le serveur de journaux est déployé sur le Citrix Connector Appliance, un Cloud Connector Windows pris en charge doit également être présent dans le même emplacement des ressources. L’appliance de connecteur seule n’est pas suffisante pour que Cloud Monitor récupère les traces AOT. Le Cloud Connector doit exécuter la version 6.141.0.13739 (ou 4.420.0.13739) ou ultérieure. Les versions antérieures entraîneront l’échec de l’appel d’API

GetAotTraces, ce qui entraînera une erreur HTTP 500 dans Monitor. -

L’appliance de connecteur fournit un certificat auto-signé qui est servi à un navigateur qui se connecte à la page d’administration de l’appliance de connecteur. Pour pouvoir vous connecter au serveur de journaux via HTTPS, vous pouvez remplacer ce certificat auto-signé par l’un des vôtres, signé par votre organisation ou généré à l’aide de la chaîne de confiance de votre organisation. Pour plus de détails, reportez-vous à Gestion des certificats ou Remplacer le certificat de serveur.

-

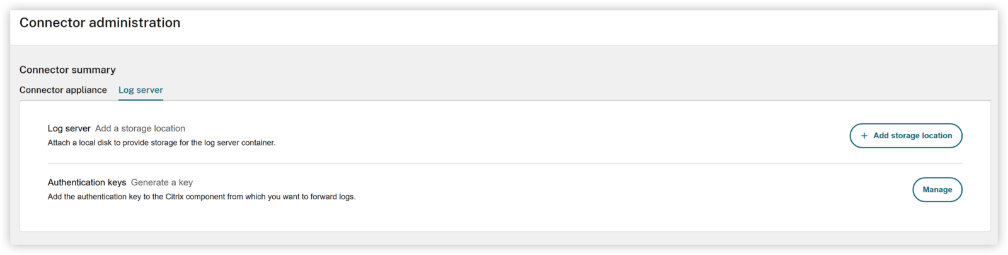

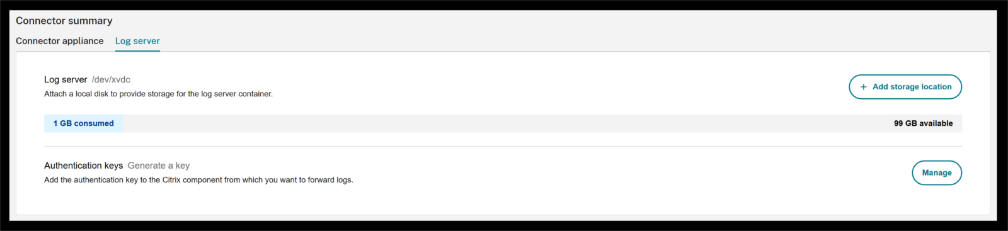

Une fois la mise à niveau terminée, connectez-vous à l’interface utilisateur de l’appliance de connecteur à l’adresse

https://connector-appliance-FQDN-or-IP/?enable=logserver. Assurez-vous d’inclure « ?enable=logserver » pour pouvoir afficher l’interface utilisateur du serveur de journaux. Le nouvel onglet Serveur de journaux affiche désormais les options de gestion du stockage et des clés d’authentification.

-

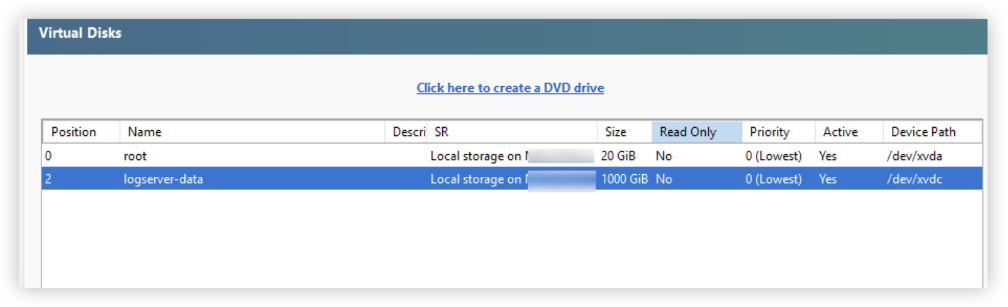

Le disque de démarrage de l’appliance de connecteur a une capacité de 20 Go. Pour prendre en charge un stockage de journaux efficace sur le serveur de journaux, vous devez ajouter un autre disque virtuel à l’appliance de connecteur à l’aide de votre hyperviseur ou de votre plateforme de gestion de cloud. Ce disque supplémentaire doit disposer de suffisamment d’espace pour répondre à vos besoins de stockage de journaux (comme expliqué dans la section précédente).

La capture d’écran XenServer ci-dessous montre un exemple d’appliance de connecteur avec un disque supplémentaire configuré.

Remarque :

Une exigence connue pour VMware ESXi : Les utilisateurs doivent connecter le disque de données supplémentaire à un contrôleur SCSI différent de celui utilisé par le disque racine.

-

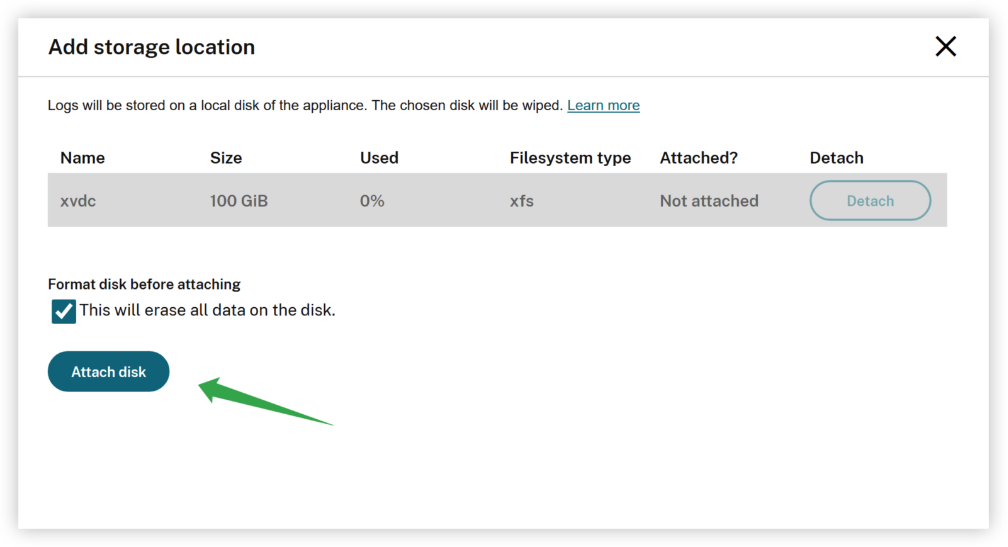

Après avoir ajouté le disque clé, l’interface utilisateur du serveur de journaux le détectera automatiquement, vous permettant de le formater et de le monter sur le conteneur du serveur de journaux sur l’appliance de connecteur.

-

-

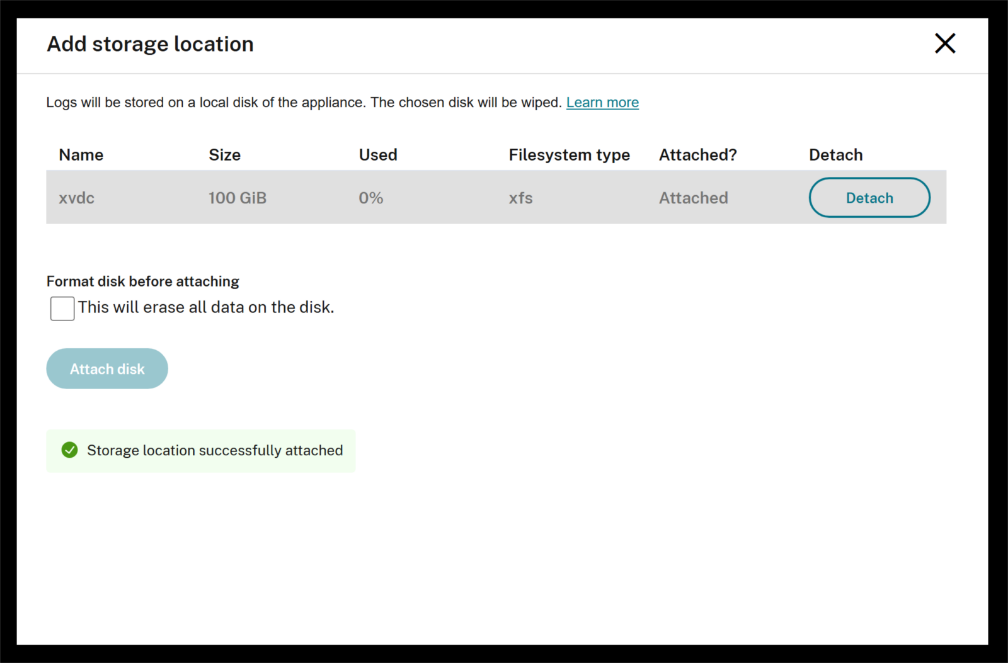

- Une fois que vous avez cliqué sur le bouton « Attacher le disque », le disque sera monté sur le conteneur du serveur de journaux.

-

La page principale affichera la taille du disque ainsi que des informations sur l’espace utilisé et l’espace restant.

-

Une fois le disque attaché, vérifiez que le serveur de journaux est en cours d’exécution en appelant le point de terminaison ping :

https://connector-appliance-FQDN/ctxlogserver/Ping. Une réponse pong confirme que le serveur de journaux a démarré avec succès. -

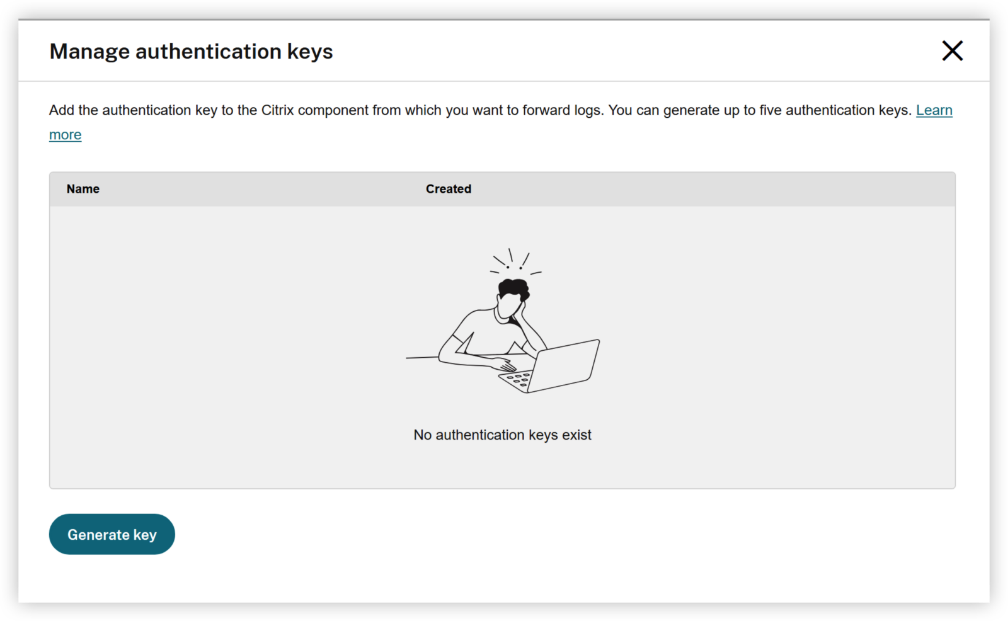

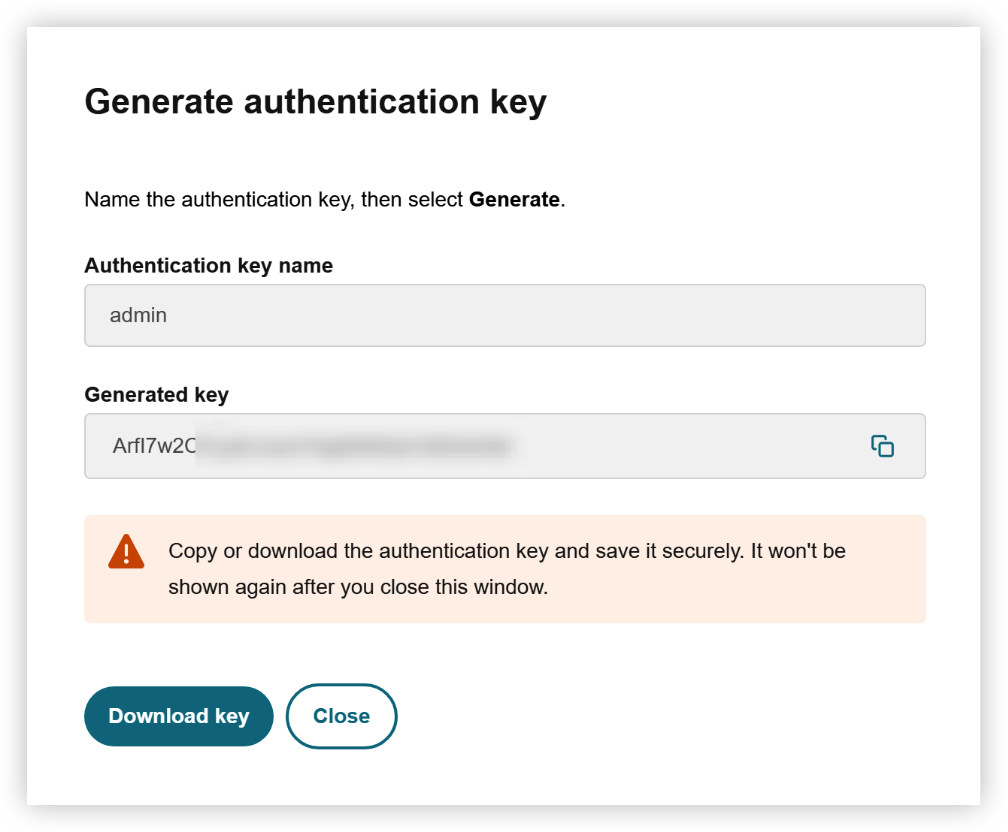

Cliquez sur « Générer une clé », saisissez le nom du rôle, puis copiez ou téléchargez la clé d’authentification. La clé ne sera plus affichée une fois que vous aurez fermé la fenêtre.

Installation Linux

- Téléchargez l’image du conteneur Docker du serveur de journaux depuis Téléchargements Citrix.

- Placez les fichiers téléchargés dans le même répertoire.

- Exécutez le programme d’installation dans le répertoire avec le terminal (Linux) ou l’invite de commandes (Windows) et suivez les instructions :

chmod +x ./InstallLogServer

#Install with https mode with port 8443 with default path

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443

#Install with http mode, with port 8080 with default path

./InstallLogServer --port 8080

#Command to change the config path and data path of your choice with https mode

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443 --config /Path/LogServer/Config --database /Path/LogServer/Data

#Command to change the config path and data path of your choice with http mode

./InstallLogServer --port 8080 --config /Path/LogServer/Config --database /Path/LogServer/Data

- #To support CWA client uploading AOT logs, some additional parameters need to be added after the install log server command.

- --sta-server http://STA_SERVER_FQDN:port --log-server LOG_SERVER_FQDN:PORT

<!--NeedCopy-->

Où,

-

STA_SERVER_FQDNest le nom d’hôte ou l’adresse IP du serveur STA (dans une installation sur site, le serveur STA est généralement installé avec le DDC).-

LOG_SERVER_FQDNetPORTsont le nom d’hôte du serveur de journaux lui-même et le port spécifié (8080, 8443 ou la valeur--portdans le paramètre d’installation). -

Le certificat du serveur de journaux

your_private_cert_key.pfxdoit être approuvé par les autres composants Citrix, où le client AOT utilisera une connexion TLS pour télécharger les journaux.

-

L’adresse STA_SERVER permet au serveur de journaux d’émettre des tickets STA de reconnexion aux clients Citrix Workspace app (CWA) lorsque StoreFront ne peut pas les fournir, par exemple après un délai d’expiration de session. Cela permet aux clients CWA de rétablir la connexion directement avec le serveur de journaux en cas de rupture de connexion.

L’adresse LOG_SERVER est utilisée lorsque le serveur de journaux demande un ticket STA au serveur STA configuré. Le serveur STA renvoie un ticket qui autorise les connexions spécifiquement au point de terminaison du serveur de journaux.

Ces paramètres sont facultatifs si les clients CWA n’ont pas besoin de tickets STA de reconnexion ou se connectent directement au LogServer sans passerelle.

Post-installation sous Linux

Après l’installation, des fichiers de script utiles sont générés :

# In Linux, sh scripts will be generated

DownloadLogsByTime.sh

- DownloadLogsByWords.sh

- GetAuthKey.sh

- ListMachines.sh

StartLogServer.sh

<!--NeedCopy-->

Utilisez ./StartLogServer.sh pour démarrer le serveur. Vérifiez votre configpath/weblogs.txt pour confirmer que LogServer a démarré avec succès.

Si LogServer démarre avec succès, vous pouvez voir le message ci-dessous dans le fichier weblogs. Le port 5000 est utilisé par LogServer en interne dans les conteneurs Docker avec le protocole HTTP ou HTTPS sélectionné.

Now listening on https://[::]:5000

<!--NeedCopy-->

Si le serveur de journaux a été installé en mode HTTP, les journaux réussis doivent afficher ce qui suit :

Now listening on http://[::]:5000

<!--NeedCopy-->

Si LogServer utilise HTTPS, assurez-vous que son certificat est approuvé sur toutes les machines téléchargeant les journaux AOT.

Remarque :

Le port configuré lors de l’étape d’installation (8080 ou 8443 ou tout autre port spécifié) doit être utilisé lors de la configuration de l’URL de LogServer dans DDC, StoreFront, VDA, etc.

Généralement, le démarrage sous Linux prend de 30 à 60 secondes.

Installation sous Windows

- Téléchargez l’image du conteneur Docker du serveur de journaux depuis Citrix downloads.

- Placez les fichiers téléchargés dans le même répertoire.

- Exécutez le programme d’installation dans le répertoire avec un terminal (Linux) ou une invite de commandes (Windows) et suivez les instructions :

Étape 1

Installez Docker Desktop (un abonnement peut être requis) pour Windows sur la VM du serveur de journaux. Suivez les étapes ci-dessous pour vous assurer que Docker Desktop s’installe et démarre correctement sur les systèmes Windows qui dépendent de WSL 2.

-

- Définissez la limite de mémoire >= 12 Go dans les paramètres de Docker Desktop.

-

- Docker Desktop nécessite les fonctionnalités Windows suivantes ; assurez-vous qu’elles sont activées.

- Hyper-V

- Plateforme de machine virtuelle

- Sous-système Windows pour Linux (WSL)

-

- Si des fonctionnalités sont manquantes, installez-les et redémarrez la VM pour qu’elles prennent effet.

-

Après le redémarrage du système, ouvrez PowerShell (Exécuter en tant qu’administrateur) et mettez à jour WSL en exécutant la commande

wsl --update. -

Docker Desktop nécessite WSL 2. Configurez-le comme valeur par défaut en exécutant la commande

wsl --set-default-version 2. -

Une fois que WSL est mis à jour et que les fonctionnalités Windows requises sont activées, le moteur Docker Desktop devrait démarrer avec succès.

Étape 2

Exécutez les commandes ci-dessous pour poursuivre l’installation.

Remarque :

L’emplacement par défaut des dossiers de configuration (

Config) et de base de données (Database (Data)) estC:\Users\<username>\LogServer. Vous pouvez les modifier avec les commandes ci-dessous.

#Install with https mode with port 8443 with default path

InstallLogServer.exe --https --cert <c:\path\cert.pfx> --port 8443

#Install with http mode, with port 8080 with default path

InstallLogServer.exe --port 8080

#Command to change the config path and data path of your choice with https mode

InstallLogServer.exe --https --cert <c:\path\cert.pfx> --port 8443 --config C:\LogServer\Config --database C:\LogServer\Datacmd

#Install with specific config path and data path

InstallLogServer.exe --port 8080 --config C:\LogServer\Config --database C:\LogServer\Datacmd

#To support CWA client uploading AOT logs, some additional parameters need to be added after the install log server command.

--sta-server http://STA_SERVER_FQDN:port --log-server LOG_SERVER_FQDN:PORT

<!--NeedCopy-->

Où,

-

STA_SERVER_FQDNest le nom d’hôte ou l’adresse IP du serveur STA (dans une installation sur site, le serveur STA est généralement installé avec le DDC). -

LOG_SERVER_FQDNetPORTsont le nom d’hôte du serveur de journaux lui-même et le port spécifié (8080, 8443 ou la valeur--portdans le paramètre d’installation). -

Le certificat du serveur de journaux

your_private_cert_key.pfxdoit être approuvé par les autres composants Citrix, où le client AOT utilisera une connexion TLS pour télécharger les journaux.

L’adresse STA_SERVER permet à LogServer de fournir des tickets STA de reconnexion aux clients CWA lorsque StoreFront ne peut pas les fournir en raison d’un délai d’expiration de session. Par conséquent, les clients CWA peuvent obtenir des tickets de reconnexion directement auprès de LogServer en cas de défaillance de connexion.

L’adresse LOG_SERVER est utilisée lorsque le serveur de journaux demande un ticket STA au STA_SERVER. Le STA_SERVER émet un ticket STA qui autorise exclusivement les connexions à l’adresse LOG_SERVER.

Ces paramètres sont facultatifs si les clients CWA n’ont pas besoin de tickets STA de reconnexion ou se connectent directement au LogServer sans passerelle.

Après l’installation sous Windows

Après l’installation, quelques fichiers de script utiles sont générés dans le même répertoire où vous avez enregistré les fichiers d’installation.

Remarque :

Vous pouvez déplacer ces fichiers vers un autre emplacement. Cependant, n’oubliez pas le nouvel emplacement, car ils seront nécessaires lors de la configuration du serveur de journaux.

#In Windows, bat scripts will be generated in the same directory where you saved the installer files.

DownloadLogsByTime.bat

DownloadLogsByWords.bat

GetAuthKey.bat

ListMachines.bat

StartLogServer.bat

<!--NeedCopy-->

- Utilisez

StartLogServer.batpour démarrer le serveur de journaux.

Vérifiez votre configpath\weblogs.txt pour confirmer que le serveur de journaux a démarré avec succès.

Lorsque les journaux affichent ce qui suit, cela signifie que le serveur de journaux a démarré avec succès. Si le serveur de journaux démarre avec succès, vous verrez le message ci-dessous dans le fichier weblogs. Le port 5000 est utilisé par le serveur de journaux en interne dans les conteneurs Docker avec le protocole http ou https sélectionné.

Now listening on: https://[::]:5000

<!--NeedCopy-->

Si le serveur de journaux a été installé en mode HTTP, les journaux de succès devraient afficher ce qui suit :

Now listening on: http://[::]:5000

<!--NeedCopy-->

Si le serveur de journaux utilise HTTPS, assurez-vous que son certificat est approuvé sur toutes les machines qui téléchargent les journaux AOT.

Remarque :

Le port configuré lors de l’étape d’installation (8080 ou 8443 ou tout autre port spécifié) doit être utilisé lors de la configuration de l’URL du serveur de journaux dans DDC, StoreFront, VDA, etc.

Généralement, cela prend 1 à 10 minutes sous Windows, selon le matériel.

Authentification TLS mutuelle (facultatif)

Le TLS mutuel (mTLS) fournit une couche de sécurité supplémentaire entre le serveur de journaux et les clients (VDA, DDC, StoreFront, CWA). Lorsque le mTLS est activé, le client et le serveur s’authentifient mutuellement à l’aide de certificats émis par votre PKI d’entreprise.

-

Le mTLS est utile dans les environnements où :

- Les segments de réseau ne sont pas fiables ou sont partagés

- Il est nécessaire d’authentifier non seulement le serveur de journaux, mais aussi chaque client de journaux AOT

- Les clients souhaitent empêcher les systèmes non autorisés d’envoyer des données de journalisation

- Les politiques réglementaires ou de conformité exigent une authentification basée sur des certificats.

Bien que le mTLS soit facultatif, il améliore la sécurité en garantissant que seuls les composants Citrix approuvés peuvent communiquer avec le serveur de journaux, et que le serveur de journaux peut vérifier chaque connexion entrante avant d’accepter les données de télémétrie.

Exigences en matière de certificat

Pour configurer le mTLS, les certificats suivants doivent être générés :

- aotclient.pfx – Certificat utilisé par les clients de journaux AOT (VDA, DDC, StoreFront, CWA)

- logserver.pfx – Certificat utilisé par le serveur de journaux

- enterprise-ca.cer – Le certificat racine ou intermédiaire utilisé pour signer les deux fichiers .pfx

Remarque

Ignorez cette section sur le TLS mutuel si vous utilisez Citrix Connector Appliance, car il n’est pas pris en charge.

- Le fichier enterprise-ca.cer doit être importé dans le magasin des autorités de certification racines de confiance sur le serveur de journaux et les clients de télémétrie.

Les certificats aotclient.pfx et logserver.pfx ne doivent pas être protégés par un mot de passe.

- Le sujet de aotclient.pfx doit être CitrixAOTClient, permettant au client de télémétrie de localiser automatiquement le certificat pendant l’exécution.

Pour activer le mTLS, incluez le paramètre --ca dans la commande d’installation du serveur de journaux. Ce paramètre spécifie le chemin d’accès au certificat enterprise-ca.cer.

# with default path

./InstallLogServer --https --cert logserver.pfx --ca enterprise-ca.cer --port 8443

# with customized path

./InstallLogServer --config /YourPath/LogServer/Config --database /YourPath/LogServer/Data --cert /YourPath/logserver.pfx --ca /YourPath/enterprise-ca.cer --port 8443

# delete temp certificate logserver.pfx in current install directory

sudo rm -rf /YourPath/logserver.pfx

# keep logserver.pfx accessed only by the container process user 'ubuntu'.

sudo chmod 400 LogServer/Config/logserver.pfx

sudo chown ubuntu:ubuntu LogServer/Config/logserver.pfx

<!--NeedCopy-->

Si l’authentification TLS mutuelle est requise, exécutez la commande PowerShell suivante dans DDC, StoreFront, VDA et les autres composants CVAD avec des privilèges d’administrateur.

# import client cert at the machine aot client

Import-PfxCertificate -CertStoreLocation Cert:\LocalMachine\My\ -FilePath c:\aotclient.pfx

# Verify successful import

Get-ChildItem Cert:\LocalMachine\My | Where-Object { $_.Subject -like "*AOTclient*" }

# delete temp certificate aotclient.pfx

Remove-Item -Path "C:\aotclient.pfx" -Force

# Ensure LogServer’s certificate is trusted on all machines uploading AOT logs.

<!--NeedCopy-->

Remarque :

Le service de télémétrie s’exécute sous le compte “service réseau”, il est donc nécessaire d’accorder manuellement au SERVICE RÉSEAU un contrôle total sur la clé privée du certificat CitrixAOTClient, à l’aide de l’interface graphique certlm.msc.

Appuyez sur Win + R, tapez

certlm.mscet appuyez sur Entrée pour ouvrir la console Certificats (ordinateur local).Développez Certificats (ordinateur local) > Personnel > Certificats.

Dans le volet de droite, localisez le certificat émis pour CitrixAOTClient.

Ouvrez “Gérer les clés privées”.

Cliquez avec le bouton droit sur le certificat et sélectionnez Toutes les tâches > Gérer les clés privées.

Dans la boîte de dialogue des autorisations, sélectionnez Ajouter, tapez

NETWORK SERVICEet cliquez sur Vérifier les noms (cela devrait se résoudre en NT AUTHORITY\NETWORK SERVICE).Cliquez sur OK pour appliquer les autorisations.

Si le client fournit des certificats auto-signés, procédez comme suit :

- Côté serveur de journaux,

logserver.pfxetaotclient.cersont installés comme décrit précédemment. Leaotclient.cerjoue le rôle deenterprise-ca.cer. - Côté client,

aotclient.pfxetlogserver.cersont importés comme décrit précédemment. Lelogserver.cerjoue le rôle deenterprise-ca.cer. - Pour plus d’informations, consultez Créer un nouveau certificat

Vérifier le serveur de journaux

Ouvrez votre navigateur sur le serveur de journaux, le VDA ou le DDC, et accédez à http://VotreFQDNduServeurDeJournaux:8080/Ping

Une chaîne de réponse “Pong UTC:08/19/2025 01:03:29 Version: 2511.1.6” s’affichera dans le navigateur. L’heure UTC doit être l’heure UTC du serveur de journaux. La chaîne de version contient le nom de la version et le numéro de build.

Remarque :

Changez le port 8080 par votre port configuré si vous n’utilisez pas le port par défaut, et changez http en https si l’installation a été effectuée en mode HTTPS.

Si la vérification du serveur de journaux échoue, veuillez vérifier les journaux suivants :

- Exécutez

docker logs logserverpour vérifier les journaux Docker. - Pour Linux -

$HOME/LogServer/Config/weblogs.txt(remplacez$HOME/LogServerpar votre chemin d’installation réel si vous n’utilisez pas celui par défaut) - Pour Windows -

C:\Users\VotreNomUtilisateur\LogServer\Config\weblogs.txt(RemplacezVotreNomUtilisateurpar le nom d’utilisateur réel. RemplacezC:\Users\VotreNomUtilisateur\LogServerpar votre chemin d’installation réel si vous n’utilisez pas celui par défaut)

Configuration avancée du serveur de journaux

Sous Linux ou Windows

Exécutez docker stop logserver pour arrêter le serveur de journaux.

Par défaut, le serveur de journaux est configuré avec les valeurs ci-dessous. Pour apporter des modifications, modifiez StartLogServer.sh ou StartLogServer.bat si installé sous Windows.

-e MAX_RESERVE_DAYS=7

-e MAX_DISK_USAGE_PERCENTAGE=85

-e LOCAL_DOWN_ONLY=true

-e OPENSEARCH_JAVA_OPTS="-Xms2G -Xmx2G"

<!--NeedCopy-->

| Options de configuration du LogServer | Valeur par défaut | Plage de valeurs | Description |

|---|---|---|---|

| LOG_LEVEL | 2 | 0-4 | 0=Trace, 1=Débogage, 2=Info, 3=Avertissement, 4=Erreur |

| CORS_ORIGINS | “Url” ou “url1;url2;url3” | Modifiez cette valeur pour permettre au client CWA H5/Chrome de télécharger les journaux AOT. Prend en charge plusieurs URL séparées par “;” | |

| MAX_RESERVE_DAYS | 7 | 1~30 | Le Log Server stocke les entrées de journal pendant un nombre maximal de jours basé sur le champ TimeStamp. Les journaux insérés il y a 7 jours seront supprimés. Vérification toutes les 10 minutes. |

| MAX_DISK_USAGE_PERCENTAGE | 85 | 10~90 | Le Log Server surveille le pourcentage d’utilisation du stockage de données. Si le pourcentage d’utilisation dépasse 90 %, le Log Server supprimera les anciens journaux jour après jour jusqu’à ce que le pourcentage d’utilisation soit inférieur à 90 %. Vérification toutes les 10 minutes. |

| LOCAL_DOWN_ONLY | true | true/false | Si la valeur est true, seule la machine sur laquelle le Log Server est installé peut accéder aux API /Download/. Si la valeur est false, d’autres machines avec une AuthKey peuvent accéder aux API /Download/. |

| OPENSEARCH_JAVA_OPTS | “-Xms2G -Xmx2G” | 2G ~ MaxMem/2 | Configurations de la mémoire d’Opensearch. Fournissez plus de mémoire si de nombreuses machines envoient des journaux au Log Server. Ex., 0~999 machines : 2 Go, 1000~1999 machines : 4 Go, 2000~9999 machines : 6 Go |

Exécutez ./StartLogServer.sh sous Linux pour vérifier si les modifications sont mises à jour.

Exécutez StartLogServer.bat sous Windows pour vérifier si les modifications sont mises à jour.

Sur l’appliance de connecteur Citrix

Voici les étapes pour configurer les paramètres avancés du serveur de journaux sur l’appliance de connecteur Citrix via l’API locale.

Vous pouvez exécuter cela sur Postman, Curl ou PowerShell. Voici un exemple d’instructions exécutées sur Postman :

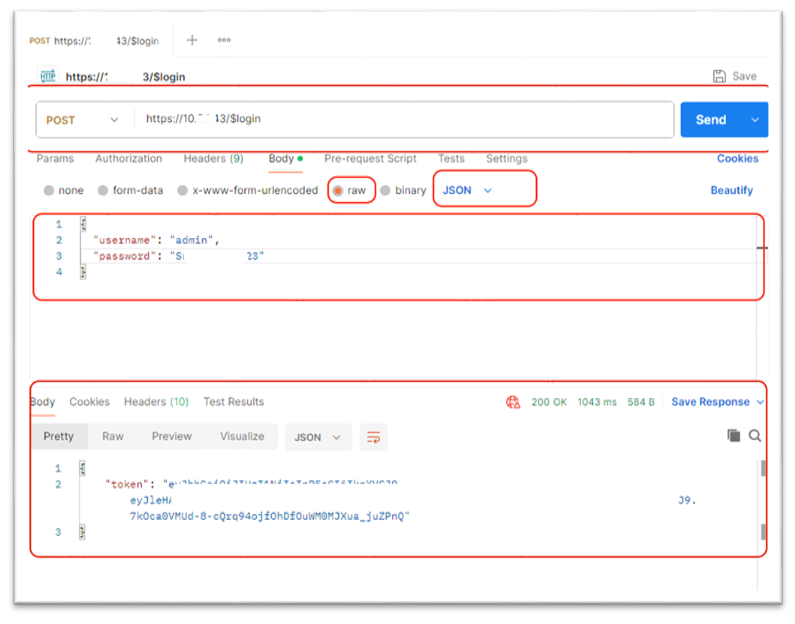

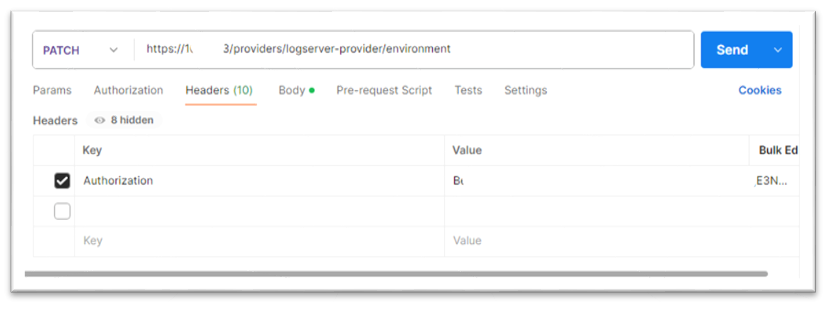

- Authentification : Génération d’un JWT

Tous les appels d’API doivent être authentifiés à l’aide d’un jeton Web JSON (JWT). Vous devez d’abord générer un jeton qui sera ensuite inclus dans l’en-tête des requêtes ultérieures.

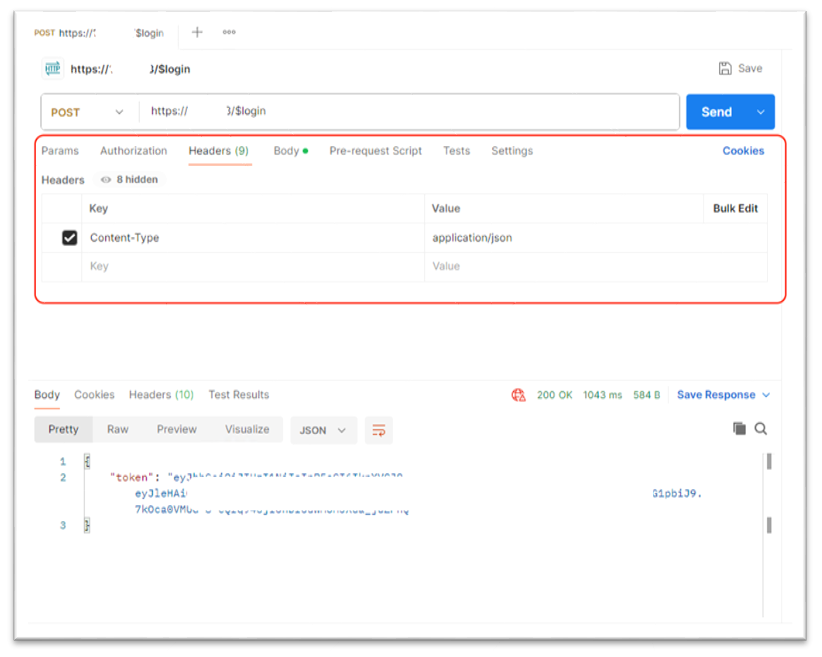

Étape 1.1 : Générer le jeton

Pour générer le jeton, exécutez une requête POST vers le point de terminaison $login.

-

Point de terminaison : POST https://[ip]/$login

-

Corps : Vous devrez inclure la charge utile JSON nécessaire pour l’authentification (par exemple, nom d’utilisateur et mot de passe). Si les informations d’identification sont correctes, l’API renverra un jeton.

Copiez cette valeur de jeton pour l’utiliser dans les étapes suivantes.

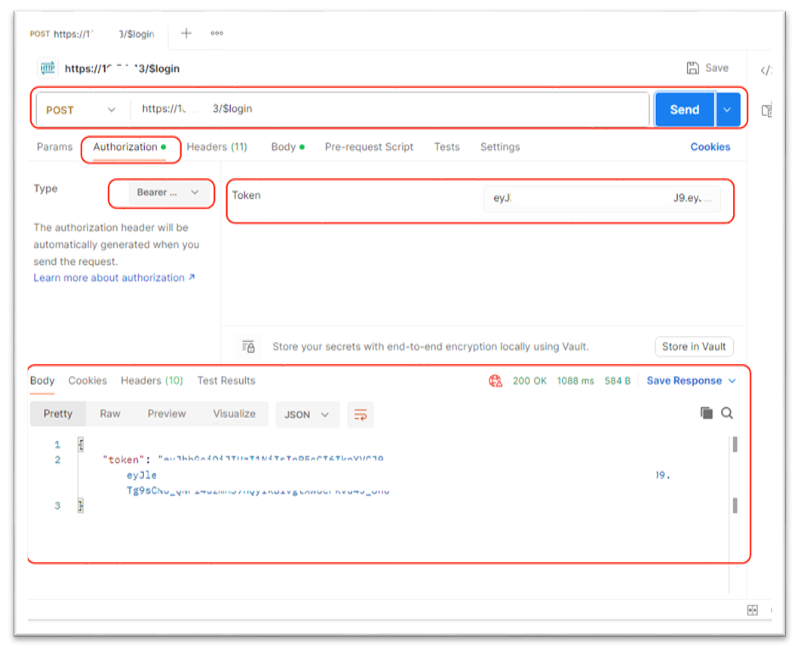

Étape 1.2 : Autoriser les appels d’API

Incluez le jeton généré dans l’en-tête d’autorisation pour tous les appels d’API ultérieurs. Le jeton doit être préfixé par Bearer.

Authorization: Bearer abCD.efGH.ijKL

Un jeton valide permettra à l’appel d’API de se poursuivre. Un jeton invalide ou expiré sera rejeté avec un message d’erreur.

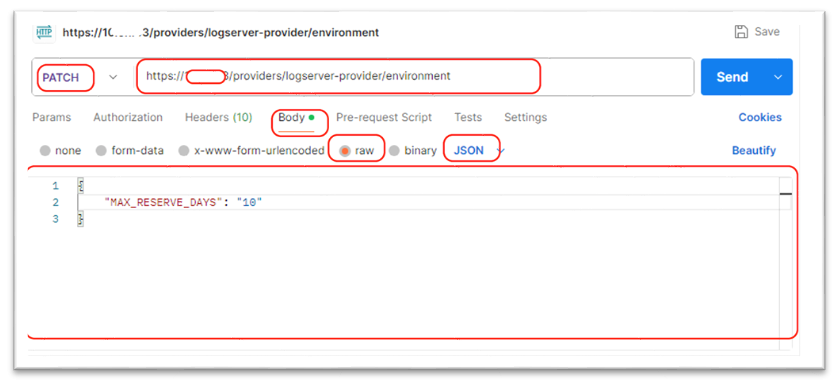

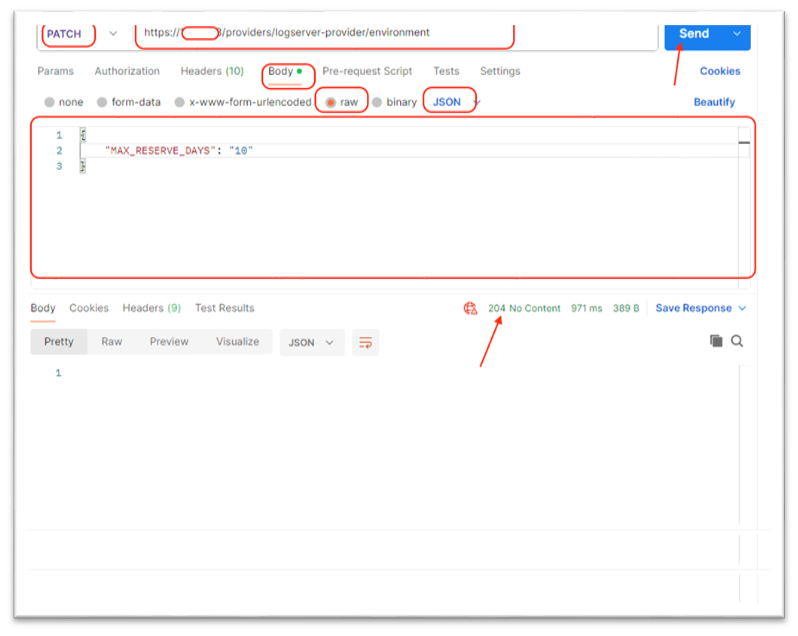

- Ajout de paramètres avancés

Une fois authentifié, vous pouvez configurer les paramètres pour un conteneur cible comme le logserver. Configurez le MAX_RESERVE_DAYS

Cette action configure le MAX_RESERVE_DAYS pour le logserver.

- Point de terminaison : https://[ip]/providers/logserver-provider/environment

- Méthode : PATCH

Corps de la requête

chmod +x ./InstallLogServer

#Install with https mode with port 8443 with default path

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443

#Install with http mode, with port 8080 with default path

./InstallLogServer --port 8080

#Command to change the config path and data path of your choice with https mode

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443 --config /Path/LogServer/Config --database /Path/LogServer/Data

#Command to change the config path and data path of your choice with http mode

./InstallLogServer --port 8080 --config /Path/LogServer/Config --database /Path/LogServer/Data

#To support CWA client uploading AOT logs, some additional parameters need to be added after the install log server command.

--sta-server http://STA_SERVER_FQDN:port --log-server LOG_SERVER_FQDN:PORT

<!--NeedCopy-->

Champs

- MAX_RESERVE_DAYS (chaîne, requis) : La valeur par défaut est de 7 jours. Le Log Server stocke les entrées de journal pendant un nombre maximal de jours basé sur le champ TimeStamp. Les journaux insérés il y a 7 jours seront supprimés. Vérification toutes les 10 minutes.

Dans cet exemple, nous le modifions à 10 jours.

Réponses

✅ Succès (204 OK) Indique que le paramètre est correctement configuré

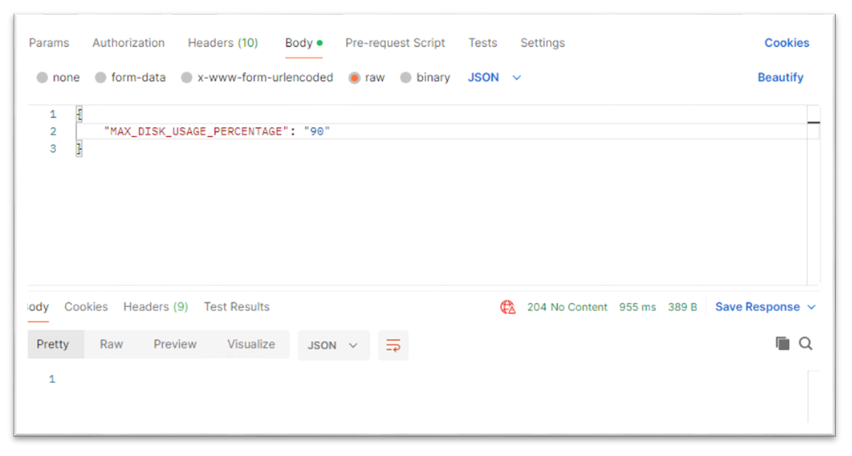

De même, nous pouvons également ajuster le pourcentage maximal d’utilisation du disque (Max Disk Usage Percentage) de sa valeur par défaut de 85. Nous le modifions à 90 ici. Lorsque l’utilisation du disque atteint 90 %, les anciens journaux sont supprimés pour faire de la place aux nouveaux.

Réponse

✅ Succès (204 OK) Indique que le paramètre est correctement configuré