System- und Konnektivitätsanforderungen

Citrix Cloud™ bietet administrative Funktionen (über einen Webbrowser) und operative Anfragen (von anderen installierten Komponenten), die eine Verbindung zu Ressourcen innerhalb Ihrer Bereitstellung herstellen. Dieser Artikel beschreibt die Systemanforderungen, die erforderlichen kontaktierbaren Internetadressen und Überlegungen zur Herstellung der Konnektivität zwischen Ihren Ressourcen und Citrix Cloud.

-

Systemanforderungen

-

Citrix Cloud erfordert die folgende Mindestkonfiguration:

- Eine Active Directory-Domäne

- Zwei physische oder virtuelle Maschinen, die Ihrer Domäne beigetreten sind, für den Citrix Cloud Connector. Weitere Informationen finden Sie unter Technische Details des Citrix Cloud Connectors.

-

Physische oder virtuelle Maschinen, die Ihrer Domäne beigetreten sind, zum Hosten von Workloads und anderen Komponenten wie StoreFront. Weitere Informationen zu den Systemanforderungen für bestimmte Dienste finden Sie in der Citrix®-Dokumentation für den jeweiligen Dienst.

- Informationen zu Skalierungs- und Größenanforderungen finden Sie unter Überlegungen zu Skalierung und Größe für Cloud Connectors.

Unterstützte Webbrowser

- Neueste Version von Google Chrome

- Neueste Version von Mozilla Firefox

- Neueste Version von Microsoft Edge

- Neueste Version von Apple Safari

Anforderungen an Transport Layer Security

Citrix Cloud unterstützt Transport Layer Security (TLS) 1.2 für TCP-basierte Verbindungen zwischen Komponenten. Citrix Cloud erlaubt keine Kommunikation über TLS 1.0 oder TLS 1.1.

-

Um auf Citrix Cloud zuzugreifen, müssen Sie einen Browser verwenden, der TLS 1.2 unterstützt und akzeptierte Cipher Suites konfiguriert hat. Weitere Informationen finden Sie unter Verschlüsselung und Schlüsselverwaltung.

-

Citrix Cloud Managementkonsole

Die Citrix Cloud Managementkonsole ist eine webbasierte Konsole, auf die Sie nach der Anmeldung unter https://citrix.cloud.com zugreifen können. Die Webseiten, aus denen die Konsole besteht, können andere Ressourcen im Internet erfordern, entweder bei der Anmeldung oder zu einem späteren Zeitpunkt bei der Durchführung spezifischer Operationen.

Proxy-Konfiguration

Wenn Sie über einen Proxyserver eine Verbindung herstellen, arbeitet die Managementkonsole mit derselben Konfiguration, die auf Ihren Webbrowser angewendet wird. Die Konsole arbeitet im Benutzerkontext, sodass jede Konfiguration von Proxyservern, die eine Benutzerauthentifizierung erfordern, wie erwartet funktionieren sollte.

Firewall-Konfiguration

Damit die Managementkonsole funktioniert, muss Port 443 für ausgehende Verbindungen geöffnet sein. Sie können die allgemeine Konnektivität testen, indem Sie innerhalb der Konsole navigieren. Weitere Informationen zu den erforderlichen Ports finden Sie unter Konfiguration der eingehenden und ausgehenden Ports.

Konsolenbenachrichtigungen

Die Managementkonsole verwendet Pendo, um kritische Warnungen, Benachrichtigungen über neue Funktionen und In-Product-Anleitungen für einige Funktionen und Dienste anzuzeigen. Um sicherzustellen, dass Sie Pendo-Inhalte innerhalb der Managementkonsole anzeigen können, empfiehlt Citrix, dass die Adresse https://citrix-cloud-content.customer.pendo.io/ kontaktierbar ist.

-

Dienste, die Pendo-Inhalte anzeigen, umfassen:

- Citrix Analytics

- Citrix DaaS™

-

Citrix Workspace™

-

Pendo ist ein Drittanbieter-Subunternehmer, den Citrix zur Bereitstellung von Cloud- und Support-Diensten für Citrix-Kunden nutzt. Eine vollständige Liste dieser Subunternehmer finden Sie unter Subunternehmer für Citrix Cloud- und Support-Dienste sowie Citrix-Tochtergesellschaften.

-

Sitzungs-Timeouts

Nachdem sich ein Administrator bei Citrix Cloud angemeldet hat, läuft die Sitzung der Managementkonsole nach 72 Stunden ab. Dieser Timeout tritt unabhängig von der Konsolenaktivität auf.

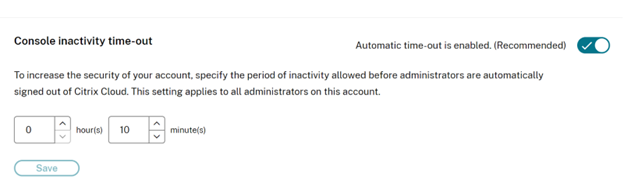

Konfigurierbarer Inaktivitäts-Timeout für die Konsole

Als Administrator mit vollem Zugriff können Sie die Dauer der Inaktivität in der Citrix Cloud-Konsole konfigurieren, bevor Administratoren automatisch abgemeldet werden. Nach der Konfiguration wird der angegebene Timeout-Zeitraum auf alle Administratoren des Citrix Cloud-Kontos angewendet.

-

Wenn die Funktion aktiviert ist, werden Administratoren nach dem konfigurierten Inaktivitätszeitraum abgemeldet, und der Sitzungs-Timeout wird bei jeder nachfolgenden Anmeldung zurückgesetzt.

-

Wenn die Funktion deaktiviert ist, gibt es keinen Inaktivitäts-Timer, und Administratoren werden nur abgemeldet, wenn das 72-Stunden-Sitzungslimit erreicht ist.

Hinweis:

- Standardmäßig ist diese Funktion deaktiviert.

- Der konfigurierbare Inaktivitäts-Timeout beträgt 10 Minuten bis 12 Stunden.

- Der Standard-Inaktivitäts-Timeout beträgt 60 Minuten.

-

Lizenzserver-Konnektivität zu Citrix Cloud

Wenn Sie Ihren lokalen Citrix Lizenzserver bei Citrix Cloud registrieren, um die Nutzung lokaler Bereitstellungen zu überwachen, stellen Sie sicher, dass die folgenden Adressen kontaktierbar sind:

-

https://trust.citrixnetworkapi.net(zum Abrufen eines Codes) -

https://trust.citrixworkspacesapi.net/(zur Bestätigung der Registrierung des Lizenzservers) -

https://cis.citrix.com(für den Daten-Upload) https://core.citrixworkspacesapi.netocsp.digicert.com port 80crl3.digicert.com port 80crl4.digicert.com port 80ocsp.entrust.net port 80crl.entrust.net port 80

Wenn Sie einen Proxyserver mit Citrix Lizenzserver verwenden, stellen Sie sicher, dass der Proxyserver wie unter Einen Proxyserver konfigurieren in der Produktdokumentation zur Lizenzierung beschrieben konfiguriert ist.

Citrix Cloud Connector™

Der Citrix Cloud Connector ist ein Softwarepaket, das eine Reihe von Diensten bereitstellt, die auf Microsoft Windows-Servern ausgeführt werden. Die Maschine, die den Cloud Connector hostet, befindet sich in dem Netzwerk, in dem sich die Ressourcen befinden, die Sie mit Citrix Cloud verwenden. Der Cloud Connector stellt eine Verbindung zu Citrix Cloud her, sodass er Ihre Ressourcen nach Bedarf betreiben und verwalten kann.

- Die Anforderungen für die Installation des Cloud Connectors finden Sie unter Systemanforderungen. Für den Betrieb benötigt der Cloud Connector ausgehende Konnektivität über Port 443. Nach der Installation kann der Cloud Connector zusätzliche Zugriffsanforderungen haben, abhängig vom Citrix Cloud-Dienst, mit dem er verwendet wird.

Die Maschine, die den Cloud Connector hostet, muss über eine stabile Netzwerkverbindung mit Citrix Cloud verfügen. Netzwerkkomponenten müssen HTTPS und langlebige sichere Web-Sockets unterstützen. Wenn in den Netzwerkkomponenten ein Timeout konfiguriert ist, muss dieser länger als 2 Minuten sein.

Hilfe zur Fehlerbehebung bei der Konnektivität zwischen dem Cloud Connector und Citrix Cloud finden Sie unter Cloud Connector Advanced Connectivity Checks.

Allgemeine Konnektivitätsanforderungen für Cloud Connector-Dienste

Die Verbindung zum Internet von Ihren Rechenzentren aus erfordert die Öffnung von Port 443 für ausgehende Verbindungen. Um jedoch in Umgebungen mit einem Internet-Proxyserver oder Firewall-Einschränkungen zu funktionieren, ist möglicherweise eine weitere Konfiguration erforderlich. Weitere Informationen finden Sie unter Cloud Connector-Proxy- und Firewallkonfiguration.

-

Die Adressen für jeden Dienst in diesem Artikel müssen erreichbar sein, um den Dienst ordnungsgemäß betreiben und nutzen zu können. Die folgende Liste enthält die Adressen, die für die meisten Citrix Cloud-Dienste üblich sind:

-

https://*.citrixworkspacesapi.net(bietet Zugriff auf Citrix Cloud-APIs, die von den Diensten verwendet werden) -

https://*.cloud.com(bietet Zugriff auf die Anmeldeschnittstelle von Citrix Cloud)-

https://*.blob.core.windows.net(bietet Zugriff auf Azure Blob Storage, der Updates für den Citrix Cloud Connector speichert) -

https://*.servicebus.windows.net(bietet Zugriff auf Azure Service Bus, der für die Protokollierung und den Active Directory-Agenten verwendet wird)

-

-

Diese Adressen werden nur als Domänennamen angegeben, da Citrix Cloud-Dienste dynamisch sind und ihre IP-Adressen routinemäßigen Änderungen unterliegen.

- Als Best Practice verwenden Sie Gruppenrichtlinien, um diese Adressen zu konfigurieren und zu verwalten. Konfigurieren Sie außerdem nur die Adressen, die für die Dienste relevant sind, die Sie und Ihre Endbenutzer nutzen.

Wenn Sie Citrix Cloud mit Citrix License Server verwenden, um Ihre lokalen Produkte zu registrieren, finden Sie in diesem Artikel unter License Server-Konnektivität zu Citrix Cloud weitere erforderliche erreichbare Adressen.

-

Zulässige FQDNs für Cloud Connector

-

Um sicherzustellen, dass alle erforderlichen vollqualifizierten Domänennamen (FQDNs) durch Ihre Firewall zugelassen werden, stellt Citrix die folgenden Ressourcen bereit:

- allowlist.json

- Citrix Gateway Service – Points of Presence (PoPs)

Konsultieren Sie bei der Konfiguration Ihrer Firewall beide Ressourcen, um zu überprüfen, ob die von Ihrer Dienstbereitstellung benötigten FQDNs zugelassen sind.

Lokaler Host-Cache (Hochverfügbarkeitsdienst)

Bei der Verwendung des lokalen Host-Caches (LHC) in Connectors stellen Sie sicher, dass die Connectors den Wahl-Endpunkt jedes anderen Connectors am Ressourcenstandort erreichen können. Der Wahl-Endpunkt befindet sich auf Port 80 und kann über die folgende URL aufgerufen werden: http://<FQDN_OR_IP_OF_PEER_CONNECTOR>/Citrix/CdsController/ISecondaryBrokerElection.

Wenn Connectors unter dieser Adresse nicht kommunizieren können, werden während eines LHC-Ereignisses mehrere Broker gewählt, was zu zeitweiligen Startfehlern bei virtuellen Apps und Desktops führen kann. Weitere Informationen finden Sie unter Ressourcenstandorte mit mehreren Cloud Connectors.

Adaptive Authentifizierung

Wenn Sie den Cloud Connector für die Konnektivität zu einem adaptiven Authentifizierungsdienst verwenden, müssen Sie Ihrem Citrix Cloud Connector den Zugriff auf die Domäne oder URL erlauben, die Sie für die adaptive Authentifizierungsinstanz reserviert haben. Erlauben Sie beispielsweise https://aauth.xyz.com. Weitere Informationen finden Sie unter Adaptive Authentifizierung.

Allowlist.json

Wo immer möglich, wird empfohlen, die Whitelisting mithilfe der in den Allgemeinen Konnektivitätsanforderungen für Cloud Connector-Dienste bereitgestellten “Wildcard”-Adressen durchzuführen. Ist dies jedoch nicht möglich, verweisen Sie auf die Datei allowlist.json unter https://fqdnallowlistsa.blob.core.windows.net/fqdnallowlist-commercial/allowlist.json, die die vollqualifizierten Domänennamen (FQDNs) auflistet, auf die der Cloud Connector zugreift. Diese Liste ist nach Produkten gruppiert. Wenn FQDNs von mehreren Produkten benötigt werden, sind sie im Abschnitt “Connector Common” des Dokuments enthalten.

Die Datei allowlist.json kann sich ändern. Wenn Sie die allowlist.json verwenden, ist es wichtig, die Datei regelmäßig auf Änderungen zu überprüfen und sicherzustellen, dass Firewalls oder Proxys auf dem neuesten Stand gehalten werden. Die Datei enthält ein Änderungsprotokoll für jede Gruppe von FQDNs. Benachrichtigungen über wichtige Änderungen an der allowlist.json werden über die Citrix Cloud Console und, falls erforderlich, per direkter E-Mail an Administratoren gesendet.

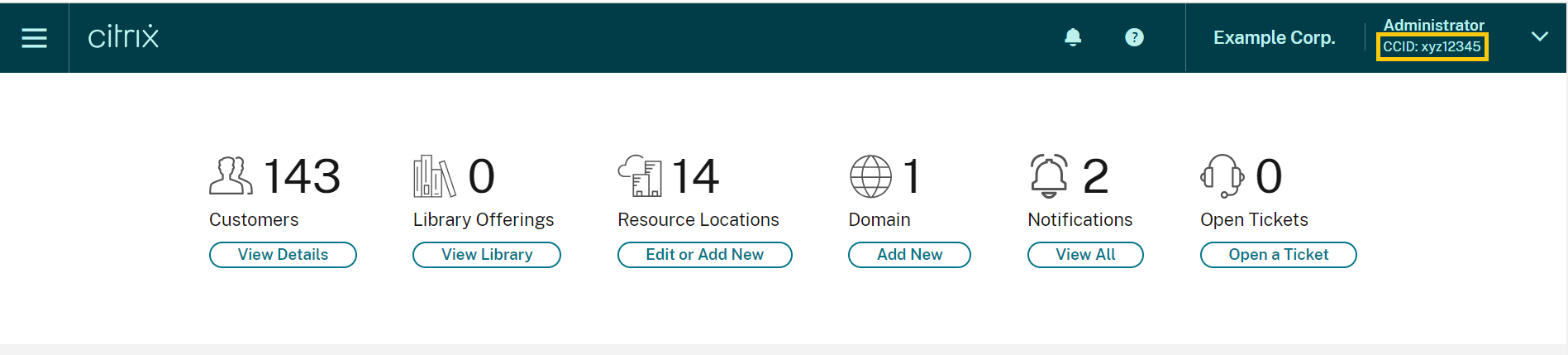

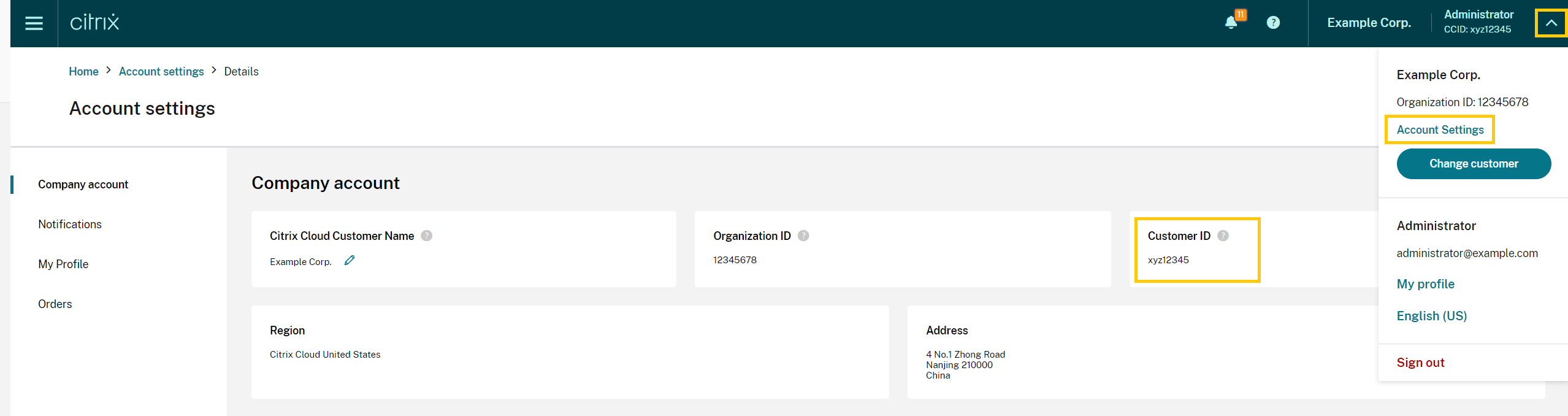

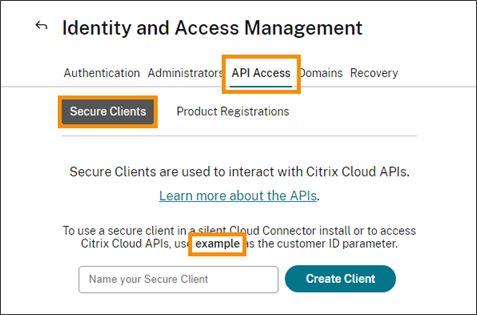

Einige dieser FQDNs sind kundenspezifisch und enthalten Vorlagenabschnitte in spitzen Klammern. Diese Vorlagenabschnitte müssen vor der Verwendung durch die tatsächlichen Werte ersetzt werden. Zum Beispiel ersetzen Sie für <CUSTOMER_ID>.xendesktop.net den Platzhalter <CUSTOMER_ID> durch die tatsächliche Kunden-ID Ihres Citrix Cloud-Kontos. Die Kunden-ID finden Sie an den folgenden Konsolenpositionen:

In der oberen rechten Ecke des Bildschirms, unter dem Kundennamen Ihres Citrix Cloud-Kontos.

-

- Auf der Seite "Kontoeinstellungen" unter **Citrix Cloud Customer ID (CCID)**.

- Auf der Registerkarte **Sichere Clients** unter **Identitäts- und Zugriffsverwaltung > API-Zugriff > Sichere Clients**.

-

Gateway Service Points of Presence

Einige der in der Datei allowlist.json enthaltenen FQDNs sind auch in Citrix Gateway Service – Points of Presence (PoPs) enthalten. Der Citrix Gateway Service – Points of Presence (PoPs) enthält jedoch auch FQDNs, auf die Clients zugreifen, wie die folgenden:

- global-s.g.nssvc.net

- azure-s.g.nssvc.net

Zertifikatsvalidierung

Cloud Connector-Binärdateien und Endpunkte, die der Cloud Connector kontaktiert, sind durch X.509-Zertifikate geschützt, die bei der Installation der Software überprüft werden. Zur Validierung dieser Zertifikate muss jede Cloud Connector-Maschine bestimmte Anforderungen erfüllen. Eine vollständige Liste dieser Anforderungen finden Sie unter Anforderungen an die Zertifikatsvalidierung.

-

SSL-Entschlüsselung

- Das Aktivieren der SSL-Entschlüsselung auf bestimmten Proxys kann verhindern, dass der Cloud Connector erfolgreich eine Verbindung zu Citrix Cloud herstellt. Weitere Informationen zur Behebung dieses Problems finden Sie unter CTX221535.

Citrix Connector™ Appliance für Cloud Services

Die Connector Appliance ist eine Appliance, die Sie in Ihrem Hypervisor bereitstellen können. Der Hypervisor, der die Connector Appliance hostet, befindet sich in dem Netzwerk, in dem sich die Ressourcen befinden, die Sie mit Citrix Cloud verwenden. Die Connector Appliance stellt eine Verbindung zu Citrix Cloud her, sodass sie Ihre Ressourcen nach Bedarf betreiben und verwalten kann.

- Die Anforderungen für die Installation der Connector Appliance finden Sie unter [Systemanforderungen](/de-de/citrix-cloud/citrix-cloud-resource-locations/connector-appliance.html#system-requirements).

- Für den Betrieb benötigt die Connector Appliance ausgehende Konnektivität über Port 443. Um jedoch in Umgebungen mit einem Internet-Proxyserver oder Firewall-Einschränkungen zu funktionieren, sind möglicherweise weitere Konfigurationen erforderlich.

- Um die Citrix Cloud-Dienste ordnungsgemäß zu betreiben und zu nutzen, müssen die folgenden Adressen erreichbar sein:

https://*.cloud.comhttps://*.citrixworkspacesapi.nethttps://*.citrixnetworkapi.net-

https://*.*.nssvc.net -

Kunden, die nicht alle Subdomains aktivieren können, können stattdessen die folgenden Adressen verwenden:

https://*.g.nssvc.net-

https://*.c.nssvc.net https://*.servicebus.windows.nethttps://ctxccopspacrconnappprod.azurecr.iohttps://ctxccopspacrconnappprod.eastus.data.azurecr.io

-

Netzwerkanforderungen

Stellen Sie sicher, dass Ihre Connector Appliance-Umgebung die folgende Konfiguration aufweist:

- Entweder erlaubt das Netzwerk der Connector Appliance, DHCP für den Bezug von DNS- und NTP-Servern, einer IP-Adresse, einem Hostnamen und einem Domänennamen zu verwenden, oder Sie können die Netzwerkeinstellungen manuell in der [Connector Appliance-Konsole](/de-de/citrix-cloud/citrix-cloud-resource-locations/connector-appliance.html#set-the-network-configuration-by-using-the-connector-appliance-console) festlegen.

- Das Netzwerk ist nicht für die Verwendung der Link-Local-IP-Bereiche 169.254.0.1/24, 169.254.64.0/18 oder 169.254.192.0/18 konfiguriert, die intern von der Connector Appliance verwendet werden.

- Entweder ist die Hypervisor-Uhr auf die koordinierte Weltzeit (UTC) eingestellt und mit einem Zeitserver synchronisiert, oder DHCP stellt der Connector Appliance NTP-Serverinformationen zur Verfügung.

- Wenn Sie einen Proxy mit der Connector Appliance verwenden, muss der Proxy unauthentifiziert sein oder die Standardauthentifizierung verwenden.

-

Konnektivität des Citrix Analytics-Dienstes

- Für In-Produkt-Nachrichten, einschließlich neuer Funktionen und wichtiger Mitteilungen:

https://citrix-cloud-content.customer.pendo.io/ - Zusätzliche Anforderungen: Voraussetzungen

- Für In-Produkt-Nachrichten, einschließlich neuer Funktionen und wichtiger Mitteilungen:

Weitere Informationen zum Onboarding von Datenquellen in den Dienst finden Sie unter Unterstützte Datenquellen.

Konnektivität des NetScaler® Console-Dienstes

-

Die vollständigen Anforderungen an die Internetkonnektivität finden Sie unter Unterstützte Ports in der NetScaler-Produktdokumentation.

-

Citrix DaaS-Konnektivität

-

Cloud Connector-Konnektivität zu DaaS

- Zusätzlich zu den allgemeinen Konnektivitätsanforderungen für Cloud Connector-Dienste benötigen Cloud Connectors bei Verwendung mit DaaS Konnektivität zu den folgenden:

-

https://[customerid].xendesktop.net, wobei[customerid]der Kunden-ID-Parameter ist, der auf der Registerkarte Sichere Clients (Identitäts- und Zugriffsverwaltung > API-Zugriff > Sichere Clients) der Citrix Cloud-Verwaltungskonsole angezeigt wird. - Kunden, die Quick Deploy zur Installation von Citrix DaaS verwenden, müssen diese zusätzlichen Adressen erreichbar machen:

https://*.apps.cloud.com- Das

AzureCloudDiensttag

-

https://*.*.nssvc.net- Kunden, die nicht alle Subdomains aktivieren können, können stattdessen die folgenden Adressen verwenden:

https://*.g.nssvc.nethttps://*.c.nssvc.net

- Kunden, die nicht alle Subdomains aktivieren können, können stattdessen die folgenden Adressen verwenden:

Eine Übersicht darüber, wie der Cloud Connector mit dem Dienst kommuniziert, finden Sie im Citrix DaaS-Diagramm auf der Citrix Tech Zone-Website.

-

Konnektivität zur DaaS-Administrationskonsole

-

Um DaaS zu administrieren, müssen Sie zusätzlich zur Citrix Cloud-Verwaltungskonsole in der Lage sein, eine Verbindung zu den folgenden herzustellen:

-

https://*.citrixworkspacesapi.net(Nicht für Rendezvous-Protokoll erforderlich) -

https://*.citrixnetworkapi.net(Nicht für Rendezvous-Protokoll erforderlich) -

https://*.cloud.com(Nicht für Rendezvous-Protokoll erforderlich) -

https://[customerid].xendesktop.net, wobei[customerid]der Kunden-ID-Parameter ist, der auf der Registerkarte Sichere Clients (Identitäts- und Zugriffsverwaltung > API-Zugriff > Sichere Clients) der Citrix Cloud-Verwaltungskonsole angezeigt wird. -

https://*.*.nssvc.net(Nicht für Citrix DaaS Standard für Azure erforderlich)- Kunden, die nicht alle Subdomains aktivieren können, können stattdessen die folgenden Adressen verwenden:

https://*.g.nssvc.nethttps://*.c.nssvc.net

- Kunden, die nicht alle Subdomains aktivieren können, können stattdessen die folgenden Adressen verwenden:

- Für In-Produkt-Nachrichten, einschließlich neuer Funktionen und wichtiger Mitteilungen:

https://citrix-cloud-content.customer.pendo.io/

Citrix DaaS Remote PowerShell SDK

Um das Citrix DaaS Remote PowerShell SDK zu verwenden, müssen Sie die folgenden URLs auf die Whitelist setzen:

https://*.cloud.comhttps://*.citrixworkspacesapi.net/[customerid]-

https://[customerid].xendesktop.net:443 -

VDA-Konnektivität bei Verwendung des Rendezvous-Protokolls

Bei Verwendung des Citrix Gateway Service ermöglicht das Rendezvous-Protokoll VDAs, die Citrix Cloud Connectors zu umgehen, um sich direkt und sicher mit der Citrix Cloud-Steuerungsebene zu verbinden.

-

Unabhängig von der verwendeten Protokollversion müssen VDAs in der Lage sein, die oben aufgeführten Adressen für die Administrationskonsole zu kontaktieren, sofern nicht anders angegeben. Eine vollständige Liste der Anforderungen für das Rendezvous-Protokoll finden Sie in den folgenden Abschnitten der Citrix DaaS-Produktdokumentation:

- Rendezvous V1

-

Anforderung für den lokalen Host-Cache

-

Wenn Ihre Firewall eine Paketprüfung durchführt und Sie die Funktion „Lokaler Host-Cache“ verwenden möchten, stellen Sie sicher, dass Ihre Firewall XML- und SOAP-Datenverkehr akzeptiert. Diese Funktion erfordert die Möglichkeit, MDF-Dateien herunterzuladen, was geschieht, wenn der Cloud Connector Konfigurationsdaten mit Citrix Cloud synchronisiert. Diese Dateien werden über XML- und SOAP-Datenverkehr an den Cloud Connector übermittelt. Wenn die Firewall diesen Datenverkehr blockiert, schlägt die Synchronisierung zwischen dem Cloud Connector und Citrix Cloud fehl. Im Falle eines Ausfalls können Benutzer nicht weiterarbeiten, da die auf dem Cloud Connector befindlichen Konfigurationsdaten veraltet sind.

-

Weitere Informationen zu dieser Funktion finden Sie unter Lokaler Host-Cache in der Citrix DaaS-Produktdokumentation.

-

Anforderung für VDA-Upgrade

Mithilfe der Oberfläche „Vollständige Konfiguration“ von Citrix DaaS können Sie VDAs katalog- oder maschinenweise aktualisieren. Sie können sie sofort oder zu einem geplanten Zeitpunkt aktualisieren. Weitere Informationen zur VDA-Upgrade-Funktion finden Sie unter VDAs mithilfe der Oberfläche „Vollständige Konfiguration“ aktualisieren.

-

Stellen Sie bei Verwendung der Funktion sicher, dass Sie die folgenden Konnektivitätsanforderungen erfüllen:

-

Die folgenden Azure CDN-URLs wurden zur Positivliste hinzugefügt. Die Funktion lädt die VDA-Installationsprogramme von den Azure CDN-Endpunkten herunter.

- Production - United States (US):

https://prod-us-vus-storage-endpoint.azureedge.net/* - Production - European Union (EU):

https://prod-eu-vus-storage-endpoint.azureedge.net/* - Production - Asia Pacific South (APS):

https://prod-aps-vus-storage-endpoint.azureedge.net/* - Production - Japan (JP):

https://prod-jp-vus-storage-endpoint.azureedge.net/*

- Production - United States (US):

-

Die Funktion überprüft, ob das VDA-Installationsprogramm mit einem gültigen Zertifikat signiert ist. Stellen Sie sicher, dass die folgenden URLs zur Positivliste für die Überprüfung der Zertifikatsgültigkeit und des Widerrufs hinzugefügt wurden:

http://crl3.digicert.com/*http://crl4.digicert.com/*http://ocsp.digicert.com/*http://cacerts.digicert.com/*

-

Die Funktion erfordert den VDA Upgrade Agent. Der auf dem VDA ausgeführte VDA Upgrade Agent kommuniziert mit Citrix DaaS. Stellen Sie sicher, dass die folgenden URLs zur Positivliste hinzugefügt wurden:

-

https://[customerId].xendesktop.net/citrix/VdaUpdateService/*, wobei[customerid]der Kunden-ID-Parameter ist, der auf der Registerkarte Sichere Clients (Identitäts- und Zugriffsverwaltung > API-Zugriff > Sichere Clients) der Citrix Cloud-Verwaltungskonsole angezeigt wird. http://xendesktop.net/citrix/VdaUpdateService/*

-

-

Konnektivität des Endpoint Management-Dienstes

Citrix Ressourcenstandort / Cloud Connector:

- Allgemeine Konnektivitätsanforderungen für Cloud Connector-Dienste

-

Zusätzliche Anforderungen: /en-us/citrix-endpoint-management/endpoint-management.html

-

Verwaltungskonsole:

https://*.citrix.comhttps://*.citrixworkspacesapi.nethttps://*.cloud.comhttps://*.blob.core.windows.net- Zusätzliche Anforderungen: /en-us/citrix-endpoint-management/endpoint-management.html

Konnektivität des Citrix Gateway-Dienstes

Konnektivität der Cloud Connectors zum Citrix Gateway-Dienst

Bei Verwendung des Citrix Gateway-Dienstes über Cloud Connectors (d. h. ohne Rendezvous v2) benötigen Cloud Connectors zusätzlich zu den allgemeinen Konnektivitätsanforderungen für Cloud Connector-Dienste Zugriff auf:

https://*.*.nssvc.net

Kunden, die nicht alle Subdomains aktivieren können, können stattdessen die folgenden Adressen verwenden:

https://*.g.nssvc.nethttps://*.c.nssvc.net

Wichtig:

Eine SSL-Interzeption kann bei Citrix Gateway-Adressen nicht durchgeführt werden. Das Aktivieren der SSL-Interzeption auf bestimmten Proxys kann verhindern, dass der Cloud Connector erfolgreich eine Verbindung zu Citrix Cloud herstellt.

Client-Konnektivität zum Citrix Gateway-Dienst

Um den Citrix Gateway-Dienst zu nutzen, benötigen Clientgeräte Zugriff auf:

https://*.*.nssvc.net

Kunden, die nicht alle Subdomains aktivieren können, können stattdessen die folgenden Adressen verwenden:

https://*.g.nssvc.nethttps://*.c.nssvc.net

Konnektivität des SD-WAN Orchestrator-Dienstes

Die vollständigen Anforderungen an die Internetkonnektivität finden Sie unter Voraussetzungen für die Nutzung des Citrix SD-WAN Orchestrator-Dienstes.

Remote Browser Isolation-Dienst (ehemals Secure Browser)

Cloud Connector-Konnektivität zum Remote Browser Isolation-Dienst

Cloud Connectors benötigen keine zusätzliche Konnektivität über die allgemeinen Konnektivitätsanforderungen für Cloud Connector-Dienste hinaus.

Konnektivität zur Administrationskonsole

https://*.cloud.comhttps://*.citrixworkspacesapi.nethttps://browser-release-a.azureedge.nethttps://browser-release-b.azureedge.net

Client-Konnektivität zu Citrix Secure Private Access™

https://*.netscalergateway.net-

https://*.*.nssvc.net- Kunden, die nicht alle Subdomains aktivieren können, können stattdessen die folgenden Adressen verwenden:

https://*.g.nssvc.nethttps://*.c.nssvc.net

- Kunden, die nicht alle Subdomains aktivieren können, können stattdessen die folgenden Adressen verwenden:

Client-Konnektivität zum Global App Configuration Service

https://discovery.cem.cloud.us

Weitere Informationen zu diesem Dienst finden Sie unter Workspace-App-Einstellungen anpassen.

Endbenutzer-Konnektivität zu Citrix Workspace

Dieser Abschnitt listet URLs auf, die Clients erreichen können müssen, wenn sie über die Citrix Workspace-App oder einen Webbrowser auf Citrix Workspace zugreifen.

Store-URL

Benutzer greifen über eine Cloud-URL, z. B. https://<customername>.cloud.com, oder eine benutzerdefinierte URL auf den Store zu. Weitere Informationen finden Sie unter Zugriff auf Workspaces konfigurieren.

Authentifizierung

Citrix Cloud:

https://accounts.cloud.comhttps://accounts-dsauthweb.cloud.com-

https://accounts-webassets.cloud.com– für grafische Benutzeroberflächen-Assets -

https://login.cloud.com– nur erforderlich, wenn Sie Active Directory oder Active Directory + Token als Identitätsanbieter verwenden

Citrix Cloud Japan:

https://accounts.citrixcloud.jphttps://accounts-dsauthweb.citrixcloud.jp-

https://accounts-webassets.citrixcloud.jp– für grafische Benutzeroberflächen-Assets -

https://login.citrixcloud.jp– nur erforderlich, wenn Sie Active Directory oder Active Directory + Token als Identitätsanbieter verwenden

Citrix Cloud Government:

https://accounts.cloud.ushttps://accounts-dsauthweb.cloud.us-

https://login.cloud.us– nur erforderlich, wenn Sie Active Directory oder Active Directory + Token als Identitätsanbieter verwenden

https://accounts-webassets.cloud.us ist für Citrix Cloud Government nicht erforderlich. https://accounts.cloud.us wird für grafische Benutzeroberflächen-Assets verwendet.

Wenn Sie einen Identitätsanbieter eines Drittanbieters verwenden, wenden Sie sich an den Anbieter, um die erforderlichen URLs zu erhalten.

Grafische Benutzeroberflächen-Assets von Workspace

https://ctx-ws-assets.cloud.com

Für Citrix Cloud Government kann sich dies in Zukunft auf https://ctx-ws-assets.cloud.us ändern.

Personalisierung, Benachrichtigungen und Feature-Rollout

Bei Verwendung der Citrix Workspace-App, jedoch nicht eines Webbrowsers, sind die folgenden URLs je nach Region Ihrer Organisation erforderlich.

USA:

https://customer-interface-personalization.us.wsp.cloud.comhttps://user-personalization.us.wsp.cloud.comhttps://admin-notification.us.wsp.cloud.comhttps://feature-rollout.us.wsp.cloud.com

EU:

https://customer-interface-personalization.eu.wsp.cloud.comhttps://user-personalization.eu.wsp.cloud.comhttps://admin-notification.eu.wsp.cloud.comhttps://feature-rollout.eu.wsp.cloud.com

Asien-Pazifik Süd:

https://customer-interface-personalization.ap-s.wsp.cloud.comhttps://user-personalization.ap-s.wsp.cloud.comhttps://admin-notification.ap-s.wsp.cloud.comhttps://feature-rollout.ap-s.wsp.cloud.com

Citrix Cloud Japan:

https://customer-interface-personalization.jp.wsp.citrixcloud.jphttps://user-personalization.jp.wsp.citrixcloud.jphttps://admin-notification.jp.wsp.citrixcloud.jphttps://feature-rollout.jp.wsp.citrixcloud.jp

Citrix Cloud Government:

https://customer-interface-personalization.us.wsp.cloud.ushttps://user-personalization.us.wsp.cloud.ushttps://admin-notification.us.wsp.cloud.ushttps://feature-rollout.us.wsp.cloud.us

Branding-Bilder

- USA:

https://cips-iws-prod-eus2-cip-cdn.azureedge.net - EU:

https://cips-iws-prod-weu-cip-cdn.azureedge.net - AP-S:

https://cips-iws-prod-aue-cip-cdn.azureedge.net - Citrix Cloud Japan:

https://cips-wspjp-prod-jpe-cip-cdn.azureedge.net - Citrix Cloud Government:

https://cips-wspgov-prod-usgv-cip-cdn.azureedge.us

Profilbilder

Wenn Benutzer Profilbilder hochladen, ist der Zugriff auf die folgenden URLs erforderlich:

- USA:

https://wups-us-iws-cloud.azureedge.net - EU:

https://wups-eu-iws-cloud.azureedge.net - AP-S:

https://wups-ap-s-iws-cloud.azureedge.net - Citrix Cloud Japan:

https://wups-wspjp-jp-production.azureedge.net

Anwendungssymbole

Citrix Cloud:

https://wscs-cdn.wsp.cloud.com/icons

Citrix Cloud Japan:

https://wscs-cdn.wsp.citrixcloud.jp/icons

Citrix Cloud Government:

https://wscs-cdn.wsp.cloud.us/icons

Pendo

Für In-Produkt-Nachrichten, einschließlich neuer Funktionen und kritischer Mitteilungen.

https://citrix-cloud-content.customer.pendo.io

Citrix Analytics Service

locus.analytics.cloud.com

Aktivieren Sie den Zugriff auf die entsprechende URL aus der folgenden Liste, abhängig vom GEO des Tenants:

- USA:

citrixanalyticseh.servicebus.windows.net - EU:

citrixanalyticseheu.servicebus.windows.net - APS:

citrixanalyticsehaps.servicebus.windows.net

Andere Dienste

Für andere Dienste, mit denen der Client möglicherweise eine Verbindung herstellen muss, siehe:

- Client-Konnektivität zum Citrix Gateway Service

- Client-Konnektivität zum Citrix Secure Private Access Service

- Client-Konnektivität zum Global App Configuration Service

Citrix Federated Authentication Service (FAS)

Siehe Verbindungen zwischen Citrix Federated Authentication Service und Citrix Cloud.

Konnektivität des Workspace Environment Management™-Dienstes

Citrix Ressourcenstandort / Cloud Connector / Agent:

https://*.wem.cloud.com

Die vollständigen Anforderungen finden Sie unter Konnektivitätsvoraussetzungen in der Dokumentation zum Workspace Environment Management-Dienst.

In diesem Artikel

- Systemanforderungen

- Unterstützte Webbrowser

- Anforderungen an Transport Layer Security

- Citrix Cloud Managementkonsole

- Lizenzserver-Konnektivität zu Citrix Cloud

- Citrix Cloud Connector™

- Citrix Connector™ Appliance für Cloud Services

- Konnektivität des Citrix Analytics-Dienstes

- Konnektivität des NetScaler® Console-Dienstes

- Citrix DaaS-Konnektivität

- Konnektivität des Endpoint Management-Dienstes

- Konnektivität des Citrix Gateway-Dienstes

- Konnektivität des SD-WAN Orchestrator-Dienstes

- Remote Browser Isolation-Dienst (ehemals Secure Browser)

- Client-Konnektivität zu Citrix Secure Private Access™

- Client-Konnektivität zum Global App Configuration Service

- Endbenutzer-Konnektivität zu Citrix Workspace

- Citrix Federated Authentication Service (FAS)

- Konnektivität des Workspace Environment Management™-Dienstes