Lokales Citrix Gateway als Identitätsanbieter mit Citrix Cloud™ verbinden

Citrix Cloud unterstützt die Verwendung eines lokalen Citrix Gateway als Identitätsanbieter zur Authentifizierung von Abonnenten, die sich bei ihren Workspaces anmelden.

-

Durch die Verwendung der Citrix Gateway-Authentifizierung können Sie:

- Benutzer weiterhin über Ihr vorhandenes Citrix Gateway authentifizieren, damit sie über Citrix Workspace auf die Ressourcen Ihrer lokalen Virtual Apps and Desktops-Bereitstellung zugreifen können.

- Die Authentifizierungs-, Autorisierungs- und Auditierungsfunktionen (AAA) des Citrix Gateway mit Citrix Workspace verwenden.

- Funktionen wie Pass-Through-Authentifizierung, Smartcards, sichere Token, Richtlinien für bedingten Zugriff, Verbund und viele andere nutzen, während Sie Ihren Benutzern über Citrix Workspace Zugriff auf die benötigten Ressourcen ermöglichen.

Tipp:

Erfahren Sie mehr über unterstützte Identitätsanbieter im Schulungskurs Introduction to Citrix Identity and Authentication. Das Modul “Planning Citrix Identity and Access Management” enthält kurze Videos, die Sie durch die Verbindung dieses Identitätsanbieters mit Citrix Cloud und die Aktivierung der Authentifizierung für Citrix Workspace führen.

Unterstützte Versionen

-

Die Citrix Gateway-Authentifizierung wird für die Verwendung mit den folgenden lokalen Produktversionen unterstützt:

- Citrix Gateway 12.1 54.13 Advanced Edition oder höher

-

Citrix Gateway 13.0 41.20 Advanced Edition oder höher

-

Voraussetzungen

Cloud Connectors

-

Sie benötigen mindestens zwei (2) Server, auf denen Sie die Citrix Cloud Connector™-Software installieren. Diese Server müssen die folgenden Anforderungen erfüllen:

- Erfüllt die Systemanforderungen, die unter Technische Details des Cloud Connectors beschrieben sind.

- Es sind keine anderen Citrix-Komponenten installiert, es ist kein Active Directory-Domänencontroller und es ist keine für Ihre Ressourcenstandortinfrastruktur kritische Maschine.

- Der Domäne beigetreten, in der sich Ihre Site befindet. Wenn Benutzer in mehreren Domänen auf die Anwendungen Ihrer Site zugreifen, müssen Sie in jeder Domäne mindestens zwei Cloud Connectors installieren.

- Mit einem Netzwerk verbunden, das Ihre Site kontaktieren kann.

- Mit dem Internet verbunden. Weitere Informationen finden Sie unter System- und Konnektivitätsanforderungen.

-

Mindestens zwei Cloud Connectors sind erforderlich, um eine hochverfügbare Verbindung mit Citrix Cloud zu gewährleisten. Nach der Installation ermöglichen die Cloud Connectors Citrix Cloud, Ihre Site zu lokalisieren und mit ihr zu kommunizieren.

- Weitere Informationen zur Installation des Cloud Connectors finden Sie unter Installation des Cloud Connectors.

Active Directory

Bevor Sie die Citrix Gateway-Authentifizierung aktivieren, führen Sie die folgenden Aufgaben aus:

- Stellen Sie sicher, dass Ihre Workspace-Abonnenten Benutzerkonten in Active Directory (AD) haben. Abonnenten ohne AD-Konten können sich nicht erfolgreich bei ihren Workspaces anmelden.

- Stellen Sie sicher, dass die Benutzereigenschaften in den AD-Konten Ihrer Abonnenten ausgefüllt sind. Citrix Cloud benötigt diese Eigenschaften, um den Benutzerkontext herzustellen, wenn sich Abonnenten anmelden. Wenn diese Eigenschaften nicht ausgefüllt sind, können sich Abonnenten nicht bei ihrem Workspace anmelden. Zu diesen Eigenschaften gehören:

- E-Mail-Adresse

- Anzeigename

- Allgemeiner Name

- SAM-Kontoname

- Benutzerprinzipalname

- OID

- SID

- Verbinden Sie Ihr Active Directory (AD) mit Ihrem Citrix Cloud-Konto. Bei dieser Aufgabe installieren Sie die Cloud Connector-Software auf den von Ihnen vorbereiteten Servern, wie im Abschnitt Cloud Connectors beschrieben. Die Cloud Connectors ermöglichen Citrix Cloud die Kommunikation mit Ihrer lokalen Umgebung. Anweisungen finden Sie unter Active Directory mit Citrix Cloud verbinden.

- Wenn Sie einen Verbund mit Citrix Gateway-Authentifizierung durchführen, synchronisieren Sie Ihre AD-Benutzer mit dem Verbundanbieter. Citrix Cloud benötigt die AD-Benutzerattribute für Ihre Workspace-Abonnenten, damit diese sich erfolgreich anmelden können.

Anforderungen

Erweiterte Citrix Gateway-Richtlinien

Die Citrix Gateway-Authentifizierung erfordert die Verwendung erweiterter Richtlinien auf dem lokalen Gateway, da klassische Richtlinien veraltet sind. Erweiterte Richtlinien unterstützen die Multi-Faktor-Authentifizierung (MFA) für Citrix Cloud, einschließlich Optionen wie Identity Provider Chaining. Wenn Sie derzeit klassische Richtlinien verwenden, müssen Sie neue erweiterte Richtlinien erstellen, um die Citrix Gateway-Authentifizierung in Citrix Cloud zu nutzen. Sie können den Aktionsteil der klassischen Richtlinie wiederverwenden, wenn Sie die erweiterte Richtlinie erstellen.

Zertifikate für die Signatur

Beim Konfigurieren des Gateways zur Authentifizierung von Abonnenten bei Citrix Workspace fungiert das Gateway als OpenID Connect-Anbieter. Nachrichten zwischen Citrix Cloud und dem Gateway entsprechen dem OIDC-Protokoll, das die digitale Signatur von Token beinhaltet. Daher müssen Sie ein Zertifikat zum Signieren dieser Token konfigurieren. Dieses Zertifikat muss von einer öffentlichen Zertifizierungsstelle (CA) ausgestellt werden. Die Verwendung eines von einer privaten CA ausgestellten Zertifikats wird nicht unterstützt, da es keine Möglichkeit gibt, Citrix Cloud das private Stamm-CA-Zertifikat bereitzustellen. Daher kann die Vertrauenskette des Zertifikats nicht hergestellt werden. Wenn Sie mehrere Zertifikate für die Signatur konfigurieren, werden diese Schlüssel für jede Nachricht rotiert.

Schlüssel müssen an vpn global gebunden sein. Ohne diese Schlüssel können Abonnenten nach der Anmeldung nicht erfolgreich auf ihren Workspace zugreifen.

- ### Zeitsynchronisation

Da digital signierte Nachrichten in OIDC einen Zeitstempel enthalten, muss das Gateway mit der NTP-Zeit synchronisiert sein. Wenn die Uhr nicht synchronisiert ist, geht Citrix Cloud davon aus, dass Token bei der Überprüfung ihrer Gültigkeit veraltet sind.

Aufgabenübersicht

Um die Citrix Gateway-Authentifizierung einzurichten, führen Sie die folgenden Aufgaben aus:

- Beginnen Sie unter Identitäts- und Zugriffsverwaltung mit der Konfiguration der Verbindung zu Ihrem Gateway. In diesem Schritt generieren Sie die Client-ID, das Geheimnis und die Umleitungs-URL für das Gateway.

-

- Erstellen Sie auf dem Gateway eine erweiterte OAuth IdP-Richtlinie unter Verwendung der von Citrix Cloud generierten Informationen. Dies ermöglicht Citrix Cloud die Verbindung mit Ihrem lokalen Gateway. Anweisungen finden Sie in den folgenden Artikeln:

- Citrix Gateway 12.1: Verwenden eines lokalen Citrix Gateways als Identitätsanbieter für Citrix Cloud

- Citrix Gateway 13.0: Verwenden eines lokalen Citrix Gateways als Identitätsanbieter für Citrix Cloud

- Aktivieren Sie unter Workspace-Konfiguration die Citrix Gateway-Authentifizierung für Abonnenten.

So aktivieren Sie die Citrix Gateway-Authentifizierung für Workspace-Abonnenten

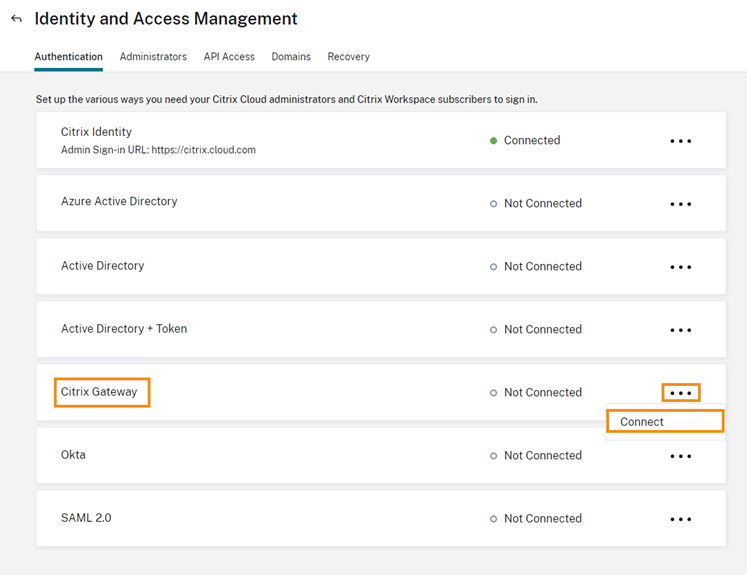

- Wählen Sie im Citrix Cloud-Menü Identitäts- und Zugriffsverwaltung aus.

- Klicken Sie auf der Registerkarte Authentifizierung unter Citrix Gateway auf das Ellipsenmenü und wählen Sie Verbinden aus.

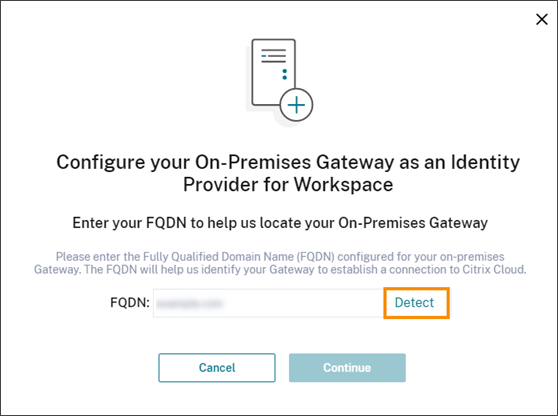

- Geben Sie den FQDN Ihres lokalen Gateways ein und klicken Sie auf Erkennen.

Nachdem Citrix Cloud es erfolgreich erkannt hat, klicken Sie auf Weiter.

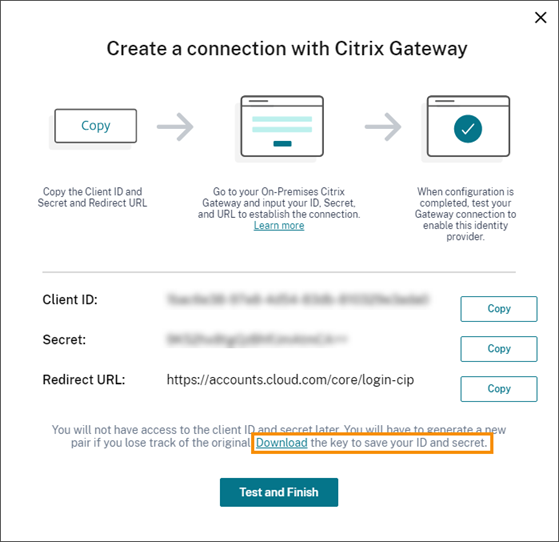

Nachdem Citrix Cloud es erfolgreich erkannt hat, klicken Sie auf Weiter. - Erstellen Sie eine Verbindung mit Ihrem lokalen Gateway:

- Kopieren Sie die Client-ID, das Geheimnis und die Umleitungs-URL, die Citrix Cloud anzeigt.

Laden Sie außerdem eine Kopie dieser Informationen herunter und speichern Sie sie sicher offline zu Ihrer Referenz. Diese Informationen sind nach der Generierung in Citrix Cloud nicht mehr verfügbar.

Laden Sie außerdem eine Kopie dieser Informationen herunter und speichern Sie sie sicher offline zu Ihrer Referenz. Diese Informationen sind nach der Generierung in Citrix Cloud nicht mehr verfügbar. - Erstellen Sie auf dem Gateway eine erweiterte OAuth IdP-Richtlinie unter Verwendung der Client-ID, des Geheimnisses und der Umleitungs-URL von Citrix Cloud. Anweisungen finden Sie in den folgenden Artikeln:

- Für Citrix Gateway 12.1: Verwenden eines lokalen Citrix Gateways als Identitätsanbieter für Citrix Cloud

- Für Citrix Gateway 13.0: Verwenden eines lokalen Citrix Gateways als Identitätsanbieter für Citrix Cloud

- Klicken Sie auf Testen und Fertigstellen. Citrix Cloud überprüft, ob Ihr Gateway erreichbar und korrekt konfiguriert ist.

- Kopieren Sie die Client-ID, das Geheimnis und die Umleitungs-URL, die Citrix Cloud anzeigt.

-

Aktivieren Sie die Citrix Gateway-Authentifizierung für Workspaces: - 1. Wählen Sie im Citrix Cloud-Menü Workspace-Konfiguration aus. - 1. Wählen Sie auf der Registerkarte Authentifizierung die Option Citrix Gateway aus. - 1. Wählen Sie Ich verstehe die Auswirkungen auf die Abonnentenerfahrung aus und klicken Sie dann auf Speichern.

- ## Fehlerbehebung

Überprüfen Sie als ersten Schritt die Abschnitte Voraussetzungen und Anforderungen in diesem Artikel. Stellen Sie sicher, dass Sie alle erforderlichen Komponenten in Ihrer lokalen Umgebung haben und alle erforderlichen Konfigurationen vorgenommen wurden. Wenn eines dieser Elemente fehlt oder falsch konfiguriert ist, funktioniert die Workspace-Authentifizierung mit Citrix Gateway nicht.

- Wenn beim Herstellen einer Verbindung zwischen Citrix Cloud und Ihrem lokalen Gateway ein Problem auftritt, überprüfen Sie die folgenden Punkte:

- Das Gateway-FQDN ist über das Internet erreichbar.

- Sie haben den Gateway-FQDN in Citrix Cloud korrekt eingegeben.

- Sie haben die Gateway-URL im Parameter `-issuer` der OAuth-IdP-Richtlinie korrekt eingegeben. Beispiel: `-issuer https://GatewayFQDN.com`. Der Parameter `issuer` unterscheidet Groß- und Kleinschreibung.

- Die Werte für Client-ID, Secret und Umleitungs-URL aus Citrix Cloud sind in den Feldern Client-ID, Client-Secret, Umleitungs-URL und Audience der OAuth-IdP-Richtlinie korrekt eingegeben. Überprüfen Sie, ob die korrekte Client-ID im Feld Audience der Richtlinie eingegeben wurde.

- Die OAuth-IdP-Authentifizierungsrichtlinie ist korrekt konfiguriert. Anweisungen finden Sie in den folgenden Artikeln:

- Citrix Gateway 12.1: Verwenden eines lokalen Citrix Gateways als Identitätsanbieter für Citrix Cloud

- Citrix Gateway 13.0: Verwenden eines lokalen Citrix Gateways als Identitätsanbieter für Citrix Cloud

- Überprüfen Sie, ob die Richtlinie korrekt an den AAA-Authentifizierungsserver gebunden ist, wie unter Binden von Authentifizierungsrichtlinien beschrieben.

Globale Katalogserver

Zusätzlich zum Abrufen von Benutzerkontodetails ruft Gateway den Domänennamen der Benutzer, den AD-NETBIOS-Namen und den Stamm-AD-Domänennamen ab. Um den AD-NETBIOS-Namen abzurufen, durchsucht Gateway das AD, in dem sich die Benutzerkonten befinden. NETBIOS-Namen werden nicht auf globalen Katalogservern repliziert.

Wenn Sie globale Katalogserver in Ihrer AD-Umgebung verwenden, funktionieren auf diesen Servern konfigurierte LDAP-Aktionen nicht mit Citrix Cloud. Stattdessen müssen Sie die einzelnen ADs in der LDAP-Aktion konfigurieren. Wenn Sie mehrere Domänen oder Gesamtstrukturen haben, können Sie mehrere LDAP-Richtlinien konfigurieren.

AD-Suche für Single Sign-On mit Kerberos oder IdP-Verkettung

Wenn Sie Kerberos oder einen externen Identitätsanbieter verwenden, der SAML- oder OIDC-Protokolle für die Abonnentenanmeldung nutzt, überprüfen Sie, ob die AD-Suche konfiguriert ist. Gateway benötigt AD-Suchen, um die AD-Benutzereigenschaften und AD-Konfigurationseigenschaften der Abonnenten abzurufen.

Stellen Sie sicher, dass Sie LDAP-Richtlinien konfiguriert haben, auch wenn die Authentifizierung von Drittanbieter-Servern gehandhabt wird. Um diese Richtlinien zu konfigurieren, fügen Sie Ihrem vorhandenen Anmeldeschema-Profil einen zweiten Authentifizierungsfaktor hinzu, indem Sie die folgenden Aufgaben ausführen:

- Erstellen Sie einen LDAP-Authentifizierungsserver, der nur die Attribut- und Gruppenextraktion aus Active Directory durchführt.

- Erstellen Sie eine erweiterte LDAP-Authentifizierungsrichtlinie.

- Erstellen Sie ein Authentifizierungsrichtlinien-Label.

- Definieren Sie das Authentifizierungsrichtlinien-Label als nächsten Faktor nach dem primären Identitätsanbieter.

So fügen Sie LDAP als zweiten Authentifizierungsfaktor hinzu

- Erstellen Sie den LDAP-Authentifizierungsserver:

- Wählen Sie System > Authentication > Basic Policies > LDAP > Servers > Add.

- Geben Sie auf der Seite Create Authentication LDAP Server die folgenden Informationen ein:

- Wählen Sie unter Choose Server Type die Option LDAP.

- Geben Sie unter Name einen Anzeigenamen für den Server ein.

- Wählen Sie Server IP und geben Sie dann die IP-Adresse des LDAP-Servers ein.

- Wählen Sie unter Security Type den gewünschten LDAP-Sicherheitstyp aus.

- Wählen Sie unter Server Type die Option AD.

- Wählen Sie unter Authentication das Kontrollkästchen nicht aus. Dieses Kontrollkästchen muss deaktiviert sein, da dieser Authentifizierungsserver nur zum Extrahieren von Benutzerattributen und Gruppen aus Active Directory dient, nicht zur Authentifizierung.

- Geben Sie unter Other Settings die folgenden Informationen ein:

- Geben Sie unter Server Logon Name Attribute den Wert UserPrincipalName ein.

- Wählen Sie unter Group Attribute die Option memberOf.

- Wählen Sie unter Sub Attribute Name die Option cn.

- Erstellen Sie die erweiterte LDAP-Authentifizierungsrichtlinie:

- Wählen Sie Security > AAA - Application Traffic > Policies > Authentication > Advanced Policies > Policy > Add.

- Geben Sie auf der Seite Create Authentication Policy die folgenden Informationen ein:

- Geben Sie unter Name einen Anzeigenamen für die Richtlinie ein.

- Wählen Sie unter Action Type die Option LDAP.

- Wählen Sie unter Action den zuvor erstellten LDAP-Authentifizierungsserver aus.

- Geben Sie unter Expression den Wert TRUE ein.

- Klicken Sie auf Create, um die Konfiguration zu speichern.

- Erstellen Sie das Authentifizierungsrichtlinien-Label:

- Wählen Sie Security > AAA – Application Traffic > Policies > Authentication > Advanced Policies > Policy Label > Add.

- Geben Sie unter Name einen Anzeigenamen für das Authentifizierungsrichtlinien-Label ein.

- Wählen Sie unter Login Schema die Option LSCHEMA_INT.

- Wählen Sie unter Policy Binding im Feld Select Policy die zuvor erstellte erweiterte LDAP-Authentifizierungsrichtlinie aus.

- Wählen Sie unter GoTo Expression die Option END.

- Klicken Sie auf Bind, um die Konfiguration abzuschließen.

- Definieren Sie das LDAP-Authentifizierungsrichtlinien-Label als nächsten Faktor nach dem primären Identitätsanbieter:

- Wählen Sie System > Security > AAA - Application Traffic > Virtual Servers.

- Wählen Sie den virtuellen Server aus, der die Bindung für Ihren primären Identitätsanbieter enthält, und wählen Sie Edit.

- Wählen Sie unter Advanced Authentication Policies die vorhandenen Authentication Policy-Bindungen aus.

- Wählen Sie die Bindung für Ihren primären Identitätsanbieter aus und wählen Sie dann Edit Binding.

- Wählen Sie auf der Seite Policy Binding im Feld Select Next Factor das zuvor erstellte LDAP-Authentifizierungsrichtlinien-Label aus.

- Klicken Sie auf Bind, um die Konfiguration zu speichern.

Standardkennwort für die Multi-Faktor-Authentifizierung

Wenn Sie die Multi-Faktor-Authentifizierung (MFA) für Workspace-Abonnenten verwenden, verwendet Gateway das Kennwort des letzten Faktors als Standardkennwort für Single Sign-On. Dieses Kennwort wird an Citrix Cloud gesendet, wenn sich Abonnenten bei ihrem Workspace anmelden. Wenn die LDAP-Authentifizierung in Ihrer Umgebung von einem weiteren Faktor gefolgt wird, müssen Sie das LDAP-Kennwort als Standardkennwort konfigurieren, das an Citrix Cloud gesendet wird. Aktivieren Sie SSOCredentials im Anmeldeschema, das dem LDAP-Faktor entspricht.

Weitere Informationen

Citrix Tech Zone: Tech Insight: Authentifizierung – Gateway