Konfigurieren einer SAML-Anwendung mit einer Scoped Entity ID in Citrix Cloud™

Dieser Artikel beschreibt, wie mehrere SAML-Anwendungen innerhalb desselben SAML-Anbieters bereitgestellt werden.

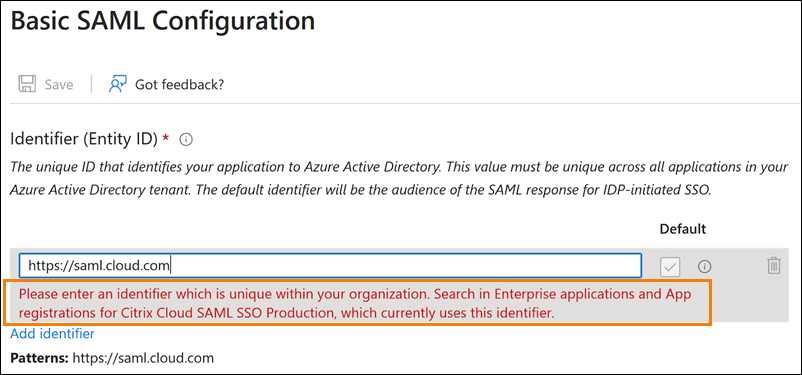

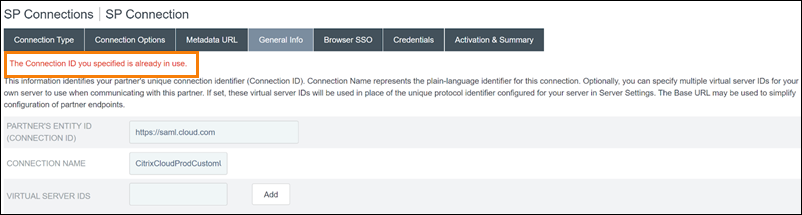

Einige SAML-Anbieter, wie Azure Active Directory (AD), Active Directory-Verbunddienste (ADFS), PingFederate und PingSSO, verbieten die Wiederverwendung derselben Entitäts-ID des Dienstanbieters (SP) in mehreren SAML-Anwendungen. Dies führt dazu, dass Administratoren, die zwei oder mehr verschiedene SAML-Anwendungen innerhalb desselben SAML-Anbieters erstellen, diese nicht mit demselben oder unterschiedlichen Citrix Cloud-Mandanten verknüpfen können. Der Versuch, eine zweite SAML-Anwendung mit derselben SP-Entitäts-ID, wie z. B. https:\\saml.cloud.com, zu erstellen, wenn eine bestehende SAML-Anwendung diese bereits verwendet, löst beim SAML-Anbieter einen Fehler aus, der besagt, dass die Entitäts-ID bereits verwendet wird.

Die folgenden Abbildungen veranschaulichen diesen Fehler:

-

In Azure Active Directory:

-

In PingFederate:

Die Scoped Entity ID-Funktion in Citrix Cloud behebt diese Einschränkung, sodass Sie mehr als eine SAML-Anwendung innerhalb des SAML-Anbieters (z. B. eines Azure AD-Mandanten) erstellen und diese mit einem einzigen Citrix Cloud-Mandanten verknüpfen können.

Was ist eine Entitäts-ID?

Eine SAML-Entitäts-ID ist ein eindeutiger Bezeichner, der zur Identifizierung einer bestimmten Entität im SAML-Authentifizierungs- und Autorisierungsprotokoll verwendet wird. Typischerweise ist die Entitäts-ID eine URL oder URI, die der Entität zugewiesen und in SAML-Nachrichten und Metadaten verwendet wird. Jede SAML-Anwendung, die Sie innerhalb Ihres SAML-Anbieters erstellen, wird als eindeutige Entität betrachtet.

Innerhalb einer SAML-Verbindung zwischen Citrix Cloud und Azure AD ist beispielsweise Citrix Cloud der Dienstanbieter (SP) und Azure AD der SAML-Anbieter. Beide verfügen über eine Entitäts-ID, die auf der gegenüberliegenden Seite der SAML-Verbindung konfiguriert werden muss. Dies bedeutet, dass die Entitäts-ID von Citrix Cloud in Azure AD und die Entitäts-ID von Azure AD in Citrix Cloud konfiguriert werden muss.

Die folgenden Entitäts-IDs sind Beispiele für eine generische Entitäts-ID und eine Scoped Entity ID in Citrix Cloud:

- Generisch:

https://saml.cloud.com - Scoped:

https://saml.cloud.com/67338f11-4996-4980-8339-535f76d0c8fb

Generische und Scoped SP-Entitäts-IDs nach Region

Bestehende SAML-Verbindungen in Citrix Cloud (die vor November 2023 erstellt wurden) verwenden dieselbe generische Entitäts-ID für jede SAML-Verbindung und jeden Citrix Cloud-Mandanten. Nur neue Citrix Cloud SAML-Verbindungen bieten die Option, eine Scoped Entity ID zu verwenden.

Wenn Sie sich für die Verwendung von Scoped Entity IDs für neue Verbindungen entscheiden, funktionieren alle bestehenden SAML-Verbindungen weiterhin mit ihren ursprünglichen generischen Entitäts-IDs.

- Die folgende Tabelle listet die generischen und Scoped SP-Entitäts-IDs für jede Citrix Cloud-Region auf:

| Citrix Cloud-Region | Generische SP-Entitäts-ID | Scoped Entity ID |

|---|---|---|

| Vereinigte Staaten, Europäische Union, Asien-Pazifik-Süd | https://saml.cloud.com |

https://saml.cloud.com/67338f11-4996-4980-8339-535f76d0c8fb |

| Japan | https://saml.citrixcloud.jp |

https://saml.citrixcloud.jp/db642d4c-ad2c-4304-adcf-f96b6aa16c29 |

| Regierung | https://saml.cloud.us |

https://saml.cloud.us/20f1cf66-cfe9-4dd3-865c-9c59a6710820 |

Generieren eindeutiger SP-Entitäts-IDs für neue und bestehende SAML-Verbindungen

Wenn Sie eine neue SAML-Verbindung erstellen, generiert Citrix Cloud eine eindeutige ID (GUID). Um eine Scoped Entity ID zu generieren, aktivieren Sie die Einstellung Scoped SAML Entity ID konfigurieren, wenn Sie die neue Verbindung erstellen.

Wenn Sie eine bestehende SAML-Verbindung aktualisieren möchten, um Scoped Entity IDs zu verwenden, müssen Sie Ihren SAML-Anbieter auf der Seite Identitäts- und Zugriffsmanagement > Authentifizierung in Citrix Cloud trennen und dann erneut verbinden. Citrix Cloud erlaubt Ihnen nicht, bestehende SAML-Verbindungen direkt zu bearbeiten. Sie können jedoch die Konfiguration klonen und den Klon ändern.

Wichtig:

Das Schließen des SAML-Verbindungsprozesses vor dessen Abschluss verwirft die Entitäts-ID, die Citrix Cloud automatisch generiert. Wenn Sie den SAML-Verbindungsprozess neu starten, generiert Citrix Cloud eine neue Scoped Entity ID GUID. Verwenden Sie diese neue Scoped Entity ID, wenn Sie den SAML-Anbieter konfigurieren. Wenn Sie eine bestehende SAML-Verbindung aktualisieren, um Scoped Entity IDs zu verwenden, müssen Sie die SAML-Anwendung für diese Verbindung mit der von Citrix Cloud generierten Scoped Entity ID aktualisieren.

Häufig gestellte Fragen zu Scoped Entity IDs

Kann ich mehr als eine Azure AD SAML-Anwendung innerhalb desselben Azure AD-Mandanten erstellen und diese mit einem oder mehreren Citrix Cloud-Mandanten verknüpfen?

Die Scoped Entity ID-Funktion von Citrix Cloud behebt die Einschränkung, die einige SAML-Anbieter bei der Verhinderung doppelter Entitäts-IDs auferlegen. Mit dieser Funktion können Sie mehr als eine SAML-Anwendung innerhalb Ihres Azure AD-Mandanten bereitstellen und jede mit einer Scoped Entity ID von einem einzigen Citrix Cloud-Mandanten konfigurieren.

Kann ich dieselbe Azure AD SAML-Anwendung weiterhin mit mehreren Citrix Cloud-Mandanten verknüpfen?

Dieses Szenario ist bei Citrix Cloud-Kunden weit verbreitet und wird von Citrix weiterhin unterstützt. Um dieses Szenario zu implementieren, müssen Sie die folgenden Anforderungen erfüllen:

- Verwenden Sie eine generische Entitäts-ID, wie z. B.

https://saml.cloud.com. - Aktivieren Sie keine Scoped Entity IDs für Ihre SAML-Verbindung.

Wie entscheide ich, ob ich eine Scoped Entity ID innerhalb meines SAML-Anbieters verwenden soll oder nicht?

Bereichsbezogene Entitäts-IDs in Citrix Cloud bieten die Flexibilität, je nach Ihren Anforderungen eine generische oder eine bereichsbezogene Entitäts-ID zu verwenden. Berücksichtigen Sie die Anzahl der benötigten SAML-Anwendungen und die Anzahl Ihrer Citrix Cloud-Mandanten. Berücksichtigen Sie außerdem, ob jeder Mandant eine bestehende SAML-Anwendung gemeinsam nutzen oder eine eigene bereichsbezogene SAML-Anwendung benötigen könnte.

Wichtig:

Wenn Ihr SAML-Anbieter Ihnen bereits erlaubt, mehrere SAML-Anwendungen mit derselben Entitäts-ID zu erstellen (z. B.

https://saml.cloud.com), müssen Sie keine bereichsbezogenen Entitäts-IDs aktivieren oder Änderungen an Ihrer bestehenden SAML-Konfiguration vornehmen. Sie müssen keine Einstellungen in Citrix Cloud oder in Ihrer SAML-Anwendung aktualisieren.

Betroffene SAML-Anbieter

Die folgende Tabelle listet die SAML-Anbieter auf, die die Verwendung doppelter Entitäts-IDs zulassen oder einschränken.

| SAML-Anbieter | Unterstützt doppelte Entitäts-IDs |

|---|---|

| Azure AD (Cloud) | Nein |

| ADFS (lokal) | Nein |

| PingFederate (lokal) | Nein |

| PingOneSSO (Cloud) | Nein |

| Okta (Cloud) | Ja |

| Duo (Cloud) | Ja |

| OneLogin (Cloud) | Ja |

-

Betroffene Anwendungsfälle

Die folgende Tabelle zeigt an, ob eine generische oder bereichsbezogene Entitäts-ID unterstützt wird, basierend auf den SAML-Anwendungen, die Ihr Anwendungsfall erfordert, und ob Ihr SAML-Anbieter doppelte Entitäts-IDs unterstützt.

| Anwendungsfallanforderung | Unterstützt der SAML-Anbieter doppelte Entitäts-IDs? | Unterstützte Konfiguration |

|---|---|---|

| Nur eine SAML-Anwendung | Ja | Generische oder bereichsbezogene Entitäts-ID |

| Nur eine SAML-Anwendung | Nein | Generische oder bereichsbezogene Entitäts-ID |

| Zwei oder mehr SAML-Anwendungen | Ja | Generische oder bereichsbezogene Entitäts-ID |

| Zwei oder mehr SAML-Anwendungen | Nein | Bereichsbezogene Entitäts-ID |

| Benutzerdefinierte Workspace-URL und SAML-Anwendungspaare | Ja | Generische oder bereichsbezogene Entitäts-ID |

| Benutzerdefinierte Workspace-URL und SAML-Anwendungspaare | Nein | Bereichsbezogene Entitäts-ID |

| Dieselbe SAML-Anwendung mit mehreren Citrix Cloud-Mandanten verknüpfen | Ja | Generische Entitäts-ID |

| Dieselbe SAML-Anwendung mit mehreren Citrix Cloud-Mandanten verknüpfen | Nein | Generische Entitäts-ID |

Primäre SAML-Verbindung mit einer bereichsbezogenen Entitäts-ID konfigurieren

In dieser Aufgabe erstellen Sie eine SAML-Verbindung in Citrix Cloud unter Verwendung einer bereichsbezogenen Entitäts-ID für die primäre SAML-Anwendung (SAML-App 1).

- Wählen Sie im Citrix Cloud-Menü Identitäts- und Zugriffsverwaltung aus.

- Suchen Sie auf der Registerkarte Authentifizierung nach SAML 2.0 und wählen Sie im Ellipsenmenü Verbinden aus.

- Wenn Sie aufgefordert werden, Ihre eindeutige Anmelde-URL zu erstellen, geben Sie einen kurzen, URL-freundlichen Bezeichner für Ihr Unternehmen ein (z. B.

https://citrix.cloud.com/go/mycompany) und wählen Sie Speichern und fortfahren aus. Dieser Bezeichner muss in Citrix Cloud eindeutig sein. - Wählen Sie unter SAML-Identitätsanbieter konfigurieren die Option Bereichsbezogene SAML-Entitäts-ID konfigurieren aus. Citrix Cloud generiert automatisch bereichsbezogene Entitäts-IDs und füllt die Felder für Entitäts-ID, Assertion Consumer Service und Abmelde-URL aus.

- Geben Sie unter Eine SAML-Verbindung zu Citrix Cloud konfigurieren die Verbindungsdetails Ihres SAML-Anbieters ein.

- Akzeptieren Sie die Standard-SAML-Attributzuordnungen.

- Wählen Sie Testen und abschließen aus.

Primäre SAML-Verbindung mit einer generischen Entitäts-ID konfigurieren

In dieser Aufgabe erstellen Sie eine SAML-Verbindung in Citrix Cloud unter Verwendung der standardmäßigen, generischen Entitäts-ID für die primäre SAML-Anwendung (SAML-App 1).

- Wählen Sie im Citrix Cloud-Menü Identitäts- und Zugriffsverwaltung aus.

- Suchen Sie auf der Registerkarte Authentifizierung nach SAML 2.0 und wählen Sie im Ellipsenmenü Verbinden aus.

- Wenn Sie aufgefordert werden, Ihre eindeutige Anmelde-URL zu erstellen, geben Sie einen kurzen, URL-freundlichen Bezeichner für Ihr Unternehmen ein (z. B.

https://citrix.cloud.com/go/mycompany) und wählen Sie Speichern und fortfahren aus. Dieser Bezeichner muss in Citrix Cloud eindeutig sein. - Vergewissern Sie sich unter SAML-Identitätsanbieter konfigurieren, dass Bereichsbezogene SAML-Entitäts-ID konfigurieren deaktiviert ist.

- Geben Sie unter Eine SAML-Verbindung zu Citrix Cloud konfigurieren die Verbindungsdetails Ihres SAML-Anbieters ein.

- Klicken Sie unter SAML-Metadaten des Dienstanbieters auf Herunterladen, um bei Bedarf eine Kopie der generischen SAML-Metadaten zu erhalten.

- Akzeptieren Sie die Standard-SAML-Attributzuordnungen.

- Wählen Sie Testen und abschließen aus.

Eine SAML-Verbindung mit benutzerdefinierten Citrix Workspace™-Domänen konfigurieren

Dieser Abschnitt enthält Anweisungen zum Konfigurieren einer SAML-Verbindung unter Verwendung einer benutzerdefinierten Workspace-URL mit einer bereichsbezogenen oder generischen Entitäts-ID.

Die Aufgaben in diesem Abschnitt sind nur anwendbar, wenn Sie eine bestehende benutzerdefinierte Workspace-URL verwenden, die Sie mit SAML nutzen. Wenn Sie keine benutzerdefinierte Workspace-URL mit SAML-Authentifizierung verwenden, können Sie die Aufgaben in diesem Abschnitt überspringen.

Weitere Informationen finden Sie in den folgenden Artikeln:

- Benutzerdefinierte Domäne konfigurieren

- Anmelden bei Workspaces mit SAML unter Verwendung benutzerdefinierter Domänen

Eine SAML-Verbindung mit einer benutzerdefinierten Workspace-URL und einer generischen Entitäts-ID konfigurieren

In dieser Aufgabe ist die Einstellung Bereichsbezogene Entitäts-ID konfigurieren deaktiviert.

- Wählen Sie im Citrix Cloud-Menü Workspace-Authentifizierung aus.

-

- Wählen Sie unter Benutzerdefinierte Workspace-URL im Ellipsenmenü Bearbeiten aus.

-

- Wählen Sie Sowohl [customerName].cloud.com-URL als auch benutzerdefinierte Domänen-URL verwenden aus.

- Geben Sie die generische Entitäts-ID, SSO-URL und optionale SLO-URL für SAML-App 2 ein und laden Sie das Signaturzertifikat hoch, das Sie zuvor von Ihrem SAML-Anbieter heruntergeladen haben.

- Klicken Sie bei Bedarf unter SAML-Metadaten des Dienstanbieters für benutzerdefinierte Domäne auf Herunterladen, um eine Kopie der generischen SAML-Metadaten für die SAML-Anwendung der benutzerdefinierten Workspace-URL zu erhalten.

- Klicken Sie auf Speichern.

Eine SAML-Verbindung mit einer benutzerdefinierten Workspace-URL und einer bereichsbezogenen Entitäts-ID konfigurieren

In dieser Aufgabe ist die Einstellung Bereichsbezogene Entitäts-ID konfigurieren aktiviert.

- Wählen Sie im Citrix Cloud-Menü Workspace-Authentifizierung aus.

- Wählen Sie unter Benutzerdefinierte Workspace-URL im Ellipsenmenü Bearbeiten aus.

- Wählen Sie Sowohl [customerName].cloud.com-URL als auch benutzerdefinierte Domänen-URL verwenden aus.

- Geben Sie die bereichsbezogene Entitäts-ID, SSO-URL und optionale SLO-URL für SAML-App 2 ein und laden Sie das SAML-Signaturzertifikat hoch, das Sie zuvor von Ihrem SAML-Anbieter heruntergeladen haben.

- Klicken Sie auf Speichern.

Nachdem Sie die Konfiguration gespeichert haben, generiert Citrix Cloud die bereichsbezogenen SAML-Metadaten, die die korrekte GUID enthalten. Bei Bedarf können Sie eine Kopie der bereichsbezogenen Metadaten für die SAML-Anwendung der benutzerdefinierten Workspace-URL erhalten.

- Suchen Sie auf der Seite Identitäts- und Zugriffsverwaltung die SAML-Verbindung und wählen Sie im Ellipsenmenü Anzeigen aus.

- Klicken Sie unter SAML-Metadaten des Dienstanbieters für benutzerdefinierte Domäne auf Herunterladen.

SAML-Konfiguration der primären und benutzerdefinierten Workspace-URL-SAML-Anwendungen anzeigen

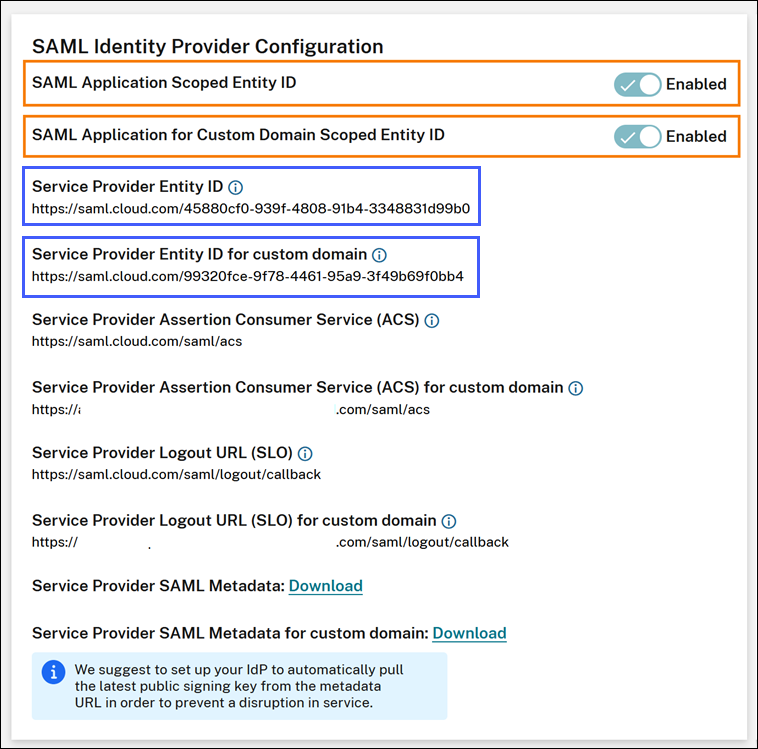

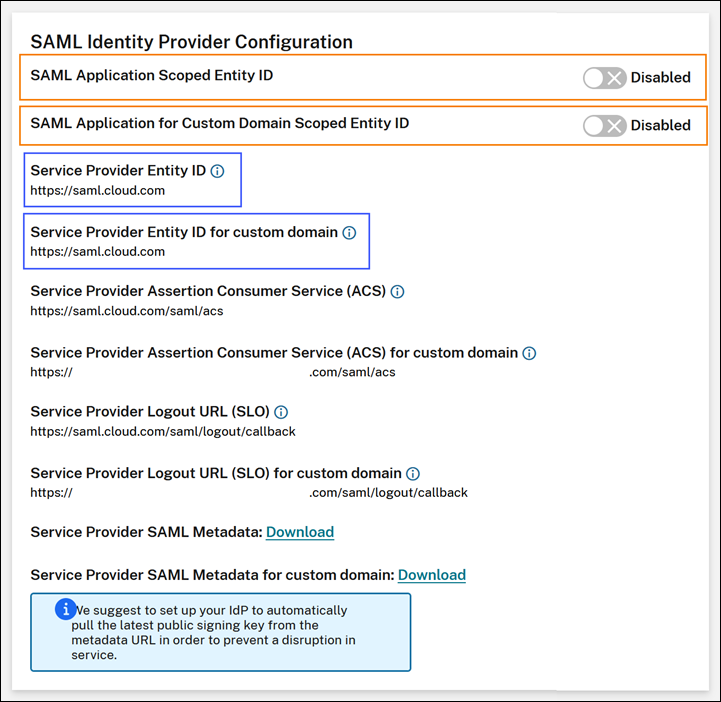

Beim Anzeigen der Konfigurationsdetails für Ihre bereichsbezogene SAML-Verbindung zeigt Citrix Cloud die Einstellungen für die bereichsbezogene Entitäts-ID sowohl für die primäre SAML-Anwendung als auch für die SAML-Anwendung der benutzerdefinierten Workspace-Domäne an.

Wenn beispielsweise bereichsbezogene Entitäts-IDs aktiviert sind, enthalten die Felder Entitäts-ID des Dienstanbieters und Entitäts-ID des Dienstanbieters für benutzerdefinierte Domäne die bereichsbezogenen Entitäts-IDs, die Citrix Cloud generiert.

Wenn bereichsbezogene Entitäts-IDs deaktiviert sind, enthalten die Felder Service Provider-Entitäts-ID und Service Provider-Entitäts-ID für benutzerdefinierte Domäne die generischen Entitäts-IDs.

Sie können vorhandene SAML-Anwendungen in Ihrem SAML-Anbieter aktualisieren, indem Sie die bereichsbezogene Entitäts-ID an den vorhandenen Entitäts-ID-Wert anhängen.

SAML-Anbieterkonfiguration mit bereichsbezogenen Entitäts-IDs

Nachdem Sie die SAML-Verbindung in Citrix Cloud mit bereichsbezogenen Entitäts-IDs konfiguriert haben, können Sie die bereichsbezogene Entitäts-ID zu Ihrem SAML-Anbieter hinzufügen.

Dieser Abschnitt enthält Konfigurationsbeispiele von Azure AD und PingFederate.

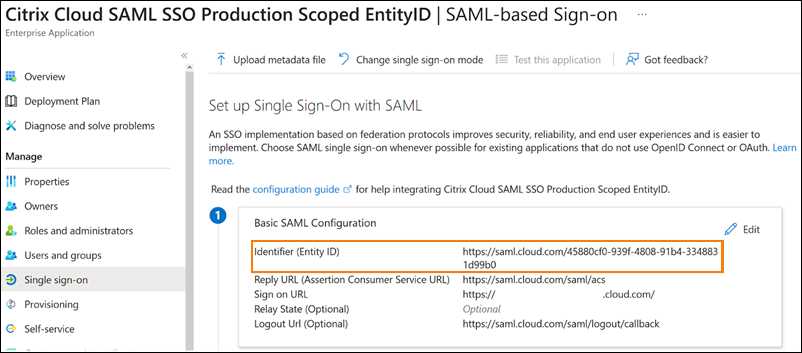

Azure AD SAML-Konfiguration mit bereichsbezogener Entitäts-ID

In diesem Beispiel wird die bereichsbezogene Entitäts-ID aus Citrix Cloud in das Feld Bezeichner in Azure AD eingegeben.

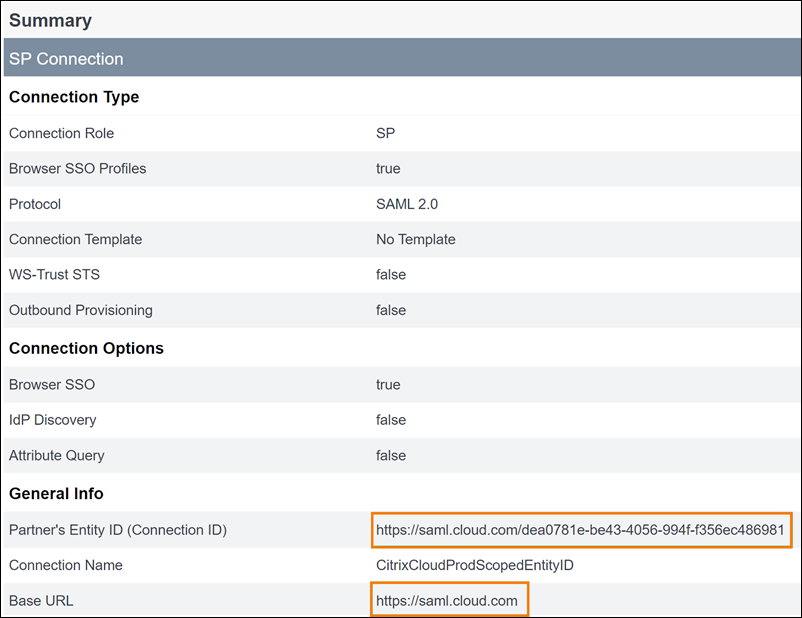

PingFederate SAML-Konfiguration mit bereichsbezogener Entitäts-ID

In diesem Beispiel werden die bereichsbezogene Entitäts-ID und die generische Entitäts-ID aus Citrix Cloud in die Felder Entitäts-ID des Partners bzw. Basis-URL eingetragen.

Fehlerbehebung

Citrix empfiehlt die Verwendung der SAML-Tracer-Browsererweiterung, um Probleme mit Ihrer SAML-Konfiguration zu beheben. Diese Erweiterung dekodiert Base64-kodierte Anfragen und Antworten in SAML-XML, wodurch die Informationen für Menschen lesbar werden. Sie können die SAML-Tracer-Erweiterung verwenden, um sowohl die SSO- als auch die SLO-SAML-Anfragen zu untersuchen, die Citrix Cloud (der Service Provider) generiert und an Ihren SAML-Anbieter (den Identitätsanbieter) sendet. Die Erweiterung kann anzeigen, ob der Entitäts-ID-Bereich (GUID) in beiden Anfragen enthalten ist.

- Installieren und aktivieren Sie die SAML-Tracer-Erweiterung über das Erweiterungsfeld in Ihrem Webbrowser.

- Führen Sie einen SAML-Anmelde- und Abmeldevorgang durch und erfassen Sie den gesamten Ablauf mit der SAML-Tracer-Erweiterung.

-

Suchen Sie die folgende Zeile entweder in der SAML-SSO-Anfrage oder in der SLO-Anfrage.

<saml:Issuer xmlns:saml="urn:oasis:names:tc:SAML:2.0:assertion">https://saml.cloud.com/cfee4a86-97a8-49cf-9bb6-fd15ab075b92</saml:Issuer> <!--NeedCopy--> - Vergewissern Sie sich, dass die Entitäts-ID mit der konfigurierten Entitäts-ID in Ihrer SAML-Anbieteranwendung übereinstimmt.

- Vergewissern Sie sich, dass die bereichsbezogene Entitäts-ID im Feld Aussteller vorhanden ist und dass sie in Ihrem SAML-Anbieter korrekt konfiguriert ist.

- Exportieren und speichern Sie die JSON-Ausgabe des SAML-Tracers. Wenn Sie mit dem Citrix Support zusammenarbeiten, um ein Problem zu lösen, laden Sie die Ausgabe in Ihren Citrix Supportfall hoch.

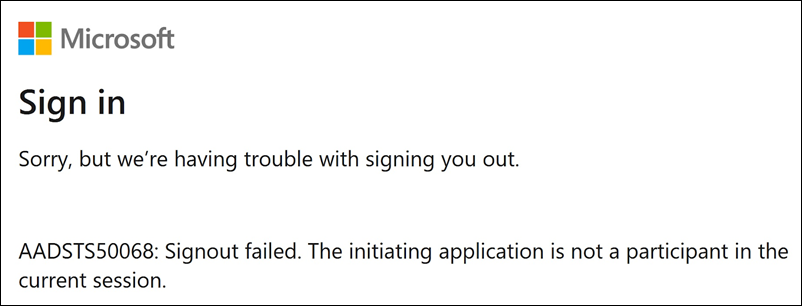

Azure AD-Fehlerbehebung

Problem: Die Abmeldung von Azure AD schlägt fehl, wenn SLO konfiguriert ist. Azure AD zeigt dem Benutzer den folgenden Fehler an:

Wenn bereichsbezogene Entitäts-IDs für die SAML-Verbindung in Citrix Cloud aktiviert sind, muss die bereichsbezogene Entitäts-ID sowohl in den SSO- als auch in den SLO-Anfragen gesendet werden.

Ursache: Die bereichsbezogene Entität ist konfiguriert, aber die Entitäts-ID fehlt in der SLO-Anfrage. Vergewissern Sie sich, dass die bereichsbezogene Entitäts-ID in der SLO-Anfrage in der SAML-Tracer-Ausgabe vorhanden ist.

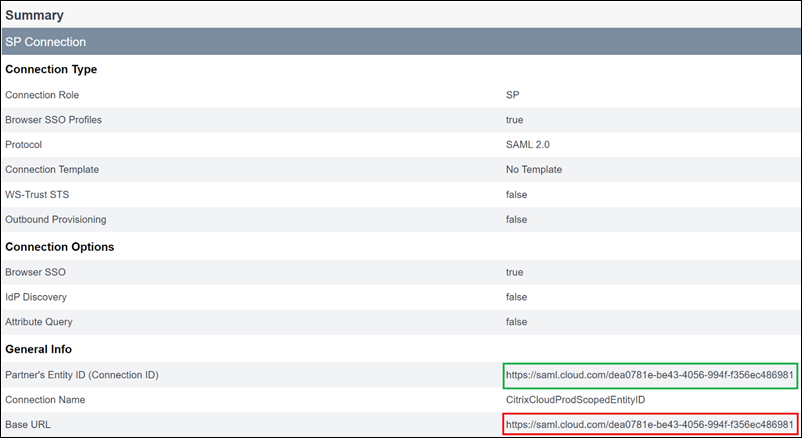

Fehlerbehebung bei lokalem PingFederate

Problem: Die Anmeldung oder Abmeldung bei PingFederate schlägt fehl, nachdem die Einstellung für die bereichsbezogene Entitäts-ID aktiviert wurde.

Ursache: Der PingFederate-Administrator hat die bereichsbezogene Entitäts-ID zur Basis-URL der SP-Verbindung hinzugefügt.

Um dieses Problem zu beheben, fügen Sie die bereichsbezogene Entitäts-ID nur dem Feld Entitäts-ID des Partners hinzu. Das Hinzufügen der bereichsbezogenen Entitäts-ID zur Basis-URL führt zu einem fehlerhaften SAML-Endpunkt. Wenn die Basis-URL von Citrix Cloud falsch aktualisiert wird, führen alle anderen relativen SAML-Endpunkt-URLs, die von der Basis-URL abgeleitet sind, zu Anmeldefehlern.

Die folgenden Endpunkte sind Beispiele für fehlerhafte Citrix Cloud SAML-Endpunkte, die in der SAML-Tracer-Ausgabe erscheinen könnten:

https://saml.cloud.com/<GUID>/saml/acshttps://saml.cloud.com/<GUID>/saml/logout/callback

Die folgende Abbildung zeigt eine falsch konfigurierte PingFederate SAML-Anwendung. Das korrekt konfigurierte Feld ist grün dargestellt. Das falsch konfigurierte Feld ist rot dargestellt.

In diesem Artikel

- Was ist eine Entitäts-ID?

- Generische und Scoped SP-Entitäts-IDs nach Region

- Generieren eindeutiger SP-Entitäts-IDs für neue und bestehende SAML-Verbindungen

- Häufig gestellte Fragen zu Scoped Entity IDs

- Betroffene SAML-Anbieter

- Betroffene Anwendungsfälle

- Primäre SAML-Verbindung mit einer bereichsbezogenen Entitäts-ID konfigurieren

- Primäre SAML-Verbindung mit einer generischen Entitäts-ID konfigurieren

- Eine SAML-Verbindung mit benutzerdefinierten Citrix Workspace™-Domänen konfigurieren

- SAML-Anbieterkonfiguration mit bereichsbezogenen Entitäts-IDs

- Fehlerbehebung