Bei Workspaces mit SAML über benutzerdefinierte Domänen anmelden

Wenn Sie eine benutzerdefinierte Domäne in Citrix Workspace konfiguriert haben (z. B. https://workspaces.yourdomain.com), sind möglicherweise zusätzliche Konfigurationen in Citrix Cloud und bei Ihrem SAML-Anbieter erforderlich, abhängig von den SAML-Anmeldeszenarien, die Sie in Citrix Cloud unterstützen möchten.

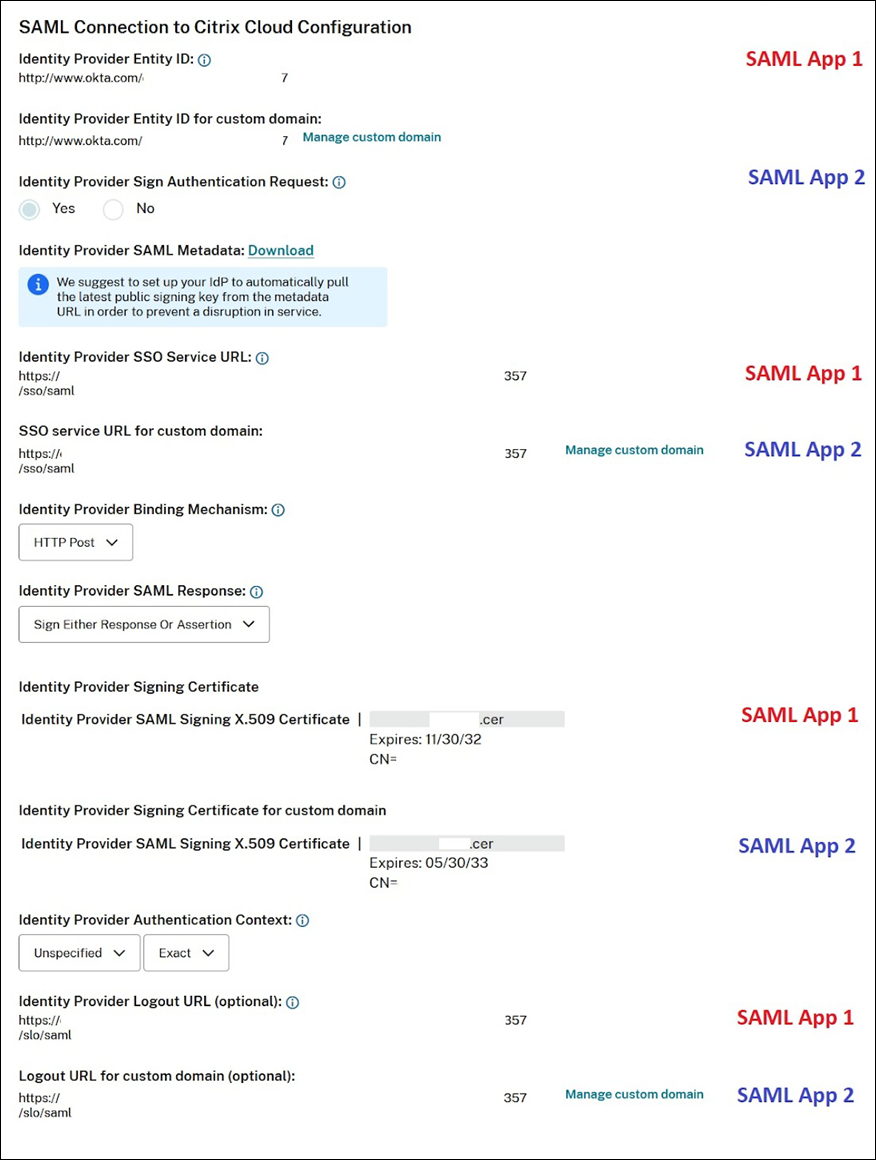

Für diese Konfiguration benötigen Sie möglicherweise ein Paar SAML-Anwendungen. Citrix Cloud erfordert unterschiedliche SAML-Dienstanbieter-Endpunkte (SP), je nachdem, ob die SAML-Anwendung die cloud.com- oder workspaces.yourdomain.com-URLs für den Anmeldevorgang verwendet.

Weitere Informationen zum Konfigurieren benutzerdefinierter Domänen in Citrix Workspace finden Sie unter Benutzerdefinierte Domäne konfigurieren in der Citrix Workspace-Produktdokumentation.

-

Überlegungen zur Bereitstellung einer oder zweier SAML-Anwendungen

Um zu bestimmen, ob Sie eine einzelne oder eine duale SAML-Anwendungslösung bereitstellen müssen, identifizieren Sie, welche Kombination von SAML-Anmeldeszenarien Ihr SAML-Anbieter unterstützen soll.

Die folgenden Anmeldeszenarien verwenden standardmäßig dieselbe SAML-Anwendung (SAML App 1):

- SAML-Authentifizierung für Citrix Workspace, wobei die Workspace-Anmelde-URL für Ihre Region (cloud.com, citrixcloud.jp, cloud.us) in Ihrem SAML-Anbieter als SP-Entitäts-ID konfiguriert ist.

- SAML-Authentifizierung für Citrix Cloud unter Verwendung Ihrer eindeutigen Anmelde-URL (z. B.

https://citrix.cloud.com/go/mycompany). In diesem Szenario werden Administratoren über SAML bei Citrix Cloud authentifiziert, basierend auf ihrer Active Directory (AD)-Gruppenmitgliedschaft.

- SAML-Authentifizierung für Citrix Cloud unter Verwendung Ihrer eindeutigen Anmelde-URL (z. B.

Das Hinzufügen der SAML-Authentifizierung für Benutzer über eine benutzerdefinierte Domäne (z. B. https://workspaces.mycompany.com), die Sie in der Workspace-Konfiguration konfigurieren, erfordert eine zweite SAML-Anwendung (SAML App 2).

Hinweis:

Das Hinzufügen einer benutzerdefinierten URL und die Konfiguration von SAML dauert bis zu 24 Stunden für die Bereitstellung in Citrix Cloud.

Die folgende Tabelle listet die unterstützten Kombinationen von SAML-Anmeldeszenarien und die erforderlichen SAML-Anwendungen auf.

| Bei Workspace mit Workspace-URL anmelden | Bei Workspace mit benutzerdefinierter Domänen-URL anmelden | Bei Citrix Cloud über SAML-Anmelde-URL anmelden | SAML App 1 erforderlich? | SAML App 2 erforderlich? |

|---|---|---|---|---|

| Ja | Nein | Nein | Ja – cloud.com SAML-Endpunkte verwenden | Nein |

| Nein | Ja | Nein | Ja – SAML-Endpunkte der benutzerdefinierten Domäne verwenden | Nein |

| Nein | Nein | Ja | Ja – cloud.com SAML-Endpunkte verwenden | Nein |

| Ja | Nein | Ja | Ja – cloud.com SAML-Endpunkte verwenden | Nein |

| Nein | Nein | Ja | Ja – die cloud.com SAML-Endpunkte verwenden | Ja – SAML-Endpunkte der benutzerdefinierten Domäne verwenden |

| Ja | Ja | Ja | Ja – cloud.com SAML-Endpunkte verwenden | Ja – SAML-Endpunkte der benutzerdefinierten Domäne verwenden |

Konfiguration einer einzelnen SAML-Anwendung

- Navigieren Sie in Citrix Cloud zu Workspace-Konfiguration > Zugriff und konfigurieren Sie eine benutzerdefinierte Domäne. Weitere Informationen finden Sie unter Benutzerdefinierte Domäne konfigurieren.

- Konfigurieren Sie in der Verwaltungskonsole Ihres SAML-Anbieters eine einzelne SAML-Anwendung, die die benutzerdefinierte Domäne als SP-Endpunkte verwendet.

- Laden Sie das SAML-Signaturzertifikat für die SAML-Anwendung herunter. In einem späteren Schritt laden Sie dieses Zertifikat in Citrix Cloud hoch.

-

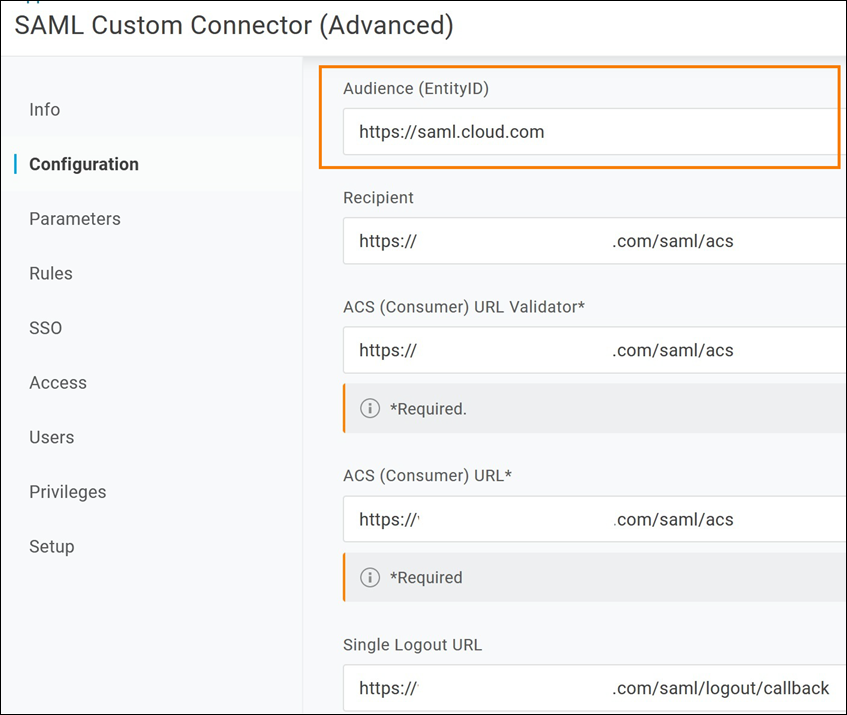

Stellen Sie für die Entitäts-ID sicher, dass

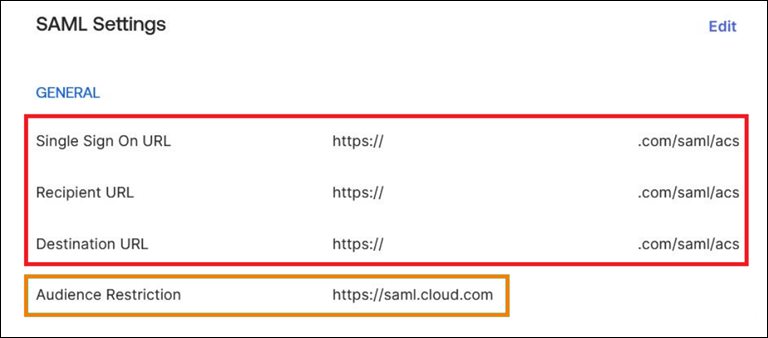

https://saml.cloud.comeingegeben ist. Je nach SAML-Anbieter kann diese Einstellung stattdessen als Zielgruppe bezeichnet werden. Ersetzen Sie für alle anderen Endpunktehttps://saml.cloud.comdurch die benutzerdefinierte Workspace-Domäne, die Sie in Schritt 1 konfiguriert haben.- Das folgende Beispiel veranschaulicht die Endpunktkonfiguration für Okta, wobei Audience Restriction den Wert der Entitäts-ID enthält:

Das folgende Beispiel veranschaulicht die Endpunktkonfiguration für OneLogin, wobei Zielgruppe den Wert der Entitäts-ID enthält:

- Navigieren Sie in Citrix Cloud zu Identitäts- und Zugriffsverwaltung > Authentifizierung und konfigurieren Sie die SAML-Verbindung.

- Navigieren Sie zu Workspace-Konfiguration > Authentifizierung und wählen Sie SAML 2.0 aus.

- Navigieren Sie zu Workspace-Konfiguration > Benutzerdefinierte Workspace-URL > Bearbeiten und wählen Sie Nur die benutzerdefinierte Domäne verwenden aus.

- Wählen Sie Speichern, um Ihre Änderungen zu speichern.

- Um die Konfiguration zu testen, melden Sie sich bei Citrix Workspace über Ihre benutzerdefinierte Workspace-URL (

https://workspaces.mycompany.com) an.

Konfiguration einer dualen SAML-Anwendung

- Navigieren Sie in Citrix Cloud zu Workspace-Konfiguration > Zugriff und konfigurieren Sie eine benutzerdefinierte Domäne. Weitere Informationen finden Sie unter Benutzerdefinierte Domäne konfigurieren.

- Konfigurieren Sie in der Verwaltungskonsole Ihres SAML-Anbieters zwei SAML-Anwendungen. Konfigurieren Sie diese Anwendungen identisch, einschließlich identischer Signatur-Einstellungen für SSO- und SLO-Anfragen, Bindungstyp und Abmelde-Einstellungen. Wenn die Konfigurationen in diesen SAML-Anwendungen nicht übereinstimmen, können Unterschiede im Anmelde- und Abmeldeverhalten auftreten, wenn Sie zwischen Ihrer Workspace-URL und Ihrer benutzerdefinierten Workspace-Domäne wechseln.

- Konfigurieren Sie in der ersten SAML-Anwendung die folgenden SP-Endpunkte:

- Entitäts-ID:

https://saml.cloud.com - Assertion Consumer Service:

https://saml.cloud.com/saml/acs -

Abmeldung:

https://saml.cloud.com/saml/logout/callback - Das folgende Beispiel zeigt diese Endpunktkonfiguration in der Okta-Verwaltungskonsole:

- Entitäts-ID:

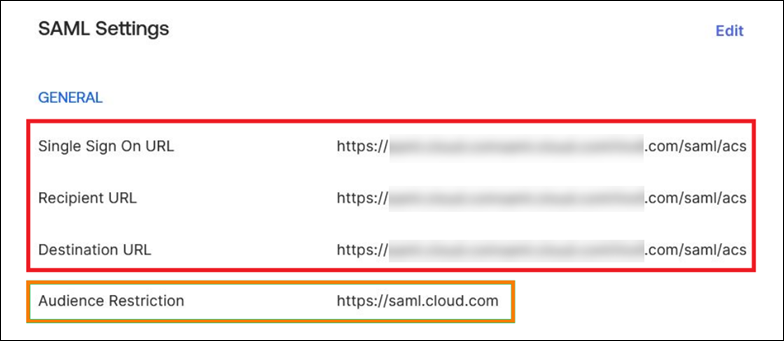

- Konfigurieren Sie in der zweiten SAML-Anwendung die folgenden SP-Endpunkte. Verwenden Sie Ihre benutzerdefinierte Workspace-Domäne nur für die Endpunkte Assertion Consumer Service und Abmeldung.

- Entitäts-ID:

https://saml.cloud.com - Assertion Consumer Service:

https://workspaces.mycompany.com/saml/acs - Abmeldung:

https://workspaces.mycompany.com/saml/logout/callback

Das folgende Beispiel zeigt diese Endpunktkonfiguration in der Okta-Konsole. Beachten Sie, dass Audience Restriction den Wert der Entitäts-ID enthält.

- Entitäts-ID:

- Laden Sie die SAML-Signaturzertifikate für beide SAML-Anwendungen herunter. Diese laden Sie in einem späteren Schritt in Citrix Cloud hoch.

- Konfigurieren Sie in der Citrix Cloud-Verwaltungskonsole eine SAML-Verbindung:

- Wählen Sie im Citrix Cloud-Menü Identitäts- und Zugriffsverwaltung aus.

- Suchen Sie auf der Registerkarte Authentifizierung nach SAML 2.0, klicken Sie auf die Schaltfläche mit den Auslassungspunkten und wählen Sie Verbinden aus.

- Geben Sie auf der Seite SAML konfigurieren die Details der ersten SAML-Anwendung ein, die Sie in Schritt 2 erstellt haben.

- Konfigurieren Sie Citrix Workspace™, um die neue SAML-Verbindung zu verwenden:

- Wählen Sie im Citrix Cloud-Menü Workspace-Konfiguration aus.

- Wählen Sie auf der Registerkarte Authentifizierung SAML 2.0 aus.

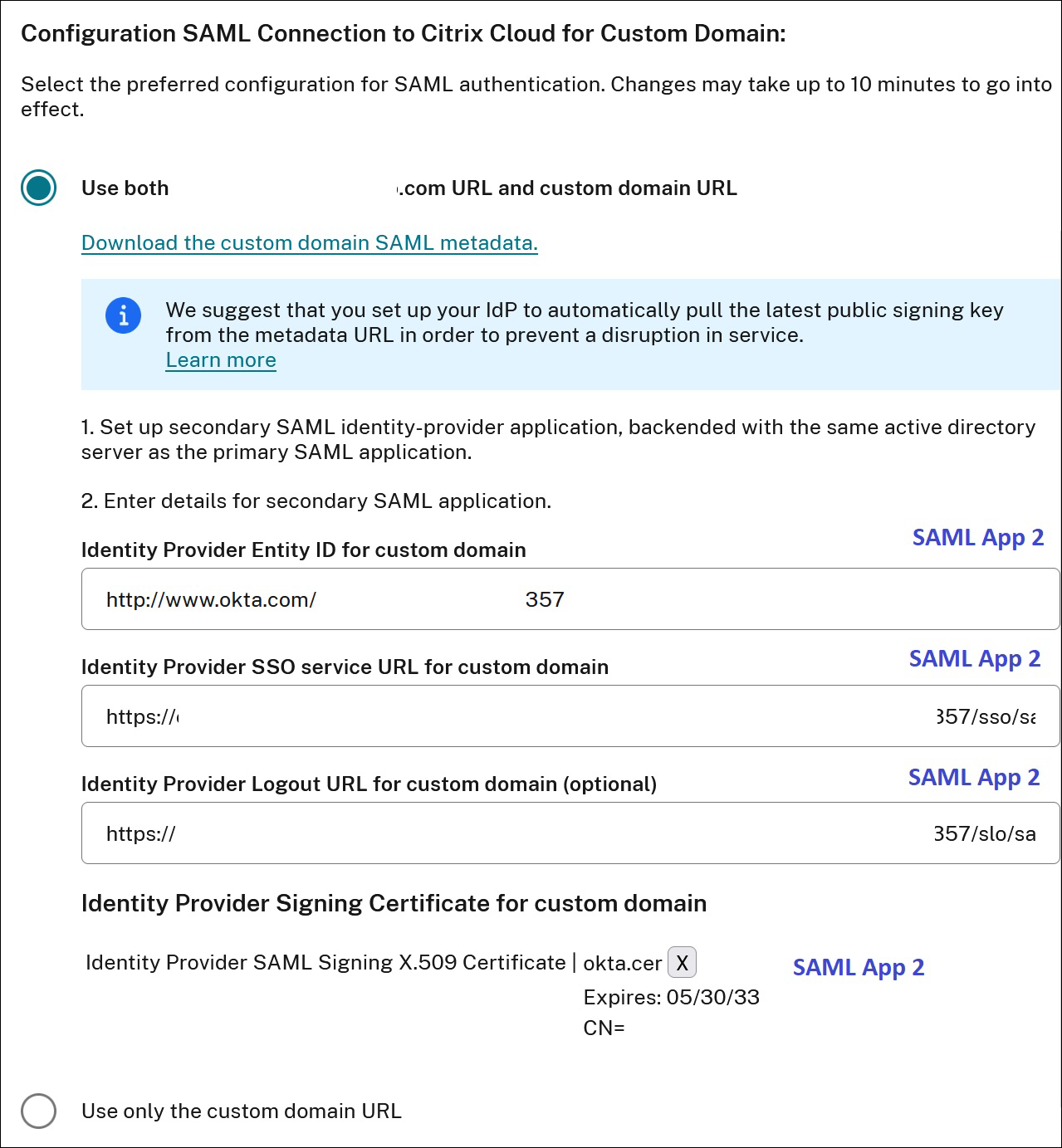

- Wählen Sie auf der Registerkarte Zugriff unter Benutzerdefinierte Workspace-URL die Option Bearbeiten aus.

- Wählen Sie auf der Seite Für SAML konfigurieren die Option Sowohl customer.cloud.com-URL als auch benutzerdefinierte Domänen-URL verwenden aus.

- Geben Sie die folgenden Informationen ein:

- Geben Sie unter Entitäts-ID des Identitätsanbieters für benutzerdefinierte Domäne die Entitäts-ID der zweiten SAML-Anwendung ein, die Sie in Schritt 2 erstellt haben.

- Geben Sie unter SSO-Dienst-URL für benutzerdefinierte Domäne die SSO-URL der zweiten SAML-Anwendung ein.

- Geben Sie unter Abmelde-URL für benutzerdefinierte Domäne die SLO-URL der zweiten SAML-Anwendung ein.

- Laden Sie unter Signaturzertifikat des Identitätsanbieters für benutzerdefinierte Domäne das SAML-Signaturzertifikat der zweiten SAML-Anwendung hoch.

- Wählen Sie Speichern, um Ihre Änderungen zu speichern.

SAML-Verbindungsdetails anzeigen

Nach der Konfiguration navigieren Sie zu Identitäts- und Zugriffsverwaltung > Authentifizierung. Wählen Sie unter SAML 2.0 im Ellipsenmenü die Option SAML-Anbieter auswählen > Anzeigen. Die Seite „SAML-Konfiguration“ zeigt Paare von SAML-Endpunkten an, die für Entitäts-ID, SSO-URL und Abmelde-URL konfiguriert sind.

Alle anderen SAML-Konfigurationseinstellungen gelten sowohl für die erste als auch für die zweite SAML-Anwendung, die Sie erstellt haben.

Anmeldungen bei Citrix Workspace überprüfen

Um das von Ihnen konfigurierte Anmelde- und Abmeldeverhalten zu überprüfen, führen Sie die folgenden Tests durch:

- Melden Sie sich bei Citrix Workspace mit Ihrer Workspace-URL (

https://mycompany.cloud.com) und Ihrem SAML-Anbieter an. - Melden Sie sich bei Citrix Workspace mit Ihrer benutzerdefinierten Workspace-Domäne (

https://workspace.mycompany.com) und Ihrem SAML-Anbieter an. - Melden Sie sich bei Citrix Cloud mit Ihrer eindeutigen Anmelde-URL (

https://citrix.cloud.com/go/mycompany) und Ihrem SAML-Anbieter an.