SAML mit Entra ID und AD-Identitäten für die Workspace-Authentifizierung

Dieser Artikel beschreibt, wie Sie SAML für die Workspace-Authentifizierung mithilfe von Active Directory (AD)-Identitäten konfigurieren können. Das Standardverhalten für Citrix Cloud™ und die SAML-Authentifizierung bei Citrix Workspace™ oder Citrix Cloud, unabhängig vom verwendeten SAML-Anbieter, ist die Assertion gegenüber einer AD-Benutzeridentität. Für die in diesem Artikel beschriebene Konfiguration ist die Verwendung von Entra ID Connect zum Importieren Ihrer AD-Identitäten in Ihre Entra ID erforderlich.

Wichtig:

Es ist entscheidend, den geeigneten SAML-Flow für Ihre Workspace-Endbenutzer zu bestimmen, da dies deren Anmeldevorgang und die Sichtbarkeit von Ressourcen direkt beeinflusst. Die gewählte Identität beeinflusst die Arten von Ressourcen, auf die ein Workspace-Endbenutzer zugreifen kann. Es gibt einen zugehörigen Artikel, der Anweisungen zur Verwendung von Entra ID als SAML-Anbieter für die Authentifizierung bei Workspace mithilfe von AAD-Identitäten enthält. Detaillierte Anweisungen finden Sie unter SAML mit Entra ID und AAD-Identitäten für die Workspace-Authentifizierung.

Normalerweise müssen Workspace-Endbenutzer Anwendungen und Desktops öffnen, die von AD-domänenverbundenen VDAs bereitgestellt werden. Es ist wichtig, die in beiden Artikeln beschriebenen Anwendungsfälle sorgfältig zu prüfen, bevor Sie sich für den am besten geeigneten SAML-Flow für Ihr Unternehmen entscheiden. Im Zweifelsfall empfiehlt Citrix® die Verwendung des AD SAML-Flows und die Befolgung der Anweisungen in diesem Artikel, da dies dem häufigsten DaaS-Szenario entspricht.

-

Funktionsumfang

Dieser Artikel richtet sich an Benutzer, die die folgende Kombination von Citrix Cloud- und Azure-Funktionen verwenden:

- SAML für die Workspace-Authentifizierung mithilfe von AD-Identitäten

- SAML für die Citrix Cloud-Administratoranmeldung mithilfe von AD-Identitäten - Citrix DaaS™ und HDX-Ressourcenaufzählung von Ressourcen, die über AD-domänenverbundene VDAs veröffentlicht wurden - AD-domänenverbundene VDA-Ressourcenaufzählung

Was ist besser: AD-Identitäten oder Entra ID-Identitäten?

Um zu bestimmen, ob Ihre Workspace-Benutzer sich entweder mit SAML AD- oder SAML Entra ID-Identitäten authentifizieren sollen:

- Entscheiden Sie, welche Ressourcenkombination Sie Ihren Benutzern in Citrix Workspace zur Verfügung stellen möchten.

-

Verwenden Sie die folgende Tabelle, um zu bestimmen, welcher Typ von Benutzeridentität für jeden Ressourcentyp geeignet ist.

Ressourcentyp (VDA) Benutzeridentität bei der Anmeldung bei Citrix Workspace Benötigt SAML-Identität über Entra ID? Bietet FAS Single Sign-On (SSO) zum VDA? AD-verbunden AD, Entra ID aus AD importiert (enthält SID) Nein. Standard-SAML verwenden. Ja - ## Konfigurieren der benutzerdefinierten Entra ID Enterprise SAML-Anwendung - Standardmäßig erfolgt die SAML-Anmeldung bei Workspaces durch Assertion gegenüber einer AD-Benutzeridentität. - 1. Melden Sie sich beim Azure-Portal an. - 1. Wählen Sie im Portalmenü **Entra ID** aus. - 1. Wählen Sie im linken Bereich unter **Verwalten** die Option **Unternehmensanwendungen** aus. - Wählen Sie in der Befehlsleiste im Arbeitsbereich Neue Anwendung aus. - 1. Wählen Sie in der Befehlsleiste Eigene Anwendung erstellen aus. Verwenden Sie nicht die Vorlage für die Citrix Cloud SAML SSO-Unternehmensanwendung. Die Vorlage erlaubt Ihnen nicht, die Liste der Ansprüche und SAML-Attribute zu ändern. - 1. Geben Sie einen Namen für die Anwendung ein und wählen Sie dann Beliebige andere Anwendung integrieren, die Sie nicht in der Galerie finden (Nicht-Galerie) aus. Klicken Sie auf Erstellen. Die Übersichtsseite der Anwendung wird angezeigt. - 1. Wählen Sie im linken Bereich Einmaliges Anmelden aus. Wählen Sie im Arbeitsbereich SAML aus.

- Wählen Sie im Abschnitt Grundlegende SAML-Konfiguration die Option Bearbeiten aus und konfigurieren Sie die folgenden Einstellungen:

- Wählen Sie im Abschnitt Bezeichner (Entitäts-ID) die Option Bezeichner hinzufügen aus und geben Sie dann den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

https://saml.cloud.comein. - Für die Region Japan geben Sie

https://saml.citrixcloud.jpein. - Für die Citrix Cloud Government-Region geben Sie

https://saml.cloud.usein.

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

- Wählen Sie im Abschnitt Antwort-URL (Assertion Consumer Service-URL) die Option Antwort-URL hinzufügen aus und geben Sie dann den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

https://saml.cloud.com/saml/acsein. - Für die Region Japan geben Sie

https://saml.citrixcloud.jp/saml/acsein. - Für die Citrix Cloud Government-Region geben Sie

https://saml.cloud.us/saml/acsein.

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

- Geben Sie im Abschnitt Abmelde-URL (Optional) den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

https://saml.cloud.com/saml/logout/callbackein. - Für die Region Japan geben Sie

https://saml.citrixcloud.jp/saml/logout/callbackein. - Für die Citrix Cloud Government-Region geben Sie

https://saml.cloud.us/saml/logout/callbackein.

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

- Wählen Sie in der Befehlsleiste Speichern aus.

- Wählen Sie im Abschnitt Bezeichner (Entitäts-ID) die Option Bezeichner hinzufügen aus und geben Sie dann den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

-

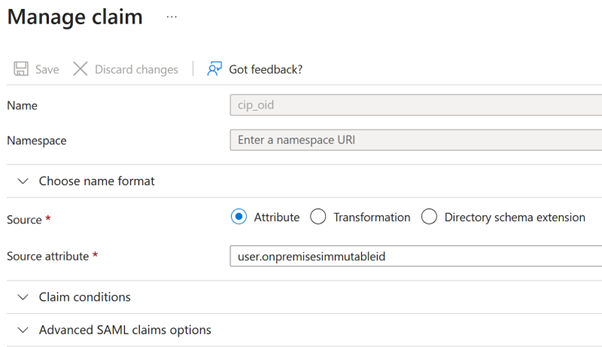

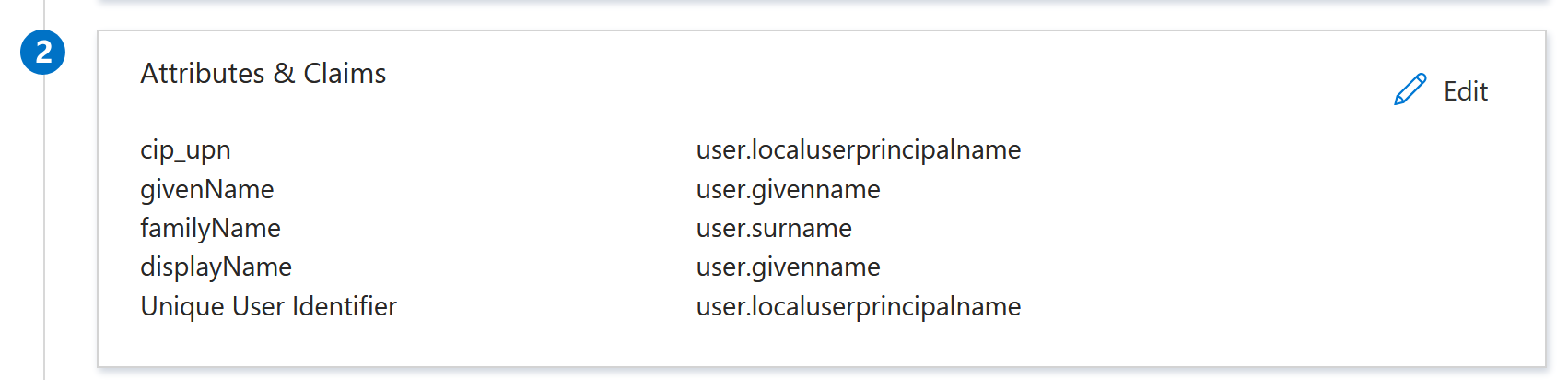

Klicken Sie im Abschnitt Attribute & Ansprüche auf Bearbeiten, um die folgenden Ansprüche zu konfigurieren. Diese Ansprüche erscheinen in der SAML-Assertion innerhalb der SAML-Antwort. Konfigurieren Sie nach der Erstellung der SAML-App die folgenden Attribute.

- Für den Anspruch Eindeutiger Benutzerbezeichner (Name ID) aktualisieren Sie den Standardwert auf

user.localuserprincipalname. - Für den Anspruch cip_upn aktualisieren Sie den Standardwert auf

user.localuserprincipalname.

- Für displayName belassen Sie den Standardwert

user.displayname. - Für den Anspruch givenName aktualisieren Sie den Standardwert auf

user.givenname. - Für den Anspruch familyName aktualisieren Sie den Standardwert auf

user.surname. - Klicken Sie im Abschnitt Zusätzliche Ansprüche für alle verbleibenden Ansprüche mit dem Namespace

http://schemas.xmlsoap.org/ws/2005/05/identity/claimsauf die Schaltfläche mit den Auslassungspunkten (…) und dann auf Löschen. Diese Ansprüche müssen nicht enthalten sein, da sie Duplikate der oben genannten Benutzerattribute sind.

Nach Abschluss sieht der Abschnitt Attribute & Ansprüche wie folgt aus:

- Für den Anspruch Eindeutiger Benutzerbezeichner (Name ID) aktualisieren Sie den Standardwert auf

-

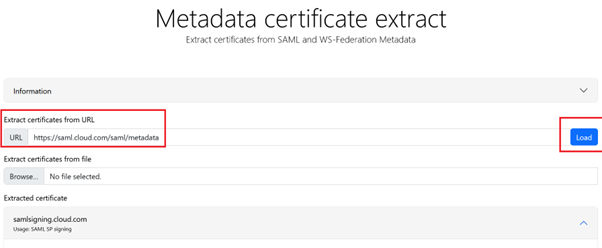

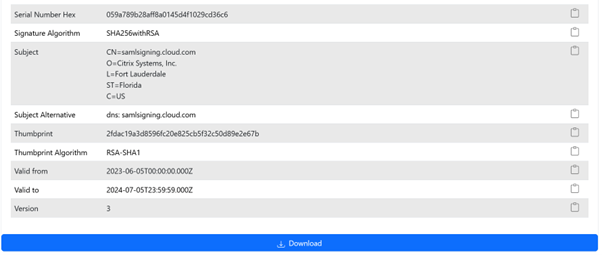

- Besorgen Sie sich eine Kopie des Citrix Cloud SAML-Signaturzertifikats mit diesem Online-Tool eines Drittanbieters.

-

- Geben Sie

https://saml.cloud.com/saml/metadatain das URL-Feld ein und klicken Sie auf Laden.

- Geben Sie

-

- Scrollen Sie zum Ende der Seite und klicken Sie auf Herunterladen.

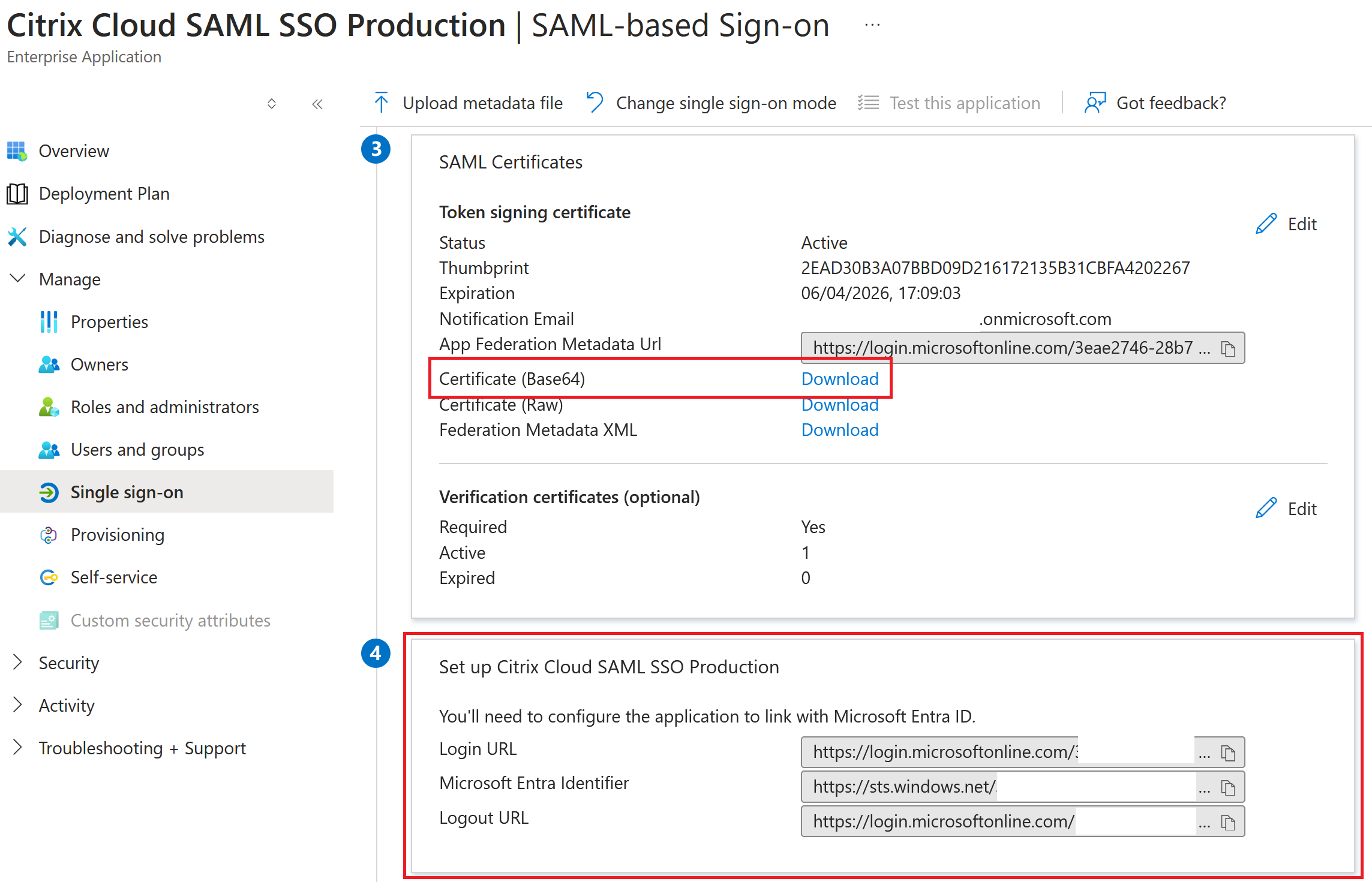

- Konfigurieren Sie die Signatur-Einstellungen der Entra ID SAML-Anwendung.

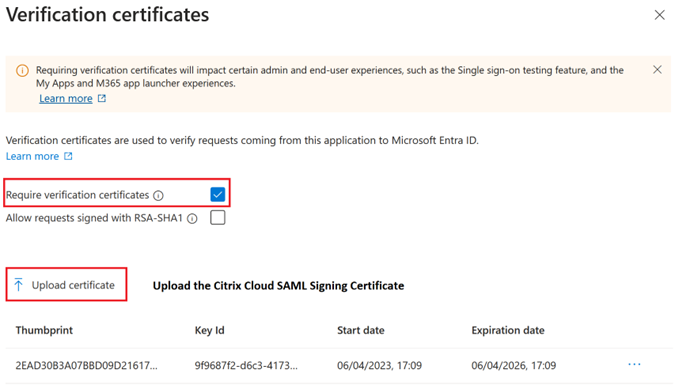

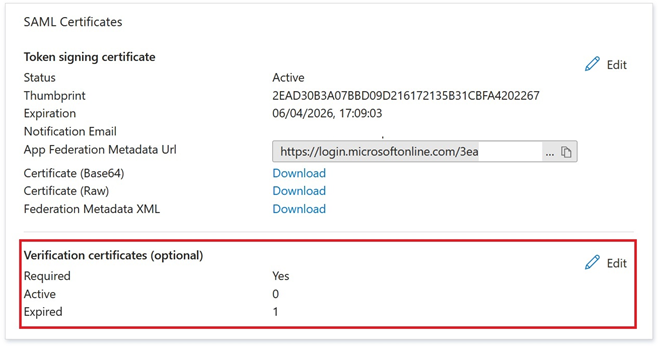

- Laden Sie das in Schritt 9 erhaltene Produktions-SAML-Signaturzertifikat in die Entra ID SAML-Anwendung hoch.

- Aktivieren Sie Überprüfungszertifikate erforderlich.

Fehlerbehebung

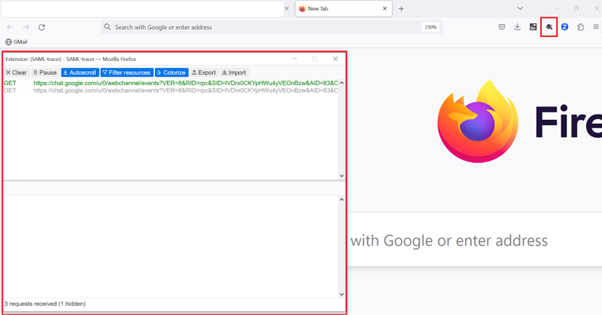

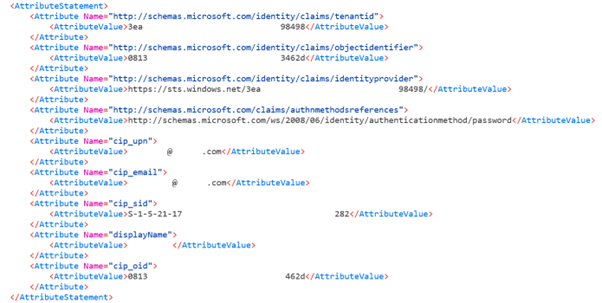

- Überprüfen Sie, ob Ihre SAML-Assertions die korrekten Benutzerattribute enthalten, indem Sie ein SAML-Netzwerktool, wie z. B. die SAML-Tracer-Browsererweiterung, verwenden.

-

Suchen Sie die gelb dargestellte SAML-Antwort und vergleichen Sie sie mit diesem Beispiel:

- Klicken Sie im unteren Bereich auf die Registerkarte SAML, um die SAML-Antwort zu dekodieren und als XML anzuzeigen.

- Scrollen Sie zum Ende der Antwort und überprüfen Sie, ob die SAML-Assertion die korrekten SAML-Attribute und Benutzerwerte enthält.

Wenn Ihre Abonnenten sich immer noch nicht bei ihrem Workspace anmelden können oder ihre Citrix HDX™ Plus für Windows 365 Desktops nicht sehen können, wenden Sie sich an den Citrix Support und geben Sie die folgenden Informationen an:

- SAML-Tracer-Erfassung

- Datum und Uhrzeit des fehlgeschlagenen Anmeldeversuchs bei Citrix Workspace

- Der betroffene Benutzername

- Die aufrufende IP-Adresse des Clientcomputers, den Sie für die Anmeldung bei Citrix Workspace verwendet haben. Sie können ein Tool wie https://whatismyip.com verwenden, um diese IP-Adresse zu erhalten.

Konfigurieren der Citrix Cloud SAML-Verbindung

Alle Citrix-Anmeldeabläufe müssen Dienstanbieter-initiiert sein, entweder über eine Workspace-URL oder eine Citrix Cloud GO-URL.

Verwenden Sie die standardmäßig empfohlenen Werte für die SAML-Verbindung unter Identitäts- und Zugriffsverwaltung > Authentifizierung > Identitätsanbieter hinzufügen > SAML.

Rufen Sie die SAML-Endpunkte der Entra ID SAML-Anwendung aus Ihrem Entra ID-Portal ab, um sie in Citrix Cloud einzugeben.

Entra ID SAML-Endpunktbeispiele zur Verwendung in der Citrix Cloud SAML-Verbindung

Wichtig:

EntraID SSO- und Logout-SAML-Endpunkte sind dieselbe URL.

| In diesem Feld in Citrix Cloud | Geben Sie diesen Wert ein |

|---|---|

| Entitäts-ID | https://sts.windows.net/<yourEntraIDTenantID> |

| Authentifizierungsanforderung signieren | Ja |

| SSO-Dienst-URL | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| SSO-Bindungsmechanismus | HTTP Post |

| SAML-Antwort | Antwort oder Assertion signieren |

| Authentifizierungskontext | Nicht spezifiziert, Exakt |

| Logout-URL | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| Logout-Anforderung signieren | Ja |

| SLO-Bindungsmechanismus | HTTP Post |