SAML avec Entra ID et identités AD pour l’authentification Workspace

Cet article décrit comment configurer SAML pour l’authentification Workspace à l’aide d’identités Active Directory (AD). Le comportement par défaut pour Citrix Cloud™ et l’authentification SAML vers Citrix Workspace™ ou Citrix Cloud, quel que soit le fournisseur SAML utilisé, est de s’authentifier auprès d’une identité utilisateur AD. Pour la configuration décrite dans cet article, l’utilisation d’Entra ID Connect pour importer vos identités AD vers votre Entra ID est requise.

Important :

Il est crucial de déterminer le flux SAML approprié pour vos utilisateurs finaux Workspace, car il a un impact direct sur leur processus de connexion et la visibilité des ressources. L’identité choisie influence les types de ressources accessibles à un utilisateur final Workspace. Un article associé fournit des instructions sur l’utilisation d’Entra ID comme fournisseur SAML pour l’authentification dans Workspace à l’aide d’identités AAD. Vous trouverez des instructions détaillées dans SAML avec Entra ID et identités AAD pour l’authentification Workspace.

Généralement, les utilisateurs finaux Workspace doivent ouvrir des applications et des bureaux fournis par des VDA joints au domaine AD. Il est essentiel d’examiner attentivement les cas d’utilisation décrits dans les deux articles avant de décider du flux SAML le plus adapté à votre organisation. En cas de doute, Citrix® recommande d’utiliser le flux SAML AD et de suivre les instructions de cet article, car il correspond au scénario DaaS le plus courant.

-

Étendue des fonctionnalités

Cet article s’applique aux utilisateurs qui utilisent la combinaison suivante de fonctionnalités Citrix Cloud et Azure :

- SAML pour l’authentification Workspace à l’aide d’identités AD

- SAML pour la connexion administrateur Citrix Cloud à l’aide d’identités AD - Énumération des ressources Citrix DaaS™ et HDX des ressources publiées à l’aide de VDA joints au domaine AD - Énumération des ressources VDA joints au domaine AD

Qu’est-ce qui est le mieux : identités AD ou identités Entra ID ?

Pour déterminer si vos utilisateurs Workspace doivent s’authentifier à l’aide d’identités SAML AD ou SAML Entra ID :

- Décidez quelle combinaison de ressources vous avez l’intention de mettre à la disposition de vos utilisateurs dans Citrix Workspace.

-

Utilisez le tableau suivant pour déterminer le type d’identité utilisateur approprié pour chaque type de ressource.

Type de ressource (VDA) Identité utilisateur lors de la connexion à Citrix Workspace Nécessite une identité SAML utilisant Entra ID ? FAS fournit-il l’authentification unique (SSO) au VDA ? Joint à AD AD, Entra ID importé d’AD (contient le SID) Non. Utilisez le SAML par défaut. Oui - ## Configurer l'application SAML d'entreprise Entra ID personnalisée - Par défaut, le comportement pour la connexion SAML aux espaces de travail est de s'authentifier auprès d'une identité utilisateur AD. - 1. Connectez-vous au portail Azure. - 1. Dans le menu du portail, sélectionnez **Entra ID**. - 1. Dans le volet gauche, sous **Gérer**, sélectionnez **Applications d'entreprise**. - Dans la barre de commandes du volet de travail, sélectionnez Nouvelle application. - 1. Dans la barre de commandes, sélectionnez Créer votre propre application. N’utilisez pas le modèle d’application d’entreprise Citrix Cloud SAML SSO. Le modèle ne vous permet pas de modifier la liste des revendications et des attributs SAML. - 1. Saisissez un nom pour l’application, puis sélectionnez Intégrer toute autre application que vous ne trouvez pas dans la galerie (Non-galerie). Cliquez sur Créer. La page de présentation de l’application apparaît. - 1. Dans le volet gauche, sélectionnez Authentification unique. Dans le volet de travail, sélectionnez SAML.

- Dans la section Configuration SAML de base, sélectionnez Modifier et configurez les paramètres suivants :

- Dans la section Identificateur (ID d’entité), sélectionnez Ajouter un identificateur, puis saisissez la valeur associée à la région dans laquelle se trouve votre locataire Citrix Cloud :

- Pour les régions Union européenne, États-Unis et Asie-Pacifique Sud, saisissez

https://saml.cloud.com. - Pour la région Japon, saisissez

https://saml.citrixcloud.jp. - Pour la région Citrix Cloud Government, saisissez

https://saml.cloud.us.

- Pour les régions Union européenne, États-Unis et Asie-Pacifique Sud, saisissez

- Dans la section URL de réponse (URL du service consommateur d’assertions), sélectionnez Ajouter une URL de réponse, puis saisissez la valeur associée à la région dans laquelle se trouve votre locataire Citrix Cloud :

- Pour les régions Union européenne, États-Unis et Asie-Pacifique Sud, saisissez

https://saml.cloud.com/saml/acs. - Pour la région Japon, saisissez

https://saml.citrixcloud.jp/saml/acs. - Pour la région Citrix Cloud Government, saisissez

https://saml.cloud.us/saml/acs.

- Pour les régions Union européenne, États-Unis et Asie-Pacifique Sud, saisissez

- Dans la section URL de déconnexion (facultatif), saisissez la valeur associée à la région dans laquelle se trouve votre locataire Citrix Cloud :

- Pour les régions Union européenne, États-Unis et Asie-Pacifique Sud, saisissez

https://saml.cloud.com/saml/logout/callback. - Pour la région Japon, saisissez

https://saml.citrixcloud.jp/saml/logout/callback. - Pour la région Citrix Cloud Government, saisissez

https://saml.cloud.us/saml/logout/callback.

- Pour les régions Union européenne, États-Unis et Asie-Pacifique Sud, saisissez

- Dans la barre de commandes, sélectionnez Enregistrer.

- Dans la section Identificateur (ID d’entité), sélectionnez Ajouter un identificateur, puis saisissez la valeur associée à la région dans laquelle se trouve votre locataire Citrix Cloud :

-

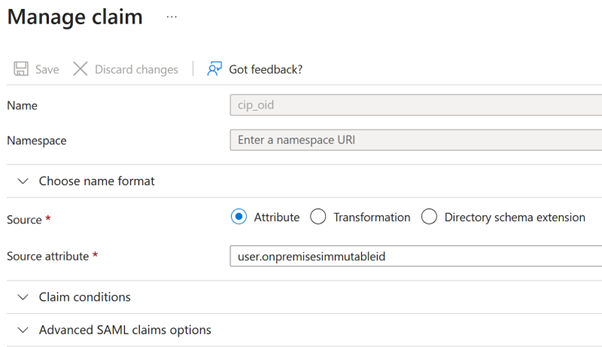

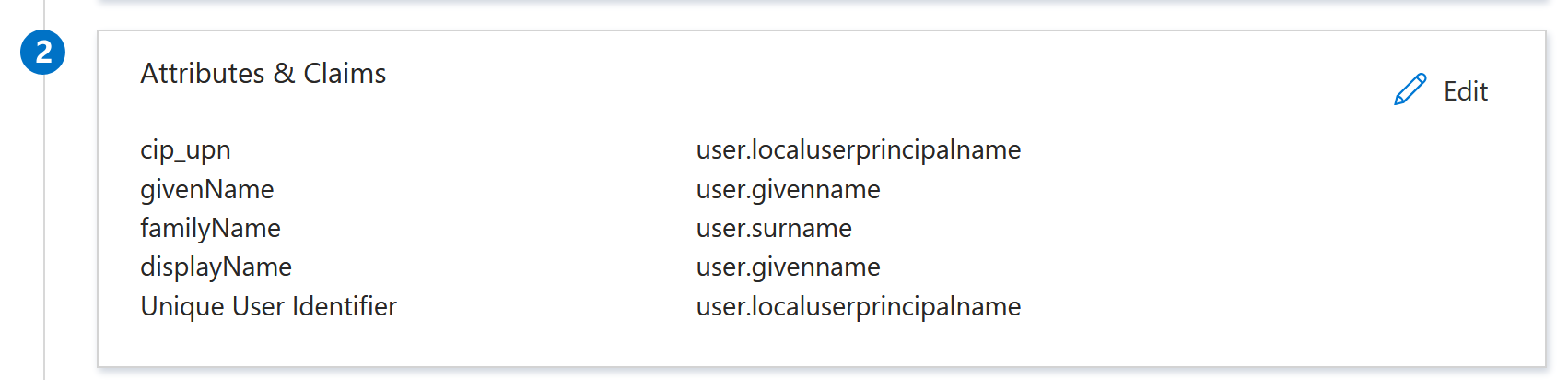

Dans la section Attributs et revendications, cliquez sur Modifier pour configurer les revendications suivantes. Ces revendications apparaissent dans l’assertion SAML au sein de la réponse SAML. Après la création de l’application SAML, configurez les attributs suivants.

- Pour la revendication Identificateur unique de l’utilisateur (ID de nom), mettez à jour la valeur par défaut pour qu’elle soit

user.localuserprincipalname. - Pour la revendication cip_upn, mettez à jour la valeur par défaut pour qu’elle soit

user.localuserprincipalname.

- Pour displayName, laissez la valeur par défaut

user.displayname. - Pour la revendication givenName, mettez à jour la valeur par défaut pour qu’elle soit

user.givenname. - Pour la revendication familyName, mettez à jour la valeur par défaut pour qu’elle soit

user.surname. - Dans la section Revendications supplémentaires, pour toute revendication restante avec l’espace de noms

http://schemas.xmlsoap.org/ws/2005/05/identity/claims, cliquez sur le bouton des points de suspension (…) et cliquez sur Supprimer. Il n’est pas nécessaire d’inclure ces revendications car elles sont des doublons des attributs utilisateur ci-dessus.

Une fois terminé, la section Attributs et revendications apparaît comme illustré ci-dessous :

- Pour la revendication Identificateur unique de l’utilisateur (ID de nom), mettez à jour la valeur par défaut pour qu’elle soit

-

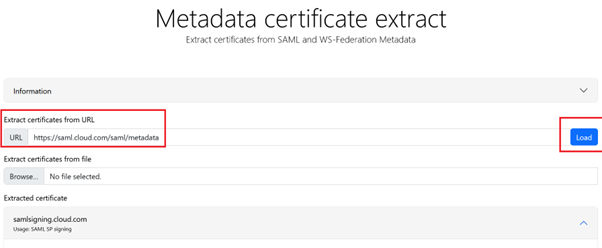

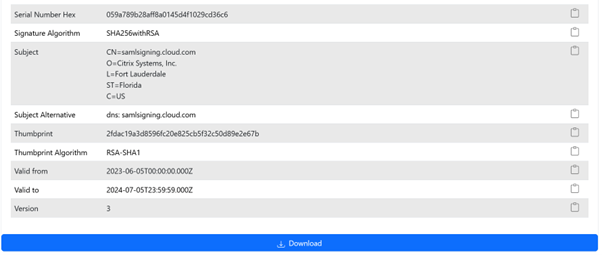

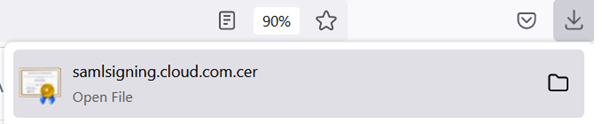

- Obtenez une copie du certificat de signature SAML Citrix Cloud à l’aide de cet outil en ligne tiers.

-

- Saisissez

https://saml.cloud.com/saml/metadatadans le champ URL et cliquez sur Charger.

- Saisissez

-

- Faites défiler la page vers le bas et cliquez sur Télécharger.

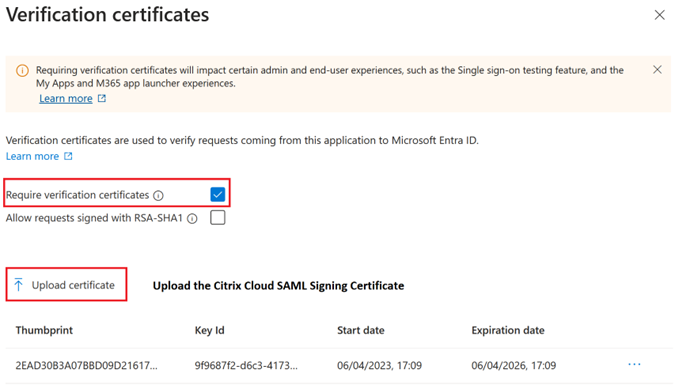

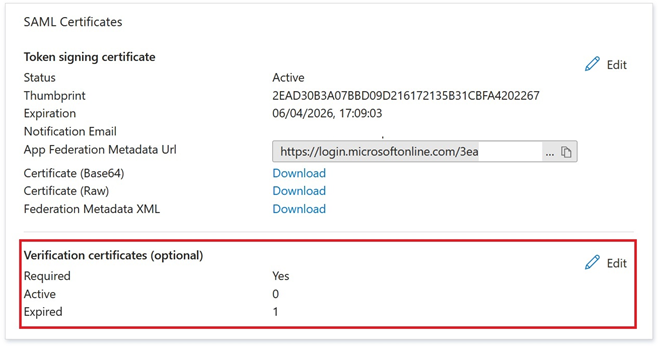

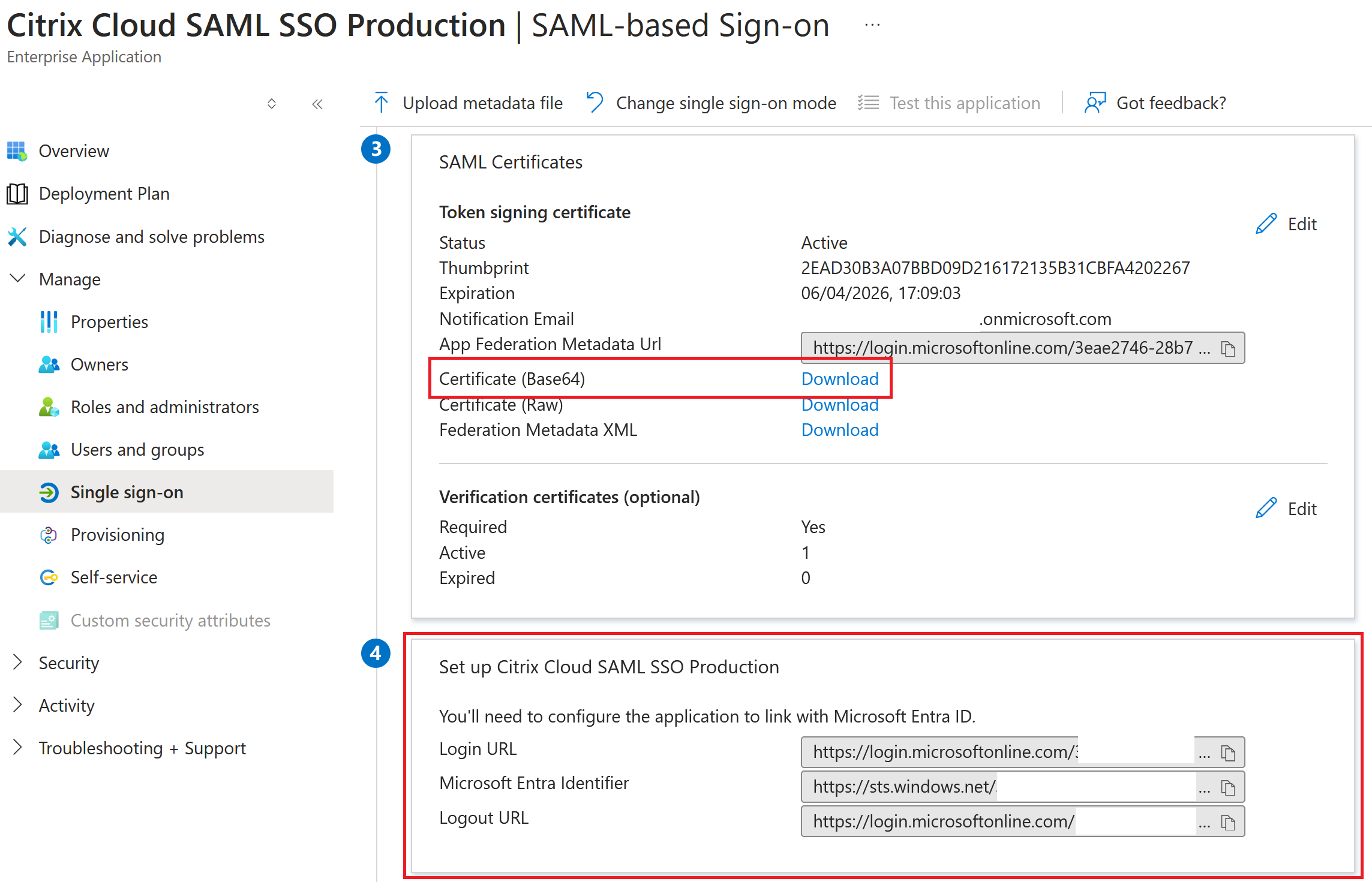

- Configurez les paramètres de signature de l’application SAML Entra ID.

- Téléchargez le certificat de signature SAML de production obtenu à l’étape 9 dans l’application SAML Entra ID.

- Activez Exiger des certificats de vérification.

Dépannage

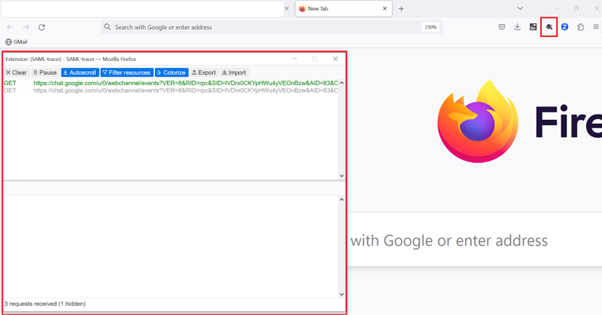

- Vérifiez que vos assertions SAML contiennent les attributs utilisateur corrects à l’aide d’un outil de mise en réseau SAML, tel que l’extension de navigateur SAML-tracer.

-

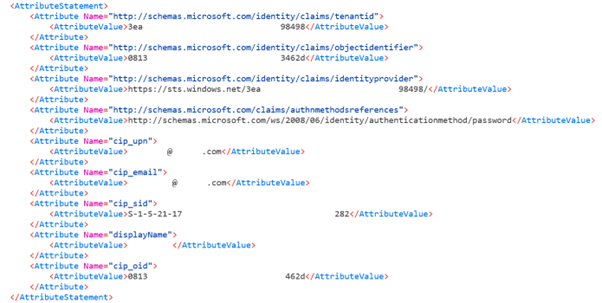

Localisez la réponse SAML affichée en jaune et comparez-la à cet exemple :

- Cliquez sur l’onglet SAML dans le volet inférieur pour décoder la réponse SAML et l’afficher au format XML.

- Faites défiler la réponse vers le bas et vérifiez que l’assertion SAML contient les attributs SAML et les valeurs utilisateur corrects.

Si vos abonnés ne peuvent toujours pas se connecter à leur espace de travail ou s’ils ne peuvent pas voir leurs postes de travail Citrix HDX™ Plus pour Windows 365, contactez le support Citrix et fournissez les informations suivantes :

- Capture SAML-tracer

- Date et heure de l’échec de la connexion à Citrix Workspace

- Nom d’utilisateur concerné

- L’adresse IP de l’appelant de l’ordinateur client que vous avez utilisé pour vous connecter à Citrix Workspace. Vous pouvez utiliser un outil tel que https://whatismyip.com pour obtenir cette adresse IP.

Configurer la connexion SAML Citrix Cloud

Tous les flux de connexion Citrix doivent être initiés par le fournisseur de services à l’aide d’une URL Workspace ou d’une URL Citrix Cloud GO.

Utilisez les valeurs recommandées par défaut pour la connexion SAML dans Gestion des identités et des accès > Authentification > Ajouter un fournisseur d’identité > SAML.

Obtenez les points de terminaison SAML de l’application SAML Entra ID depuis votre portail Entra ID pour les saisir dans Citrix Cloud.

Exemples de points de terminaison SAML Entra ID à utiliser dans la connexion SAML Citrix Cloud

Important :

Les points de terminaison SAML SSO et de déconnexion Entra ID sont la même URL.

| Dans ce champ de Citrix Cloud | Saisissez cette valeur |

|---|---|

| ID d’entité | https://sts.windows.net/<yourEntraIDTenantID> |

| Signer la demande d’authentification | Oui |

| URL du service SSO | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| Mécanisme de liaison SSO | HTTP Post |

| Réponse SAML | Signer la réponse ou l’assertion |

| Contexte d’authentification | Non spécifié, Exact |

| URL de déconnexion | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| Signer la demande de déconnexion | Oui |

| Mécanisme de liaison SLO | HTTP Post |