ワークスペース認証用のSAMLプロバイダーとしてADFSを構成する

この記事では、Citrix Cloud™がCitrix Workspace™またはCitrix CloudへのSAMLを使用したサインインに必要とする証明書利用者信頼を構成する方法について説明します。

この記事の手順を完了すると、Citrix CloudでSAMLをIDプロバイダーとして接続するで説明されているように、ADFSサーバーとCitrix Cloud間のSAML接続を構成できます。SAML接続に正しいADFS値を入力するためのガイダンスについては、この記事のCitrix CloudでのSAML構成を参照してください。

-

前提条件

- この記事の手順は、Citrix FASが環境に展開された動作中のADFSサーバーがあることを前提としています。Citrix FASは、セッション起動中にVDAへのシングルサインオンを提供するために必要です。

詳細については、以下の記事を参照してください。

- Citrix FASドキュメント:

- [インストールと構成](/ja-jp/federated-authentication-service/current-release/install-configure.html)

- [ADFS展開](/ja-jp/federated-authentication-service/current-release/deployment-architectures/adfs)

- Citrix Tech Zone: リファレンスアーキテクチャ: フェデレーション認証サービス

Citrix Cloud用の証明書利用者信頼の構成

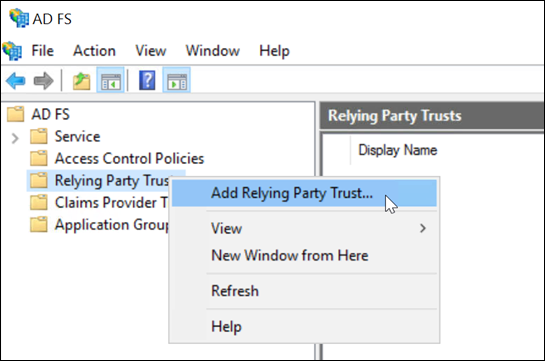

- AD FS管理コンソールで、左ペインの [AD FS] ノードを展開します。

-

[証明書利用者信頼] を右クリックし、[証明書利用者信頼の追加] を選択します。

証明書利用者信頼の追加ウィザードが表示されます。

-

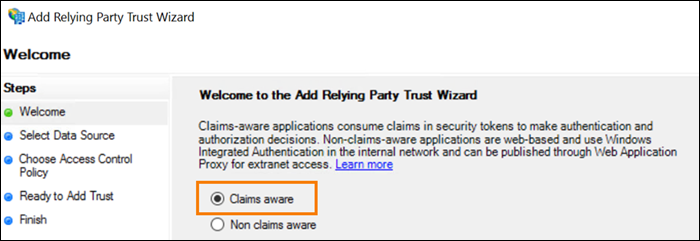

[要求に対応] を選択し、[次へ] を選択します。

-

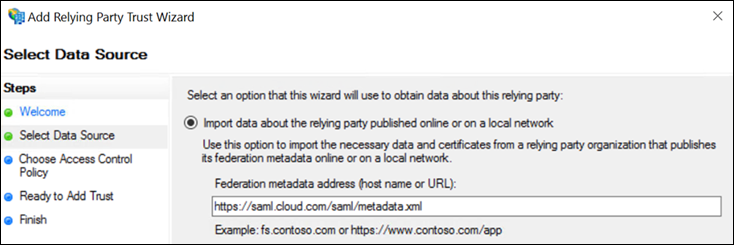

[フェデレーションメタデータアドレス] に

https://saml.cloud.com/saml/metadata.xmlと入力します。[次へ] を選択します。

-

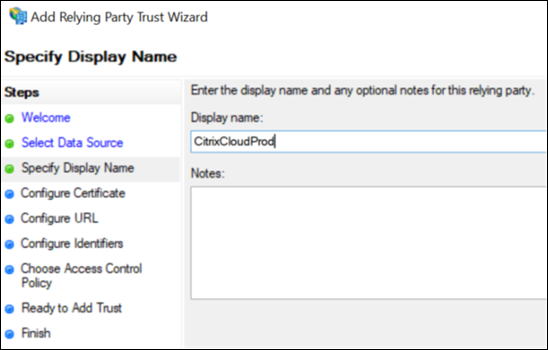

表示名に

CitrixCloudProdと入力します。[次へ] を選択します。

-

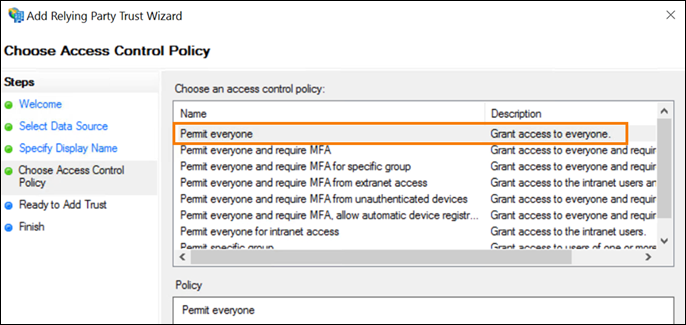

アクセス制御ポリシーには、[すべてのユーザーを許可] を選択します。[次へ] を選択します。

- [信頼の追加準備完了] 画面で、[次へ] を選択します。

-

[完了] 画面で、[このアプリケーションの要求発行ポリシーを構成する] を選択します。[次へ] を選択します。

- 新しく作成された証明書利用者信頼を右クリックし、[要求発行ポリシーの編集] を選択します。

- [規則の追加] をクリックし、[LDAP属性を要求として送信] を選択します。[次へ] を選択します。

-

[要求規則名] に

CitrixCloudと入力します。 - [属性ストア] で [Active Directory] を選択します。

-

[LDAP属性から送信要求の種類へのマッピング] で、以下のLDAP属性を正確に表示されているとおりに追加します。

LDAP属性 送信要求の種類 User-Principal-Name Name ID User-Principal-Name cip_upn Display-Name displayName Given-Name givenName Surname familyName 重要:

NameIDは常に要求リストに追加される最初の要求である必要があります。そうでない場合、シングルログアウト(SLO)は正しく機能しません。

-

[完了] を選択します。

-

新しく作成された「CitrixCloudProd」という名前の証明書利用者信頼を右クリックし、プロパティを選択します。

-

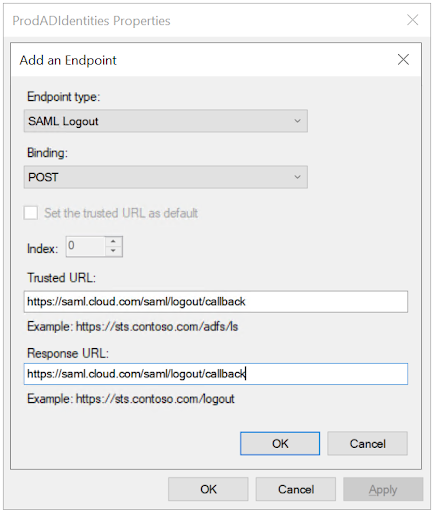

[エンドポイント] タブを選択し、[SAMLの追加] をクリックします。

-

エンドポイントタイプのドロップダウンリストから [SAMLログアウト] を選択します。

- バインディングのドロップダウンリストから [POST] を選択します。

-

- 信頼済みURL: と応答URL: の両方に

https://saml.cloud.com/saml/logout/callback>と入力します。

- 信頼済みURL: と応答URL: の両方に

- [OK] をクリックし、[適用] をクリックします。

PowerShellを使用したCitrix Cloud証明書利用者信頼の変更

ADFSサーバーをデフォルトの「既製」構成で構成している場合、このセクションの手順により、Citrixが推奨する構成に更新できます。このタスクは、nameidentifier属性が要求規則セットに含まれていないか、要求規則セットの最初のSAML属性でない場合に、Citrix CloudまたはCitrix WorkspaceからのSAMLシングルログアウトが失敗する問題を解決するために必要です。

注:

この記事のCitrix Cloud用の証明書利用者信頼の構成の手順を使用して要求規則セットを作成した場合は、このタスクを実行する必要はありません。

このタスクを完了するには、PowerShellを使用して既存の規則セットを新しい要求規則セットに置き換えます。ADFS管理コンソールはこの種の操作をサポートしていません。

- ADFSサーバーで、PowerShell ISEを見つけます。右クリックして [管理者として実行] を選択します。

-

既存のADFS要求規則をテキストファイルにバックアップします。

Get-ADFSRelyingPartyTrust -name "CitrixCloudProd" | Select-Object -ExpandProperty IssuanceTransformRules | Out-File "$env:USERPROFILE\desktop\claimrulesbackup.txt" <!--NeedCopy--> - Citrixがhttps://github.com/citrix/sample-scripts/tree/master/citrix-cloudで提供しているclaimrules.txtファイルをダウンロードします。

- claimrules.txtファイルをデスクトップにコピーします。

-

claimrules.txtファイルを使用して必要な要求規則をインポートします。

Set-ADFSRelyingPartyTrust -Name "CitrixCloudProd" ` -MetadataUrl "https://saml.cloud.com/saml/metadata" ` -AutoUpdateEnabled $True ` -IssuanceTransformRulesFile "$env:USERPROFILE\desktop\claimrules.txt" ` -SignedSamlRequestsRequired $True ` -SamlResponseSignature "MessageAndAssertion" ` -Enabled $True <!--NeedCopy-->

PowerShellを使用した証明書利用者信頼のSAML署名設定の更新

デフォルトでは、ADFS証明書利用者信頼には以下の設定があります。

- EncryptClaims: True

- SignedSamlRequestsRequired: False

- SamlResponseSignature: AssertionOnly

セキュリティを強化するため、Citrixはシングルサインオン(SSO)とシングルログアウトの両方に署名付きSAML要求を使用することを推奨しています。このセクションでは、PowerShellを使用して既存の証明書利用者信頼の署名設定をCitrix推奨構成に更新する方法について説明します。

-

ADFSサーバーで現在のRelyingPartyTrust構成を取得します。

Get-ADFSRelyingPartyTrust -TargetName "CitrixCloudProd" <!--NeedCopy--> -

CitrixCloudProd 証明書利用者信頼設定を更新します。

Set-ADFSRelyingPartyTrust -Name "CitrixCloudProd" ` -SignedSamlRequestsRequired $True ` -SamlResponseSignature "MessageAndAssertion" <!--NeedCopy-->

Citrix CloudでのSAML構成

Citrix CloudでSAML接続を構成する際(Citrix CloudにSAMLプロバイダーメタデータを追加するで説明されているとおり)、ADFSの値を次のように入力します。

[IDおよびアクセス管理] > [認証] > [IDプロバイダーの追加] > [SAML] 内のSAML接続には、デフォルトの推奨値を使用します。

| Citrix Cloudのこのフィールド | この値を入力 |

|---|---|

| エンティティID |

https://adfs.YourDomain.com/adfs/services/trust(YourDomain.comはADFSサーバーのドメイン) |

| 認証要求に署名 | はい |

| SSOサービスURL |

https://adfs.YourDomain.com/adfs/ls(YourDomain.comはADFSサーバーのドメイン) |

| SSOバインディングメカニズム | HTTP Post |

| SAML応答 | 応答またはアサーションのいずれかに署名 |

| 認証コンテキスト | 未指定、完全一致 |

| ログアウトURL |

https://adfs.YourDomain.com/adfs/ls(YourDomain.comはADFSサーバーのドメイン) |

| ログアウト要求に署名 | はい |

| SLOバインディングメカニズム | HTTP Post |

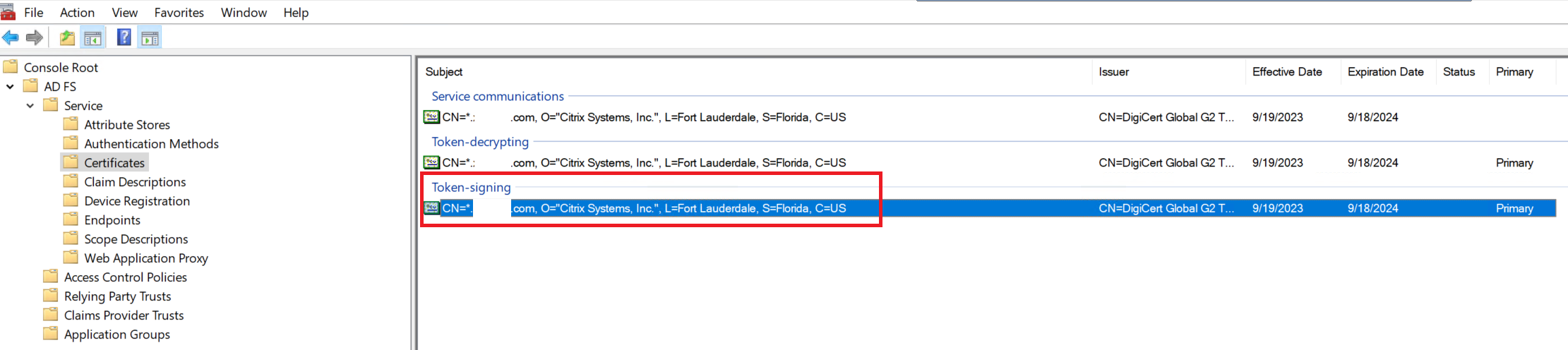

MMC ADFS管理コンソール内からADFS署名証明書をエクスポートします。SAML接続内でCitrix Cloudにアップロードする3つの証明書のうち、どれが正しいかについては、以下のスクリーンショットを参照してください。