サービスプロバイダーSAML署名証明書の更新

署名付きリクエストとレスポンスを使用するSAML接続は、2つの異なるSAML署名証明書に依存します。SAML接続の両側でそれぞれ1つずつです。

サービスプロバイダー署名証明書

この証明書は、Citrix Cloud™ SAMLメタデータを通じてCitrixによって提供され、SP署名証明書のローテーションの広告フェーズ中に更新されます。これは暦年ごとに少なくとも1回発生します。

SAML署名証明書は、Citrix Cloud管理者が展開の準備をする時間を確保するために、有効期限が到来する前にローテーションする必要があります。証明書のローテーションは、整合性を確保し、ダウンタイムを防ぐために、サービスプロバイダーとIDプロバイダーの両方で必要です。

選択したSAMLプロバイダーがSP SAML署名証明書の自動ローテーションをサポートしていない場合、有効期限が切れる証明書を置き換えるために、SAMLプロバイダー内でSAML署名証明書の手動ローテーションを実行する必要があります。

重要:

このSAML eDocセクション内の既存のすべてのガイドには、SAML接続の両側で署名を設定する方法の詳細が含まれています。Citrix®は、署名付きSAML構成のみを推奨しています。これはより安全であり、一部のSAMLプロバイダーではログアウト (SLO) を成功させるために必要とされるためです。

よくある質問 (FAQ)

SAML署名とは

SAMLプロトコルは、認証を要求し、IDのアサーションを送信するためにメッセージを使用します。これらのメッセージのセキュリティは、トランスポートレベルとメッセージレベルの両方のセキュリティに依存します。メッセージは、XML署名構文に従って署名されたXMLドキュメントです。これにより、メッセージの整合性保証だけでなく、秘密鍵を保持していることを証明することによる送信者の認証も提供されます。信頼モデルは、SAMLセキュリティとプライバシーに関する考慮事項で説明されています。信頼される秘密鍵を定義するために使用される公開鍵は、任意の適切な形式で配布できます。Citrixは、鍵を配布および利用するための適切なコンテナとしてX.509証明書を使用します。

SAML署名付きリクエストの強制とは

Citrix CloudがSAML接続内で署名付きリクエストを送信するように構成されているからといって、SAMLプロバイダーが署名の使用を強制し、署名されていない受信SAMLリクエストを拒否することを保証するものではありません。ほとんどのSAML IdPには、署名付きリクエストを強制するオプションがあります。SAMLプロバイダーへのログインのために署名されていないリクエストが受信された場合、SAMLログオンは失敗します。Duoのような一部のSAML IdPは、このオプションさえ提供していません。SAML IdPの構成ステータスを確認するのは、SAML IdP管理者の責任です。Citrixサポートは、SAMLアプリケーション内で署名付きリクエストが強制されているかどうかを制御したり、可視性を持ったりすることはありません。

CitrixはサービスプロバイダーSAML署名証明書をどのくらいの頻度でローテーションしますか

アクティブなサービスプロバイダー署名証明書と新しく発行された証明書との間に十分な重複期間を設けるため、Citrixはサービスプロバイダー署名証明書を約11ヶ月ごとにローテーションします。これは、新しい証明書がアクティブ化される30日前に、有効な証明書がCitrix Cloudのお客様に利用可能であることを保証するためです。

サービスプロバイダーSAML署名証明書の広告フェーズとは

広告フェーズ中、現在および交換用のSAML署名証明書はCitrix Cloudメタデータに存在します。ローテーション日時までは、アクティブな証明書のみがSAMLリクエストの検証に使用できます。これは、Citrix CloudのメールおよびCitrix Cloudコンソール通知内で指定された日時です。

-

重要:

-

-

署名証明書の有効期限は、アクティベーションの日付と同じではありません。CitrixおよびIdP管理者が注意を払う必要があるのはアクティベーションの日付であり、証明書の有効期限ではありません。Citrix Cloud署名証明書は、常に有効期限が切れる前にローテーションされます。

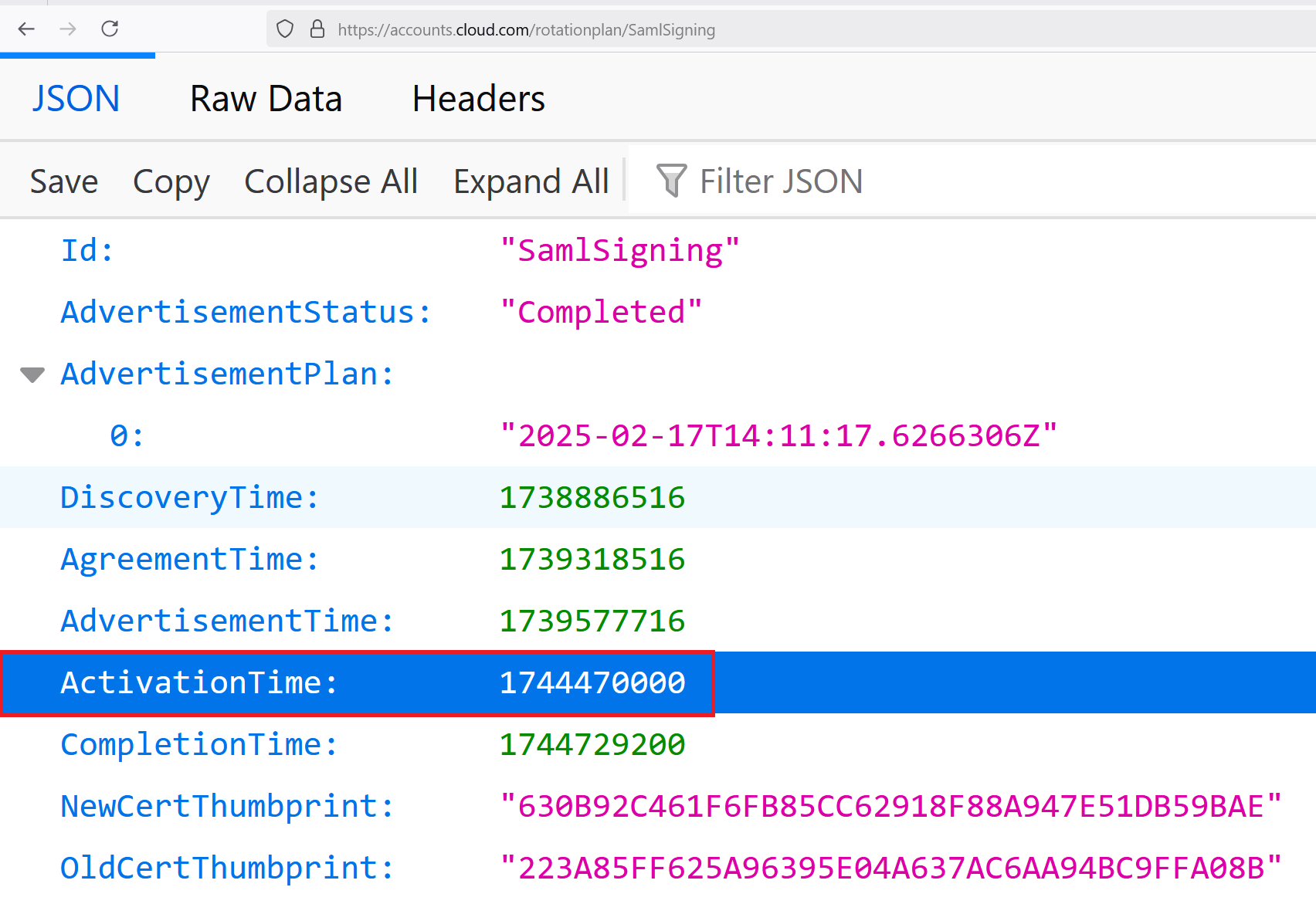

このリンク ローテーション計画 を使用して、広告およびアクティベーションの日時を確認できます。

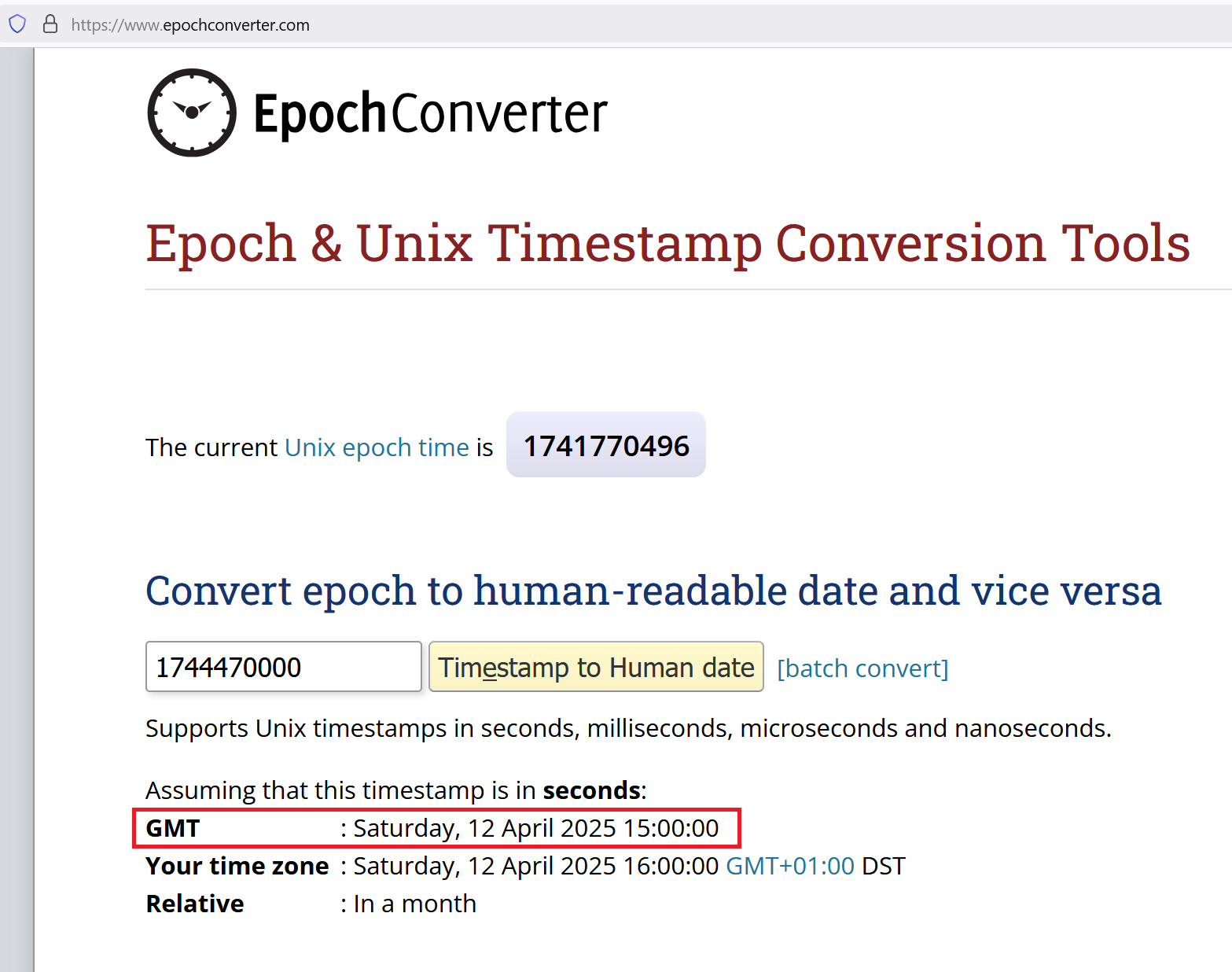

日時は、サービスプロバイダー署名証明書ローテーションプロセスにおける各イベントのUnixエポックタイムスタンプとして提供されます。

エポックコンバーター を使用して、Unixエポックタイムスタンプを人間が読める日時形式に変換します。

CitrixがDigicertのような公開認証局によって署名された証明書ではなく、自己署名Citrix Cloud SAML署名証明書を使用することにしたのはなぜですか

SAMLアプリケーションにアップロードする必要があるSAML署名証明書の最新バージョンにおける発行者は、Digicertのような公開認証局ではなく、「samlsigning.cloud.com, Citrix Systems Inc.」になりました。自己署名SP署名証明書の使用は、「Silver SAML」と呼ばれる、外部発行証明書に関する既知のSAML脆弱性に対処するためです。

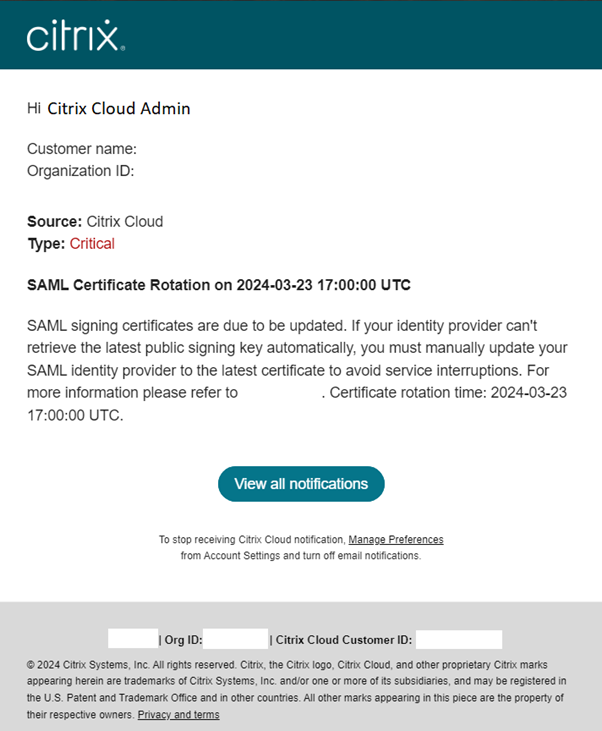

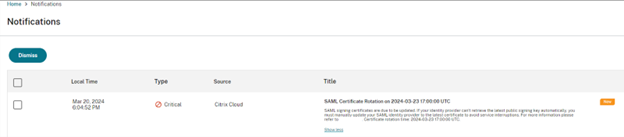

現在のCitrix Cloud SAML署名証明書が間もなく期限切れになり、交換する必要があることを示す通知をメールおよびCitrix Cloudコンソール内で受け取ったのはなぜですか

SAMLプロバイダー (IdP) は、WorkspaceやCitrix Cloudコンソールなどのサービスプロバイダーからの受信SAMLリクエストの署名を検証するために、有効で最新の証明書を必要とします。WorkspaceまたはCitrix CloudコンソールのログオンにSAMLを使用しているCitrix Cloudのお客様には、SAML署名証明書のローテーションが間近であることを通知するために連絡が行われます。

Citrix Cloudのお客様がCitrix Cloud SAML署名証明書のローテーションの影響を受けるかどうかをどのように知ることができますか

これは、以下のSAML構成を持つCitrix Cloudのお客様に影響します。

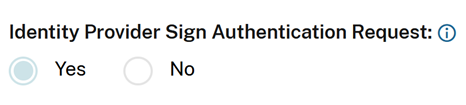

- Citrix Cloud内のSAML接続が**認証リクエストの署名 = はい**で構成されている場合

- Azure Active Directory、ADFS、OktaなどのSAMLプロバイダーを、署名されていないSAMLリクエストを拒否するように構成している場合 (署名強制)

- Citrix Cloud SAML接続内およびSAMLプロバイダー内でシングルログアウト (SLO) を構成している場合。SLOリクエストは、セキュリティのベストプラクティスの一部として署名される必要があります。

Citrix Cloud SAML接続の署名構成の確認方法

IDおよびアクセス管理 > SAML 2.0 > 表示 に移動し、Citrix Cloud SAML接続内で認証要求の署名が有効になっているかを確認します。Citrix Cloud内のすべての新しいSAML接続では、ログオン (SSO) とログアウト (SLO) の両方で、デフォルトでIDプロバイダー認証/ログアウト要求の署名 = はいが設定されます。

-

- ### SAMLアプリでの署名強制の構成確認方法

これは、使用しているSAMLプロバイダーによって異なります。Citrixが文書化したすべてのSAMLソリューションには、セキュリティのベストプラクティスの一環として、署名強制を有効にする手順が含まれています。

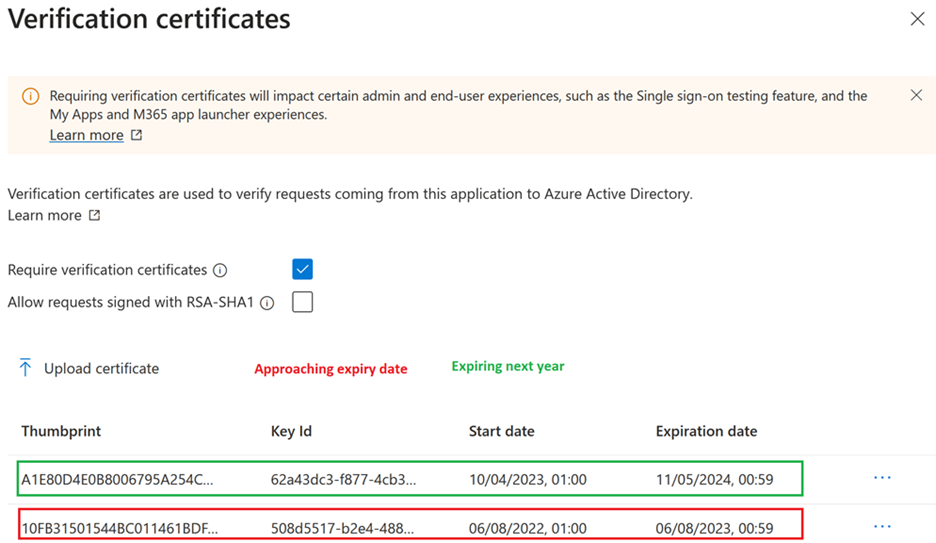

EntraID署名強制の例:

Okta署名強制の例:

最新のサービスプロバイダー (SP) 署名証明書の入手先

この証明書は、Citrix Cloud SAMLメタデータを通じてCitrixから提供され、SP署名証明書のローテーションの告知フェーズ中に定期的に更新されます。これは、少なくとも暦年ごとに1回発生します。

米国、EU、およびAPS: https://saml.cloud.com/saml/metadata

日本: https://saml.citrixcloud.jp/saml/

政府機関: https://saml.cloud.us/saml/metadata

SAMLアプリが複数の検証証明書をサポートしている場合、古いCitrix Cloud SAML署名証明書を削除しても安全な時期

古いCitrix Cloud署名証明書をSAMLアプリケーションから削除するのは、メールおよびCitrix Cloudコンソール通知に記載されている証明書の有効化日時以降にしてください。Oktaなどの一部のSAML IdPでは、一度に1つの署名証明書しかアップロードできません。この状況では、有効化日時以降に現在の証明書を新しい証明書で上書きするしかありません。これは、有効化日時より前に行ってはなりません。

メタデータ交換を使用したSAMLプロバイダーの最新Citrix Cloud SP SAML署名証明書による自動更新

SAMLメタデータ交換を使用すると、SAMLプロバイダーはhttps://saml.cloud.com/saml/metadataなどのメタデータURLを監視することで、Citrix Cloud SAMLメタデータを自動的に利用します。SAMLプロバイダーがSAMLメタデータ交換をサポートしている場合、SP署名証明書はすでに自動的に更新されている可能性があります。 SAMLプロバイダーがメタデータ交換をサポートしていることを確認してください。その後、現在のSAML署名証明書の有効期限が切れる前に更新が行われたかどうかを確認できます。

重要

各サードパーティSAMLプロバイダーがサポートするSAML機能には、大きなばらつきがあります。使用しているSAMLプロバイダーの機能と要件を把握し、理解することは、Citrix Cloud管理者の責任です。これは、Citrix Cloud SAML接続構成 (SP) とSAMLプロバイダー (IdP) 構成の両方が一致していることを確認するために必要です。署名検証をサポートしているか、およびSAML要求と応答に署名が必要かどうかを判断するには、SAMLプロバイダーのドキュメントを参照してください。

最新のCitrix Cloud SP SAML署名証明書によるSAMLプロバイダーの手動更新

重要

Citrix Cloudから新しい証明書が発行されるたびにSP証明書のローテーションを行う必要があります。そうしないと、SAMLログオンに影響が生じ、ダウンタイムが発生します。

Citrix Cloudメタデータからの将来のサービスプロバイダー証明書のコピーの取得

-

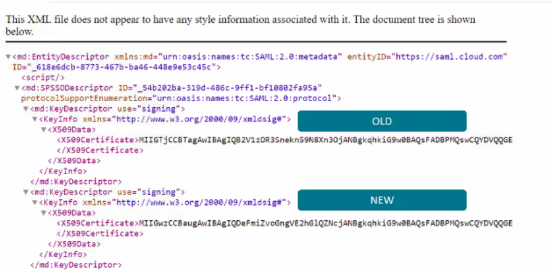

IDおよびアクセス管理で現在のSAML接続を表示し、認証をクリックし、SAML接続を選択して表示をクリックすることで、Citrix Cloudから最新のSAMLメタデータを取得します。 次の画像は、米国、EU、APSなどのCitrix Cloudリージョンにおけるこのファイルの例です。

https://saml.cloud.com/saml/metadata

このメタデータXMLファイルの例では、2つのx.509 Citrix Cloud SAML署名証明書があります。

- XMLファイルをサードパーティツールにアップロードするか、メタデータURLを提供することで、メタデータからx.509証明書を抽出できます。

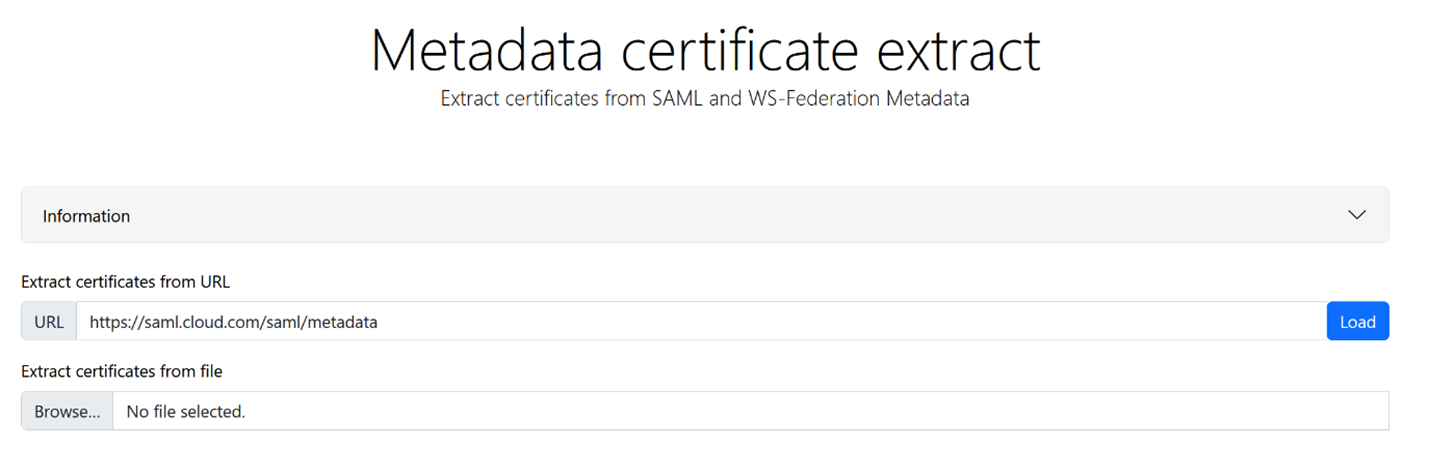

- https://www.rcfed.com/SAMLWSFed/MetadataCertificateExtractに移動します。

-

Citrix Cloudの顧客リージョンに対応するSAMLメタデータURLを入力します。

- 米国、EU、およびAPS: https://saml.cloud.com/saml/metadata

- 日本: https://saml.citrixcloud.jp/saml/metadata

- 政府機関: https://saml.cloud.us/saml/metadata

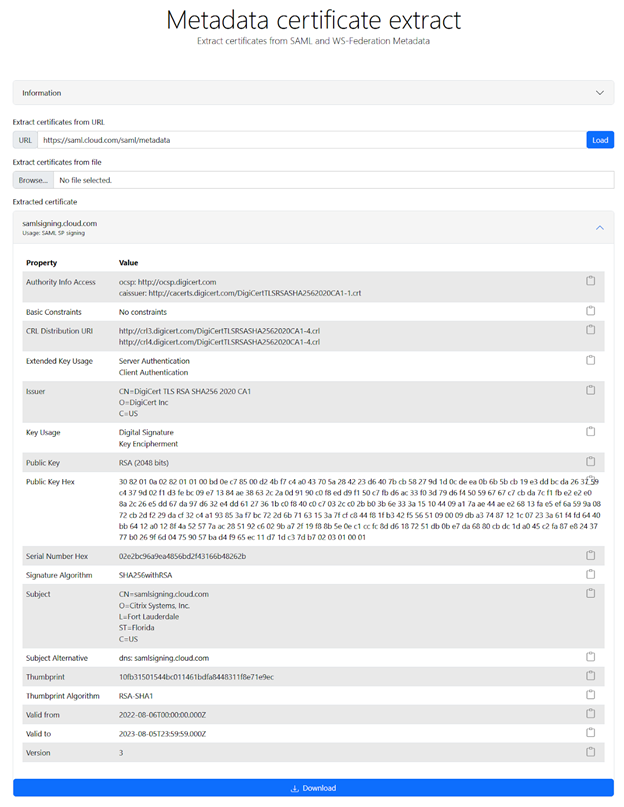

SAML署名証明書をhttps://www.rcfed.com/SAMLWSFed/MetadataCertificateExtractからダウンロードします。

-

新しく抽出したCitrix Cloud SP SAML証明書をSAMLプロバイダーにアップロードします。このプロセスはSAMLプロバイダーごとに異なります。特定のSAMLプロバイダーのドキュメントを使用して、適切なSP署名証明書のローテーション手順を確認してください。

SAMLプロバイダーによっては、既存のSAML署名証明書を新しいものに置き換える必要がある場合があります。SAMLプロバイダーによっては、複数のSP署名証明書を同時にサポートしている場合があり、その場合は新しい証明書をアップロードするだけで十分です。古い証明書は、有効期限が切れたら削除することをお勧めします。

または、

Citrix Cloud UI内からの将来のサービスプロバイダー証明書の取得

-

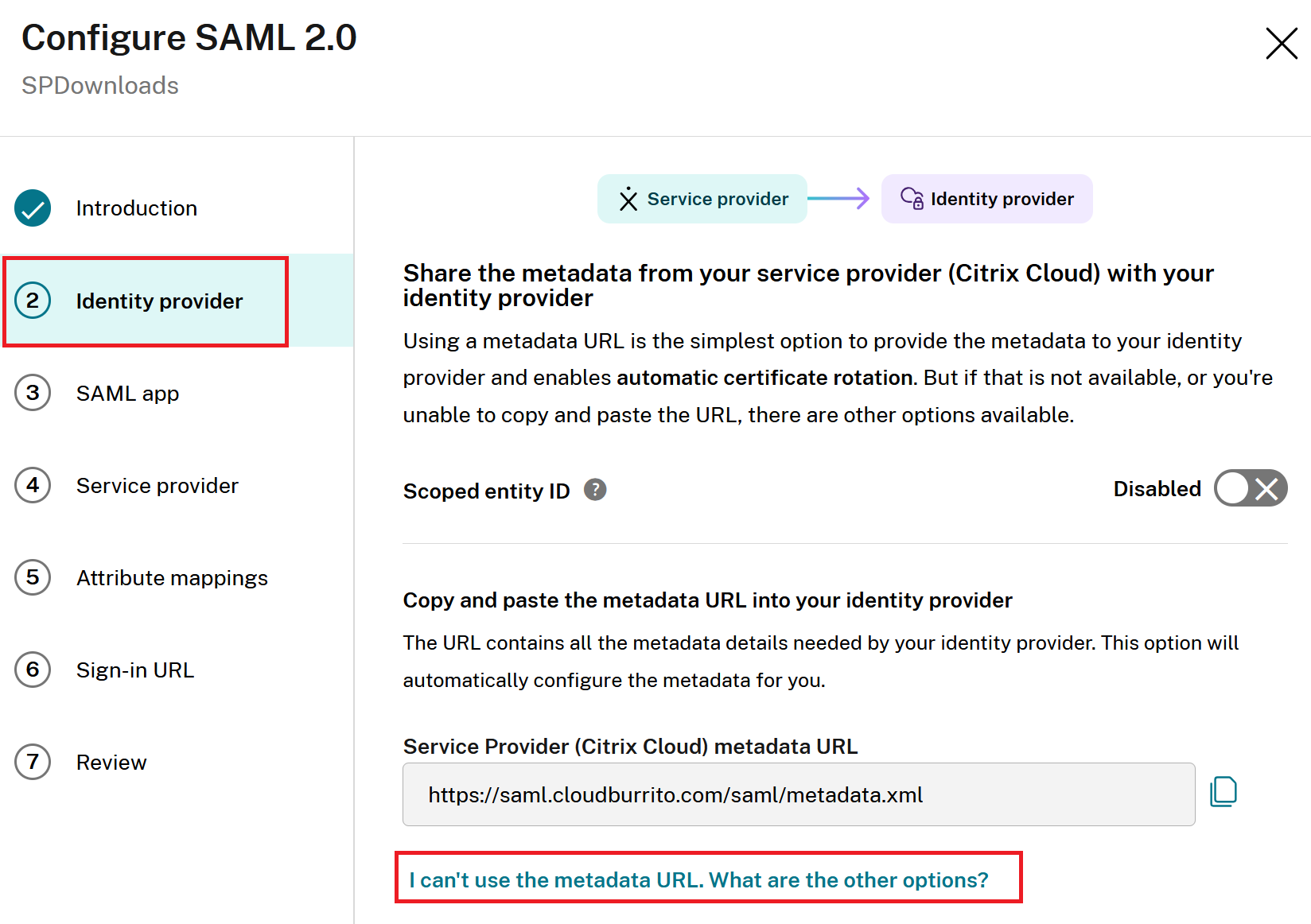

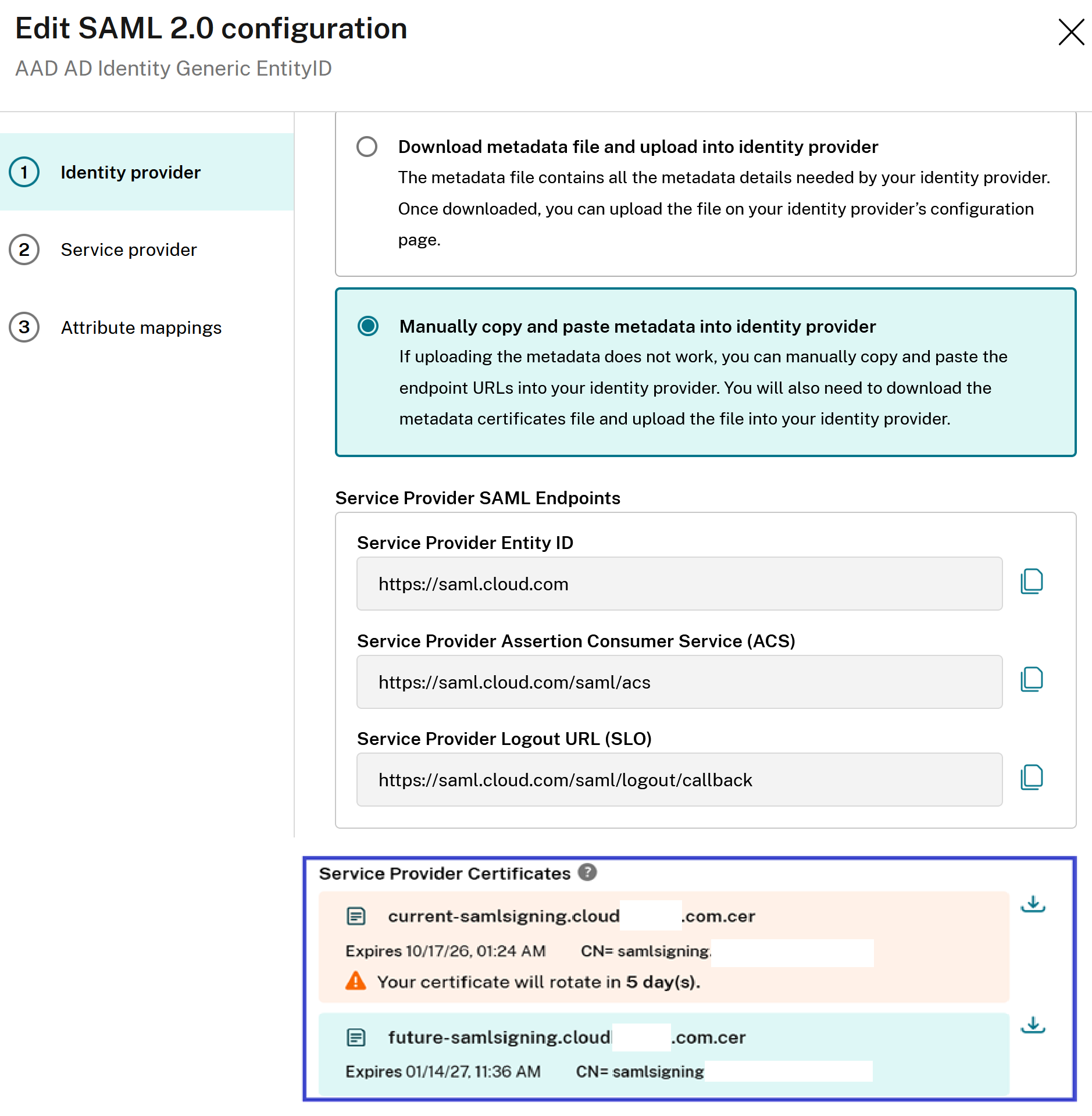

新しく手動で作成された接続のSAML 2.0構成ウィザード内

-

ウィザードフロー内のIDプロバイダーページに移動します

-

メタデータURLを使用できません。他のオプションは何ですか?を選択します

-

メタデータフィールドを手動で入力を選択し、サービスプロバイダー証明書セクションに移動します

-

将来のバージョンのCitrix Cloud署名証明書をダウンロードします

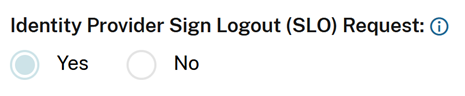

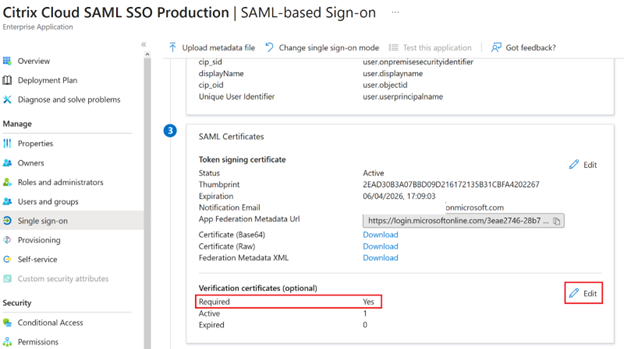

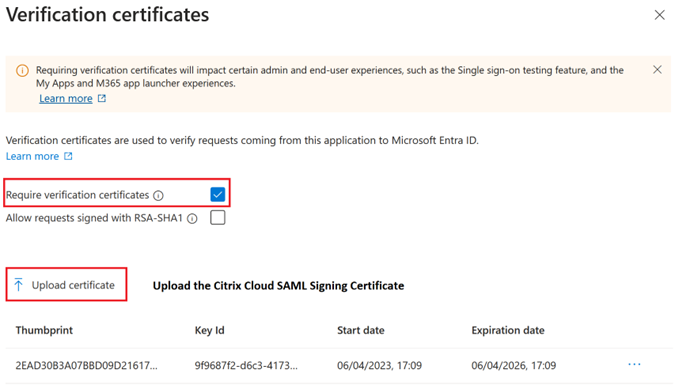

Azure Active Directory SAMLアプリケーションへのCitrix Cloud SAML署名証明書のアップロード

Azure Active Directory SAMLアプリを構成する前に、詳細についてはSAML要求署名検証を参照してください。

- Azure Active Directoryに移動し、エンタープライズアプリケーションを選択して、SAMLアプリをクリックします

-

SAMLアプリケーション内のSAML証明書セクションを見つけます

-

証明書のアップロードを選択し、SAMLメタデータから取得したCitrix Cloud SAML署名証明書の代替をアップロードします

注:

Azure Active Directory SAMLアプリは複数の署名検証証明書を構成できるため、現在の証明書の有効期限が切れるかなり前に代替証明書をアップロードすることが可能です。次のスクリーンショットは、2つの有効な証明書を示しています。そのうちの1つは近い将来に有効期限が切れる予定です。アップロードされた証明書のうち少なくとも1つが有効で、まだ有効期限が切れていない場合、Citrix Workspace™およびCitrix CloudへのSAMLログインは引き続き成功し、サービス停止は発生しません。

重要:

メールおよびCitrix Cloudコンソール通知に記載されているSAMLローテーションの日時が過ぎるまで、既存の検証証明書を削除しないでください。新しいCitrix Cloud証明書は、これら2つの通知に記載されている日時にのみアクティブになります。

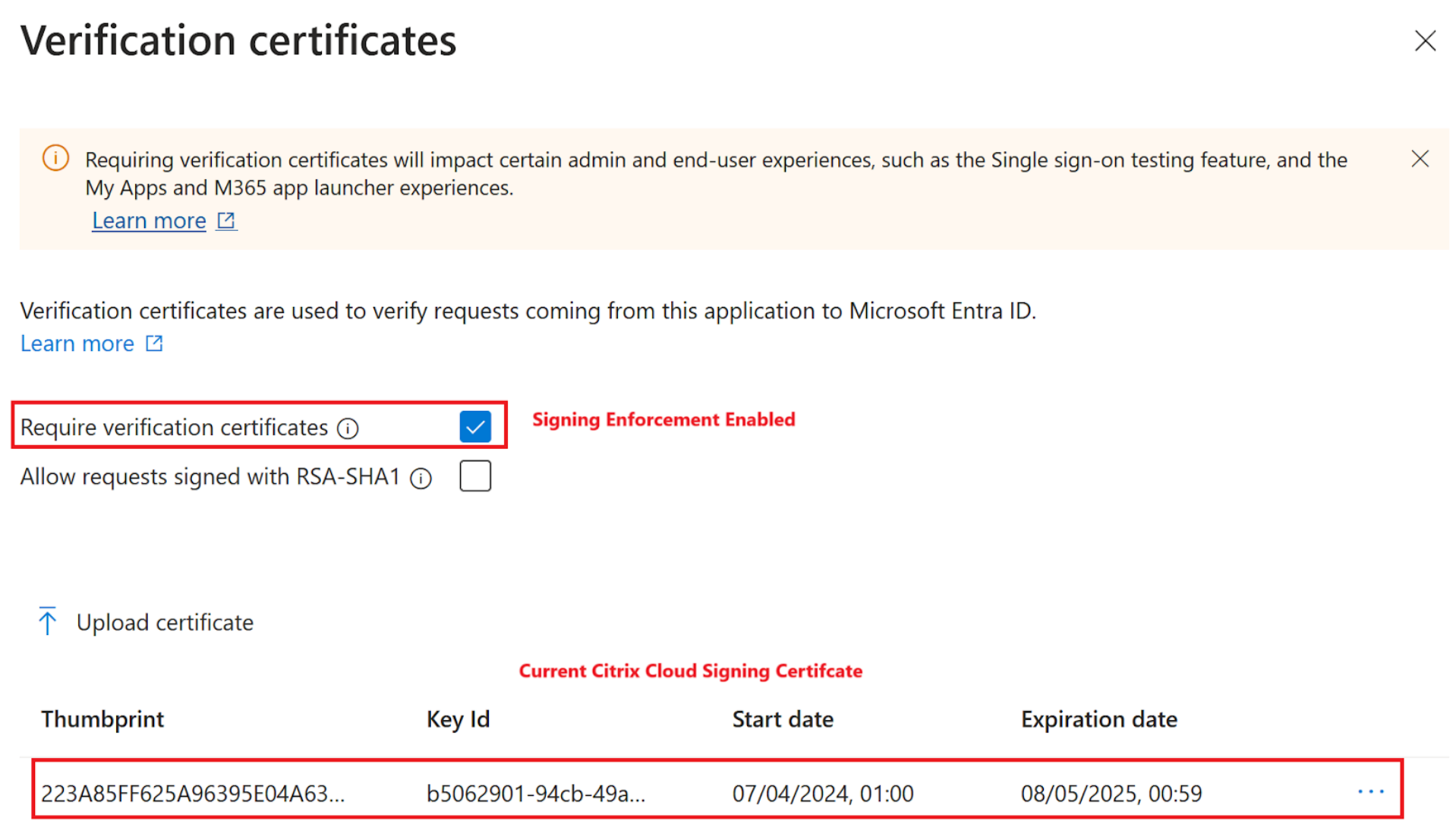

Okta SAMLアプリケーションへのCitrix Cloud SAML署名証明書のアップロード

Oktaは複数のSP SAML署名証明書を同時にサポートしていません。現在使用している既存のCitrix Cloud SP署名証明書を新しいものに上書きするしかありません。これは、スケジュールされたメンテナンス期間中に実行することをお勧めします。

-

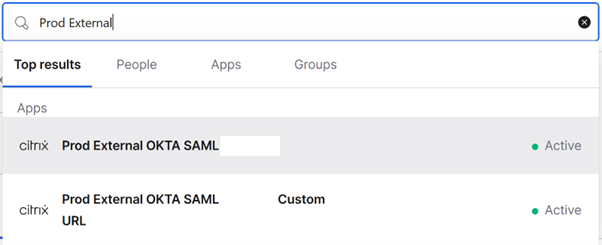

アプリケーションに移動し、アプリケーションを選択して、Okta SAMLアプリを検索します

-

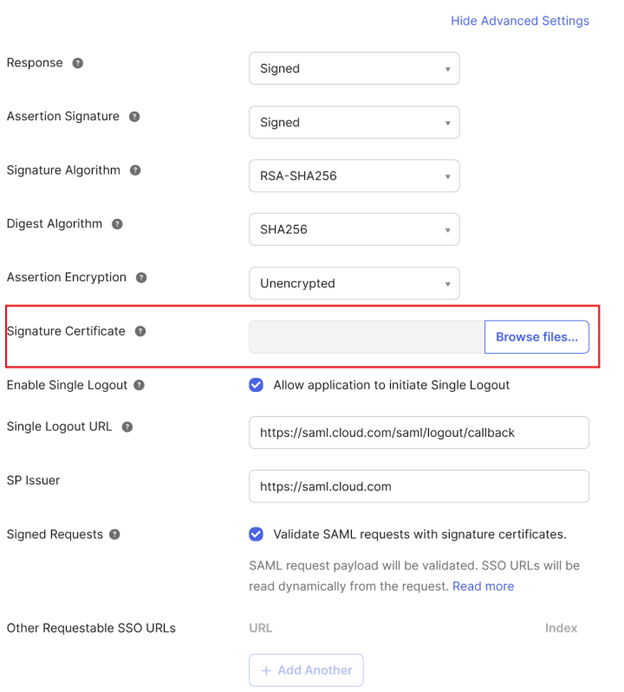

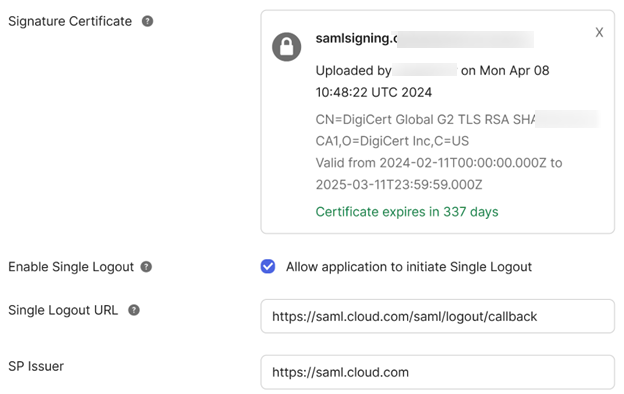

一般からSAML設定に移動し、編集をクリックし、SAMLの構成を選択し、詳細設定の表示を選択して、署名証明書をクリックして代替をアップロードします。OktaはアップロードUIに現在のCitrix Cloud SAML署名証明書を表示しません。アップロード後にのみ代替証明書を表示します。

-

署名証明書を選択し、ファイルの参照をクリックして、Citrix Cloud SAMLメタデータから取得したCitrix Cloud SAML署名証明書の代替をアップロードします

重要

メールおよびCitrix Cloudコンソール通知に記載されているSAMLローテーションの日時まで、既存の検証証明書を上書きしないでください。新しいCitrix Cloud証明書は、これら2つの通知に記載されている日時にのみアクティブになります。