Entra IDとAD IDを使用したWorkspace認証のためのSAML

この記事では、Active Directory (AD) IDを使用してWorkspace認証のためのSAMLを構成する方法について説明します。Citrix Cloud™およびCitrix Workspace™またはCitrix CloudへのSAML認証のデフォルトの動作は、使用されるSAMLプロバイダーに関係なく、ADユーザーIDに対してアサートすることです。この記事で説明する構成では、Entra ID Connectを使用してAD IDをEntra IDにインポートする必要があります。

重要:

Workspaceエンドユーザーにとって適切なSAMLフローを決定することは、サインインプロセスとリソースの可視性に直接影響するため、非常に重要です。選択されたIDは、Workspaceエンドユーザーがアクセスできるリソースの種類に影響を与えます。 Entra IDをSAMLプロバイダーとして使用してAAD IDでWorkspaceに認証するための手順を提供する関連記事があります。詳細な手順は、Entra IDとAAD IDを使用したWorkspace認証のためのSAMLで確認できます。

-

通常、Workspaceエンドユーザーは、ADドメイン参加済みVDAによって提供されるアプリとデスクトップを開く必要があります。組織にとって最適なSAMLフローを決定する前に、両方の記事で概説されているユースケースを慎重に確認することが不可欠です。不明な場合は、Citrix®はAD SAMLフローを使用し、この記事の手順に従うことを推奨します。これは、最も一般的なDaaSシナリオと一致するためです。

-

機能範囲

この記事は、Citrix CloudとAzure機能の以下の組み合わせを使用するユーザーに適用されます。

- AD IDを使用したWorkspace認証のためのSAML

- AD IDを使用したCitrix Cloud管理者ログインのためのSAML - ADドメイン参加済みVDAを使用して公開されたリソースのCitrix DaaS™およびHDXリソース列挙 - ADドメイン参加済みVDAリソース列挙

最適なもの: AD IDまたはEntra ID IDか

WorkspaceユーザーがSAML ADまたはSAML Entra ID IDのいずれかを使用して認証すべきかを判断するには:

- Citrix Workspaceでユーザーに提供するリソースの組み合わせを決定します。

-

各リソースタイプに適切なユーザーIDの種類を判断するために、以下の表を使用します。

リソースタイプ (VDA) Citrix Workspaceへのサインイン時のユーザーID Entra IDを使用したSAML IDが必要か? FASはVDAへのシングルサインオン (SSO) を提供するか? AD参加済み AD、ADからインポートされたEntra ID (SIDを含む) いいえ。デフォルトのSAMLを使用します。 はい - ## カスタムEntra IDエンタープライズSAMLアプリケーションの構成 - デフォルトでは、WorkspaceへのSAMLサインインの動作は、ADユーザーIDに対してアサートすることです。 - 1. Azureポータルにサインインします。 - 1. ポータルメニューから、**[Entra ID]** を選択します。 - 1. 左ペインの **[管理]** で、**[エンタープライズ アプリケーション]** を選択します。 - 作業ペインのコマンドバーから、[新しいアプリケーション] を選択します。 - 1. コマンドバーから、[独自のアプリケーションを作成] を選択します。Citrix Cloud SAML SSOエンタープライズアプリケーションテンプレートは使用しないでください。このテンプレートでは、クレームとSAML属性のリストを変更できません。 - 1. アプリケーションの名前を入力し、[ギャラリーで見つからないその他のアプリケーションを統合 (非ギャラリー)] を選択します。[作成] をクリックします。アプリケーションの概要ページが表示されます。 - 1. 左ペインから [シングル サインオン] を選択します。作業ペインから [SAML] を選択します。

-

[基本的なSAML構成] セクションで、[編集] を選択し、次の設定を構成します。

-

[識別子 (エンティティID)] セクションで、[識別子の追加] を選択し、Citrix Cloudテナントが配置されているリージョンに関連付けられた値を入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

https://saml.cloud.comを入力します。 - 日本リージョンの場合は、

https://saml.citrixcloud.jpを入力します。 - Citrix Cloud Governmentリージョンの場合は、

https://saml.cloud.usを入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

-

[応答URL (Assertion Consumer Service URL)] セクションで、[応答URLの追加] を選択し、Citrix Cloudテナントが配置されているリージョンに関連付けられた値を入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

https://saml.cloud.com/saml/acsを入力します。 - 日本リージョンの場合は、

https://saml.citrixcloud.jp/saml/acsを入力します。 - Citrix Cloud Governmentリージョンの場合は、

https://saml.cloud.us/saml/acsを入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

-

[ログアウトURL (オプション)] セクションで、Citrix Cloudテナントが配置されているリージョンに関連付けられた値を入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

https://saml.cloud.com/saml/logout/callbackを入力します。 - 日本リージョンの場合は、

https://saml.citrixcloud.jp/saml/logout/callbackを入力します。 - Citrix Cloud Governmentリージョンの場合は、

https://saml.cloud.us/saml/logout/callbackを入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

- コマンドバーから、[保存] を選択します。

-

[識別子 (エンティティID)] セクションで、[識別子の追加] を選択し、Citrix Cloudテナントが配置されているリージョンに関連付けられた値を入力します。

-

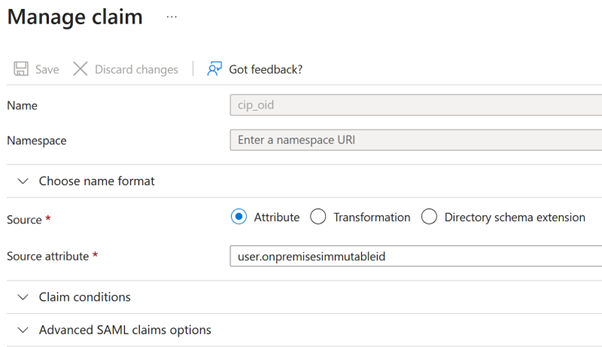

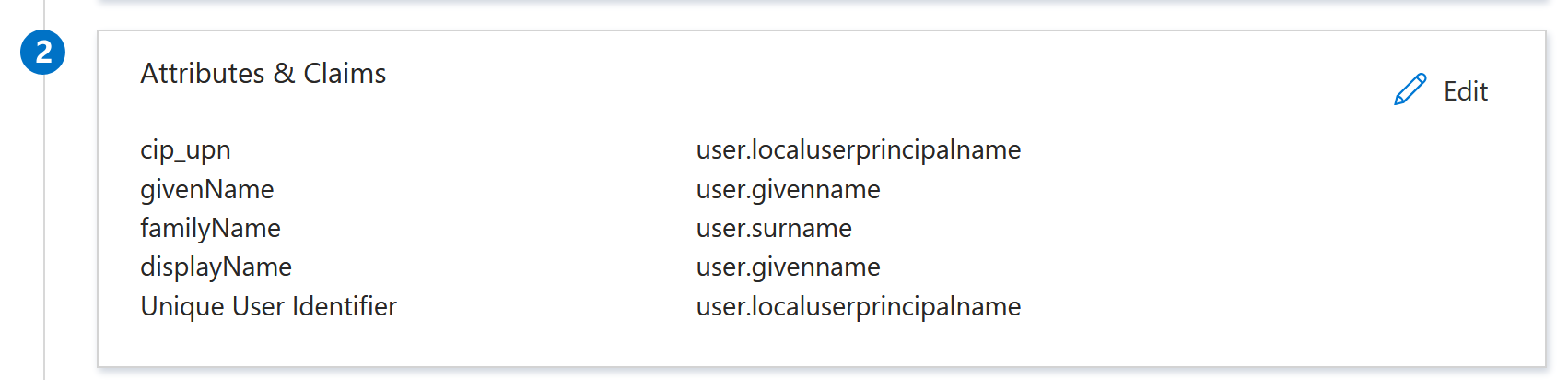

[属性とクレーム] セクションで、[編集] をクリックして次のクレームを構成します。これらのクレームは、SAML応答内のSAMLアサーションに表示されます。SAMLアプリ作成後、次の属性を構成します。

-

[一意のユーザー識別子 (名前ID)] クレームの場合は、デフォルト値を

user.localuserprincipalnameに更新します。 -

cip_upn クレームの場合は、デフォルト値を

user.localuserprincipalnameに更新します。

-

displayName の場合は、デフォルト値

user.displaynameのままにします。 -

givenName クレームの場合は、デフォルト値を

user.givennameに更新します。 -

familyName クレームの場合は、デフォルト値を

user.surnameに更新します。 -

[追加のクレーム] セクションで、

http://schemas.xmlsoap.org/ws/2005/05/identity/claims名前空間を持つ残りのクレームについては、省略記号 (…) ボタンをクリックし、[削除] をクリックします。これらは上記のユーザー属性の重複であるため、これらのクレームを含める必要はありません。

完了すると、[属性とクレーム] セクションは以下に示すように表示されます。

-

[一意のユーザー識別子 (名前ID)] クレームの場合は、デフォルト値を

-

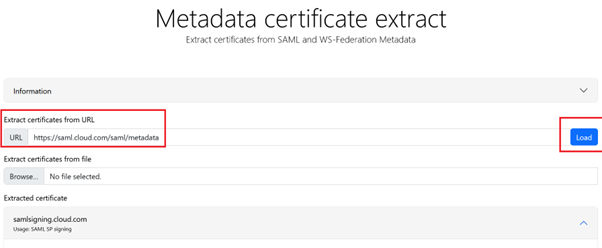

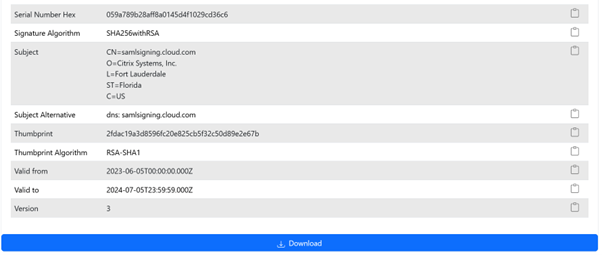

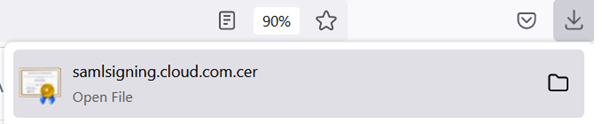

- このサードパーティのオンラインツールを使用して、Citrix Cloud SAML署名証明書のコピーを取得します。

-

- URLフィールドに

https://saml.cloud.com/saml/metadataを入力し、[読み込み] をクリックします。

- URLフィールドに

-

- ページの下部までスクロールし、[ダウンロード] をクリックします。

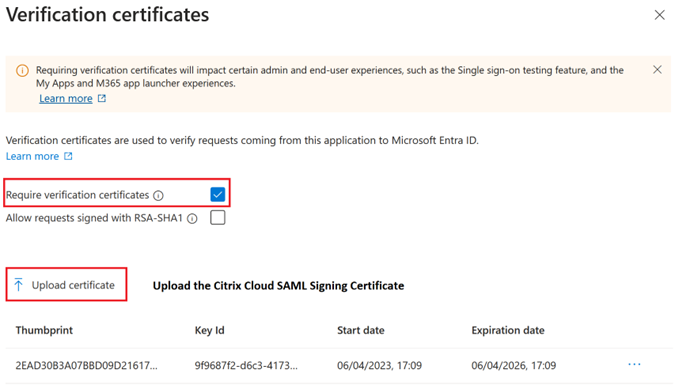

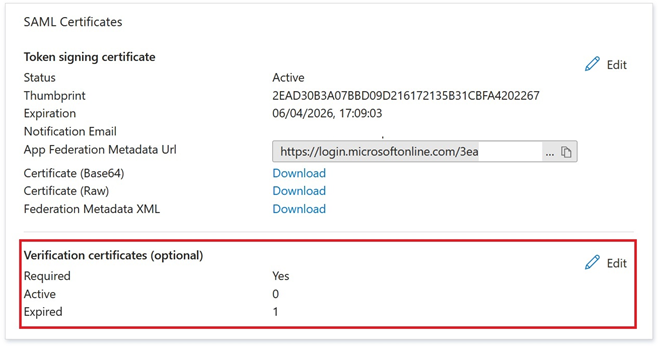

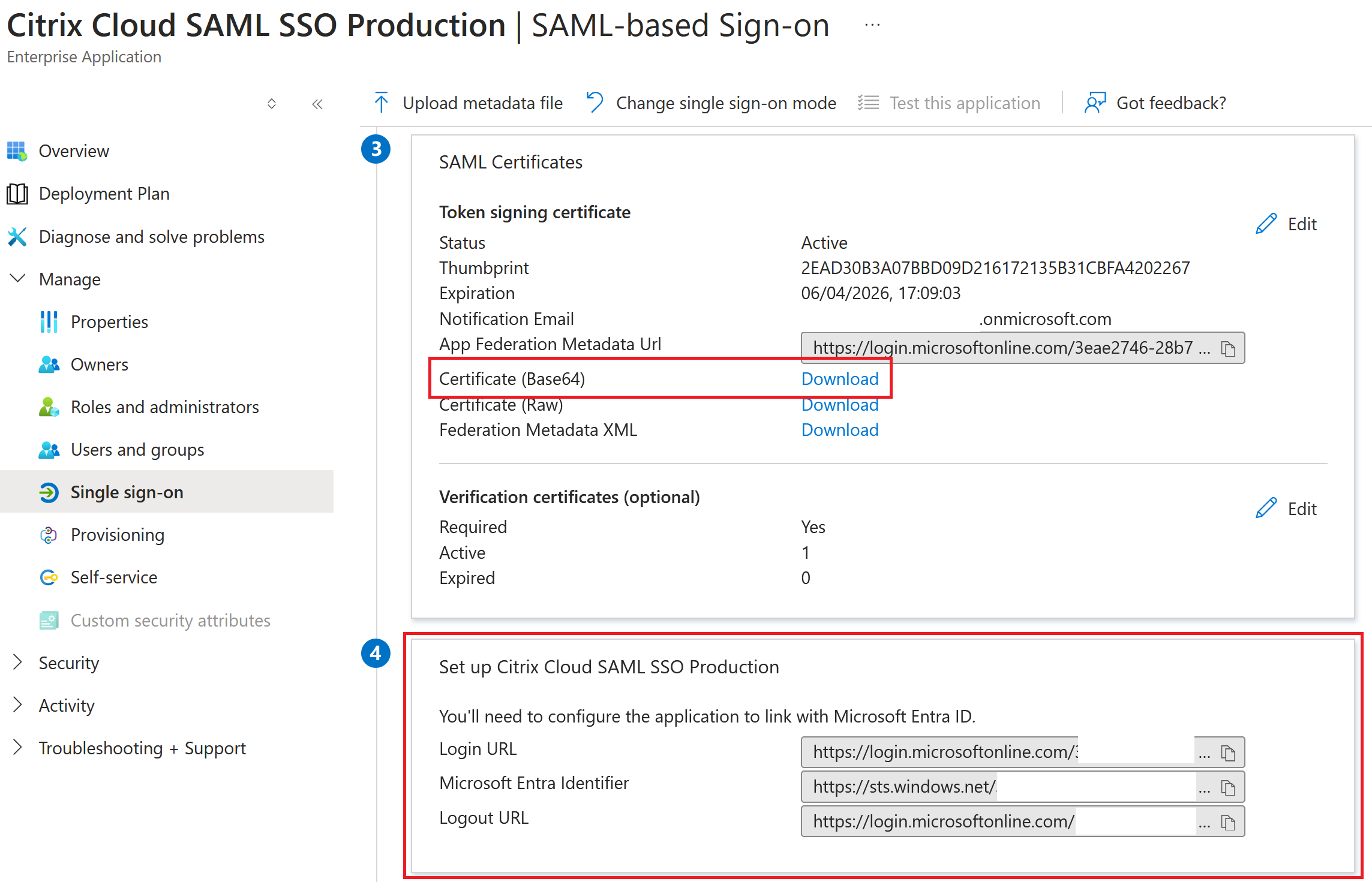

- Entra ID SAMLアプリケーションの署名設定を構成します。

- 手順9で取得した本番SAML署名証明書をEntra ID SAMLアプリケーション内にアップロードします。

- [検証証明書を要求する] を有効にします。

トラブルシューティング

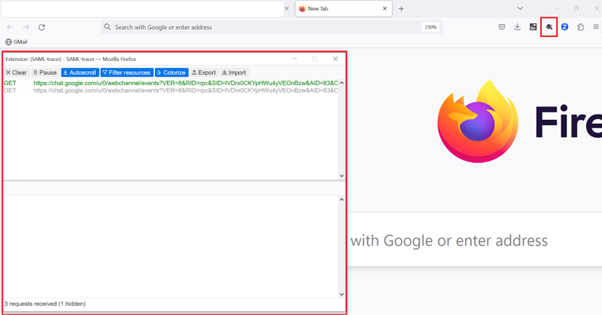

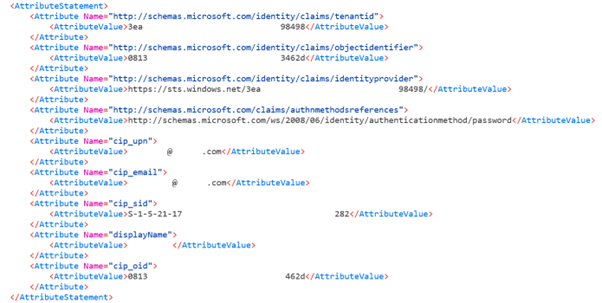

- SAML-tracerブラウザ拡張機能などのSAMLネットワークツールを使用して、SAMLアサーションに正しいユーザー属性が含まれていることを確認します。

-

黄色で表示されているSAML応答を見つけ、この例と比較します。

- 下部ペインの [SAML] タブをクリックし、SAML応答をデコードしてXMLとして表示します。

- 応答の下部までスクロールし、SAMLアサーションに正しいSAML属性とユーザー値が含まれていることを確認します。

サブスクライバーがワークスペースにサインインできない場合、またはCitrix HDX™ Plus for Windows 365デスクトップが表示されない場合は、Citrixサポートに連絡し、以下の情報を提供してください。

- SAMLトレーサーのキャプチャ

- Citrix Workspaceへのサインインが失敗した日時

- 影響を受けたユーザー名

- Citrix Workspaceへのサインインに使用したクライアントコンピューターの発信元IPアドレス。このIPアドレスを取得するには、https://whatismyip.comのようなツールを使用できます。

Citrix Cloud SAML接続の構成

すべてのCitrixログオンフローは、Workspace URLまたはCitrix Cloud GO URLのいずれかを使用して、サービスプロバイダーによって開始される必要があります。

[IDおよびアクセス管理] > [認証] > [IDプロバイダーの追加] > [SAML] 内のSAML接続には、デフォルトの推奨値を使用してください。

Entra IDポータルからEntra ID SAMLアプリケーションのSAMLエンドポイントを取得し、Citrix Cloudに入力します。

Citrix Cloud SAML接続内で使用するEntra ID SAMLエンドポイントの例

重要:

Entra ID SSOおよびログアウトSAMLエンドポイントは同じURLです。

| Citrix Cloudのこのフィールド | この値を入力 |

|---|---|

| エンティティID | https://sts.windows.net/<yourEntraIDTenantID> |

| 認証要求の署名 | Yes |

| SSOサービスURL | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| SSOバインディングメカニズム | HTTP Post |

| SAML応答 | Sign Either Response Or Assertion |

| 認証コンテキスト | Unspecified, Exact |

| ログアウトURL | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| ログアウト要求の署名 | Yes |

| SLOバインディングメカニズム | HTTP Post |