SAML mit Entra ID für Gast- und B2B-Identitäten zur Workspace-Authentifizierung

-

Es ist unerlässlich, dass Sie verstehen, ob B2B SAML für Ihren Authentifizierungs-Anwendungsfall geeignet ist, bevor Sie diesem Artikel folgen. Lesen Sie die Anwendungsfallbeschreibungen und die FAQ gründlich durch, bevor Sie sich für die Implementierung dieser speziellen SAML-Lösung entscheiden. Stellen Sie vor dem Fortfahren sicher, dass Sie die Szenarien, in denen B2B SAML angemessen ist, und die Arten von Identitäten, die Sie verwenden müssen, vollständig verstanden haben.

-

Voraussetzungen

- Eine SAML-Anwendung, die speziell für die Verwendung mit B2B SAML konfiguriert ist und nur cip_upn zur Authentifizierung innerhalb der SAML-Assertion sendet.

- Frontend-Benutzer innerhalb Ihres SAML-Anbieters.

- Ein Ressourcenstandort, der ein Paar Citrix Cloud™-Konnektoren enthält, die mit der AD-Gesamtstruktur und -Domäne verbunden sind, in der die AD-Schattenkonten erstellt werden.

- Verwenden Sie entweder den impliziten UPN oder fügen Sie ein alternatives UPN-Suffix zur Backend-AD-Gesamtstruktur hinzu, in der die AD-Schattenkonten erstellt werden.

- Backend-AD-Schattenkonten mit übereinstimmenden UPNs. - DaaS- oder CVAD-Ressourcen, die den Benutzern der AD-Schattenkonten zugeordnet sind. - Ein oder mehrere FAS-Server, die mit demselben Ressourcenstandort verknüpft sind.

FAQ

Warum sollte ich B2B SAML verwenden?

Es ist sehr üblich, dass große Organisationen Auftragnehmer und Zeitarbeitskräfte in ihre Identitätsplattform einladen. Ziel ist es, dem Auftragnehmer temporären Zugriff auf Citrix Workspace™ unter Verwendung der bestehenden Identität des Benutzers, wie z. B. einer Auftragnehmer-E-Mail-Adresse oder einer E-Mail-Adresse außerhalb Ihrer Organisation, zu gewähren. B2B SAML ermöglicht die Verwendung nativer oder Gast-Frontend-Identitäten, die nicht innerhalb der AD-Domäne existieren, in der DaaS-Ressourcen veröffentlicht werden.

Was ist B2B SAML?

| AD-Attribut | Standardattributname in der SAML-Assertion |

|---|---|

| userPrincipalName | cip_upn |

| cip_email | |

| objectSID | cip_sid |

| objectGUID | cip_oid |

Die anderen drei für die Authentifizierung erforderlichen AD-Benutzerattribute objectSID, objectGUID und Mail werden über die Citrix Cloud-Konnektoren abgerufen, die mit der AD-Domäne verbunden sind, in der das AD-Schattenkonto existiert. Sie müssen während eines SAML-Anmeldevorgangs für Workspace oder Citrix Cloud nicht mehr in der SAML-Assertion enthalten sein.

| AD-Attribut | Standardattributname in der SAML-Assertion |

|---|---|

| userPrincipalName | cip_upn |

Wichtig:

Es ist weiterhin erforderlich, den displayName für alle SAML-Flüsse, einschließlich

B2B SAML, zu senden. Der displayName wird von der Workspace-Benutzeroberfläche benötigt, um den vollständigen Namen des Workspace-Benutzers korrekt anzuzeigen.

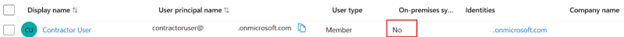

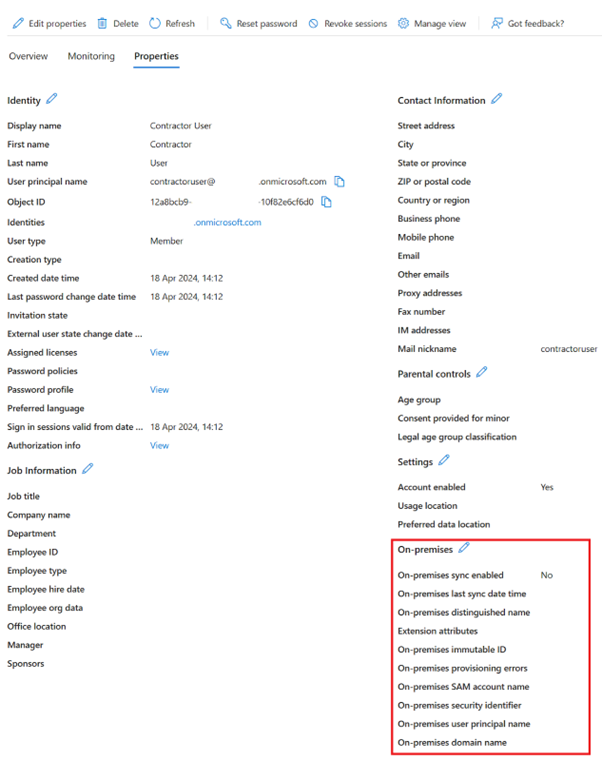

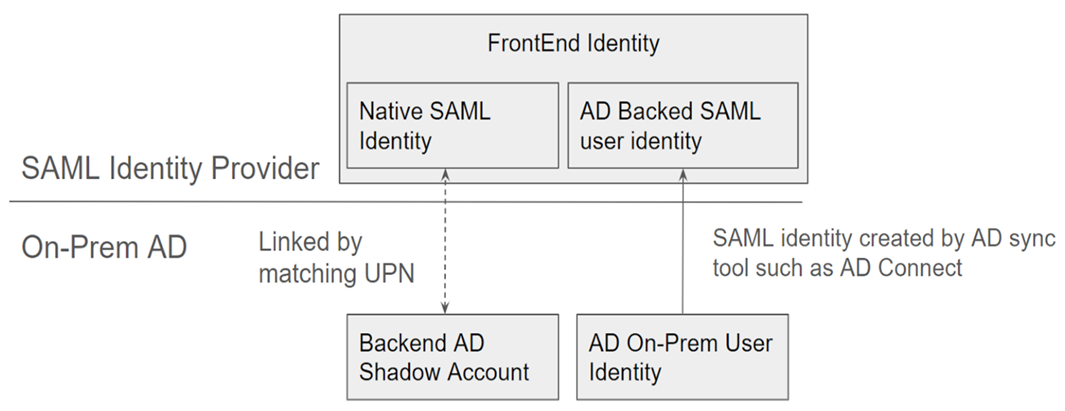

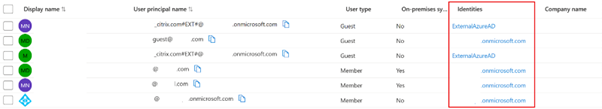

Was ist eine native SAML-Benutzeridentität?

Ein nativer SAML-Benutzer ist eine Benutzeridentität, die nur innerhalb Ihres SAML-Anbieterverzeichnisses existiert, z. B. Entra ID oder Okta. Diese Identitäten enthalten keine lokalen Benutzerattribute, da sie nicht über AD-Synchronisierungstools wie Entra ID Connect erstellt werden. Sie erfordern passende AD-Backend-Schattenkonten, um DaaS-Ressourcen aufzählen und starten zu können; der native SAML-Benutzer muss einem entsprechenden Konto innerhalb von Active Directory zugeordnet werden.

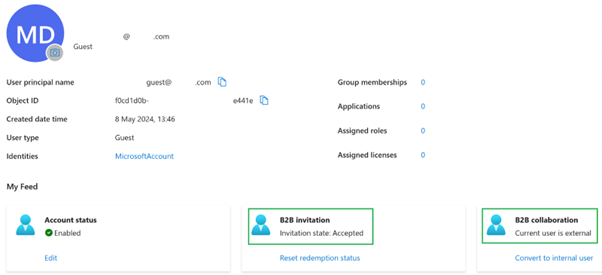

Was ist ein B2B-Benutzer, der aus einem anderen Entra ID-Mandanten importiert wurde?

Ein B2B-Benutzer ist ein Entra ID-Benutzer, der als Mitglied in Entra ID-Mandant 1 existiert und als Gastbenutzer zu anderen Entra ID-Mandanten, wie z. B. Entra ID-Mandant 2, eingeladen wird. Die B2B SAML-App wird in Entra ID-Mandant 2 konfiguriert und ist als SAML IdP mit Citrix Cloud verbunden. B2B-Benutzer benötigen passende AD-Backend-Schattenkonten, um DaaS-Ressourcen aufzählen und starten zu können. Der B2B-Benutzer muss einem entsprechenden Schattenkonto innerhalb von Active Directory zugeordnet werden.

Weitere Informationen zu B2B-Benutzern und zum Einladen von Mitgliedsbenutzern aus anderen Entra ID-Mandanten in Ihren Entra ID-Mandanten als Gastbenutzer finden Sie in der Microsoft-Dokumentation.

Übersicht: B2B-Zusammenarbeit mit externen Gästen für Ihre Belegschaft Eigenschaften eines Microsoft Entra B2B-Zusammenarbeitsbenutzers

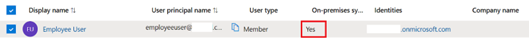

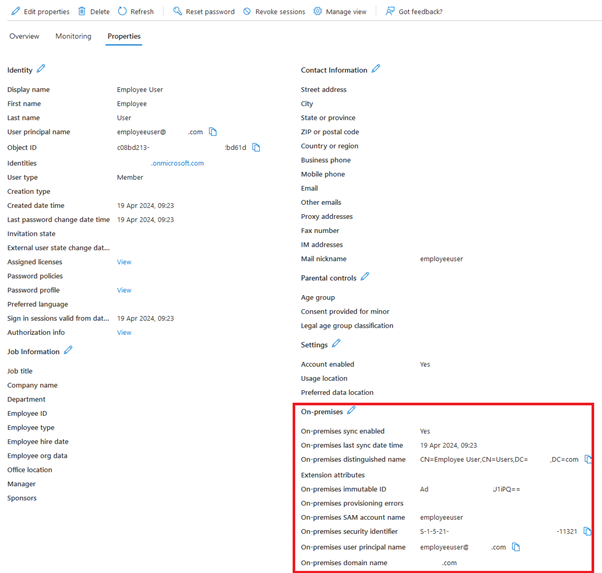

Was ist eine AD-gestützte SAML-Benutzeridentität?

Ein AD-gestützter SAML-Benutzer ist eine Benutzeridentität, die sowohl in Ihrem SAML-Anbieterverzeichnis wie Entra ID oder Okta als auch in Ihrer lokalen AD-Gesamtstruktur existiert. Diese Identitäten enthalten lokale Benutzerattribute, da sie über AD-Synchronisierungstools wie Entra ID Connect erstellt werden. Für diese Benutzer sind keine AD-Backend-Schattenkonten erforderlich, da sie lokale SIDs und OIDs enthalten und somit DaaS-Ressourcen aufzählen und starten können, die über AD-domänenverbundene VDAs veröffentlicht werden.

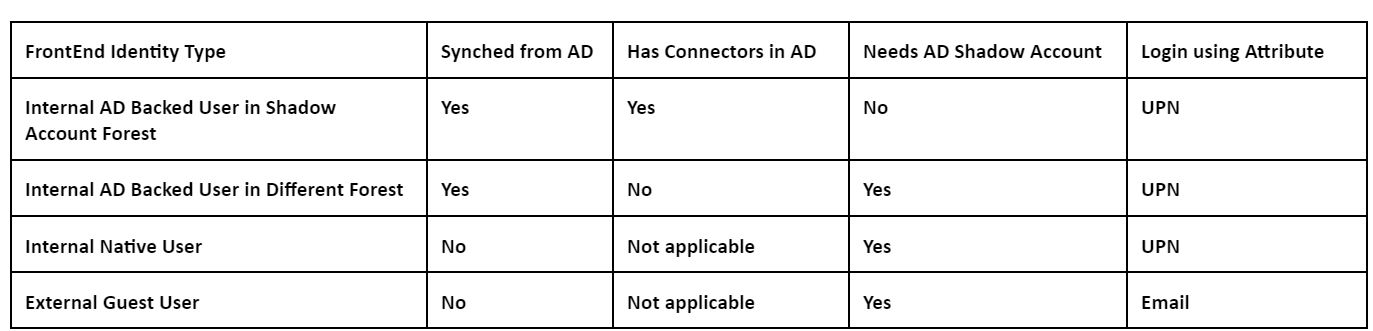

Was ist eine Frontend-Identität?

Eine Frontend-Identität ist die Identität, die für die Anmeldung sowohl beim SAML-Anbieter als auch bei Workspace verwendet wird. Frontend-Identitäten haben unterschiedliche Benutzerattribute, je nachdem, wie sie innerhalb des SAML-Anbieters erstellt wurden.

- Native SAML-Benutzeridentität

- AD-gestützte SAML-Benutzeridentität

Ihr SAML-Anbieter kann eine Mischung aus diesen beiden Identitätstypen aufweisen. Wenn Sie beispielsweise sowohl Auftragnehmer als auch festangestellte Mitarbeiter innerhalb Ihrer Identitätsplattform haben, funktioniert B2B SAML für beide Arten von Frontend-Identitäten, ist aber nur dann zwingend erforderlich, wenn Sie Konten vom Typ native SAML-Benutzeridentität haben.

Was ist ein Backend-AD-Schattenkonto?

Ein Backend-AD-Schattenkonto ist ein von DaaS verwendetes AD-Konto, das einer entsprechenden Frontend-Identität innerhalb Ihres SAML-Anbieters zugeordnet ist.

Warum werden Backend-AD-Schattenkonten benötigt?

Um DaaS- oder CVAD-Ressourcen aufzulisten, die mit in eine AD-Domäne eingebundenen VDAs veröffentlicht wurden, sind AD-Konten innerhalb der Active Directory-Gesamtstruktur erforderlich, der die VDAs beigetreten sind. Ordnen Sie Ressourcen innerhalb Ihrer DaaS-Bereitstellungsgruppe Schattenkontobenutzern und AD-Gruppen zu, die Schattenkonten innerhalb der AD-Domäne enthalten, der Sie Ihre VDAs beigetreten sind.

Wichtig: - > - > Nur native SAML-Benutzer ohne AD-Domänenattribute benötigen passende AD-Schattenkonten. Wenn Ihre Frontend-Identitäten aus Active Directory importiert werden, müssen Sie

B2B SAMLnicht verwenden und keine Backend-AD-Schattenkonten erstellen.

Wie verknüpfen wir die Frontend-Identität mit dem entsprechenden Backend-AD-Schattenkonto?

- Die Methode zur Verknüpfung der Frontend-Identität und der Backend-Identität erfolgt über übereinstimmende UPNs. Die beiden verknüpften Identitäten sollten identische UPNs haben, damit Workspace erkennen kann, dass sie denselben Endbenutzer repräsentieren, der sich bei Workspace anmelden und DaaS-Ressourcen auflisten und starten muss.

Wichtig

- > Eine einzelne Frontend-Identität kann nur einer einzelnen Backend-Identität in einer AD-Gesamtstruktur/Domäne zugeordnet werden. Die Auflistung von DaaS-Ressourcen erfolgt unter Verwendung nur eines SID-Werts, der aus der AD-Schattenkonten-Suche durch die korrekten Citrix Cloud Connectors ermittelt wird. Sie können keine Eins-zu-Viele-Beziehung erstellen, indem Sie einen einzelnen Frontend-Benutzer verwenden, der mehreren AD-Schattenkonten mit demselben UPN-Suffix entspricht. Das Backend-AD-Schattenkonto sollte nur innerhalb einer einzelnen AD-Gesamtstruktur/Domäne existieren. - > - > Unterstützt wird die eindeutige UPN-Übereinstimmung zwischen Frontend- und Backend-Identitäten Frontend-Benutzer `(user@yourforest.com)` > Backend-Benutzer in AD-Gesamtstruktur 1 `(UPN user@yourforest.com)`Nicht unterstützt, da UPN-Mehrdeutigkeit besteht, wenn versucht wird, eine Frontend-Identität einer Backend-Identität zuzuordnen Frontend-Benutzer

(user@yourforest1.com)> Backend-Benutzer in AD-Gesamtstruktur 1(UPN user@yourforest1.com)> Backend-Benutzer in AD-Gesamtstruktur 2(UPN user@yourforest1.com)

Ist Citrix FAS für B2B SAML erforderlich?

Ja. FAS ist für SSON zum VDA während des Starts erforderlich, wenn eine beliebige föderierte Authentifizierungsmethode zur Anmeldung bei Workspace verwendet wird.

Was ist das „SID-Mismatch-Problem“ und wann kann es auftreten?

Das „SID-Mismatch-Problem“ tritt auf, wenn die SAML-Assertion eine SID für einen Frontend-Benutzer enthält, die nicht mit der SID des AD-Schattenkontobenutzers übereinstimmt. Dies kann geschehen, wenn das Konto, das sich bei Ihrem SAML-Anbieter anmeldet, eine lokale SID hat, die nicht mit der SID des Schattenkontobenutzers übereinstimmt. Dies kann nur auftreten, wenn die Frontend-Identität durch AD-Synchronisierungstools wie Entra ID Connect und aus einer anderen AD-Gesamtstruktur bereitgestellt wird, als der, in der das Schattenkonto erstellt wurde.

B2B SAML verhindert das Auftreten des „SID-Mismatch-Problems“. Die korrekte SID wird immer für den Schattenkontobenutzer über die Citrix Cloud Connectors abgerufen, die mit der Backend-AD-Domäne verbunden sind. Die Suche nach dem Schattenkontobenutzer erfolgt über den UPN des Frontend-Benutzers, der dann seinem entsprechenden Backend-Schattenkontobenutzer zugeordnet wird.

Beispiel für das SID-Mismatch-Problem:

Frontend-Benutzer wurde von Entra ID Connect erstellt und wird aus AD-Gesamtstruktur 1 synchronisiert.

S-1-5-21-000000000-0000000000-0000000001-0001

Backend-Schattenkontobenutzer wurde in AD-Gesamtstruktur 2 erstellt und DaaS-Ressourcen zugeordnet

S-1-5-21-000000000-0000000000-0000000002-0002

Die SAML-Assertion enthält alle vier cip_* Attribute und cip_sid enthält den Wert S-1-5-21-000000000-0000000000-0000000001-0001, der nicht mit der SID des Schattenkontos übereinstimmt und einen Fehler auslöst.

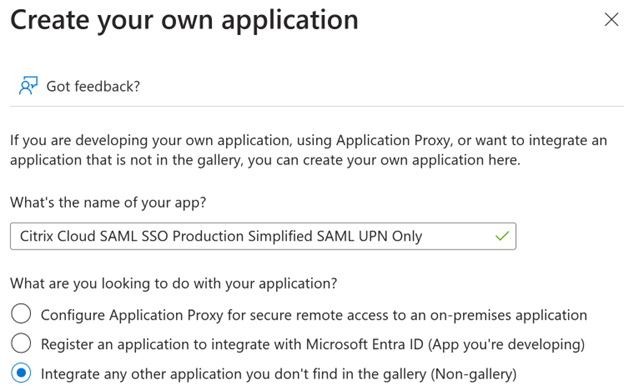

Konfigurieren der B2B SAML-Anwendung in Entra ID für externe Gastkonten

- Melden Sie sich beim Azure-Portal an.

- Wählen Sie im Portalmenü Entra ID aus.

- Wählen Sie im linken Bereich unter Verwalten die Option Unternehmensanwendungen aus.

- Wählen Sie Eigene Anwendung erstellen aus.

-

Geben Sie einen geeigneten Namen für die SAML-Anwendung ein, z. B.

Citrix Cloud SAML SSO Production B2B SAML UPN Only.

- Wählen Sie im linken Navigationsbereich Einmaliges Anmelden und im Arbeitsbereich SAML aus.

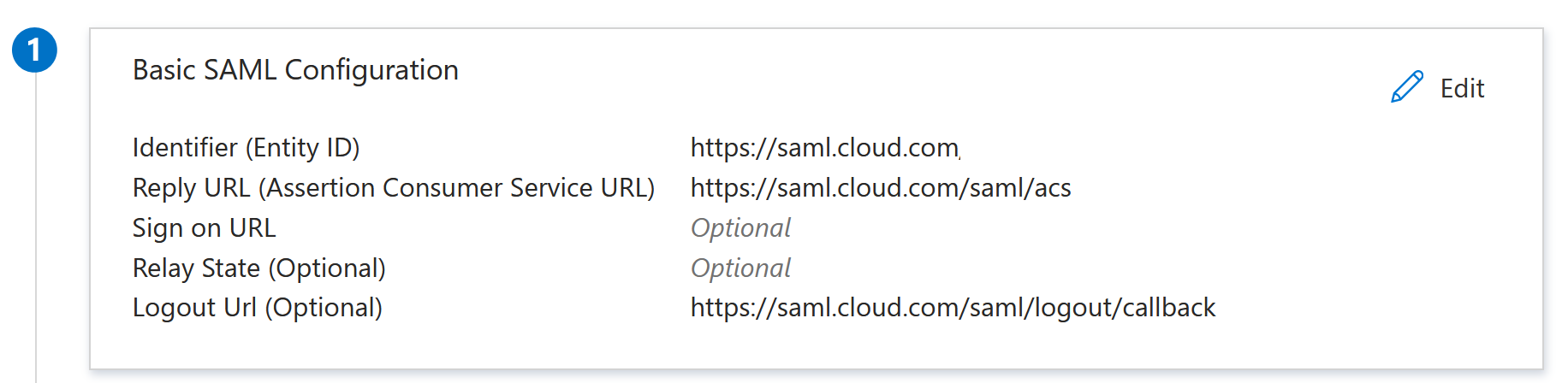

- Klicken Sie im Abschnitt Grundlegende SAML-Konfiguration auf Bearbeiten und konfigurieren Sie die folgenden Einstellungen:

- Wählen Sie im Abschnitt Bezeichner (Entitäts-ID) die Option Bezeichner hinzufügen und geben Sie dann den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

- Geben Sie für die Regionen Europa, USA und Asien-Pazifik Süd

https://saml.cloud.comein. - Geben Sie für die Region Japan

https://saml.citrixcloud.jpein. - Geben Sie für die Citrix Cloud Government-Region

https://saml.cloud.usein.

- Geben Sie für die Regionen Europa, USA und Asien-Pazifik Süd

- Wählen Sie im Abschnitt Antwort-URL (Assertion Consumer Service-URL) die Option Antwort-URL hinzufügen und geben Sie dann den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

- Geben Sie für die Regionen Europa, USA und Asien-Pazifik Süd

https://saml.cloud.com/saml/acsein. - Geben Sie für die Region Japan

https://saml.citrixcloud.jp/saml/acsein. - Geben Sie für die Citrix Cloud Government-Region

https://saml.cloud.us/saml/acsein.

- Geben Sie für die Regionen Europa, USA und Asien-Pazifik Süd

- Geben Sie im Abschnitt Anmelde-URL Ihre Workspace-URL ein.

- Geben Sie im Abschnitt Abmelde-URL (Optional) den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

- Geben Sie für die Regionen Europa, USA und Asien-Pazifik Süd

https://saml.cloud.com/saml/logout/callbackein. - Geben Sie für die Region Japan

https://saml.citrixcloud.jp/saml/logout/callbackein. - Geben Sie für die Citrix Cloud Government-Region

https://saml.cloud.us/saml/logout/callbackein.

- Geben Sie für die Regionen Europa, USA und Asien-Pazifik Süd

-

Klicken Sie in der Befehlsleiste auf Speichern. Der Abschnitt Grundlegende SAML-Konfiguration sieht wie folgt aus:

- Wählen Sie im Abschnitt Bezeichner (Entitäts-ID) die Option Bezeichner hinzufügen und geben Sie dann den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

-

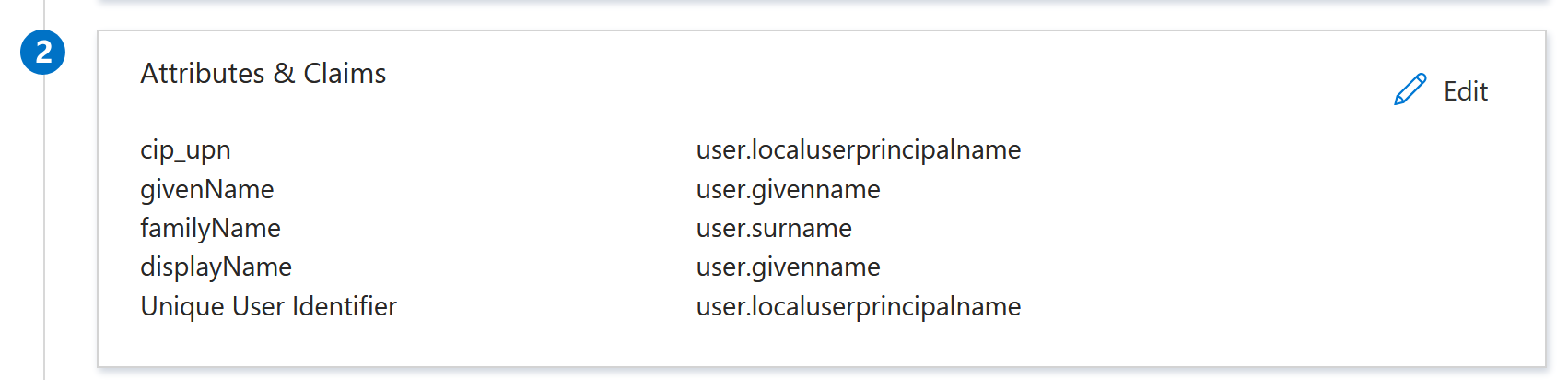

Klicken Sie im Abschnitt Attribute & Ansprüche auf Bearbeiten, um die folgenden Ansprüche zu konfigurieren. Konfigurieren Sie nach der Erstellung der SAML-App die folgenden Attribute.

- Legen Sie für den Anspruch „Eindeutiger Benutzerbezeichner (Name ID)“ das Format des Namensbezeichners als „nicht spezifiziert“ und sein Quellattribut als

user.localuserprincipalnamefest. - Belassen Sie für den Anspruch cip_upn den Standardwert

user.localuserprincipalname. - Belassen Sie für displayName den Standardwert

user.displayname. - Aktualisieren Sie für den Anspruch givenName den Standardwert auf

user.givenname. - Aktualisieren Sie für den Anspruch familyName den Standardwert auf

user.surname. -

Klicken Sie im Abschnitt Zusätzliche Ansprüche für alle verbleibenden Ansprüche mit dem Namespace

http://schemas.xmlsoap.org/ws/2005/05/identity/claimsauf die Schaltfläche mit den Auslassungspunkten (…) und dann auf Löschen. Diese Ansprüche müssen nicht enthalten sein, da sie Duplikate der oben genannten Benutzerattribute sind.Nach Abschluss sieht der Abschnitt Attribute & Ansprüche wie unten dargestellt aus:

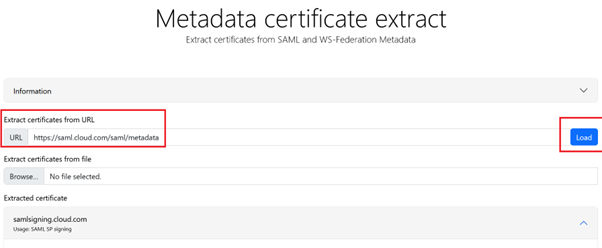

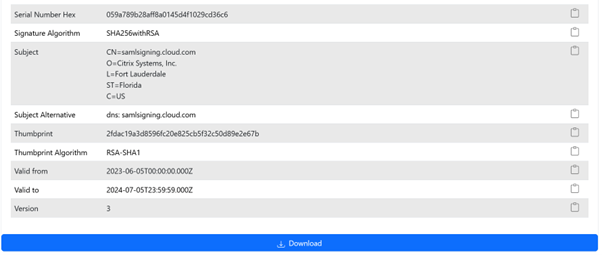

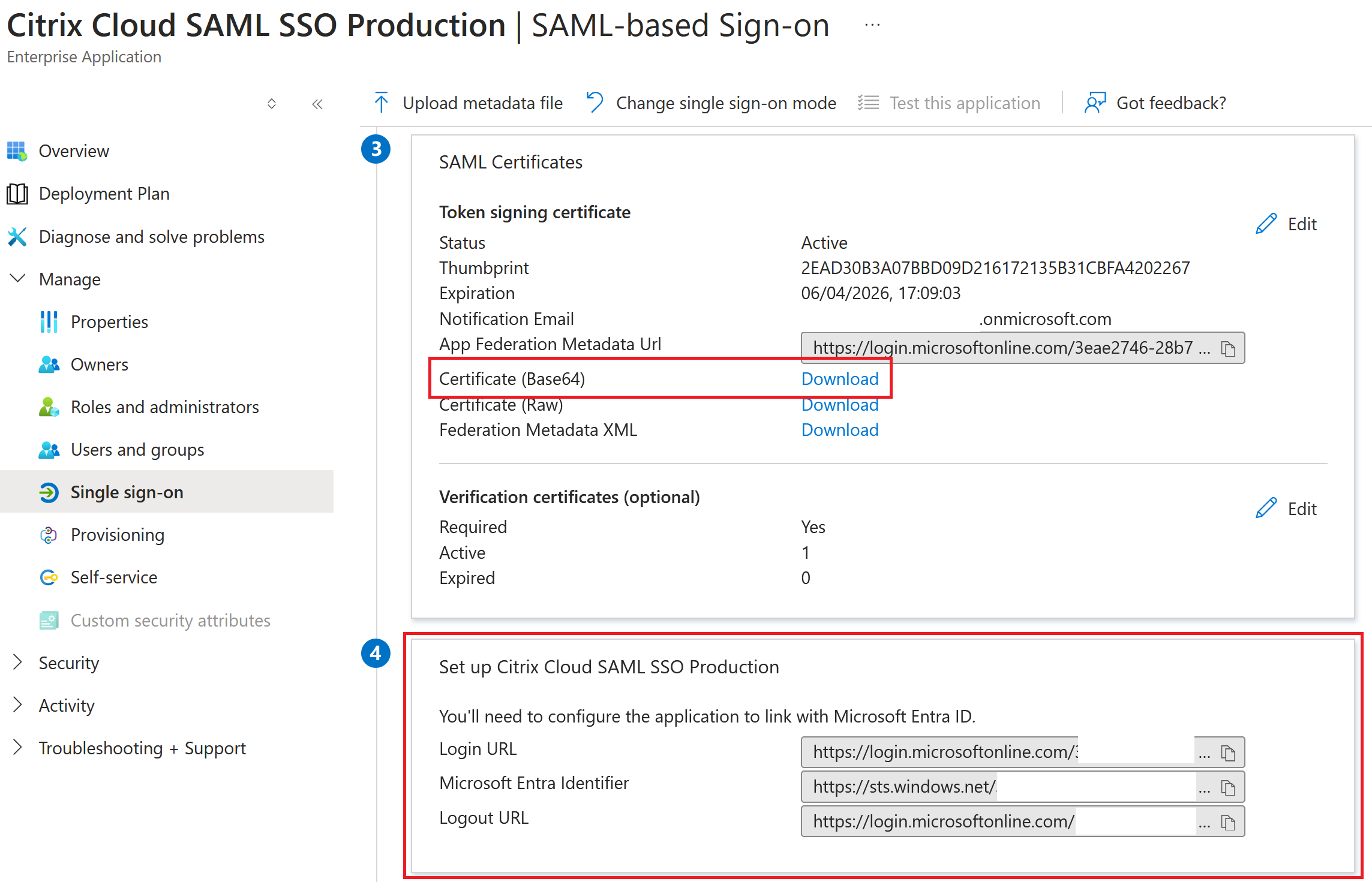

- Besorgen Sie sich eine Kopie des Citrix Cloud SAML-Signaturzertifikats mit diesem Online-Tool eines Drittanbieters.

- Geben Sie

https://saml.cloud.com/saml/metadatain das URL-Feld ein und klicken Sie auf Laden.

- Legen Sie für den Anspruch „Eindeutiger Benutzerbezeichner (Name ID)“ das Format des Namensbezeichners als „nicht spezifiziert“ und sein Quellattribut als

-

Scrollen Sie zum Ende der Seite und klicken Sie auf Herunterladen.

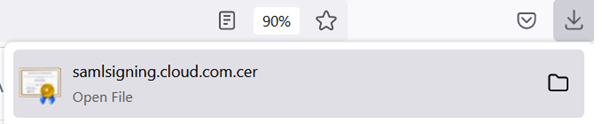

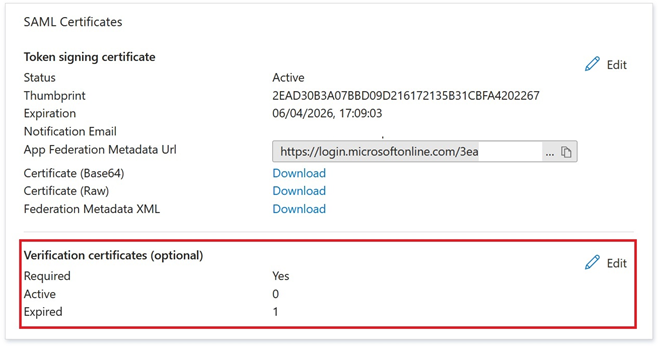

- Konfigurieren Sie die Signatur-Einstellungen der Entra ID SAML-Anwendung.

- Laden Sie das in Schritt 10 erhaltene Produktions-SAML-Signaturzertifikat in die Entra ID SAML-Anwendung hoch.

- Aktivieren Sie Überprüfungszertifikate erforderlich.

Konfigurieren der Citrix Cloud B2B SAML-Verbindung

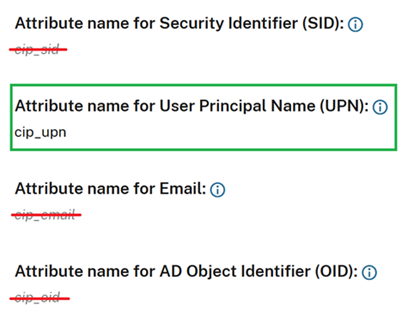

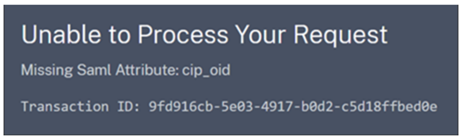

Standardmäßig erwartet Citrix Cloud, dass cip_upn, cip_email, cip_sid und cip_oid in der SAML-Assertion vorhanden sind, und der SAML-Anmeldevorgang schlägt fehl, wenn diese Attribute nicht gesendet werden. Um dies zu verhindern, entfernen Sie die Prüfungen für diese Attribute, wenn Sie Ihre neue SAML-Verbindung erstellen.

- Erstellen Sie eine neue SAML-Verbindung mit den Standardeinstellungen.

- Navigieren Sie zum Abschnitt SAML-Attributzuordnungskonfiguration unten und nehmen Sie Änderungen vor, bevor Sie die neue SAML-Konfiguration speichern.

- Entfernen Sie den SAML-Attributnamen aus jedem der Felder cip_email, cip_sid und cip_oid.

- Entfernen Sie cip_upn nicht aus seinem Feld.

- Entfernen Sie keine anderen Attribute aus ihren jeweiligen Feldern. Der displayName wird weiterhin von der Workspace-Benutzeroberfläche benötigt und sollte nicht geändert werden.

Konfigurieren Sie Ihren AD-Shadow-Account-Ressourcenstandort und Ihre Konnektoren

Ein Ressourcenstandort und ein Konnektorpaar innerhalb der Backend-Shadow-Account-AD-Gesamtstruktur sind erforderlich. Citrix Cloud benötigt Konnektoren innerhalb dieser AD-Gesamtstruktur, um Shadow-Account-Benutzeridentitäten und Attribute wie cip_email, cip_sid und cip_oid nachzuschlagen, wenn nur cip_upn direkt in der SAML-Assertion bereitgestellt wird.

-

Erstellen Sie einen neuen Ressourcenstandort, der Citrix Cloud-Konnektoren enthält, die der Backend-Shadow-Account-AD-Gesamtstruktur beigetreten sind.

- Benennen Sie den Ressourcenstandort so, dass er der AD-Gesamtstruktur entspricht, die die Backend-AD-Shadow-Accounts enthält, die Sie verwenden möchten.

- Konfigurieren Sie ein Paar Citrix Cloud-Konnektoren innerhalb des neu erstellten Ressourcenstandorts.

Zum Beispiel

ccconnector1.shadowaccountforest.com

ccconnector2.shadowaccountforest.com

Konfigurieren Sie FAS innerhalb der Backend-AD-Gesamtstruktur

Frontend-Benutzer von Auftragnehmern benötigen definitiv FAS. Während DaaS-Starts können Auftragnehmer-Benutzer Windows-Anmeldeinformationen nicht manuell eingeben, um den Start abzuschließen, da sie wahrscheinlich das AD-Shadow-Account-Passwort nicht kennen.

- Konfigurieren Sie einen oder mehrere FAS-Server innerhalb der Backend-AD-Gesamtstruktur, in der Ihre Shadow-Accounts erstellt wurden.

- Verknüpfen Sie die FAS-Server mit demselben Ressourcenstandort, der ein Paar Citrix Cloud-Konnektoren enthält, die der Backend-AD-Gesamtstruktur beigetreten sind, in der Ihre Shadow-Accounts erstellt wurden.

Konfigurieren Sie alternative UPN-Suffixe innerhalb Ihrer AD-Domäne

Wichtig:

Ein UPN ist nicht dasselbe wie die E-Mail-Adresse des Benutzers. In vielen Fällen haben sie aus Gründen der Benutzerfreundlichkeit denselben Wert, aber UPN und E-Mail können oft unterschiedliche Werte haben und sind in verschiedenen Active Directory-Attributen sowie in verschiedenen Entra ID-Benutzerattributen definiert. Diese Lösung hängt von der UPN-Übereinstimmung zwischen Frontend- und Backend-Identitäten ab und nicht von der E-Mail-Übereinstimmung.

Sie können das implizite UPN-Suffix für Ihre Domäne verwenden, wenn es öffentlich über DNS routbar ist, oder ein passendes alternatives UPN-Suffix für jeden externen Frontend-Benutzer hinzufügen, den Sie in Ihre Okta- oder Entra ID-Mandanten einladen möchten. Wenn AD yourdomain.local als implizites UPN verwendet, müssen Sie ein alternatives UPN-Suffix wie yourdomain.com wählen. Entra ID erlaubt Ihnen nicht, yourdomain.local innerhalb von benutzerdefinierten Domänennamen hinzuzufügen.

Wenn Sie beispielsweise einen externen Benutzer contractoruser@hotmail.co.uk einladen und diesen einem Backend-AD-Shadow-Account contractoruser@yourforest.com zuordnen möchten, fügen Sie yourforest.com als ALT UPN-Suffix innerhalb Ihrer AD-Gesamtstruktur hinzu.

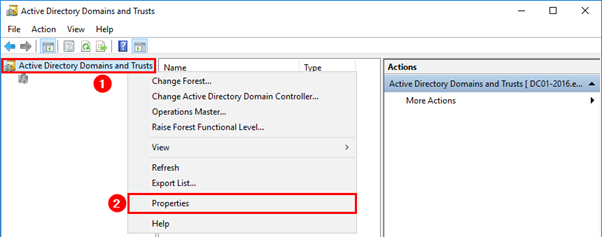

Alternative UPN-Suffixe in Active Directory über die Benutzeroberfläche von Active Directory-Domänen und -Vertrauensstellungen hinzufügen

- Melden Sie sich bei einem Domänencontroller innerhalb Ihrer Backend-AD-Gesamtstruktur an.

- Öffnen Sie das Dialogfeld Ausführen, geben Sie

domain.mscein und klicken Sie dann auf OK. - Klicken Sie im Fenster „Active Directory-Domänen und -Vertrauensstellungen“ mit der rechten Maustaste auf Active Directory-Domänen und -Vertrauensstellungen, und wählen Sie dann Eigenschaften aus.

-

Fügen Sie auf der Registerkarte UPN-Suffixe im Feld „Alternative UPN-Suffixe“ ein alternatives UPN-Suffix hinzu, und wählen Sie dann Hinzufügen aus.

- Klicken Sie auf OK.

Verwalten Sie die UPN-Suffixe Ihrer Backend-AD-Gesamtstruktur mit PowerShell

Möglicherweise müssen Sie eine große Anzahl neuer UPN-Suffixe zu Ihrer Backend-AD-Gesamtstruktur hinzufügen, um die erforderlichen Shadow-Account-UPNs zu erstellen. Die Anzahl der alternativen UPN-Suffixe, die Sie Ihrer Backend-AD-Gesamtstruktur hinzufügen müssen, hängt davon ab, wie viele verschiedene externe Benutzer Sie in Ihren SAML-Provider-Mandanten einladen möchten.

Hier ist etwas PowerShell, um dies zu erreichen, wenn eine große Anzahl neuer alternativer UPN-Suffixe erstellt werden muss.

# Get the list of existing ALT UPN suffixes within your AD Forest

(Get-ADForest).UPNSuffixes

# Add or remove ALT UPN Suffixes

$NewUPNSuffixes = @("yourforest.com","externalusers.com")

# Set action to "add" or "remove" depending on the operation you wish to perform.

$Action = "add"

foreach($NewUPNSuffix in $NewUPNSuffixes)

{

Get-ADForest | Set-ADForest -UPNSuffixes @{ $Action=$NewUPNSuffix }

}

<!--NeedCopy-->

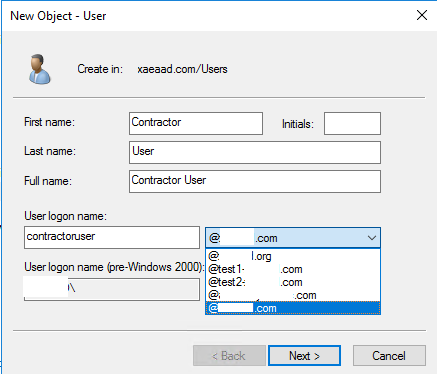

Konfigurieren Sie einen AD-Shadow-Account innerhalb Ihrer Backend-AD-Gesamtstruktur

- Erstellen Sie einen neuen AD-Shadow-Account-Benutzer.

-

Das implizite UPN der AD-Gesamtstruktur, z. B.

yourforest.local, wird standardmäßig für neue AD-Benutzer ausgewählt. Wählen Sie das entsprechende alternative UPN-Suffix aus, das Sie zuvor erstellt haben. Wählen Sie beispielsweiseyourforest.comals UPN-Suffix des Shadow-Account-Benutzers aus.

Das UPN des Shadow-Account-Benutzers kann auch über PowerShell aktualisiert werden.

Set-ADUser "contractoruser" -UserPrincipalName "contractoruser@yourforest.com" <!--NeedCopy-->

Wichtig

Windows AD PowerShell ermöglicht Ihnen die Erstellung von Shadow-Account-Benutzern mit jedem von Ihnen angegebenen UPN-Suffix, auch wenn dieses UPN-Suffix in Ihrer AD-Gesamtstruktur nicht existiert. Das alternative UPN-Suffix, das Sie verwenden möchten, muss in der AD-Gesamtstruktur vorhanden sein, da die Citrix Cloud-Konnektoren auf diese Liste angewiesen sind, um die Backend-Shadow-Account-Benutzer nachzuschlagen. Wenn das alternative UPN-Suffix nicht wie im obigen Screenshot in der AD-Gesamtstruktur angezeigt wird, kann Citrix Cloud Ihre Frontend-Identität keinem geeigneten Backend-AD-Shadow-Account zuordnen.

- Das UPN des Shadow-Account-Benutzers sollte exakt mit dem UPN des externen Frontend-Identitätsbenutzers übereinstimmen.

- Testen Sie die Anmeldung des Frontend-Benutzers bei Workspace.

- Überprüfen Sie, ob alle erwarteten Ressourcen in Workspace aufgelistet werden, nachdem die Anmeldung erfolgreich war. Ressourcen, die dem AD-Shadow-Account zugeordnet sind, sollten angezeigt werden.

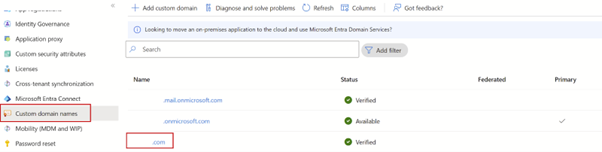

Konfigurieren Sie das UPN des Gast-Entra ID-Benutzers so, dass es dem UPN des AD-Shadow-Accounts entspricht

Wenn externe Gastbenutzer zu einem Entra ID-Mandanten eingeladen werden, wird ein automatisch generiertes UPN erstellt, das anzeigt, dass der Benutzer extern ist. Dem externen Entra ID-Benutzer wird automatisch das UPN-Suffix @Entra IDtenant.onmicrosoft.com zugewiesen, das für die Verwendung mit B2B SAML ungeeignet ist und nicht mit Ihrem AD-Shadow-Account übereinstimmt. Dies muss aktualisiert werden, um einer importierten DNS-Domäne innerhalb von Entra ID und dem alternativen UPN-Suffix zu entsprechen, das Sie in Ihrer AD-Gesamtstruktur erstellt haben.

-

Importieren Sie eine benutzerdefinierte Domäne in Entra ID, die dem alternativen UPN-Suffix entspricht, das Sie Ihrer AD-Gesamtstruktur hinzugefügt haben.

-

Laden Sie einen Gastbenutzer wie

contractoruser@hotmail.co.ukein und stellen Sie sicher, dass der eingeladene Gastbenutzer die Microsoft-Einladung zum Entra ID-Mandanten annimmt.Beispiel für das von Microsoft generierte UPN-Format für externe Gastbenutzer.

contractoruser_hotmail.co.uk#EXT#@yourEntra IDtenant.onmicrosoft.com

Wichtig:

Citrix Cloud und Workspace können UPNs, die das Zeichen # enthalten, nicht für die SAML-Authentifizierung verwenden.

-

Installieren Sie die erforderlichen Azure PowerShell Graph-Module, um Entra ID-Benutzer verwalten zu können.

Install-Module -Name "Microsoft.Graph" -Force Get-InstalledModule -Name "Microsoft.Graph" <!--NeedCopy--> -

Melden Sie sich bei Ihrem Entra ID-Mandanten mit einem globalen Administratorkonto und dem Bereich

Directory.AccessAsUser.Allan.Wichtig:

Wenn Sie ein weniger privilegiertes Konto verwenden oder den Bereich

Directory.AccessAsUser.Allnicht angeben, können Sie Schritt 4 nicht abschließen und den UPN des Gastbenutzers nicht aktualisieren.Connect-MgGraph -Scopes Directory.AccessAsUser.All <!--NeedCopy--> -

Aktualisieren Sie den Entra ID-Benutzer mit einem UPN, der dem UPN entspricht, den Sie für Ihr AD-Schattenkonto konfiguriert haben.

$GuestUserId = (Get-MgUser -UserId "contractoruser_hotmail.co.uk#EXT#@yourentraidtenant.onmicrosoft.com").Id Update-MgUser -UserId $GuestUserId -UserPrincipalName "contractoruser@your.com" <!--NeedCopy--> -

Rufen Sie die gesamte Liste der externen Gastbenutzer in Ihrem Entra ID-Mandanten ab (optional).

Get-MgUser -filter "userType eq 'Guest'" | Select Id,DisplayName,UserPrincipalName,Mail <!--NeedCopy--> -

Rufen Sie die Identität des Gastbenutzers ab, dessen UPN aktualisiert werden muss, und aktualisieren Sie dann dessen UPN-Suffix.

$GuestUserId = (Get-MgUser -UserId "contractoruser_hotmail.co.uk#EXT#@yourEntra IDtenant.onmicrosoft.com").Id Update-MgUser -UserId $GuestUserId -UserPrincipalName "contractoruser@yourforest.com" <!--NeedCopy--> -

Überprüfen Sie, ob die Identität des Gastbenutzers mit seinem neu aktualisierten UPN gefunden werden kann.

Get-MgUser -UserId "contractoruser@yourforest.com" <!--NeedCopy-->

Testen der B2B SAML-Lösung

Sobald alle dokumentierten Schritte in AD, Citrix Cloud und Ihrem SAML-Anbieter abgeschlossen sind, müssen Sie die Anmeldung testen und überprüfen, ob die korrekte Liste der Ressourcen für den Gastbenutzer in Workspace angezeigt wird.

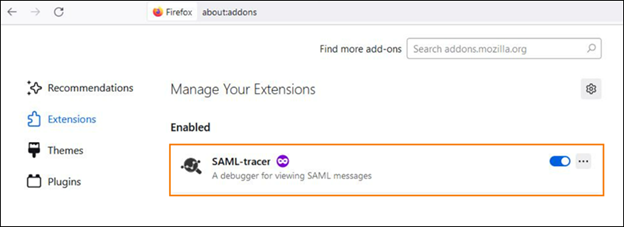

Citrix empfiehlt die Verwendung der SAML-Tracer-Browsererweiterung für alle SAML-Debugging-Zwecke. Diese Erweiterung ist für die meisten gängigen Webbrowser verfügbar. Die Erweiterung dekodiert Base64-kodierte Anfragen und Antworten in SAML-XML, wodurch sie menschenlesbar werden.

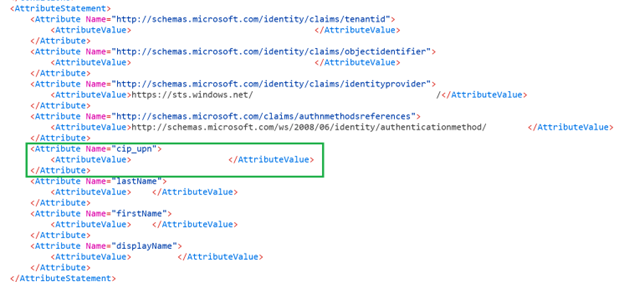

Beispiel einer B2B SAML-Assertion, die nur cip_upn zur Authentifizierung verwendet und mit SAML-Tracer erfasst wurde.

-

Ordnen Sie die korrekten DaaS-Ressourcen AD-gestützten und Schattenkontobenutzern oder Gruppen zu, die diese enthalten.

-

Starten Sie die SAML-Tracer-Browsererweiterung und erfassen Sie den gesamten An- und Abmeldevorgang.

-

Melden Sie sich bei Workspace mit dem in der Tabelle angegebenen Attribut für den Frontend-Benutzertyp an, den Sie testen möchten.

Anmeldung des Gast-Entra ID-Benutzers: Der Auftragnehmer-Benutzer, den Sie als Gastbenutzer zu Ihrem Entra ID-Mandanten eingeladen haben, hat die E-Mail-Adresse

contractoruser@hotmail.co.uk.Geben Sie die E-Mail-Adresse des Gastbenutzers ein, wenn Sie von Entra ID dazu aufgefordert werden.

ODER

Anmeldung von AD-gestützten Entra ID-Benutzern/nativen Entra ID-Benutzern: Diese Entra ID-Benutzer haben UPNs im Format

adbackeduser@yourforest.comodernativeuser@yourforest.com.Geben Sie den UPN des Benutzers ein, wenn Sie von Entra ID dazu aufgefordert werden.

-

Stellen Sie sicher, dass die Assertion nur das Attribut cip_upn für die Authentifizierung und auch das von der Workspace-Benutzeroberfläche benötigte Attribut displayName enthält.

-

Überprüfen Sie, ob der Benutzer die erforderlichen DaaS-Ressourcen in der Benutzeroberfläche sehen kann.

Fehlerbehebung bei der B2B SAML-Lösung

Falscher UPN wird in der SAML-Assertion gesendet

Ursache: Dies kann nur bei B2B-Konten auftreten, die von Entra ID-Mandant 1 in Entra ID-Mandant 2 importiert wurden. Der falsche UPN kann in der SAML-Assertion gesendet werden, wenn B2B-Benutzer aus anderen Entra ID-Mandanten verwendet werden. Wenn user.userprincipalname verwendet wird und sich der Endbenutzer mit einem B2B-Benutzer anmeldet, der aus einem anderen Entra ID-Mandanten importiert wurde, wird der falsche Wert für cip_upn in der SAML-Assertion gesendet. Der in der SAML-Assertion verwendete Wert für cip_upn stammt dann aus dem Quell-Entra ID-Mandanten, der den B2B-Benutzer als Mitglied enthält. Die Verwendung von user.localuserprincipalname stellt sicher, dass der Wert für cip_upn aus dem Entra ID-Mandanten entnommen wird, in den der B2B-Benutzer als Gast eingeladen wurde.

Fehler aufgrund fehlender cip_*-Attribute

Ursache 1: Das SAML-Attribut ist in der SAML-Assertion nicht vorhanden, aber Citrix Cloud ist so konfiguriert, dass es dieses erwartet. Sie haben es versäumt, die unnötigen cip_*-Attribute aus der Citrix Cloud SAML-Verbindung im Abschnitt „SAML-Attribute“ zu entfernen. Trennen Sie die SAML-Verbindung und stellen Sie sie erneut her, um Verweise auf die unnötigen cip_*-Attribute zu entfernen.

Ursache 2: Dieser Fehler kann auch auftreten, wenn kein entsprechendes AD-Schattenkonto vorhanden ist, das die Citrix Cloud-Konnektoren in Ihrem Backend-AD-Forest nachschlagen könnten. Möglicherweise haben Sie die Frontend-Identität korrekt konfiguriert, aber die Backend-AD-Schattenkonto-Identität mit einem übereinstimmenden UPN existiert nicht oder kann nicht gefunden werden.

Anmeldung erfolgreich, aber keine DaaS-Ressourcen werden angezeigt, nachdem sich der Benutzer bei Workspace angemeldet hat

Ursache: Dies wird höchstwahrscheinlich durch falsche UPN-Zuordnungen zwischen Frontend- und Backend-Identitäten verursacht.

Stellen Sie sicher, dass die beiden UPNs für die Frontend- und Backend-Identitäten exakt übereinstimmen und denselben Endbenutzer repräsentieren, der sich bei Workspace anmeldet. Überprüfen Sie, ob die DaaS-Bereitstellungsgruppe Zuordnungen zu den korrekten AD-Schattenkontobenutzern oder AD-Gruppen enthält, die diese enthalten.

Beim Starten von DaaS-Ressourcen schlägt FAS SSON zu den in die AD-Domäne eingebundenen VDAs fehl

Beim Versuch, DaaS-Ressourcen zu starten, wird der Workspace-Endbenutzer aufgefordert, seine Windows-Anmeldeinformationen in der GINA einzugeben. Außerdem wird die Ereignis-ID 103 in den Windows-Ereignisprotokollen auf Ihren FAS-Servern angezeigt.

[S103] Server [CC:FASServer] hat UPN [frontenduser@yourforest.com] SID S-1-5-21-000000000-0000000000-0000000001-0001 angefordert, aber die Suche ergab SID S-1-5-21-000000000-0000000000-0000000001-0002. [Korrelation: cc#967472c8-4342-489b-9589-044a24ca57d1]

Ursache: Ihre B2B SAML-Bereitstellung leidet unter dem „SID-Fehlübereinstimmungsproblem“. Sie haben Frontend-Identitäten, die SIDs aus einem AD-Forest enthalten, der sich vom Backend-Schattenkonto-AD-Forest unterscheidet. Senden Sie cip_sid nicht in der SAML-Assertion.

Anmeldung schlägt für AD-gestützte Benutzer fehl, wenn dasselbe UPN-Suffix in mehreren verbundenen AD-Forests existiert

Citrix Cloud verfügt über mehrere Ressourcenstandorte und Konnektoren, die mit verschiedenen AD-Forests verbunden sind. Die Anmeldung schlägt fehl, wenn AD-gestützte Benutzer verwendet werden, die aus einem anderen AD-Forest als dem Schattenkonto-AD-Forest in Entra ID importiert wurden.

AD-Forest 1 wird mit Entra ID synchronisiert, um Frontend-Benutzer mit UPNs wie frontenduser@yourforest.com zu erstellen.

AD-Forest 2 enthält die Backend-Schattenkonten mit UPNs wie frontenduser@yourforest.com.

Ursache: Ihre B2B SAML-Bereitstellung leidet unter dem „UPN-Mehrdeutigkeitsproblem“. Citrix Cloud kann nicht bestimmen, welche Konnektoren verwendet werden sollen, um die Backend-Identität des Benutzers nachzuschlagen.

Senden Sie cip_sid nicht in der SAML-Assertion. Der UPN Ihres Benutzers existiert in mehr als einem mit Citrix Cloud verbundenen AD-Forest.

Konfigurieren der Citrix Cloud SAML-Verbindung

Alle Citrix-Anmeldevorgänge müssen Dienstanbieter-initiiert sein, entweder über eine Workspace-URL oder eine Citrix Cloud GO-URL.

Rufen Sie die SAML-Endpunkte der Entra ID SAML-Anwendung aus Ihrem Entra ID-Portal ab, um sie in Citrix Cloud einzugeben.

Entra ID SAML-Endpunktbeispiele zur Verwendung in der Citrix Cloud SAML-Verbindung

Verwenden Sie die standardmäßig empfohlenen Werte für die SAML-Verbindung unter Identitäts- und Zugriffsverwaltung > Authentifizierung > Identitätsanbieter hinzufügen > SAML.

Wichtig:

EntraID SSO- und Logout-SAML-Endpunkte sind dieselbe URL.

| In diesem Feld in Citrix Cloud | Geben Sie diesen Wert ein |

|---|---|

| Entitäts-ID | https://sts.windows.net/<yourEntraIDTenantID> |

| Authentifizierungsanforderung signieren | Ja |

| SSO-Dienst-URL | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| SSO-Bindungsmechanismus | HTTP Post |

| SAML-Antwort | Antwort oder Assertion signieren |

| Authentifizierungskontext | Nicht spezifiziert, Exakt |

| Abmelde-URL | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| Abmeldeanforderung signieren | Ja |

| SLO-Bindungsmechanismus | HTTP Post |

In diesem Artikel

- Voraussetzungen

- FAQ

- Konfigurieren der B2B SAML-Anwendung in Entra ID für externe Gastkonten

- Konfigurieren der Citrix Cloud B2B SAML-Verbindung

- Konfigurieren Sie Ihren AD-Shadow-Account-Ressourcenstandort und Ihre Konnektoren

- Konfigurieren Sie FAS innerhalb der Backend-AD-Gesamtstruktur

- Konfigurieren Sie alternative UPN-Suffixe innerhalb Ihrer AD-Domäne

- Konfigurieren Sie einen AD-Shadow-Account innerhalb Ihrer Backend-AD-Gesamtstruktur

- Konfigurieren Sie das UPN des Gast-Entra ID-Benutzers so, dass es dem UPN des AD-Shadow-Accounts entspricht

- Testen der B2B SAML-Lösung

- Fehlerbehebung bei der B2B SAML-Lösung

- Konfigurieren der Citrix Cloud SAML-Verbindung