SAML-Verbindung im Metadaten-URL-Modus erstellen

Citrix empfiehlt, alle neuen SAML-Verbindungen im Metadaten-URL-Modus zu erstellen. Rufen Sie die Metadaten-URL für Ihre SAML-Anwendung in Ihrem IdP ab. Citrix Cloud kann SAML-IdP-Metadaten nutzen, um eine SAML-Verbindung automatisch zu konfigurieren.

-

Warum ist der Metadaten-URL-Modus die empfohlene Methode zum Erstellen einer Citrix Cloud SAML-Verbindung?

-

Einfachheit. Die SAML-Verbindung in Citrix Cloud wird automatisch mithilfe einer Kombination aus Standardwerten für Verbindungseinstellungen und Werten, die aus den Metadaten abgerufen werden, eingerichtet.

-

IdP-Metadaten enthalten alle folgenden Informationen, die zum Einrichten der SAML-Verbindung in Citrix Cloud erforderlich sind:

- SAML-Entitäts-ID

- SSO-Endpunkt

- SLO-Endpunkt (falls im IdP konfiguriert)

- Unterstützte SAML-Bindungen

- Öffentliche Schlüssel und Signaturzertifikate

Reduzierter Wartungsaufwand. Automatische Handhabung von Änderungen im SAML-IdP und IdP-Zertifikatsrotationen.

Wie handhabt Citrix Cloud IdP-Zertifikatsrotationen im Metadaten-URL-Modus?

Automatisch. Wenn Ihr SAML-IdP-Administrator die SAML-Anwendung aktualisiert, um ein neues IdP-Signaturzertifikat einzuschließen oder das vorhandene Zertifikat zu ersetzen, vertraut Citrix Cloud implizit allen SAML-Signaturzertifikaten, die in den IdP-Metadaten bereitgestellt werden. Der Metadaten-URL-Modus eliminiert die Notwendigkeit manueller IdP-Zertifikatsrotationen innerhalb von Citrix Cloud. Alle von IdP-Administratoren vorgenommenen Änderungen werden automatisch erkannt. Die Metadaten-URL Ihrer SAML-Anwendung wird bei jeder SAML-Anmeldung verwendet, um die neueste Kopie der Signaturzertifikate Ihrer SAML-Anwendung abzurufen.

Konfigurieren der Citrix Cloud SAML-Verbindung mithilfe Ihrer IdP-Metadaten-URL

-

Rufen Sie den Link zu den Metadaten Ihrer SAML-Anwendung ab und geben Sie ihn in einen Browser ein, um zu überprüfen, ob er erreichbar ist und keine Firewall-Regeln den Zugriff von Citrix Cloud darauf blockieren.

Beispiel:

https://tenant.okta.com/app/zxv1r8qo70l2q5LNT359/sso/saml/metadata -

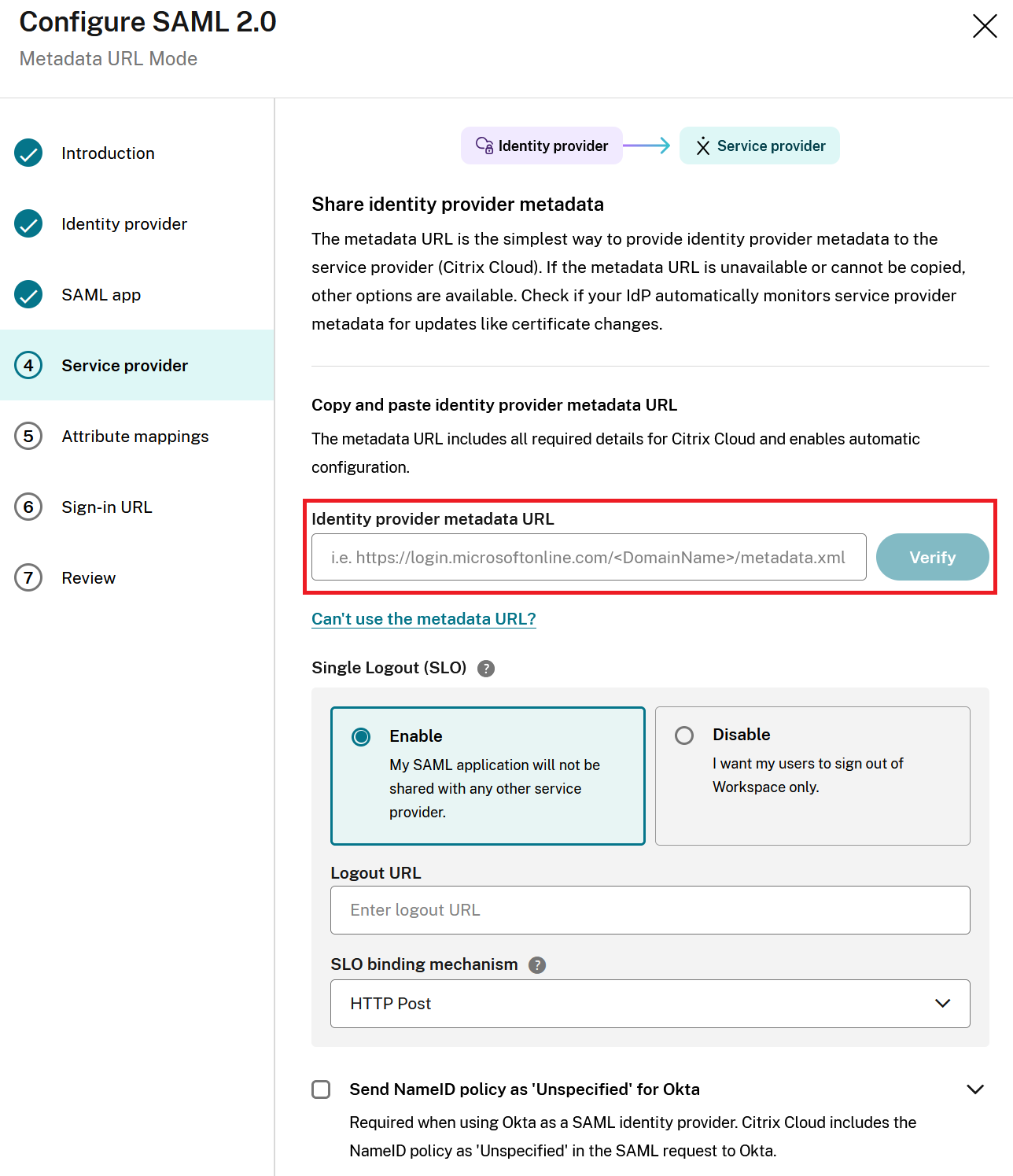

Wenn Sie den Abschnitt Abschnitt 4 Dienstanbieter des SAML-Assistenten erreichen, geben Sie hier die Metadaten-URL Ihrer SAML-Anwendung ein und klicken Sie auf Überprüfen.

WICHTIG: Wenn Ihre SAML-Anwendung auf einem lokalen Server wie einem ADFS- oder PingFederate-Server vorhanden ist und die SAML-IdP-Metadaten-URL nicht überprüft werden kann, überprüfen Sie Ihre Firewall-Regeln. Vergewissern Sie sich, dass Ihre Metadaten-URL in einem Browser von jedem Client außerhalb Ihrer Organisation erreichbar ist.

-

Nachdem Citrix Cloud die Metadaten-URL analysiert hat, sollten Sie diese Erfolgsmeldung und die Option zum erneuten Überprüfen sehen.

Hier ist ein Okta-Beispiel für eine erfolgreich importierte Metadatenverbindung.

- Konfigurieren Sie das gewünschte SAML-Abmeldeverhalten, indem Sie SLO entweder aktivieren oder deaktivieren.

Beachten Sie diesen ausführlichen Artikel zu Überlegungen zur Abmeldung.

Wichtig:

NUR Okta SAML-Verbindungen. Wenn die Metadaten-URL einen SSO-Endpunkt und eine DNS-Domänenzeichenfolge enthält, die “okta” enthält, wird “NameID-Richtlinie als nicht spezifiziert für Okta senden” automatisch aktiviert. Okta SAML-Anwendungen, die eine benutzerdefinierte Okta-Domäne wie mytenant.domain.com verwenden, können nicht automatisch erkannt werden, und “NameID-Richtlinie als nicht spezifiziert für Okta senden” muss vom Citrix-Administrator manuell durch Anklicken des Kontrollkästchens aktiviert werden.

-

Akzeptieren Sie die Standard-Attributzuordnungen.

-

Konfigurieren Sie Ihre Citrix Cloud Admin-Anmelde-URL.

-

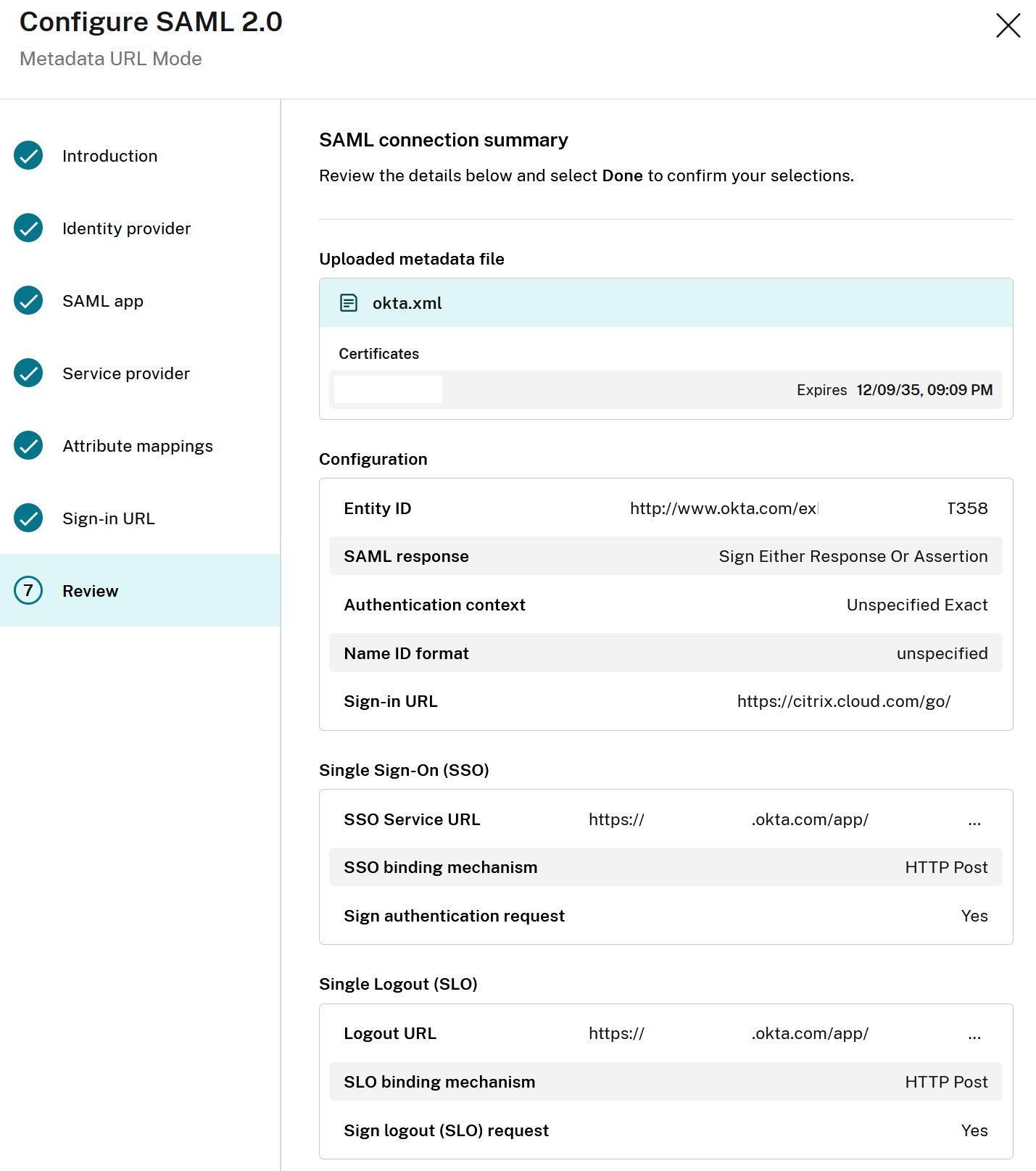

Überprüfen Sie die SAML-Assistenten-Zusammenfassung im Abschnitt “Überprüfung” und stellen Sie sicher, dass die SAML-Konfiguration nach der Analyse der IdP-Metadaten-URL Ihren Erwartungen entspricht.